Key Management Service (KMS) を使用して、ご利用の Elastic Compute Service (ECS) ディスクを暗号化できます。これにより、コンプライアンス要件を満たし、物理的な盗難や不正アクセスなどのセキュリティ上の脅威からデータを保護します。ディスクの暗号化により、データの機密性と完全性が保証されます。

暗号化と復号の仕組み

暗号化ディスクは、2 層のキーシステムを使用してデータを保護します:

データキー:ディスク上のデータの暗号化と復号に使用されます。

KMS キー:KMS に保存され、データキーの暗号化と復号に使用されます。

暗号化ディスクを作成すると、KMS キーによって暗号化されたデータキーがディスクと共に保存されます。インスタンスが起動すると、ECS は KMS にデータキーの復号をリクエストします。その後、ECS は復号されたプレーンテキストのデータキーをメモリにロードし、データの暗号化と復号を行います。

暗号化ディスクの作成

暗号化ディスクを作成します。

重要暗号化は元に戻せません。暗号化ディスクを非暗号化の状態に戻すことはできません。

コンソール

以下のシナリオでディスクを作成できます。

共有されていない暗号化スナップショットからディスクを作成する:デフォルトでは、ディスクはスナップショットと同じキーを使用して暗号化されます。ドロップダウンリストから別の KMS キーを選択できます。

共有された暗号化スナップショットからディスクを作成する:デフォルトでは、ディスクはサービスキーを使用して暗号化されます。ドロップダウンリストから別の KMS キーを選択できます。

Elastic Block Storage のアカウントレベルのデフォルト暗号化が有効になっているリージョンでディスクを作成する:デフォルトでは、ディスクは指定されたアカウントレベルのキーを使用して暗号化されます。ドロップダウンリストから別の KMS キーを選択できます。

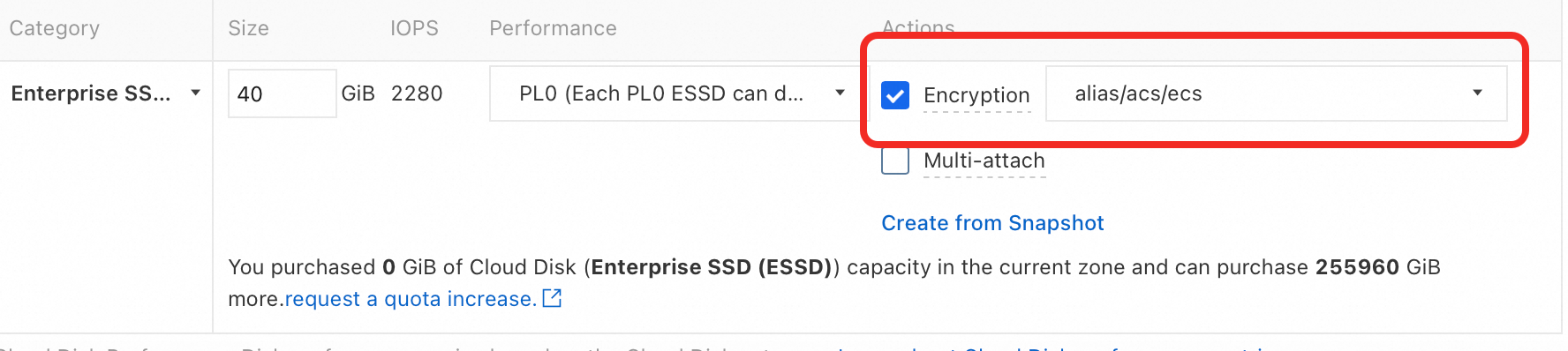

その他のシナリオ:[暗号化] チェックボックスをオンにし、ドロップダウンリストから KMS キーを選択します。デフォルトでは、サービスキーが暗号化に使用されます。

KMS は、次の 2 種類のキーを提供します。

サービスキー:ECS のためにクラウドサービスによって自動的に作成および管理されるキーです。キーのエイリアスは

alias/acs/ecsです。サービスキーは使いやすく、基本的な暗号化のニーズを満たします。キーのライフサイクル管理は必要ありません。カスタマーマスターキー (CMK):KMS で作成またはインポートするキーです。これにより、完全な制御が可能になります。CMK は、キーのローテーション、無効化、削除など、キーのライフサイクルを管理する必要がある、データセキュリティ要件の高いシナリオに適しています。

初めて CMK を選択して暗号化する場合、画面の指示に従って

AliyunECSDiskEncryptDefaultRoleロールを ECS に付与する必要があります。このロールにより、ECS は KMS リソースにアクセスできるようになります。

API

ECS インスタンスの作成時にシステムディスクとデータディスクを暗号化する。

RunInstances 操作を呼び出して ECS インスタンスを作成します。システムディスクまたはデータディスクを暗号化するには、

EncryptedおよびKMSKeyIdパラメーターを設定します。スタンドアロンの暗号化データディスクを作成する。

CreateDisk 操作を呼び出してデータディスクを作成します。ディスクを暗号化するには、

EncryptedおよびKMSKeyIdパラメーターを設定します。

次のステップ。

システムディスク:すぐに使用できます。

データディスク:

インスタンスと共に作成した場合:

Windows:すぐに使用できます。

Linux:使用する前にディスクを初期化する必要があります。

個別に作成した場合:使用する前に、ディスクを ECS インスタンスにアタッチし、その後ディスクを初期化する必要があります。

非暗号化ディスクの暗号化ディスクへの変換

既存の非暗号化ディスクを直接暗号化することはできません。代わりに、暗号化カスタムイメージまたは暗号化スナップショットを使用して、ディスクの暗号化コピーを作成する必要があります。その後、オペレーティングシステムを暗号化イメージに置き換えるか、新しい暗号化ディスクをアタッチします。

システムディスク

カスタムイメージをコピーし、暗号化オプションを選択して暗号化コピーを作成します。

次のいずれかの方法を使用して、暗号化システムディスクを作成します。

暗号化イメージを使用して、元の ECS インスタンスのオペレーティングシステムを置き換えます。

データディスク

データディスクのスナップショットを作成します。

新しく作成した暗号化ディスクを元の ECS インスタンスにアタッチします。

本番環境での適用

キーを不必要に削除または無効化しないでください。

キーを削除または無効化すると、クラウドディスク、スナップショット、イメージなど、それを使用するすべての暗号化リソースが復号できなくなります。これにより、回復不可能なデータ損失が発生する可能性があります。続行する前に、キーに関連付けられているリソースを確認してください。

重要キーの無効化または削除によって生じたいかなるデータ損失についても、お客様が責任を負うものとします。

RAM ユーザーに暗号化ディスクのみの作成を強制する。

特定のセキュリティおよびコンプライアンス要件を満たし、非暗号化クラウドディスクからのデータ漏洩を防ぐために、アカウント内のすべての Resource Access Management (RAM) ユーザーに対してカスタムポリシーを設定し、暗号化クラウドディスクのみを作成するように制限することができます。これにより、データの機密性を保護できます。

RAM ユーザーによるキーの管理を禁止する。

キーの偶発的な削除や無効化を防ぐために、AliyunKMSReadOnlyAccess ポリシーをアタッチして、RAM ユーザーに KMS の読み取り専用権限を付与できます。

既存のシステムディスクの一括暗号化

OOS のパブリックテンプレート ACS-ECS-BulkyEncryptSystemDisk を使用して、複数の ECS インスタンスのオペレーティングシステムを置き換えることで、それらのシステムディスクを暗号化することができます。

課金

ディスク料金:暗号化ディスクと非暗号化ディスクは同じルールで課金されます。暗号化機能に追加料金は発生しません。詳細については、「ブロックストレージの課金」をご参照ください。

キー料金:キーの使用は無料です。

クォータと制限事項

インスタンスタイプ

システムディスクを暗号化する場合、またはスナップショットから暗号化データディスクを作成する場合、ディスクを次のインスタンスタイプにアタッチすることはできません:ecs.ebmg5、ecs.ebmgn5t、ecs.ebmi3、ecs.sccg5、ecs.scch5、ecs.ebmc4、および ecs.ebmhfg5。

ディスクタイプ

システムディスクを暗号化する場合、またはスナップショットから暗号化データディスクを作成する場合、ESSD (エンタープライズ SSD) シリーズのディスクのみを暗号化できます。これには、ESSD、ESSD Entry ディスク、ESSD AutoPL ディスク、およびリージョン ESSD が含まれます。

リージョン

暗号化ディスクを作成できないリージョン:中国 (南京-ローカルリージョン - 閉鎖予定)、韓国 (ソウル)。

CMK を使用できないリージョン:中国 (福州-ローカルリージョン - 閉鎖予定)、タイ (バンコク)。

よくある質問

保存データが暗号化されていることを確認する方法

この方法は、キーを無効化することで暗号化を検証します。これにより、システムディスクで読み取り/書き込みエラーが発生します。このテストには、テストインスタンスを購入することを推奨します。

テストインスタンスを購入する際に、CMK で暗号化されたシステムディスクを作成します。

CMK を無効化します。

Key Management Service コンソールにログインします。トップメニューバーでリージョンを選択します。左側のナビゲーションウィンドウで、 を選択します。

キー または デフォルトキー タブで、対象のキーを見つけ、操作 列の Disable をクリックします。

Disable Key ダイアログボックスで、操作を確認し、[確認] をクリックします。

重要CMK を無効化する前に、関連するクラウドリソースを確認して、サービスの中断を回避してください。

暗号化を検証します。

ECS インスタンスに接続し、

sudo rebootコマンドを実行してオペレーティングシステムを再起動します。暗号化システムディスクに関連付けられている KMS キーが無効になっているため、システムはデータを復号できず、I/O ハングが発生します。その後、VNC を使用して ECS インスタンスに接続すると、黒い画面が表示されます。これは、データが暗号化されていることを証明します。CMK を有効にし、テストインスタンスをリリースします。

参考資料

KMS キーの詳細については、「クラウドサービスの暗号化をサポートするキーの種類」をご参照ください。

暗号化の仕組みの詳細については、「クラウドサービス暗号化のための KMS 統合の概要」をご参照ください。