Saat suatu perusahaan menggunakan beberapa akun Alibaba Cloud di berbagai departemen, diperlukan strategi perlindungan data terpadu untuk manajemen terpusat. Fitur cadangan lintas akun memungkinkan akun manajemen yang ditentukan untuk mencadangkan dan memulihkan data dari sumber daya cloud akun lain secara terpusat. Pendekatan ini mengisolasi data sumber dari data cadangan di tingkat akun, sehingga memenuhi persyaratan kepatuhan dan audit serta memungkinkan perlindungan data terpusat. Pendekatan ini juga mengurangi biaya O&M secara keseluruhan dan meningkatkan efisiensi karena semua operasi pencadangan ditangani oleh akun manajemen, sehingga menghilangkan kebutuhan bagi pengguna di akun lain untuk mempelajari sistem pencadangan.

Cara kerja

Cloud Backup mendukung dua metode otorisasi untuk menambahkan akun yang akan dicadangkan dalam skenario cadangan lintas akun: satu berbasis Resource Directory dan yang lainnya berbasis asumsi peran RAM. Tabel berikut menjelaskan prinsip kerja dan kasus penggunaan kedua metode tersebut.

Tambahkan akun menggunakan Resource Directory: Gunakan metode ini jika akun manajemen dan akun yang akan dicadangkan berada dalam Resource Directory yang sama. Akun manajemen harus merupakan akun manajemen Resource Directory atau akun administrator yang didelegasikan untuk layanan Cloud Backup. Akun manajemen dapat mengelola akun anggota secara terpusat untuk mencadangkan sumber daya cloud mereka melalui proses visual yang sederhana. Metode ini ideal untuk skenario pencadangan terpadu di perusahaan yang memiliki arsitektur multi-akun berbasis Resource Directory, serta cocok untuk industri seperti keuangan dan pemerintahan yang memerlukan kepatuhan ketat dan kontrol terpusat.

Tambahkan akun melalui asumsi peran RAM: Buat peran RAM di akun yang akan dicadangkan dan berikan izin kepada akun manajemen. Hal ini memungkinkan Cloud Backup untuk sementara mengasumsikan peran RAM di akun yang akan dicadangkan dengan menggunakan peran terkait layanan

AliyunServiceRoleForHbrCrossAccountBackup, sehingga memberikan izin kepada Cloud Backup untuk mengakses sumber daya yang akan dicadangkan. Metode ini cocok untuk skenario di mana Resource Directory tidak digunakan atau diperlukan otorisasi sementara melalui Resource Access Management (RAM) untuk pencadangan lintas akun.

Kedua metode memungkinkan akun manajemen memberikan perlindungan data terpadu bagi akun-akun yang akan dicadangkan. Anda dapat menggunakan kebijakan cadangan terpadu untuk mencadangkan data dari beberapa akun dan memulihkannya ke akun terkelola mana pun sesuai kebutuhan. Pekerjaan cadangan dan data cadangan dikelola dalam akun manajemen. Akun yang akan dicadangkan tidak perlu mengaktifkan atau mengoperasikan layanan Cloud Backup. Hanya akun manajemen yang dapat menggunakan atau menghapus data cadangan, sehingga mencapai isolasi data di tingkat akun.

Dalam skenario cadangan lintas akun, akun manajemen dan akun terkelola yang akan dicadangkan dapat melakukan operasi berikut:

Jenis resource | Aksi akun manajemen | Aksi akun terkelola |

Instance ECS |

|

|

Jenis resource lainnya |

|

|

Batasan

Anda dapat menggunakan fitur cadangan lintas akun untuk skenario pencadangan instance ECS, pencadangan file ECS, pencadangan NAS, pencadangan OSS, pencadangan Tablestore, pencadangan database ECS, dan pencadangan SAP HANA. Untuk instance ECS, Anda hanya dapat memulihkan titik cadangan ke akun instance ECS sumber; pemulihan lintas akun tidak didukung. Untuk skenario yang didukung secara spesifik, lihat petunjuk di Konsol Cloud Backup.

Titik cadangan instance ECS dimiliki oleh akun manajemen, tetapi snapshot ECS yang dihasilkan disimpan di akun yang akan dicadangkan. Biaya snapshot dibebankan ke akun yang akan dicadangkan. Untuk informasi lebih lanjut, lihat Penagihan.

Cadangan lintas akun tidak memengaruhi kinerja pencadangan, efisiensi deduplikasi data, atau kecepatan transmisi jaringan.

Saat Anda mengonfigurasi pencadangan lintas akun menggunakan Resource Directory, akun manajemen harus merupakan akun manajemen Resource Directory atau akun administrator yang didelegasikan untuk layanan Cloud Backup. Anda dapat menambahkan maksimal tiga akun administrator yang didelegasikan untuk layanan Cloud Backup.

Untuk informasi tentang wilayah yang didukung, lihat Fitur berdasarkan wilayah.

Prasyarat

Siapkan akun manajemen dan minimal satu akun yang akan dicadangkan.

Untuk mengonfigurasi pencadangan lintas akun menggunakan Resource Directory, akun manajemen dan akun yang akan dicadangkan harus berada dalam Resource Directory yang sama. Untuk informasi lebih lanjut, lihat Aktifkan Resource Directory dan Undang akun Alibaba Cloud untuk bergabung ke Resource Directory.

Tentukan apakah akan mengonfigurasi pencadangan lintas akun menggunakan Resource Directory atau asumsi peran RAM berdasarkan kebutuhan bisnis Anda.

Tambahkan akun menggunakan Resource Directory

(Opsional) Langkah 1: Tetapkan akun administrator yang didelegasikan

Jika Anda menggunakan akun manajemen Resource Directory sebagai akun manajemen, lewati langkah ini.

Untuk menggunakan akun anggota Resource Directory sebagai akun manajemen, Anda harus menetapkan akun tersebut sebagai akun administrator yang didelegasikan untuk layanan Cloud Backup. Untuk informasi lebih lanjut, lihat Kelola akun administrator yang didelegasikan.

Gunakan akun manajemen Resource Directory untuk login ke Konsol Resource Management.

Di panel navigasi sebelah kiri, pilih .

Di halaman Trusted Service, temukan Cloud Backup dan klik Manage di kolom Actions.

Di bagian Delegated Administrator Account, klik Add.

Di panel Add Delegated Administrator Account, pilih akun manajemen yang diinginkan.

Klik OK.

Setelah akun ditambahkan, Cloud Backup muncul dalam daftar layanan tepercaya saat Anda login ke Konsol Resource Management sebagai akun administrator yang didelegasikan.

Langkah 2: Tambahkan akun anggota

Gunakan akun manajemen untuk login ke login ke Konsol Cloud Backup.

Di panel navigasi sebelah kiri, pilih .

Di halaman Cross-account backup, alihkan ke wilayah yang berisi resource dari akun yang akan dicadangkan.

Klik Add an account to be backed up.

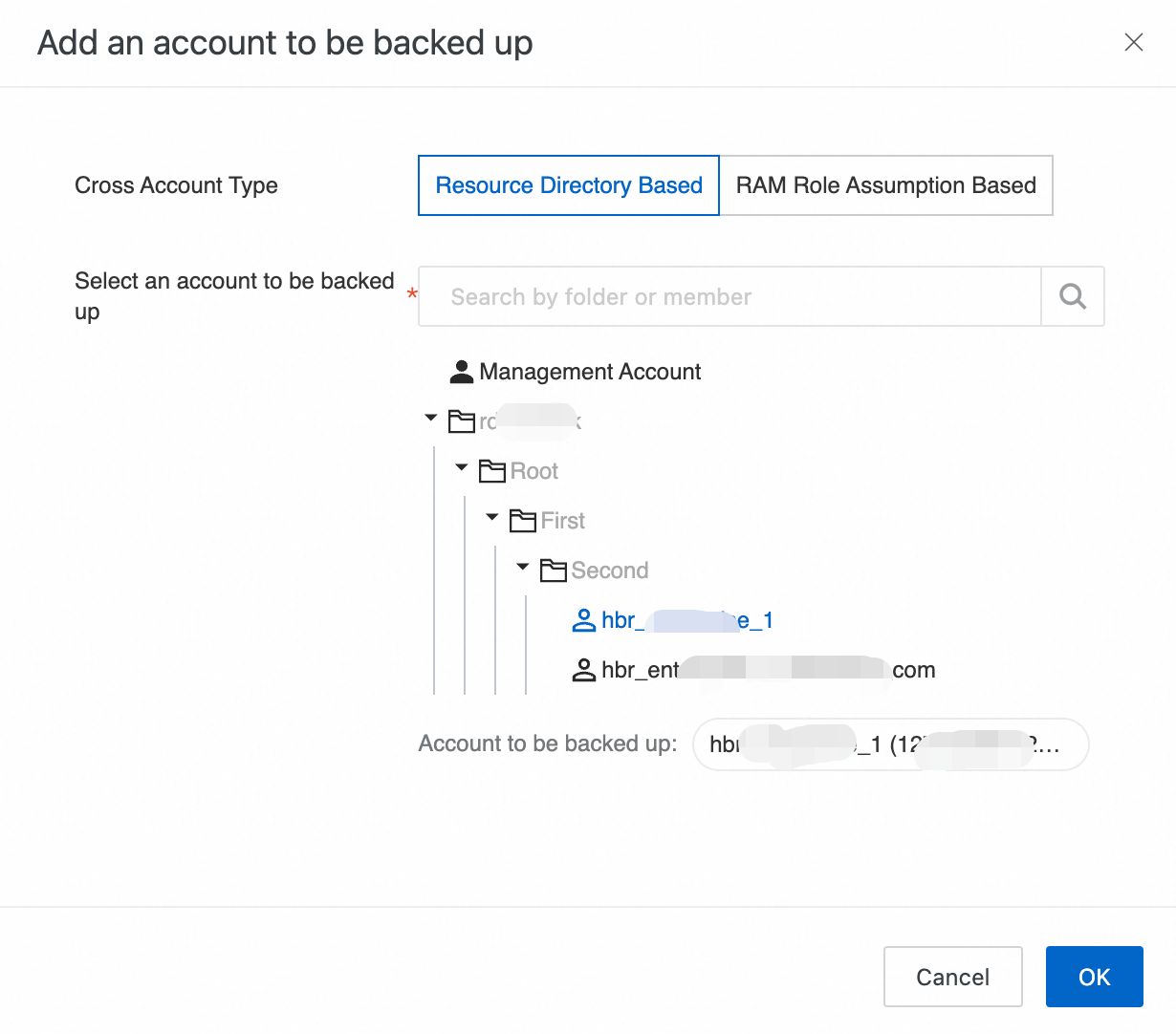

Di panel Add an account to be backed up, konfigurasikan parameter berikut dan klik OK.

Parameter

Deskripsi

Cross-account type

Pilih Resource Directory-based.

Select an account to be backed up

Pilih akun yang akan dicadangkan dari Resource Directory.

Anda hanya dapat memilih satu akun anggota dalam satu waktu. Anda dapat memasukkan kata kunci untuk menemukan akun anggota dengan cepat.

CatatanUntuk akun yang berada dalam Resource Directory, kami sarankan Anda mengonfigurasi pencadangan lintas akun menggunakan Resource Directory. Anda juga dapat mengonfigurasi pencadangan lintas akun menggunakan asumsi peran RAM. Untuk informasi lebih lanjut, lihat Tambahkan akun melalui asumsi peran RAM.

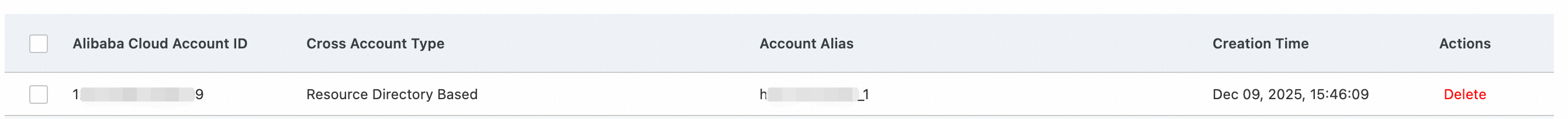

Setelah akun ditambahkan, akun tersebut muncul dalam daftar akun.

Saat akun dikelola untuk pertama kalinya, Cloud Backup secara otomatis membuat peran terkait layanan

Saat akun dikelola untuk pertama kalinya, Cloud Backup secara otomatis membuat peran terkait layanan AliyunServiceRoleForHbrRd:Nama peran:

AliyunServiceRoleForHbrRdKebijakan akses:

AliyunServiceRolePolicyForHbrRdDeskripsi izin: Mengizinkan Cloud Backup mengakses resource akun lain yang diotorisasi untuk operasi pencadangan dan pemulihan lintas akun.

Aksi berikut memengaruhi otorisasi lintas akun dan dapat menyebabkan pekerjaan pencadangan lintas akun gagal. Lakukan dengan hati-hati.

Menghapus akun yang akan dicadangkan dari daftar pencadangan lintas akun di akun manajemen.

Akun manajemen tidak lagi menjadi akun manajemen Resource Directory atau akun administrator yang didelegasikan untuk layanan Cloud Backup.

Akun yang akan dicadangkan dihapus dari Resource Directory yang dikelola oleh akun manajemen.

Menghapus peran terkait layanan

AliyunServiceRoleForHbrRddi akun yang akan dicadangkan.

Cadangan yang sudah ada tidak terpengaruh. Jika Anda ingin membatalkan pencadangan lintas akun, lihat Batalkan pencadangan lintas akun.

Tambahkan akun melalui asumsi peran RAM

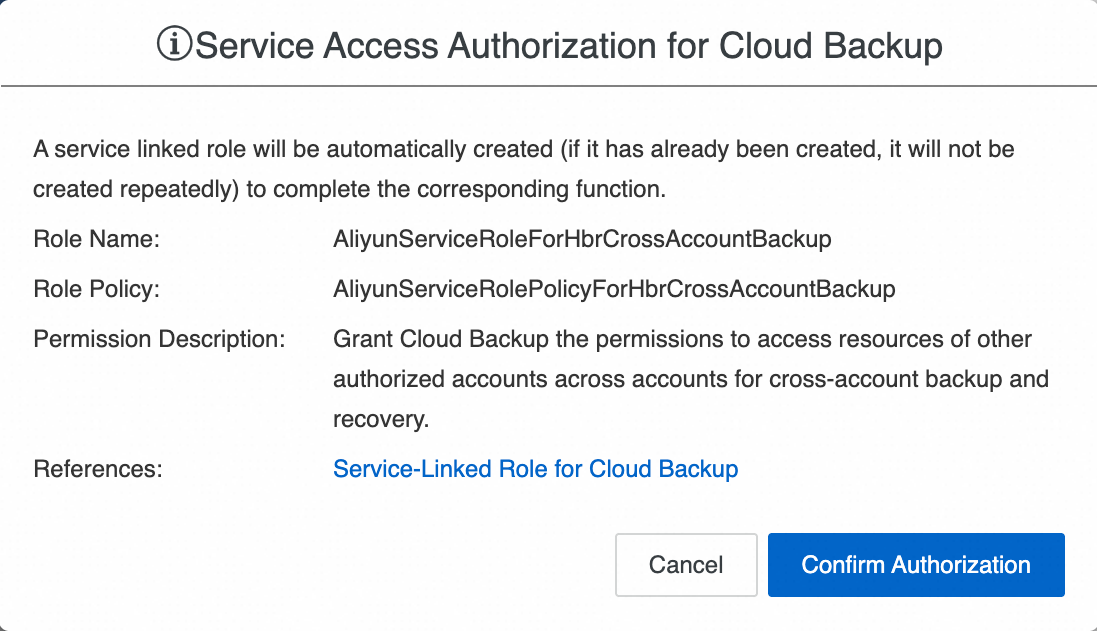

Langkah 1: Buat peran terkait layanan

Akun manajemen memerlukan peran terkait layanan AliyunServiceRoleForHbrCrossAccountBackup.

Nama peran:

AliyunServiceRoleForHbrCrossAccountBackupKebijakan akses:

AliyunServiceRolePolicyForHbrCrossAccountBackupDeskripsi izin: Mengizinkan layanan pencadangan mengakses resource akun lain yang diotorisasi untuk operasi pencadangan dan pemulihan lintas akun.

Anda hanya perlu melakukan operasi ini sekali saat pertama kali menggunakan fitur ini. Jika Anda telah memberikan otorisasi, lanjutkan ke Langkah 2.

Gunakan akun manajemen untuk login ke Konsol Cloud Backup.

Di bilah navigasi kiri, pilih Backup > Cross-Account Backup.

Di halaman Cross-Account Backup, alihkan ke wilayah yang berisi resource yang ingin Anda cadangkan.

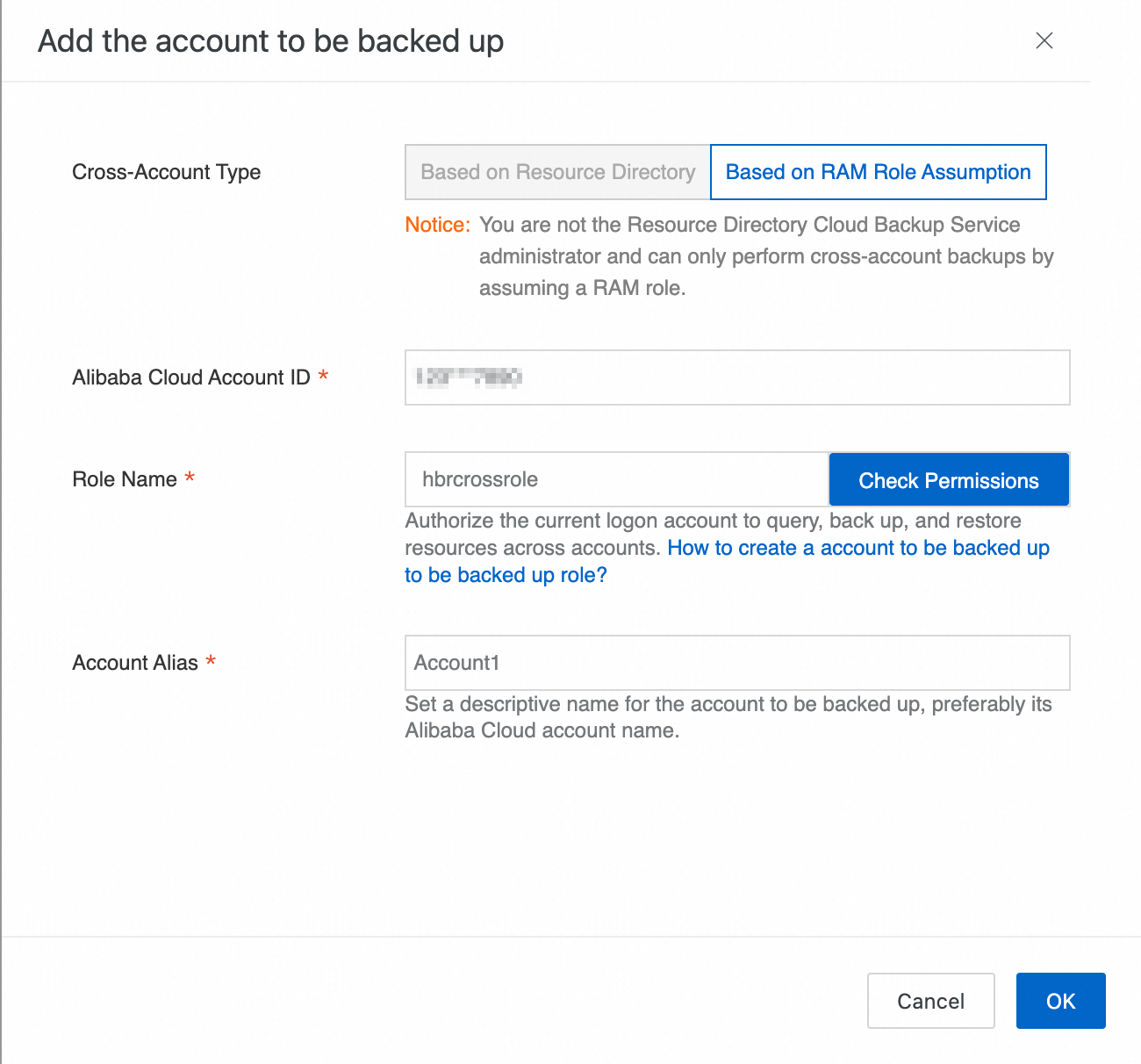

Klik Add Account to Be Backed Up, dan di panel Add Account to Be Backed Up, atur Cross-account Type ke Based on RAM role assumption.

Di kotak dialog Cloud Backup Authorization, klik Authorize.

Untuk informasi lebih lanjut, lihat Peran terkait layanan Cloud Backup.

Untuk informasi lebih lanjut, lihat Peran terkait layanan Cloud Backup.

Langkah 2: Buat peran RAM

Gunakan akun yang akan dicadangkan untuk login ke Konsol RAM.

Di panel navigasi sebelah kiri, pilih .

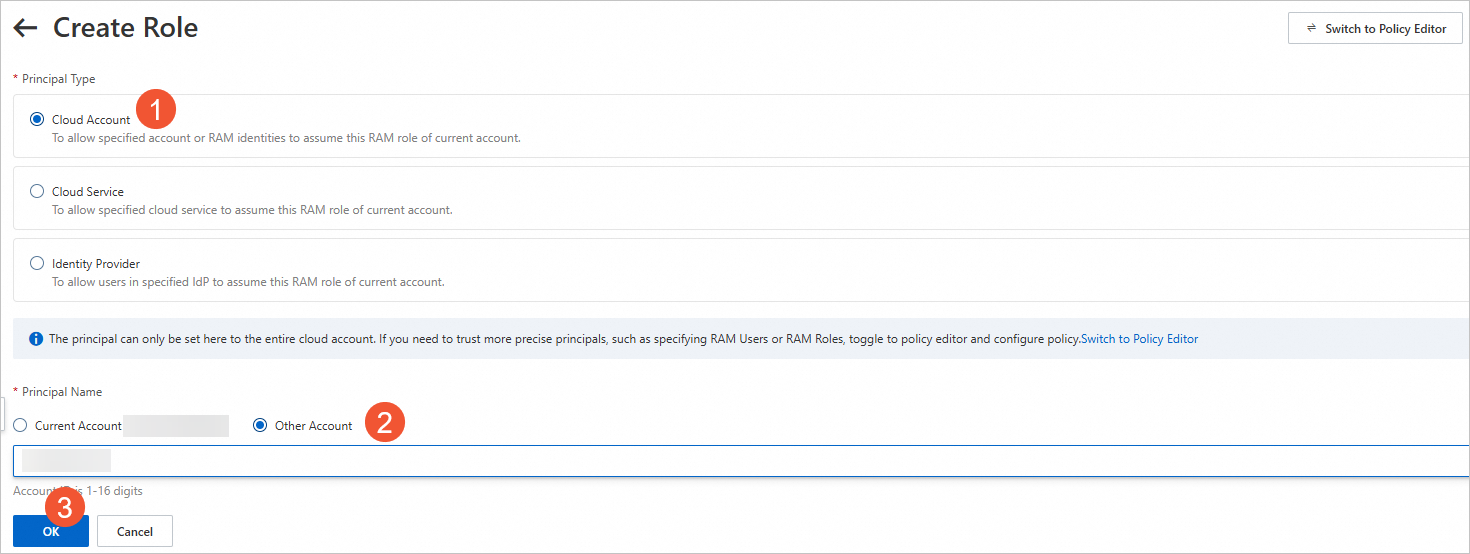

Di halaman Roles, klik Create Role.

Di halaman Create Role, atur Principal Type ke Cloud Account. Lalu, atur Principal Name ke Other Account, masukkan ID akun manajemen, lalu klik OK.

Catatan

CatatanBuka halaman Security Settings untuk melihat ID akun Alibaba Cloud Anda.

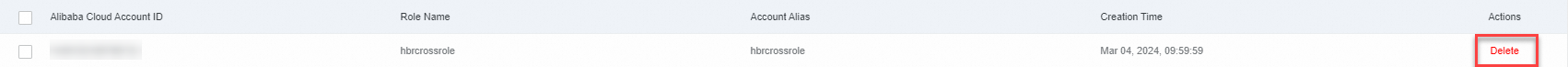

Di kotak dialog Create Role, masukkan nama peran RAM, misalnya

hbrcrossrole, lalu klik OK.

Langkah 3: Berikan izin kepada peran RAM

Setelah membuat peran RAM, Anda harus menyambungkan kebijakan sistem atau kebijakan kustom ke peran tersebut. Di halaman Precise Permission, RAM menyediakan dua kebijakan sistem. Pilih salah satu kebijakan tersebut.

AdministratorAccess: Memberikan izin untuk mengelola semua sumber daya cloud akun tujuan.AliyunHBRRolePolicy: (Direkomendasikan) Memberikan izin sistem yang diperlukan oleh Cloud Backup.Kebijakan sistem

AliyunHBRRolePolicymencakup izin berikut:{ "Version": "1", "Statement": [ { "Action": [ "nas:DescribeFileSystems", "nas:CreateMountTargetSpecial", "nas:DeleteMountTargetSpecial", "nas:DescribeMountTargets", "nas:DescribeAccessGroups" ], "Resource": "*", "Effect": "Allow" }, { "Action": [ "ecs:RunCommand", "ecs:CreateCommand", "ecs:InvokeCommand", "ecs:DeleteCommand", "ecs:DescribeCommands", "ecs:StopInvocation", "ecs:DescribeInvocationResults", "ecs:DescribeCloudAssistantStatus", "ecs:DescribeInstances", "ecs:DescribeInstanceRamRole", "ecs:DescribeInvocations", "ecs:CreateSnapshotGroup", "ecs:DescribeSnapshotGroups", "ecs:DeleteSnapshotGroup", "ecs:CopySnapshot" ], "Resource": "*", "Effect": "Allow" }, { "Action": "bssapi:QueryAvailableInstances", "Resource": "*", "Effect": "Allow" }, { "Action": [ "ecs:AttachInstanceRamRole", "ecs:DetachInstanceRamRole" ], "Resource": [ "acs:ecs:*:*:instance/*", "acs:ram:*:*:role/aliyunecsaccessinghbrrole" ], "Effect": "Allow" }, { "Action": [ "ram:PassRole", "ram:GetRole", "ram:GetPolicy", "ram:ListPoliciesForRole" ], "Resource": "*", "Effect": "Allow" }, { "Action": [ "hcs-sgw:DescribeGateways" ], "Resource": "*", "Effect": "Allow" }, { "Action": [ "oss:ListBuckets", "oss:GetBucketInventory", "oss:ListObjects", "oss:HeadBucket", "oss:GetBucket", "oss:GetBucketAcl", "oss:GetBucketLocation", "oss:GetBucketInfo", "oss:PutObject", "oss:CopyObject", "oss:GetObject", "oss:AppendObject", "oss:GetObjectMeta", "oss:PutObjectACL", "oss:GetObjectACL", "oss:PutObjectTagging", "oss:GetObjectTagging", "oss:InitiateMultipartUpload", "oss:UploadPart", "oss:UploadPartCopy", "oss:CompleteMultipartUpload", "oss:AbortMultipartUpload", "oss:ListMultipartUploads", "oss:ListParts" ], "Resource": "*", "Effect": "Allow" }, { "Effect": "Allow", "Action": [ "ots:ListInstance", "ots:GetInstance", "ots:ListTable", "ots:CreateTable", "ots:UpdateTable", "ots:DescribeTable", "ots:BatchWriteRow", "ots:CreateTunnel", "ots:DeleteTunnel", "ots:ListTunnel", "ots:DescribeTunnel", "ots:ConsumeTunnel", "ots:GetRange", "ots:ListStream", "ots:DescribeStream", "ots:CreateIndex", "ots:CreateSearchIndex", "ots:DescribeSearchIndex", "ots:ListSearchIndex" ], "Resource": "*" }, { "Effect": "Allow", "Action": [ "cms:QueryMetricList" ], "Resource": "*" }, { "Action": [ "ecs:DescribeSecurityGroups", "ecs:DescribeImages", "ecs:CreateImage", "ecs:DeleteImage", "ecs:DescribeSnapshots", "ecs:CreateSnapshot", "ecs:DeleteSnapshot", "ecs:DescribeSnapshotLinks", "ecs:DescribeAvailableResource", "ecs:ModifyInstanceAttribute", "ecs:CreateInstance", "ecs:DeleteInstance", "ecs:AllocatePublicIpAddress", "ecs:CreateDisk", "ecs:DescribeDisks", "ecs:AttachDisk", "ecs:DetachDisk", "ecs:DeleteDisk", "ecs:ResetDisk", "ecs:StartInstance", "ecs:StopInstance", "ecs:ReplaceSystemDisk", "ecs:ModifyResourceMeta" ], "Resource": "*", "Effect": "Allow" }, { "Action": [ "vpc:DescribeVpcs", "vpc:DescribeVSwitches" ], "Resource": "*", "Effect": "Allow" }, { "Action": [ "kms:ListKeys", "kms:ListAliases" ], "Resource": "*", "Effect": "Allow" } ] }

Langkah-langkah berikut menunjukkan cara menyambungkan kebijakan AliyunHBRRolePolicy ke peran RAM hbrcrossrole.

Gunakan akun yang akan dicadangkan untuk login ke Konsol RAM.

Di panel navigasi sebelah kiri, pilih .

Temukan peran RAM hbrcrossrole dan buka halaman detailnya.

Di tab Permissions, klik Precise Permission.

Di kotak dialog Precise Permission, atur Jenis Izin ke System Policy, masukkan AliyunHBRRolePolicy di bidang Nama Kebijakan, lalu klik OK.

Pesan sukses muncul. Klik Close.

Ubah kebijakan kepercayaan peran RAM.

Di halaman detail peran, klik tab Trust Policy.

Klik Edit Trust Policy.

Klik tab JSON dan salin kode berikut ke editor kode. Ganti management-account-id dengan ID akun manajemen.

Kebijakan ini memberikan izin kepada akun manajemen untuk memperoleh token sementara melalui Cloud Backup guna mengoperasikan resource akun yang akan dicadangkan.

Catatan{ "Statement": [ { "Action": "sts:AssumeRole", "Effect": "Allow", "Principal": { "RAM": [ "acs:ram::management-account-id:role/AliyunServiceRoleForHbrCrossAccountBackup" ] } } ], "Version": "1" }Klik OK.

Langkah 4: Tambahkan akun terkelola

Gunakan akun manajemen untuk login ke Konsol Cloud Backup.

Di bilah navigasi kiri, pilih Backup > Cross-Account Backup.

Di halaman Cross-Account Backup, alihkan ke wilayah yang berisi resource yang ingin Anda cadangkan.

PentingAkun manajemen harus menambahkan akun yang akan dicadangkan di wilayah yang sama dengan file ECS, sistem file NAS, bucket OSS, tabel Tablestore, database ECS, atau instance ECS yang akan dicadangkan. Jika tidak, Cloud Backup tidak dapat menemukan resource tersebut, sehingga rencana pencadangan salah dikonfigurasi atau pekerjaan pencadangan gagal.

Klik Add an account to be backed up. Di panel Add an account to be backed up, pilih RAM role assumption-based untuk Cross-account type, konfigurasikan parameter berikut, lalu klik OK.

Parameter

Description

Cross-account type

Pilih RAM role assumption-based. Jika akun Anda dikelola menggunakan Resource Directory, kami menyarankan Anda melihat Add an account by using Resource Directory.

Alibaba Cloud Account ID

Masukkan ID akun Alibaba Cloud. Dalam kasus ini, masukkan ID akun yang akan dibackup.

CatatanRole Name

Masukkan nama RAM role yang telah Anda buat di akun yang akan dibackup, misalnya

hbrcrossrole.PentingKlik Check Permissions untuk memverifikasi bahwa otorisasi telah dikonfigurasi dengan benar. Jika muncul error, periksa konfigurasi Anda dan coba lagi. Jika pemeriksaan berhasil, pesan berikut akan muncul: You are authorized to access the resources of this role.

Account Alias

Tentukan alias untuk akun yang akan dibackup agar lebih mudah diidentifikasi. Kami menyarankan Anda menggunakan nama akun Alibaba Cloud yang akan dibackup.

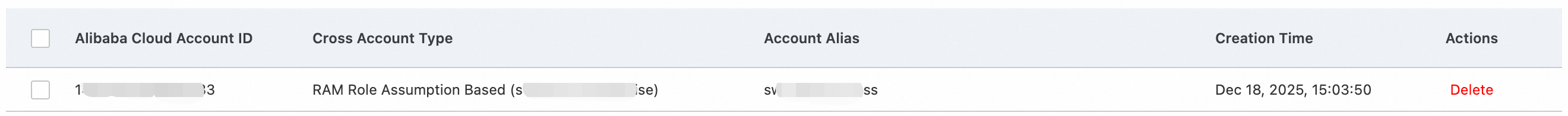

Setelah akun ditambahkan, akun tersebut muncul dalam daftar akun.

Aksi berikut memengaruhi otorisasi lintas akun dan dapat menyebabkan pekerjaan pencadangan lintas akun gagal. Lakukan dengan hati-hati:

Menghapus akun yang akan dicadangkan dari daftar pencadangan lintas akun di akun manajemen.

Menghapus peran terkait layanan

AliyunServiceRoleForHbrCrossAccountBackupdi akun manajemen.Menghapus peran RAM yang digunakan untuk pencadangan lintas akun di akun yang akan dicadangkan.

Izin yang diperlukan tidak diberikan kepada peran RAM yang digunakan untuk pencadangan lintas akun di akun yang akan dicadangkan.

Cadangan yang sudah ada tidak terpengaruh. Jika Anda ingin membatalkan pencadangan lintas akun, lihat Batalkan pencadangan lintas akun.

Konfigurasi pencadangan lintas akun

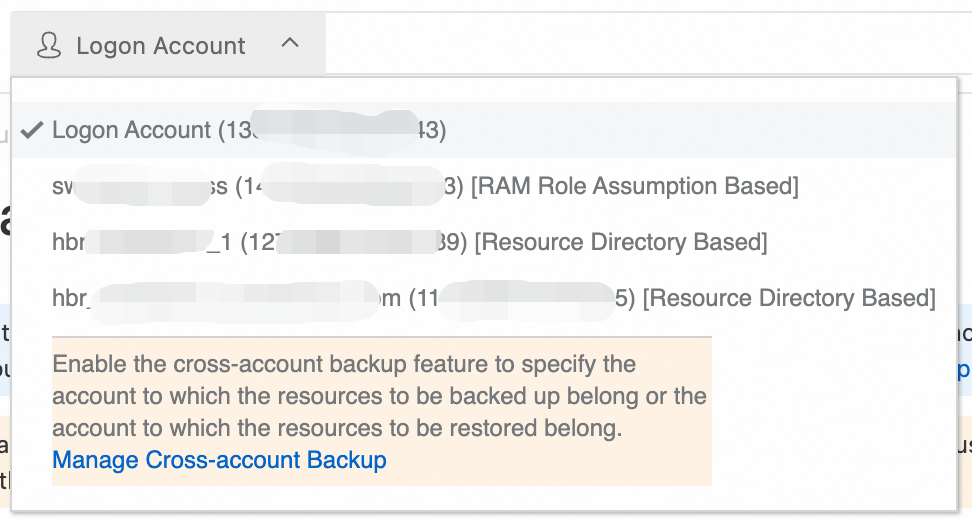

Setelah menambahkan akun yang akan dicadangkan, login ke konsol sebagai akun manajemen dan alihkan ke akun yang akan dicadangkan dari daftar akun. Kemudian, Anda dapat mengonfigurasi pencadangan lintas akun untuk resource akun tersebut.

Gunakan akun manajemen Anda untuk login ke login ke Konsol Cloud Backup.

Di bilah navigasi atas, pilih wilayah tempat resource yang akan dicadangkan berada.

Klik Logon Account dan pilih akun yang akan dicadangkan yang telah ditambahkan.

Di panel navigasi sebelah kiri, pilih fitur pencadangan untuk melakukan pencadangan lintas akun.

PentingPencadangan file ECS, pencadangan instance ECS, pencadangan NAS, pencadangan OSS, pencadangan Tablestore, pencadangan database ECS, dan pencadangan SAP HANA mendukung pencadangan lintas akun. Saat Anda memulihkan instance ECS dari pencadangan lintas akun, Anda hanya dapat memulihkannya ke akun Alibaba Cloud asal. Untuk skenario yang didukung secara spesifik, lihat informasi yang disediakan di Konsol Cloud Backup.

Sebagai contoh, untuk mencadangkan file ECS, pertama-tama alihkan dari akun saat ini ke akun yang berisi instance ECS target. Lalu, pilih instance ECS dari daftar instance. Buat kebijakan cadangan atau pilih yang sudah ada dan sambungkan ke instance ECS untuk mengonfigurasi rencana pencadangan. Setelah pekerjaan pencadangan selesai, data file ECS dari akun yang akan dicadangkan dicadangkan ke penyimpanan cadangan akun manajemen.

PentingPenyimpanan cadangan dapat menyimpan data cadangan dari akun yang berbeda secara bersamaan. Kebijakan cadangan dapat disambungkan ke sumber data dari akun yang berbeda secara bersamaan untuk mencapai perlindungan data terpadu untuk berbagai jenis resource di beberapa akun. Sebelum mengonfigurasi rencana pencadangan lintas akun, pastikan semua prasyarat telah terpenuhi.

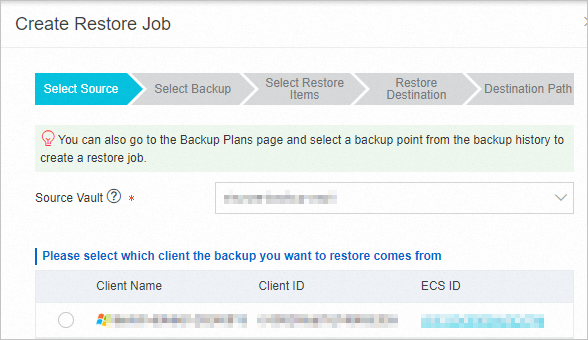

Pemulihan lintas akun

Penyimpanan cadangan akun manajemen menyimpan data cadangan dari akun manajemen dan akun yang akan dicadangkan. Anda dapat memulihkan data dari titik cadangan historis apa pun di penyimpanan cadangan ke akun manajemen atau akun yang akan dicadangkan. Bagian ini menjelaskan cara memulihkan data ke akun yang akan dicadangkan.

Alihkan ke akun tujuan tempat Anda ingin memulihkan data cadangan.

Buat pekerjaan pemulihan. Prosedur pembuatan pekerjaan pemulihan sama seperti untuk setiap sumber data.

Pulihkan database ECS (Pulihkan database MySQL, Pulihkan database Oracle, dan Pulihkan database SQL Server)

Praktik terbaik

Pemilihan jenis lintas akun: Pilih metode konfigurasi lintas akun yang sesuai berdasarkan arsitektur akun perusahaan Anda. Untuk skenario multi-akun yang tidak berada dalam Resource Directory atau untuk kolaborasi antar perusahaan, kami sarankan Anda mengonfigurasi pencadangan lintas akun menggunakan asumsi peran RAM. Untuk arsitektur multi-akun perusahaan yang berada dalam Resource Directory, kami sarankan Anda mengonfigurasi pencadangan lintas akun menggunakan Resource Directory untuk memudahkan kontrol terpadu dan pengelolaan izin.

Konfigurasi hak istimewa minimal: Gunakan kebijakan sistem

AliyunHBRRolePolicyalih-alihAdministratorAccessuntuk mencegah risiko keamanan akibat izin berlebihan. Berikan hanya izin minimum yang diperlukan untuk operasi pencadangan dan pemulihan. Kami sarankan Anda secara berkala meninjau izin pencadangan lintas akun dan segera mencabut izin yang tidak lagi diperlukan.Perencanaan wilayah: Tambahkan konfigurasi lintas akun berdasarkan wilayah tempat resource yang akan dicadangkan berada untuk memastikan kinerja pencadangan dan efisiensi transmisi data. Utamakan mengonfigurasi pencadangan lintas akun di wilayah dengan konsentrasi resource yang tinggi.

Kontrol biaya: Fitur pencadangan lintas akun tidak dikenai biaya. Untuk informasi lebih lanjut tentang biaya lainnya, lihat Penagihan. Rencanakan kebijakan pencadangan dan periode retensi Anda untuk mengontrol biaya penyimpanan.

Batalkan pencadangan lintas akun

Setelah membatalkan pencadangan lintas akun, akun manajemen tidak dapat lagi mencadangkan data dari akun yang akan dicadangkan. Evaluasi dampaknya sebelum melanjutkan.

Jika akun manajemen hanya menambahkan akun yang akan dicadangkan tetapi tidak melakukan operasi pencadangan atau pemulihan, tidak ada biaya yang dikenakan.

Setelah membatalkan pencadangan lintas akun, cadangan yang sudah ada tetap disimpan di penyimpanan cadangan akun manajemen dan dapat dipulihkan ke akun saat ini atau akun terkelola lainnya. Data ini terus menempati ruang penyimpanan, dan Cloud Backup terus membebankan biaya penyimpanan. Jika Anda ingin menghentikan penagihan, lihat Bagaimana cara menghentikan penagihan untuk Cloud Backup? Perhatikan bahwa Anda tidak dapat memulihkan data dari cadangan yang telah dihapus.

Alihkan ke akun yang akan dicadangkan. Untuk setiap sumber data terkait, hapus rencana pencadangan, uninstal klien pencadangan (jika ada), batalkan pendaftaran instance, dan hapus penyimpanan cadangan. Untuk informasi lebih lanjut, lihat Bagaimana cara menghentikan penagihan untuk Cloud Backup?.

Alihkan ke akun manajemen, dan di halaman Cross-account Backup di Konsol Cloud Backup, hapus akun yang akan dicadangkan.

Jika Anda mengonfigurasi pencadangan lintas akun menggunakan Resource Directory, hapus peran terkait layanan

AliyunServiceRoleForHbrRddi akun yang akan dicadangkan.Gunakan akun yang akan dicadangkan untuk login ke Konsol RAM.

Di panel navigasi sebelah kiri, pilih .

Temukan peran terkait layanan

AliyunServiceRoleForHbrRd. Di kolom Actions, klik Delete Role dan konfirmasi penghapusan.

Jika Anda mengonfigurasi pencadangan lintas akun menggunakan asumsi peran RAM, hapus peran RAM yang Anda buat di akun yang akan dicadangkan.

Gunakan akun yang akan dicadangkan untuk login ke Konsol RAM.

Di panel navigasi sebelah kiri, pilih .

Temukan peran RAM yang Anda buat, misalnya

hbrcrossrole. Di kolom Actions, klik Delete Role dan konfirmasi penghapusan.

Penagihan

Menggunakan fitur pencadangan lintas akun yang disediakan oleh Cloud Backup tidak dikenai biaya. Namun, biaya dikenakan untuk pencadangan dan pemulihan. Untuk deskripsi terperinci, lihat tabel berikut. Untuk informasi lebih lanjut, lihat Metode penagihan dan item yang dapat ditagih.

Resource akun terkelola | Biaya akun manajemen | Biaya akun terkelola |

Instance ECS |

|

|

File ECS |

| Biaya untuk resource seperti disk yang digunakan setelah pemulihan dari titik cadangan |

NAS |

|

|

OSS |

|

|

Tablestore |

|

|

Database ECS |

| Biaya untuk resource seperti disk yang digunakan setelah pemulihan dari titik cadangan |

SAP HANA |

| Biaya untuk resource seperti disk yang digunakan setelah pemulihan dari titik cadangan |

FAQ

Apakah pencadangan lintas akun gratis?

Fitur pencadangan lintas akun tidak dikenai biaya. Namun, biaya yang dikeluarkan selama operasi pencadangan dan pemulihan dibebankan ke akun manajemen. Biaya layanan snapshot untuk pencadangan instance ECS dan biaya permintaan OSS dibebankan ke akun yang akan dicadangkan. Untuk informasi lebih lanjut, lihat Penagihan.

Replikasi penyimpanan cadangan lintas akun vs. pencadangan lintas akun

Replikasi lintas akun untuk penyimpanan cadangan: Akun sumber menjalankan pekerjaan pencadangan dan menghasilkan data cadangan. Akun sumber kemudian menyalin data dari penyimpanan cadangannya ke akun Alibaba Cloud lain. Akibatnya, kedua akun menyimpan salinan data cadangan. Hal ini mencapai redundansi data dan memungkinkan data digunakan lintas akun.

Pencadangan lintas akun: Akun manajemen menerapkan kebijakan pencadangan ke akun yang akan dicadangkan. Data cadangan dari akun-akun tersebut disimpan secara terpusat di penyimpanan cadangan akun manajemen. Akun manajemen dapat menggunakan data cadangan tersebut untuk melakukan operasi pemulihan sesuai kebutuhan. Hal ini mencapai manajemen terpadu data cadangan. Akun yang akan dicadangkan tidak dapat melihat atau mengelola data cadangan mereka.

Kedua metode mendukung isolasi data di tingkat akun untuk akun di dalam dan di luar Resource Directory, sehingga banyak digunakan untuk keamanan data perusahaan dan kepatuhan. Pilih metode yang sesuai. Anda juga dapat menggabungkan kedua metode untuk mencapai manajemen terpadu dan redundansi data cadangan.