Panduan ini memandu Anda melalui proses pembuatan kluster ACK Serverless, penerapan aplikasi NGINX dari gambar kontainer, dan akses ke aplikasi tersebut melalui titik akhir publik.

Prasyarat

Sebelum memulai, lengkapi langkah-langkah berikut:

Aktifkan ACK dan berikan otorisasi untuk mengakses Layanan Alibaba Cloud

Aktifkan Elastic Container Instance (ECI) di konsol Elastic Container Instance

Langkah 1: Buat kluster ACK Serverless

Bagian ini hanya mencakup parameter utama. Untuk referensi lengkap, lihat Buat kluster ACK Serverless.

Konfigurasikan pengaturan kluster

Masuk ke Konsol ACK. Di panel navigasi sebelah kiri, klik Clusters.

Pada halaman Clusters, klik Create Kubernetes Cluster.

Klik tab ACK Serverless dan konfigurasikan parameter berikut.

| Parameter | Deskripsi | Contoh |

|---|---|---|

| Cluster Name | Nama kluster. | ask-hangzhou |

| Cluster Specification | Edisi kluster. Pilih Pro. Kluster ACK Pro direkomendasikan untuk lingkungan produksi dan pengujian. | Standard edition |

| Region | Wilayah untuk kluster. Wilayah yang lebih dekat dengan pengguna Anda mengurangi latensi jaringan dan meningkatkan kecepatan akses. | China (Hangzhou) |

| VPC | Virtual Private Cloud (VPC) untuk kluster. Tentukan zona untuk membuat VPC secara otomatis, atau pilih VPC yang sudah ada. | Select Existing VPC |

| Configure SNAT for VPC | Mengizinkan instans dalam VPC mengakses internet. Jika dipilih, ACK akan mengonfigurasi SNAT secara otomatis. Lihat detail perilaku SNAT di bawah tabel ini. | Configure SNAT for VPC |

| vSwitch | Pilih vSwitch yang sudah ada atau klik Create vSwitch. Untuk ketersediaan tinggi, pilih beberapa vSwitch di zona berbeda. Lapisan kontrol dan kelompok node default menggunakan vSwitch yang dipilih. | vsw-uf6x420ebylcwqclw\*\*\*\*,vsw-uf6qbh0tfvfuco0q7\*\*\*\* |

| Security Group | Opsi: Create Basic Security Group, Create Advanced Security Group, atau Select Existing Security Group. Opsi Select Existing Security Group hanya tersedia jika VPC diatur ke Select Existing VPC. Lihat detail grup keamanan di bawah tabel ini. | Create Advanced Security Group |

| Service CIDR | Blok CIDR untuk layanan kluster. Nilai ini tidak dapat diubah setelah kluster dibuat. Blok CIDR tidak boleh tumpang tindih dengan blok CIDR VPC, blok CIDR kluster ACK di VPC, atau blok CIDR Pod. Untuk informasi selengkapnya, lihat Perencanaan jaringan kluster ACK yang dikelola. | 172.21.0.0/20 |

| Access to API Server | Instans SLB internal dibuat secara default untuk server API Kubernetes. Anda dapat mengubah spesifikasi instans SLB tersebut. Untuk informasi selengkapnya, lihat Specification. Pilih atau kosongkan Expose API Server with EIP. Lihat detail akses server API di bawah tabel ini. | Expose API Server with EIP |

Perilaku SNAT saat Configure SNAT for VPC dipilih:

Tidak ada Gateway NAT: ACK membuat Gateway NAT dan mengonfigurasi aturan SNAT tingkat switch untuk semua switch yang digunakan oleh kluster.

Gateway NAT ada tetapi tidak ada aturan SNAT tingkat VPC: ACK mengonfigurasi aturan SNAT tingkat switch secara otomatis.

Aturan SNAT tingkat VPC sudah ada: Tidak ada tindakan yang dilakukan.

Jika Anda tidak memilih kotak centang ini, konfigurasikan secara manual Gateway NAT dan aturan SNAT setelah kluster dibuat. Untuk informasi selengkapnya, lihat Buat dan kelola Gateway NAT Internet.

Saat menggunakan berbagi VPC, jangan pilih opsi ini.

Detail grup keamanan:

Grup keamanan yang dibuat otomatis mengizinkan seluruh lalu lintas outbound. Lalu lintas ke

100.64.0.0/10harus diizinkan karena blok CIDR ini digunakan untuk mengakses Layanan Alibaba Cloud guna menarik gambar dan melakukan kueri informasi ECS.Jika Anda memilih grup keamanan yang sudah ada, sistem tidak akan mengonfigurasi aturan grup keamanan secara otomatis. Anda harus mengonfigurasinya secara manual. Untuk informasi selengkapnya, lihat Konfigurasikan grup keamanan untuk kluster.

Detail akses server API:

Expose API Server with EIP dipilih: Elastic IP Address (EIP) dibuat dan dikaitkan dengan instans SLB. Server API diekspos ke internet melalui port 6443. Anda dapat menggunakan file kubeconfig untuk menghubungkan dan mengelola kluster melalui internet.

Expose API Server with EIP tidak dipilih: Tidak ada EIP yang dibuat. Anda hanya dapat menghubungkan kluster dari dalam VPC menggunakan file kubeconfig.

Jika Anda menghapus instans SLB internal, Anda kehilangan akses ke server API Kubernetes.

Untuk informasi selengkapnya, lihat Ekspos server API ke Internet.

Konfigurasikan komponen

Klik Next:Component Configurations di pojok kanan bawah halaman.

| Parameter | Deskripsi | Contoh |

|---|---|---|

| Service Discovery | Opsi: Disable, PrivateZone, atau CoreDNS. PrivateZone menguraikan nama domain pribadi ke alamat IP dalam satu atau beberapa VPC. CoreDNS adalah server DNS yang fleksibel dan skalabel serta merupakan komponen penemuan layanan standar di Kubernetes. | Disable |

| Ingress | Opsi: Do Not Install, Nginx Ingress, ALB Ingress, atau MSE Ingress. Nginx Ingress menyediakan routing berdasarkan Ingress. ALB Ingress mendukung routing kompleks, penemuan sertifikat otomatis, serta protokol HTTP, HTTPS, dan QUIC. MSE Ingress mengintegrasikan gateway cloud-native MSE dengan ACK untuk manajemen trafik ingress. | Do Not Install |

| Monitoring Service | Lihat dasbor dan metrik yang telah ditentukan sebelumnya dengan Managed Service for Prometheus. Anda juga dapat menginstal komponen metrics-server. Untuk informasi selengkapnya, lihat Managed Service for Prometheus. | Install metrics-server |

| Log Service | Aktifkan Log Service. Pilih proyek yang sudah ada atau buat yang baru. | Create Project |

| Knative | Aktifkan Knative, framework arsitektur tanpa server berbasis Kubernetes yang mendukung autoscaling berbasis permintaan, scaling hingga nol, manajemen versi, dan rilis canary. | Enable Knative |

Konfirmasi dan buat

Klik Next:Confirm di pojok kanan bawah halaman.

Pada halaman wizard Confirm, baca Term of Service dan klik Create Cluster.

Setelah kluster dibuat, Anda dapat melihatnya di halaman Clusters. Temukan kluster tersebut dan klik Details di kolom Actions. Lalu klik tab Basic Information dan Connection Information untuk melihat detail kluster.

Langkah 2: Buat aplikasi dari gambar

Bagian ini hanya mencakup parameter utama. Untuk informasi selengkapnya, lihat Buat aplikasi tanpa status dari gambar.

Konfigurasikan informasi dasar

Di panel navigasi sebelah kiri halaman detail kluster, pilih Workloads > Deployments.

Di pojok kanan atas halaman Deployments, klik Create from Image.

Pada halaman wizard Basic Information, konfigurasikan parameter berikut.

| Parameter | Deskripsi | Contoh |

|---|---|---|

| Name | Nama aplikasi. | serverless-app-deployment |

| Type | Jenis resource. Nilai yang valid: Deployment dan StatefulSet. | Deployment |

Klik Next.

Konfigurasikan pengaturan kontainer

Pada bagian General halaman wizard Container, konfigurasikan pengaturan kontainer.

| Parameter | Deskripsi | Contoh |

|---|---|---|

| Image Name | Klik Select Image untuk memilih gambar, atau masukkan alamat gambar registri pribadi. Format alamat gambar adalah domainname/namespace/imagename:tag. | Dalam contoh ini, digunakan gambar yang disimpan pada instans Container Registry Edisi Pribadi di wilayah China (Hangzhou). |

| Image Version | Klik Select Image Version untuk memilih versi. Jika Anda tidak menentukan versi, versi terbaru akan digunakan. | Dalam contoh ini, tidak ada versi gambar yang ditentukan. |

Pada bagian Ports, klik Add untuk mengonfigurasi port kontainer.

| Parameter | Deskripsi | Contoh |

|---|---|---|

| Name | Nama port kontainer. | nginx |

| Container Port | Port kontainer yang diekspos. Nilai yang valid: 1 hingga 65535. | 80 |

| Protocol | Protokol. Nilai yang valid: TCP dan UDP. | TCP |

Klik Next.

Konfigurasikan pengaturan lanjutan

Pada bagian Access Control halaman wizard Advanced, klik Create di sebelah Services untuk mengonfigurasi layanan yang mengekspos Pod backend. Pada kotak dialog Create Service, konfigurasikan parameter berikut.

| Parameter | Deskripsi | Contoh |

|---|---|---|

| Name | Nama layanan. | serverless-app-svc |

| Type | Jenis layanan, yang menentukan cara layanan diakses. | Pilih Server Load Balancer. Lalu pilih Public Access dan Create SLB Instance. Klik Modify untuk mengubah spesifikasi SLB. Spesifikasi default adalah Small I (slb.s1.small). |

| Port Mapping | Port layanan dan port kontainer. Port kontainer harus sesuai dengan port yang diekspos di Pod backend. | Port layanan: 8080, Port kontainer: 80 |

Layanan yang dibuat muncul di bagian Access Control. Anda dapat mengklik Update atau Delete untuk memodifikasinya.

Klik Create.

Akses aplikasi NGINX

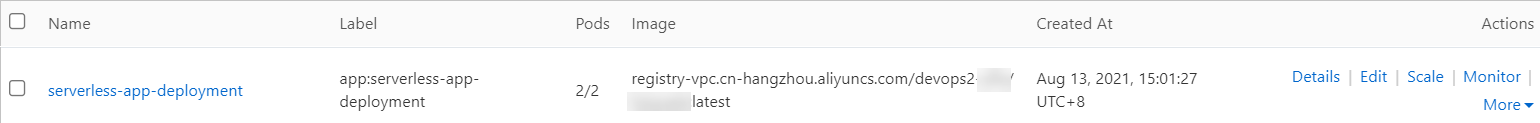

Pada halaman wizard Complete, klik View Details. Anda dapat menemukan serverless-app-deployment di halaman Deployments.

Akses aplikasi NGINX:

Di panel navigasi sebelah kiri halaman detail kluster, pilih Network > Services. Di halaman Services, temukan layanan serverless-app-svc.

Klik alamat di kolom External Endpoint untuk mengakses aplikasi NGINX di browser Anda.

Anda juga dapat mengakses aplikasi menggunakan Ingress. Untuk informasi selengkapnya, lihat Akses Layanan menggunakan ALB Ingress.

Langkah 3: Lihat Pod

Di panel navigasi sebelah kiri halaman detail kluster, pilih Workloads > Pods.

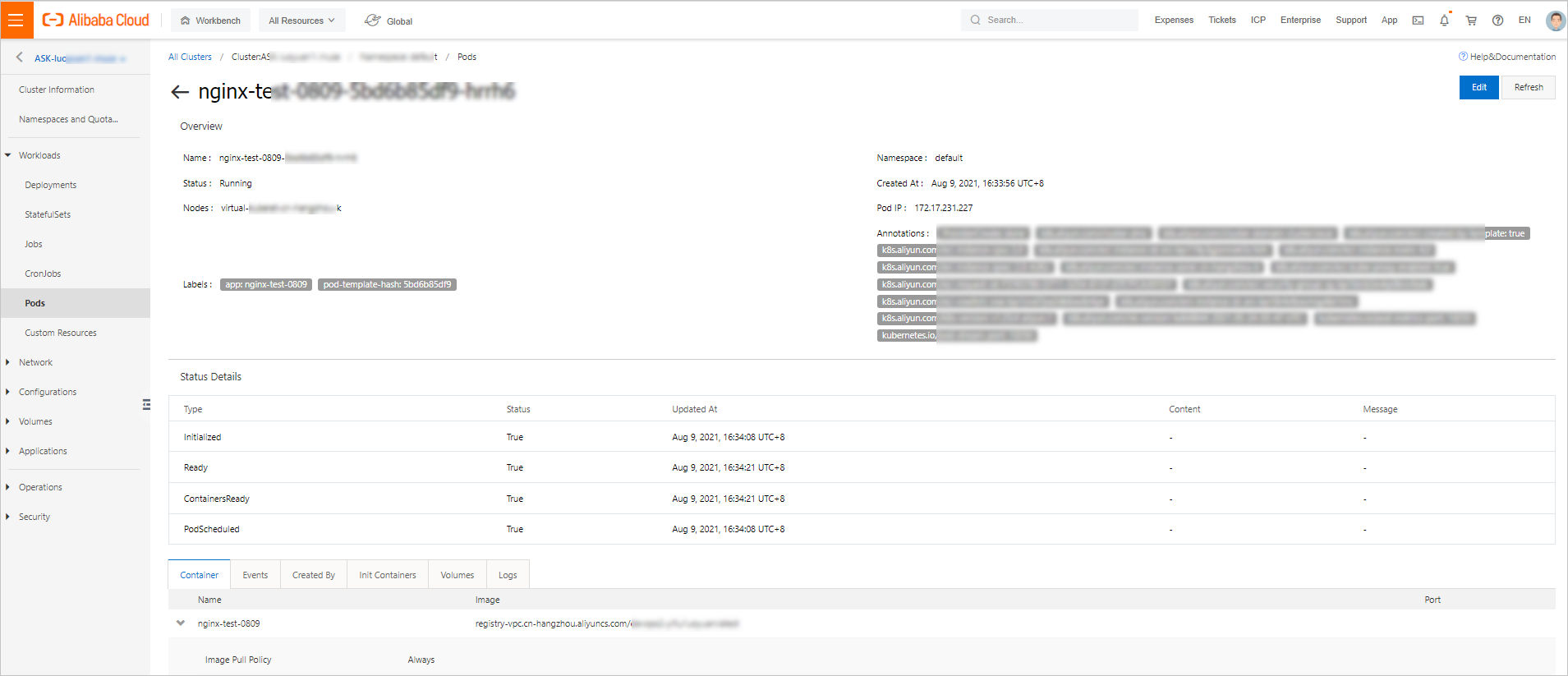

Pilih Pod yang ingin Anda lihat dan klik Details di kolom Actions.

Gunakan templat untuk mengelola Pod yang dibuat oleh templat. Jangan langsung memodifikasi atau menghapus Pod tersebut.

Di halaman detail Pod, lihat informasi lengkap tentang Pod tersebut.

Langkah selanjutnya

Buat aplikasi tanpa status dari gambar untuk konfigurasi Deployment lanjutan

Akses Layanan menggunakan ALB Ingress untuk routing berbasis Ingress

Buat kluster ACK Serverless untuk referensi lengkap semua parameter kluster