本トピックでは、ビジネスニーズに基づいて適切な証明書デプロイプランを選択し、ウェブサイトやアプリケーションで安全な HTTPS アクセスを有効にする方法について説明します。

サーバーへの SSL 証明書のデプロイ (必須):ウェブサイト、API、またはアプリケーションで HTTPS を有効にするには、サーバーに SSL 証明書をデプロイする必要があります。

クライアントへのルート証明書のインストール:クライアントは、安全な通信を確保し、サーバーの ID を検証するために、プリインストールされたルート証明書を必要とします。ほとんどのクライアントオペレーティングシステムとブラウザには、ルート証明書がプリインストールされています。クライアントにルート証明書をインストールする必要があるのは、自己署名証明書を使用するシステムにアクセスする場合、クライアントデバイスが認証局を認識できない場合、またはルート証明書が見つからないか期限切れの場合のみです。

サーバーへの SSL 証明書のデプロイ

適用範囲

開始する前に、次の条件が満たされていることを確認してください:

証明書ステータス:信頼できる認証局 (CA) によって発行された SSL 証明書を所有していること。 証明書のステータス が 発行済み であること。証明書の購入と申請の詳細については、「公式証明書の購入」および「CA への証明書申請の提出」をご参照ください。

ドメイン名の一致:証明書が、保護したいすべてのドメイン名と一致していることを確認してください。ドメイン名を追加または変更するには、「公式証明書の購入」または「ドメイン名の追加と置換」をご参照ください。

完全一致ドメイン名:指定されたドメインにのみ適用されます。

example.comはexample.comのみを保護します。www.example.comはwww.example.comのみを保護します。

ワイルドカードドメイン名:その第一レベルのサブドメインにのみ適用されます。

*.example.comは、www.example.comやa.example.comなどの第一レベルのサブドメインに適用されます。*.example.comは、ルートドメインexample.comや、a.b.example.comなどの複数レベルのサブドメインを保護しません。

説明複数レベルのサブドメインを一致させるには、ドメイン名のバインド フィールドに、

a.b.example.comのような完全なドメイン、または*.b.example.comのような対応するワイルドカードドメインが含まれている必要があります。ドメイン名解決:ドメインの DNS レコードが設定され、サーバーのパブリック IP アドレスに解決されていること。

証明書のデプロイ場所の決定

HTTPS トラフィックを処理する場合、関連するすべてのネットワークノードに SSL 証明書をデプロイする必要があります。これらのノードには、Nginx、Apache、IIS などの Web サーバー、Application Load Balancer (ALB)、コンテンツデリバリーネットワーク (CDN)、Web Application Firewall (WAF)、API Gateway が含まれます。これらのノードに SSL 証明書をデプロイすることで、クライアントからサーバーまでのエンドツーエンドの暗号化が提供され、中間リンクでの平文通信を防ぎ、安全な通信を確保します。

トラフィックが直接サーバーに到達する場合:ユーザーがサーバーのパブリック IP アドレスを使用してウェブサイトにアクセスすると、トラフィックは他の中間ノードを経由せずに直接サーバーに到達します。

トラフィックが複数のネットワークノードを通過する場合:ユーザーがドメイン名を使用してウェブサイトにアクセスすると、トラフィックは通常、コンテンツデリバリーネットワーク (CDN) や Application Load Balancer (ALB) などの複数のネットワークノードを通過してから、処理のためにオリジンサーバーに転送されます。

トラフィックが直接サーバーに到達する場合

インターネットトラフィックが中間ネットワークプロキシなしで直接オリジンの Web サーバーにアクセスする場合、その Web サーバーにのみ SSL 証明書をデプロイする必要があります。

トラフィックは複数のネットワークノードを経由します

トラフィックがオリジンサーバーに到達する前に CDN や WAF などの複数の中間ノードを通過する場合、HTTPS トラフィックを処理する各ノードに証明書をデプロイする必要があります。

本トピックでは、複雑なアーキテクチャ「ユーザー → CDN → WAF → Application Load Balancer (ALB) → オリジンサーバー」を例として使用します。このアーキテクチャは、複数ノードシナリオでの証明書デプロイ方法を説明するためだけに使用されます。実際のネットワークアーキテクチャに基づいて、適切なノードに証明書をデプロイする必要があります。

次の表は、さまざまなシナリオにおける証明書のデプロイノードと通信暗号化の範囲を示しています。

シナリオ | 暗号化されたリンク (HTTPS) | 平文リンク (HTTP) | 証明書が必要なノード | 説明 |

シナリオ 1 | ユーザー ↔ CDN | CDN → WAF → ALB → オリジンサーバー | CDN | クライアントから CDN までのトラフィックのみを暗号化します。これは最も費用対効果の高いオプションですが、プライベートネットワーク上で平文通信が行われるリスクがあります。 |

シナリオ 2 | ユーザー ↔ WAF | WAF → ALB → オリジンサーバー | CDN、WAF | 暗号化の範囲に WAF が含まれ、セキュリティが向上します。 |

シナリオ 3 | ユーザー ↔ ALB | ALB → オリジンサーバー | CDN、WAF、ALB | オリジンサーバーの直前のホップのみが平文通信を使用します。これにより高いセキュリティが提供されます。 |

シナリオ 4 | ユーザー ↔ オリジンサーバー | なし | CDN、WAF、ALB、オリジンサーバー | エンドツーエンドの暗号化を実装し、最高レベルのセキュリティを提供します。 |

証明書のデプロイプランの選択

証明書のデプロイプロセス中にサポートが必要な場合は、アカウントマネージャーにお問い合わせください。

SSL 証明書のデプロイプランを選択する前に、デプロイ対象 (サーバーまたはクラウド製品) を特定し、次のルールに基づいてプランを選択する必要があります:

サーバーへのデプロイ:これは Alibaba Cloud ECS インスタンス、Simple Application Server インスタンス、Alibaba Cloud 以外のサーバー、および自己管理サーバーに適用されます。

クラウド製品へのデプロイ:これは SLB、CDN、WAF (ECS および Simple Application Server を除く) などの Alibaba Cloud 製品、および Tencent Cloud、Huawei Cloud、AWS などのサードパーティプラットフォーム上の CDN、WAF、CLB などのクラウド製品に適用されます。

サーバーへのデプロイ

サーバーに証明書をデプロイするための適切なプランを選択します。

Alibaba Cloud ECS および Simple Application Server

Web サーバーとオペレーティングシステムに基づいて証明書のデプロイチュートリアルを選択します。Web サーバーのタイプを特定する方法については、「Web サーバーのタイプを確認する方法」をご参照ください。

コンソールからの自動デプロイ

指定された信頼できる ECS インスタンスにワンクリックで証明書をデプロイしたり、すでに証明書が設定されている ECS または Simple Application Server インスタンスの証明書を自動的に更新したりできます。この方法は、デプロイ効率を向上させ、設定リスクを低減します。詳細については、「ECS または Simple Application Server インスタンスへの SSL 証明書のデプロイ」をご参照ください。

ログインサーバーのデプロイ

サーバーオペレーティングシステム | デプロイチュートリアル |

Linux | |

Windows | |

Alibaba Cloud 以外のサーバー

Web サーバーとオペレーティングシステムに基づいて証明書のデプロイチュートリアルを選択します。Web サーバーのタイプを特定する方法については、「Web サーバーのタイプを確認する方法」をご参照ください。

サーバーオペレーティングシステム | デプロイチュートリアル |

Linux | |

Windows | |

クラウド製品へのデプロイ

Alibaba Cloud

国際標準アルゴリズム (RSA/ECC) を使用する証明書のデプロイ

Certificate Management Service コンソールからのデプロイ

次のシナリオでは、Certificate Management Service コンソールのクラウド製品デプロイ機能を使用できます。この機能を使用すると、ワンクリックで他のクラウド製品に証明書をプッシュでき、SSL 証明書を手動でアップロードする必要がなくなります。詳細については、「SLB、CDN、WAF などのクラウド製品への SSL 証明書のデプロイ」をご参照ください。

説明ご利用の製品がクラウド製品デプロイ機能でサポートされていない場合は、製品のドキュメントを参照してデプロイしてください。

次の表で、「既存の証明書の更新」は、証明書がすでにクラウド製品にデプロイされており、交換が必要なシナリオを示します。

クラウド製品

デプロイタスクシナリオ

証明書設定シナリオ

Container Service for Kubernetes (ACK)

既存の証明書の更新

ACK マネージドおよび専用クラスター:AlbConfig 証明書設定の更新、Secret 証明書の更新

重要Secret にデプロイする場合、ACK コンソールで手動で変更しないでください。

Serverless App Engine - ゲートウェイルーティング

既存の証明書の更新

HTTPS 転送プロトコルを使用したゲートウェイルーティング (ALB および CLB)

Function Compute (FC)

既存の証明書の更新

HTTP トリガー関数

Microservices Engine - クラウドネイティブゲートウェイ

既存の証明書の更新

クラウドネイティブゲートウェイルーティング

API Gateway

既存の証明書の更新

HTTPS ドメイン名経由の API アクセス

Global Accelerator (GA)

既存の証明書の更新

セキュアアクセラレーション付きの HTTPS ドメイン名

Application Load Balancer (ALB)

Network Load Balancer (NLB)

既存の証明書の更新

HTTPS プロトコルシナリオからリクエストを転送する HTTPS リスナー (サーバー証明書)

説明クライアント証明書をデプロイするには、「エンドツーエンドの HTTPS を設定して通信を暗号化する」をご参照ください。

Content Delivery Network (CDN)

初回デプロイ

既存の証明書の更新

HTTPS セキュアアクセラレーション

Dynamic Content Delivery Network (DCDN)

初回デプロイ

既存の証明書の更新

HTTPS セキュアアクセラレーション

Edge Security Acceleration (ESA)

既存の証明書の更新

HTTPS セキュアアクセラレーション

Object Storage Service (OSS)

既存の証明書の更新

HTTPS 経由で OSS サービスにアクセスする

説明CDN 加速ドメインがバインドされている場合は、CDN コンソールで証明書を交換する必要があります。

Web Application Firewall (WAF)

既存の証明書の更新

プロキシモードによるオンボーディング

Anti-DDoS Proxy

既存の証明書の更新

Anti-DDoS Proxy ドメイン名アクセス

Platform for AI (PAI)

既存の証明書の更新

Elastic Algorithm Service (EAS) for online model services:カスタムドメイン名を使用した専用ゲートウェイ

クラウド製品コンソールからのデプロイ

次の表で対応するクラウド製品を見つけ、その製品のコンソールに移動し、[リファレンス] 列に記載されているドキュメントの指示に従って証明書のデプロイを完了します。

クラウド製品

証明書設定シナリオ

リファレンス

Container Service for Kubernetes (ACK)

ACK マネージドおよび専用クラスター:AlbConfig 証明書設定の更新、Secret 証明書の更新

重要Secret にデプロイする場合、Container Service for Kubernetes (ACK) で手動で変更しないでください。

Serverless App Engine - ゲートウェイルーティング

ゲートウェイルーティング:HTTPS 転送プロトコル設定 (ALB および CLB)

Function Compute (FC)

HTTP 関数シナリオ

Microservices Engine - クラウドネイティブゲートウェイ

クラウドネイティブゲートウェイルーティングシナリオ

API Gateway

ドメイン名を使用して HTTPS 経由で API にアクセスする

Global Accelerator (GA)

HTTPS ドメイン名へのアクセスを安全に高速化する

Application Load Balancer (ALB)

Network Load Balancer (NLB)

HTTPS プロトコル経由でリクエストを転送するために HTTPS リスナーを使用する (サーバー証明書)

説明クライアント証明書をデプロイするには、「エンドツーエンドの HTTPS を設定して通信を暗号化する」をご参照ください。

応用負荷分散alb:HTTPS リスナーの追加

Network Load Balancer (NLB):TCP/SSL リスナーの追加

Content Delivery Network (CDN)

HTTPS セキュアアクセラレーションシナリオ

Dynamic Content Delivery Network (DCDN)

HTTPS セキュアアクセラレーションシナリオ

Edge Security Acceleration (ESA)

HTTPS セキュアアクセラレーションシナリオ

Object Storage Service

HTTPS 経由で OSS にアクセスする

説明CDN 加速ドメインがアタッチされている場合は、CDN コンソールで証明書を交換する必要があります。

Web Application Firewall (WAF)

CNAME アクセスシナリオ

WAF 3.0:ドメイン名の追加と HTTPS 証明書の設定

WAF 2.0:ドメイン名の追加と HTTPS 証明書の設定

Anti-DDoS Pro and Anti-DDoS Premium

Anti-DDoS Pro and Anti-DDoS Premium の Web サイト設定

Platform for AI (PAI)

Elastic Algorithm Service (EAS):専用ゲートウェイでカスタムドメイン名を使用する

Tencent Cloud、Huawei Cloud、および AWS

Certificate Management Service コンソールからのデプロイ

Alibaba Cloud Certificate Management Service コンソールを使用して、サードパーティのクラウドプラットフォームに証明書をデプロイします。詳細については、「サードパーティのクラウドプラットフォームへの証明書のデプロイ」をご参照ください。次のクラウドプラットフォームとサービスがサポートされています:

Tencent Cloud:Content Delivery Network (CDN)、Web Application Firewall (WAF)、および Classic Load Balancer (CLB)

AWS:Amazon CloudFront (CDN) および Load Balancer (ALB、NLB、および CLB)

Huawei Cloud:Content Delivery Network (CDN) および Elastic Load Balancing (ELB)

クラウドベンダーの公式ドキュメントを参照してデプロイ

関連するクラウドベンダーの公式ドキュメントを参照して証明書をデプロイします。

クライアントへのルート証明書のインストール

一部のクライアント (例えば、IoT デバイス、組み込みシステム、企業内システム、オフラインアプリケーション、古いブラウザ、および Java クライアントなど) には、CA ルート証明書がプリインストールされていません。SSL 証明書をデプロイした後、これらのクライアントは証明書を信頼しない場合があります。この問題を解決するには、クライアントにルート証明書を手動でダウンロードしてインストールする必要があります。詳細については、「ルート証明書のダウンロードとインストール」をご参照ください。

よくある質問

ルート証明書をダウンロードするにはどうすればよいですか。

対応する証明書ブランドのルート証明書をダウンロードするには、「ルート証明書のダウンロードとインストール」をご参照ください。

証明書チェーンが不完全な場合、または中間証明書が欠落している場合はどうすればよいですか。

クライアント上のルート証明書または中間証明書が欠落しているか期限切れの場合は、「不完全な SSL 証明書チェーンの解決」をご参照ください。欠落している証明書をダウンロードしてインストールしてから、再度 Web サイトへのアクセスを試みることができます。

証明書のデプロイメント中に「証明書チェーン内の中間証明書が1つ以上欠落しています」というエラーが表示されるのはなぜですか。

このエラーは、Windows Server 2008 R2 上のインターネットインフォメーションサービス (IIS) などの特定のサーバーシステムに SSL 証明書をデプロイするときに発生する可能性があります。この問題を解決するには、欠落しているルート証明書または中間証明書をサーバーにインストールする必要があります。

Web サーバータイプを確認するにはどうすればよいですか。

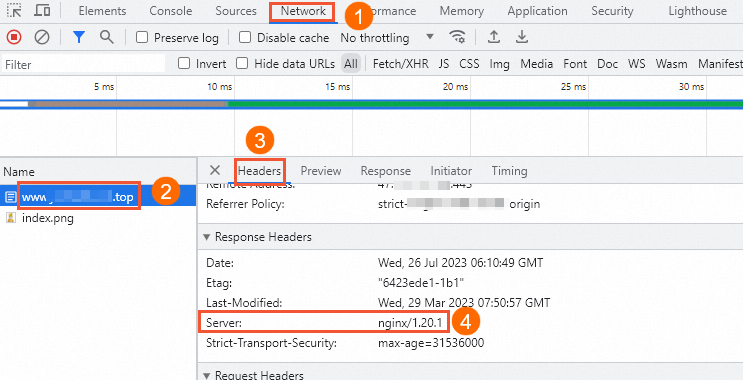

ブラウザの開発者ツールの使用

ブラウザを使用してご利用のドメイン名にアクセスします。

F12 キーを押して開発者ツールを開き、次の図に示すようにサーバータイプを確認します。

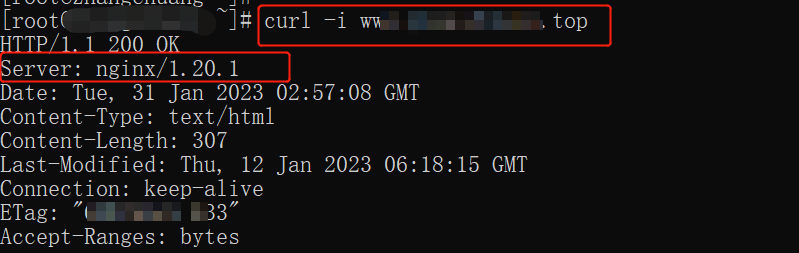

コマンドを使用した確認

ご利用のサーバーにログインします。

ご利用のサーバーで、次のコマンドを実行して Web サーバータイプを確認します。

curl -i yourdomain説明yourdomainは必須パラメーターです。実際の Web サイトのドメイン名に置き換えてください。例:curl -i www.aliyundoc.com。次の図に、コマンド出力の例を示します。

Web サイト開発者への相談

それでも Web サーバータイプを特定できない場合は、ご利用の Web 開発者にお問い合わせください。その他の問題が発生した場合は、アカウントマネージャーにお問い合わせください。