共有ゲートウェイは、共有帯域幅と固定アクセス ポリシーを提供します。これらは、ネットワーク隔離や弾力的なスケーリングを必要とする高並行サービスには適していません。これらの要件に対応するため、Elastic Algorithm Service (EAS) は専用ゲートウェイを提供しています。専用ゲートウェイは、インターネットトラフィックと内部ネットワークトラフィックの両方に対して柔軟なアクセスの制御を提供します。また、サービスの安定性と信頼性を確保するために、カスタムドメイン名と専用帯域幅をサポートしています。

ゲートウェイの種類

EAS は、次の2種類の専用ゲートウェイを提供しています。

本番環境では、Application Load Balancer (ALB) 専用ゲートウェイを使用して、パフォーマンス、安定性、および拡張性を向上させることを推奨します。

Application Load Balancer (ALB) 専用ゲートウェイ | フルマネージド専用ゲートウェイ | |

概要 | Application Load Balancer (ALB) を使用してレイヤー7トラフィックを管理します。 | 元の EAS 専用ゲートウェイ。 |

コア機能 |

|

|

シナリオ | 高パフォーマンス、安定性、および拡張性を必要とする本番環境。 | ALB でまだ利用できない特定のネットワーク機能を必要とするシナリオ。 |

課金

Application Load Balancer (ALB) 専用ゲートウェイ:関連付けられた ALB インスタンスによって料金が発生します。詳細については、「ALB 課金ルール」をご参照ください。

フルマネージド専用ゲートウェイ:

ゲートウェイ料金:従量課金とサブスクリプション課金方法をサポートしています。詳細については、「Elastic Algorithm Service (EAS) 課金」をご参照ください。

追加料金:

プライベートネットワークアクセス:インスタンス料金とトラフィック処理料金を含む追加の PrivateLink 料金が発生します。詳細については、「PrivateLink 課金」をご参照ください。

パブリックネットワークアクセス:サービス運用中に発生するインターネットトラフィック料金は、Cloud Data Transfer (CDT) を通じて課金されます。詳細については、CDT コンソールをご参照ください。

操作手順

1. 専用ゲートウェイの作成と構成

[推奨] Application Load Balancer (ALB) 専用ゲートウェイ

1.1 ALBゲートウェイの作成

まず、ゲートウェイの論理構成を作成します。このステップでは、実際のクラウドリソースは作成されず、料金も発生しません。

PAI コンソールにログインします。ページ上部でリージョンを選択します。次に、目的のワークスペースを選択し、[Elastic Algorithm Service (EAS)] をクリックします。

[Inference Gateway] タブで、[Create Dedicated Gateway] をクリックし、[Application Load Balancer] を選択します。

システムは、サービスリンクロールの権限をチェックします。ロールがアクティブ化されていない場合は、プロンプトに従って必要な権限を付与します。

ゲートウェイ名を入力し、Submit をクリックします。

1.2 ネットワークアクセスの有効化

ゲートウェイを作成した後、プライベートまたはパブリックネットワークアクセスを有効にします。この操作により、ALB インスタンスが自動的に作成され、ご利用のアカウントに関連付けられ、課金が開始されます。

ALB 専用ゲートウェイのパブリックネットワークとプライベートネットワークアクセスを有効にするには、同じ Virtual Private Cloud (VPC) を選択する必要があります。このゲートウェイを使用してデプロイされた EAS サービスも、同じ VPC で構成する必要があります。

Inference Gateway タブのリストで、ALB ゲートウェイの名前をクリックし、詳細ページに移動します。

Gateway Access Control セクションで、VPC タブと Internet タブに移動します。

Virtual Private Cloud (プライベートネットワーク) アクセスの有効化

[VPC] タブで、[Add VPC] をクリックします。

表示される構成パネルで、ビジネス要件を満たす VPC と vSwitch を選択します。高可用性を確保するために、異なるゾーンにある少なくとも2つの vSwitch を選択します。ゾーンごとに1つの vSwitch のみを選択できます。

重要パブリックネットワークアクセスがすでにゲートウェイで有効になっている場合、ここで選択する VPC は同じである必要があります。

[OK] をクリックします。システムが ALB インスタンスの作成を開始します。

パブリックネットワークアクセスの有効化

Internet タブに切り替え、Enable Public Network をクリックします。

表示される構成パネルで、ビジネス要件を満たす VPC と vSwitch を選択します。高可用性を確保するために、異なるゾーンにある少なくとも2つの vSwitch を選択します。ゾーンごとに1つの vSwitch のみを選択できます。

重要Virtual Private Cloud アクセスがすでにゲートウェイで有効になっている場合、ここで選択する VPC は同じである必要があります。

OK をクリックします。システムが ALB インスタンスの作成を開始します。

フルマネージド専用ゲートウェイ

フルマネージド専用ゲートウェイは、次の機能をサポートしています。

アクセスの制御:ホワイトリストを使用してパブリックネットワークとプライベートネットワークアクセスを制御します。

カスタムドメイン名アクセス:外部サービスを提供するために、カスタムドメイン名と証明書の構成をサポートしています。

複数アカウント間 VPC アクセス: 同じリージョン内の他のアカウントに属する VPC 内のサーバーが、プライベートエンドポイントを介して EAS サービスにアクセスできるようにします。

ゲートウェイドメイン名の権威DNS解決:ゲートウェイドメイン名の権威DNS解決をサポートしています。これは、他のクラウドまたはオンプレミスデータセンターから EAS サービスを呼び出す場合に使用されます。まず、Alibaba Cloudネットワークとの接続を確立する必要があります。

1.1 フルマネージド専用ゲートウェイの作成

PAI コンソールにログインします。PAI コンソールのページ上部でリージョンを選択します。次に、目的のワークスペースを選択し、[Elastic Algorithm Service (EAS)] をクリックします。

[Inference Gateway] タブで、[Create Dedicated Gateway] をクリックし、[Fully managed dedicated gateway] を選択します。

EAS 専用ゲートウェイの購入ページで、パラメーターを設定します。詳細については、「付録:専用ゲートウェイの容量計画」をご参照ください。サービスの安定性を確保するための[ゲートウェイ仕様]を選択します。

パラメーターを設定した後、[今すぐ購入] をクリックします。画面上の指示に従って注文を確認し、支払いを完了してください。

購入した完全マネージド専用ゲートウェイは、推論ゲートウェイのリストで確認できます。ゲートウェイのStatusがRunningの場合に、そのゲートウェイを使用できます。

フルマネージド専用ゲートウェイが作成された後、その仕様とノード数を更新できます。変更が有効になるまで約3〜5分かかります。

1.2 アクセスの制御の構成

Inference Gateway タブで、対象のフルマネージド専用ゲートウェイの名前をクリックして詳細ページに移動します。Gateway Access Control セクションでアクセスの制御を設定します。

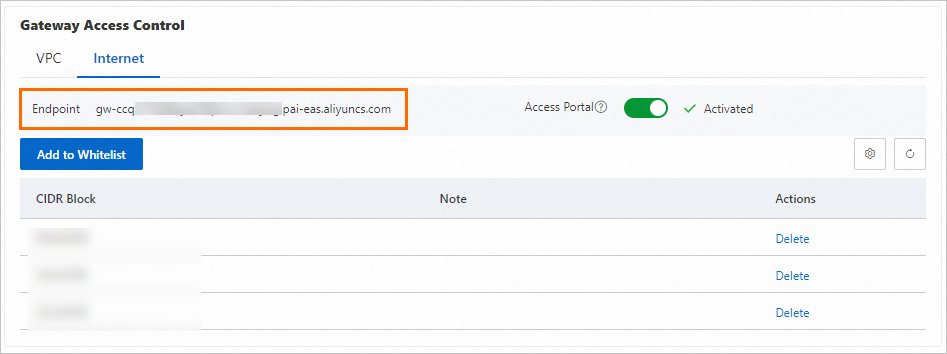

パブリックネットワークアクセスの制御

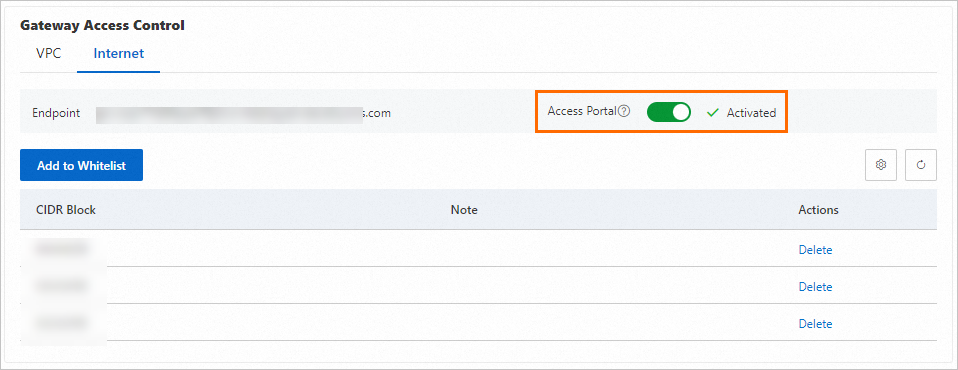

[Internet]タブで、[Access Portal]スイッチをオンにします。ステータスが[Activated]になると、フルマネージド専用ゲートウェイのパブリックアクセスチャンネルが有効になります。

デフォルトでは、フルマネージド専用ゲートウェイはインターネットからアクセスできません。Add to Whitelist をクリックし、アクセスを許可するパブリック IP アドレス CIDR ブロック (例: 192.0.2.0/24) を入力します。

複数のエントリをコンマ (,) または改行で区切ります。

任意のパブリックIPアドレスからのアクセスを許可するには、0.0.0.0/0 CIDRブロックを追加します。最大15個のCIDRブロックを追加できます。

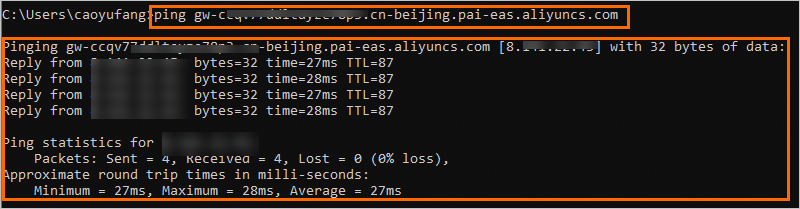

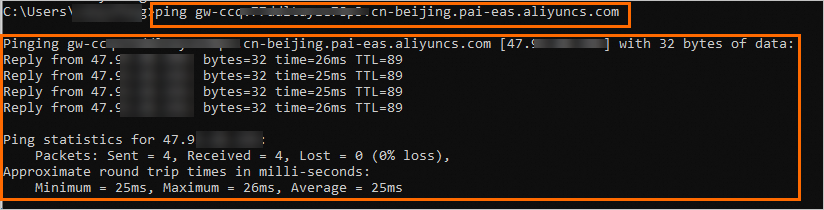

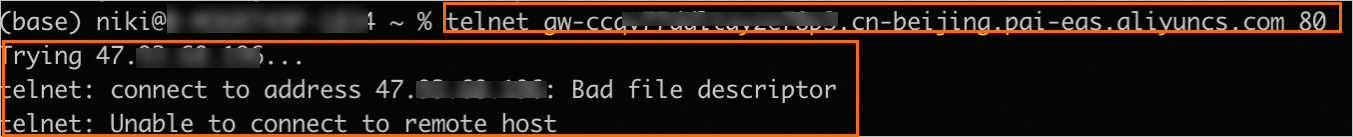

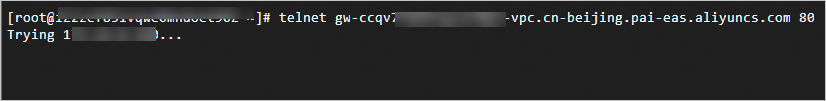

フルマネージド専用ゲートウェイのパブリックネットワーク接続を確認します。

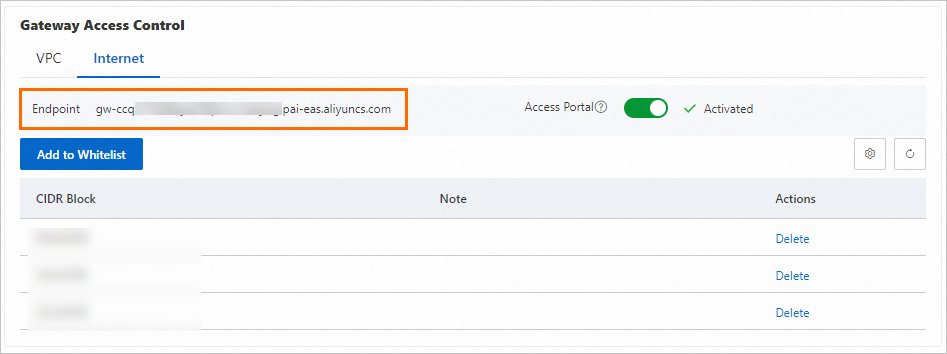

Internet タブで、Endpoint を探します。

ホワイトリストに登録されたCIDRブロック内のデバイスで、ドメイン名アドレスにアクセスします。出力が次のとおりの場合、接続は成功です。

パブリックネットワークアクセスを無効にするには、Internet タブで Access Portal スイッチをオフにします。

ローカル端末からドメイン名アドレスにアクセスします。出力が次のとおりの場合、ゲートウェイのパブリックアクセスチャネルは無効になります。

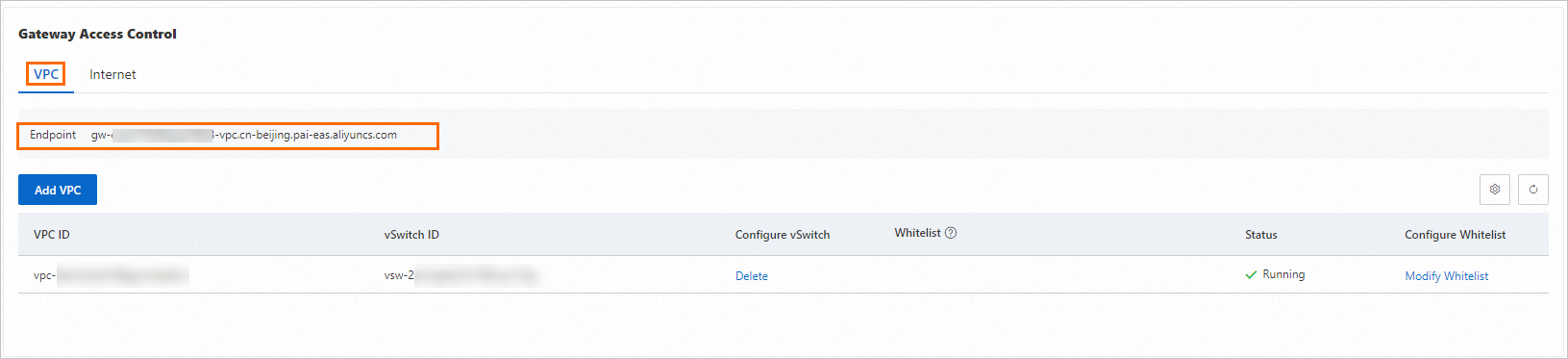

プライベートネットワークアクセスの制御

[VPC] タブで、[Add VPC] をクリックし、接続する VPC と vSwitch を選択します。

同じリージョン内の別のアカウントに属する VPC を追加できます。アカウントBの VPC を追加した後、その VPC 内のサーバーは、VPCエンドポイントを介してこの専用ゲートウェイを使用する EAS サービスにアクセスできます。

説明これはホワイトリスト機能です。使用するには、チケットを送信してください。

ゲートウェイドメイン名の権威DNS解決がサポートされています。これは、他のクラウドまたはオンプレミスデータセンターから EAS サービスを呼び出す場合に使用されます。まず、Alibaba Cloudネットワークとの接続を確立する必要があります。現在、1つの VPC の構成でのみ権威DNS解決を使用できます。

VPC を追加すると、システムは 0.0.0.0/0 のデフォルトホワイトリストを設定し、VPC 内のすべての IP アドレスからのアクセスを許可します。必要に応じて、Modify Whitelist を実行できます。

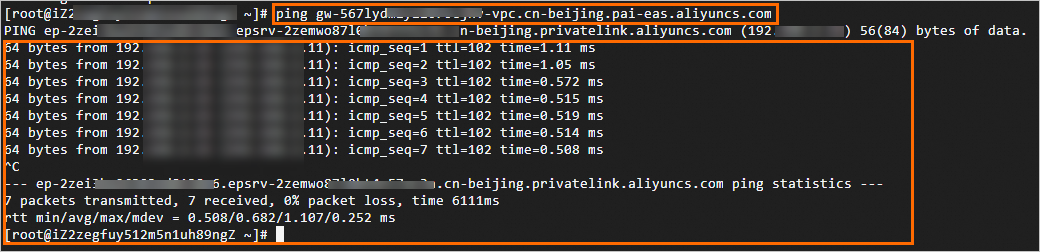

専用ゲートウェイのプライベートネットワーク接続を確認します。

VPC タブで、Endpoint を見つけます。

VPC内の端末で、ドメイン名アドレスにアクセスします。出力が次のとおりの場合、接続は成功です。

説明VPC 内では、ホワイトリストを構成することで、任意のゾーンから専用ゲートウェイにアクセスできます。アクセスは、ゲートウェイに追加された vSwitch のゾーンに限定されません。

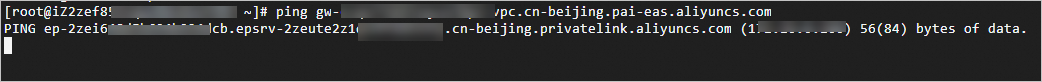

VPC アクセスを無効にするには、VPC リストで Configure vSwitch 列の [削除] をクリックします。

VPC内の端末で、ドメイン名アドレスにアクセスします。出力が次のとおりの場合、専用ゲートウェイのプライベートアクセスチャネルは無効になります。

1.3 カスタムドメイン名の構成

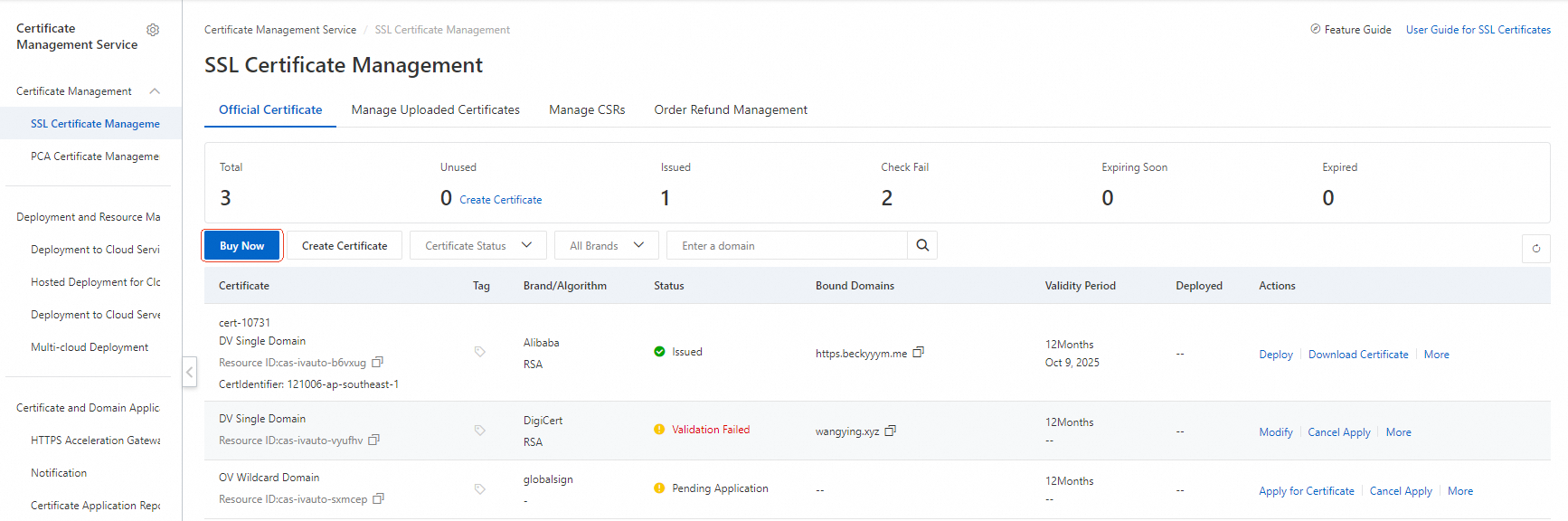

(オプション) デジタル証明書の管理。HTTPSプロトコルを使用してサービスにアクセスする場合、まず Certificate Management Service でカスタムドメイン名の SSL 証明書を管理する必要があります。

Certificate Management Service コンソールにログインし、SSL 証明書管理 を選択します。

購入証明書 を選択するか、既存の証明書をアップロードします。詳細については、「SSL 証明書の購入」および「SSL 証明書のアップロード」をご参照ください。

パブリックおよびプライベートカスタムドメイン名の構成。

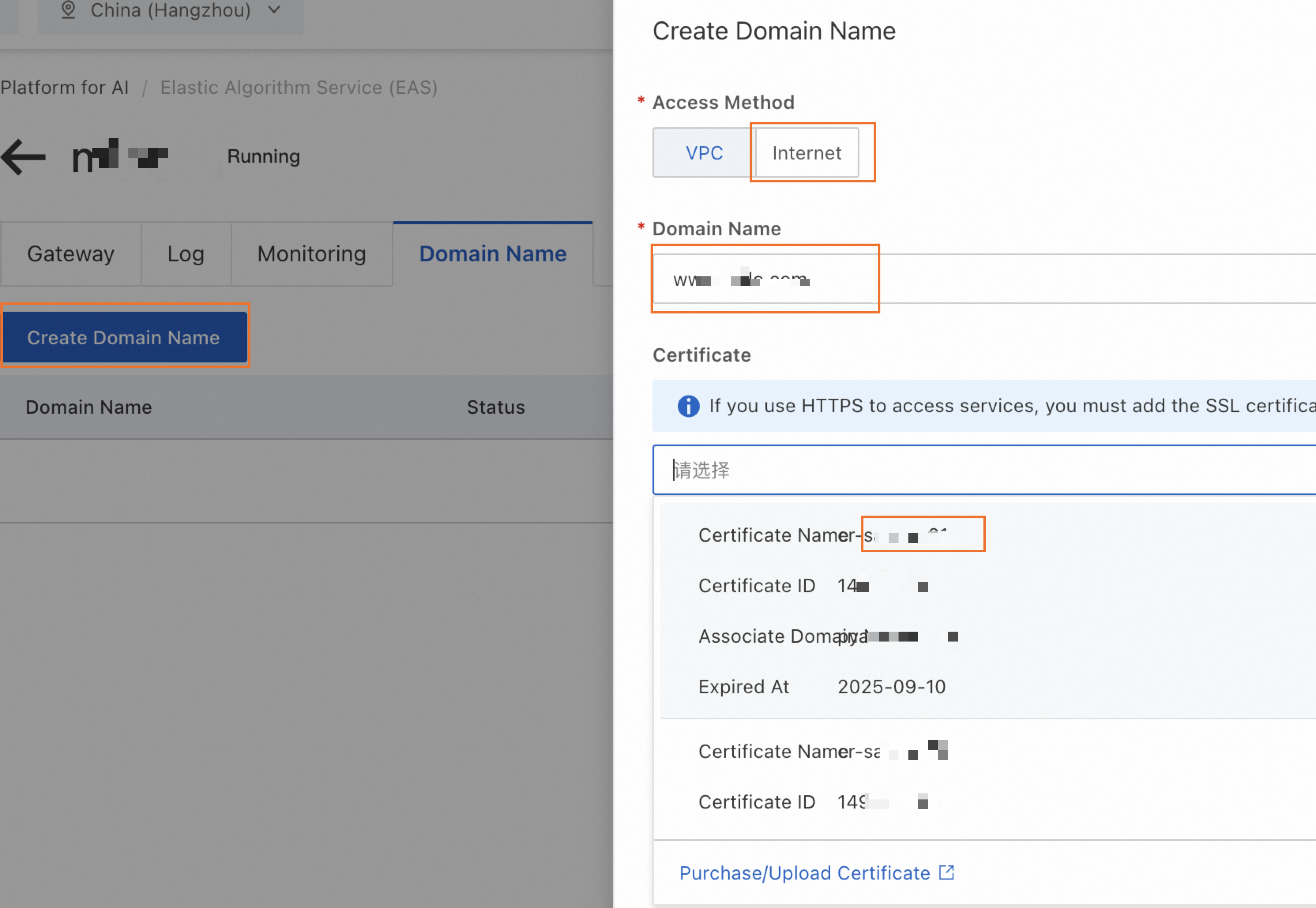

パブリックカスタムドメイン名の構成

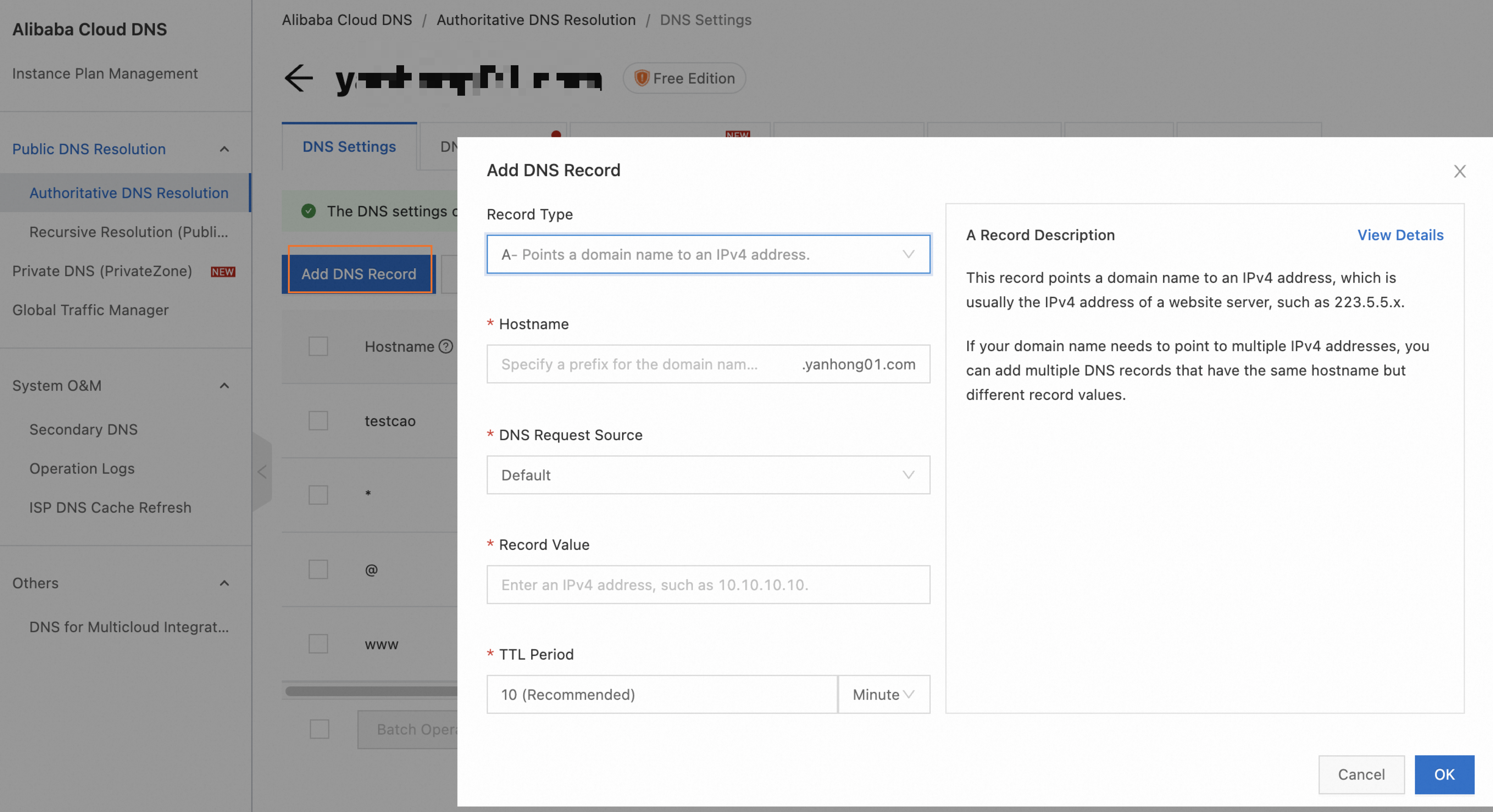

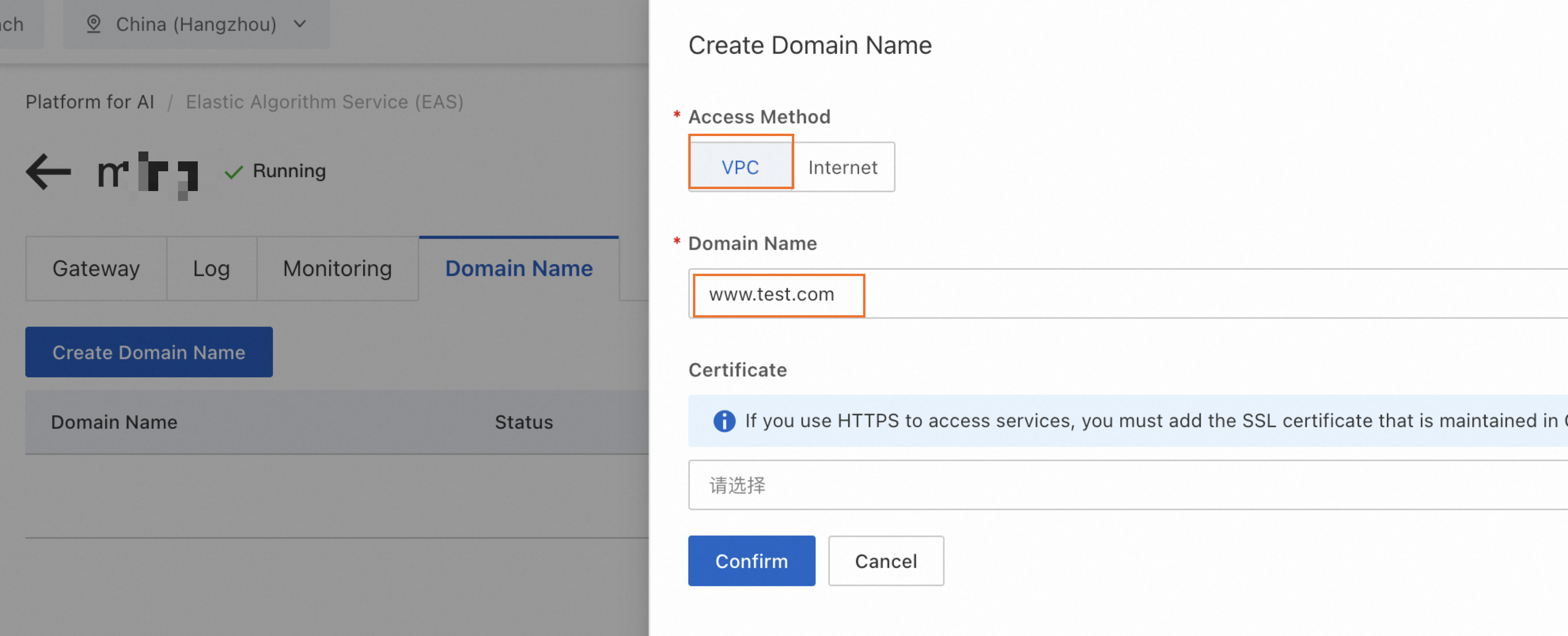

専用ゲートウェイの詳細ページで、Domain Name タブに切り替え、Create Domain Name をクリックし、次の図に示すようにパラメーターを設定します。

説明

説明この専用ゲートウェイを使用してサービスがすでにデプロイされている場合、パブリックカスタムドメイン名設定が有効になるまでしばらく (最大5分) 待つ必要があります。

サービス呼び出し情報を確認して、パブリックエンドポイントのドメイン名がゲートウェイ用に構成されたパブリックカスタムドメイン名に更新されていることを確認します。

パブリックドメイン名解決の構成。パブリックカスタムドメイン名の CNAME レコードを追加して、専用ゲートウェイのパブリックドメイン名を指すようにします。

専用ゲートウェイのGateway タブで、ゲートウェイのパブリックドメイン名アドレスを表示します。

Alibaba Cloud DNS を例として挙げます。他のクラウドプロバイダーでも手順は同様です。Alibaba Cloud DNS コンソール にログインします。[権限のあるドメイン名] タブで、カスタムドメイン名を見つけます。Alibaba Cloud に登録されていない場合は、手動で追加する必要があります。カスタムドメイン名をクリックして、「DNS 設定」ページに移動し、「レコードの追加」をクリックします。レコードタイプを CNAME に設定します。ホストをカスタムドメイン名に設定します。レコード値を手順 a の専用ゲートウェイのパブリックドメイン名に設定します。詳細については、「ドメイン名の追加」および「DNS レコードの追加」をご参照ください。

プライベートカスタムドメイン名の構成

専用ゲートウェイの詳細ページで、Domain Name タブに切り替え、Create Domain Name をクリックします。次のようにパラメーターを設定します。

この専用ゲートウェイを使用してサービスがすでにデプロイされている場合、プライベートカスタムドメイン名が正常に構成された後、しばらく (最大5分) 待ちます。サービス呼び出し情報を確認します。VPCエンドポイントのドメイン名がゲートウェイ用に構成されたプライベートドメイン名である場合、ドメイン名は有効になっています。

専用ゲートウェイをデフォルトゲートウェイとして設定できます。サービスデプロイ時に、システムが自動的にそれを選択します。

2. サービスと専用ゲートウェイのバインド

以下の手順では、コンソールから新しいサービスをデプロイする方法を説明します。デプロイ済みのサービスの場合は、サービスを更新してバインド先のゲートウェイを変更できます。

PAI コンソールにログインします。ページ上部でリージョンを選択します。次に、目的のワークスペースを選択し、Elastic Algorithm Service (EAS) をクリックします。

Inference Service タブで、Deploy Service をクリックします。Custom Model Deployment セクションで、Custom Deployment をクリックします。

Network Information セクションで Dedicated Gateway を選択し、ドロップダウンリストから作成済みの専用ゲートウェイを選択します。

重要ALB 専用ゲートウェイを使用する場合、サービスはゲートウェイと同じ VPC で設定する必要があります。

3. サービス呼び出しのテスト

Inference Service タブで対象サービスを検索します。Service Type 列の Invocation Method をクリックします。

Dedicated Gateway タブで、Internet Endpoint、VPC Endpoint、および Token を取得します。

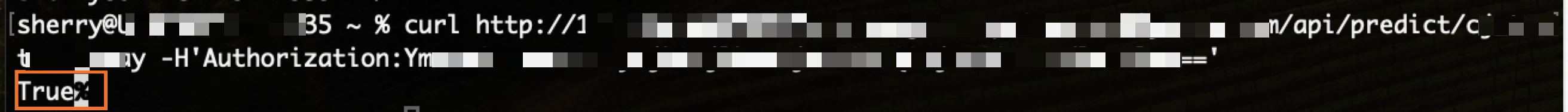

curl コマンドを使用してリクエストを送信し、返されたデータが正しいことを確認します。

パブリック呼び出し:インターネットにアクセス可能な任意のマシン上でコマンドを実行します。

プライベート呼び出し:VPC 内の端末上でコマンドを実行します。

curl <interface_URL> -H'Authorization:<token>'以下の図は、パラメーターなしの GET リクエストによるテスト例を示しています。期待される戻り値は True です。

モニタリングとアラートの構成

Application Load Balancer (ALB)

高度なネットワーク構成とモニタリング機能については、Application Load Balancer (ALB) コンソールにアクセスし、それらを一元的に管理することで、最大限の柔軟性を実現できます。

フルマネージド専用ゲートウェイ

フルマネージドゲートウェイのサービスの安定性を確保し、実行時例外を迅速に検出するために、ログ、モニタリング、およびアラートを有効にします。

操作手順

ログ、モニタリング、およびアラートを有効化します。ゲートウェイ詳細ページで、Logs、Monitoring、およびAlert タブに移動し、画面の指示に従ってこれらを有効化します。

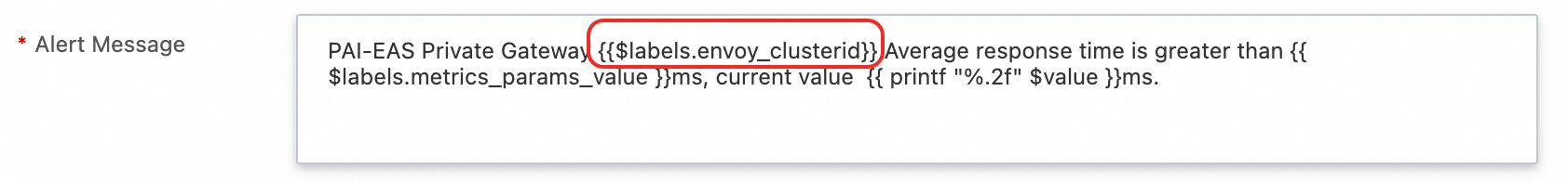

アラートポリシーの作成: アラートを有効化すると、[EAS 専用ゲートウェイ アラートポリシーの作成] ボタンが表示されます。このボタンをクリックします。詳細については、「アラートルールの管理」をご参照ください。

重要アラートコンテンツでは、ゲートウェイを識別するために使用される変数

{{$labels.envoy_clusterid}}は内部 ID を表示し、ご利用のカスタムゲートウェイ名は含まれません。これにより、アラートを受信した際に特定のゲートウェイを迅速に特定することが困難になります。識別を容易にするため、アラートルールを作成する際に通知テンプレートを手動で変更することを強く推奨します。この変数を、容易に識別可能なゲートウェイ名に置き換えるか補足してください。

アラートメトリックの詳細

メトリック名 | 定義と数式 | 推奨しきい値とシナリオ |

EAS 専用ゲートウェイ CPU 使用率 | ゲートウェイインスタンス (Pod) の CPU 使用率。 | 推奨: |

EAS 専用ゲートウェイメモリ使用量 | ゲートウェイインスタンス (Pod) のメモリ使用率。 | 推奨: |

EAS 専用ゲートウェイ全体成功率 |

| 推奨: |

EAS 専用ゲートウェイ証明書の有効期限 | ゲートウェイに構成されている HTTPS 証明書の残りの有効期間 (日数) を監視します。 | 推奨: |

EAS 専用ゲートウェイ 4xx/5xx リクエスト比率 |

| 5xx 推奨: |

EAS 専用ゲートウェイ平均 RT | 統計期間内のすべてのリクエストの平均応答時間 (ミリ秒 (ms))。 | 推奨: ご利用のビジネスのベースラインに基づいて設定します (例: |

EAS 専用ゲートウェイのリクエスト数 (前日比) | 現在の時刻における N 分以内のリクエスト数と、前日の同時刻における N 分以内のリクエスト数の変化率。 | 推奨: |

EAS 専用ゲートウェイのリクエストレート制限 | 統計期間内にゲートウェイのレート制限ポリシーによって拒否されたリクエストの総数。 | 推奨: |

注意事項

サービスが専用ゲートウェイを使用する場合、Auto Scaling はゼロからのスケールアウトをサポートしていません。最小レプリカ数は 0 より大きい必要があります。

よくある質問

Q:VPC を追加する際に次のエラーが表示されます:Vswitch vsw-2zeqwh8hv0gb96zcd**** in zone cn-beijing-g is not supported, supported zones: [cn-beijing-i cn-beijing-l cn-beijing-k]

A:選択した vSwitch が存在するゾーンはサポートされていません。サポートされているゾーン内の vSwitch を選択してください。

付録:フルマネージド専用ゲートウェイのネットワーク構造

参考

サービス登録方法の詳細については、「サービス呼び出しの概要」をご参照ください。

専用ゲートウェイのタイムアウトを適切に設定することで、リソースの枯渇やリクエストの滞留を防止し、ユーザー体験を向上させることができます。タイムアウトの設定方法の詳細については、「専用ゲートウェイのタイムアウトの設定」をご参照ください。