Application Load Balancer (ALB) では、SM2 証明書および SM 暗号スイートを含むカスタム TLS セキュリティポリシーを設定できます。これにより、SM 互換ブラウザがトランスポート層暗号化プロトコル (TLCP) 経由でご利用のサービスに安全にアクセスできるようになります。金融機関や政府機関など、中国国家暗号規格に準拠し、マルチレベル保護スキーム (MLPS) レベル 3 のコンプライアンス要件を満たす HTTPS 暗号化通信を実現できます。

範囲

SM 証明書機能はデフォルトで有効になっていません。クォータセンター で権限クォータを申請してください。

カスタムドメイン名 を登録済みである必要があります。本トピックでは、中国 (上海) リージョンにデプロイされた ALB インスタンスを使用します。そのため、そのドメイン名について ICP 登録 を完了しておく必要があります。

Certificate Management Service で SM2 証明書を 購入 または アップロード 済みである必要があります。証明書は、ICP 登録済みのカスタムドメイン名と一致している必要があります。

中国 (上海) リージョンに

VPC1という名前の VPC を作成済みです。また、ゾーン E にVSW1という名前の vSwitch、ゾーン F にVSW2という名前の vSwitch をそれぞれ作成済みです。

操作手順

1. ECS インスタンスの作成とサービスのデプロイ

以下の構成で ECS インスタンスを作成します。

インスタンス名:ECS01

リージョン:中国 (上海)

VPC:

VPC1vSwitch:

VSW1イメージ:Alibaba Cloud Linux 3.2104 LTS 64 ビット

ECS01 インスタンスに接続し、以下のコマンドを実行して Nginx サービスをデプロイします。

sudo yum install -y nginx sudo systemctl start nginx echo "Hello from ECS backend" | sudo tee /usr/share/nginx/html/index.htmlECS インスタンスのセキュリティグループに、受信トラフィックを許可するインバウンドルールを追加します。このルールの優先度を高く設定してください。

認可ポリシー:許可

プロトコル:カスタム TCP

ソース:

IPv4を選択し、次にこの VPC CIDR ブロックを選択します。宛先 (このインスタンス):

ポートを選択し、次にHTTP (80)を選択します。

詳細については、「カスタム起動タブでのインスタンス作成」、「ECS インスタンスへの接続」、および「セキュリティグループルールの追加」をご参照ください。

2. ALB インスタンスの作成

ALB コンソール にログインし、中国 (上海) リージョンを選択してから、ALB の作成 をクリックします。

購入ページで以下の構成を完了し、[今すぐ購入] をクリックします。

インスタンスネットワークタイプ:インターネット を選択します。

VPC:

VPC1を選択します。ゾーン:上海ゾーン E および 上海ゾーン F を選択します。その後、それぞれ

VSW1およびVSW2を選択し、[EIP の割り当て] を選択します。IP バージョン:IPv4 を選択します。

エディション (インスタンス料金):標準 を選択します。

[注文の確認] ページでインスタンス構成の詳細を確認し、[今すぐ有効化] をクリックします。

3. サーバーグループの作成とバックエンドサーバーの追加

サーバーグループコンソール で、リージョンとして 中国 (上海) が選択されていることを確認し、サーバーグループの作成 をクリックします。

以下の情報をもとにサーバーグループを構成し、作成 をクリックします。

サーバーグループタイプ:サーバータイプ を選択します。

サーバーグループ名:

sg-nginxを入力します。VPC:

VPC1を選択します。バックエンドサーバープロトコル:デフォルト値の

HTTPのままにします。

サーバーグループが作成されました ダイアログボックスで、バックエンドサーバーの追加 をクリックします。

ECS01を選択し、次へ をクリックします。ポート/重み ステップで、サーバーの ポート を80に設定し、OK をクリックします。

4. SM 暗号スイートを含む TLS セキュリティポリシーの作成

SM 証明書を使用する場合、SM 暗号スイートを含むカスタム TLS セキュリティポリシーを使用する必要があります。デフォルトのシステムポリシーには SM 暗号スイートは含まれていません。

ALB コンソールの左側ナビゲーションウィンドウで、[TLS セキュリティポリシー] をクリックします。カスタムポリシー タブで、カスタムポリシーの作成 をクリックします。

表示されたパネルで、ポリシーの 名前 を

gm-tls-policyに設定します。最低バージョン は TLS 1.0 以降 に設定します。暗号スイート セクションで、ECC-SM2-WITH-SM4-SM3を右側の選択済みボックスに移動し、作成 をクリックします。

ECC-SM2-WITH-SM4-SM3は、ECC-SM2-SM4-CBC-SM3およびECC-SM2-SM4-GCM-SM3のエイリアスです。

5. HTTPS リスナーの作成と SM 証明書の設定

ALB コンソール で、対象インスタンスの ID をクリックして インスタンスの詳細 ページに移動します。リスナー タブで、リスナーの作成 をクリックします。

[リスナーの設定] ステップで、リスナープロトコルの選択 を HTTPS に、リスニングポート を

443に設定します。その後、次へ をクリックします。[SSL 証明書の設定] ステップで、事前に準備した SM 証明書を選択します。証明書リストにはアルゴリズムタイプが表示されます。

SM2は SM 証明書を示します。TLS セキュリティポリシー をgm-tls-policyに設定し、次へ をクリックします。[サーバーグループの選択] ステップで、

sg-nginxサーバーグループを選択し、次へ をクリックします。[構成の確認] ステップで構成を確認し、送信 をクリックします。

SM 証明書を設定した後は、SM 暗号スイートを含むカスタム TLS セキュリティポリシーを選択する必要があります。そうしないと、クライアントがサービスにアクセスできなくなります。

6. ドメイン名の名前解決の設定

CNAME レコードを追加して、カスタムドメイン名を ALB インスタンスの DNS 名にポイントします。これにより、クライアントがカスタムドメイン名経由で ALB インスタンスにアクセスできるようになります。

本トピックでは Alibaba Cloud DNS を例として使用します。ドメイン名が Alibaba Cloud 以外で登録されている場合は、まず「Alibaba Cloud DNS コンソールへのドメイン名の追加」を行う必要があります。

ALB コンソール で、対象インスタンスの ドメイン名 をコピーします。

Alibaba Cloud DNS コンソール にログインします。対象ドメイン名の Actions 列で、解決設定 をクリックします。解決設定 ページで、Add Record をクリックします。

以下の情報を指定して CNAME レコードを追加し、OK をクリックします。

Record Type:CNAME を選択します。

Hostname:ドメイン名プレフィックス(例:

sm2)を入力します。カスタムドメイン名がexample.comの場合、ALB インスタンスにアクセスするためのドメイン名はsm2.example.comとなります。Query Source および TTL:デフォルト値のままにします。

Record Value:ALB インスタンスの DNS 名を入力します。

表示される Change Resource Record Confirmation ダイアログボックスで DNS レコード情報を確認し、OK をクリックします。

7. テストと検証

sm2.example.comは例示のドメイン名です。テスト実施時には、ステップ 6 で設定した実際のドメイン名に置き換えてください。DNS レコードが有効になっていることを確認してください。SM 証明書を使用する Web サイトにアクセスするには、SM アルゴリズムをサポートするブラウザが必要です。本トピックでは ZOS ブラウザを例として使用します。

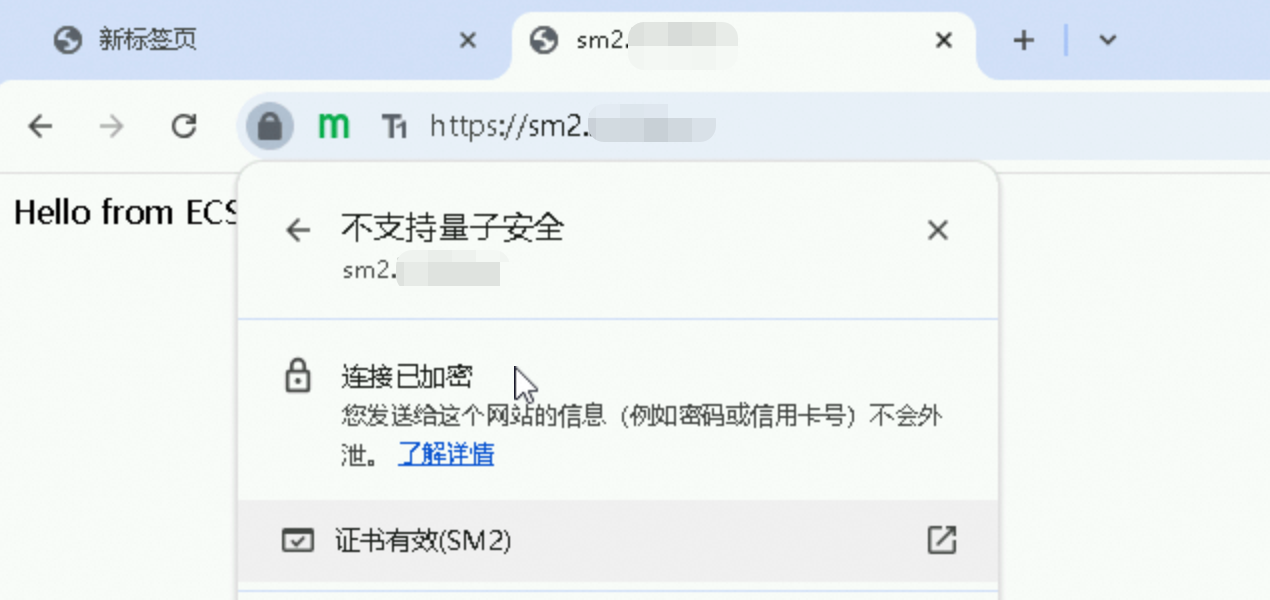

SM HTTPS の検証

ZOS ブラウザのアドレスバーに https://sm2.example.com を入力し、Enter キーを押します。ページが読み込まれたら、アドレスバーの左側にある鍵アイコンをクリックして証明書情報を表示します。証明書タイプが SM2 と表示されていれば、SM HTTPS の設定は正しく動作しています。

関連情報

制限事項

アップグレード済みの ALB インスタンス のみが SM 証明書をサポートします。アップグレード前の ALB インスタンスではこの機能はサポートされていません。ALB インスタンスのクローン作成 を使用して、既存の ALB インスタンスからアップグレード済み ALB インスタンスに手動でサービスを移行できます。

SM 証明書は、標準エディションおよび WAF 有効化済みの ALB インスタンスでのみサポートされます。ベーシックエディションおよびアドバンスエディションでは SM 証明書はサポートされていません。

SM 証明書は相互認証をサポートしません。CA 証明書は SM2 タイプをサポートしていません。

課金

ALB インスタンス:ALB は従量課金およびサブスクリプションの課金方法をサポートしています。詳細については、「ALB の課金概要」をご参照ください。

ECS インスタンス:詳細については、「ECS の課金概要」をご参照ください。テスト目的で ECS インスタンスを作成する場合は、低スペックの従量課金インスタンスを作成し、テスト後にリリースすることで不要な課金を回避できます。

ドメイン名および DNS 名前解決の料金:ドメイン名プロバイダーから請求されるドメイン名料金に加え、Alibaba Cloud で DNS 名前解決を設定する場合は、公開権威 DNS 解決 の料金が発生します。

よくある質問

SM 互換ブラウザがサービスにアクセスできず、SSL ハンドシェイクエラーが発生するのはなぜですか?

カスタム TLS セキュリティポリシーで SM 暗号スイート

ECC-SM2-WITH-SM4-SM3が選択されていることを確認してください。リスナーが SM 暗号スイートを含むカスタム TLS セキュリティポリシーに関連付けられていることを確認してください。