複数のチームメンバーが ApsaraMQ for Kafka のリソース(インスタンス、Topic、コンシューマーグループ)を管理する必要がある場合、単一の Alibaba Cloud アカウントの AccessKey ペアを共有すると、セキュリティリスクが発生します。Resource Access Management (RAM) を使用すると、範囲限定の権限を持つ個別のユーザー ID を作成できるため、各ユーザーまたはアプリケーションが、必要なリソースのみにアクセスできます。

RAM ユーザーを活用することで、以下のメリットが得られます:

範囲限定のアクセス — 各 RAM ユーザーは独立した ID を持ち、限定された権限のみが付与されます。

集約課金 — すべてのリソース利用料金は、個々の RAM ユーザーではなく、Alibaba Cloud アカウントに対して請求されます。

完全な制御 — 必要に応じて、任意の RAM ユーザーの権限を取り消す、またはユーザー自体を削除できます。

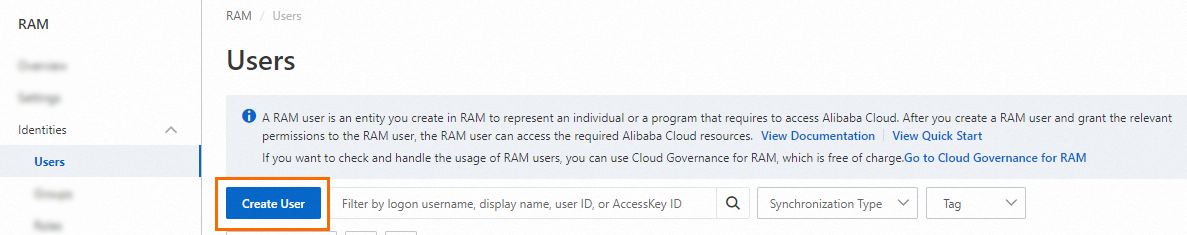

手順 1:RAM ユーザーの作成

Alibaba Cloud アカウント、または管理特権を持つ RAM ユーザーで、RAM コンソール にログインします。

左側のナビゲーションウィンドウで、[アイデンティティ] > [ユーザー] を選択します。

ユーザー ページで、ユーザーの作成 をクリックします。

ユーザー アカウント情報 セクションで、以下のフィールドを設定します:

ユーザーの追加 をクリックすると、一度に複数の RAM ユーザーを作成できます。

フィールド 説明 ログイン名 最大 64 文字。英字、数字、ピリオド (.)、ハイフン (-)、アンダースコア (_) を使用できます。 表示名 最大 128 文字。 タグ  アイコンをクリックし、キーと値のペアを入力します。タグを使用すると、RAM ユーザーの整理およびフィルター処理が容易になります。

アイコンをクリックし、キーと値のペアを入力します。タグを使用すると、RAM ユーザーの整理およびフィルター処理が容易になります。[アクセスモード] セクションで、アクセスモードを選択します。セキュリティのため、人間による操作とプログラムによる操作を分離するために、RAM ユーザーごとに 1 つのアクセスモードのみを割り当てます。[コンソールアクセス] -- Alibaba Cloud コンソールを通じて操作するチームメンバー向け [永続的な AccessKey を使用したアクセス] -- API をプログラムによって呼び出すアプリケーション向け システムは、AccessKey ID および AccessKey Secret を自動的に生成します。詳細については、「AccessKey ペアの取得」をご参照ください。

重要- AccessKey Secret は作成時に一度だけ表示されます。すぐに保存してください。後で取得することはできません。 - AccessKey ペアは永続的な認証情報です。漏洩した場合、アカウント配下のすべてのリソースがリスクにさらされます。本番ワークロードでは、代わりに Security Token Service (STS) トークン を使用してください。

パラメーター 説明 コンソールパスワードの設定 [デフォルトパスワードを自動的に再生成] または [カスタムパスワードをリセット] を選択します。カスタムパスワードは、ご利用の パスワードポリシーで定義された複雑さの要件を満たす必要があります。 パスワードのリセット RAM ユーザーが次回のログイン時にパスワードをリセットする必要があるかどうかを指定します。 MFA の有効化 多要素認証 (MFA) を有効にするかどうかを指定します。MFA を有効にした後、RAM ユーザーに MFA デバイスをバインドする必要があります。 OK をクリックします。

画面の指示に従って、セキュリティ確認を完了します。

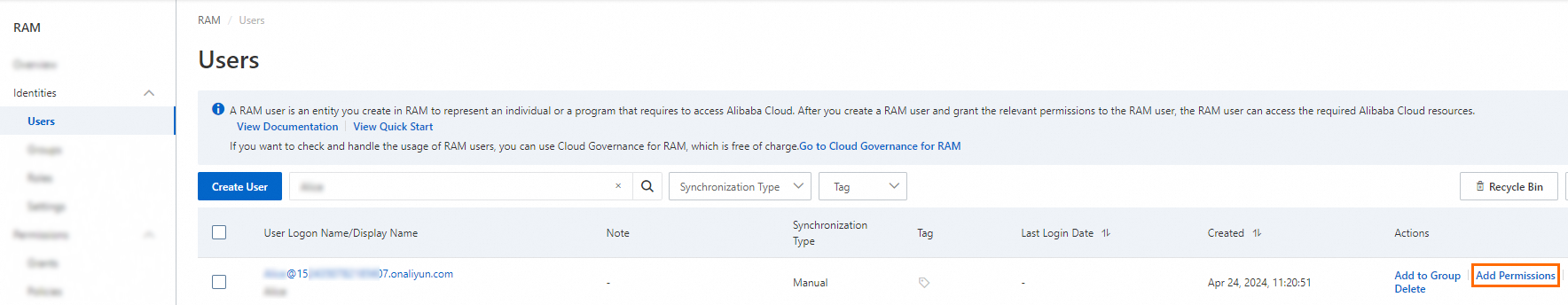

手順 2:RAM ユーザーへの権限付与

権限は、ユーザー ページまたは 権限付与 ページからいずれかの経路で付与できます。どちらの経路でも、同じ 権限付与 パネルが開きます。

ユーザー ページから

RAM コンソールで、[アイデンティティ] > [ユーザー] を選択します。

対象の RAM ユーザーを検索し、権限の追加 をクリックします(操作 列)。> ヒント: 複数の RAM ユーザーを選択し、ページ下部の 権限の追加 をクリックすると、一括で権限を付与できます。

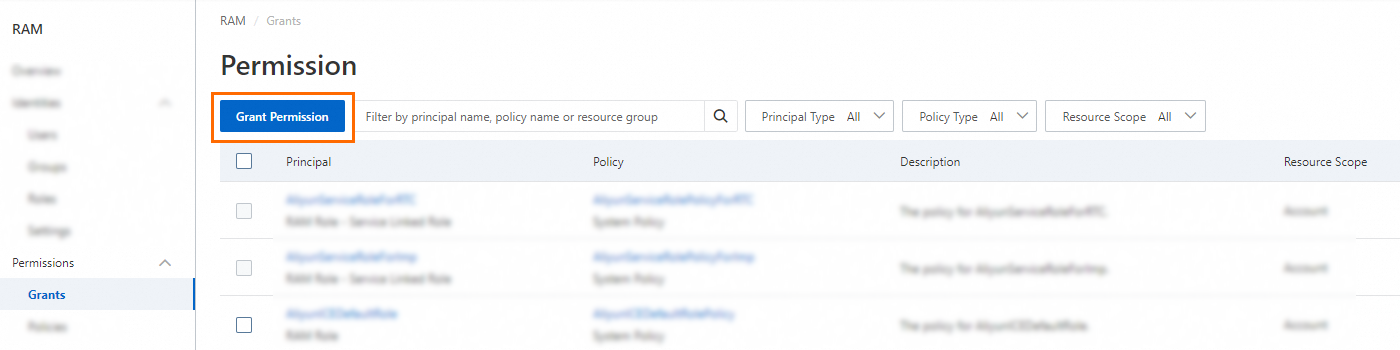

付与ページから

RAM コンソールで、権限 > 権限付与 を選択します。

権限 ページで、権限付与 をクリックします。

権限付与 パネルの設定

権限付与 パネルで、以下のフィールドを入力します:

リソース範囲 — 権限付与の範囲を選択します:

スコープ 説明 アカウント ポリシーは Alibaba Cloud アカウント全体に適用されます。 リソースグループ ポリシーは特定のリソースグループにのみ適用されます。 対象のクラウドサービスは リソースグループをサポートしている必要があります。 例については、「リソースグループを使用して特定の ECS インスタンスに権限を付与する」をご参照ください。 プリンシパル — 権限を付与する RAM ユーザー(1 名または複数名)。ユーザー ページから開始した場合は、現在のユーザーが事前に選択されています。権限付与 ページから開始した場合は、複数のユーザーを選択できます。

ポリシー — アタッチするポリシーを 1 つ以上選択します。

重要コンソールでは、

AdministratorAccessやAliyunRAMFullAccessなどの高リスクなシステムポリシーがフラグ表示されます。RAM ユーザーが完全な管理権限を必要とする場合を除き、これらのポリシーをアタッチしないでください。種類 説明 システムポリシー Alibaba Cloud が事前構築し、読み取り専用です。Alibaba Cloud がバージョン更新を管理します。詳細については、「RAM と連携するサービス」をご参照ください。 カスタムポリシー 作成および管理はユーザー自身が行います。特定のリソースに対して詳細なアクセスルールを定義します。詳しくは、「カスタムポリシーの作成」をご参照ください。 権限の付与 をクリックします。

閉じる をクリックします。

RAM ユーザーとしてログイン

権限付与が完了した後、RAM ユーザーは以下のように ApsaraMQ for Kafka にアクセスできます。

コンソールアクセス

RAM ユーザーのログイン ページを開きます。

ログイン名を入力し、次へ をクリックしてからパスワードを入力し、ログイン をクリックします。ログイン名の形式は以下のいずれかです。

<$AccountAlias>はアカウントエイリアスです。アカウントエイリアスが設定されていない場合は、Alibaba Cloud アカウント ID を使用します。<$username>@<$AccountAlias><$username>@<$AccountAlias>.onaliyun.com

API アクセス

アプリケーションコード内で、RAM ユーザーの AccessKey ID および AccessKey Secret を使用して、ApsaraMQ for Kafka に対する API リクエストを認証します。