このトピックでは、Alibaba Cloud の Resource Access Management (RAM) およびリソースグループを活用して、RAM ユーザーに特定の ECS インスタンスのみを表示・管理する権限を付与する方法について説明します。

操作手順

この例では、RAM ユーザー「Alice」に対して、特定の ECS インスタンス(i-001)のみを管理できるように権限を付与し、他のすべてのインスタンスへのアクセスを制限する方法を示します。このためには、まず対象の ECS インスタンスをリソースグループに追加し、その後、そのリソースグループに基づいて権限を付与します。

権限付与の処理中も、ECS インスタンスは引き続き通常通り稼働します。

アカウント管理者が以下の手順を実行する必要があります。

RAM コンソールで、RAM ユーザー「Alice」を作成します。

詳細については、「RAM ユーザーの作成」をご参照ください。

Resource Management コンソールで、リソースグループ「ECS-Admin」を作成します。

詳細については、「リソースグループの作成」をご参照ください。

Resource Management コンソールで、ECS インスタンス i-001 をリソースグループ「ECS-Admin」に追加します。

ECS インスタンスをリソースグループに追加する方法は、以下のいずれかです:

新規 ECS インスタンスを作成する際に、あらかじめリソースグループ「ECS-Admin」に追加できます。詳細については、「ウィザードによるインスタンスの作成」をご参照ください。

既存の ECS インスタンスについては、リソースグループ「ECS-Admin」へ移動できます。詳細については、「リソースグループ間でのリソースの転送」をご参照ください。

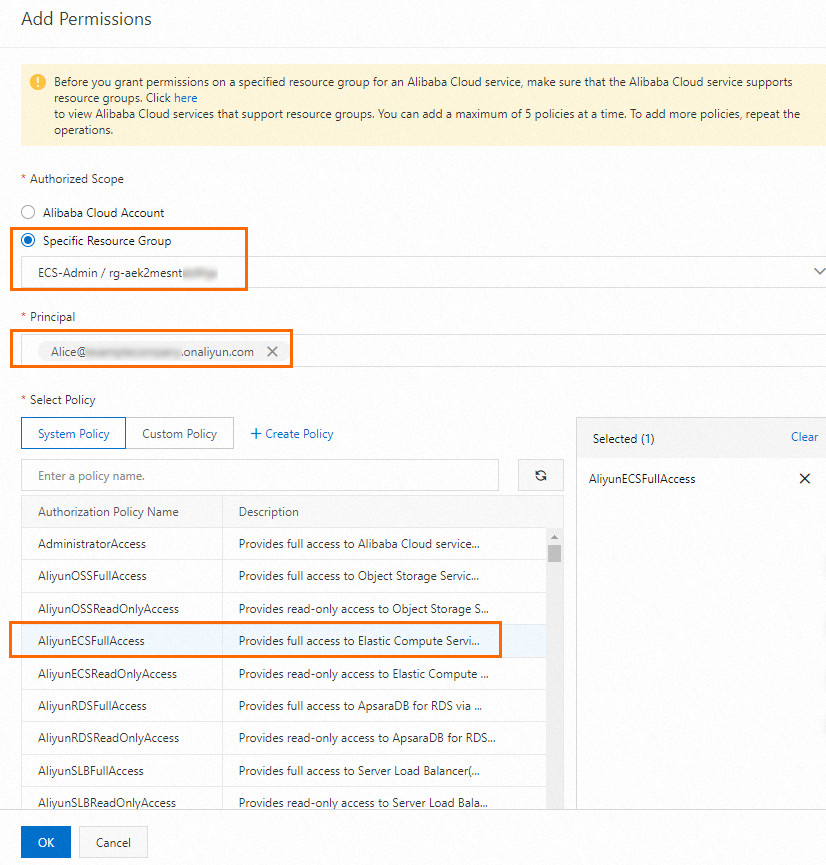

RAM コンソールで、RAM ユーザー「Alice」に権限を付与します。

「権限付与範囲」を「リソースグループ」に設定し、「ECS-Admin」を選択します。「権限付与対象」を「RAM ユーザー」に設定し、「Alice」を選択します。ポリシーとして、システムポリシー「AliyunECSFullAccess」を選択します。詳細については、「RAM ユーザーへの権限付与」をご参照ください。

説明

説明ベストプラクティス:本番環境では、最小権限の原則に従ってください。タスクに必要な権限のみを付与するカスタムポリシーを作成することで、過剰な権限に起因するセキュリティリスクを最小限に抑えることができます。

結果の確認

RAM ユーザー「Alice」として、ECS コンソールにログインします。

詳細については、「RAM ユーザーとして Alibaba Cloud 管理コンソールにログインする」をご参照ください。

左側のナビゲーションウィンドウで、 を選択します。

上部のナビゲーションバー左上隅で、インスタンスが配置されているリージョンを選択します。

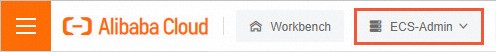

上部のナビゲーションバーで、リソースグループのドロップダウンリストから「ECS-Admin」を選択します。

重要

重要RAM ユーザーは、正しくリソースグループを選択しなければ、そのグループ内のインスタンスを表示できません。リソースグループが未選択または別のグループが選択されている場合、インスタンス一覧は空欄になります。

インスタンスページで、ターゲットインスタンス i-001 を表示・管理できることを確認します。

参考文献

ECS インスタンスに関連付けられたリソースを、当該インスタンスと同じリソースグループに移動できます。これは、Resource Management のリソース転送機能を用いて手動または自動で実行可能です。現在、自動転送に対応しているのは、クラウドディスク、Elastic Network Interface (ENI)、EIP のみです。詳細については、「主リソースと関連リソースの同時転送」をご参照ください。

Terraform Explorer のサンプルコードを実行することで、本チュートリアルで説明するリソースのプロビジョニングおよび権限設定を Terraform で実施できます。 Terraform Explorer