Untuk melakukan troubleshooting koneksi IPsec-VPN, gunakan kode kesalahan dari konsol VPN Gateway dan log koneksi IPsec.

Latar Belakang

Topik ini mencantumkan kesalahan umum pada koneksi IPsec-VPN beserta metode troubleshooting-nya. Gunakan kode kesalahan dari konsol VPN Gateway dan log koneksi IPsec untuk menemukan solusi yang sesuai dalam tabel ringkasan di bawah ini dan selesaikan masalah tersebut.

-

Untuk mempelajari cara melihat kode kesalahan koneksi IPsec-VPN, lihat Lihat kode kesalahan.

-

Untuk mempelajari cara melihat log koneksi IPsec, lihat Lihat log koneksi IPsec.

Lihat kode kesalahan

-

Anda tidak dapat melihat kode kesalahan untuk koneksi IPsec-VPN jika koneksi tersebut terkait dengan gateway VPN yang dibuat sebelum 21 Maret 2019, kecuali gateway VPN tersebut telah di-upgrade. Untuk informasi selengkapnya, lihat Upgrade gateway VPN.

-

Kode kesalahan hanya tersedia dalam bahasa Tiongkok dan Inggris.

-

Konsol VPN Gateway menampilkan hasil pemeriksaan kesehatan untuk koneksi IPsec-VPN dari 3 menit terakhir. Sebelum melihat kode kesalahan, Anda dapat mereset koneksi IPsec-VPN di kedua ujung untuk memicu negosiasi IPsec baru. Kemudian, refresh halaman untuk melihat kode kesalahan terbaru.

Di Alibaba Cloud, Anda dapat mengubah nilai Effective Immediately untuk koneksi IPsec, menyimpan perubahan tersebut, lalu mengembalikan nilai Effective Immediately ke nilai aslinya untuk memicu protokol IPsec memulai kembali negosiasi.

Koneksi IPsec-VPN mode single-tunnel

Jika koneksi IPsec-VPN Anda berada dalam mode single-tunnel, ikuti langkah-langkah berikut untuk melihat kode kesalahannya.

- Masuk ke konsol gateway VPN.

Di panel navigasi kiri, pilih .

-

Di bilah navigasi atas, pilih wilayah tempat koneksi IPsec dideploy.

-

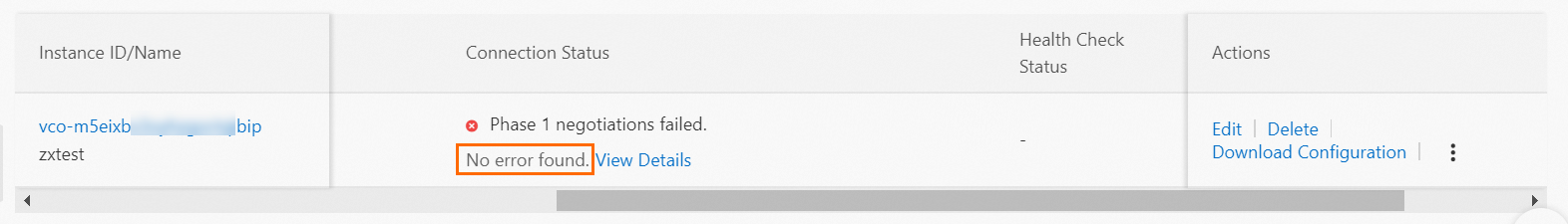

Pada halaman IPsec-VPN connection, temukan koneksi IPsec target dan lihat kode kesalahannya di kolom Connection Status.

Anda dapat mengklik View Details di samping kode kesalahan untuk melihat pesan kesalahan detail dan solusinya di panel Error Details. Solusi yang disediakan di panel Error Details sama dengan solusi dalam tabel ringkasan topik ini.

Koneksi IPsec-VPN mode dual-tunnel

Jika koneksi IPsec-VPN Anda berada dalam mode dual-tunnel, ikuti langkah-langkah berikut untuk melihat kode kesalahan masing-masing saluran data.

- Masuk ke konsol gateway VPN.

Di panel navigasi kiri, pilih .

-

Di bilah navigasi atas, pilih wilayah tempat koneksi IPsec dideploy.

-

Pada halaman IPsec-VPN connection, temukan koneksi IPsec target dan klik ID-nya.

-

Pada tab Tunnel, lihat kode kesalahan saluran data aktif atau cadangan di kolom Connection Status.

Anda dapat mengklik View Details di samping kode kesalahan untuk melihat pesan kesalahan detail dan solusinya di panel Error Details. Solusi yang disediakan di panel Error Details sama dengan solusi dalam tabel ringkasan topik ini.

Kesalahan umum dan troubleshooting

Setelah mendapatkan kode kesalahan dan informasi log, temukan metode troubleshooting yang sesuai dalam tabel di bawah ini dengan mencocokkan kode kesalahan atau kata kunci log.

Jika Anda telah mendiagnosis koneksi IPsec-VPN dengan memanggil operasi API DiagnoseVpnConnections, rujuk kolom API-based error code dalam tabel di bawah ini.

|

Console error code |

API-based error code |

Error message |

Log keyword |

Troubleshooting |

|

Peer mismatch |

PeerMismatch |

Paket protokol yang diterima tidak sesuai dengan informasi gateway pelanggan. |

|

|

|

Algorithm mismatch |

AlgorithmMismatch |

Terjadi ketidaksesuaian pada parameter algoritma enkripsi, algoritma autentikasi, atau grup DH. |

|

|

|

Encryption algorithm mismatch |

EncryptionAlgorithmMismatch |

Algoritma enkripsi IPsec tidak sesuai. |

|

|

|

Authentication algorithm mismatch |

AuthenticationAlgorithmMismatch |

Algoritma autentikasi IKE tidak sesuai. |

|

|

|

DH group mismatch |

DhGroupMismatch |

Parameter grup DH Fase 1 IKE tidak sesuai. |

|

|

|

Pre-shared key mismatch |

PskMismatch |

Parameter kunci pra-bersama tidak sesuai. |

|

|

|

Peer ID mismatch |

PeerIdMismatch |

LocalId atau RemoteId tidak sesuai atau tidak kompatibel. |

|

|

|

DPD payload order incompatibility |

DpdHashNotifyCompatibility |

Urutan muatan DPD tidak kompatibel. |

|

Saat fitur Dead Peer Detection (DPD) diaktifkan untuk koneksi IPsec, urutan muatan DPD default adalah |

|

DPD timeout |

DpdTimeout |

Pesan DPD melebihi waktu tunggu. |

|

|

|

IKE version mismatch |

IkeVersionMismatch |

Versi IKE atau mode negosiasi tidak sesuai. |

|

|

|

Negotiation mode mismatch |

NegotiationModeMismatch |

Mode negosiasi tidak sesuai. |

|

|

|

NAT-T mismatch |

NatTMismatch |

NAT Traversal tidak sesuai. |

|

Verifikasi bahwa fitur NAT Traversal memiliki status yang sama (diaktifkan atau dinonaktifkan) di kedua sisi, baik pada koneksi IPsec maupun perangkat gateway peer. Jika tidak, ubah pengaturannya agar sesuai. Jika perangkat gateway peer berada di belakang gateway NAT, kami menyarankan agar Anda mengaktifkan fitur NAT Traversal di kedua sisi, baik pada koneksi IPsec maupun perangkat gateway peer. |

|

SA lifecycle mismatch |

LifetimeMismatch |

Parameter Lifetime tidak sesuai. |

|

Verifikasi bahwa SA Life Cycle (seconds) yang dikonfigurasi dalam fase IKE Configurations dan IPsec Configurations identik untuk koneksi IPsec dan perangkat gateway peer. Jika tidak, ubah pengaturannya agar sesuai. Nilai SA Life Cycle (seconds) tidak wajib identik. Namun, untuk memastikan stabilitas koneksi di berbagai vendor gateway, kami menyarankan agar Anda mengonfigurasi SA Life Cycle (seconds) yang sama di kedua sisi. |

|

Security protocol mismatch |

SecurityProtocolMismatch |

Parameter protokol keamanan tidak sesuai. |

|

Verifikasi bahwa perangkat gateway peer menggunakan Encapsulating Security Payload (ESP) sebagai protokol keamanan. Jika tidak, ubah protokolnya menjadi ESP. Alibaba Cloud VPN Gateway hanya mendukung ESP untuk koneksi IPsec-VPN. Authentication Header (AH) tidak didukung. |

|

Encapsulation mode mismatch |

EncapsulationModeMismatch |

Mode enkapsulasi tidak sesuai. |

|

Verifikasi bahwa perangkat gateway peer menggunakan mode tunnel sebagai mode enkapsulasi. Jika tidak, ubah mode menjadi mode tunnel. Alibaba Cloud VPN Gateway hanya mendukung mode tunnel untuk koneksi IPsec-VPN. Mode transport tidak didukung. |

|

Algorithm incompatibility |

AlgorithmCompatibility |

Algoritma tidak kompatibel. |

None |

Authentication Algorithm yang dikonfigurasi untuk koneksi IPsec dan perangkat gateway peer dalam fase IKE Configurations dan IPsec Configurations tidak kompatibel. Kami menyarankan agar Anda menggunakan Authentication Algorithm yang berbeda di kedua sisi, seperti md5. |

|

Traffic selector mismatch |

TrafficSelectorMismatch |

Parameter Blok CIDR traffic selector tidak sesuai. |

|

|

|

PFS mismatch |

PfsMismatch |

Parameter grup DH Fase 2 IPsec tidak sesuai. |

|

Verifikasi bahwa status fitur Perfect Forward Secrecy (PFS) dalam fase IPsec Configurations sama untuk koneksi IPsec dan perangkat gateway peer. Jika tidak, ubah pengaturannya agar sesuai.

Kami menyarankan mengaktifkan fitur PFS di kedua sisi, baik pada koneksi IPsec maupun perangkat gateway peer. |

|

Commit bit mismatch |

CommitMismatch |

Commit bit tidak sesuai. |

None |

Periksa apakah commit bit diaktifkan pada perangkat gateway peer. Jika ya, nonaktifkan. Commit bit digunakan untuk memastikan bahwa negosiasi protokol IPsec selesai sebelum data terlindungi dikirim. Alibaba Cloud VPN Gateway tidak mendukung konfigurasi commit bit. |

|

Proposal mismatch |

ProposalMismatch |

Proposal tidak sesuai. |

|

|

|

Negotiation failed |

NegotiationFailed |

Negosiasi protokol gagal. |

|

Reset koneksi IPsec-VPN untuk memicu negosiasi IPsec baru. Sistem akan melakukan pemeriksaan ulang. |

|

Phase 1 negotiation timeout |

Phase1NegotiationTimeout |

Negosiasi gagal karena waktu tunggu habis saat menunggu paket protokol Fase 1. |

|

|

|

Phase 2 negotiation timeout |

Phase2NegotiationTimeout |

Negosiasi gagal karena waktu tunggu habis saat menunggu paket Fase 2. |

None |

|

|

Cannot receive response packets from the peer |

NoResponse |

Gateway peer tidak merespons. |

|

|

|

Received delete message from peer |

ReceiveDeleteNotify |

Pesan hapus diterima dari peer. |

|

Koneksi IPsec menerima pesan |

|

Negotiation exception cause not diagnosed |

NoExceptionFound |

Penyebab pengecualian negosiasi tidak terdiagnosis. |

None |

Hasil ini dapat terjadi jika koneksi IPsec-VPN belum memulai negosiasi. Reset koneksi IPsec-VPN di sisi Alibaba Cloud atau perangkat jaringan peer. Di sisi Alibaba Cloud, Anda dapat mengubah nilai Effective Immediately untuk koneksi IPsec, menyimpan perubahan, lalu mengembalikan nilai Effective Immediately ke pengaturan awalnya untuk memicu negosiasi protokol IPsec. Kemudian, refresh halaman saat ini untuk melihat hasilnya. |

Operasi terkait

Dokumen berikut menjelaskan operasi yang mungkin berguna saat Anda melakukan troubleshooting masalah koneksi IPsec-VPN:

-

Untuk mengubah konfigurasi koneksi IPsec, lihat Ubah koneksi IPsec yang terkait dengan gateway VPN dan Ubah koneksi IPsec yang terkait dengan router transit.

-

Setelah gateway pelanggan dibuat, Anda hanya dapat mengubah nama dan deskripsinya. Untuk mengubah pengaturan lain, ikuti langkah-langkah di bawah ini untuk mengganti gateway pelanggan. Prosedurnya berbeda tergantung pada resource yang terkait dengan koneksi IPsec.

-

Koneksi IPsec terkait dengan gateway VPN

-

Buat gateway pelanggan dan pastikan konfigurasinya benar. Untuk informasi selengkapnya, lihat Buat gateway pelanggan.

-

Hapus koneksi IPsec. Untuk informasi selengkapnya, lihat Hapus koneksi IPsec.

-

Buat ulang koneksi IPsec dan kaitkan dengan gateway pelanggan baru. Untuk informasi selengkapnya, lihat Buat koneksi IPsec.

-

Hapus gateway pelanggan lama. Untuk informasi selengkapnya, lihat Hapus gateway pelanggan.

-

-

Koneksi IPsec terkait dengan router transit atau tidak terkait dengan resource apa pun

-

Buat gateway pelanggan dan pastikan konfigurasinya benar. Untuk informasi selengkapnya, lihat Buat gateway pelanggan.

-

Ubah koneksi IPsec untuk mengaitkannya dengan gateway pelanggan baru yang telah Anda buat. Untuk informasi selengkapnya, lihat Kelola koneksi IPsec mode single-tunnel.

-

Hapus gateway pelanggan lama. Untuk informasi selengkapnya, lihat Hapus gateway pelanggan.

-

-

Untuk bantuan mengubah konfigurasi perangkat gateway peer, konsultasikan dengan vendor perangkat tersebut.

Referensi

DiagnoseVpnConnections: Diagnosis koneksi IPsec-VPN.