雲時代下,IT環境複雜多樣、資料片段化、安全處置響應速度慢,難以檢測複雜攻擊、合規要求等問題都使得安全營運難度上升,企業急需一個威脅分析與響應系統,集中處理來自多雲環境、多賬戶和多產品的警示和日誌資料,快速響應並處理攻擊行為。Security Center威脅分析與響應是一款雲原生安全資訊和事件管理解決方案,主要提供日誌標準化、警示產生、彙總分析、事件響應編排等平台級能力。

功能介紹

產品核心處理流程

威脅分析與響應通過整合多雲、多帳號、多產品和不同安全廠商的日誌,利用預定義和自訂的威脅檢測規則,深入分析收集到的日誌,從而識別並還原出完整的攻擊鏈路,並形成詳細的安全事件。在檢測到安全威脅時,威脅分析與響應能夠啟動自動化響應編排,聯動相關雲產品對惡意實體執行封鎖、隔離等安全措施,以實現快速且有效安全事件處置。

使用流程

1. 購買並開通CTDR

CTDR支援以訂用帳戶和隨用隨付的方式開通服務。本文以訂用帳戶購買方式為例介紹購買和開通的具體步驟。隨用隨付方式可參考步驟一:開通Agentic SOC隨用隨付,CTDR的計費說明,請參見計費說明。

在左側導覽列,選擇。

在威脅分析與響應頁面,單擊開通訂用帳戶。

在購買頁面,參考下述說明配置購買參數,單擊立即下單並完成支付。

以下是您需要設定的購買項,其他購買項您可以按需選擇或設定。更多資訊,請參見購買Security Center。

購買方式:訂用帳戶

版本選擇:僅採購增值服務

威脅分析與響應:

是否選購:選擇是的。。

日誌接入流量:設定為100 GB/天。

日誌儲存容量:設定為1000 GB。

關聯角色:單擊建立服務關聯角色。

接入策略:選中開啟推薦日志接入策略後,CTDR服務自動接入日誌,將根據實際日志接入量在次日產生賬單。

2. 雲產品接入

若您使用了推薦日誌接入策略,無需您手動設定,CTDR會自動接入當前阿里雲帳號的Security Center、Web Application Firewall、Cloud Firewall和Action Trail產品的日誌。接入的資料來源及支援的安全能力如下表所示。

只有在您購買了Security Center防病毒版、進階版、企業版或旗艦版時,系統才會自動為您接入Action Trail事件記錄。未購買Security Center付費版本時,系統將不會自動為您接入Action Trail事件記錄。

若您未開啟推薦日誌接入策略或需要接入第三方雲產品日誌,請參見接入雲產品日誌。

序號 | 阿里雲產品 | 資料來源 | 標準化日誌分類 | 支援的安全能力 |

1 | Security Center | 安全警示日誌 | 安全日誌-警示日誌 |

|

2 | 漏洞日誌 | 安全日誌-漏洞日誌 | 事件調查溯源 | |

3 | 基準日誌 | 安全日誌-主機基準日誌 | 事件調查溯源 | |

4 | 登入流水日誌 | 登入日誌-主機登入日誌 | 事件調查溯源 | |

6 | 檔案讀寫日誌 | 主機日誌-進程檔案讀寫日誌 | 事件調查溯源 | |

7 | 進程開機記錄 | 主機日誌-進程開機記錄 |

| |

8 | DNS請求日誌 | 主機日誌-進程請求DNS日誌 |

| |

9 | 網路連接日誌 | 主機日誌-進程網路外聯日誌 |

| |

10 | Web Application Firewall | WAF警示日誌 | 安全日誌-Web Application Firewall警示日誌 |

|

11 | WAF2.0全量/攔截/攔截和觀察日誌 | 部落格-HTTP日誌 | 預定義分析規則 | |

12 | WAF3.0全量/攔截/攔截和觀察日誌 | 部落格-HTTP日誌 | 預定義分析規則 | |

13 | Cloud Firewall | Cloud Firewall即時警示日誌 | 安全日誌-防火牆警示日誌 |

|

14 | Action Trail | Action Trail事件記錄 | 審計日誌-雲平台Action Trail日誌 | 事件調查溯源 |

3. 開啟日誌投遞(可選)

所有已接入CTDR的日誌均可通過日誌管理功能進行儲存。如果您有日誌分析、溯源或等保合規的需求,建議您按照以下步驟開啟所需日誌類型的投遞。只有開啟日誌投遞後,您才可以使用CTDR日誌管理、規則管理(自訂規則)、儀表板功能。更多資訊,請參見日誌管理。

在左側導覽列,選擇。在控制台左上方,選擇需防護資產所在的地區:中國內地或非中國內地。

在產品接入頁面右上方,單擊日誌管理設定。

在日誌投遞管理地區,開啟需要投遞的日誌類型投遞到熱數據/啟停時間列下的開關。

您可以選中多個日誌類型後,單擊批量投遞。

在日誌管理頁面,開啟目標日誌類型右側的開關,也可以直接開啟該日誌類型到儲存空間的投遞。

4. 管理威脅檢測規則

威脅分析與響應通過內建預定義檢測規則和自訂檢測規則,能夠深入分析已接入的日誌,識別潛在的威脅攻擊鏈路和時間軸,並產生詳細的安全附隨報告。

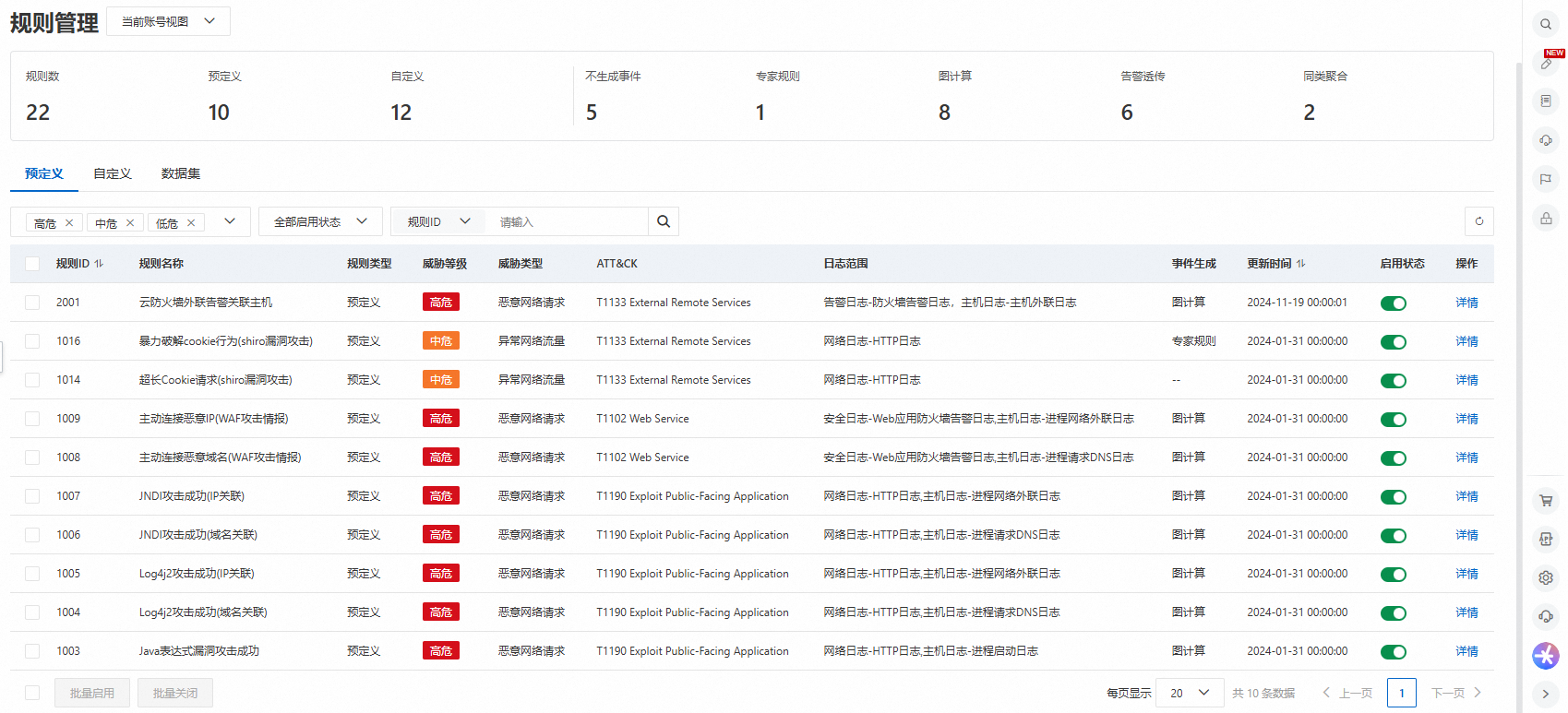

預定義規則

CTDR預設會啟用所有預定義規則。預定義規則僅在指定的日誌範圍內進行威脅檢測。您可以在頁面查看和調整預定義規則的啟用狀態。

自訂規則

5.產生安全警告

當威脅攻擊命中開啟的預定義規則或自訂規則,會產生對應的安全警示資訊。您可以在頁面彙總分析警示和自訂分析警示頁簽,查看預定義規則和自訂規則產生的警示。

6. 產生並處理安全事件

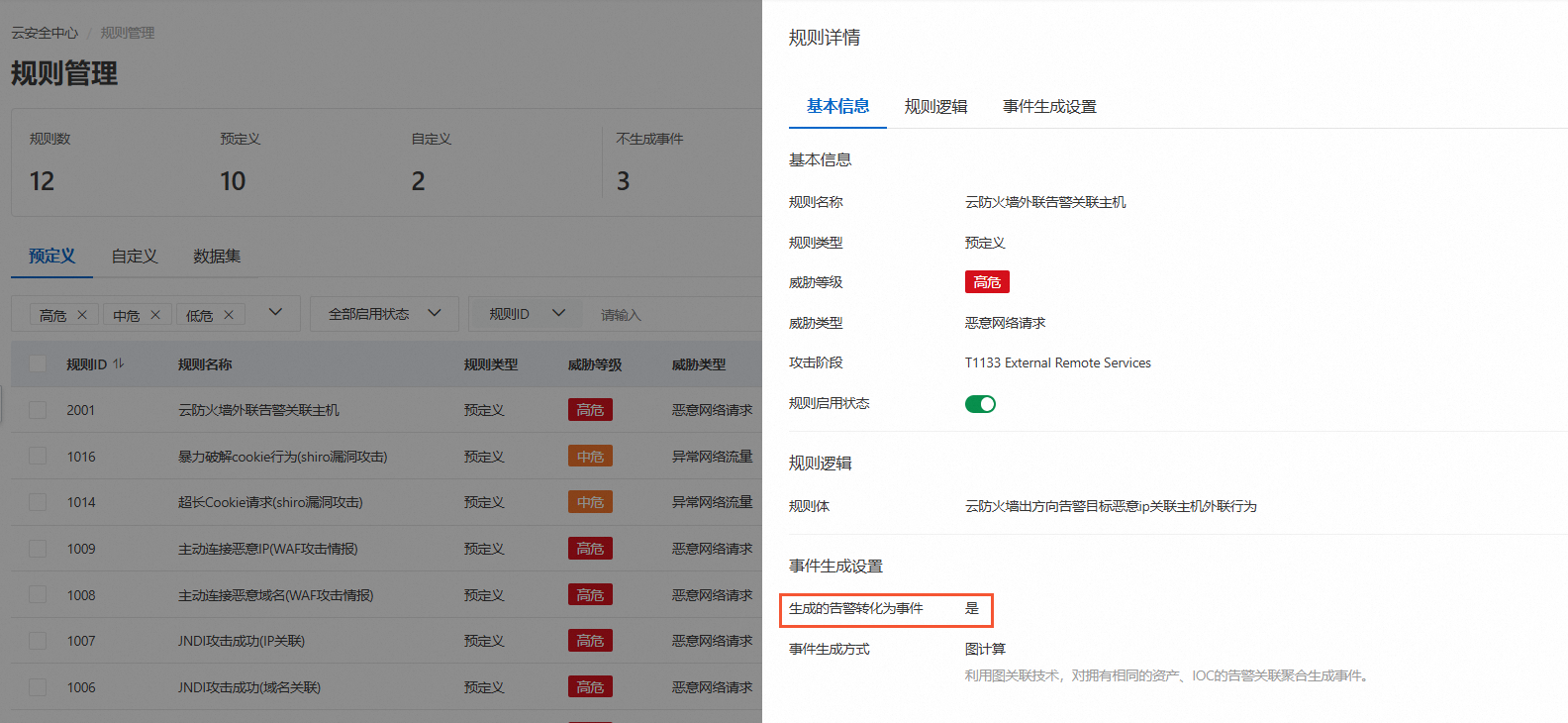

安全事件產生機制

安全事件是由預定義規則或自訂規則將關聯的多個安全警示彙總而成的,以便您能快速識別並響應安全威脅。安全事件根據警示產生裝置分為以下兩類:

網路側:CTDR聚焦於駭客的探測行為(如掃描或踩點),將網路側產生的警示通過預定義規則建置事件,以防止攻擊者進一步探測使用者資訊。

主機側:CTDR通過圖計算技術,將主機側具有關聯性的警示(如相同MD5值或父進程ID)彙總建置事件,協助使用者快速定位攻擊入口並響應。

並非所有警示都會產生安全事件,只有滿足以下條件的警示才會觸發事件產生:

主機側的警示都會產生安全事件;網路側的警示只有命中預定義規則或自訂規則的事件彙總策略,對應的警示才會產生安全事件。

如果設定了事件加白規則,則命中加白規則的警示不會建置事件。

如果僅開啟了預定義規則,只有命中預定義規則中的圖計算和專家規則的警示才會建置事件。

查看安全事件

您可以在頁面,單擊目標事件操作列的詳情,查看事件詳情、時間軸、安全警示、關聯實體、智能助手說明等詳細資料。通過對詳情頁資訊的分析,判斷該事件是否需要處理。更多資訊,請參見安全事件。

地區 | 說明 |

概覽地區 | 介紹該事件的基本資料及ATT&CK攻擊階段。您可以在該地區查看事件的受影響資產數、產生方式、關聯警示數、檢測規則、關聯帳號、發生時間、警示來源等資訊。 |

時間軸頁簽 | 您可以在該頁簽查看形成該安全事件警示攻擊時間軸和溯源圖。單擊全螢幕模式,可全屏查看該事件的攻擊時間軸和溯源圖。在全螢幕模式下,單擊對應警示表徵圖,可以查看警示的詳細資料。在某些情況下,您可以在溯源圖中查看到具體的攻擊入侵點 |

安全警示頁簽 | 您可以在該頁簽查看彙總成該事件的安全警示列表。通過多維度警示統計資料(包括警示數量、防禦措施、發生時間等),您可以擷取更多資訊,以判斷該攻擊使用的方法、攻擊所處階段並決定相應的處理方式。 |

實體頁簽 | 展示該事件中涉及到的實體物件,支援展示的實體類型包括主機、檔案、進程、IP地址和主機賬戶等。通過查看該事件涉及到的所有實體,可查看IP地址實體的基礎資訊、阿里雲威脅情報、近30天關聯的事件、近30天關聯的警示和關聯的處置任務,以此判斷哪些是惡意實體,哪些是受到攻擊影響的資產。 |

響應活動頁簽 | 展示對該事件響應和處置的詳細記錄。 |

安全AI助手地區 | 由Security CenterAI大模型提供的對話能力,提供安全事件總結、相關IP的威脅情報、影響資產詳情等資訊。 |

處置安全事件

Security Center支援通過使用推薦處置策略手動處理或自動響應編排自動處理安全事件。

手動處置安全事件:通過人工審核安全事件,並根據安全事件的嚴重性和實際情況採取相應的安全措施。適用於複雜度高、需要專業判斷的安全事件,或者對於新型、未知的威脅,需要人工來識別和應對。

自動處置安全事件:通過預先設定的劇本和規則,系統自動執行安全響應措施,如隔離受感染的主機、封鎖可疑IP地址等。適用於處理已知、定義明確的安全事件,或者對於需要快速響應的低複雜度威脅(如自動化處理大量相似的低層級警示)。

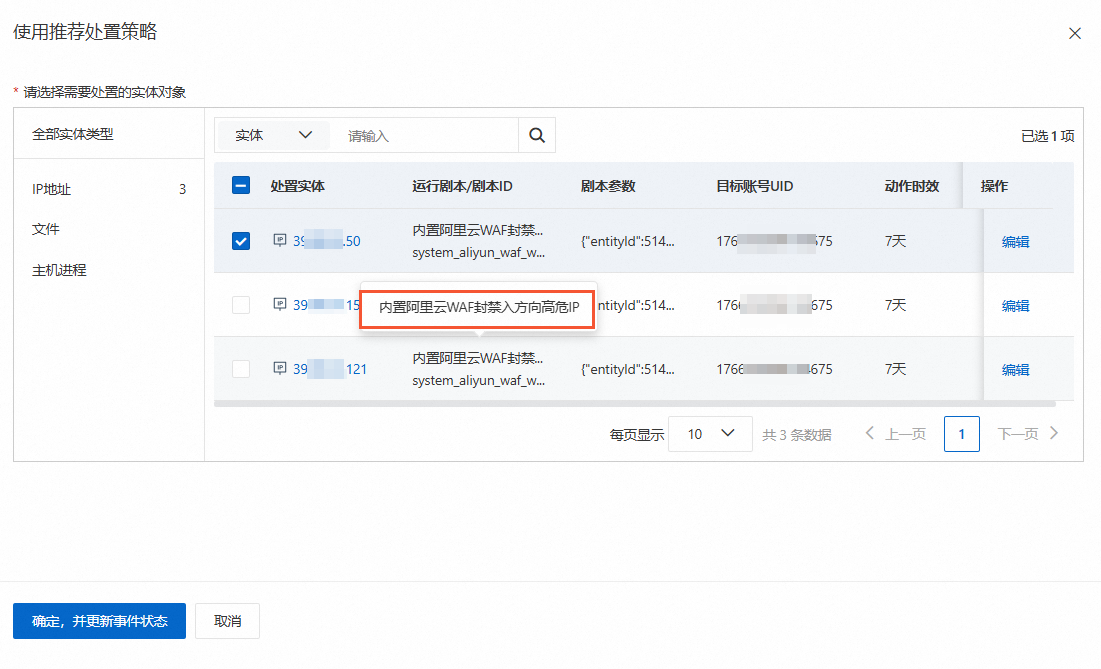

手動處置安全事件

針對識別到的惡意實體,CTDR依據惡意實體的檢測來源裝置或可防禦裝置,提供了一鍵建立推薦處置策略的功能。該功能能夠自動產生處置任務並運行處置劇本,通過與阿里雲多種安全產品的聯動,快速、高效地處置安全事件。例如使用內建阿里雲WAF封鎖入方向高危IP,使用內建阿里雲Security Center隔離高危檔案等。

下表介紹推薦處置策略中支援處置的實體,以及處置劇本聯動的雲產品的具體模組。

實體類型 | 推薦處置劇本 | 聯動產品 | 聯動產品模組 |

IP地址 | 內建阿里雲WAF封鎖入方向高危IP | 阿里雲Web Application Firewall | |

內建阿里雲防火牆封鎖出方向高危IP | 阿里雲Cloud Firewall | ||

內建阿里雲防火牆封鎖入方向高危IP | |||

檔案 | 內建阿里雲Security Center隔離高危檔案 | 阿里雲Security Center | |

進程 | 內建阿里雲Security Center結束高危進程 | ||

內建阿里雲Security Center通過CMD結束高危進程 | |||

內建阿里雲Security Center結束並隔離高危進程 | |||

內建阿里雲Security Center通過MD5結束高危進程 | |||

容器 | 內建阿里雲Security Center停止高危容器 | ||

主機 | 內建阿里雲安全性群組封鎖入方向高危IP | 阿里雲Elastic Compute Service安全性群組 | |

內建阿里雲安全性群組禁止主機全部出方向流量 | |||

網域名稱 | 內建阿里雲Security Center惡意行為防禦封鎖惡意網域名稱 | 阿里雲Security Center |

操作步驟

在左側導覽列,選擇。在控制台左上方,選擇需防護資產所在的地區:中國內地或非中國內地。

在安全事件處置頁面,在目標事件的操作列單擊。

在面板,選中需處置的惡意實體,並單擊確定,並更新事件狀態。

支援修改推薦策略生效的實體和動作時效。您可以在使用推薦處置策略面板,單擊對應實體操作列的編輯,在編輯策略面板,修改封鎖規則下發的目標帳號、動作時效等參數。

在更新事件狀態對話方塊,選擇事件狀態為處理中或已處理,單擊確定。

處理中:選擇該項表示除當前的處置操作外,還存在其他與事件處置相關的動作,例如止血、溯源、修複漏洞等。

已處理:選擇該項表示,除了當前的處置操作之外,沒有其他後續的處置相關動作。

完成該步驟操作後,CTDR將自動建立處置策略並執行處置任務,如果處置任務執行失敗,事件狀態將更新為處理失敗。否則,事件狀態將更新為您在此處設定的狀態。

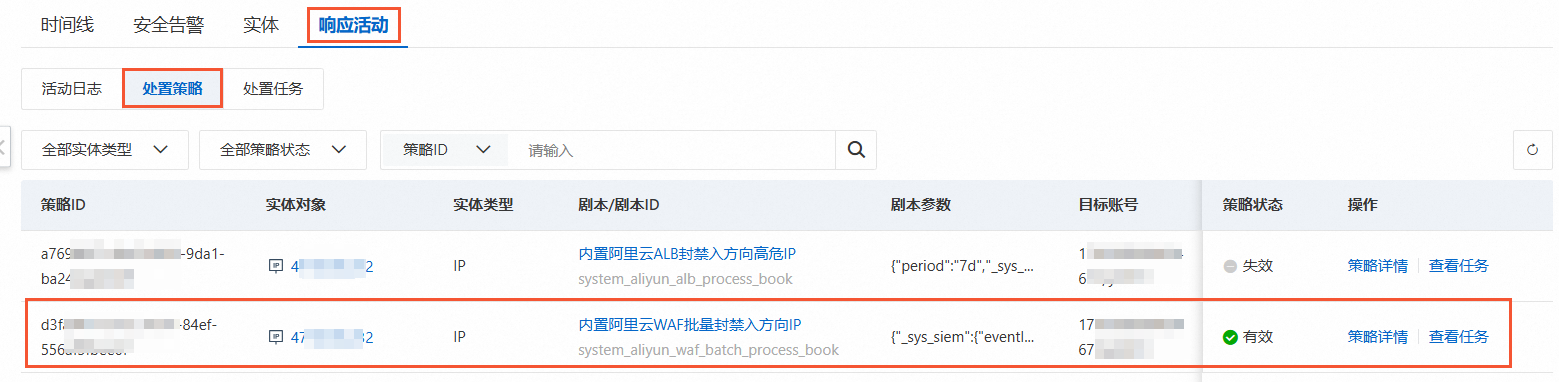

在該事件詳情的頁簽,可以查看CTDR自動產生的推薦處置策略詳情。

自動化處置安全事件

自動響應規則能夠在觸發警示或事件時自動執行預定義的響應動作。這些規則可以針對特定的安全事件類型(如惡意軟體感染、入侵嘗試等)執行相應的響應動作(如隔離惡意檔案、中斷網路連接等)。在新增自動響應規則後,系統將依據設定的策略自動匹配新增的安全事件。匹配成功後,CTDR將立即執行預設的劇本,從而加快對安全威脅的響應與緩解速度。更多資訊請參見響應規則。

在配置自動響應規則時,如需安全技術專家的專業指導,建議您購買Managed Security Service企業版服務。更多資訊,請參見Managed Security Service服務。

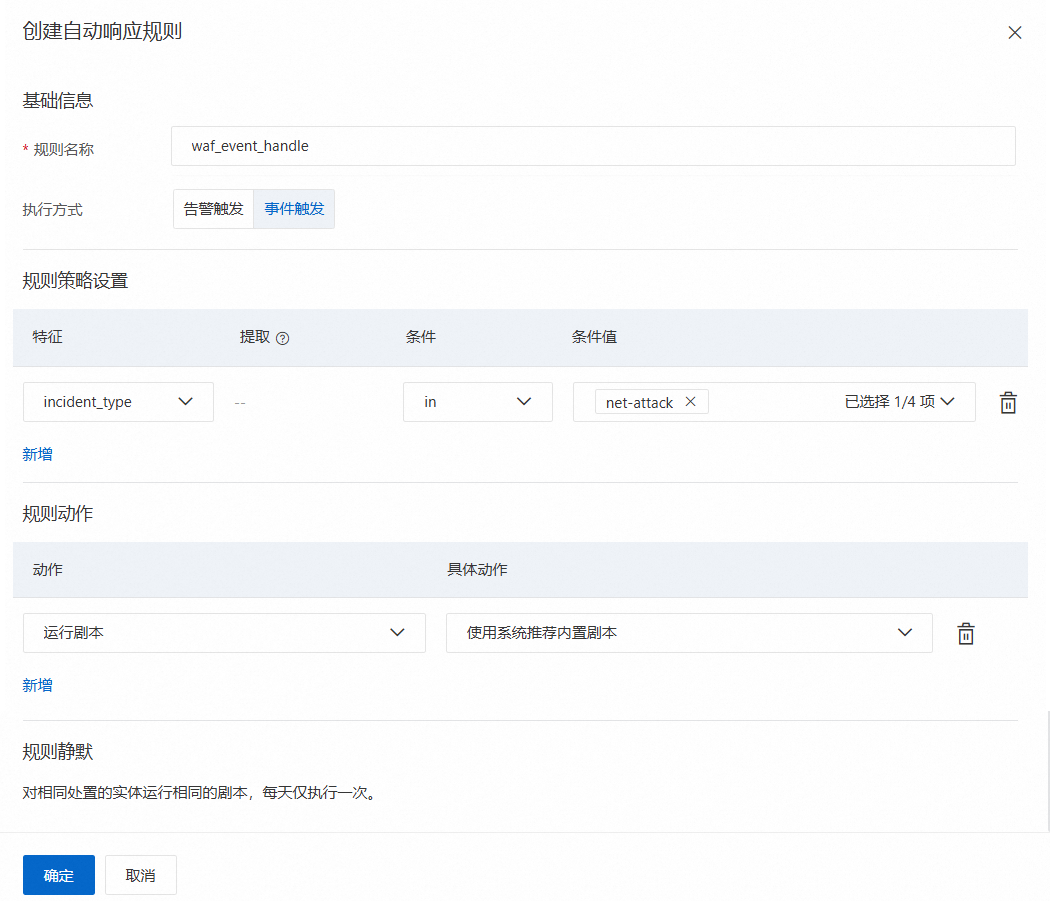

下文以使用自動響應規則處理WAF側檢測到的網路攻擊警示所產生的事件,並在WAF產品側下發IP封鎖的操作為例。

前提條件

已將阿里雲WAF警示日誌接入CTDR。接入雲產品日誌的具體操作,請參見接入阿里雲雲產品日誌。

已完成與業務相關請求的白名單配置,以避免業務請求被攔截。具體操作,請參見安全事件。

操作步驟

在左側導覽列,選擇。在控制台左上方,選擇需防護資產所在的地區:中國內地或非中國內地。

在響應編排頁面自動響應規則頁簽,單擊新增規則。

在建立自動響應規則面板,參考下圖配置響應規則,並單擊確定。

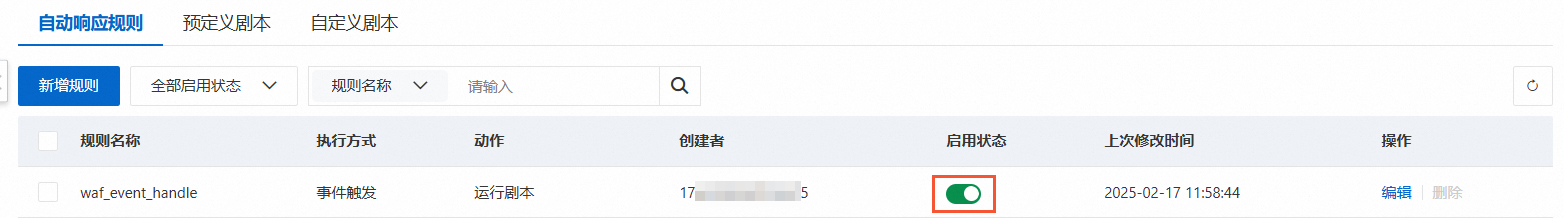

在響應編排頁面自動響應規則頁簽,開啟已建立規則啟用狀態列的開關啟用規則。

等待WAF已接入網域名稱有攻擊事件發生。已接入WAF的網域名稱被攻擊後,您可以在安全事件處置頁面查看對應的事件。

在處置中心頁簽,可查看事件命中自動響應規則後,運行劇本對攻擊IP下發的處置策略和處置任務。

自動響應規則建立的處置策略

自動響應規則建立的處置任務

在Web Application Firewall控制台,查看CTDR自動新增的攻擊IP攔截規則。

下述步驟以WAF 3.0控制台為例介紹操作步驟。

登入Web Application Firewall3.0控制台。在頂部功能表列,選擇WAF執行個體的資源群組和地區(中國內地、非中國內地)。

在左側導覽列,選擇。

在Web 核心防護頁面自訂規則地區,查看CTDR自動下發的攻擊IP攔截規則。