威脅分析與響應內建了預定義檢測規則,可以深入檢測分析收集到的安全警示日誌,識別威脅攻擊鏈路和時間軸,並產生詳細的安全事件。您可以按需建立自訂檢測規則、開啟或關閉預定義規則,確保生產的安全事件符合您的業務需求。

多帳號統一管理說明

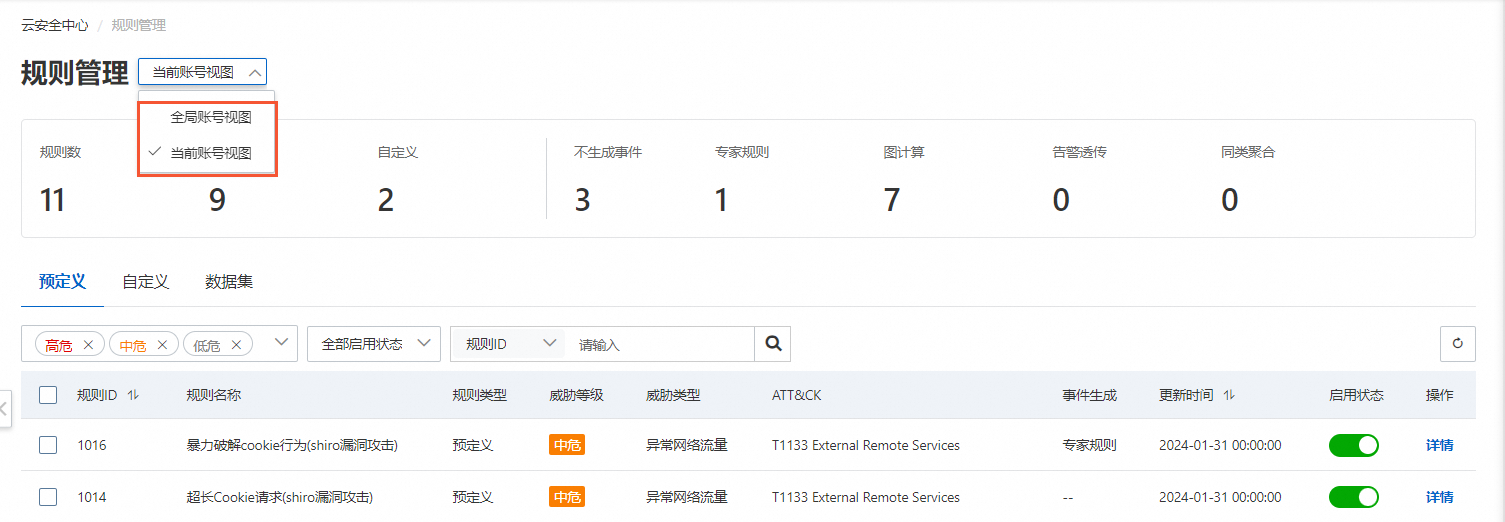

在多帳號統一管理情境下,如果您使用全域帳號管理員登入Security Center控制台,在檢測規則頁面配置檢測規則或管理資料集前,需要切換視圖。視圖說明如下:

當前帳號視圖:配置的檢測規則和資料集,僅對當前帳號接入的日誌資料生效。

全域帳號視圖:配置的檢測規則和資料集,對威脅分析與響應管控範圍內的阿里雲帳號接入的日誌資料生效。

更多資訊,請參見多帳號統一管理。

配置檢測規則

檢測規則是用於檢測和分析雲產品日誌資料的策略,您可以通過指定日誌範圍、匹配欄位、彙總欄位等,定義威脅分析與響應自動檢測和分析日誌的邏輯,協助您快速識別出業務系統的安全風險。威脅分析與響應提供預定義規則和自訂規則方式,您可以根據業務需求,開啟或關閉預定義規則,以及自訂警示和事件檢測規則。

開啟或關閉預定義規則

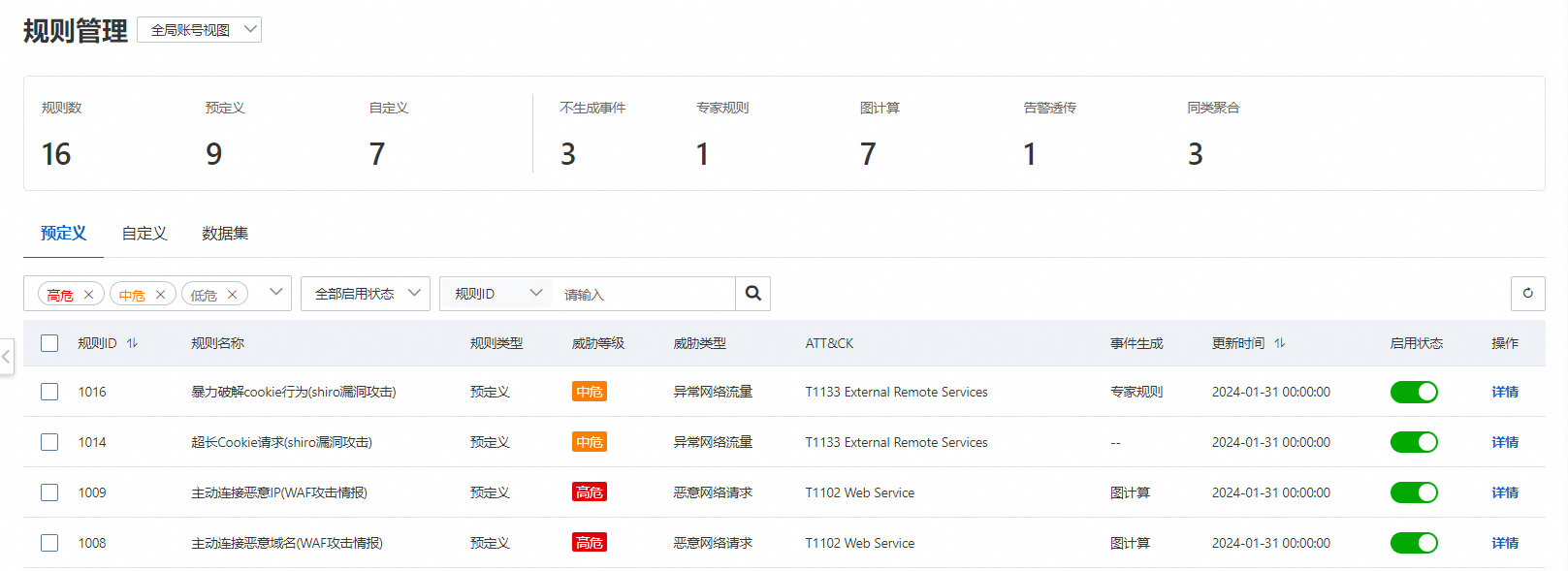

Security Center提供豐富的檢測警示和事件的預定義規則,包括:進程異常行為、Web攻擊成功、惡意網域名稱請求、異常登入、異常網路流量、惡意網路請求、異常Web行為。您可以查看預定義規則的詳情、開啟或關閉預定義規則;不允許編輯和刪除預定義規則。

在左側導覽列,選擇。在控制台左上方,選擇需防護資產所在的地區:中國內地或非中國內地。

在預定義頁簽,查看預定義規則列表。

(可選)在目標預定義規則操作列單擊詳情,查看規則的基本資料、規則邏輯和事件產生設定。

單擊目標預定義規則的規則啟用狀態開關,開啟或關閉規則。

新增自訂規則

如果預定義規則不能滿足所有業務需求,您可以參考以下步驟新增自訂規則。

在左側導覽列,選擇。在控制台左上方,選擇需防護資產所在的地區:中國內地或非中國內地。

在自訂頁簽,單擊新增規則。

在新增規則頁面配置規則資訊。

配置項

描述

基本資料

設定自訂規則的基本資料。

規則名稱:輸入自訂規則的名稱。

規則描述:輸入規則用途的描述,方便您瞭解規則。

威脅等級:在下拉式清單中選擇規則檢測出的警示或事件的風險等級。關於風險等級的更多說明,請參見安全事件。

威脅類型:在下拉式清單中選擇規則定義的威脅類型。警示類型的說明,請參見CWPP(雲工作負載)安全警示概述。

規則邏輯設定

設定對安全警示的彙總規則。

日誌範圍:選擇自訂規則生效的日誌分類和日誌類型。

根據接入的雲產品類型,Security Center會提供對應的日誌類型供您選擇。

匹配欄位:選擇警示或事件匹配的欄位及欄位值。Security Center會根據您選擇的日誌範圍提供可匹配的欄位。

在一個欄位組下支援配置多條欄位,單擊+ 新增欄位可配置多個欄位。多個欄位之間以“與”關係生效。

單擊+ 新增欄位組可以配置多個欄位組。多個欄位組之間以“或”關係生效。

彙總欄位:選擇事件的彙總欄位。

日誌數量閾值:日誌欄位觸發警示的閾值條件。

統計周期:設定警示彙總的時間周期。

Security Center將根據彙總欄位對統計周期內的日誌類型進行彙總。

事件產生設定

設定該規則檢測到的警示是否轉化為事件。

選擇是,該規則命中的警示才會被轉化為事件。支援選擇以下事件產生方式:

使用內建事件規則:該規則命中的警示會彙總到預定義事件(指由預定義規則產生的事件)中。

每個警示產生一個事件:每個警示均會產生一個事件。

所有由該規則生成的警示彙總為一個事件:該規則命中的警示自動彙總為一個事件。

選擇該項時,您需要配置警示彙總為一個事件的執行循環,最多可設定24小時。

(可選)單擊測試並選擇測試方式,測試規則是否生效。

支援選擇以下測試方式:

類比資料:選擇該測試方式需要您自行編寫SQL語句測試命中資料,可參考類比資料值的樣本編寫SQL語句。完成類比資料值編寫後,單擊進行測試。

業務數據:選擇該方式會將真實產生的業務資料用於規則測試。單擊進行測試即可查看該規則展示的警示及事件數目量折線圖、警示及事件列表。

測試預設會運行7天。您也可以單擊上線或結束測試提前結束測試。單擊上線後該規則會立即生效;單擊結束測試後,您需要單擊

表徵圖返回規則管理頁面,Security Center會建立該規則並且該規則為禁用狀態。

表徵圖返回規則管理頁面,Security Center會建立該規則並且該規則為禁用狀態。如果您未執行測試操作,在新增規則頁面,確認規則無誤後,單擊上線。

如無需立即上線規則,您可以單擊儲存為草稿儲存規則內容。

建立自訂規則後,您可以在檢測規則頁面查看規則詳情、測試、啟用、禁用、編輯和刪除規則。

管理資料集

如果您需要統一管控適用於某個情境的多個資料對象,例如IP黑白名單、核心資產列表、自訂威脅情報IOC等,您可以建立資料集(Dataset),在資料集中定義資料對象。資料集用於維護自訂資料列表的二維資料表,便於您在檢測規則、自動響應規則中快速且多次引用。

新增資料集

在左側導覽列,選擇。在控制台左上方,選擇需防護資產所在的地區:中國內地或非中國內地。

單擊資料集頁簽,然後單擊新增資料集,進入新增資料集面板。

在資料集地區單擊下載文件模板,下載資料集檔案模板到本地,填寫檔案模板並儲存。

填寫資料集檔案模板時,請注意以下事項:

上傳檔案模板時,您需要指定資料集的主鍵,用於搜尋和匹配日誌資料。資料記錄的主鍵欄位不允許為空白或重複。

如果您上傳的資料集主鍵欄欄位存在重複值,系統將自動重複資料刪除欄位。

上傳的檔案模板的大小不超過3 MB。

檔案模板中的資料集記錄不超過5000條。

檔案模板中,任一資料集欄位的長度不超過200 Byte。

返回新增資料集面板,填寫資料集名稱、描述,上傳資料集檔案模板,並指定資料集主鍵,然後單擊下一步。

系統校正資料集欄位的合法性,如果資料集欄位填寫有誤,請根據頁面提示進行修改。

在驗證和建立頁簽,確認上傳的資料集無誤後,單擊確認。

後續步驟

您可以在建立檢測規則和新增響應編排的劇本時,直接引用新增的資料集。具體操作,請分別參見安全事件和響應規則。

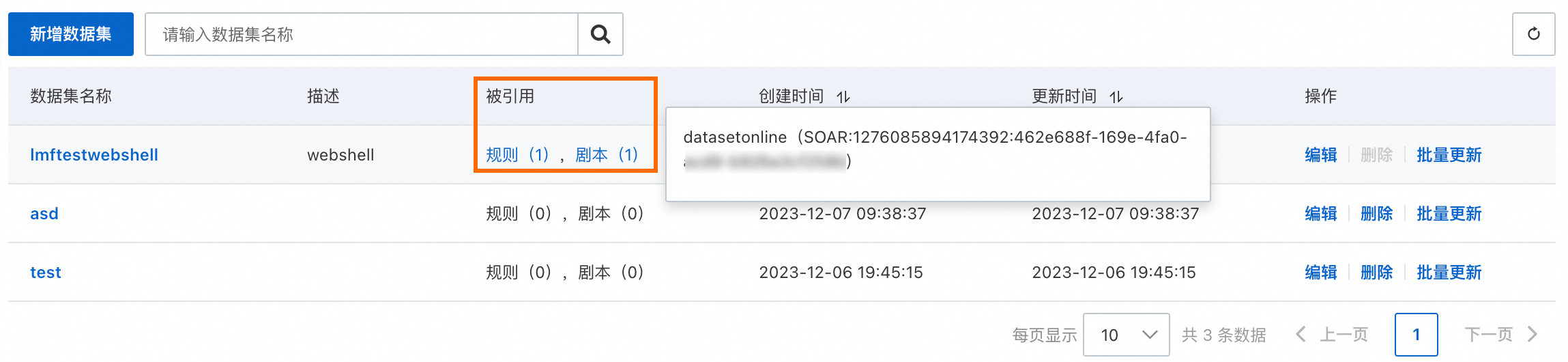

您可以在資料集列表的被引用列,查看資料集被規則和劇本引用的情況。

更多操作

如果您需要新增或刪除資料集,您可以在資料集列表的操作列單擊編輯。

如果您需要批次更新資料集列表,您可以重新編輯好資料集檔案模板後,在資料集列表的操作列單擊批次更新,重新上傳檔案模板。

如果您確認某個資料集不再使用,您可以在資料集列表的操作列單擊刪除,刪除對應的資料集。

說明已被檢測規則或劇本引用的資料集不允許刪除。

自訂規則配置樣本

以下提供了一些針對典型威脅情境的自訂規則配置樣本,供您在建立自訂規則時參考和借鑒。