企業內部多部門使用多個阿里雲帳號時,需要統一的資料保護策略進行集中管控。跨帳號備份功能支援使用備份管理帳號統一備份和恢複需備份帳號雲上資源內的資料,實現未經處理資料和備份資料的帳號層級隔離,從而實現中心化的統一資料保護,滿足合規性審計要求。同時通過由備份管理帳號統一操作的方式,其他帳號無需投入精力學習備份方案的使用,可減少企業的整體營運成本,提升營運效率。

工作原理

雲備份支援基於資來源目錄和基於RAM角色扮演兩種授權機制添加需備份帳號進行跨帳號備份,兩種授權機制的工作原理及適用情境如下:

基於資來源目錄配置跨帳號備份:備份管理帳號與需備份帳號已加入同一個資來源目錄,備份管理帳號必須是資來源目錄的管理帳號,或是由其設定的雲備份服務的委派管理員帳號。備份管理帳號可以一鍵納管資來源目錄內的帳號,從而備份這些帳號雲上資源內的資料,操作簡單可視化。適用於已基於資來源目錄搭建企業多帳號架構的統一備份情境,及金融、政務等行業要求強合規與集中管控等情境。

基於RAM角色扮演配置跨帳號備份:在需備份資源帳號中建立 RAM 角色並授權給備份管理帳號,允許雲備份通過備份管理帳號的服務關聯角色 AliyunServiceRoleForHbrCrossAccountBackup 臨時扮演需備份帳號,從而擷取需備份資源的存取權限。適用於未使用資來源目錄,或者需要通過RAM進行臨時性、階段性授權以實現跨帳號備份的情境。

兩種方案均能實現備份管理帳號對需備份資源帳號的統一資料保護,支援使用統一的備份策略進行多帳號資料備份,可按需將備份資料恢複到任一已納管的帳號。備份任務執行和備份資料管理均在備份管理帳號內,需備份帳號無需開通或操作雲備份服務,僅當前備份管理帳號可以使用或刪除備份資料,從而實現帳號層級的資料隔離。

在跨帳號備份情境,備份管理帳號和被納管的需備份帳號允許以下操作:

資源類型 | 備份管理帳號允許的操作 | 需備份帳號允許的操作 |

ECS整機 |

|

|

其他類型資源 |

|

|

配額與限制

目前支援ECS整機備份、ECS檔案備份、NAS備份、OSS備份、Tablestore備份、ECSDatabase Backup和SAP HANA備份情境使用跨帳號備份功能。ECS整機僅能將備份點恢複到源ECS對應的帳號,不支援跨帳號恢複。具體支援情境請以雲備份控制台提示為準。

ECS整機的備份點屬於備份管理帳號,但產生的ECS快照儲存在需備份帳號內,將在需備份帳號產生ECS快照相關費用,請參考計費說明。

跨帳號備份不會影響備份效能、重複資料刪除效果或網路傳輸效率。

基於資來源目錄配置跨帳號備份時,備份管理帳號必須是資來源目錄的管理帳號,或是由其設定的雲備份服務的委派管理員帳號。雲備份服務最多支援添加3個雲備份委派管理員帳號。

支援地區請參考地區支援的功能特性。

前提條件

已準備好備份管理帳號和需備份帳號。

如需基於資來源目錄配置跨帳號備份,請確保備份管理帳號和需備份帳號已加入同一個資來源目錄。請參考開通資來源目錄以及邀請阿里雲帳號加入資來源目錄。

已根據實際使用情境決定選擇基於資來源目錄或基於RAM角色扮演配置跨帳號備份。

基於資來源目錄添加需備份帳號

(可選)步驟一:為雲備份服務設定委派管理員帳號

如果直接使用資來源目錄管理帳號作為備份管理帳號,請跳過當前步驟。

使用資來源目錄成員帳號作為備份管理帳號,請在資源管理主控台的資來源目錄可信服務中,將此帳號設定為雲備份服務的委派管理員帳號。請參見管理委派管理員帳號。

使用資來源目錄管理帳號登入資源管理主控台。

在左側導覽列,選擇。

在可信服務頁面,單擊雲備份服務操作列的管理。

在委派管理員帳號地區,單擊添加。

在添加委派管理員帳號面板,選中備份管理帳號。

單擊確定。

添加成功後,使用委派管理員帳號登入資源管理主控台時,資來源目錄可信服務中將出現雲備份服務。

步驟二:在備份管理帳號中添加需備份帳號

使用備份管理帳號登入雲備份管理主控台。

在左側導覽列選擇。

在跨帳號備份頁面,切換到需備份帳號資源所在地區。

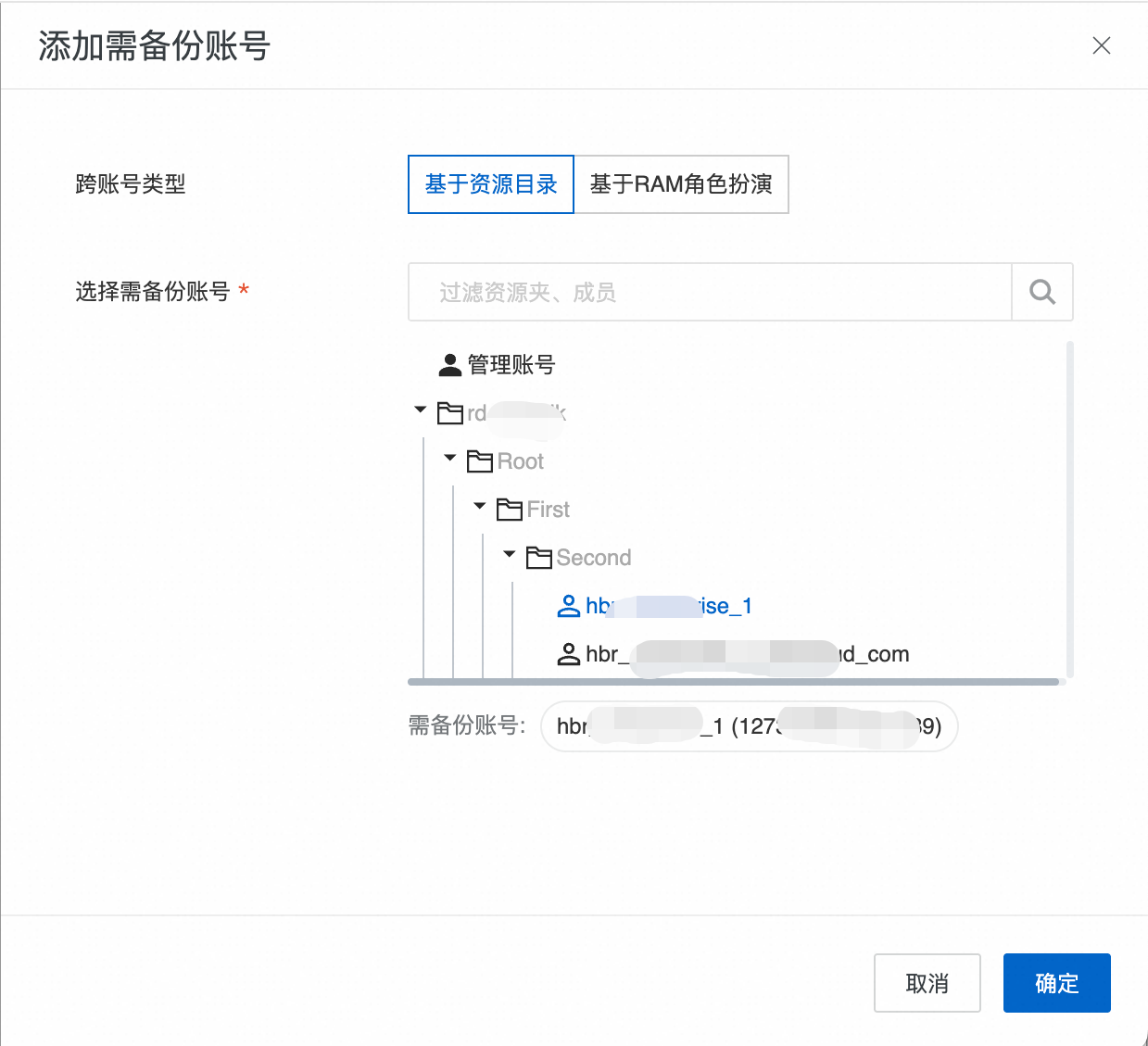

單擊添加需備份帳號。

在添加需備份帳號面板,配置以下參數,然後單擊確定。

參數

說明

跨帳號類型

選擇基於資來源目錄。

選擇需備份帳號

從資來源目錄中選擇需備份帳號。

每次添加需備份帳號時僅支援從資來源目錄中選擇一個帳號,可輸入關鍵字快速查詢所需成員。

說明已加入資來源目錄的帳號推薦基於資來源目錄配置跨帳號備份,同時也支援基於RAM角色扮演配置跨帳號備份,需要時請參考基於RAM角色扮演添加需備份帳號。

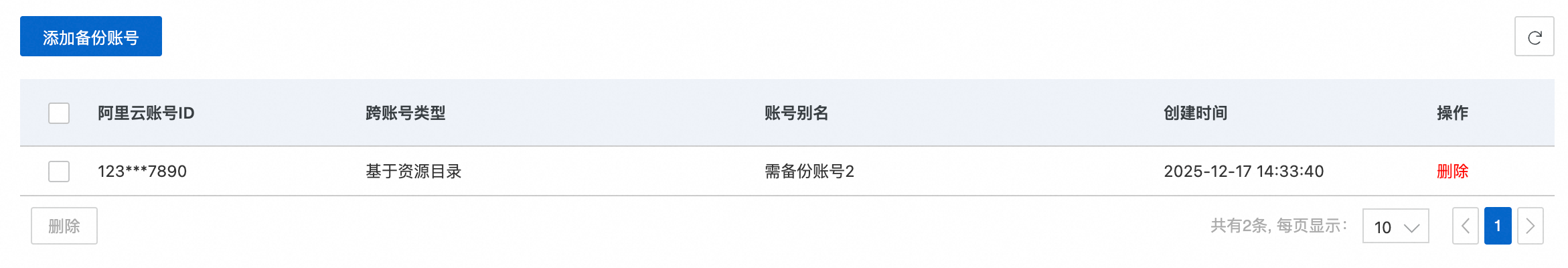

添加成功後,可以在帳號列表看到這條需備份帳號記錄。

需備份帳號首次被納管時,雲備份會自動建立服務關聯角色AliyunServiceRoleForHbrRd:

需備份帳號首次被納管時,雲備份會自動建立服務關聯角色AliyunServiceRoleForHbrRd:角色名稱:AliyunServiceRoleForHbrRd

權限原則:AliyunServiceRolePolicyForHbrRd

許可權說明:允許備份服務跨帳號訪問其他被授權帳號的資源,以進行跨帳號備份和恢複。

以下行為會影響跨帳號授權,從而導致跨帳號備份無法正常執行,請謹慎操作。

從備份管理帳號的跨帳號備份帳號列表中刪除需備份帳號。

備份管理帳號不再是資來源目錄管理帳號或雲備份服務的委派管理員帳號。

需備份帳號不再屬於備份管理帳號所管理的資來源目錄。

在需備份帳號中刪除服務關聯角色AliyunServiceRoleForHbrRd。

已備份的資料不受影響。如果您希望取消跨帳號備份,請參考如何取消跨帳號備份。

基於RAM角色扮演添加需備份帳號

步驟一:為備份管理帳號建立服務關聯角色

您需要為備份管理帳號授權服務關聯角色AliyunServiceRoleForHbrCrossAccountBackup。

角色名稱:AliyunServiceRoleForHbrCrossAccountBackup

權限原則:AliyunServiceRolePolicyForHbrCrossAccountBackup

許可權說明:允許備份服務跨帳號訪問其他被授權帳號的資源,以進行跨帳號備份和恢複。

該操作只需要在首次進入時操作一次。如果您已經進行過授權,請直接進行步驟二。

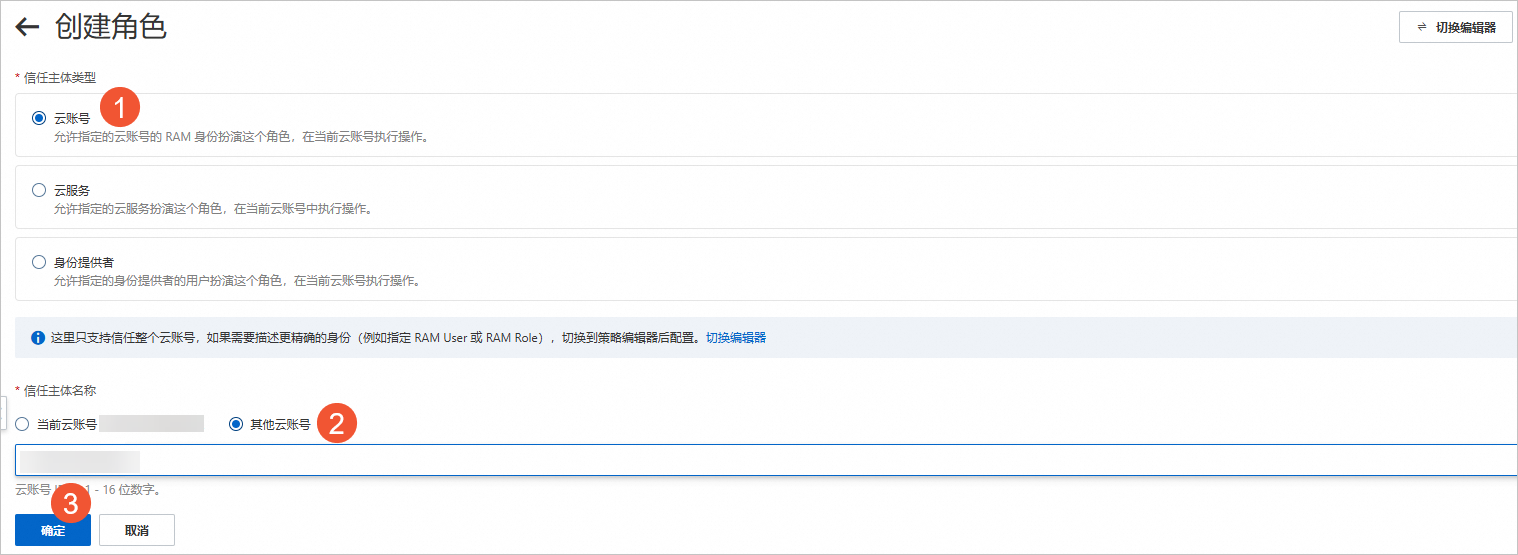

步驟二:在需備份帳號中建立RAM角色

步驟三:在需備份帳號中為RAM角色授權

建立RAM角色後,需要為該RAM角色授予系統策略或自訂策略。在精確授權介面,RAM預設提供兩種系統策略,請選擇一種授權。

AdministratorAccess:授予目標帳號管理所有雲資源的許可權。

AliyunHBRRolePolicy:(推薦)授予雲備份系統權限原則。

系統策略AliyunHBRRolePolicy包含如下許可權:

{ "Version": "1", "Statement": [ { "Action": [ "nas:DescribeFileSystems", "nas:CreateMountTargetSpecial", "nas:DeleteMountTargetSpecial", "nas:DescribeMountTargets", "nas:DescribeAccessGroups" ], "Resource": "*", "Effect": "Allow" }, { "Action": [ "ecs:RunCommand", "ecs:CreateCommand", "ecs:InvokeCommand", "ecs:DeleteCommand", "ecs:DescribeCommands", "ecs:StopInvocation", "ecs:DescribeInvocationResults", "ecs:DescribeCloudAssistantStatus", "ecs:DescribeInstances", "ecs:DescribeInstanceRamRole", "ecs:DescribeInvocations", "ecs:CreateSnapshotGroup", "ecs:DescribeSnapshotGroups", "ecs:DeleteSnapshotGroup", "ecs:CopySnapshot" ], "Resource": "*", "Effect": "Allow" }, { "Action": "bssapi:QueryAvailableInstances", "Resource": "*", "Effect": "Allow" }, { "Action": [ "ecs:AttachInstanceRamRole", "ecs:DetachInstanceRamRole" ], "Resource": [ "acs:ecs:*:*:instance/*", "acs:ram:*:*:role/aliyunecsaccessinghbrrole" ], "Effect": "Allow" }, { "Action": [ "ram:PassRole", "ram:GetRole", "ram:GetPolicy", "ram:ListPoliciesForRole" ], "Resource": "*", "Effect": "Allow" }, { "Action": [ "hcs-sgw:DescribeGateways" ], "Resource": "*", "Effect": "Allow" }, { "Action": [ "oss:ListBuckets", "oss:GetBucketInventory", "oss:ListObjects", "oss:HeadBucket", "oss:GetBucket", "oss:GetBucketAcl", "oss:GetBucketLocation", "oss:GetBucketInfo", "oss:PutObject", "oss:CopyObject", "oss:GetObject", "oss:AppendObject", "oss:GetObjectMeta", "oss:PutObjectACL", "oss:GetObjectACL", "oss:PutObjectTagging", "oss:GetObjectTagging", "oss:InitiateMultipartUpload", "oss:UploadPart", "oss:UploadPartCopy", "oss:CompleteMultipartUpload", "oss:AbortMultipartUpload", "oss:ListMultipartUploads", "oss:ListParts" ], "Resource": "*", "Effect": "Allow" }, { "Effect": "Allow", "Action": [ "ots:ListInstance", "ots:GetInstance", "ots:ListTable", "ots:CreateTable", "ots:UpdateTable", "ots:DescribeTable", "ots:BatchWriteRow", "ots:CreateTunnel", "ots:DeleteTunnel", "ots:ListTunnel", "ots:DescribeTunnel", "ots:ConsumeTunnel", "ots:GetRange", "ots:ListStream", "ots:DescribeStream", "ots:CreateIndex", "ots:CreateSearchIndex", "ots:DescribeSearchIndex", "ots:ListSearchIndex" ], "Resource": "*" }, { "Effect": "Allow", "Action": [ "cms:QueryMetricList" ], "Resource": "*" }, { "Action": [ "ecs:DescribeSecurityGroups", "ecs:DescribeImages", "ecs:CreateImage", "ecs:DeleteImage", "ecs:DescribeSnapshots", "ecs:CreateSnapshot", "ecs:DeleteSnapshot", "ecs:DescribeSnapshotLinks", "ecs:DescribeAvailableResource", "ecs:ModifyInstanceAttribute", "ecs:CreateInstance", "ecs:DeleteInstance", "ecs:AllocatePublicIpAddress", "ecs:CreateDisk", "ecs:DescribeDisks", "ecs:AttachDisk", "ecs:DetachDisk", "ecs:DeleteDisk", "ecs:ResetDisk", "ecs:StartInstance", "ecs:StopInstance", "ecs:ReplaceSystemDisk", "ecs:ModifyResourceMeta" ], "Resource": "*", "Effect": "Allow" }, { "Action": [ "vpc:DescribeVpcs", "vpc:DescribeVSwitches" ], "Resource": "*", "Effect": "Allow" }, { "Action": [ "kms:ListKeys", "kms:ListAliases" ], "Resource": "*", "Effect": "Allow" } ] }

給RAM角色hbrcrossrole授權AliyunHBRRolePolicy為例介紹:

使用需備份帳號登入RAM控制台。

在左側導覽列,選擇。

找到目標RAM角色hbrcrossrole,進入目標RAM角色詳情頁。

在許可權管理頁簽,單擊精確授權。

在精確授權對話方塊,選擇權限類別型為系統策略,輸入策略名稱稱為AliyunHBRRolePolicy,然後單擊確定。

系統提示精確授權成功,單擊關閉。

修改該RAM角色的信任策略。

在當前角色的詳情頁面,單擊信任策略。

單擊編輯信任策略。

單擊指令碼編輯頁簽,在編輯框中,將下述代碼複製至文字框。其中目標帳號ID為備份管理帳號的帳號ID。

該策略表示備份管理帳號有許可權通過雲備份擷取臨時Token來操作需備份帳號的資源。

說明您可以訪問安全設定頁面查看阿里雲帳號ID。

{ "Statement": [ { "Action": "sts:AssumeRole", "Effect": "Allow", "Principal": { "RAM": [ "acs:ram::目標帳號ID:role/AliyunServiceRoleForHbrCrossAccountBackup" ] } } ], "Version": "1" }單擊確定。

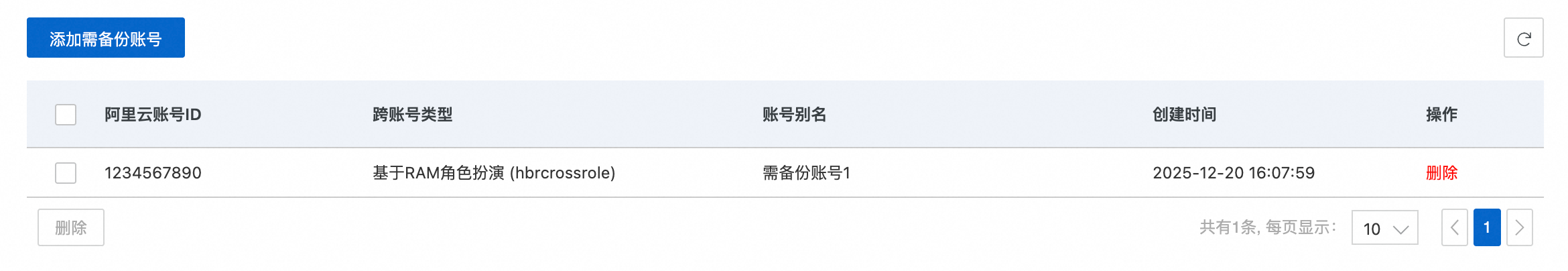

步驟四:在備份管理帳號中添加需備份帳號

使用備份管理帳號登入雲備份管理主控台。

在左側導覽列,選擇备份>跨账号备份。

在跨账号备份頁面,切換到需備份資源所在地區。

重要備份管理帳號必須在需備份的ECS檔案、NAS、OSS、Tablestore、ECS資料庫或ECS整機所在地區添加需備份帳號,否則雲備份服務將無法找到需備份資源,導致無法配置備份計劃或備份任務執行失敗。

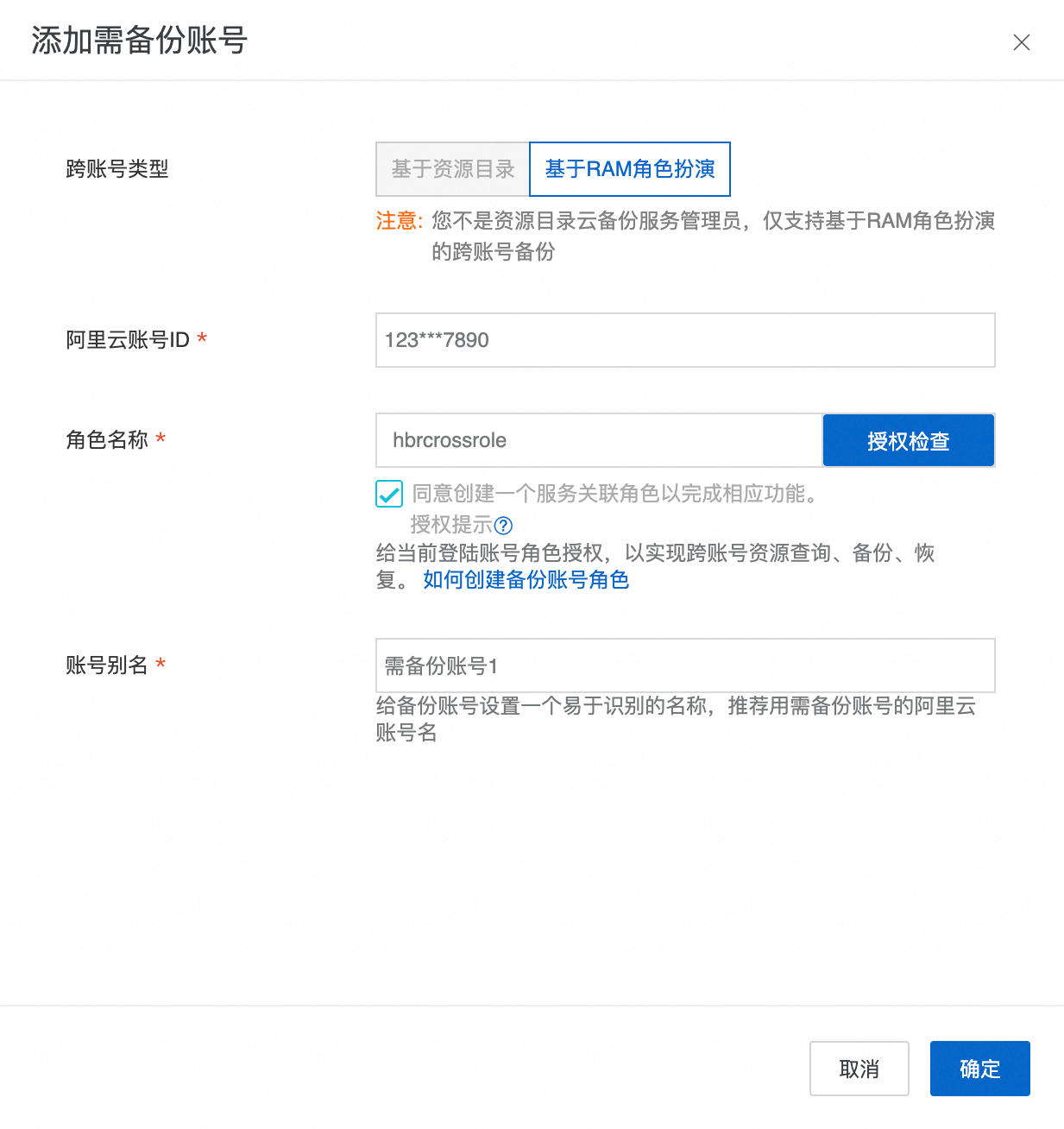

單擊添加需備份帳號,在添加需備份帳號面板中選擇跨帳號類型為基於RAM角色扮演,配置以下參數,然後單擊確定。

參數

說明

跨帳號類型

選擇基於RAM角色扮演。如果備份管理帳號是資來源目錄雲備份服務管理員,推薦您參考基於資來源目錄添加需備份帳號。

阿里云账号ID

輸入阿里雲帳號ID。此處填寫需備份帳號ID。

說明您可以訪問安全設定頁面查看阿里雲帳號ID。

角色名称

輸入需備份帳號建立的RAM角色名稱,如hbrcrossrole。

重要單擊授权检查,檢查之前配置授權是否正確。若提示錯誤,請檢查之前配置後重試。通過檢查時,介面會提示此角色已经授权您访问其所属资源的权限。

账号别名

給備份帳號設定一個易於識別的名稱,推薦用需備份帳號的阿里雲帳號名。

添加成功後,可以在帳號列表中看到這條需備份帳號記錄。

以下行為會影響跨帳號授權,從而導致跨帳號備份無法正常執行,請謹慎操作:

從備份管理帳號的跨帳號備份帳號列表中刪除需備份帳號。

在備份管理帳號中刪除服務關聯角色AliyunServiceRoleForHbrCrossAccountBackup。

在需備份帳號中刪除用於跨帳號備份的RAM角色。

需備份帳號未授予用於跨帳號備份的RAM角色必要的許可權。

已備份的資料不受影響。如果您希望取消跨帳號備份,請參考如何取消跨帳號備份。

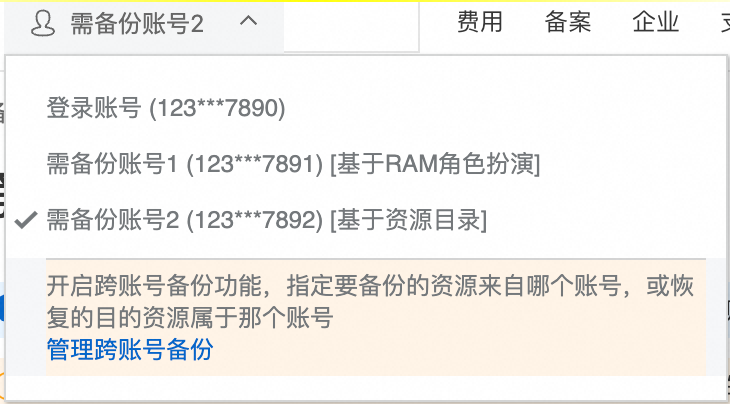

配置跨帳號備份

添加需備份帳號後,使用備份管理帳號登入控制台,將跨帳號列表切換到需備份帳號,從而為需備份帳號的資源配置跨帳號備份。

使用備份管理帳號登入雲備份管理主控台。

在頂部功能表列,選擇需備份資源所在的地區。

單擊登录账号,選擇已添加的需備份帳號。

在左側導覽列選擇不同備份功能,即可進行跨帳號備份。

重要ECS檔案備份、ECS整機備份、NAS備份、OSS備份、Tablestore備份、ECSDatabase Backup和SAP HANA備份支援跨帳號備份。ECS整機備份跨帳號備份後,執行恢複操作時只能恢複到原阿里雲帳號。具體支援情境請以雲備份控制台提示為準。

以ECS檔案備份為例,首先將左上方的需備份帳號切換到您將要備份的ECS執行個體所在帳號,然後在ECS執行個體列表選擇這台ECS執行個體,建立或選擇已有的備份策略綁定需備份帳號的ECS執行個體完成備份計劃配置。備份任務執行成功後,需備份帳號的ECS檔案資料已經備份到了備份管理帳號的備份庫內。

重要備份庫支援同時儲存不同帳號的備份資料,備份策略支援同時綁定不同帳號的資料來源,實現多帳號不同類型資源的統一資料保護。在配置跨帳號備份計劃之前,請確保已完成所有必要的前置步驟。

跨帳號恢複

備份管理帳號的備份庫中已儲存了該帳號或需備份帳號的備份資料,此時您可以從備份庫的任意歷史備份點按需恢複至備份管理帳號或任一需備份帳號內。此處以跨帳號恢複到需備份帳號為例介紹:

切換至備份資料需要恢複的目標帳號。

建立恢複任務。建立恢複任務的操作步驟,與各資料來源恢複步驟一致。

使用建議

跨帳號類型選擇:根據企業帳號組織架構選擇合適的跨帳號配置方案。對於未加入資來源目錄的多帳號情境或跨企業共同作業情境建議基於RAM角色扮演配置跨帳號備份;已加入資來源目錄的企業多帳號架構情境建議基於資來源目錄配置跨帳號備份,便於統一管控和許可權管理。

許可權最小化配置:使用AliyunHBRRolePolicy系統策略而非AdministratorAccess,避免過度授權帶來的安全風險。僅授予備份恢複所需的最小許可權集合。建議定期審查跨帳號備份許可權配置,及時回收不再需要的跨帳號存取權限。

地區規劃:按照需備份資源所在的地區添加跨帳號配置,確保備份效能和資料轉送效率。在資源集中的地區優先配置跨帳號備份能力。

費用成本控制:跨帳號備份功能本身免費,其他費用請參考計費說明。請合理規劃備份策略和保留周期,控制儲存成本。

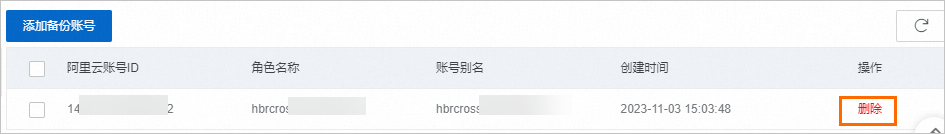

如何取消跨帳號備份

取消跨帳號備份後,備份管理帳號無法再備份需備份帳號的資料。請謹慎評估後操作。

如果備份管理帳號僅添加了需備份帳號,未實際進行備份恢複操作,不會產生費用。

取消跨帳號備份後,已備份的資料仍然保留在備份管理帳號的備份庫中,可以恢複到當前帳號或已管理的其他帳號。這些資料繼續佔用儲存容量,雲備份會繼續收取容量費用。希望停止計費,請參見雲備份服務如何停止計費?。請注意刪除備份後資料不可恢複。

切換到需備份帳號,在對應資料來源頁面刪除備份計劃、卸載備份用戶端(如果有)、登出執行個體、刪除備份庫等。具體操作,請參見雲備份服務如何停止計費?。

切換到備份管理帳號,在雲備份控制台的跨帳號備份頁面,刪除需備份帳號。

基於資來源目錄配置跨帳號備份時,請刪除需備份帳號的服務關聯角色AliyunServiceRoleForHbrRd。

使用需備份帳號登入RAM控制台。

在左側導覽列中,選擇。

找到需備份帳號建立的服務關聯角色AliyunServiceRoleForHbrRd,單擊其操作列的刪除角色並確認刪除。

基於RAM角色扮演配置跨帳號備份時,請刪除需備份帳號建立的RAM角色。

使用需備份帳號登入RAM控制台。

在左側導覽列中,選擇。

找到為需備份帳號建立的RAM角色,例如hbrcrossrole,單擊其操作列的刪除角色並確認刪除。

計費說明

使用雲備份提供的跨帳號備份功能是免費的。但備份與恢複會產生費用,具體說明請參考下表。更多資訊,請參見計費方式與計費項目。

需備份帳號中的資源 | 備份管理帳號計費項目 | 需備份帳號計費項目 |

ECS整機 |

|

|

ECS檔案 |

| 使用備份點恢複後佔用的雲端硬碟等資源費用 |

NAS |

|

|

OSS |

|

|

Tablestore |

|

|

ECS資料庫 |

| 使用備份點恢複後佔用的雲端硬碟等資源費用 |

SAP HANA |

| 使用備份點恢複後佔用的雲端硬碟等資源費用 |

常見問題

跨帳號備份的功能收費嗎?

功能本身不收費,備份與恢複時產生的相應費用由備份管理帳號承擔,其中ECS整機備份的快照服務費用、OSS請求費用仍由需備份帳號承擔。詳情請參見計費說明。

備份庫跨帳號複製與跨帳號備份的區別是什嗎?分別在什麼情境下應用?

備份庫跨帳號複製:源帳號已執行備份併產生了備份資料,源帳號將自身擁有的備份庫資料複製給其他阿里雲帳號,此時兩個帳號均儲存一份備份資料,以實現備份資料冗餘或者跨帳號使用。

跨帳號備份:備份管理帳號統一下發備份策略給需備份帳號,需備份的備份資料將統一儲存至備份管理帳號,備份管理帳號可以使用這些備份資料按需進行恢複操作,以實現備份資料的統一管理。需備份帳號無法查看或管理已備份的資料。

兩種方式均廣泛應用在企業資料安全和合規的情境下,均支援資來源目錄內和非資來源目錄內的帳號層級資料隔離儲存。請根據企業的具體需求進行選擇,也可結合使用兩種方式,同時實現備份資料統一管理和備份資料冗餘。

更多資訊,請參見

更多資訊,請參見