このトピックでは、Alibaba Cloud Web Application Firewall (WAF) 3.0 を使用する際の、現地の法律に関連するデータセキュリティとコンプライアンスに関する考慮事項について説明します。

WAF CNAME 接続のセキュリティコンプライアンス

オリジンサーバーが中国本土にデプロイされている場合、CNAME レコードを使用して WAF に接続する前に、中国本土で WAF インスタンスをアクティブ化し、ドメイン名の ICP 登録を完了する必要があります。

Web サイトまたはアプリが 中国本土 の Alibaba Cloud サーバーでホストされており、エンティティまたはドメイン名の ICP 登録が取得されていない場合は、Web サイトまたはアプリのサービスを一般に公開する前に、Alibaba Cloud ICP 登録システムを通じて ICP 登録を完了する必要があります。

エンティティとドメイン名がすでに別のサービスプロバイダーを通じて ICP 登録を行っており、サービスプロバイダーとして Alibaba Cloud に切り替えるか追加する場合は、サービスプロバイダーとして Alibaba Cloud を ICP 登録情報に追加する必要があります。

CNAME レコードを使用してドメイン名を追加する方法の詳細については、「CNAME レコードを使用して Web サイトを保護する」をご参照ください。

オリジンサーバーが中国本土以外にデプロイされている場合は、中国本土以外で WAF インスタンスをアクティブ化します。WAF は、中国 (香港)、シンガポール、ドバイ、日本 (東京)、マレーシア (クアラルンプール)、インドネシア (ジャカルタ)、米国 (シリコンバレー)、ドイツ (フランクフルト) で利用できます。オリジンサーバーが WAF を利用できないリージョンにデプロイされている場合、トラフィックはシンガポールの WAF クラスターにルーティングされます。

WAF セキュリティレポートとデータストレージの場所: WAF インスタンスを管理するコントロールプレーンとそのデータのストレージ場所は、インスタンスのリージョンによって異なります。中国本土の WAF インスタンスは中国 (杭州) のコントロールプレーンによって管理され、そのデータは中国本土のデータセンターに保存されます。中国本土以外の WAF インスタンスはシンガポールのコントロールプレーンによって管理され、そのデータはシンガポールのデータセンターに保存されます。[セキュリティレポート] ページでは、保護されているすべてのリソースの保護統計とログ情報を一元的に表示できます。表示されるチャートと情報は、WAF インスタンスのリージョンに対応するコントロールプレーンに基づいています。

越境データ転送に関する注意:

WAF の CNAME 接続機能を使用すると、ビジネスデータは選択したリージョンまたは製品がデプロイされているリージョンに転送されます。これには、越境データ転送が含まれる場合があります。

お客様は、このビジネスデータを管理する完全な権利を有し、データ転送について単独で責任を負うことに同意し、確認するものとします。

お客様は、データ転送が適用されるすべての法律に準拠していることを確認する必要があります。これには、適切なデータセキュリティ技術とポリシーの提供、および個人からの明示的な同意の取得、データエクスポートのセキュリティ評価と申告の完了などの法的義務の履行が含まれます。また、お客様は、ビジネスデータに、適用法の下で転送または開示が制限または禁止されているコンテンツが含まれていないことに同意するものとします。

前述の声明および保証を遵守しない場合、お客様は対応する法的結果に対して責任を負うものとします。その結果、Alibaba Cloud またはその関連会社が何らかの損失を被った場合、お客様は補償を提供する責任を負います。

越境データ転送の問題を回避するには、クラウドネイティブモードまたはハイブリッドクラウド接続タイプを使用して WAF に接続できます。

非標準 WAF ポートの開放

一部のスキャナーは、CNAME レコードを介して WAF に接続されたドメイン名がポート 80 および 443 以外のポートでリスナーを持っていると報告し、これらを脆弱なポートとしてフラグ付けすることがあります。Alibaba Cloud WAF は、TCP 3 ウェイハンドシェイクが成功した後、コンソールで構成されたポートのデータのみを転送します。構成されていないポートの場合、WAF は TCP 3 ウェイハンドシェイクの直後に RST パケットを送信して接続を閉じ、データは転送されません。スキャナーによって脆弱であると識別されたポートは、実際のセキュリティ脅威をもたらしません。

デフォルトでは、WAF は特定の脆弱なポートをブロックし、TCP 3 ウェイハンドシェイクが完了するのを防ぎます。これらのポートは、9、20、21、22、23、25、42、53、67、68、69、135、137、138、139、143、161、389、445、593、1434、1521、3127、3306、3389、4444、5554、5800、5900、6379、9996、11211、27017、27018、50030、50070、61613、61616、および 61617 です。

WAF でサポートされている暗号スイート

CNAME、ECS、またはレイヤー 4 CLB (TCP) 接続タイプを使用して WAF で HTTPS サービスを保護する場合、オリジンサーバーでサポートされている暗号スイートに従って WAF が使用する暗号スイートをカスタマイズできます。これにより、WAF はカスタマイズされた暗号スイートをサポートするクライアントからのリクエストのみをリッスンするようになります。WAF がサポートする暗号スイートの詳細については、「WAF でサポートされている暗号スイート」をご参照ください。

レイヤー 7 CLB (HTTP/HTTPS) 接続タイプを使用する場合、WAF はその暗号スイート構成をオリジン CLB インスタンスの構成と自動的に同期します。

WAF ログストレージ

WAF 用の Simple Log Service を使用すると、クラウドサービスインスタンスやドメイン名など、WAF によって保護されているオブジェクトの Web アクセスログと緩和ログを収集して保存できます。Alibaba Cloud Simple Log Service 上に構築されたこのサービスは、クエリ分析、統計チャート、アラートサービス、ダウンストリームのコンピューティングおよび配信サービスとの統合などの機能を提供します。これにより、面倒なクエリや整理タスクではなく、分析に集中できます。

デフォルトでは、WAF 用の Simple Log Service は無効になっています。保護されたオブジェクトのログデータを保存および分析するには、まずサービスを有効にしてログストレージリージョンを選択する必要があります。

WAF 用の Simple Log Service の構成、使用法、および課金の詳細については、「ログ管理」をご参照ください。越境ログクエリに関連するコンプライアンス問題の詳細については、「Logstore をまたいだログのクエリ」をご参照ください。

WAF 用の Simple Log Service を有効にするときに選択したログストレージリージョンは、後で変更することはできません。リージョンを変更するには、WAF インスタンスをリリースする必要があります。したがって、サービスを有効にする前に、ログストレージリージョンを慎重に選択してください。

WAF Cookie の挿入

WAF は、次の 3 つのシナリオでサービスに Cookie を挿入します。

シナリオ 1: HTTP フラッド攻撃保護やスキャン保護などの機能を使用する場合、リクエストに acw_tc Cookie が含まれていないと、WAF はデフォルトで応答に acw_tc Cookie を挿入します。

WAF は、ブラウザなどのクライアントに Cookie を挿入して、クライアントを区別し、追跡します。クライアントが Web サイトにアクセスすると、HTTP メッセージにこの Cookie が含まれます。WAF は、この Cookie 情報と、構成済みの HTTP フラッド攻撃保護ルール、およびスキャン保護とカスタム頻度制御のためのセッションベースのルールを使用して、サービストラフィックに HTTP フラッド攻撃が含まれているかどうかを判断します。

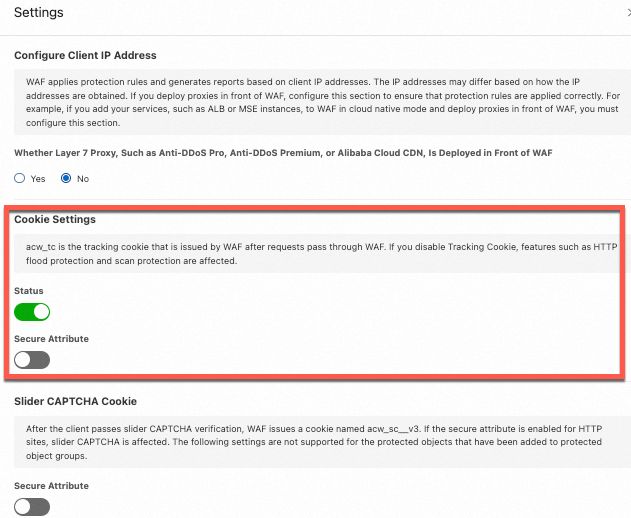

このシナリオで Cookie の挿入を無効にするには、Web Application Firewall コンソールにログインします。上部のメニューバーで、WAF インスタンスのリソースグループとリージョンを選択します。次に、[緩和設定] > [保護オブジェクト] > [設定] に移動し、特定のクラウドサービスインスタンスまたはドメイン名の [Cookie 設定] を構成します。

Cookie 設定の詳細については、「保護オブジェクトと保護オブジェクトグループの構成」をご参照ください。

シナリオ 2: シナリオ固有のボット管理モジュールがクラウドサービスインスタンスまたはドメイン名に対して構成され、自動 Web SDK 統合が有効になっている場合。

シナリオ固有のボット管理テンプレートを構成し、自動 Web SDK 統合を有効にすると、WAF は ssxmod_itna、ssxmod_itna2、および ssxmod_itna3 Cookie を HTTP メッセージヘッダーに挿入して、クライアントのブラウザの指紋を収集します。この指紋には、HTTP メッセージの Host フィールドやブラウザの高さと幅などの情報が含まれます。

このシナリオで Cookie の挿入を無効にするには、対応するボット管理テンプレートを無効にする必要があります。詳細については、「ボット管理 (レガシー)」をご参照ください。

シナリオ 3: カスタムルールまたはボット管理がクラウドサービスインスタンスまたはドメイン名に対して構成されており、ルールのアクションが JavaScript (JS) チャレンジまたはスライダーチャレンジに設定されている場合。

トラフィックがルールにヒットすると、WAF は JS またはスライダーチャレンジでクライアントにチャレンジします。クライアントがチャレンジに合格すると、WAF は acw_sc__v2 および acw_sc__v3 Cookie を HTTP メッセージヘッダーに挿入して、クライアントが認証済みであることをマークします。

このシナリオで Cookie の挿入を無効にするには、[緩和設定] > [保護ルール] または [緩和設定] > [シナリオ固有の保護] > [ボット管理] > [シナリオ固有の保護] に移動し、対応する保護ルールまたはポリシーを無効にします。[JS チャレンジ] と [スライダー] の詳細については、「カスタムルール」または「ボット管理 (レガシー)」をご参照ください。

WAF ボット管理のアプリ保護機能のデータ収集

Web Application Firewall は、Android や iOS などのネイティブアプリ用のソフトウェア開発キット (SDK) を提供し、このシナリオでの保護を強化します。統合されると、SDK はクライアントからリスク機能を収集し、リクエストのセキュリティ署名を生成します。WAF はこの署名を使用して脅威を検出し、ブロックします。