Webアプリケーションは、特に休日や攻撃や防御の訓練などの主要なイベント中に、高いセキュリティ要件を持っています。 webアプリケーションの保護を強化するために、コア保護ルールモジュールとメジャーイベント保護機能を設定することを推奨します。 このトピックでは、主要なイベント保護機能を設定する方法について説明します。

前提条件

Web Application Firewall (WAF) 3.0インスタンスが購入されました。 詳細については、「サブスクリプションWAF 3.0インスタンスの購入」および「従量課金WAF 3.0インスタンスの購入」をご参照ください。

主要なイベント保護機能が有効になっています。 詳細については、「メジャーイベント保護」をご参照ください。

設定プロセス

ステップ1: すべてのアセットがWAFに追加されていることを確認する

主要なイベント保護機能を設定する前に、すべてのwebアプリケーションがWAFに追加されていることを確認してください。 すべてのwebアプリケーションがWAFに追加されているかどうかは、WAFコンソールのアセットセンターページで確認できます。 詳細については、「アセットセンター」をご参照ください。

WAF 3.0コンソールにログインします。 上部のナビゲーションバーで、WAFインスタンスのリソースグループとリージョンを選択します。 中国本土 または 中国本土以外 を選択できます。

左側のナビゲーションウィンドウで、アセットセンター.

アセットセンターページで、概要 タブをクリックします。 アセットリストで、プライマリドメイン名を見つけ、未保護サブドメイン名数 列に値を表示します。

未保護サブドメイン名数 列の値が0の場合、プライマリドメイン名のすべてのサブドメインがWAFに追加されます。

未保護サブドメイン名数 列の値が0でない場合、プライマリドメイン名の特定のサブドメインはWAFに追加されません。

プライマリドメイン名の左側にある

アイコンをクリックします。 ステータス 列の値が 未追加 である保護されていないサブドメインを見つけ、操作 列の 追加 をクリックします。

アイコンをクリックします。 ステータス 列の値が 未追加 である保護されていないサブドメインを見つけ、操作 列の 追加 をクリックします。 アクセス管理 ページで、保護されていないサブドメインをWAFに追加します。 詳細については、「WAFへのドメイン名の追加」をご参照ください。

手順2: オリジンサーバーの保護ルールの設定

CNAMEレコードモードでWebサイトをWAFに追加すると、WAFはWebサイト宛てのリクエストをフィルタリングし、通常のリクエストをWebサイトの配信元サーバーに転送します。 主要なイベント中にWebサイトのアクセス制御ルールを設定して、オリジンへの直接攻撃を防ぎ、WAFのback-to-origin CIDRブロックからのインバウンドトラフィックのみを許可できます。

左側のナビゲーションウィンドウで、アクセス管理.

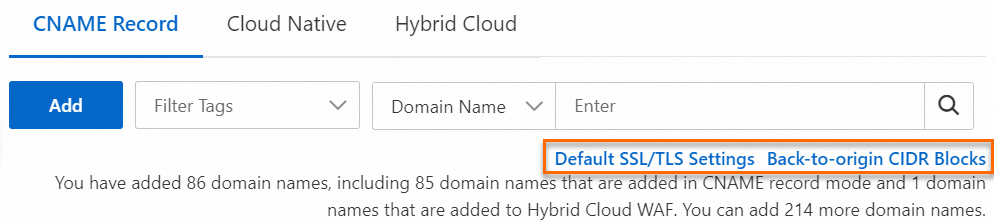

CNAME アクセス タブで、Back-to-origin CIDR ブロック をクリックします。 Back-to-origin CIDR ブロックダイアログボックスで、複製 をクリックします。

オリジンサーバーのアクセス制御ルールを構成し、ステップ2でコピーしたCIDRブロックからのトラフィックを許可します。 詳細については、「手順3: ECSインスタンスのセキュリティグループルールの設定」または「手順4: SLBインスタンスのアクセス制御ポリシーの設定」をご参照ください。

手順3: 元のサーバーのアクセスソースの設定

主要なイベント中に、ブラックリストルールを設定して、特定のリージョン、データセンター、またはサードパーティのクラウドサービスプロバイダーのIPアドレスからのリクエストをブロックできます。 ビジネス要件に基づいて特定のIPアドレスからのトラフィックを許可するようにホワイトリストルールを設定することもできます。 詳細については、「特定のリクエストを許可するホワイトリストルールの設定」をご参照ください。

リージョンブラックリスト

左側のナビゲーションウィンドウで、 を選択します。

では、リージョンのブロックセクションで、既存のテンプレートの [操作] 列の [テンプレートの作成] または [編集] をクリックします。

表示されるパネルで、ブロックするリージョンの選択 セクションでリクエストをブロックするリージョンを選択し、[ルール設定] セクションで アクション パラメーターを設定し、[有効対象] セクションで設定します。 次に、OK をクリックします。

データセンターのブラックリスト

左側のナビゲーションウィンドウで、.

シナリオベースの保護 タブをクリックします。 このタブで、[テンプレートの作成] をクリックするか、既存のテンプレートの変更アイコンをクリックします。

では、シナリオの設定表示されるパネルのステップで、保護するWebサイトに関する基本情報を設定し、をクリックします次へ.

保護ルールの設定 ステップで、すべてのチェックボックスをオフにします。 ボット脅威情報 セクションで、IDC ブラックリスト を選択し、IPライブラリと アクション パラメーターを設定します。 次に、次へ をクリックします。

[有効範囲の設定] ステップで、有効対象 セクションでテンプレートを適用する保護オブジェクトと保護オブジェクトグループを選択します。 次に、次へ をクリックします。

ステップ4: コア保護ルールモジュールの設定

主要なイベントでは、不正なリクエストを自動的にブロックするために、Actionパラメーターをコア保護ルールモジュールのBlock in保護ルールに設定することを推奨します。

左側のナビゲーションウィンドウで、.

では、Web コア保護ルールセクションで、既存のテンプレートの [操作] 列の [テンプレートの作成] または [編集] をクリックします。

表示されるパネルで、保護アクションルール設定セクションのパラメーターをブロックのすべての保護オブジェクトと保護オブジェクトグループを選択します。有効対象セクションにアクセスします。

ステップ5: スキャン保護モジュールの設定

主要なイベント中、攻撃者はスキャナーを使用して脆弱性を特定する場合があります。 脆弱性スキャン攻撃からWebサイトを保護するために、高周波スキャンのブロック 、ディレクトリトラバーサルブロック 、および スキャンツールブロック をオンにすることを推奨します。 これにより、攻撃者がオリジンサーバーに関する情報を取得するのを防ぎ、手動攻撃をブロックできます。

左側のナビゲーションウィンドウで、.

では、スキャン保護セクションで、既存のテンプレートの [操作] 列の [テンプレートの作成] または [編集] をクリックします。

表示されるパネルで、高周波スキャンのブロック 、ディレクトリトラバーサルブロック 、および スキャンツールブロック をオンにします。 次に、[ルール設定] セクションで 保護アクション パラメーターを設定し、[有効対象] セクションで設定します。

ステップ6: メジャーイベント保護機能の設定

メジャーイベント保護機能は、メジャーイベント保護のための脅威インテリジェンス、メジャーイベント保護のためのルールグループ、メジャーイベント保護のためのIPアドレスブラックリスト、Shiro逆シリアル化脆弱性防止などのシナリオベースの保護機能を提供します。 主要なイベント保護機能を設定するには、次の操作を実行します。

左側のナビゲーションウィンドウで、 を選択します。

On the保護テンプレートタブで、[テンプレートの作成] をクリックするか、既存のテンプレートの [操作] 列の [編集] をクリックします。

表示されるパネルで、パラメータを設定します。 下表にパラメーターを示します。

基本情報を設定し、次へ.

パラメーター

説明

テンプレート名

テンプレートの名前を指定します。

テンプレートの名前は1 ~ 255文字で、英数字、ピリオド (.) 、アンダースコア (_) 、ハイフン (-) を使用できます。

保護機能

保護ルールを設定し、保護アクションを設定します。

Threat Intelligence for Protection for Major Events: この機能は、悪意のあるIPアドレスのAlibaba Cloudライブラリに基づいて攻撃者を正確に識別できます。 デフォルトでは、この機能は有効になっており、保護アクションは [モニター] に設定されています。

メジャーイベントの保護ルールグループ: この機能は、インテリジェント保護モデルに基づいて、各ユーザーに正確な保護ルールを提供します。 デフォルトでは、この機能は有効になっており、保護アクションは [モニター] に設定されています。

IP Address Blacklist for Protection for Major Events: この機能は、ブラックリスト内の50,000のカスタムIPアドレスまたはCIDRブロックをサポートします。

Shiro Deserializationの脆弱性の防止: この機能は、cookie暗号化技術を使用してApache Shiro Javaの非シリアル化の脆弱性から防御します。

申請先

保護対象 および 保護対象グループ タブで、テンプレートを適用する項目を選択します。

基本情報ステップで主要なイベント保護のためのIPアドレスブラックリスト機能を有効にする場合は、[IPアドレスブラックリストの設定] ステップでパラメーターを設定する必要があります。 次に、[次へ] をクリックします。 下表に、各パラメーターを説明します。

パラメーター

操作

IPアドレスブラックリストの追加

[IPアドレスブラックリストの追加] をクリックして、IPアドレスをブラックリストに追加します。

[IPアドレスブラックリスト] フィールドに、ブラックリストに追加するIPアドレスを入力し、enterキーを押します。

説明CIDRブロックとIPv6アドレスがサポートされています。 最大500のCIDRブロックまたはIPv6アドレスを指定できます。 複数のCIDRブロックまたはIPv6アドレスは、改行またはコンマ (,) で区切ります。

[End At] パラメーターを設定して、設定を無効にする日時を指定します。 有効な値:

永久に効果的。

カスタムを使用します。 日付と時刻を指定するには、日付と時刻ピッカーをクリックします。

[備考] フィールドに説明を入力し、[OK] をクリックします。

ブラックリストにIPアドレスを追加した後、[IPアドレスブラックリストの設定] ステップで追加したIPアドレスを表示できます。

IPアドレスブラックリストのインポート

[IPアドレスブラックリストのインポート] をクリックして、複数のIPアドレスを含むブラックリストをインポートします。

[ファイルのアップロード] をクリックし、インポートするIPアドレスブラックリストファイルを選択します。

重要CSVファイルがサポートされています。

IPv4アドレス、IPv6アドレス、およびCIDRブロックがサポートされています。

一度にインポートできるファイルは1つだけです。 各ファイルには、最大2,000個のIPアドレスまたはCIDRブロックを含めることができます。 ファイルのサイズは1 MBを超えることはできません。

多数のIPアドレスを一括でインポートできます。

[End At] パラメーターを設定して、設定を無効にする日時を指定します。 有効な値:

永久に効果的。

カスタムを使用します。 日付と時刻を指定するには、日付と時刻ピッカーをクリックします。

[備考] フィールドに説明を入力し、[OK] をクリックします。

ブラックリストにIPアドレスを追加した後、[IPアドレスブラックリストの設定] ステップで追加したIPアドレスを表示できます。

すべてのIPアドレスの削除

ブラックリストに追加したIPアドレスをブロックする必要がなくなった場合は、[すべてのIPアドレスを削除] をクリックして、ブラックリストからすべてのIPアドレスを削除します。

期限切れのIPアドレスの削除

IPアドレスの有効期間が終了したら、[期限切れのIPアドレスを削除] をクリックして、期限切れのIPアドレスをすべてブラックリストから削除します。

関連ドキュメント

クライアント要求の送信元のソースリージョンを特定し、特定のリージョンからの要求をブロックまたは許可して、高頻度の悪意のある要求を防ぐ場合は、リージョンブラックリストモジュールの保護ルールを設定できます。 詳細については、「特定のリージョンからのリクエストをブロックするためのリージョンブラックリストモジュールの保護ルールの設定」をご参照ください。

webページ、HTML5ページ、またはHTML5アプリでのボットトラフィックによって引き起こされるリスクを軽減する場合は、webサイトのアンチクローラールールを設定できます。 詳細については、「ボット管理モジュールの有効化と設定」をご参照ください。

攻撃者やスキャナーがwebサイトを大規模にスキャンするのを防ぎ、webアプリケーションが侵入リスクとスキャンタスクによって生成されるスパムトラフィックを軽減できるようにする場合は、スキャン保護モジュールの保護ルールを設定して、スキャンの動作とスキャナーの特性を識別できます。 詳細については、「スキャン保護モジュールの保護ルールの設定」をご参照ください。