Security Center は、ホスト保護、クラウドセキュリティポスチャー管理 (CSPM)、およびエージェントレス検出を活用して、お客様の AWS アカウントに接続し、AWS リソースの監視と保護を行います。CSPM は、自動リスクチェック、ベースラインスキャン、攻撃パス分析を通じて、クラウドリソースにおけるセキュリティリスクを発見・管理します。また、クラウド製品の構成ミスやサーバー構成の欠陥といったセキュリティ脆弱性を特定し、是正のための推奨事項を提供します。

Security Center による AWS アカウントへのアクセス方法: Security Center は、長期的なルートユーザー認証情報を保存しません。初期権限付与ステップにおいてのみ、ルートユーザーの AccessKey ペアを使用し、限定的な権限を持つ専用 IAM ユーザー(プレフィックス:AlibabaSasSubAccount_)を自動的に作成します。以降のすべてのアクセスには、この IAM ユーザーが使用されます。初期権限付与後は、直ちにルートユーザーの AccessKey ペアを削除してください。

オンボーディングプランの選択

以下の 2 つのプランをご利用いただけます:

| クイック構成 | 手動構成 | |

|---|---|---|

| 権限付与アカウントの種類 | ルートユーザーの AccessKey ペア(初期権限付与時のみ) | 最小権限アクセスを許可された IAM ユーザー |

| 対応機能 | ホスト | ホスト、CSPM、エージェントレス検出(中国本土以外のみ) |

| 構成の複雑さ | 簡単 | 中程度 |

各プランの使用タイミング:

クイック構成は、AWS EC2 ホストの監視のみが必要で、すぐに開始したい場合にご使用ください。

手動構成は、CSPM やエージェントレス検出が必要な場合、または最初から最小権限の原則に従いたい場合にご使用ください。

プラン 1:クイック構成(ホストリソースのみ)

前提条件

開始する前に、以下の条件を満たしていることを確認してください。

ルートユーザーとしてアクセス可能な AWS アカウント

マルチクラウドリソースの構成に十分な権限を持つ Security Center アカウント

ステップ 1:AWS でのルートユーザー認証情報の作成

ルートユーザーの AccessKey ペアは 初期権限付与時のみ使用されます。Security Center は、このキーを使用して、お客様の AWS アカウント内に専用 IAM ユーザー(プレフィックス:AlibabaSasSubAccount_)を自動的に作成します。権限付与が成功した後は、直ちにこのルートユーザーの AccessKey ペアを削除して、セキュリティリスクを低減してください。

AWS IAM コンソールAWS IAM コンソールAWS IAM コンソールAWS IAM コンソールAWS IAM コンソールにルートユーザーとしてログインし、ダッシュボード上で マイセキュリティ資格情報 をクリックします。

重要セキュリティ資格情報 には、ルートユーザーのみがアクセスできます。

マイセキュリティ資格情報 ページで、AccessKey の作成 をクリックし、以下の設定を構成します。

使用目的:お客様のシナリオに合致する使用目的を選択します。該当するものがない場合は、その他 を選択します。

説明タグの設定(任意):このキーを識別するためのタグを入力します。タグは最大 256 文字で、英字、数字、空白、および以下の特殊文字

_ . : / = + - @を含めることができます。

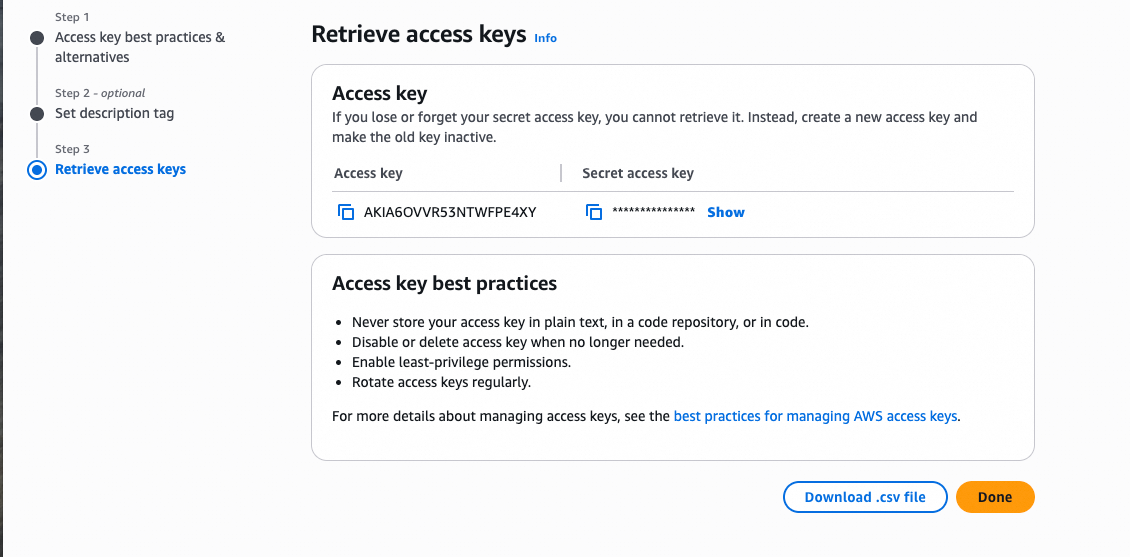

AccessKey の取得 ページで、AccessKey(Access Key ID)および シークレットアクセスキー をコピーして保存します。

CSV ファイルのダウンロード をクリックすると、AccessKey ペアをコンピューターに保存できます。

ステップ 2:Security Center でのプロビジョニング完了

AWS 資産プロビジョニングページに移動します。推奨パスは次のとおりです。または、次のいずれかのページで、[マルチクラウドサービスアクセス] セクションにある

アイコンを探し、[プロビジョニング] または [付与] をクリックします。

アイコンを探し、[プロビジョニング] または [付与] をクリックします。リソース > ホスト

リスクガバナンス > CSPM > クラウドサービス構成リスク

Agentic SOC > サービス統合

保護構成 > ホスト保護 > エージェントレス検出(事前にリージョンを 中国本土以外 に切り替えてください)

Security Center コンソールにログインします。Security Center コンソールSecurity Center コンソール。Security Center コンソールにログオンします。Security Center コンソール。Security Center コンソールにログオンします。Security Center コンソール。

左側ナビゲーションウィンドウで、システム設定 > 機能設定 を選択します。コンソールの左上隅で、ご利用のリソースが配置されているリージョン(中国本土 または 中国本土以外)を選択します。

マルチクラウド構成管理 > マルチクラウドリソース タブで、権限付与 をクリックし、AWS を選択します。

クラウド外リソースの追加 パネルで、クイック構成 を選択し、プロビジョニングする機能を選択して、次へ をクリックします。

AccessKey ペアの送信 ページで、ステップ 1 で作成した認証情報を入力します。

Access Key ID およびシークレットアクセスキー:ルートユーザーの認証情報を入力します。

プロビジョニングリージョン:利用可能な AWS リージョンを選択します。Security Center は、このリージョンを使用してリソースのアクセシビリティを検証します。

ドメイン:AWS 中国プロキシを使用している場合は、中国 を選択します。それ以外の場合は、国際 を選択します。

次へ をクリックします。Security Center が自動的に認証情報および権限を検証します。

検証に失敗した場合は、「AccessKey ペア入力後の認証情報および権限検証の失敗」をご参照ください。

同期ポリシーを構成します。

リージョンの選択:プロビジョニング対象のリソースが配置されている AWS リージョンを選択します。注: リソースデータは、Security Center コンソール左上隅で選択したリージョンに対応するデータセンター(中国本土:中国本土のデータセンター、中国本土以外:シンガポールのデータセンター)に保存されます。

リージョン管理:デフォルトで選択されています。有効化すると、お客様のアカウントに追加された新しい AWS リージョンのリソースが自動的に同期されます。

ホストリソースの同期頻度:AWS EC2 ホストリソースを自動的に同期する間隔を設定します。無効 を選択すると、同期が無効になります。

AK サービス状態チェック:Security Center が AWS アカウントの AccessKey ペアの有効性を確認する間隔を設定します。無効 を選択すると、チェックが無効になります。

リソースの同期 をクリックします。Security Center がお客様の AWS アカウントから EC2 ホストリソースを自動的に同期します。

重要Security Center は、AWS 内に IAM ユーザー(プレフィックス:

AlibabaSasSubAccount_)を自動的に作成します。この IAM ユーザーおよびその AccessKey ペアを削除または無効化しないでください。そうしないと、リソースのプロビジョニングおよびセキュリティ監視が中断されます。

ステップ 3:ルートユーザーの AccessKey ペアの削除

リソースのプロビジョニングが完了したら、直ちに初期権限付与に使用したルートユーザーの AccessKey ペアを削除してください。

AWS IAM コンソールAWS IAM コンソールAWS IAM コンソールAWS IAM コンソールAWS IAM コンソール にルートユーザーとしてログインし、ダッシュボード上で マイセキュリティ資格情報 をクリックします。

AccessKey セクションで、今回の権限付与に使用した AccessKey ペアを特定します。操作 列で、削除 をクリックして確認します。

プラン 2:手動構成

このプランでは、AWS 内に最小権限アクセスを許可された IAM ユーザーを作成し、ホスト、CSPM、およびエージェントレス検出のすべての機能をサポートします。

前提条件

開始する前に、以下の条件を満たしていることを確認してください。

IAM 管理アクセス権限を持つ AWS アカウント

マルチクラウドリソースの構成に十分な権限を持つ Security Center アカウント

(エージェントレス検出の場合)AWS CloudTrail、S3、SQS に関する知識 — プロビジョニング前に、AWS 内でログ配信パイプラインを作成する必要があります

ステップ 1:AWS での最小権限アクセスを許可された IAM ユーザーの作成

Security Center 統合用の専用 IAM ユーザーを作成し、その AccessKey ペアを取得します。

IAM ユーザーの作成および権限の追加に関する詳細な手順については、ユーザーの作成および権限の追加についての AWS のドキュメントをご参照ください。

AWS IAM コンソールAWS IAM コンソールAWS IAM コンソールAWS IAM コンソールAWS IAM コンソール にログインします。左側ナビゲーションウィンドウで、ユーザー をクリックし、ユーザーの作成 をクリックします。

ユーザー詳細を指定します。

ユーザー名:識別可能な名前(例:

aliyun-security-center-user)を入力します。AWS マネジメントコンソールへのユーザーアクセスの提供:このオプションは選択しないでください。このユーザーは API アクセス専用です。

ユーザーの権限を設定します。

ポリシーを直接アタッチ を選択します。

使用予定の機能に対応するポリシーをアタッチします。

機能 AWS ポリシー 備考 ホスト AmazonEC2ReadOnlyAccess、IAMReadOnlyAccess— CSPM ReadOnlyAccessログベースのリスク検出の場合は、CSPM のための AWS 監査ログの構成 エージェントレス検出 カスタムポリシー(手動で作成必須) CloudTrail → S3 → SQS のログ配信パイプラインが必要です。「エージェントレス検出のためのカスタムポリシーの作成

ユーザー詳細および権限ポリシーを確認し、ユーザーの作成 をクリックします。

IAM ユーザーの AccessKey ペアを作成・保存します。

ユーザー リストで、ユーザー名をクリックして詳細ページを開きます。

概要 タブで、AccessKey の作成 をクリックし、以下の設定を構成します。

使用目的:お客様のシナリオに合致する使用目的を選択します。該当するものがない場合は、その他 を選択します。

説明タグの設定(任意):例:

for-aliyun-sascのようなタグを入力します。

AccessKey の作成 をクリックします。AccessKey の取得 ページで、AccessKey および シークレットアクセスキー をコピーして保存します。

ステップ 2:Security Center でのプロビジョニング完了

Security Center コンソールSecurity Center コンソール にログインします。左側ナビゲーションウィンドウで、システム設定 > 機能設定 を選択します。左上隅で、ご利用のリソースが配置されているリージョン(中国本土 または 中国本土以外)を選択します。マルチクラウド構成管理 > マルチクラウドリソース タブで、権限付与 をクリックし、AWS を選択します。

その他のエントリポイントについては、プラン 1 のステップ 2 をご参照ください。

クラウド外リソースの追加 パネルで、手動構成 を選択し、プロビジョニングする機能を選択して、次へ をクリックします。

ホスト:AWS EC2 ホストリソースを自動的に発見・同期します。

CSPM:AWS クラウド製品の構成を構成リスクに対してスキャンします。

エージェントレス検出 (中国本土外のみ): AWS アセットの脆弱性やリスクをスキャンします。

[AccessKey ペアの送信] ページで、IAM ユーザーの認証情報を入力します:

IAM ユーザーの Access Key ID および IAM ユーザーのシークレットアクセスキー:ステップ 1 で作成した認証情報を入力します。

プロビジョニングリージョン:利用可能な AWS リージョンを選択します。Security Center は、このリージョンを使用してリソースのアクセシビリティを検証します。

ドメイン:AWS 中国プロキシを使用している場合は、中国 を選択します。それ以外の場合は、国際 を選択します。

次へ をクリックします。Security Center が自動的に認証情報および権限を検証します。

検証に失敗した場合は、「AccessKey ペア入力後の認証情報および権限検証の失敗」をご参照ください。

(任意)CSPM の監査ログを構成します:CSPM のログ監査機能を使用する場合は、以下の手順を実行してください。それ以外の場合は、スキップ をクリックします。

AWS リージョン:SQS キューが配置されているリージョンの ID を入力します。リージョン ID の一覧については、「AWS リージョン ID」をご参照ください。

SQS キュー名:作成した SQS キューの名前を入力します。

重要続行する前に、AWS コンソールで必要な構成を完了してください。「CSPM のための AWS 監査ログの構成」をご参照ください。

ポリシー構成 ページで、同期ポリシーを構成します。

リージョンの選択:プロビジョニング対象のリソースが配置されている AWS リージョンを選択します。注: リソースデータは、コンソール左上隅で選択したリージョンに対応するデータセンター(中国本土:中国本土のデータセンター、中国本土以外:シンガポールのデータセンター)に保存されます。

リージョン管理:デフォルトで選択されています。有効化すると、お客様のアカウントに追加された新しい AWS リージョンのリソースが自動的に同期されます。

ホストリソースの同期頻度:AWS EC2 ホストリソースを同期する間隔を設定します。無効 を選択すると、同期が無効になります。(ホスト のプロビジョニング時にのみ必須)

クラウドサービスの同期頻度:AWS クラウド製品の構成を同期する間隔を設定します。無効 を選択すると、同期が無効になります。(CSPM のプロビジョニング時にのみ必須)

AK サービス状態チェック:Security Center が AWS アカウントの AccessKey ペアの有効性を確認する間隔を設定します。無効 を選択すると、チェックが無効になります。

リソースの同期 をクリックします。Security Center がお客様の AWS アカウントからデータを同期します。

プロビジョニング済みリソースの管理

ホストリソース

リソース > ホスト に移動します。マルチクラウドリソースのプロビジョニングセクションで、![]() アイコンをクリックして、プロビジョニング済みの AWS ホストを表示します。詳細については、「ホストリソース」をご参照ください。

アイコンをクリックして、プロビジョニング済みの AWS ホストを表示します。詳細については、「ホストリソース」をご参照ください。

AWS EC2 ホストを保護するには:

クライアントのインストール:各 AWS ホストに Security Center クライアントをインストールします。インストールコマンドを実行する際に、サービスプロバイダー を AWS に設定します。「クライアントのインストール」をご参照ください。

有料版へのアップグレード:無料版では基本的な検出機能のみ提供されます。ウイルス対策、脆弱性是正、侵入防止などの機能を利用するには、AWS ホストに有料版(アンチウイルス版以上)を適用してください。「ホストおよびコンテナのセキュリティ承認の管理」をご参照ください。

クラウドセキュリティポスチャー管理 (CSPM)

リソース > クラウド製品 に移動します。左ペインの すべての Alibaba Cloud サービス の下で、AWS をクリックして、プロビジョニング済みのリソースを表示します。詳細については、「クラウド製品情報の表示」をご参照ください。

構成リスクチェックの実行:「クラウドプラットフォーム構成リスクチェックポリシーの構成および実行」をご参照ください。

リスク項目の処理:「失敗したクラウドプラットフォーム構成リスクチェック項目の表示および処理」をご参照ください。

エージェントレス検出

保護構成 > ホスト保護 > エージェントレス検出 に移動します。リージョンを 中国本土以外 に切り替えます。マルチクラウドリソースの追加 エリアで、![]() アイコンをクリックして、インポート済みの AWS リソースを表示します。リソースのインポートが完了すると、エージェントレス検出機能を使用して、AWS ホストの脆弱性およびベースラインをスキャンできます。詳細については、「エージェントレス検出」をご参照ください。

アイコンをクリックして、インポート済みの AWS リソースを表示します。リソースのインポートが完了すると、エージェントレス検出機能を使用して、AWS ホストの脆弱性およびベースラインをスキャンできます。詳細については、「エージェントレス検出」をご参照ください。

高度な構成

エージェントレス検出のためのカスタムポリシーの作成

詳細については、AWS ドキュメントの「ユーザーの作成」および「権限の付与」をご参照ください。

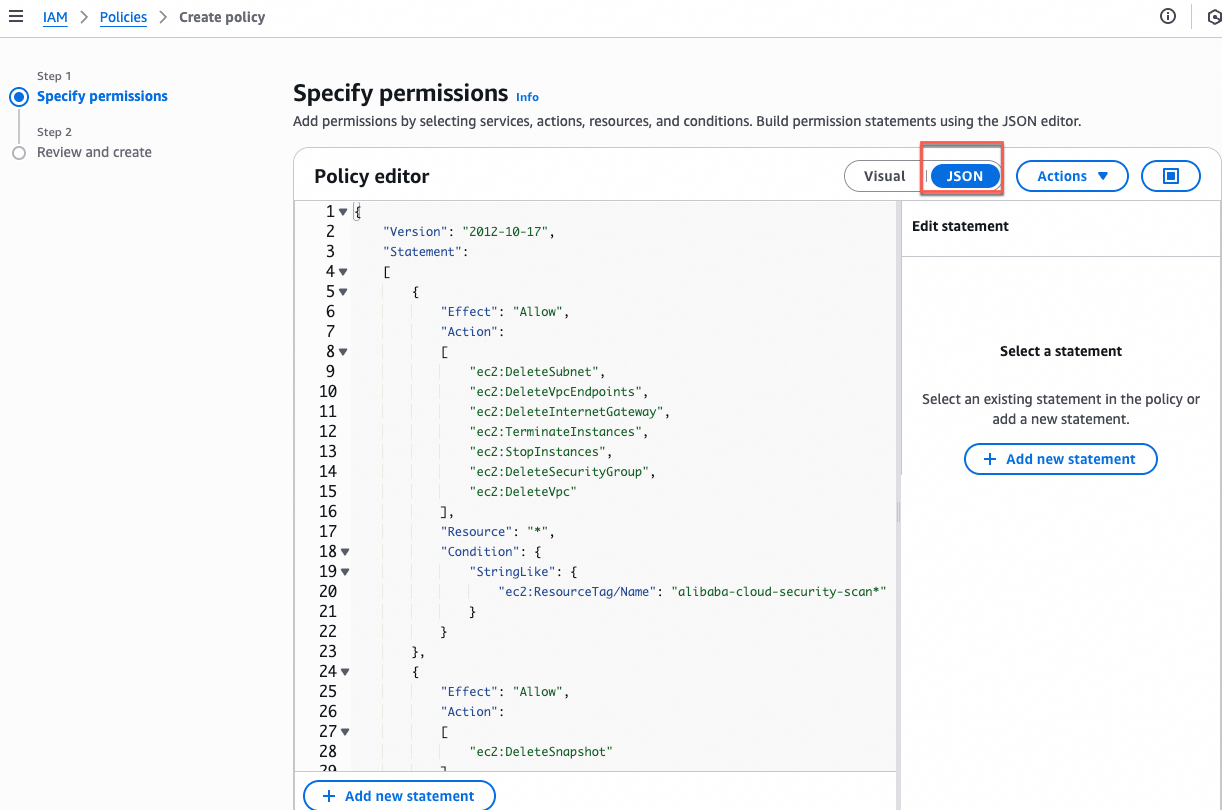

AWS IAM コンソールAWS IAM コンソールAWS IAM コンソールAWS IAM コンソールAWS IAM コンソール にログインします。ポリシー ページで、ポリシーの作成 をクリックします。

ポリシー エディター セクションで、JSON を選択し、以下のポリシーを貼り付けます。

{ "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Action": [ "ec2:DeleteSubnet", "ec2:DeleteVpcEndpoints", "ec2:DeleteInternetGateway", "ec2:TerminateInstances", "ec2:StopInstances", "ec2:DeleteSecurityGroup", "ec2:DeleteVpc" ], "Resource": "*", "Condition": { "StringLike": { "ec2:ResourceTag/Name": "alibaba-cloud-security-scan*" } } }, { "Effect": "Allow", "Action": [ "ec2:DeleteSnapshot" ], "Resource": "*", "Condition": { "StringLike": { "ec2:ResourceTag/Name": "SAS_Agentless*" } } }, { "Effect": "Allow", "Action": [ "ec2:CopySnapshot", "ec2:AuthorizeSecurityGroupIngress", "ec2:DescribeInstances", "ec2:CreateImage", "ec2:CreateVpc", "ec2:AttachInternetGateway", "ec2:CopyImage", "ec2:ModifyImageAttribute", "ec2:DescribeSnapshots", "ec2:ModifySubnetAttribute", "ec2:DescribeInternetGateways", "ec2:ModifySnapshotAttribute", "ec2:DescribeInstanceTypeOfferings", "ec2:DescribeAvailabilityZones", "ec2:CreateInternetGateway", "ec2:CreateSecurityGroup", "ec2:DescribeVolumes", "ec2:CreateSnapshot", "ec2:AuthorizeSecurityGroupEgress", "ec2:RunInstances", "ec2:DetachInternetGateway", "ec2:DescribeSecurityGroups", "ec2:DescribeImages", "ec2:CreateVpcEndpoint", "ec2:CreateSnapshots", "ec2:DescribeVpcs", "ec2:DescribeImageAttribute", "ec2:DescribeVpcEndpoints", "ec2:CreateSubnet", "ec2:DescribeSubnets", "ec2:ModifyVpcEndpoint", "ec2:CreateTags", "ec2:DescribeRouteTables", "ec2:CreateRoute", "ec2:DescribeRegions", "kms:Decrypt", "kms:DescribeKey", "kms:CreateGrant", "kms:ListGrants", "kms:RevokeGrant", "kms:GenerateDataKey", "kms:ReEncrypt*", "iam:GetUser" ], "Resource": "*" } ] }

次へ をクリックし、ポリシー名(例:

AliyunSASC-AgentlessScan-Policy)を入力して、ポリシーの作成 をクリックします。このポリシーを IAM ユーザーにアタッチします。「プラン 2 のステップ 1」の「ユーザー権限の設定」をご参照ください。

CSPM のための AWS 監査ログの構成

このセクションでは、ログベースの CSPM リスク検出を有効化するために必要な 4 段階のパイプラインについて説明します。CloudTrail が管理イベントを収集し、S3 バケットに保存し、イベント通知を SQS キューに配信します。Security Center はこのキューから読み取り、ログ監査を実行します。

ステップ 1:CloudTrail トレイルの作成

CloudTrail トレイルは、指定されたリージョン内のクラウドリソースに対するすべての管理操作を記録します。詳細については、AWS ドキュメントの「トレイルの作成」をご参照ください。

AWS CloudTrail コンソール にログインします。右上隅のリージョンセレクターで、監視対象の AWS リージョンを選択します。ダッシュボードまたは左側ナビゲーションウィンドウで、トレイル を選択し、トレイルの作成 をクリックします。

トレイル属性の選択 ページで、以下の設定を構成し、次へ をクリックします。

トレイル名:例:

aliyun-sasc-audit-trailのような説明的な名前を入力します。保存場所:重要: 後ほど使用するため、バケット名を記録してください。

新しい S3 バケットの作成:すべて小文字で、グローバルに一意のバケット名を入力します。

既存の S3 バケットの使用:トレイルログバケット名 フィールドで、参照 をクリックし、対象のバケットを選択します。

ログファイルの SSE-KMS 暗号化:このチェックボックスをクリアします。デフォルトの SSE-S3 暗号化(SSE-KMS ではなく)を使用します。

ログイベントの選択 ページで、以下の設定を構成し、次へ をクリックします。

イベントタイプ:管理イベント

API アクティビティ:読み取り、書き込み

確認と作成 ページで、設定を確認し、トレイルの作成 をクリックします。

ステップ 2:SQS メッセージキューの作成

このキューは、S3 バケットからのログファイルイベント通知を受け取ります。詳細については、AWS ドキュメントの「メッセージキューの作成」をご参照ください。

AWS SQS コンソールAWS SQS コンソール にログインし、リージョンを選択して、キューの作成 をクリックします。

警告キューのリージョンは、CloudTrail トレイルを作成したリージョンと同じ である必要があります。

キューを構成します。

タイプ:標準

名前:例:

aliyun-sasc-log-queueのような識別可能な名前を入力します。重要: この名前は、キューの固有 ARN の生成およびアクセスポリシー構成に使用されます。正確に入力してください。

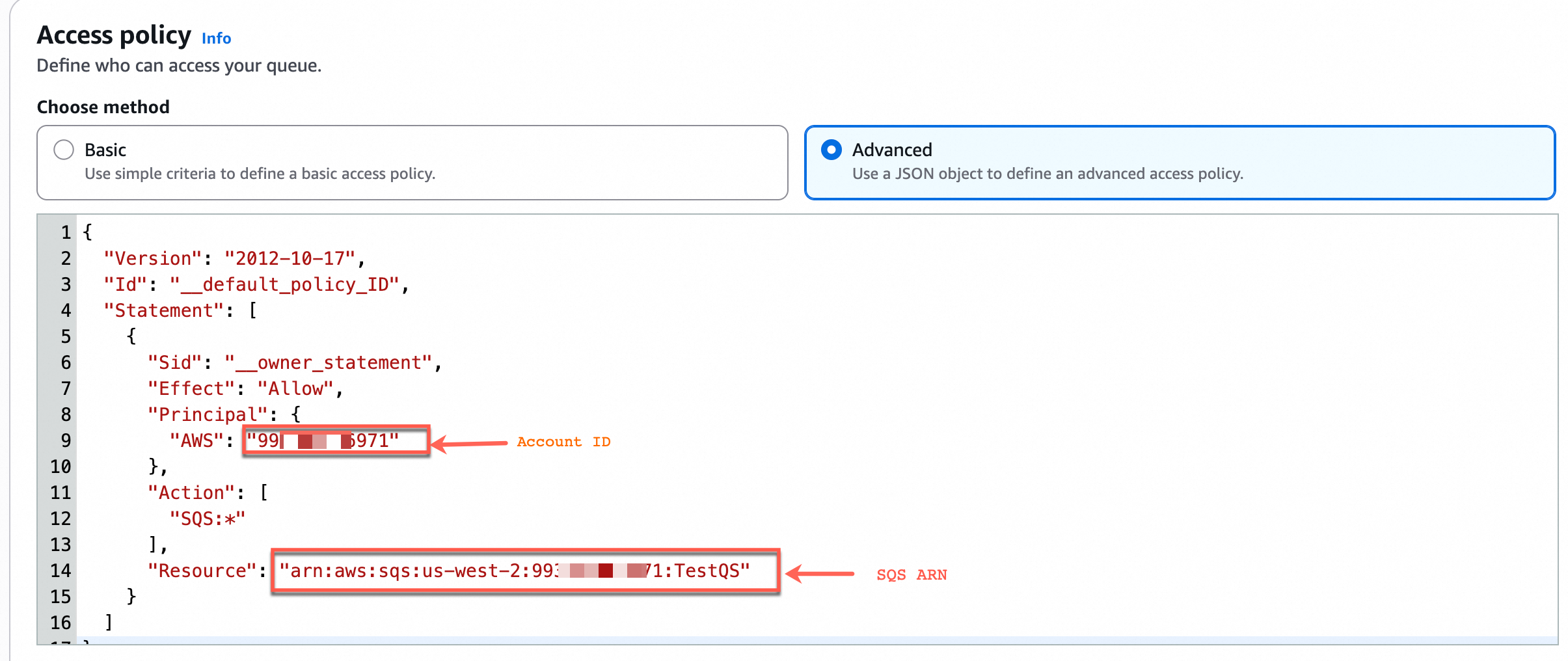

アクセスポリシーを構成します。

アクセスポリシー パネルで、詳細設定 を選択します。重要: 次のステップで使用するため、デフォルトポリシーから アカウント ID および キュー ARN を記録してください。

ポリシー エディター内の既存の内容を、以下の JSON テンプレートで置き換えます。

{ "Version": "2012-10-17", "Id": "__default_policy_ID", "Statement": [ { "Sid": "__owner_statement", "Effect": "Allow", "Principal": { "AWS": "arn:aws:iam::${Account ID}:root" }, "Action": "SQS:*", "Resource": "${SQS ARN}" }, { "Sid": "example-statement-ID", "Effect": "Allow", "Principal": { "Service": "s3.amazonaws.com" }, "Action": [ "SQS:SendMessage" ], "Resource": "${SQS ARN}", "Condition": { "ArnLike": { "aws:SourceArn": "arn:aws:s3:*:*:${S3 bucket name}" } } } ] }テンプレート内のプレースホルダーを置き換えます。

プレースホルダー

値の取得方法

例

${Account ID}前のステップで記録した アカウント ID

99********1${SQS ARN}前のステップで記録した キュー ARN

arn:aws:sqs:ap-northeast-1:123******012:aliyun-sasc-log-queue${S3 bucket name}CloudTrail トレイルの作成時に設定した S3 バケットの名前です。AWS S3 コンソールのバケット詳細ページで確認できます。

aws-cloudtrail-logs-123******12-abcdef

ページの最下部までスクロールし、キューの作成 をクリックします。

ステップ 3:S3 イベント通知の作成

S3 バケットが新しいログファイルを生成するたびに、SQS キューに通知を送信するように構成します。詳細については、AWS ドキュメントの「Amazon S3 イベント通知」をご参照ください。

AWS S3 コンソールAWS S3 コンソール にログインし、リージョンを選択します。

警告リージョンは、CloudTrail トレイルを作成したリージョンと同じ である必要があります。

汎用バケット タブで、CloudTrail トレイル作成時に指定した S3 バケットをクリックし、詳細ページを開きます。

プロパティ タブで、イベント通知 セクションの イベント通知の作成 をクリックし、以下の設定を構成します。

イベントタイプ:Put を選択します。

宛先:SQS キュー を選択し、ステップ 2 で作成したキューを指定します。

変更の保存 をクリックします。

ステップ 4:IAM ユーザーに SQS キューからの読み取り権限を付与

AWS IAM コンソールAWS IAM コンソールAWS IAM コンソールAWS IAM コンソールAWS IAM コンソール にログインします。ポリシー ページで、ポリシーの作成 をクリックし、以下の設定を構成します。

サービス:SQS

効果:許可

読み取り:GetQueueUrl、ReceiveMessage

書き込み:ReceiveMessage

リソース:ARN の追加 をクリックし、キュー ARN を入力します。注: キュー ARN は、AWS SQS コンソールAWS SQS コンソール のキュー詳細ページで確認できます。

このポリシーを IAM ユーザーにアタッチします。「プラン 2 のステップ 1」の「ユーザー権限の設定」をご参照ください。

よくある質問

プロビジョニング済みの AWS リソースの一部が Security Center に表示されません。どうすればよいですか?

プロビジョニング構成で、リソースが配置されている AWS リージョンを選択したかどうかを確認してください。リージョンが正しい場合は、同期が完了するまでお待ちください。初期プロビジョニングまたは構成変更後には、若干の遅延が発生することがあります。

AccessKey ペアを入力した後に、認証情報および権限検証が失敗しました。どうすればよいですか?

最も一般的な原因は以下のとおりです。

権限が不足している:IAM ユーザーに必要なポリシーがアタッチされていない可能性があります。AWS コンソールにアクセスし、不足している権限ポリシーを追加してください。「ユーザー権限の設定」をご参照ください。

アカウントの種類が誤っている(クイック構成のみ):クイック構成では、ルートユーザーの AccessKey ペアが必要です。IAM ユーザーのキーを使用した場合は、AWS にルートユーザーとしてログインし、新しい AccessKey ペアを作成してください。「ステップ 1:AWS でのルートユーザー認証情報の作成」をご参照ください。

選択したリージョンが利用できない:選択したリージョンにアクセスできない可能性があります。別の利用可能なリージョンに切り替えるか、ドメイン設定を変更して再送信してください。