ほとんどのシナリオでは、Elastic Compute Service (ECS) ワークロードを使用して処理する本番データには、ビジネスシークレット、プライバシー情報、または重要な資格情報が含まれています。

したがって、これらのワークロードを情報漏洩から保護する必要があります。 Key Management Service (KMS) は、ECSワークロードの迅速な暗号化をサポートし、コンピューティング環境で生成される一時的および永続的なデータを保護します。

これにより、データの機密性とプライバシーが保証され、コンプライアンスの要件が満たされます。 KMSは、安全なクラウドコンピューティング環境を低コストで構築するのに役立ちます。

背景情報

お客様には、ビジネスの秘密と個人のプライバシーに関するデータセキュリティ要件があります。 これらのタイプのデータは企業にとって不可欠であり、規制遵守の対象となります。

たとえば、一般データ保護規則 (GDPR) では、企業は個人のプライバシーデータを保護する必要があります。 データはデータベースに保存されます。 アプリケーションシステムのデータをデータベースに保存する前に、データを暗号化して、辞書攻撃などの攻撃によるデータ漏洩のリスクを軽減する必要があります。

暗号化のセキュリティとコンプライアンスを確保するために、KMSまたはData encryption Serviceを使用してアプリケーションシステムのビジネスデータを暗号化できます。

アプリケーション層でビジネスデータを暗号化する方法の詳細については、「エンベロープ暗号化を使用したローカルデータの暗号化および復号化」をご参照ください。

ビジネスデータを暗号化した場合、データの暗号化と復号化に使用されるワークロードは、システム内で弱いリンクになります。 セキュリティ上のリスクを引き起こす可能性がある次の点に注意してください。

- ECSインスタンスにデプロイされたアプリケーションには、KMS、ハードウェアセキュリティモジュール (HSM) 、マイクロサービス、またはサブシステムへのアクセスに使用される重要な資格情報が含まれています。

- ECSインスタンスのシステムディスクは、ネットワーク送信やローカルデータ処理に関与する機密データファイルを含む一時ファイルを生成する場合があります。

- ECSインスタンスが機密データの複数のコピーを保存するために、自動スナップショットに基づくディスクバックアップが有効になっています。 これは、データ冗長性を達成するのに役立つ。

注 前述のリスクはいくつかの例です。 ビジネスシステムを展開すると、その他の問題が発生する可能性があります。 たとえば、アプリケーションのデプロイとライフサイクルの変更メカニズムがDevOpsモードで使用されている場合、O&Mおよびセキュリティエンジニアは、新しい種類の機密データがワークロード用に生成されているかどうかを認識しません。

新しい機密データを処理するためにビジネスロジックを導入するかどうかを判断できません。

メリット

Alibaba Cloud ECSインスタンスは、KMSを使用して、ECSワークロードが必要とするリソースを保護します。 リソースには、ECSインスタンスのシステムディスクとデータディスク、および関連するイメージとスナップショットが含まれます。

数回クリックするだけで、ECSインスタンスにKMSでカスタマーマスターキー (CMK) を使用し、リソースを暗号化する権限を付与できます。 これにより、既知の、潜在的な、一時的な、永続的な機密データが不正アクセスから保護されます。

緊急時には、権限を取り消すかCMKを無効にすることで、ECSインスタンスでKMSベースの復号化を無効にできます。

注 O&Mおよびセキュリティエンジニアは、ECSワークロードがDevOpsモードで必要とするリソースを暗号化できます。 これは簡単で効率的です。

システムディスクの暗号化

システムディスクには、業務に必要なオペレーティングシステムとアプリケーションソフトウェアが含まれています。 それは常に画像としてパッケージ化されています。

本番環境で実行できるカスタムイメージを作成し、そのカスタムイメージをベースラインとして使用した後、イメージをコピーして暗号化できます。 このようにして、暗号化されたシステムディスクが作成されます。

- ECS コンソールにログインします。

- 左側のナビゲーションウィンドウで、 を選択します。

- 上部のナビゲーションバーで、リージョンを選択します。

- [イメージ] ページで、[カスタムイメージ] タブをクリックします。

- イメージを見つけて、[操作] 列の [イメージのコピー] をクリックします。

注 画像のサイズが500 GiBを超える場合、[画像のコピー] をクリックすると、チケットを起票して操作を完了するよう求められます。

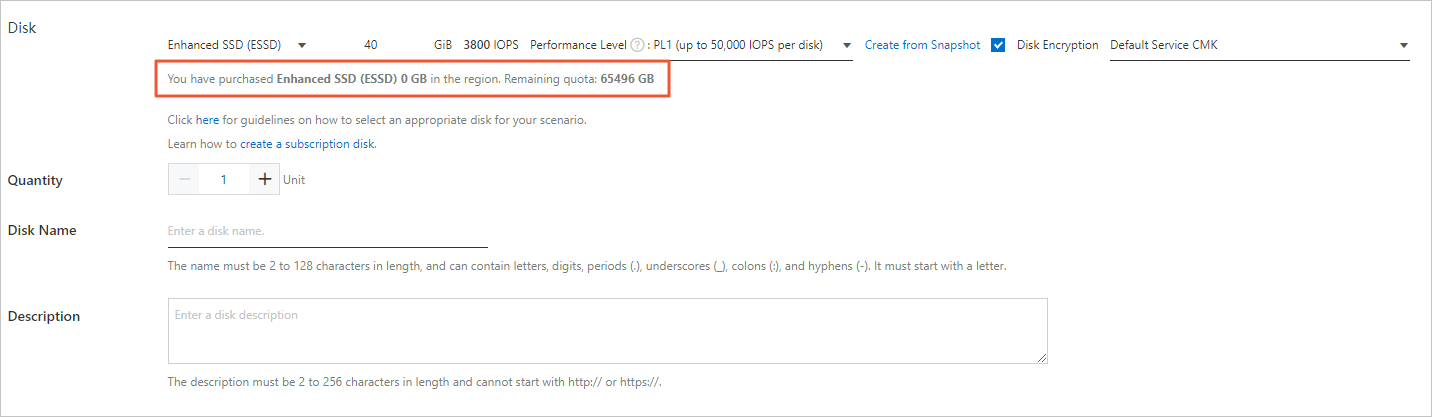

- [イメージのコピー] ダイアログボックスで、[暗号化] を選択します。 次に、ドロップダウンリストからキーを選択します。

デフォルトでは、デフォルトサービスCMKが使用されます。これは、サービス管理CMKを示します。 暗号化のためにKMSで作成したCMKを選択することもできます。 作成するCMKは、データディスクに対するより多くのアクセス許可を許可します。

緊急時には、権限を取り消すかCMKを無効にすることで、ECSインスタンスでKMSベースの復号化を無効にできます。

注 If this is your first time to select a different custom encryption key, click

Confirm Authorization Policy and select AliyunECSDiskEncryptDefaultRole to allow ECS to access your KMS resources.

この手順では、カスタムイメージをコピーするときに暗号化設定を構成する方法についてのみ説明します。 その他の設定の詳細については、「

カスタムイメージをコピーする」をご参照ください。

![ECSコンソールの [イメージのコピー] ダイアログボックス](https://help-static-aliyun-doc.aliyuncs.com/assets/img/ja-JP/6586792661/p75715.png)

- [OK] をクリックします。

データディスクの暗号化

ECSインスタンスの作成時またはディスクの作成時に、データディスクを暗号化できます。

ECSインスタンスの作成時にデータディスクを暗号化

- ECS コンソールにログインします。

- 左側のナビゲーションペインで を選択します。

- インスタンス ページで、[インスタンスの作成] をクリックします。

- 表示されるページの [ストレージ] セクションで、データディスクを作成し、暗号化設定を構成します。

- Click Add Disk.

- ディスクカテゴリと容量を指定します。

- [ディスク暗号化] を選択します。 次に、ドロップダウンリストからキーを選択します。

デフォルトでは、デフォルトサービスCMKが使用されます。これは、サービス管理CMKを示します。 暗号化のためにKMSで作成したCMKを選択することもできます。 作成するCMKは、データディスクに対するより多くのアクセス許可を許可します。

緊急時には、権限を取り消すかCMKを無効にすることで、ECSインスタンスでKMSベースの復号化を無効にできます。

注 初めて別のカスタム暗号化キーを選択する場合は、[権限付与ポリシーの確認] をクリックし、[AliyunECSDiskEncryptDefaultRole] を選択して、ECSがKMSリソースにアクセスできるようにします。

ディスクの作成時にデータディスクを暗号化

- ECS コンソールにログインします。

- 左側のナビゲーションウィンドウで を選択します。

- In the upper-right corner of the Disks page, click Create Disk.

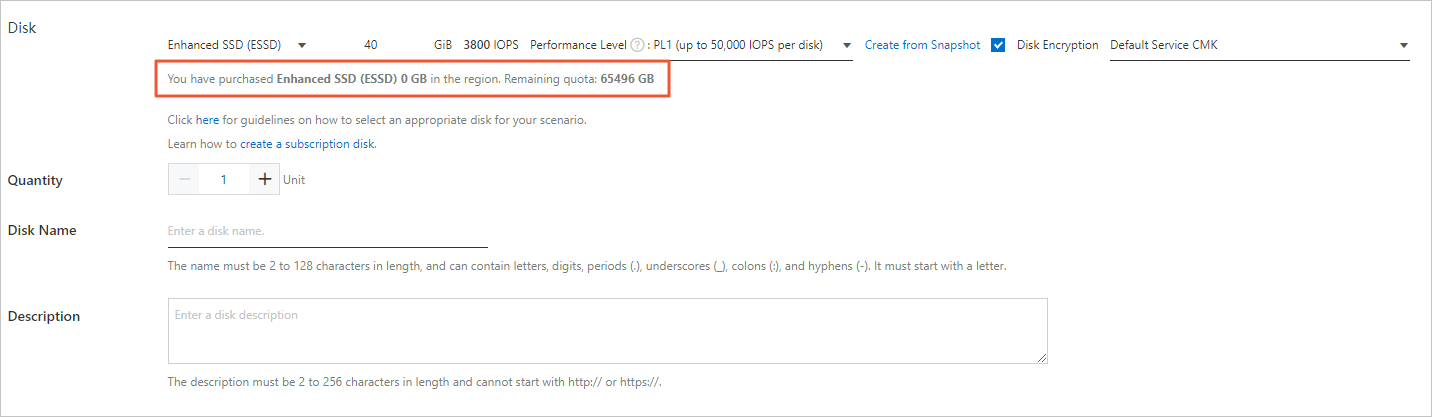

- ディスクカテゴリと容量を指定します。

注 This step describes only how to configure the encryption settings when you create

a disk. For more information about other settings, see

クラウドディスクの作成.

- In the Storage section of the page that appears, select Disk Encryption. Then, select a key from the drop-down list.

デフォルトでは、デフォルトサービスCMKが使用されます。これは、サービス管理CMKを示します。 暗号化のためにKMSで作成したCMKを選択することもできます。 作成するCMKは、データディスクに対するより多くのアクセス許可を許可します。

緊急時には、権限を取り消すかCMKを無効にすることで、ECSインスタンスでKMSベースの復号化を無効にできます。

注 初めて別のカスタム暗号化キーを選択する場合は、[権限付与ポリシーの確認] をクリックし、[AliyunECSDiskEncryptDefaultRole] を選択して、ECSがKMSリソースにアクセスできるようにします。

![ECSコンソールの [イメージのコピー] ダイアログボックス](https://help-static-aliyun-doc.aliyuncs.com/assets/img/ja-JP/6586792661/p75715.png)