Cloud Firewall には、悪意のあるトラフィックおよび一般的なインターネット経由の攻撃をリアルタイムでブロックする強力な組み込み型の脅威検知エンジンが搭載されています。また、高精度な仮想パッチ機能も提供します。「緩和設定」機能を使用すると、脅威検知エンジンの動作モードを柔軟に構成できます。脅威インテリジェンス、基本保護、インテリジェントディフェンス、仮想パッチなどのモジュールを有効化および調整することで、潜在的な侵入をより正確に検出し、ブロックできます。本トピックでは、侵入防止システム(IPS)機能の設定方法について説明します。

インターネット境界における IPS 機能

脅威検知エンジンの動作モード

Cloud Firewall を有効化すると、脅威検知エンジンはデフォルトで「ブロックモード」で動作します。Cloud Firewall は、ご利用のトラフィックに基づいて適切なブロックモードレベルを自動的に選択します。 基本保護および仮想パッチは、「ブロックモード」が有効な場合にのみ脅威をブロックします。「ブロックモード」が無効の場合、侵入防止機能は脅威および悪意のあるトラフィックを監視しますが、ブロックしません。

脅威検知エンジンの動作モードについて詳しくは、「IPS 機能の概要」をご参照ください。

「Cloud Firewall コンソール」にログインします。 左側のナビゲーションウィンドウで、 を選択します。

「インターネットボーダー」タブで、右端の「Threat Engine Mode」を設定します。

脅威検知エンジンには、以下の 2 つのモードから 1 つを選択できます。

観察:モニターモードが有効な場合、Cloud Firewall は攻撃をログ記録およびアラート通知しますが、ブロックしません。脅威インテリジェンス、基本保護、および仮想パッチはすべてモニターモードで動作します。

ブロック:ブロックモードが有効な場合、Cloud Firewall は悪意のあるトラフィックをブロックして侵入を防止します。

セキュリティ要件に応じて、以下のブロックモードレベルから 1 つを選択します。

ブロック - 緩い:粗粒度の保護を提供し、主に偽陽性率が低いルールをカバーします。このモードは、偽陽性率を最小限に抑える必要があるビジネスシナリオに適しています。

ブロック - 標準:標準的な粗粒度および精密な保護を提供し、緩いモードと厳密モードの中間レベルです。このモードは、日常的な運用保守(O&M)の保護に適しています。

ブロック - 厳密:細粒度の保護を提供し、ほぼすべてのルールをカバーします。このモードは、偽陰性率を最小限に抑える必要があるシナリオ(例:重要イベントのサポート)に適していますが、標準モードよりも偽陽性率が高くなる可能性があります。

機能紹介

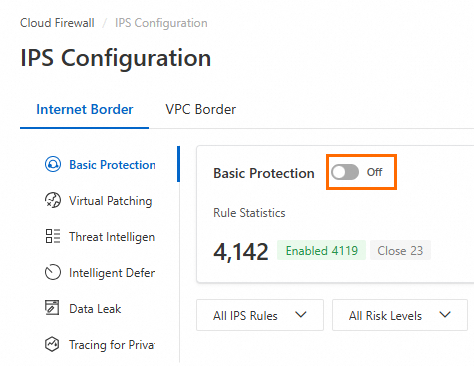

インターネット境界向けの IPS 設定では、基本保護、仮想パッチ、脅威インテリジェンス、インテリジェントディフェンス、データ漏洩検出、およびIPS プライベート IP 追跡などの機能をサポートします。左側のスイッチを使用して、これらの機能を有効または無効にします。

基本保護

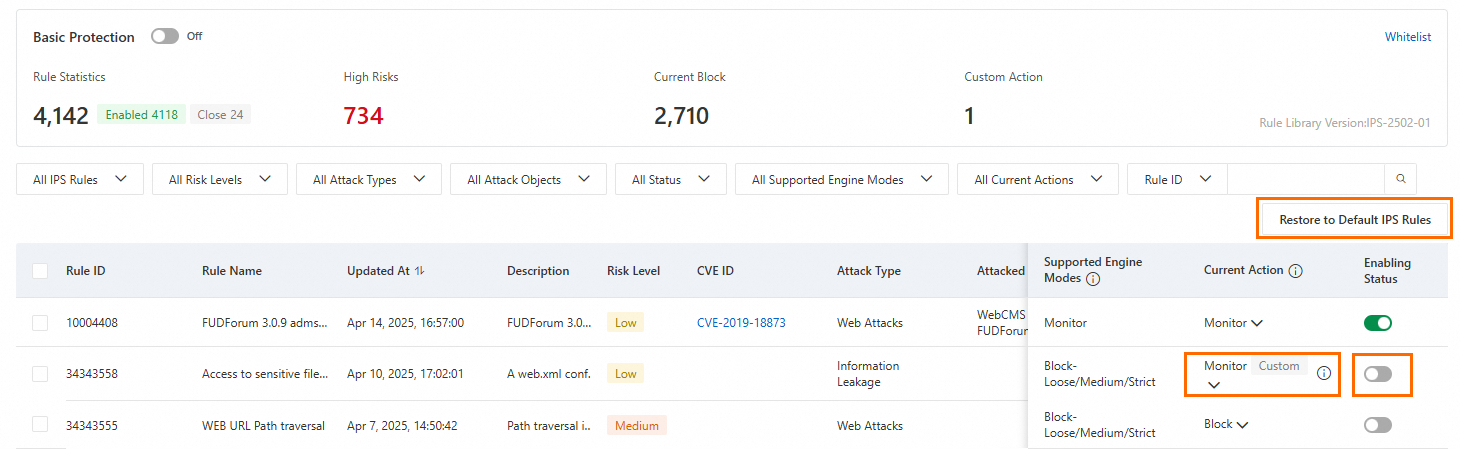

基本的な保護 スイッチはデフォルトで有効になっています。Cloud Firewall は、一般的な脅威に対する検出ルールをアクティブ化します。これにより、コマンド実行脆弱性のブロックや、C&C(Command-and-Control)サーバーに接続する感染デバイスの動作管理など、基本的な侵入防止機能が提供されます。資産のセキュリティを強化するために、基本保護を有効化してください。

保護ルールの変更:「このアクション」列で保護ルールを変更します。変更されたルールはカスタムルールとしてマークされます。

デフォルトルールの復元:「Restore to Default IPS Rules」をクリックし、その後「OK」をクリックします。

ルールの有効/無効化:「有効化ステータス」列のスイッチをクリックします。

有効:ルールがアクティブです。カスタム保護ルールはデフォルトルールよりも優先されます。

無効:ルールが非アクティブです。

仮想パッチ

仮想パッチ スイッチはデフォルトで有効になっています。Cloud Firewall は、人気のある重要な緊急脆弱性に対してリアルタイムの保護を提供します。仮想パッチは、ネットワーク層でリモートから悪用可能な重要な緊急脆弱性に対してホットパッチを適用し、脆弱性ベースの攻撃をリアルタイムでブロックすることで、ホストレベルでの脆弱性対応による業務中断を防止します。サーバーへの仮想パッチのインストールは不要です。仮想パッチが無効の場合、リアルタイムでの自動更新は行われません。すべての仮想パッチを有効化してください。

保護ルールの変更:「このアクション」列で保護ルールを変更します。変更されたルールはカスタムルールとしてマークされます。

デフォルトルールの復元:「Restore to Default IPS Rules」をクリックし、その後「OK」をクリックします。

ルールの有効/無効化:「有効化ステータス」列のスイッチをクリックします。

有効:ルールがアクティブです。カスタム保護ルールはデフォルトルールよりも優先されます。

無効:ルールが非アクティブです。

脅威インテリジェンス

Threat Intelligence スイッチはデフォルトで有効になっています。Cloud Firewall は脅威インテリジェンスをスキャンし、「モニター」または「ブロック」のいずれかのアクションを適用します。この機能は、Alibaba Cloud ネットワーク全体で検出された悪意のある IP アドレス(悪意のあるアクセス元、スキャン元、ブルートフォース攻撃の送信元 IP アドレスなど)を Cloud Firewall に同期します。これにより、ネットワーク脅威の正確なブロックおよび早期検出が可能になります。脅威インテリジェンスを有効化してください。

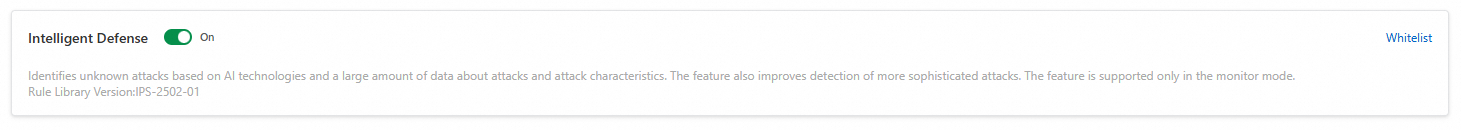

インテリジェントディフェンス

インテリジェント防御 スイッチはデフォルトで有効になっています。Cloud Firewall は、クラウド全体の攻撃データを学習して、脅威および攻撃の検出精度を向上させます。現在、インテリジェントディフェンスは、脅威検知エンジンがモニターモードで動作している場合にのみサポートされます。

インテリジェント防御 を有効化するには、まず 基本的な保護 を有効化してください。

データ漏洩

Cloud Firewall は、お客様のビジネス資産からインターネットへ向かうアウトバウンドトラフィックを検査し、機密データを特定して、機密データの漏洩リスクを識別します。

まず、お客様の資産に対してデータ漏洩検出を有効化します。

「汎用業界テンプレート」リストで、Cloud Firewall が検出可能なデータの型を確認します。必要に応じて、特定のデータの型の検出を有効化します。

「資産設定」をクリックし、対象となるパブリックアセットを特定した後、「[データ侵害の検出] を有効にする」を「Actions」列でクリックします。

「データ侵害」ページでは、Cloud Firewall が提供するデータ漏洩検出ダッシュボードを表示できます。これにより、資産情報、漏洩イベント、およびデータ漏洩に関連するリスクペイロードをよりよく理解できます。詳細については、「データ漏洩検出」をご参照ください。

IPS プライベート IP 追跡

NAT ゲートウェイおよび Server Load Balancer のデプロイメントなどのシナリオでは、サービスインスタンスの実際の IP アドレスが公開されないため、ECS インスタンスやサーバーなど、攻撃を受けている特定のサービスインスタンスを特定することが困難です。「IPS プライベートネットワークのトレーサビリティ」機能は、NAT ゲートウェイのセッションログを自動的に相関付け、対応するプライベート IP アドレスを表示します。これにより、攻撃元の追跡が可能になり、リスクアセットを迅速に特定できます。

この機能は、現在 NAT ゲートウェイタイプのパブリックアセットのみをサポートしています。

IPS プライベート IP 追跡を有効化しても、Cloud Firewall 自体に追加の課金は発生しません。ただし、システムがお客様の「NAT ゲートウェイのセッションログ」に対してインデックスを作成し、クエリを実行するため、料金が発生します。Simple Log Service(SLS)の課金について詳しくは、「SLS の課金基準」をご参照ください。

IPS プライベート IP 追跡が有効化されている場合、システムが「NAT ゲートウェイのセッションログ」のインデックスが有効化されていない、または必要なフィールドが欠落していることを検出した場合、自動的にインデックスを再作成または欠落フィールドを追加します。

「IPS プライベートネットワークのトレーサビリティ」ページでは、追跡をサポートするパブリックアセットの一覧を表示できます。各「NAT Gateway」に対しては、Cloud Firewall が IPS プライベート IP 追跡を実行できるよう、あらかじめ「インターネットファイアウォール保護ステータス」および「NAT セッションログステータス」を有効化する必要があります。この設定は、「Actions」列のスイッチをクリックすると表示されるプロンプトから行えます。リンクをクリックし、指示に従って設定を行ってください。あるいは、以下の構成ドキュメントを参照してください。

「インターネットファイアウォール保護」の有効化:「ファイアウォールの有効化」

「NAT セッションログ」の有効化:「NAT セッションログの構成フロー」

説明DNAT のみを使用する場合は、NAT セッションログを有効化する必要はありません。

「インターネットファイアウォール保護」および「NAT セッションログ」の両方が有効化された後、「OK」をクリックして「IPS プライベートネットワークのトレーサビリティ」を有効化します。「IPS プライベートネットワークのトレーサビリティステータス」が「有効になりました」を示す場合、このパブリックアセットに対して追跡機能が有効になります。

説明Cloud Firewall の IPS プライベート IP 追跡機能は、NAT ゲートウェイのセッションログ機能と連携して動作します。NAT ゲートウェイのログの収集および配信にはデータ遅延があるため、プライベート IP 追跡結果のクエリは約 20 分遅延する場合があります。

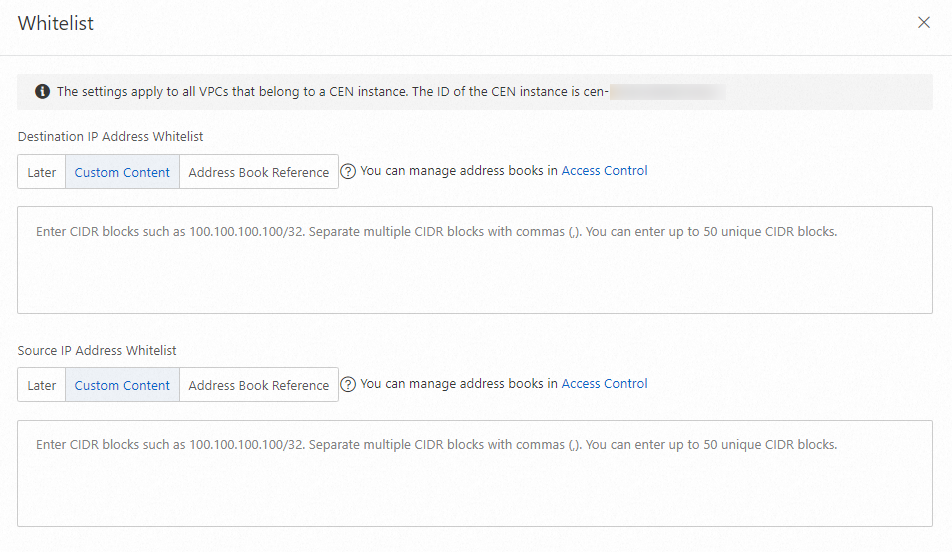

保護ホワイトリスト

信頼済みの双方向のインバウンドおよびアウトバウンドトラフィックを特定の IPv4 および IPv6 の送信先または送信元 IP アドレスに対して許可するには、それらを保護ホワイトリストに追加します。保護ホワイトリスト内の IP アドレスからのトラフィックは、基本保護、インテリジェントディフェンス、および仮想パッチのルールをバイパスします。カスタム送信先 IP ホワイトリストおよびカスタム送信元 IP ホワイトリストには、それぞれ最大 50 個の IP アドレスを追加できます。

ページ右側の「Whitelist」をクリックして構成します。

保護ホワイトリストは、基本保護、インテリジェントディフェンス、および仮想パッチにのみ適用されます。

VPC 境界における IPS 機能

VPC 境界の IPS 保護は、VPC ファイアウォールを有効にした後にのみ設定できます。

基本保護ポリシーの設定

基本保護は、コマンド実行脆弱性のブロックや、C&C サーバーに接続する感染デバイスの動作管理など、基本的な侵入防止機能を提供します。これにより、お客様の資産に対してベースラインレベルの保護が提供されます。

をクリックします。

「基本的な保護」パネルで、ルールの「このアクション」および「有効化ステータス」を構成します。

保護ルールの変更:「このアクション」列で保護ルールを変更します。変更されたルールはカスタムルールとしてマークされます。

デフォルトルールの復元:「ワンクリックですべての VPC ファイアウォールの IPS ルールを復元する」をクリックし、その後「OK」をクリックします。

ルールの有効/無効化:「有効化ステータス」列のスイッチをクリックします。

有効:ルールがアクティブです。カスタム保護ルールはデフォルトルールよりも優先されます。

無効:ルールが非アクティブです。

有効化された保護ルールは、お客様のサービス内のすべての VPC ファイアウォールに適用されます。

仮想パッチルールの設定

Cloud Firewall は、人気のある重要な緊急脆弱性に対してリアルタイムの保護を提供します。仮想パッチは、ネットワーク層でリモートから悪用可能な重要な緊急脆弱性に対してリアルタイムのパッチを適用し、脆弱性ベースの攻撃をブロックすることで、ホストレベルでの脆弱性対応による業務中断を防止します。サーバーへの仮想パッチのインストールは不要です。ただし、仮想パッチが無効の場合、リアルタイムでの自動更新は行われません。

「仮想パッチルールの表示」をクリックします。

「仮想パッチ」パネルで、ルールの「このアクション」および「有効化ステータス」を構成します。

保護ルールの変更:「このアクション」列で保護ルールを変更します。変更されたルールはカスタムルールとしてマークされます。

デフォルトルールの復元:「ワンクリックですべての VPC ファイアウォールの IPS ルールを復元する」をクリックし、その後「OK」をクリックします。

ルールの有効/無効化:「有効化ステータス」列のスイッチをクリックします。

有効:ルールがアクティブです。カスタム保護ルールはデフォルトルールよりも優先されます。

無効:ルールが非アクティブです。

有効化された仮想パッチルールは、お客様のサービス内のすべての VPC ファイアウォールに適用されます。

IPS 保護モードの設定

「IPS 保護モードの設定」をクリックします。

「IPS 保護モードの設定」ダイアログボックスで、保護モードを選択し、「OK」をクリックします。

以下の 2 つの IPS 保護モードから 1 つを選択できます。

モニターモード:Cloud Firewall は悪意のあるトラフィックを監視し、アラートを生成します。

ブロックモード:Cloud Firewall は悪意のあるトラフィックをブロックして侵入を防止します。セキュリティ要件に応じて、保護レベルを選択できます。

Loose: blocks attacks in a loose manner by using rules that prevent a high rate of false positives. This level is suitable for business that requires the false positive rate to be minimized.

Medium: blocks attacks in a standard manner by using common rules. This level is suitable for daily O&M.

Strict: blocks attacks in a strict manner by using all rules. This level is suitable for business that requires the false negative rate to be minimized, such as major events or cybersecurity protection activities launched by public service sectors. The activities are rehearsals for network attack and defense. This level may cause a higher false positive rate than the Medium level.

IPS 緩和機能の設定

基本保護および仮想パッチを設定できます。設定後、Cloud Firewall は有効化された基本保護ポリシーおよび仮想パッチルールに従ってトラフィックを検査します。

対象となる CEN インスタンス ID または Express Connect ファイアウォール ID を特定します。「Actions」列で、「IPS 保護機能の設定」をクリックして設定を行います。

IPS ホワイトリストの設定

信頼済みの送信先または送信元 IP アドレスを許可するには、それらを保護ホワイトリストに追加します。保護ホワイトリスト内の IP アドレスからのトラフィックは、基本保護、インテリジェントディフェンス、および仮想パッチのルールをバイパスします。カスタム送信先 IP ホワイトリストおよびカスタム送信元 IP ホワイトリストには、それぞれ最大 50 個の IP アドレスを追加できます。

対象となる CEN インスタンス ID または Express Connect ファイアウォール ID を特定します。「Actions」列で、「IPS ホワイトリストの設定」をクリックして設定を行います。

参照

基本的な保護 スイッチを有効化した後、「侵入防止」ページに移動して、Cloud Firewall がブロックしたインターネットおよび VPC 間の異常なインバウンドおよびアウトバウンドトラフィックを確認できます。

Cloud Firewall を有効化した後、「脆弱性防止」ページに移動して、Security Center の脆弱性検出機能によって自動検出され、Cloud Firewall に同期されたネットワーク経由の脆弱性を確認できます。このページでは、Cloud Firewall の攻撃防止機能も表示されます。

Cloud Firewall を有効化した後、「脅威検出」ページに移動して、脅威検知エンジンによって検出された侵入活動の詳細を確認できます。

よくある質問: