インターネット境界ファイアウォールを使用すると、ご利用のパブリックアセットとインターネット間のトラフィックに対して詳細な制御を適用できます。これにより、インターネット上の攻撃対象領域を縮小し、セキュリティリスクを軽減できます。ネットワークトポロジーを変更することなく、ワンクリックでインターネット境界ファイアウォールを有効化できます。保護は数秒で有効になり、即時のトラフィック可視化、攻撃防止、アクセス制御、およびログ監査を提供します。

特徴

仕組み

パブリックアセット に対してインターネット境界ファイアウォールを有効にすると、Cloud Firewall はすべてのインバウンドおよびアウトバウンドトラフィックをフィルターします。ディープパケットインスペクション (DPI)、侵入防止 (IPS) ルール、脅威インテリジェンス、仮想パッチ、およびアクセス制御ポリシーを使用して、トラフィックを許可するかどうかを判断します。これにより、不正なアクセスが効果的にブロックされ、パブリックアセットとインターネット間のトラフィックが保護されます。

保護対象となるパブリックアセット(インバウンドおよびアウトバウンド):ECS、EIP(L2 EIP を含む)、ロードバランサー、Bastionhost、NAT Gateway、HAVIP、GA EIP などの IPv4 および IPv6 アセットを含みます。

以下の図は、インターネット境界ファイアウォールの保護シナリオの一例を示しています。

サービスへの影響

インターネット境界ファイアウォールの作成、有効化、無効化には、現在のネットワークトポロジーの変更は不要であり、ご利用のサービスに影響を与えません。ワンクリックで数秒単位でリソースの保護を有効化または無効化できます。非ピーク時間帯にインターネット境界ファイアウォールを有効化することを推奨します。

保護仕様

2025 年 10 月 15 日より、Cloud Firewall では 課金方法 2.0 がリリースされます。新規のお客様はデフォルトで課金方法 2.0 をご利用いただきます。既存のお客様は、引き続き 課金方法 1.0 をご利用いただきます。インターネット境界ファイアウォールの保護仕様は、この 2 つの課金方法で異なります。

課金方法 2.0

保護仕様 | 説明 | Cloud Firewall サブスクリプション(Premium、Enterprise、Ultimate エディション) | Cloud Firewall 従量課金 |

ファイアウォールインスタンス数 | 保護可能なリージョン数。各保護対象リージョンは、1 つのインターネット境界ファイアウォールインスタンスに対応します。 | これは、ご購入いただいたインスタンス数および帯域幅に依存します。各エディションで提供されるインスタンス数および帯域幅については、「サブスクリプション 2.0」をご参照ください。クォータが不足している場合は、仕様をアップグレードしてください。「アセットの保護ステータスの確認」をご参照ください。 | 課金は、実際のファイアウォールインスタンス数および処理された総トラフィック量に基づきます。 最大対応ピーク帯域幅は 10 Gbps です。それ以上の仕様をご希望の場合は、営業担当者またはアーキテクトにお問い合わせください。「従量課金 2.0」をご参照ください。 |

パブリックトラフィック処理能力 | ファイアウォールが処理するインターネットトラフィックの合計ピーク値。課金は、アウトバウンドおよびインバウンドのインターネットトラフィック帯域幅の合計に基づきます。 |

課金方法 1.0

保護仕様 | 説明 | Cloud Firewall サブスクリプション(Premium、Enterprise、Ultimate エディション) | Cloud Firewall 従量課金 |

保護可能なパブリック IP アドレス数 | インターネット境界ファイアウォールを有効化できるパブリック IP アドレスの数。 | これは、ご購入いただいた保護可能なパブリック IP アドレス数および処理可能なトラフィックのピーク値に依存します。クォータが不足している場合は、仕様をアップグレードできます。 Cloud Firewall の各エディションで設定可能なパブリック IP アドレスのクォータは異なります。「サブスクリプション 1.0」をご参照ください。 説明 ご利用のサービストラフィックがご購入済みの Cloud Firewall トラフィック処理仕様を超える場合、プロダクトのサービスレベルアグリーメント (SLA) は保証されません。これにより、ACL、IPS、ログ監査などのセキュリティ機能の停止、クォータを超えた上位アセットに対するファイアウォールの無効化、レート制限、パケット損失などのスペックダウンが発生する可能性があります。 ご利用のサービストラフィックがクォータを超えるリスクがある場合は、「サブスクリプションインスタンス向け後払い型弾性帯域幅」をご参照ください。 | 課金は、実際に保護を有効化したパブリック IP アドレス数および処理されたトラフィックのピーク値に基づきます。クォータ制限はありません。「従量課金 1.0」をご参照ください。 |

パブリックトラフィック処理能力 | 処理されたインターネットトラフィックの合計ピーク値。課金は、アウトバウンドおよびインバウンドのインターネットトラフィック帯域幅のうち、高い方の値に基づきます。 |

アセットの保護ステータス

インターネット境界ファイアウォールの有効化

アセットの保護を手動で有効化

Automatic Protection for New Assets が有効になっていない場合、パブリックアセットのインターネット境界ファイアウォール保護を手動で有効化できます。

Cloud Firewall コンソール にログインします。

左側のナビゲーションウィンドウで、Firewall をクリックします。

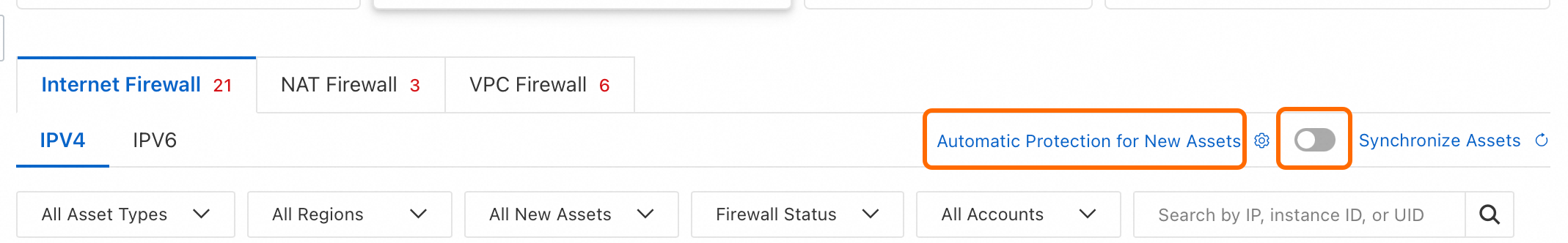

インターネットボーダー タブで、IPv4 または IPv6 タブをクリックして、パブリックアセットの保護を手動で有効化します。

保護対象のアセットがパブリックアセット一覧にない場合は、一覧の右上隅にある Synchronize Assets をクリックします。これにより、現在の Alibaba Cloud アカウントおよびそのメンバーアカウントからアセット情報を同期します。アセットの同期には約 1~2 分かかります。

単一アセットの保護を有効化:一覧から保護対象のパブリックアセットを見つけ、Enable Protection を 操作する 列でクリックします。

複数アセットの保護を有効化:一覧から複数のパブリックアセットを選択し、一覧下部の Enable Protection をクリックします。

新規アセットの自動保護を有効化

Automatic Protection for New Assets を有効化すると、Cloud Firewall が現在の Alibaba Cloud アカウントおよびそのメンバーアカウントに追加された新規のパブリックアセットに対して、自動的にインターネット境界ファイアウォールの保護を有効化します。

Cloud Firewall コンソール にログインします。

左側のナビゲーションウィンドウで、Firewall をクリックします。

有効化 Automatic Protection for New Assets: インターネットボーダー タブで、Automatic Protection for New Assets の右側にあるスイッチをオンにします。

自動保護対象のアセットタイプを選択:Automatic Protection for New Assets をクリックします。表示されるダイアログボックスで、アセットタイプおよびリージョンごとに自動保護対象の新規アセットを選択します。その後、Save をクリックします。

次のステップ

インターネット境界ファイアウォールを有効化した後、パブリックアセットのアクセス制御ポリシーを構成したり、アクセスログを確認したりすることで、パブリックアセットとインターネット間のトラフィックをより適切に管理できます。

アクセス制御ポリシーの構成

アクセス制御ポリシーを構成していない場合、Cloud Firewall はデフォルトでトラフィックを許可します。インターネット境界ファイアウォールに対してアクセス制御ポリシーを作成することで、パブリックアセットとインターネット間のトラフィックを詳細に制御できます。

ページで、対象のアセットを特定します。操作する 列で ポリシーの構成 をクリックし、パブリックアセットに対してアウトバウンドまたはインバウンドのアクセス制御ポリシーを構成します。「インターネット境界ファイアウォールのアクセス制御ポリシーの構成」をご参照ください。

監査ログの照会

ページの タブで、フィルター条件を設定して、パブリックアセットとインターネット間のトラフィックに関するアクセスログを確認できます。「ログ監査」をご参照ください。

トラフィック分析の表示

ページで、インターネットに積極的にアクセスするアセットのトラフィックデータを確認できます。これには、アウトバウンドの異常なトラフィックのトレース、送信先のインターネットアドレス、パブリックおよびプライベートアセットからのアウトバウンド接続が含まれます。これらの情報により、疑わしいアセットを特定し、サービスのセキュリティを確保できます。「アウトバウンド接続」をご参照ください。

ページで、サービスアセットへのインターネットアクセスに関するデータを確認できます。これには、インバウンドの異常なトラフィックのトレース、公開されているパブリック IP アドレス、オープンポート、オープンアプリケーション、およびクラウド製品のパブリック IP アドレス数が含まれます。これらの情報により、疑わしいアセットを特定し、サービスのセキュリティを確保できます。「インターネットへの露出」をご参照ください。

攻撃防止データの表示

ページで、対象のアセットを特定します。操作 列で 攻撃の表示 をクリックし、パブリックアセットのアウトバウンドまたはインバウンドトラフィックの攻撃防止データを表示します。「侵入防止」をご参照ください。

パブリックトラフィック処理ステータスの表示

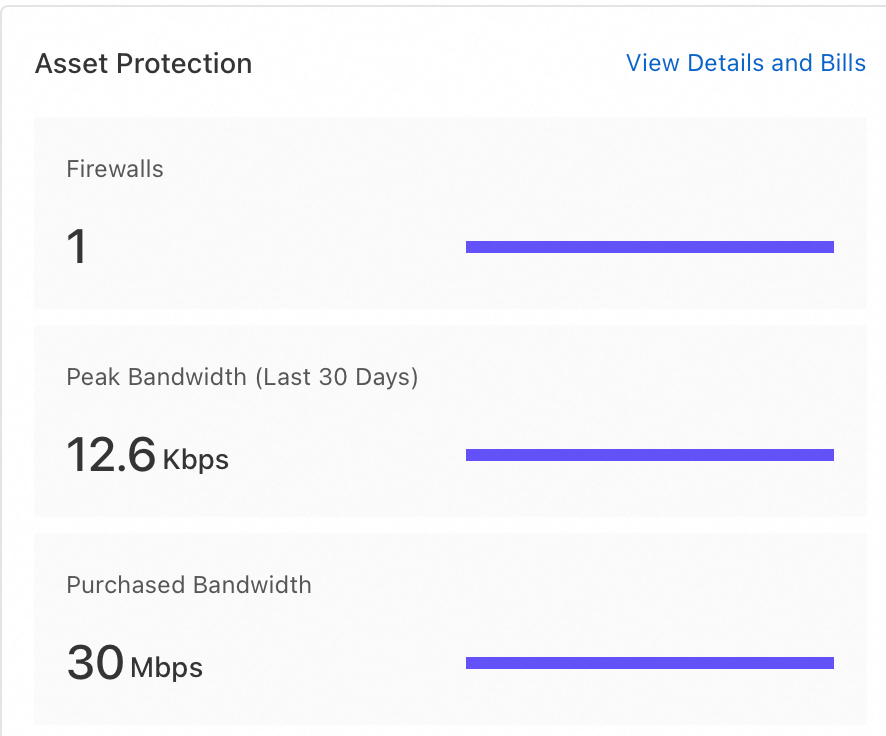

左側のナビゲーションウィンドウで、概要 をクリックします。その後、概要 ページの Asset Protection エリアで、ファイアウォールインスタンス数、購入済みトラフィック、および最近のピーク帯域幅を確認できます。