「脆弱性防御」ページには、Security Center によって自動的に検出され、Cloud Firewall に同期される、ネットワーク経由で悪用可能な脆弱性が一覧表示されます。この機能は、これらの脆弱性を標的とする攻撃からの防御に役立ちます。Cloud Firewall とその侵入防止システム (IPS) ルールを手動で有効にすることで、エクスプロイトをブロックし、資産を侵入から保護できます。このトピックでは、Cloud Firewall が検出できる脆弱性の種類について説明し、脆弱性防御の設定方法を解説します。

サポートされる脆弱性の種類

Cloud Firewall は、ネットワークスキャンによって検出された脆弱性のみを同期します。サポートされている脆弱性の種類のリストについては、コンソールをご参照ください。

Cloud Firewall は、脆弱性が検出された資産、または攻撃履歴のある資産の脆弱性防御データのみを表示します。

Cloud Firewall は、Security Center によって検出された一部の種類の脆弱性を同期し、「脆弱性防御」ページに表示します。保護対象の資産に脆弱性のリスクがある場合、Cloud Firewall は攻撃トラフィック内のエクスプロイト試行を分析し、保護措置を講じることができます。

Cloud Firewall の Enterprise Edition または Ultimate Edition をご利用の場合、Cloud Firewall が防御できる脆弱性を セクションで確認できます。詳細については、「IPS 設定」をご参照ください。

制限事項

脆弱性防御機能は、Cloud Firewall の従量課金版およびサブスクリプション版でのみ利用可能です。

脆弱性防御機能は、脆弱性の自動検出をサポートしていますが、手動検出はサポートしていません。

説明手動リアルタイム脆弱性スキャンを実行するには、[脆弱性修正] ページに移動します。このページは、セキュリティセンター コンソール 内にあります。詳細については、「脆弱性のスキャン」をご参照ください。

クラシックネットワーク内の Server Load Balancer (SLB) インスタンスでは、脅威インテリジェンスに基づくブロックのみがサポートされます。

Cloud Firewall の侵入防止システム (IPS) モジュールは、Transport Layer Security (TLS) または Secure Sockets Layer (SSL) で暗号化されたトラフィックを解析できません。そのため、このトラフィックは検出も保護もできません。

前提条件

ページで、[脅威エンジンモード]をブロックモードに設定します。

脅威エンジンモードをブロックモードに設定しない場合、[脆弱性防御] ページでは、すべての脆弱性の保護ステータスが [アラートのみ] になります。これは、Cloud Firewall が検出された脆弱性に対してログ記録とアラート生成のみを行い、ブロックしないことを意味します。脅威エンジンモードの詳細については、「脅威エンジンモード」をご参照ください。

操作手順

Cloud Firewall コンソールにログインします。

左側のナビゲーションウィンドウで、 を選択します。

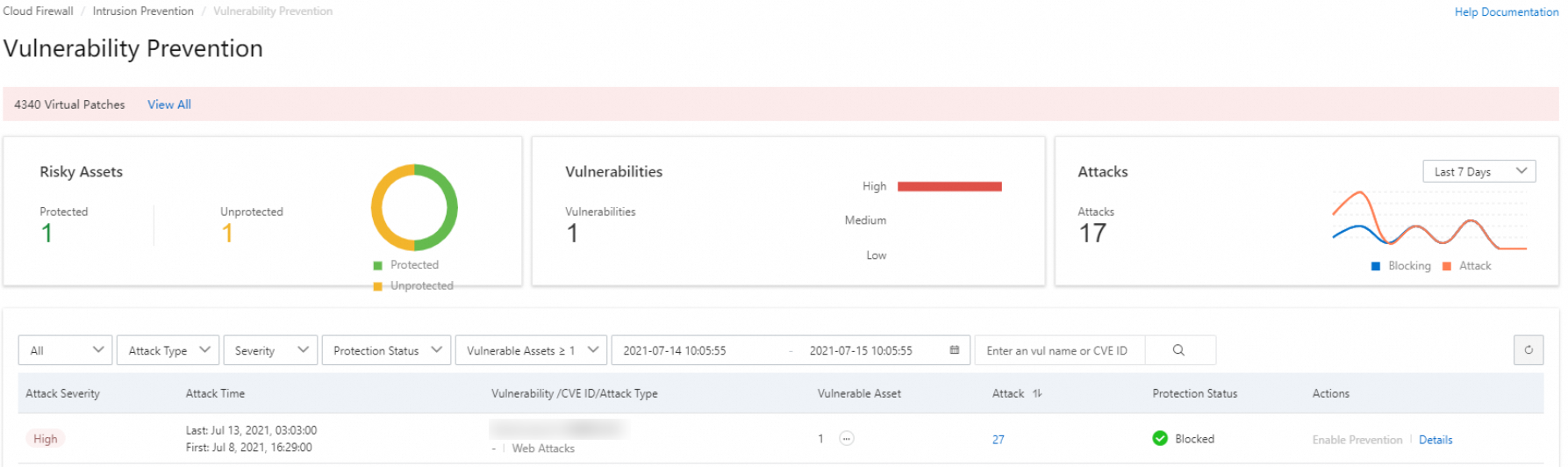

Vulnerability Prevention ページで、ご利用の資産に対する検出された脆弱性攻撃を確認します。

[脆弱性防御] ページには、過去 1 日、7 日、または 1 か月の検出結果が表示されます。

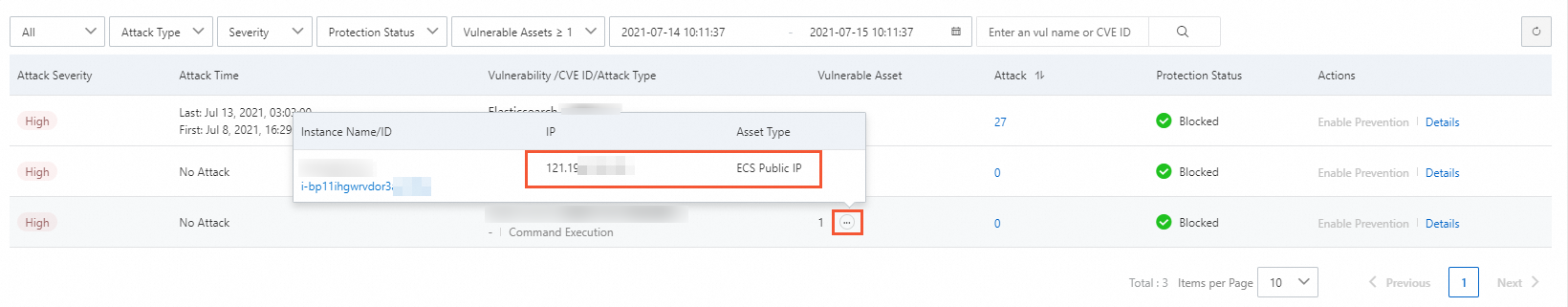

「脆弱なアセット」列の

アイコンにマウスをホバーすると、脆弱なアセットの IP アドレスを表示できます。

アイコンにマウスをホバーすると、脆弱なアセットの IP アドレスを表示できます。

[攻撃回数]:この脆弱性を悪用した、ご利用の資産に対する攻撃の回数です。

[保護ステータス]:この脆弱性の悪用に対して Cloud Firewall が実行するアクションです。

[ブロック済み]:Cloud Firewall は、この脆弱性を悪用した攻撃をブロックしました。

[アラートのみ]:Cloud Firewall は、脆弱性の悪用を検出し、アラートを報告しますが、ブロックはしません。

[部分的な保護]:影響を受ける ECS インスタンスの一部のみが Cloud Firewall によって保護されています。

[詳細]:[詳細] をクリックすると、[脆弱性と保護の詳細] ページが開き、脆弱性の名前、リスクレベル、CVE ID、影響を受ける資産などの詳細情報を確認できます。

Vulnerability Prevention ページで、[アラートのみ] ステータスの脆弱性を見つけ、[操作] 列の [保護を有効化] をクリックします。

保護を有効にすると、2 つの効果があります。脆弱性のあるサーバーに対して Cloud Firewall が有効になっていない場合、[保護を有効化] をクリックすると、そのサーバーのインターネット境界ファイアウォールが自動的に有効になります。サーバーに対して Cloud Firewall がすでに有効になっている場合、[保護を有効化] をクリックすると、[IPS 設定] ページの [脅威エンジンモード] がブロックモードになります。脆弱性ステータスの更新には 1~2 分かかる場合があります。しばらくお待ちください。

説明脆弱性防御を有効にした後も、既存のアクセスの制御ポリシーは新しく保護された資産に対して引き続き有効です。[インターネット境界ファイアウォール] ページの [インバウンド] タブで、それらのパブリックサービスポートへのトラフィックが許可されていることを確認してください。

関連トピック

防御設定機能を使用すると、脅威エンジンの動作モードを設定し、脅威インテリジェンス、基本保護、インテリジェントディフェンス、仮想パッチを設定して、侵入リスクをより正確に特定し、ブロックできます。詳細については、「IPS 設定」をご参照ください。

侵入防止 (IPS) 機能は、ハッカー攻撃、エクスプロイト、ブルートフォース攻撃、ワーム、マイニングプログラム、バックドア、トロイの木馬、DoS 攻撃などの悪意のあるトラフィックをリアルタイムで検出およびブロックし、クラウドベースの情報システムとネットワークアーキテクチャを保護します。詳細については、「IPS 機能の概要」および「侵入防止」をご参照ください。