一部の企業では、ビジネスリソースが複数の Alibaba Cloud アカウントに分散されています。各 Alibaba Cloud アカウントがビジネス保護のために Cloud Firewall を個別に購入すると、管理上の見落としによりネットワークセキュリティインシデントが発生する可能性があります。マルチアカウント管理機能を使用すると、1 つのアカウントの Cloud Firewall で複数アカウントのリソースを保護できます。このトピックでは、複数アカウントを使用して Cloud Firewall を管理する方法から、1 つのアカウントを使用する方法に切り替える方法について説明します。

背景情報

クラウドの導入が進むにつれて、ますます多くの企業サービスがクラウドに移行しています。企業が購入するクラウドリソースの数は急速に増加し、リソース、プロジェクト、人員、権限の管理が非常に複雑になっています。単一のアカウントでは、もはやワークロードをサポートするのに十分ではありません。マルチアカウントのクラウド導入モデルは、複数のサービスをクラウドに移行するための一般的な選択肢になりつつあります。エンタープライズユーザーは、特にセキュリティ、監査コンプライアンス、ネットワーキング、O&M に関連するプロダクトについて、アカウントをまたいでクラウドリソースを集中管理する必要があります。

これらの要件を満たすために、Cloud Firewall は Alibaba Cloud Resource Management の信頼できるサービス機能をサポートしています。この機能を使用すると、複数の Alibaba Cloud アカウントをリソースディレクトリに追加できます。各 Alibaba Cloud アカウントはメンバーアカウントになります。特定メンバーアカウントを管理者としてデリゲートして、リソースディレクトリ内のすべてのメンバーアカウントのリソースにアクセスできます。これにより、複数の Alibaba Cloud アカウントにまたがるパブリックアセットと VPC アセットに対して、統一されたトラフィック保護、ポリシー構成、ネットワークトラフィック分析、侵入防止、攻撃防御、侵害検知、ログ監査と分析を実装できます。

開始する前に、次のアカウントタイプを理解しておく必要があります:

アカウント名 | 説明 | Resource Management を有効にする権限 | Cloud Firewall を有効にする権限 |

管理アカウント | 管理アカウントは、Alibaba Cloud アカウントをリソースディレクトリにメンバーアカウントとして招待し、統一されたリソース管理を実装できます。 | すべてのエンタープライズアセットを管理する権限があります。 | Cloud Firewall 内のすべてのアセットを管理できます。 |

デリゲートされた管理者アカウント | 管理アカウントは、リソースディレクトリ内のメンバーアカウントを信頼できるサービスのデリゲートされた管理者アカウントとして指定できます。これが構成されると、デリゲートされた管理者アカウントは管理アカウントから権限付与を受け取ります。その後、デリゲートされた管理者アカウントは、信頼できるサービス内のリソースディレクトリの組織とメンバー情報にアクセスし、組織のビジネスマネジメントを実行できます。 説明 デリゲートされた管理者アカウントを使用すると、組織管理タスクとビジネスマネジメントタスクを分離できます。管理アカウントはリソースディレクトリの組織管理タスクを実行し、デリゲートされた管理者アカウントは信頼できるサービスのビジネスマネジメントタスクを実行します。 | すべてのエンタープライズアセットを管理する権限があります。 | Cloud Firewall 内のすべてのアセットを管理できます。 |

メンバーアカウント | アカウントは、管理アカウントによって招待され、リソースディレクトリに正常に参加した後に、リソースディレクトリのメンバーアカウントになります。 | 自身のアセットのみを管理できます。 | Cloud Firewall を購入できません。 |

シナリオ

ある企業が Alibaba Cloud アカウント A、アカウント B、アカウント C に対して Cloud Firewall を有効化しましたが、これによりビジネスマネジメントの難易度と時間的投資が増加しました。この企業は、Cloud Firewall のマルチアカウント管理機能を使用して、アカウント A をデリゲートされた管理者アカウントとして設定し、アカウント B とアカウント C をアカウント A のメンバーアカウントとして設定することにしました。この場合、Cloud Firewall を有効化する必要があるのはアカウント A だけで、アカウント B とアカウント C はアカウント A によって有効化された Cloud Firewall を共有できます。

前提条件

管理アカウントでリソースディレクトリが有効になっています。詳細については、「リソースディレクトリを有効にする」をご参照ください。

アカウント A に対して Cloud Firewall サブスクリプションエディション (Pro、Enterprise、または Ultimate Edition) または従量課金エディションが有効化されています。詳細については、「サブスクリプション」をご参照ください。

説明現在、Cloud Firewall サブスクリプションエディションのみがマルチアカウント管理機能をサポートしています。デリゲートされた管理者として使用するアカウントが、マルチアカウント管理をサポートする Cloud Firewall エディションを有効化していることを確認してください。Cloud Firewall サブスクリプションエディションによって、管理できるアカウントの数が異なります。詳細については、「サブスクリプション」をご参照ください。

管理できるアカウントのデフォルト数が要件を満たせない場合は、Cloud Firewall エディションをスペックアップして、管理できるアカウントの数を増やすことができます。

ステップ 1: アカウントをメンバーとしてリソースディレクトリに招待する

管理アカウントを使用して、リソースディレクトリに属していない Alibaba Cloud アカウントをリソースディレクトリに招待し、集中管理することができます。

管理アカウントを使用して Resource Management コンソールにログインします。

左側のナビゲーションウィンドウで、 を選択します。

表示されたページで、[メンバーを招待] をクリックします。

[メンバーを招待] パネルで、アカウント A、アカウント B、アカウント C の ID を [招待されたアカウントの ID またはメールアドレス] フィールドに入力し、リスク通知を選択します。

説明Alibaba Cloud アカウントのメールアドレスを入力する場合、アカウント登録時に指定したメールアドレスを入力する必要があります。アカウント作成後に関連付けられた代替メールアドレスは入力しないでください。複数のアカウント ID またはメールアドレスを入力できます。アカウント ID またはメールアドレスはコンマ (,) で区切ります。

[OK] をクリックします。

ステップ 2: リソースディレクトリ内のメンバーをデリゲートされた管理者アカウントとして指定する

デリゲートされた管理者アカウントを使用すると、組織管理タスクとビジネスマネジメントタスクを分離できます。リソースディレクトリの管理アカウントは、リソースディレクトリの組織管理タスクを実行するために使用されます。デリゲートされた管理者アカウントは、関連する信頼できるサービスのビジネスマネジメントタスクを実行するために使用されます。このトピックでは、アカウント A がデリゲートされた管理者アカウントとして指定されます。

管理アカウントを使用して Resource Management コンソールにログインします。

左側のナビゲーションウィンドウで、 を選択します。

[信頼できるサービス] ページで、デリゲートされた管理者アカウントを追加する信頼できるサービスを見つけ、[アクション] 列の [管理] をクリックします。

表示されたページの [デリゲートされた管理者アカウント] セクションで、[追加] をクリックします。

[デリゲートされた管理者アカウント] パネルで、アカウント A の ID を選択します。

[OK] をクリックします。

その後、デリゲートされた管理者アカウントを使用して、信頼できるサービスのマルチアカウント管理モジュールにアクセスし、リソースディレクトリ内で管理操作を実行できます。

ステップ 3: メンバーアカウントの Cloud Firewall のサブスクリプションを解除またはリリースする

マルチアカウント管理機能を使用するため、アカウント B とアカウント C はアカウント A のメンバーアカウントとして使用され、メンバーアカウントは Cloud Firewall を有効化できません。したがって、アカウント B とアカウント C の Cloud Firewall のサブスクリプションを解除またはリリースする必要があります。Cloud Firewall の課金方法 (サブスクリプションまたは従量課金) に基づいて、次の手順に従ってアカウント B とアカウント C の Cloud Firewall のサブスクリプションを解除またはリリースします。Cloud Firewall のサブスクリプションを解除またはリリースする前に、次の考慮事項と返金ルールを理解する必要があります。返金ルールの詳細については、「セルフサービスのサブスクリプション解除」をご参照ください。

考慮事項

Cloud Firewall のサブスクリプションを解除またはリリースすると、インターネットファイアウォールによって保護されていたアセットは保護されなくなります。

VPC ファイアウォールを有効にしている場合は、Cloud Firewall のサブスクリプションを解除またはリリースする前に無効にする必要があります。Cloud Firewall のサブスクリプションを解除またはリリースすると、ビジネスは保護されなくなります。サブスクリプションの解除またはリリースのプロセス中に、ルート切り替えのためにビジネスが中断される可能性があります。オフピーク時に操作を実行することをお勧めします。

警告このプロセス中にビジネスが中断されないようにするには、チケットを起票してプロダクト技術専門家にご相談ください。

Cloud Firewall のサブスクリプションを解除またはリリースすると、既存のアクセスの制御ポリシーと侵入防止ポリシーは無効になります。

重要構成済みのアクセスの制御ポリシーと侵入防止ポリシーをバックアップするには、チケットを起票してプロダクト技術専門家にご相談ください。

サブスクリプションの Cloud Firewall のサブスクリプションを解除する

アカウント B とアカウント C を使用して、次の操作を実行します:

リソースのサブスクリプション解除 ページに移動し、リソースのサブスクリプション解除 タブをクリックします。

リソースのサブスクリプション解除 タブで、通常のクラウドプロダクト をクリックし、部分的なサブスクリプション解除 タイプを選択します。

サブスクリプションを解除するサブスクリプション Cloud Firewall インスタンスを見つけ、操作 列の リソースのサブスクリプション解除 をクリックします。

リソースのサブスクリプション解除 ページで、リソース情報を確認し、サブスクリプション解除の理由 を設定し、「サブスクリプション解除ルール」を注意深く読み、サブスクリプション解除額を確認しました と サブスクリプションを解除したインスタンスのデータがバックアップおよび移行されたことを確認します を注意深く読んで選択します。

今すぐサブスクリプションを解除 をクリックし、プロンプト ダイアログボックスの内容を確認して、OK をクリックします。

サブスクリプション解除の申請が正常に送信された後、注文リスト をクリックしてサブスクリプション解除の処理詳細を表示できます。

従量課金 Cloud Firewall のリリース

アカウント B とアカウント C を使用して Cloud Firewall コンソールにログインします。

[概要] ページで、右上隅の を選択します。

[プロンプト] ダイアログボックスで、リリース情報を確認し、[OK] をクリックします。

ステップ 4: Cloud Firewall にメンバーアカウントを追加する

Cloud Firewall を使用すると、Alibaba Cloud リソースディレクトリの信頼できるサービスに基づいて、リソースディレクトリ内の複数の Alibaba Cloud アカウントを管理できます。リソースディレクトリ内の各 Alibaba Cloud アカウントはメンバーです。これにより、リソースディレクトリ内のすべてのメンバーがリソースを共有できます。

アカウント A を使用して Cloud Firewall コンソールにログインします。

左側のナビゲーションウィンドウで、 を選択します。

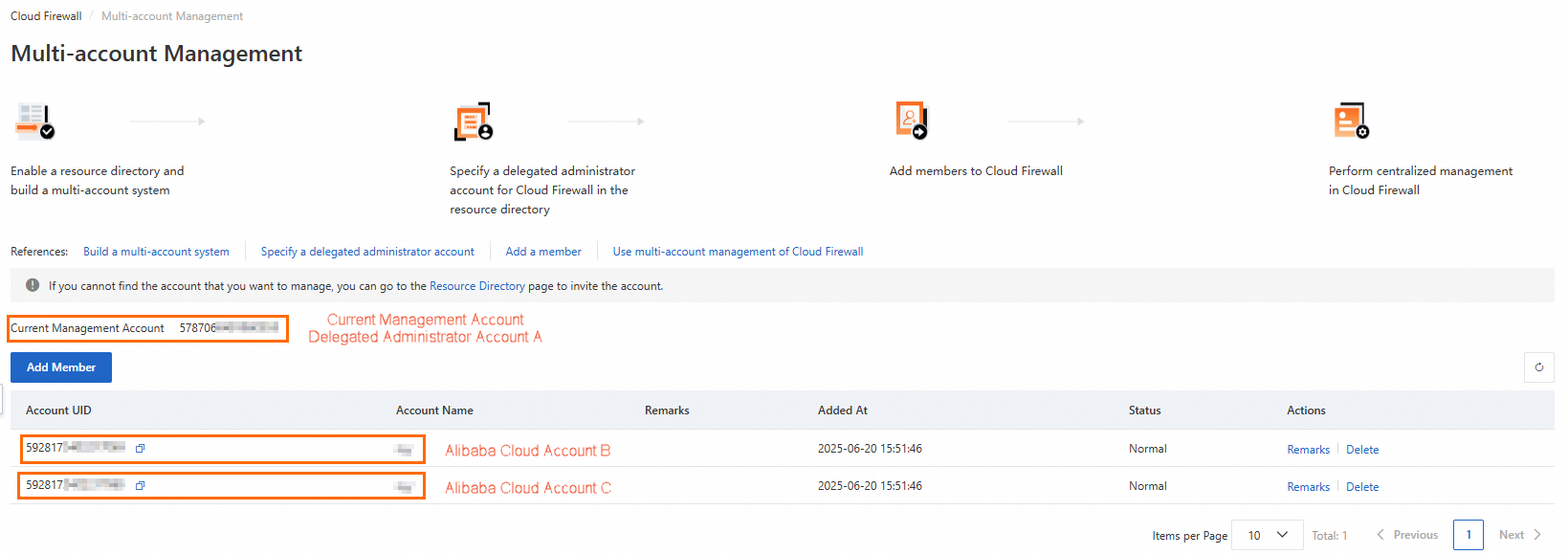

[マルチアカウント管理] ページで、[メンバーを追加] をクリックします。

[メンバーを追加] ダイアログボックスで、アカウント B とアカウント C のアカウント ID を右側の [選択されたメンバーアカウント] リストに追加します。次に、[OK] をクリックします。

これで、アカウント A はアカウント B とアカウント C をメンバーアカウントとして正常に追加しました。

メンバーを追加すると、Cloud Firewall はデフォルトでメンバーのリソースにアクセスできます。VPC ファイアウォールが Cloud Enterprise Network (CEN) インスタンスにアタッチされた VPC を保護し、VPC が異なる Alibaba Cloud アカウントによって作成されている場合、VPC が属する Alibaba Cloud アカウント内のクラウドリソースにアクセスするために Cloud Firewall を手動で権限付与する必要があります。詳細については、「Cloud Firewall がクラウドリソースにアクセスすることを権限付与する」をご参照ください。

ステップ 5: 共有リソースの Cloud Firewall を構成する

アカウント B とアカウント C が Cloud Firewall のサブスクリプションを解除またはリリースすると、既存のアクセスの制御ポリシーと侵入防止ポリシーは無効になります。したがって、アカウント B とアカウント C のインターネットファイアウォールと VPC ファイアウォールを有効にし、アクセスの制御ポリシーと侵入防止ポリシーを再構成する必要があります。

考慮事項

インターネットファイアウォールは数秒以内に有効にできます。

VPC ファイアウォールを再度有効にすると、ルート切り替えによりビジネスが中断される可能性があります。

アクセスの制御ポリシーと侵入防止ポリシーを再構成する必要があります。

アカウント A を使用して Cloud Firewall コンソールにログインします。

左側のナビゲーションウィンドウで、[ファイアウォール設定] をクリックします。

[ファイアウォール設定] ページで、[アセットを同期] をクリックします。システムは現在のアカウントとそのメンバーアカウントのアセット情報を同期します。

このプロセスには 1〜2 分かかります。

アセットの同期が完了したら、共有リソースに対して Cloud Firewall 保護を有効にできます。

インターネットファイアウォールを有効にする

詳細については、「インターネットファイアウォール」をご参照ください。

VPC ファイアウォールを有効にする

VPC ファイアウォールは次の 3 つのタイプに分類されます。必要に応じて適切なタイプを一致させる必要があります。

VPC ファイアウォールタイプ

アプリケーションシナリオ

操作ガイド

Enterprise Edition トランジットルーター用の VPC ファイアウォール

保護機能:

同一リージョン内の複数の VPC (VPC) 間のトラフィック

Enterprise Edition トランジットルーター (TR) を使用して接続された複数のクロスリージョン VPC 間のトラフィック

VPC と仮想ボーダールータ (VBR) 間のトラフィック、つまり VPC とデータセンター間のトラフィック

VPC とクラウド相互接続ネットワーク (CCN) インスタンス間のトラフィック

複数の VBR 間のトラフィック

CCN インスタンスと VBR 間のトラフィック

VPC とパブリック VPN ゲートウェイ間のトラフィック

複数の CCN インスタンス間のトラフィックは保護しません

Basic Edition トランジットルーター用の VPC ファイアウォール

保護機能:

同一リージョン内の複数の VPC (VPC) 間のトラフィック

Basic Edition トランジットルーター (TR) を使用して接続された複数のクロスリージョン VPC 間のトラフィック

VPC と仮想ボーダールータ (VBR) 間のトラフィック、つまり VPC とデータセンター間のトラフィック

VPC とクラウド相互接続ネットワーク (CCN) インスタンス間のトラフィック

保護しないもの:

複数の VBR 間のトラフィック

CCN インスタンスと VBR 間のトラフィック

複数の CCN インスタンス間のトラフィック

Express Connect 回線用の VPC ファイアウォール

保護するもの:

同一リージョン内にあり、同一アカウントに属し、VPC (VPC) モードの Express Connect 回線を使用して接続されている複数の VPC 間のトラフィック

VPC ピアリング接続を使用して接続されている同一リージョン内の複数の VPC 間のトラフィック。VPC は同一アカウントまたは異なるアカウントに属することができます。

保護しないもの:

VPC (VPC) モードの Express Connect 回線を使用して接続されている複数のクロスアカウントおよびクロスリージョン VPC 間のトラフィック

VPC と仮想ボーダールータ (VBR) 間のトラフィック

説明クロスリージョンまたはクロスアカウント VPC 間のトラフィック、または VPC と VBR 間のトラフィックを保護するには、CEN ネットワークを使用することをお勧めします。詳細については、チケットを起票してください。

アクセスの制御ポリシーを構成する

詳細については、「インターネットファイアウォールのアクセスの制御ポリシーを構成する」、「VPC ファイアウォールのアクセスの制御ポリシーを構成する」、および「内部ファイアウォールのアクセスの制御ポリシーを構成する」をご参照ください。

侵入防止ポリシーを構成する

詳細については、「侵入防止」をご参照ください。

ステップ 6: ビジネスの安定性を確認する

ビジネスのトラフィックに基づいて、アクセスの制御ポリシーのヒットステータスとトラフィックログの詳細を確認できます。アクセスの制御ポリシーのヒットステータスとトラフィックログが、異常な情報なしで構成の期待値と一致する場合、構成は正しく、ビジネスは安定しています。アクセスの制御ポリシーのヒットステータスとトラフィックログの詳細については、アクセスの制御ポリシーページおよびログ監査ページに移動してください。