このトピックでは、カスタムポリシーをRAMユーザーにアタッチすることで、トレース分析機能に対する権限をRAMユーザーに付与する方法について説明します。

前提条件

- カスタムポリシーを作成する前に、ポリシー要素、構造、および構文の基本的な知識が必要です。詳細については、ポリシー要素をご参照ください。

- AliyunTracingAnalysisFull-AccessポリシーとAliyunTracingAnalysisReadOnlyAccessポリシーというシステムポリシーがRAMユーザーにアタッチされていないことを確認してください。重要 トレース分析のシステムポリシーをRAMユーザーにアタッチする場合、同時にカスタムポリシーをRAMユーザーにアタッチすることはできません。

背景情報

トレース分析によって提供されるシステムポリシーは粗粒度です。システムポリシーが要件を満たせない場合は、カスタムポリシーを作成してきめ細かいアクセス制御を実装できます。たとえば、特定のアプリケーションに対する権限をRAMユーザーに付与する必要がある場合は、カスタムポリシーを作成する必要があります。

手順1:カスタムポリシーを作成する

管理権限を持つRAMユーザーとしてRAMコンソールにログオンします。

左側のナビゲーションペインで、を選択します。

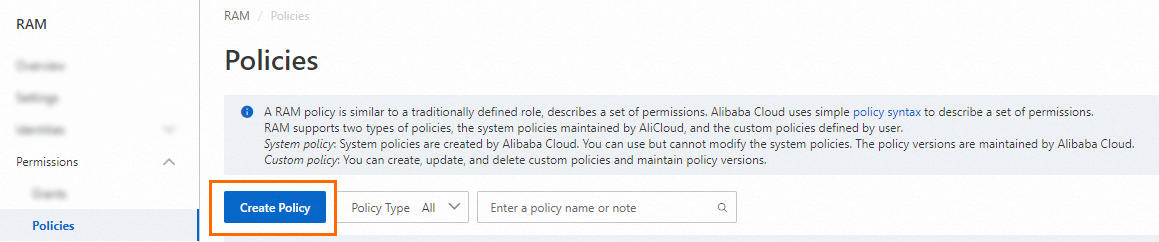

ポリシーページで、ポリシーの作成をクリックします。

- ポリシーの作成ページで、JSONタブをクリックします。エディターで権限ポリシーを設定します。詳細については、ポリシー要素をご参照ください。

- 例:中国(杭州)リージョン内のすべてのアプリケーションに対する読み取り専用権限を付与するカスタムポリシーを作成します。

{ "Version": "1", "Statement": [ { "Action": "xtrace:ReadXtraceApp", "Resource": "acs:xtrace:cn-hangzhou:*:xtrace/*", "Effect": "Allow" }, { "Action": "xtrace:Describe*", "Resource": "*", "Effect": "Allow" } ] } - 例:中国(杭州)リージョンで名前がdemoで始まるアプリケーションに対する読み取り専用権限を付与するカスタムポリシーを作成します。

{ "Version": "1", "Statement": [ { "Action": "xtrace:ReadXtraceApp", "Resource": "acs:xtrace:cn-hangzhou:*:xtrace/demo*", "Effect": "Allow" }, { "Action": "xtrace:Describe*", "Resource": "*", "Effect": "Allow" } ] }

- 例:中国(杭州)リージョン内のすべてのアプリケーションに対する読み取り専用権限を付与するカスタムポリシーを作成します。

- ポリシー情報を編集するには、次へをクリックしますをクリックします。

ポリシーの作成ダイアログボックスで、名前と説明パラメーターを設定し、OKをクリックします。

手順2:カスタムポリシーをRAMユーザーにアタッチする

RAM管理者としてRAMコンソールにログオンします。

左側のナビゲーションペインで、を選択します。

ユーザーページで、必要なRAMユーザーを見つけ、権限の追加アクション列のをクリックします。

複数のRAMユーザーを選択し、ページの下部にある権限の追加をクリックして、一度にRAMユーザーに権限を付与することもできます。

権限の付与パネルで、RAMユーザーに権限を付与します。

リソーススコープパラメーターを設定します。

アカウント:承認は現在のAlibaba Cloudアカウントに適用されます。

リソースグループ:承認は特定のリソースグループに適用されます。

重要リソーススコープパラメーターでリソースグループを選択した場合は、必要なクラウドサービスがリソースグループをサポートしていることを確認してください。詳細については、リソースグループで動作するサービスをご参照ください。リソースグループに権限を付与する方法の詳細については、リソースグループを使用して、特定のECSインスタンスを管理するための権限をRAMユーザーに付与するをご参照ください。

プリンシパルパラメーターを設定します。

プリンシパルは、権限を付与するRAMユーザーです。現在のRAMユーザーが自動的に選択されます。

ポリシーパラメーターを設定します。

ポリシーには一連の権限が含まれています。ポリシーは、システムポリシーとカスタムポリシーに分類できます。一度に複数のポリシーを選択できます。

システムポリシー:Alibaba Cloudによって作成されたポリシー。これらのポリシーは使用できますが、変更することはできません。ポリシーのバージョン更新はAlibaba Cloudによって管理されます。詳細については、RAMで動作するサービスをご参照ください。

説明システムは、AdministratorAccessやAliyunRAMFullAccessなどの高リスクのシステムポリシーを自動的に識別します。高リスクのポリシーをアタッチして不要な権限を付与しないことをお勧めします。

カスタムポリシー:ビジネス要件に基づいてカスタムポリシーを管理および更新できます。カスタムポリシーの作成、更新、削除ができます。詳細については、カスタムポリシーを作成するをご参照ください。

権限の付与をクリックします。

閉じるをクリックします。

ポリシー要素

Effect

ステートメントの結果が明示的な許可か明示的な拒否かを指定します。有効な値:許可と拒否。

Action

| Action | 権限 |

| xtrace:Describe | トレース分析の粗粒度の読み取り専用権限と粗粒度の読み取り権限。この権限を持つRAMユーザーのみがトレース分析コンソールにログオンできます。 |

| xtrace:ReadXtraceApp | トレース分析の読み取り専用権限。この権限を使用して、アプリケーション、アプリケーションの詳細、API呼び出しの詳細などの情報を表示できます。また、この権限を使用して、アプリケーションとリージョンに対するRAM権限を制御することもできます。 |

| xtrace:SaveXtraceAppConfig | トレース分析のアプリケーション設定を保存するための権限。 |

| xtrace:DeleteXtraceApp | トレース分析からアプリケーションを削除するための権限。 |

Resources

ポリシーが有効になるリソースを指定します。

ステートメントの例:

"Resource": [

"acs:xtrace:<regionid>:*:xtrace/<appname>"

]<regionid>を指定したリージョンIDに置き換えます。すべてのリソースの権限を付与する場合は、<regionid>を*に置き換えます。<appname>を指定したアプリケーション名に置き換えます。すべてのアプリケーションに権限を付与する場合は、<appname>を*に置き換えます。同じ名前のプレフィックスを持つアプリケーションを指定する場合は、<appname>を名前のプレフィックス*に置き換えます。例:k8s*。