Application Real-Time Monitoring Service (ARMS) は、すべてのブラウザ監視リソースに対して広範な権限を付与するシステムポリシーを提供します。チームメンバーに特定のアプリケーションやリージョンへの読み取り専用アクセスを許可するなど、きめ細かなアクセス制御が必要な場合は、Resource Access Management (RAM) コンソールでカスタムポリシーを作成し、RAM ユーザーにアタッチします。

前提条件

カスタムポリシーベースのアクセス制御は、2022年8月26日 00:00 以降にアクティベートされた ARMS インスタンスで利用可能です。この日付より前に ARMS をアクティベートした場合は、この機能を有効にするためにチケットを送信する必要があります。

開始する前に、RAM ポリシーの要素、構造、構文について基本的な理解があることを確認してください。詳細については、「ポリシー要素」をご参照ください。

ポリシー要素のリファレンス

ブラウザ監視のカスタムポリシーでは、Effect、Action、Resource の 3 つの要素を使用します。

Effect

ステートメントがアクセスを許可するか拒否するかを指定します。有効な値:Allow、Deny。

Action

RAM ユーザーがブラウザ監視リソースに対して実行できる操作を定義します。

|

Action |

説明 |

一般的なユースケース |

|

arms:ReadRumApp |

指定されたアプリケーションへの読み取り専用アクセス |

アプリケーションの概要、セッショントレース、JS エラーの表示 |

|

arms:SaveRumApp |

指定されたアプリケーションへの書き込みアクセス |

ブラウザ監視でアプリケーションサイトを作成 |

|

arms:DeleteRumApp |

指定されたアプリケーションへのアクセスを削除する |

ブラウザ監視からアプリケーションを削除 |

Resource

ポリシーが対象とするアプリケーションとリージョンを指定します。フォーマット:

acs:arms:<region-id>:*:armsweb/<app-name>|

プレースホルダー |

説明 |

例 |

|

|

アプリケーションがデプロイされているリージョン。すべてのリージョンを指定する場合は |

|

|

|

アプリケーション名。すべてのアプリケーションを指定する場合は |

|

ステップ 1:カスタムポリシーの作成

管理権限を持つ RAM ユーザーとして RAM コンソールにログインします。

左側のナビゲーションウィンドウで、 を選択します。

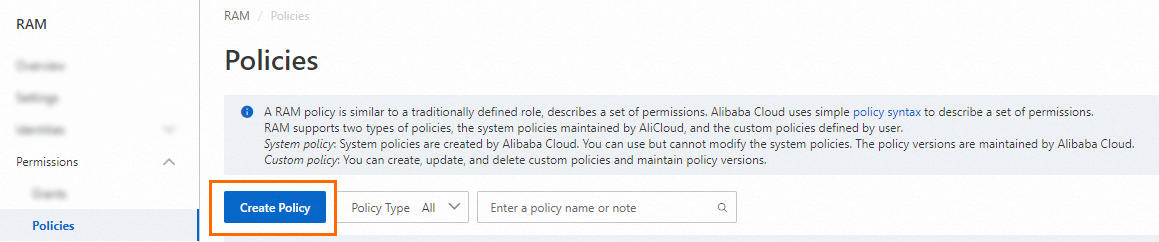

[ポリシー] ページで、[ポリシーの作成] をクリックします。

-

[ポリシーの作成] ページで、[JSON] タブをクリックし、エディターにポリシーを入力します。

次の例では、中国 (杭州) リージョン内のすべてのブラウザ監視アプリケーションへの読み取り専用アクセスを許可します:

{ "Version": "1", "Statement": [ { "Action": [ "arms:ReadRumApp" ], "Resource": "acs:arms:cn-hangzhou:*:armsweb/*", "Effect": "Allow", "Condition": {} } ] }その他の例については、「ポリシーの例」をご参照ください。

上部にある [最適化] をクリックします。[最適化] メッセージで、[実行] をクリックしてポリシーを最適化します。

高度な最適化では、システムによって以下の操作が実行されます:

アクションと互換性のないリソースまたは条件を分割します。

リソースを絞り込みます。

ポリシーステートメントの重複を排除またはマージします。

[ポリシーの作成] ページで、[OK] をクリックします。

[ポリシーの作成] ダイアログボックスで、[ポリシー名] と [説明] パラメーターを設定し、[OK] をクリックします。

ステップ 2:RAM ユーザーへのカスタムポリシーのアタッチ

RAM 管理者として RAM コンソールにログインします。

左側のナビゲーションウィンドウで、 を選択します。

[ユーザー] ページで、目的の RAM ユーザーを見つけ、[操作] 列の [権限の追加] をクリックします。

複数の RAM ユーザーを選択し、ページ下部の [権限の追加] をクリックして、一度に権限を付与することもできます。

[権限の付与] パネルで、RAM ユーザーに権限を付与します。

[リソース範囲] パラメーターを設定します。

[アカウント]:権限付与は現在の Alibaba Cloud アカウントで有効になります。

[リソースグループ]:権限付与は特定のリソースグループで有効になります。

重要リソース範囲パラメーターでリソースグループを選択した場合、目的のクラウドサービスがリソースグループをサポートしていることを確認してください。詳細については、「リソースグループと連携するサービス」をご参照ください。リソースグループで権限を付与する方法の詳細については、「リソースグループを使用して、RAM ユーザーが特定の ECS インスタンスのみを管理できるように制限する」をご参照ください。

プリンシパルパラメーターを設定します。

プリンシパルは、権限を付与する対象の RAM ユーザーです。現在の RAM ユーザーが自動的に選択されます。

ポリシーパラメーターを設定します。

ポリシーには一連の権限が含まれています。ポリシーは、システムポリシーとカスタムポリシーに分類できます。一度に複数のポリシーを選択できます。

システムポリシー:Alibaba Cloud によって作成されたポリシーです。これらのポリシーは使用できますが、変更はできません。ポリシーのバージョン更新は Alibaba Cloud によって維持されます。詳細については、「RAM と連携するサービス」をご参照ください。

説明システムは、AdministratorAccess や AliyunRAMFullAccess などのリスクの高いシステムポリシーを自動的に識別します。リスクの高いポリシーをアタッチして、不要な権限を付与しないことを推奨します。

カスタムポリシー:ビジネス要件に基づいてカスタムポリシーを管理および更新できます。カスタムポリシーの作成、更新、削除が可能です。詳細については、「カスタムポリシーの作成」をご参照ください。

[OK]をクリックします。

[閉じる] をクリックします。

ポリシーの例

特定のリージョン内のすべてのアプリケーションへの読み取り専用アクセス

中国 (杭州) リージョン内のすべてのブラウザ監視アプリケーションへの読み取り専用アクセスを許可します:

{

"Version": "1",

"Statement": [

{

"Action": [

"arms:ReadRumApp"

],

"Resource": "acs:arms:cn-hangzhou:*:armsweb/*",

"Effect": "Allow",

"Condition": {}

}

]

}特定のアプリケーションへのフルアクセス

すべてのリージョンにわたる単一のアプリケーションへの読み取り、書き込み、削除アクセスを許可します。my-app を実際のアプリケーション名に置き換えてください。

{

"Version": "1",

"Statement": [

{

"Action": [

"arms:ReadRumApp",

"arms:SaveRumApp",

"arms:DeleteRumApp"

],

"Resource": "acs:arms:*:*:armsweb/my-app",

"Effect": "Allow",

"Condition": {}

}

]

}共通のプレフィックスを持つアプリケーションへの読み取り専用アクセス

すべてのリージョンにわたり、名前が prod- で始まるすべてのアプリケーションへの読み取り専用アクセスを許可します。このパターンを使用して、環境ベースの命名規則の権限を管理します。

{

"Version": "1",

"Statement": [

{

"Action": [

"arms:ReadRumApp"

],

"Resource": "acs:arms:*:*:armsweb/prod-*",

"Effect": "Allow",

"Condition": {}

}

]

}特定のリージョン内の特定のアプリケーションへの読み取り専用アクセス

中国 (杭州) リージョン内の my-app という名前の単一のアプリケーションへの読み取り専用アクセスを許可します。最も制限の厳しいアクセスには、このパターンを使用します。

{

"Version": "1",

"Statement": [

{

"Action": [

"arms:ReadRumApp"

],

"Resource": "acs:arms:cn-hangzhou:*:armsweb/my-app",

"Effect": "Allow",

"Condition": {}

}

]

}関連ドキュメント

-

ポリシー要素:RAM ポリシーの構文と構造のリファレンス。

-

RAM と連携するサービス: RAM をベースとしたアクセスの制御をサポートする Alibaba Cloud サービスの完全なリスト。