Untuk membangun koneksi IPsec-VPN antara pusat data dan Virtual Private Cloud (VPC) di Alibaba Cloud, Anda perlu menambahkan konfigurasi VPN ke perangkat gateway di pusat data setelah mengonfigurasi gateway VPN di Alibaba Cloud. Topik ini menjelaskan cara menambahkan konfigurasi VPN ke firewall Cisco.

Skenario

Dalam contoh ini, sebuah perusahaan telah menerapkan VPC di Alibaba Cloud dengan blok CIDR 10.0.0.0/16. Aplikasi dijalankan pada instance Elastic Compute Service (ECS) dalam VPC tersebut. Perusahaan memiliki pusat data yang menggunakan blok CIDR 192.168.0.0/16 untuk berkomunikasi dengan VPC. Perusahaan ingin membangun koneksi IPsec-VPN antara pusat data dan VPC di cloud guna mengimplementasikan akses sumber daya bersama.

Penting Dalam skenario ini, firewall Cisco di pusat data membangun koneksi IPsec-VPN ke Alibaba Cloud dalam mode dual-tunnel menggunakan dua alamat IP publik. Jika gateway VPN Anda hanya mendukung koneksi IPsec-VPN dalam mode single-tunnel, lihat bagian Konfigurasikan firewall Cisco untuk menggunakan satu tunnel dari topik ini.

Kami merekomendasikan agar Anda meningkatkan gateway VPN Anda untuk mengaktifkan mode dual-tunnel. Koneksi IPsec-VPN dalam mode dual-tunnel mendukung pemulihan bencana lintas zona, sehingga secara efektif meningkatkan ketersediaan tinggi jaringan. Untuk informasi lebih lanjut, lihat Tingkatkan gateway VPN untuk mengaktifkan mode dual-tunnel.

Rencana blok CIDR dan contoh konfigurasi VPN

Rencana blok CIDR

Sumber Daya | Blok CIDR | Alamat IP |

Pusat Data | Blok CIDR yang perlu berkomunikasi dengan VPC: 192.168.0.0/16 | Alamat IP server: 192.168.50.198 |

Firewall Cisco | Tidak Ada | Antarmuka fisik yang terhubung ke Internet pada firewall Cisco: GigabitEthernet 0/0: Antarmuka ini dikonfigurasi dengan alamat IP publik. Dalam contoh ini, 121.XX.XX.211 digunakan. GigabitEthernet 0/2: Antarmuka ini dikonfigurasi dengan alamat IP publik. Dalam contoh ini, 121.XX.XX.77 digunakan. GigabitEthernet 0/1: Antarmuka ini terhubung ke pusat data dan dikonfigurasi dengan alamat IP 192.168.50.217.

|

VPC | Blok CIDR utama: 10.0.0.0/16 vSwitch 1: 10.0.10.0/24 vSwitch 2: 10.0.20.0/24 | Alamat IP instance ECS: 10.0.10.33 |

Gateway VPN Publik | Tidak Ada |

Catatan Setelah Anda membuat gateway VPN, sistem secara otomatis menetapkan alamat IP ke gateway VPN. |

Rencana blok CIDR untuk routing dinamis BGP

Selain routing statis, topik ini juga menjelaskan cara mengonfigurasi firewall Cisco untuk membangun koneksi IPsec-VPN yang menggunakan routing dinamis Border Gateway Protocol (BGP). Jika Anda tidak perlu menggunakan routing dinamis BGP, lewati bagian ini. Tabel berikut menjelaskan rencana blok CIDR untuk routing dinamis BGP.

Sumber Daya | Tunnel | Blok CIDR Tunnel BGP | Alamat IP BGP | ASN Lokal BGP |

Gateway VPN | Tunnel 1 | 169.254.10.0/30

Catatan Pada gateway VPN, blok CIDR setiap tunnel harus unik. | 169.254.10.1 | 65530 |

Tunnel 2 | 169.254.20.0/30 | 169.254.20.1 |

Firewall Cisco | Tunnel 1 | 169.254.10.0/30 | 169.254.10.2 | 65000 |

Tunnel 2 | 169.254.20.0/30 | 169.254.20.2 |

Contoh Konfigurasi VPN

Dalam contoh ini, Tunnel 1 adalah tunnel aktif dan Tunnel 2 adalah tunnel cadangan. Kedua tunnel menggunakan nilai sampel yang sama.

Konfigurasi VPN di Alibaba Cloud dan firewall Cisco harus identik untuk setiap tunnel.

Parameter | Nilai sampel di Alibaba Cloud | Nilai sampel di firewall Cisco |

Kunci pre-shared | 123456**** | 123456**** |

Konfigurasi Internet Key Exchange (IKE) | Versi IKE | ikev2 | ikev2 |

Mode negosiasi | main | main |

Algoritma enkripsi | aes | aes |

Algoritma autentikasi | sha1 | sha1 |

Grup Diffie-Hellman (DH) | group14 | group14 |

Masa hidup SA (detik) | 86400 | 86400 |

Konfigurasi IPsec | Algoritma enkripsi | aes | aes |

Algoritma autentikasi | sha1 | sha1 |

Grup DH | group14 | group14 |

Masa hidup SA (detik) | 86400 | 86400 |

Prosedur

Catatan Dalam contoh ini, perangkat lunak Adaptive Security Appliance (ASA) 9.19.1 digunakan untuk menjelaskan cara mengonfigurasi firewall Cisco. Perintah dapat bervariasi tergantung pada versi perangkat lunak. Konsultasikan dokumentasi atau vendor Anda sesuai dengan lingkungan aktual selama operasi.

Dalam skenario ini, kami merekomendasikan Anda menggunakan mode routing berbasis tujuan - routing statis atau mode routing berbasis tujuan - routing dinamis BGP.

Mode routing berbasis tujuan - routing statis

Prasyarat

Topik ini hanya menjelaskan cara menambahkan konfigurasi VPN ke firewall Cisco. Prosedur untuk mengonfigurasi gateway VPN di Alibaba Cloud dihilangkan. Sebelum mengonfigurasi firewall Cisco, pastikan Anda telah menyelesaikan tugas berikut: buat gateway VPN, buat gateway pelanggan, buat koneksi IPsec-VPN, dan konfigurasikan routing untuk gateway VPN. Untuk informasi lebih lanjut, lihat Hubungkan VPC ke pusat data dalam mode dual-tunnel.

Prosedur

Masuk ke CLI firewall Cisco dan masuk ke mode konfigurasi.

ciscoasa> enable

Password: ******** # Masukkan kata sandi untuk masuk ke mode enable.

ciscoasa# configure terminal # Masuk ke mode konfigurasi.

ciscoasa(config)#

Lihat konfigurasi antarmuka dan konfigurasi rute untuk akses internet.

Verifikasi bahwa antarmuka telah dikonfigurasi dan diaktifkan pada firewall Cisco. Dalam contoh ini, konfigurasi antarmuka berikut digunakan:

ciscoasa(config)# show running-config interface

!

interface GigabitEthernet0/0

nameif outside1 # Nama antarmuka GigabitEthernet 0/0.

security-level 0

ip address 121.XX.XX.211 255.255.255.255 # Alamat IP publik antarmuka GigabitEthernet 0/0.

!

interface GigabitEthernet0/1 # Antarmuka yang terhubung ke pusat data.

nameif private # Nama antarmuka GigabitEthernet 0/1.

security-level 100 # Tingkat keamanan antarmuka pribadi yang terhubung ke pusat data, yang lebih rendah daripada antarmuka publik.

ip address 192.168.50.217 255.255.255.0 # Alamat IP antarmuka GigabitEthernet 0/1.

!

interface GigabitEthernet0/2

nameif outside2 # Nama antarmuka GigabitEthernet 0/2.

security-level 0

ip address 121.XX.XX.77 255.255.255.255 # Alamat IP publik antarmuka GigabitEthernet 0/2.

!

route outside1 39.XX.XX.218 255.255.255.255 192.XX.XX.172 # Rute untuk mengakses alamat IP publik Tunnel 1 di Alibaba Cloud. Hop berikutnya adalah alamat IP publik.

route outside2 182.XX.XX.19 255.255.255.255 192.XX.XX.158 # Rute untuk mengakses alamat IP publik Tunnel 2 di Alibaba Cloud. Hop berikutnya adalah alamat IP publik.

route private 192.168.0.0 255.255.0.0 192.168.50.216 # Rute yang menunjuk ke pusat data.

Aktifkan fitur IKEv2 untuk antarmuka publik.

crypto ikev2 enable outside1

crypto ikev2 enable outside2

Buat kebijakan IKEv2 dan tentukan algoritma autentikasi, algoritma enkripsi, grup DH, dan masa hidup SA dalam fase IKE pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

Penting Ketika Anda mengonfigurasi koneksi IPsec-VPN di Alibaba Cloud, Anda hanya dapat menentukan satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IKE. Kami merekomendasikan Anda menentukan hanya satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IKE pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

crypto ikev2 policy 10

encryption aes # Tentukan algoritma enkripsi.

integrity sha # Tentukan algoritma autentikasi.

group 14 # Tentukan grup DH.

prf sha # Nilai parameter prf harus sama dengan parameter integritas. Secara default, nilai-nilai ini sama di Alibaba Cloud.

lifetime seconds 86400 # Tentukan masa hidup SA.

Buat proposal IPsec dan profil, serta tentukan algoritma enkripsi, algoritma autentikasi, grup DH, dan masa hidup SA dalam fase IPsec pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

Penting Ketika Anda mengonfigurasi koneksi IPsec-VPN di Alibaba Cloud, Anda hanya dapat menentukan satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IPsec. Kami merekomendasikan Anda menentukan hanya satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IPsec pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

crypto ipsec ikev2 ipsec-proposal ALIYUN-PROPOSAL # Buat proposal IPsec.

protocol esp encryption aes # Tentukan algoritma enkripsi. Protokol Encapsulating Security Payload (ESP) digunakan di Alibaba Cloud. Oleh karena itu, gunakan protokol ESP.

protocol esp integrity sha-1 # Tentukan algoritma autentikasi. Protokol ESP digunakan di Alibaba Cloud. Oleh karena itu, gunakan protokol ESP.

crypto ipsec profile ALIYUN-PROFILE

set ikev2 ipsec-proposal ALIYUN-PROPOSAL # Buat profil IPsec dan terapkan proposal yang dibuat.

set ikev2 local-identity address # Atur format ID lokal ke alamat IP, yang sama dengan format ID remote di Alibaba Cloud.

set pfs group14 # Tentukan Perfect Forward Secrecy (PFS) dan grup DH.

set security-association lifetime seconds 86400 # Tentukan masa hidup SA berbasis waktu.

set security-association lifetime kilobytes unlimited # Nonaktifkan masa hidup SA berbasis lalu lintas.

Buat grup tunnel dan tentukan kunci pre-shared untuk tunnel, yang harus sama dengan yang ada di Alibaba Cloud.

tunnel-group 39.XX.XX.218 type ipsec-l2l # Tentukan mode enkapsulasi l2l untuk Tunnel 1.

tunnel-group 39.XX.XX.218 ipsec-attributes

ikev2 remote-authentication pre-shared-key 123456**** # Tentukan kunci pre-shared peer untuk Tunnel 1, yang merupakan kunci pre-shared di Alibaba Cloud.

ikev2 local-authentication pre-shared-key 123456**** # Tentukan kunci pre-shared lokal untuk Tunnel 1, yang harus sama dengan yang ada di Alibaba Cloud.

!

tunnel-group 182.XX.XX.19 type ipsec-l2l # Tentukan mode enkapsulasi l2l untuk Tunnel 2.

tunnel-group 182.XX.XX.19 ipsec-attributes

ikev2 remote-authentication pre-shared-key 123456**** # Tentukan kunci pre-shared peer untuk Tunnel 2, yang merupakan kunci pre-shared di Alibaba Cloud.

ikev2 local-authentication pre-shared-key 123456**** # Tentukan kunci pre-shared lokal untuk Tunnel 2, yang harus sama dengan yang ada di Alibaba Cloud.

!

Buat antarmuka tunnel.

interface Tunnel1 # Buat antarmuka untuk Tunnel 1.

nameif ALIYUN1

ip address 169.254.10.2 255.255.255.252 # Tentukan alamat IP antarmuka.

tunnel source interface outside1 # Tentukan alamat IP antarmuka GigabitEthernet 0/0 sebagai alamat sumber Tunnel 1.

tunnel destination 39.XX.XX.218 # Tentukan alamat IP publik Tunnel 1 di Alibaba Cloud sebagai alamat tujuan Tunnel 1.

tunnel mode ipsec ipv4

tunnel protection ipsec profile ALIYUN-PROFILE # Terapkan profil IPsec ALIYUN-PROFILE pada Tunnel 1.

no shutdown # Aktifkan antarmuka untuk Tunnel 1.

!

interface Tunnel2 # Buat antarmuka untuk Tunnel 2.

nameif ALIYUN2

ip address 169.254.20.2 255.255.255.252 # Tentukan alamat IP antarmuka.

tunnel source interface outside2 # Tentukan alamat IP antarmuka GigabitEthernet 0/2 sebagai alamat sumber Tunnel 2.

tunnel destination 182.XX.XX.19 # Tentukan alamat IP publik Tunnel 2 di Alibaba Cloud sebagai alamat tujuan Tunnel 2.

tunnel mode ipsec ipv4

tunnel protection ipsec profile ALIYUN-PROFILE # Terapkan profil IPsec ALIYUN-PROFILE pada Tunnel 2.

no shutdown # Aktifkan antarmuka untuk Tunnel 2.

!

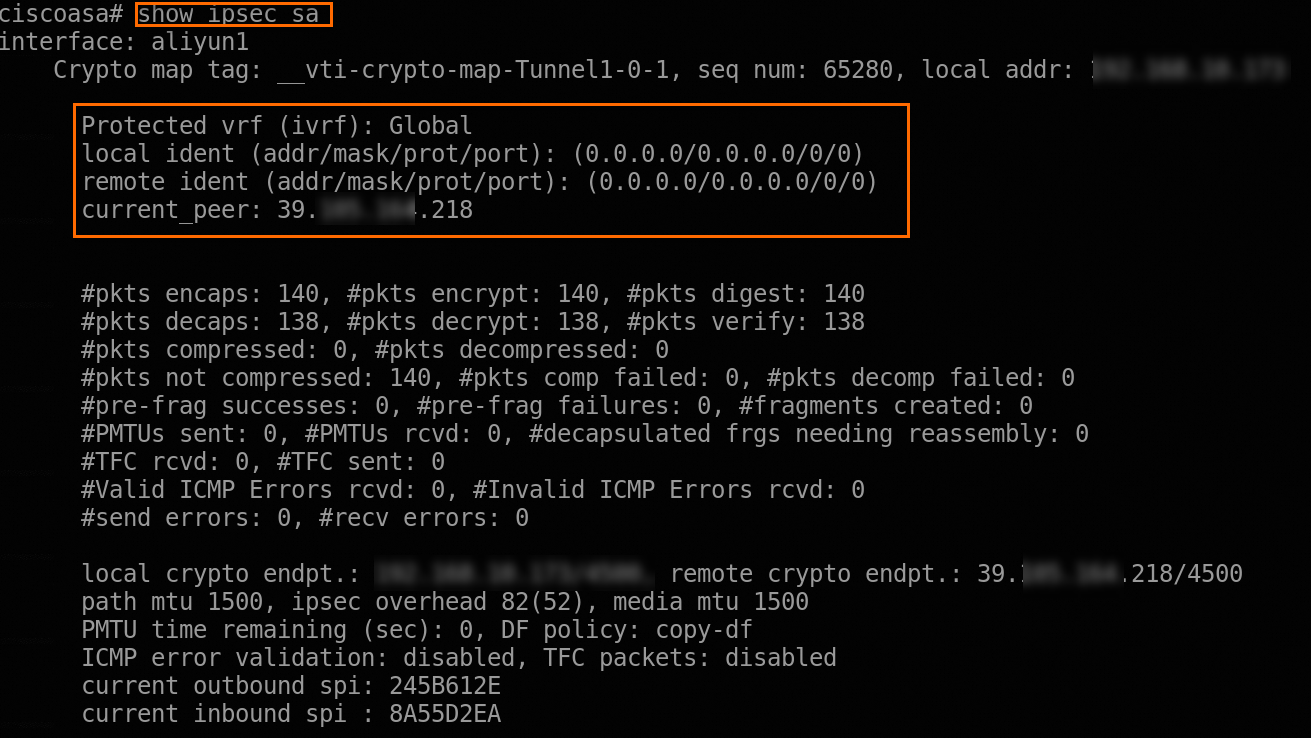

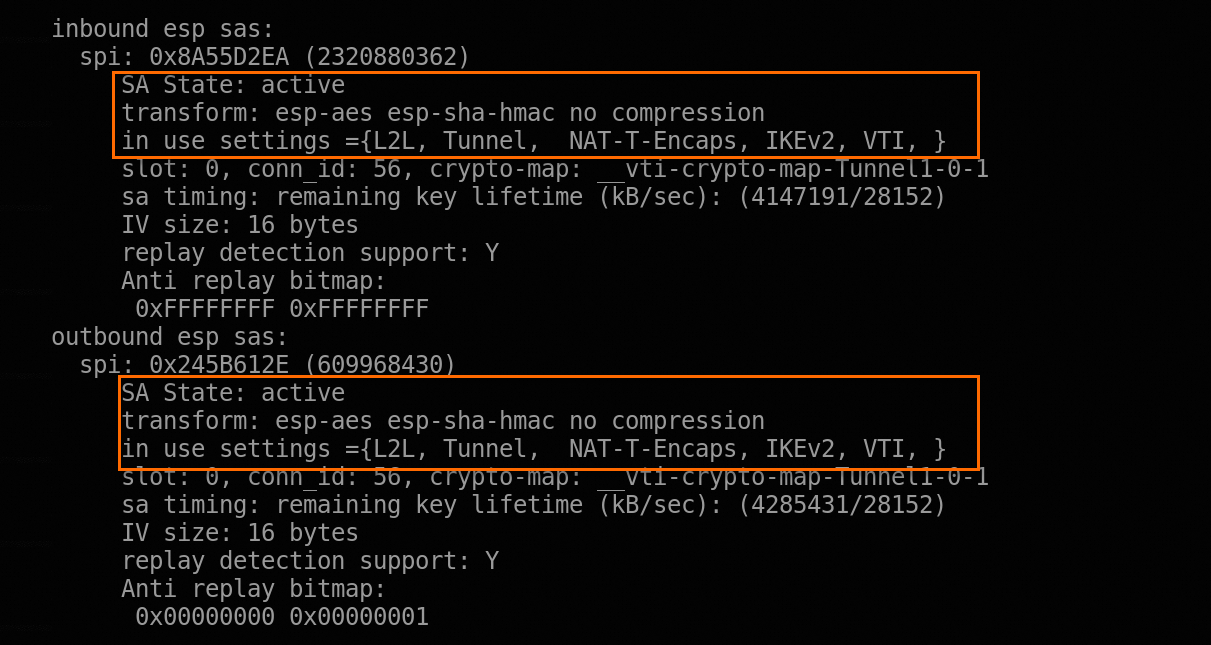

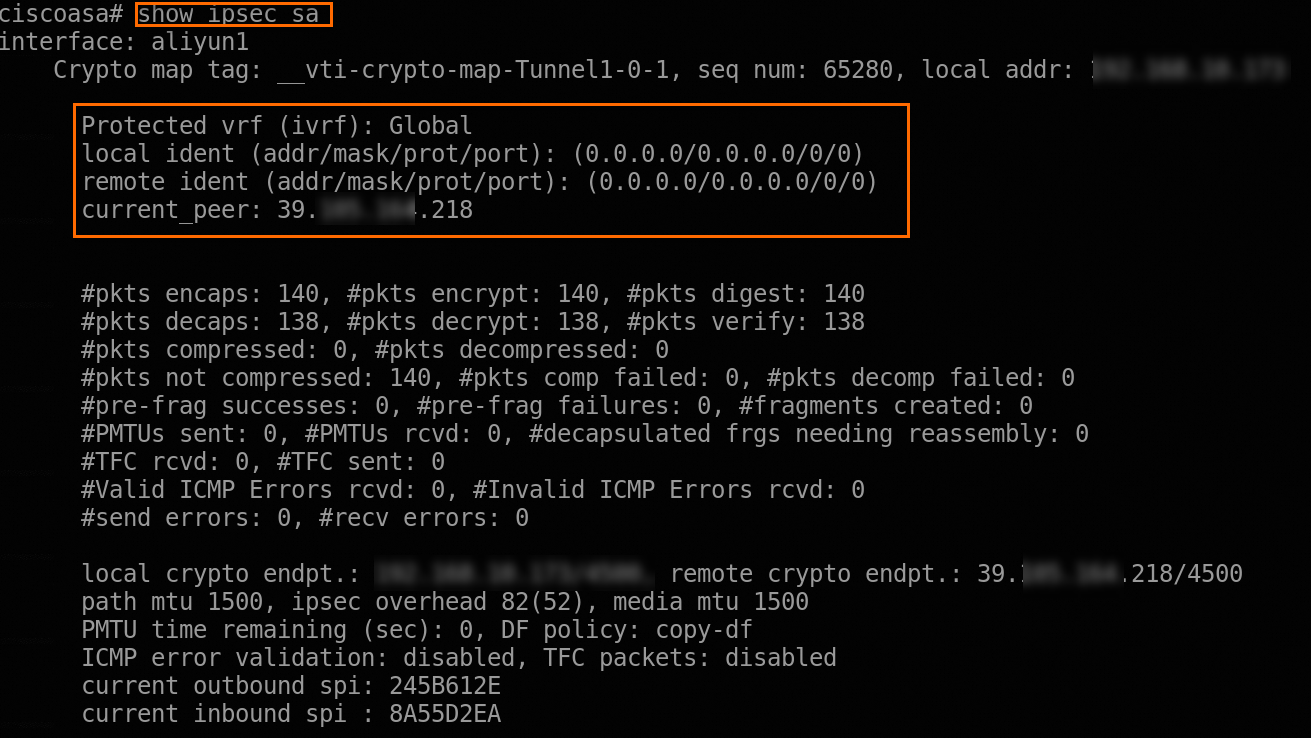

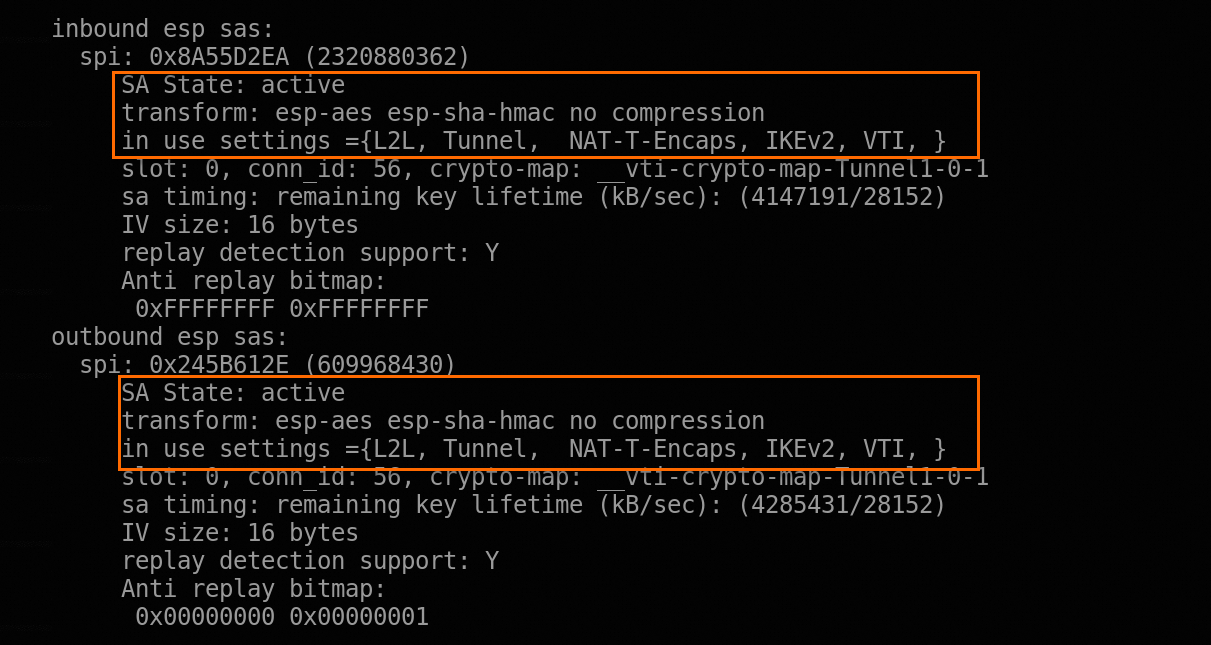

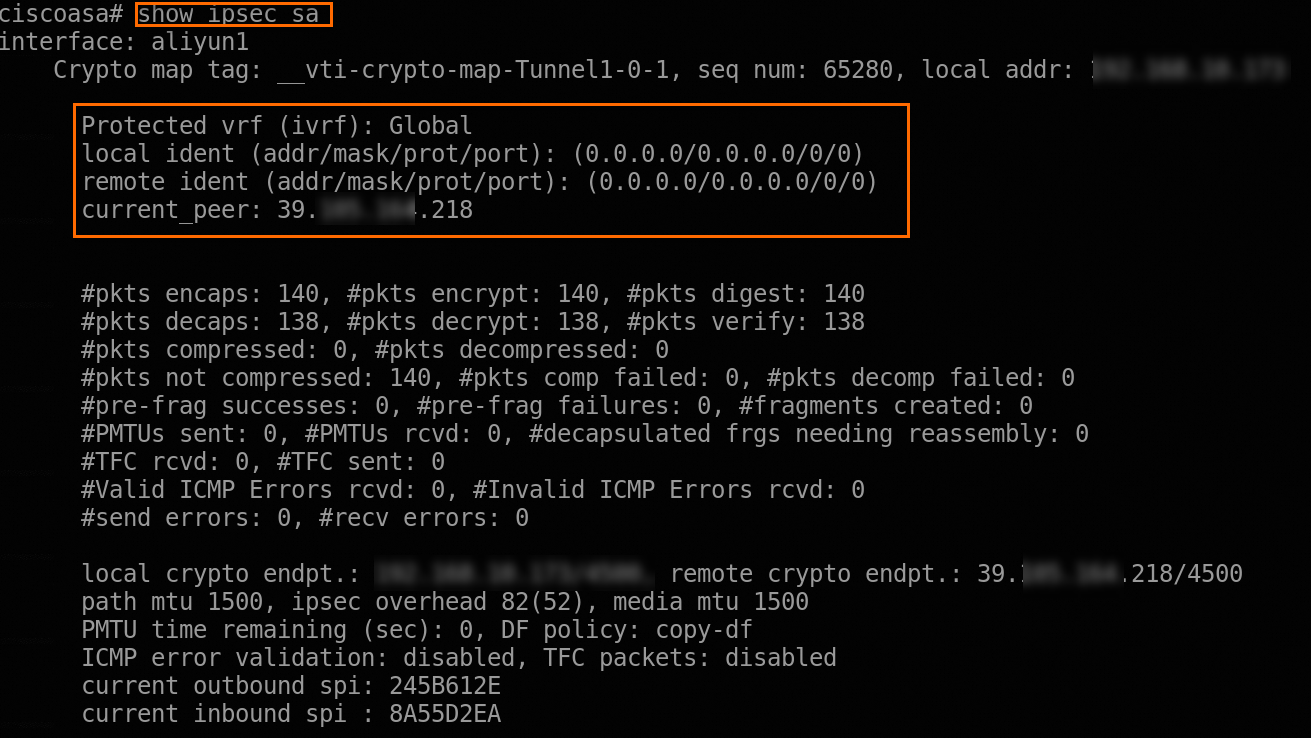

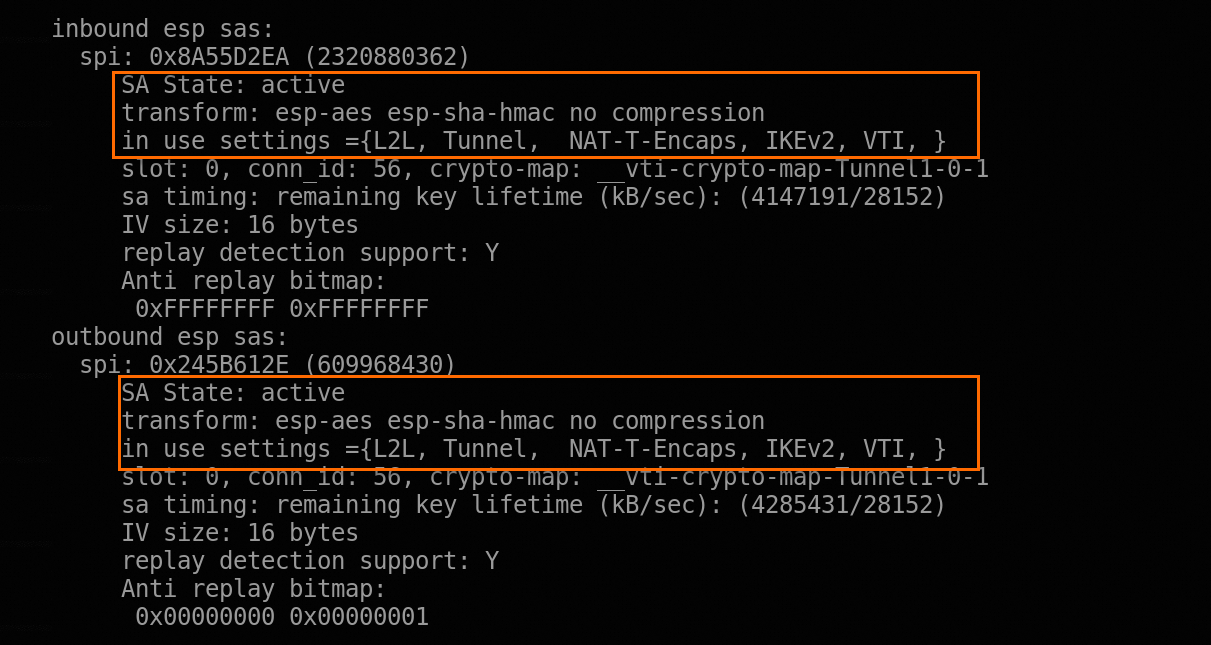

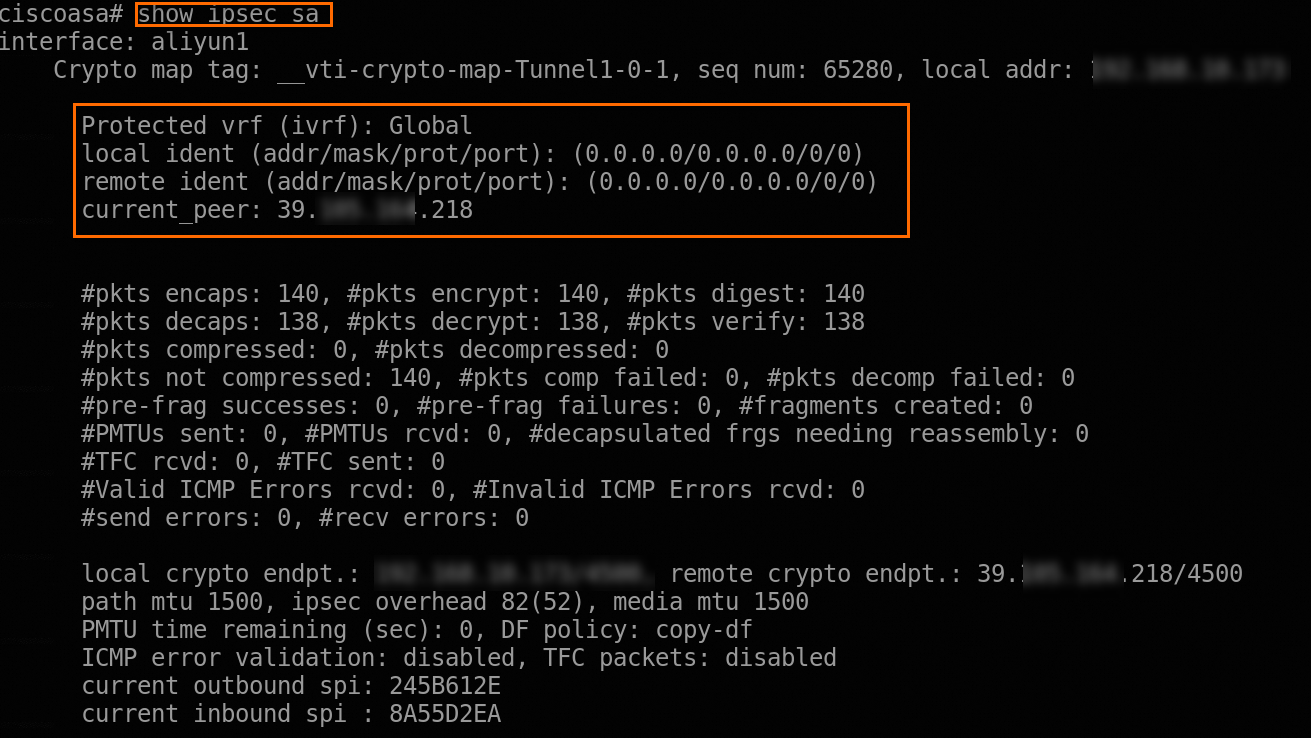

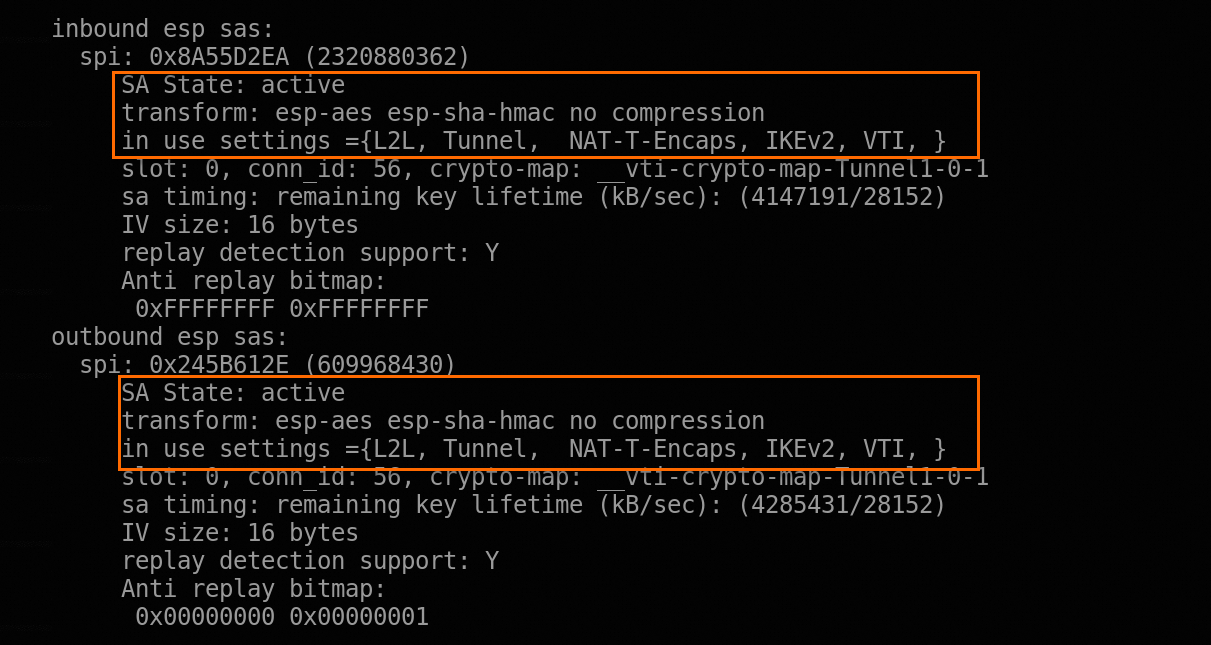

Lihat status koneksi IPsec-VPN.

Anda dapat menjalankan perintah yang diberi bingkai merah pada gambar berikut untuk melihat SA yang berhasil dinegosiasikan.

Lebih banyak perintah kueri

Perintah kueri terkait negosiasi SA IPsec

show crypto isakmp sa # Tampilkan informasi SA yang dinegosiasikan di bidang kontrol.

show crypto ikev2 sa # Tampilkan SA yang dinegosiasikan, peran, dan aliran data yang dilindungi di Fase 1 dan Fase 2 di bidang kontrol.

show crypto ipsec sa peer XX.XX.XX.XX # Kueri detail SA peer tertentu.

show ipsec sa # Tampilkan informasi dasar seperti SA, peran, aliran data yang dilindungi, dan statistik lalu lintas di Fase 1 dan Fase 2 di bidang pengalihan.

Perintah kueri terkait statistik lalu lintas VPN

show crypto ikev2 stats # Tampilkan statistik paket protokol, paket terenkripsi, dan paket abnormal.

show crypto protocol statistics all # Tampilkan statistik paket protokol dan paket terenkripsi.

show ipsec stats # Tampilkan statistik IPsec.

Konfigurasikan rute statis yang menunjuk ke VPC Alibaba Cloud (blok CIDR: 10.0.0.0/16).

route ALIYUN1 10.0.0.0 255.255.0.0 39.XX.XX.218 4 # Tentukan rute untuk meneruskan lalu lintas dari pusat data ke VPC Alibaba Cloud melalui antarmuka untuk Tunnel 1. Rute ini memiliki prioritas lebih tinggi.

route ALIYUN2 10.0.0.0 255.255.0.0 182.XX.XX.19 5 # Tentukan rute untuk meneruskan lalu lintas dari pusat data ke VPC Alibaba Cloud melalui antarmuka untuk Tunnel 2. Prioritas rute ini lebih rendah daripada rute yang menunjuk ke antarmuka untuk Tunnel 1.

Di pusat data, konfigurasikan rute untuk lalu lintas antara klien dan firewall Cisco.

Kemudian, Anda dapat menguji konektivitas jaringan antara pusat data dan VPC Alibaba Cloud. Untuk informasi lebih lanjut, lihat bagian "Langkah 6: Uji konektivitas jaringan" dari topik Hubungkan VPC ke pusat data dalam mode dual-tunnel.

Mode routing berbasis tujuan - routing dinamis BGP

Prasyarat

Topik ini hanya menjelaskan cara menambahkan konfigurasi VPN ke firewall Cisco. Prosedur untuk mengonfigurasi gateway VPN di Alibaba Cloud dihilangkan. Sebelum mengonfigurasi firewall Cisco, pastikan Anda telah menyelesaikan tugas berikut: buat gateway VPN, buat gateway pelanggan, buat koneksi IPsec-VPN, dan aktifkan BGP. Untuk informasi lebih lanjut, lihat Hubungkan VPC ke pusat data dalam mode dual-tunnel dan routing BGP.

Prosedur

Masuk ke CLI firewall Cisco dan masuk ke mode konfigurasi.

ciscoasa> enable

Password: ******** # Masukkan kata sandi untuk masuk ke mode enable.

ciscoasa# configure terminal # Masuk ke mode konfigurasi.

ciscoasa(config)#

Lihat konfigurasi antarmuka dan konfigurasi rute untuk akses internet.

Verifikasi bahwa antarmuka telah dikonfigurasi dan diaktifkan pada firewall Cisco. Dalam contoh ini, konfigurasi antarmuka berikut digunakan:

ciscoasa(config)# show running-config interface

!

interface GigabitEthernet0/0

nameif outside1 # Nama antarmuka GigabitEthernet 0/0.

security-level 0

ip address 121.XX.XX.211 255.255.255.255 # Alamat IP publik antarmuka GigabitEthernet 0/0.

!

interface GigabitEthernet0/1 # Antarmuka yang terhubung ke pusat data.

nameif private # Nama antarmuka GigabitEthernet 0/1.

security-level 100 # Tingkat keamanan antarmuka pribadi yang terhubung ke pusat data, yang lebih rendah daripada antarmuka publik.

ip address 192.168.50.217 255.255.255.0 # Alamat IP antarmuka GigabitEthernet 0/1.

!

interface GigabitEthernet0/2

nameif outside2 # Nama antarmuka GigabitEthernet 0/2.

security-level 0

ip address 121.XX.XX.77 255.255.255.255 # Alamat IP publik antarmuka GigabitEthernet 0/2.

!

route outside1 39.XX.XX.218 255.255.255.255 192.XX.XX.172 # Rute untuk mengakses alamat IP publik Tunnel 1 di Alibaba Cloud. Hop berikutnya adalah alamat IP publik.

route outside2 182.XX.XX.19 255.255.255.255 192.XX.XX.158 # Rute untuk mengakses alamat IP publik Tunnel 2 di Alibaba Cloud. Hop berikutnya adalah alamat IP publik.

route private 192.168.0.0 255.255.0.0 192.168.50.216 # Rute yang menunjuk ke pusat data.

Aktifkan fitur IKEv2 untuk antarmuka publik.

crypto ikev2 enable outside1

crypto ikev2 enable outside2

Buat kebijakan IKEv2 dan tentukan algoritma autentikasi, algoritma enkripsi, grup DH, dan masa hidup SA dalam fase IKE pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

Penting Ketika Anda mengonfigurasi koneksi IPsec-VPN di Alibaba Cloud, Anda hanya dapat menentukan satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IKE. Kami merekomendasikan Anda menentukan hanya satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IKE pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

crypto ikev2 policy 10

encryption aes # Tentukan algoritma enkripsi.

integrity sha # Tentukan algoritma autentikasi.

group 14 # Tentukan grup DH.

prf sha # Nilai parameter prf harus sama dengan parameter integritas. Secara default, nilai-nilai ini sama di Alibaba Cloud.

lifetime seconds 86400 # Tentukan masa hidup SA.

Buat proposal IPsec dan profil, serta tentukan algoritma enkripsi, algoritma autentikasi, grup DH, dan masa hidup SA dalam fase IPsec pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

Penting Ketika Anda mengonfigurasi koneksi IPsec-VPN di Alibaba Cloud, Anda hanya dapat menentukan satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IPsec. Kami merekomendasikan Anda menentukan hanya satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IPsec pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

crypto ipsec ikev2 ipsec-proposal ALIYUN-PROPOSAL # Buat proposal IPsec.

protocol esp encryption aes # Tentukan algoritma enkripsi. Protokol Encapsulating Security Payload (ESP) digunakan di Alibaba Cloud. Oleh karena itu, gunakan protokol ESP.

protocol esp integrity sha-1 # Tentukan algoritma autentikasi. Protokol ESP digunakan di Alibaba Cloud. Oleh karena itu, gunakan protokol ESP.

crypto ipsec profile ALIYUN-PROFILE

set ikev2 ipsec-proposal ALIYUN-PROPOSAL # Buat profil IPsec dan terapkan proposal yang dibuat.

set ikev2 local-identity address # Atur format ID lokal ke alamat IP, yang sama dengan format ID remote di Alibaba Cloud.

set pfs group14 # Tentukan Perfect Forward Secrecy (PFS) dan grup DH.

set security-association lifetime seconds 86400 # Tentukan masa hidup SA berbasis waktu.

set security-association lifetime kilobytes unlimited # Nonaktifkan masa hidup SA berbasis lalu lintas.

Buat grup tunnel dan tentukan kunci pre-shared untuk tunnel, yang harus sama dengan yang ada di Alibaba Cloud.

tunnel-group 39.XX.XX.218 type ipsec-l2l # Tentukan mode enkapsulasi l2l untuk Tunnel 1.

tunnel-group 39.XX.XX.218 ipsec-attributes

ikev2 remote-authentication pre-shared-key 123456**** # Tentukan kunci pre-shared peer untuk Tunnel 1, yang merupakan kunci pre-shared di Alibaba Cloud.

ikev2 local-authentication pre-shared-key 123456**** # Tentukan kunci pre-shared lokal untuk Tunnel 1, yang harus sama dengan yang ada di Alibaba Cloud.

!

tunnel-group 182.XX.XX.19 type ipsec-l2l # Tentukan mode enkapsulasi l2l untuk Tunnel 2.

tunnel-group 182.XX.XX.19 ipsec-attributes

ikev2 remote-authentication pre-shared-key 123456**** # Tentukan kunci pre-shared peer untuk Tunnel 2, yang merupakan kunci pre-shared di Alibaba Cloud.

ikev2 local-authentication pre-shared-key 123456**** # Tentukan kunci pre-shared lokal untuk Tunnel 2, yang harus sama dengan yang ada di Alibaba Cloud.

!

Buat antarmuka tunnel.

interface Tunnel1 # Buat antarmuka untuk Tunnel 1.

nameif ALIYUN1

ip address 169.254.10.2 255.255.255.252 # Tentukan alamat IP antarmuka.

tunnel source interface outside1 # Tentukan alamat IP antarmuka GigabitEthernet 0/0 sebagai alamat sumber Tunnel 1.

tunnel destination 39.XX.XX.218 # Tentukan alamat IP publik Tunnel 1 di Alibaba Cloud sebagai alamat tujuan Tunnel 1.

tunnel mode ipsec ipv4

tunnel protection ipsec profile ALIYUN-PROFILE # Terapkan profil IPsec ALIYUN-PROFILE pada Tunnel 1.

no shutdown # Aktifkan antarmuka untuk Tunnel 1.

!

interface Tunnel2 # Buat antarmuka untuk Tunnel 2.

nameif ALIYUN2

ip address 169.254.20.2 255.255.255.252 # Tentukan alamat IP antarmuka.

tunnel source interface outside2 # Tentukan alamat IP antarmuka GigabitEthernet 0/2 sebagai alamat sumber Tunnel 2.

tunnel destination 182.XX.XX.19 # Tentukan alamat IP publik Tunnel 2 di Alibaba Cloud sebagai alamat tujuan Tunnel 2.

tunnel mode ipsec ipv4

tunnel protection ipsec profile ALIYUN-PROFILE # Terapkan profil IPsec ALIYUN-PROFILE pada Tunnel 2.

no shutdown # Aktifkan antarmuka untuk Tunnel 2.

!

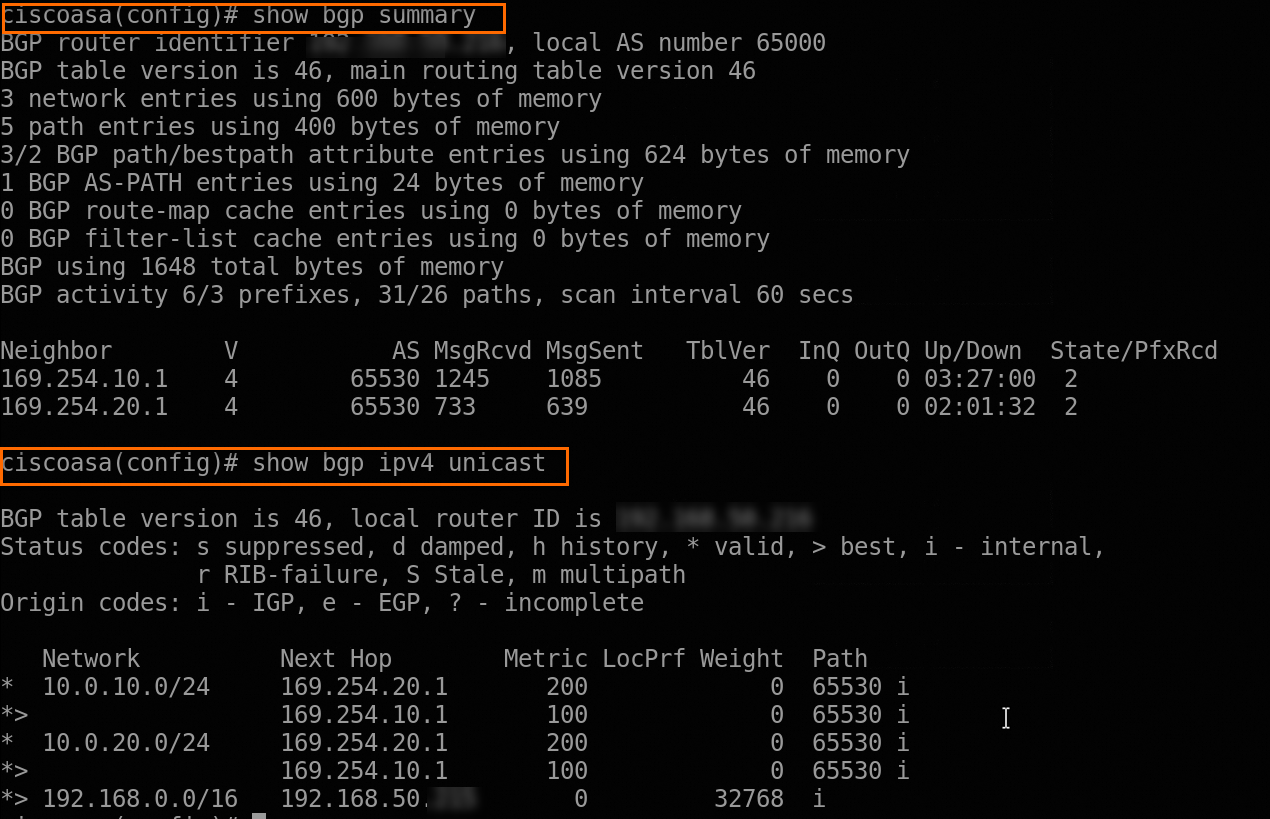

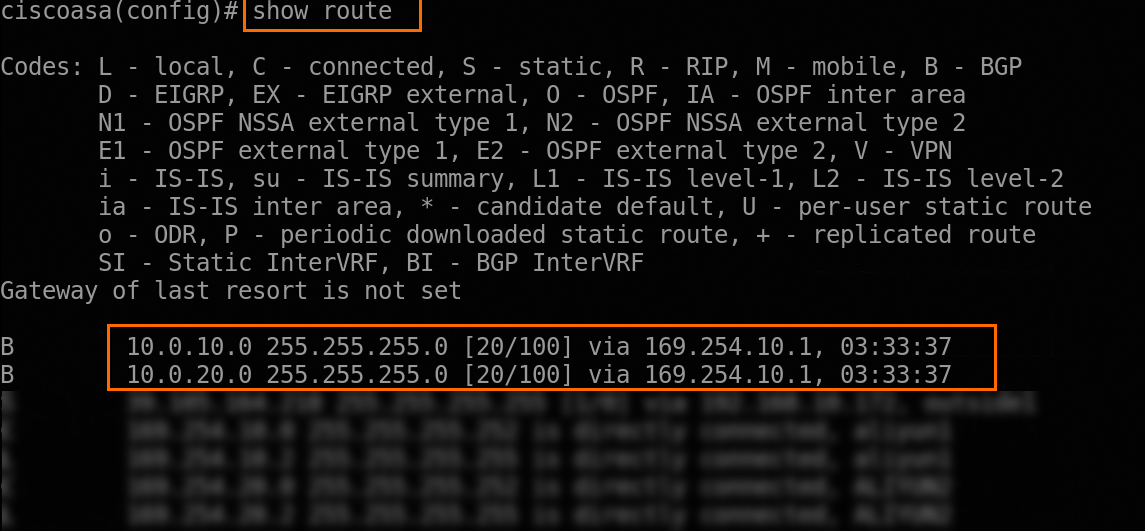

Lihat status koneksi IPsec-VPN.

Anda dapat menjalankan perintah yang diberi bingkai merah pada gambar berikut untuk melihat SA yang berhasil dinegosiasikan.

Lebih banyak perintah kueri

Perintah kueri terkait negosiasi SA IPsec

show crypto isakmp sa # Tampilkan informasi SA yang dinegosiasikan di bidang kontrol.

show crypto ikev2 sa # Tampilkan SA yang dinegosiasikan, peran, dan aliran data yang dilindungi di Fase 1 dan Fase 2 di bidang kontrol.

show crypto ipsec sa peer XX.XX.XX.XX # Kueri detail SA peer tertentu.

show ipsec sa # Tampilkan informasi dasar seperti SA, peran, aliran data yang dilindungi, dan statistik lalu lintas di Fase 1 dan Fase 2 di bidang pengalihan.

Perintah kueri terkait statistik lalu lintas VPN

show crypto ikev2 stats # Tampilkan statistik paket protokol, paket terenkripsi, dan paket abnormal.

show crypto protocol statistics all # Tampilkan statistik paket protokol dan paket terenkripsi.

show ipsec stats # Tampilkan statistik IPsec.

Konfigurasikan routing dinamis BGP.

router bgp 65000

address-family ipv4 unicast

neighbor 169.254.10.1 remote-as 65530 # Tentukan peer BGP, yang merupakan alamat IP Tunnel 1 di Alibaba Cloud.

neighbor 169.254.10.1 ebgp-multihop 255

neighbor 169.254.10.1 activate # Aktifkan peer BGP.

neighbor 169.254.20.1 remote-as 65530 # Tentukan peer BGP, yang merupakan alamat IP Tunnel 2 di Alibaba Cloud.

neighbor 169.254.20.1 ebgp-multihop 255

neighbor 169.254.20.1 activate # Aktifkan peer BGP.

network 192.168.0.0 mask 255.255.0.0 # Iklankan blok CIDR pusat data.

exit-address-family

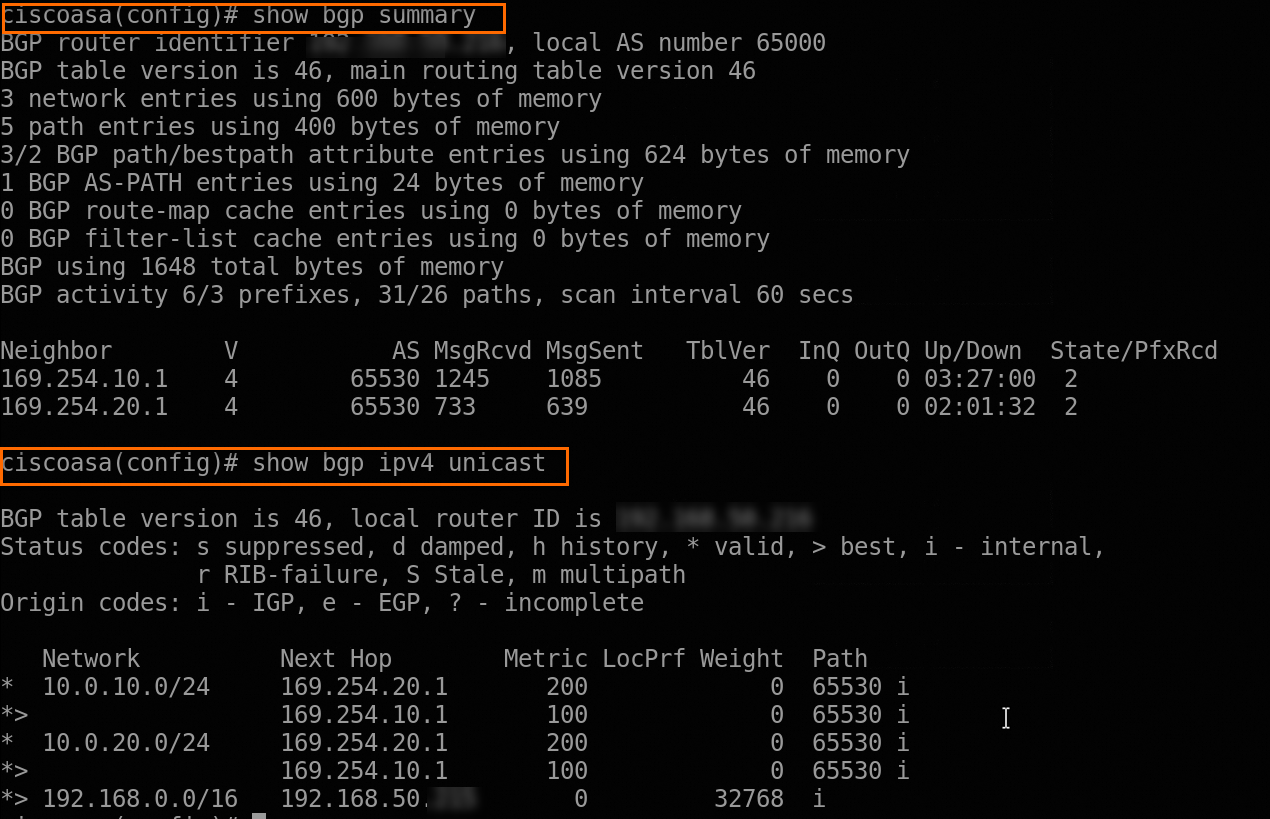

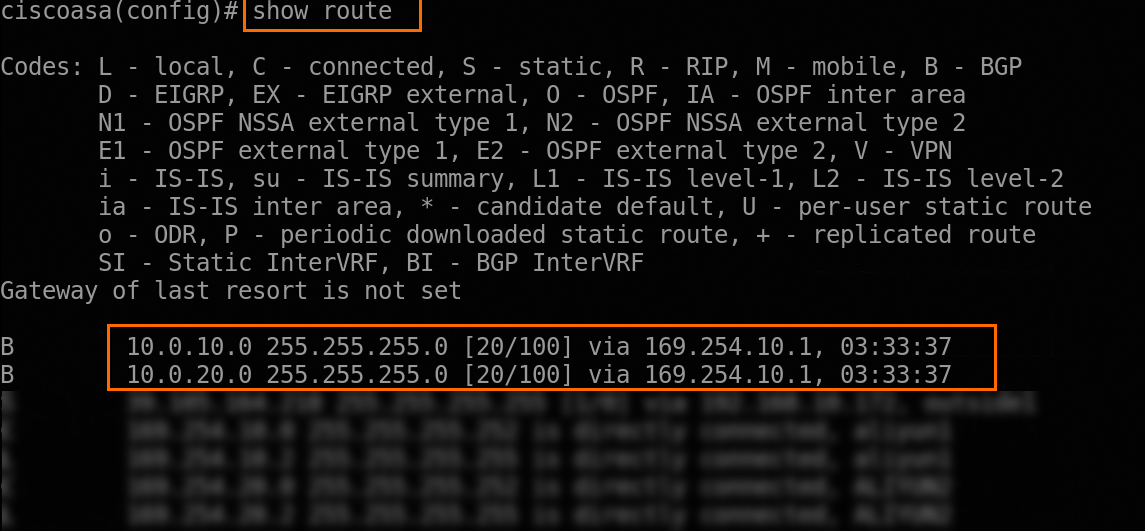

Lihat status peer BGP dan rute BGP.

Di pusat data, konfigurasikan rute untuk lalu lintas antara klien dan firewall Cisco.

Kemudian, Anda dapat menguji konektivitas jaringan antara pusat data dan VPC Alibaba Cloud. Untuk informasi lebih lanjut, lihat bagian "Langkah 6: Uji konektivitas jaringan" dari topik Hubungkan VPC ke pusat data dalam mode dual-tunnel.

Mode aliran data terlindungi - perutean statis

Prasyarat

Topik ini hanya menjelaskan cara menambahkan konfigurasi VPN ke firewall Cisco. Prosedur untuk mengonfigurasi gateway VPN di Alibaba Cloud dihilangkan. Sebelum Anda mengonfigurasi firewall Cisco, pastikan Anda telah menyelesaikan tugas-tugas berikut: membuat gateway VPN, membuat gateway pelanggan, dan membuat koneksi IPsec-VPN. Untuk informasi lebih lanjut, lihat Menghubungkan VPC ke pusat data dalam mode dual-tunnel.

Saat Anda membuat koneksi IPsec-VPN, atur parameter Routing Mode ke Protected Data Flows, parameter Local Network ke 10.0.0.0/16, dan parameter Remote Network ke 192.168.0.0/16.

Penting Dalam skenario di mana Anda perlu menentukan beberapa blok CIDR local CIDR blocks atau blok CIDR peer CIDR blocks, kami sarankan Anda menggunakan mode perutean berbasis tujuan - perutean statis atau mode perutean berbasis tujuan - perutean dinamis BGP. Untuk informasi lebih lanjut, lihat bagian "Solusi yang direkomendasikan" dari topik Saran konfigurasi dan FAQ tentang memungkinkan komunikasi di antara blok CIDR.

Setelah koneksi IPsec-VPN dibuat, Anda perlu mengiklankan rute berbasis kebijakan. Untuk informasi lebih lanjut, lihat bagian "Iklankan rute berbasis kebijakan" dari topik Konfigurasikan rute berbasis kebijakan. Konfigurasi rute berbasis tujuan tidak diperlukan.

Prosedur

Masuk ke CLI firewall Cisco dan masuk ke mode konfigurasi.

ciscoasa> enable

Password: ******** # Masukkan kata sandi untuk masuk ke mode enable.

ciscoasa# configure terminal # Masuk ke mode konfigurasi.

ciscoasa(config)#

Lihat konfigurasi antarmuka dan konfigurasi rute untuk akses Internet.

Verifikasi bahwa antarmuka telah dikonfigurasi dan diaktifkan pada firewall Cisco. Dalam contoh ini, konfigurasi antarmuka berikut digunakan:

ciscoasa(config)# show running-config interface

!

interface GigabitEthernet0/0

nameif outside1 # Nama antarmuka GigabitEthernet 0/0.

security-level 0

ip address 121.XX.XX.211 255.255.255.255 # Alamat IP publik antarmuka GigabitEthernet 0/0.

!

interface GigabitEthernet0/1 # Antarmuka yang terhubung ke pusat data.

nameif private # Nama antarmuka GigabitEthernet 0/1.

security-level 100 # Tingkat keamanan antarmuka pribadi yang terhubung ke pusat data, yang lebih rendah daripada antarmuka publik.

ip address 192.168.50.217 255.255.255.0 # Alamat IP antarmuka GigabitEthernet 0/1.

!

interface GigabitEthernet0/2

nameif outside2 # Nama antarmuka GigabitEthernet 0/2.

security-level 0

ip address 121.XX.XX.77 255.255.255.255 # Alamat IP publik antarmuka GigabitEthernet 0/2.

!

route outside1 39.XX.XX.218 255.255.255.255 192.XX.XX.172 # Rute untuk mengakses alamat IP publik Tunnel 1 di Alibaba Cloud. Hop berikutnya adalah alamat IP publik.

route outside2 182.XX.XX.19 255.255.255.255 192.XX.XX.158 # Rute untuk mengakses alamat IP publik Tunnel 2 di Alibaba Cloud. Hop berikutnya adalah alamat IP publik.

route private 192.168.0.0 255.255.0.0 192.168.50.216 # Rute yang menunjuk ke pusat data.

Aktifkan fitur IKEv2 untuk antarmuka publik.

crypto ikev2 enable outside1

crypto ikev2 enable outside2

Buat kebijakan IKEv2 dan tentukan algoritma autentikasi, algoritma enkripsi, grup DH, dan masa hidup SA di fase IKE pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

Penting Saat Anda mengonfigurasi koneksi IPsec-VPN di Alibaba Cloud, Anda hanya dapat menentukan satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH di fase IKE. Kami sarankan Anda menentukan hanya satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH di fase IKE pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

crypto ikev2 policy 10

encryption aes # Tentukan algoritma enkripsi.

integrity sha # Tentukan algoritma autentikasi.

group 14 # Tentukan grup DH.

prf sha # Nilai parameter prf harus sama dengan nilai parameter integrity. Secara default, nilai-nilai ini sama di Alibaba Cloud.

lifetime seconds 86400 # Tentukan masa hidup SA.

Buat proposal IPsec dan tentukan algoritma enkripsi dan algoritma autentikasi di fase IPsec pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

Penting Saat Anda mengonfigurasi koneksi IPsec-VPN di Alibaba Cloud, Anda hanya dapat menentukan satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH di fase IPsec. Kami sarankan Anda menentukan hanya satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH di fase IPsec pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

crypto ipsec ikev2 ipsec-proposal ALIYUN-PROPOSAL # Buat proposal IPsec.

protocol esp encryption aes # Tentukan algoritma enkripsi. Protokol ESP digunakan di Alibaba Cloud. Oleh karena itu, gunakan protokol ESP.

protocol esp integrity sha-1 # Tentukan algoritma autentikasi. Protokol ESP digunakan di Alibaba Cloud. Oleh karena itu, gunakan protokol ESP.

Tentukan aliran data terlindungi.

Tentukan blok CIDR yang diizinkan untuk mentransmisikan lalu lintas melalui koneksi IPsec-VPN. Dalam contoh ini, blok CIDR 192.168.0.0/16 dari pusat data diizinkan untuk berkomunikasi dengan blok CIDR 10.0.0.0/16 dari Alibaba Cloud VPC.

access-list acl_tun extended permit ip 192.168.0.0 255.255.0.0 10.0.0.0 255.255.0.0

Buat kebijakan IPsec.

# Buat kebijakan IPsec untuk Tunnel 1.

crypto map TUNL1 1 match address acl_tun # Terapkan aliran data terlindungi yang telah ditentukan.

crypto map TUNL1 1 set pfs group14 # Tentukan grup DH.

crypto map TUNL1 1 set peer 39.XX.XX.218 # Tentukan ID peer, yaitu alamat IPsec 1 di Alibaba Cloud.

crypto map TUNL1 1 set ikev2 ipsec-proposal ALIYUN-PROPOSAL # Terapkan proposal IPsec.

crypto map TUNL1 1 set ikev2 pre-shared-key 0 123456**** # Tentukan kunci bersama sebelumnya, yang harus sama dengan yang ditentukan dalam perintah tunnel-group.

crypto map TUNL1 1 set security-association lifetime seconds 86400 # Tentukan masa hidup SA IPsec berbasis waktu.

crypto map TUNL1 1 set security-association lifetime kilobytes unlimited # Nonaktifkan masa hidup SA IPsec berbasis lalu lintas.

crypto map TUNL1 interface outside1 # Terapkan kebijakan IPsec ke antarmuka publik GigabitEthernet 0/0.

!

# Buat kebijakan IPsec untuk Tunnel 2.

crypto map TUNL2 1 match address acl_tun # Terapkan aliran data terlindungi yang telah ditentukan.

crypto map TUNL2 1 set pfs group14 # Tentukan grup DH.

crypto map TUNL2 1 set peer 182.XX.XX.19 # Tentukan ID peer, yaitu alamat IPsec 2 di Alibaba Cloud.

crypto map TUNL2 1 set ikev2 ipsec-proposal ALIYUN-PROPOSAL # Terapkan proposal IPsec.

crypto map TUNL2 1 set ikev2 pre-shared-key 0 123456**** # Tentukan kunci bersama sebelumnya, yang harus sama dengan yang ditentukan dalam perintah tunnel-group.

crypto map TUNL2 1 set security-association lifetime seconds 86400 # Tentukan masa hidup SA IPsec berbasis waktu.

crypto map TUNL2 1 set security-association lifetime kilobytes unlimited # Nonaktifkan masa hidup SA IPsec berbasis lalu lintas.

crypto map TUNL2 interface outside2 # Terapkan kebijakan IPsec ke antarmuka publik GigabitEthernet 0/2.

!

Buat grup terowongan dan tentukan kunci bersama sebelumnya untuk terowongan, yang harus sama dengan yang ada di Alibaba Cloud.

tunnel-group 39.XX.XX.218 type ipsec-l2l # Tentukan mode enkapsulasi l2l untuk Tunnel 1.

tunnel-group 39.XX.XX.218 ipsec-attributes

ikev2 remote-authentication pre-shared-key 123456**** # Tentukan kunci bersama sebelumnya peer untuk Tunnel 1, yaitu kunci bersama sebelumnya di Alibaba Cloud.

ikev2 local-authentication pre-shared-key 123456**** # Tentukan kunci bersama sebelumnya lokal untuk Tunnel 1, yang harus sama dengan yang ada di Alibaba Cloud.

!

tunnel-group 182.XX.XX.19 type ipsec-l2l # Tentukan mode enkapsulasi l2l untuk Tunnel 2.

tunnel-group 182.XX.XX.19 ipsec-attributes

ikev2 remote-authentication pre-shared-key 123456**** # Tentukan kunci bersama sebelumnya peer untuk Tunnel 2, yaitu kunci bersama sebelumnya di Alibaba Cloud.

ikev2 local-authentication pre-shared-key 123456**** # Tentukan kunci bersama sebelumnya lokal untuk Tunnel 2, yang harus sama dengan yang ada di Alibaba Cloud.

!

Lihat status koneksi IPsec-VPN.

Anda dapat menjalankan perintah yang dibingkai merah dalam gambar berikut untuk melihat SA yang telah berhasil dinegosiasikan.

Lebih banyak perintah kueri

Perintah kueri terkait negosiasi SA IPsec

show crypto isakmp sa # Tampilkan informasi SA yang dinegosiasikan di bidang kontrol.

show crypto ikev2 sa # Tampilkan SA yang dinegosiasikan, peran, dan aliran data terlindungi di Fase 1 dan Fase 2 di bidang kontrol.

show crypto ipsec sa peer XX.XX.XX.XX # Kueri detail SA peer tertentu.

show ipsec sa # Tampilkan informasi dasar seperti SA, peran, aliran data terlindungi, dan statistik lalu lintas di Fase 1 dan Fase 2 di bidang pengalihan.

Perintah kueri terkait statistik lalu lintas VPN

show crypto ikev2 stats # Tampilkan statistik pada paket protokol, paket terenkripsi, dan paket abnormal.

show crypto protocol statistics all # Tampilkan statistik pada paket protokol dan paket terenkripsi.

show ipsec stats # Tampilkan statistik IPsec.

Konfigurasikan rute statis mengambang yang menunjuk ke Alibaba Cloud VPC (blok CIDR: 10.0.0.0/16).

sla monitor 1 # Tentukan operasi SLA yang bernomor 1.

type echo protocol ipIcmpEcho 10.0.10.33 interface outside1 # Lakukan tes echo ICMP antara antarmuka outside1 dan alamat IP 10.0.10.33 di Alibaba Cloud.

num-packets 2

timeout 60

frequency 5

sla monitor schedule 1 life forever start-time now # Mulai SLA 1 segera untuk operasi permanen.

track 1 rtr 1 reachability # Buat Track 1, asosiasikan dengan SLA 1, dan uji konektivitas antara antarmuka outside1 dan alamat IP 10.0.10.33 di Alibaba Cloud.

# Jika jejak mendeteksi bahwa konektivitas DOWN, rute ini ditarik.

# Jika jejak mendeteksi bahwa konektivitas UP, rute ini ditambahkan.

route outside1 10.0.0.0 255.255.0.0 39.XX.XX.218 1 track 1

route outside2 10.0.0.0 255.255.0.0 182.XX.XX.19 5

Di pusat data, konfigurasikan rute untuk lalu lintas antara klien dan firewall Cisco.

Kemudian, Anda dapat menguji konektivitas jaringan antara pusat data dan Alibaba Cloud VPC. Untuk informasi lebih lanjut, lihat bagian "Langkah 6: Uji konektivitas jaringan" dari topik Hubungkan VPC ke pusat data dalam mode dual-tunnel.

Contoh konfigurasi IKEv1

Jika versi IKEv1 diperlukan pada firewall Cisco, Anda dapat mengonfigurasi firewall Cisco berdasarkan deskripsi di bagian ini.

Saat Anda membuat koneksi IPsec-VPN ke Alibaba Cloud dengan menggunakan konfigurasi berikut, pastikan bahwa koneksi IPsec-VPN di Alibaba Cloud menggunakan routing berbasis tujuan dan IKEv1.

Mode routing berbasis tujuan - routing statis

Masuk ke CLI firewall Cisco dan masuk ke mode konfigurasi.

ciscoasa> enable

Password: ******** # Masukkan kata sandi untuk masuk ke mode enable.

ciscoasa# configure terminal # Masuk ke mode konfigurasi.

ciscoasa(config)#

Lihat konfigurasi antarmuka dan konfigurasi rute untuk akses Internet.

Verifikasi bahwa antarmuka telah dikonfigurasi dan diaktifkan pada firewall Cisco. Dalam contoh ini, konfigurasi antarmuka berikut digunakan:

ciscoasa(config)# show running-config interface

!

interface GigabitEthernet0/0

nameif outside1 # Nama antarmuka GigabitEthernet 0/0.

security-level 0

ip address 121.XX.XX.211 255.255.255.255 # Alamat IP publik antarmuka GigabitEthernet 0/0.

!

interface GigabitEthernet0/1 # Antarmuka yang terhubung ke pusat data.

nameif private # Nama antarmuka GigabitEthernet 0/1.

security-level 100 # Tingkat keamanan antarmuka privat yang terhubung ke pusat data, lebih rendah daripada antarmuka publik.

ip address 192.168.50.217 255.255.255.0 # Alamat IP antarmuka GigabitEthernet 0/1.

!

interface GigabitEthernet0/2

nameif outside2 # Nama antarmuka GigabitEthernet 0/2.

security-level 0

ip address 121.XX.XX.77 255.255.255.255 # Alamat IP publik antarmuka GigabitEthernet 0/2.

!

route outside1 39.XX.XX.218 255.255.255.255 192.XX.XX.172 # Rute untuk mengakses alamat IP publik Tunnel 1 di Alibaba Cloud. Hop berikutnya adalah alamat IP publik.

route outside2 182.XX.XX.19 255.255.255.255 192.XX.XX.158 # Rute untuk mengakses alamat IP publik Tunnel 2 di Alibaba Cloud. Hop berikutnya adalah alamat IP publik.

route private 192.168.0.0 255.255.0.0 192.168.50.216 # Rute yang menunjuk ke pusat data.

Aktifkan fitur IKEv1 untuk antarmuka publik.

crypto ikev1 enable outside1

crypto ikev1 enable outside2

Buat kebijakan IKEv1 dan tentukan metode verifikasi serta algoritma autentikasi, algoritma enkripsi, grup DH, dan masa hidup SA dalam fase IKE pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

Penting Saat Anda mengonfigurasi koneksi IPsec-VPN di Alibaba Cloud, Anda hanya dapat menentukan satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IKE. Kami merekomendasikan agar Anda menentukan hanya satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IKE pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

crypto ikev1 policy 10

authentication pre-share # Tentukan kunci bersama sebagai metode verifikasi.

encryption aes # Tentukan algoritma enkripsi.

hash sha # Tentukan algoritma autentikasi.

group 14 # Tentukan grup DH.

lifetime 86400 # Tentukan masa hidup SA berbasis waktu.

Buat set transformasi IPsec dan profil, serta tentukan algoritma enkripsi, algoritma autentikasi, grup DH, dan masa hidup SA dalam fase IPsec pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

Penting Saat Anda mengonfigurasi koneksi IPsec-VPN di Alibaba Cloud, Anda hanya dapat menentukan satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IPsec. Kami merekomendasikan agar Anda menentukan hanya satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IPsec pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

crypto ipsec ikev1 transform-set TRANSFORM esp-aes esp-sha-hmac # Buat set transformasi IPsec dan tentukan algoritma enkripsi dan autentikasi.

crypto ipsec profile ALIYUN-PROFILE

set ikev1 transform-set TRANSFORM # Terapkan set transformasi yang dibuat.

set pfs group14 # Tentukan PFS dan grup DH.

set security-association lifetime seconds 86400 # Tentukan masa hidup SA berbasis waktu.

set security-association lifetime kilobytes unlimited # Nonaktifkan masa hidup SA berbasis lalu lintas.

crypto isakmp identity address # Atur format nama domain lengkap (FQDN) menjadi alamat IP.

Buat grup terowongan dan tentukan kunci bersama untuk terowongan, yang harus sama dengan yang ada di Alibaba Cloud.

tunnel-group 39.XX.XX.218 type ipsec-l2l # Tentukan mode enkapsulasi l2l untuk Tunnel 1.

tunnel-group 39.XX.XX.218 ipsec-attributes

ikev1 pre-shared-key 123456**** # Tentukan kunci bersama peer untuk Tunnel 1, yaitu kunci bersama di Alibaba Cloud.

!

tunnel-group 182.XX.XX.19 type ipsec-l2l # Tentukan mode enkapsulasi l2l untuk Tunnel 2.

tunnel-group 182.XX.XX.19 ipsec-attributes

ikev1 pre-shared-key 123456**** # Tentukan kunci bersama peer untuk Tunnel 2, yaitu kunci bersama di Alibaba Cloud.

!

Buat antarmuka terowongan.

interface Tunnel1 # Buat antarmuka untuk Tunnel 1.

nameif ALIYUN1

ip address 169.254.10.2 255.255.255.252 # Tentukan alamat IP antarmuka.

tunnel source interface outside1 # Tentukan alamat IP antarmuka GigabitEthernet 0/0 sebagai alamat sumber Tunnel 1.

tunnel destination 39.XX.XX.218 # Tentukan alamat IP publik Tunnel 1 di Alibaba Cloud sebagai alamat tujuan Tunnel 1.

tunnel mode ipsec ipv4

tunnel protection ipsec profile ALIYUN-PROFILE # Terapkan profil IPsec ALIYUN-PROFILE pada Tunnel 1.

no shutdown # Aktifkan antarmuka untuk Tunnel 1.

!

interface Tunnel2 # Buat antarmuka untuk Tunnel 2.

nameif ALIYUN2

ip address 169.254.20.2 255.255.255.252 # Tentukan alamat IP antarmuka.

tunnel source interface outside2 # Tentukan alamat IP antarmuka GigabitEthernet 0/2 sebagai alamat sumber Tunnel 2.

tunnel destination 182.XX.XX.19 # Tentukan alamat IP publik Tunnel 2 di Alibaba Cloud sebagai alamat tujuan Tunnel 2.

tunnel mode ipsec ipv4

tunnel protection ipsec profile ALIYUN-PROFILE # Terapkan profil IPsec ALIYUN-PROFILE pada Tunnel 2.

no shutdown # Aktifkan antarmuka untuk Tunnel 2.

!

Konfigurasikan rute statis yang menunjuk ke Alibaba Cloud VPC (blok CIDR: 10.0.0.0/16).

route ALIYUN1 10.0.0.0 255.255.0.0 39.XX.XX.218 4 # Tentukan rute untuk meneruskan lalu lintas dari pusat data ke Alibaba Cloud VPC melalui antarmuka untuk Tunnel 1. Rute ini memiliki prioritas lebih tinggi.

route ALIYUN2 10.0.0.0 255.255.0.0 182.XX.XX.19 5 # Tentukan rute untuk meneruskan lalu lintas dari pusat data ke Alibaba Cloud VPC melalui antarmuka untuk Tunnel 2. Prioritas rute ini lebih rendah daripada rute yang menunjuk ke antarmuka untuk Tunnel 1.

Di pusat data, konfigurasikan rute untuk lalu lintas antara klien dan firewall Cisco.

Kemudian, Anda dapat menguji konektivitas jaringan antara pusat data dan Alibaba Cloud VPC. Untuk informasi lebih lanjut, lihat bagian "Langkah 6: Uji konektivitas jaringan" dari topik Menghubungkan VPC ke pusat data dalam mode dual-tunnel.

Mode routing berbasis tujuan - routing dinamis BGP

Masuk ke CLI firewall Cisco dan masuk ke mode konfigurasi.

ciscoasa> enable

Password: ******** # Masukkan kata sandi untuk masuk ke mode enable.

ciscoasa# configure terminal # Masuk ke mode konfigurasi.

ciscoasa(config)#

Lihat konfigurasi antarmuka dan konfigurasi rute untuk akses Internet.

Verifikasi bahwa antarmuka telah dikonfigurasi dan diaktifkan pada firewall Cisco. Dalam contoh ini, konfigurasi antarmuka berikut digunakan:

ciscoasa(config)# show running-config interface

!

interface GigabitEthernet0/0

nameif outside1 # Nama antarmuka GigabitEthernet 0/0.

security-level 0

ip address 121.XX.XX.211 255.255.255.255 # Alamat IP publik antarmuka GigabitEthernet 0/0.

!

interface GigabitEthernet0/1 # Antarmuka yang terhubung ke pusat data.

nameif private # Nama antarmuka GigabitEthernet 0/1.

security-level 100 # Tingkat keamanan antarmuka privat yang terhubung ke pusat data, lebih rendah daripada antarmuka publik.

ip address 192.168.50.217 255.255.255.0 # Alamat IP antarmuka GigabitEthernet 0/1.

!

interface GigabitEthernet0/2

nameif outside2 # Nama antarmuka GigabitEthernet 0/2.

security-level 0

ip address 121.XX.XX.77 255.255.255.255 # Alamat IP publik antarmuka GigabitEthernet 0/2.

!

route outside1 39.XX.XX.218 255.255.255.255 192.XX.XX.172 # Rute untuk mengakses alamat IP publik Tunnel 1 di Alibaba Cloud. Hop berikutnya adalah alamat IP publik.

route outside2 182.XX.XX.19 255.255.255.255 192.XX.XX.158 # Rute untuk mengakses alamat IP publik Tunnel 2 di Alibaba Cloud. Hop berikutnya adalah alamat IP publik.

route private 192.168.0.0 255.255.0.0 192.168.50.216 # Rute yang menunjuk ke pusat data.

Aktifkan fitur IKEv1 untuk antarmuka publik.

crypto ikev1 enable outside1

crypto ikev1 enable outside2

Buat kebijakan IKEv1 dan tentukan metode verifikasi serta algoritma autentikasi, algoritma enkripsi, grup DH, dan masa hidup SA dalam fase IKE pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

Penting Saat Anda mengonfigurasi koneksi IPsec-VPN di Alibaba Cloud, Anda hanya dapat menentukan satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IKE. Kami merekomendasikan agar Anda menentukan hanya satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IKE pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

crypto ikev1 policy 10

authentication pre-share # Tentukan kunci bersama sebagai metode verifikasi.

encryption aes # Tentukan algoritma enkripsi.

hash sha # Tentukan algoritma autentikasi.

group 14 # Tentukan grup DH.

lifetime 86400 # Tentukan masa hidup SA berbasis waktu.

Buat set transformasi IPsec dan profil, serta tentukan algoritma enkripsi, algoritma autentikasi, grup DH, dan masa hidup SA dalam fase IPsec pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

Penting Saat Anda mengonfigurasi koneksi IPsec-VPN di Alibaba Cloud, Anda hanya dapat menentukan satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IPsec. Kami merekomendasikan agar Anda menentukan hanya satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IPsec pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

crypto ipsec ikev1 transform-set TRANSFORM esp-aes esp-sha-hmac # Buat set transformasi IPsec dan tentukan algoritma enkripsi dan autentikasi.

crypto ipsec profile ALIYUN-PROFILE

set ikev1 transform-set TRANSFORM # Terapkan set transformasi yang dibuat.

set pfs group14 # Tentukan PFS dan grup DH.

set security-association lifetime seconds 86400 # Tentukan masa hidup SA berbasis waktu.

set security-association lifetime kilobytes unlimited # Nonaktifkan masa hidup SA berbasis lalu lintas.

crypto isakmp identity address # Atur format nama domain lengkap (FQDN) menjadi alamat IP.

Buat grup terowongan dan tentukan kunci bersama untuk terowongan, yang harus sama dengan yang ada di Alibaba Cloud.

tunnel-group 39.XX.XX.218 type ipsec-l2l # Tentukan mode enkapsulasi l2l untuk Tunnel 1.

tunnel-group 39.XX.XX.218 ipsec-attributes

ikev1 pre-shared-key 123456**** # Tentukan kunci bersama peer untuk Tunnel 1, yaitu kunci bersama di Alibaba Cloud.

!

tunnel-group 182.XX.XX.19 type ipsec-l2l # Tentukan mode enkapsulasi l2l untuk Tunnel 2.

tunnel-group 182.XX.XX.19 ipsec-attributes

ikev1 pre-shared-key 123456**** # Tentukan kunci bersama peer untuk Tunnel 2, yaitu kunci bersama di Alibaba Cloud.

!

Buat antarmuka terowongan.

interface Tunnel1 # Buat antarmuka untuk Tunnel 1.

nameif ALIYUN1

ip address 169.254.10.2 255.255.255.252 # Tentukan alamat IP antarmuka.

tunnel source interface outside1 # Tentukan alamat IP antarmuka GigabitEthernet 0/0 sebagai alamat sumber Tunnel 1.

tunnel destination 39.XX.XX.218 # Tentukan alamat IP publik Tunnel 1 di Alibaba Cloud sebagai alamat tujuan Tunnel 1.

tunnel mode ipsec ipv4

tunnel protection ipsec profile ALIYUN-PROFILE # Terapkan profil IPsec ALIYUN-PROFILE pada Tunnel 1.

no shutdown # Aktifkan antarmuka untuk Tunnel 1.

!

interface Tunnel2 # Buat antarmuka untuk Tunnel 2.

nameif ALIYUN2

ip address 169.254.20.2 255.255.255.252 # Tentukan alamat IP antarmuka.

tunnel source interface outside2 # Tentukan alamat IP antarmuka GigabitEthernet 0/2 sebagai alamat sumber Tunnel 2.

tunnel destination 182.XX.XX.19 # Tentukan alamat IP publik Tunnel 2 di Alibaba Cloud sebagai alamat tujuan Tunnel 2.

tunnel mode ipsec ipv4

tunnel protection ipsec profile ALIYUN-PROFILE # Terapkan profil IPsec ALIYUN-PROFILE pada Tunnel 2.

no shutdown # Aktifkan antarmuka untuk Tunnel 2.

!

Konfigurasikan routing dinamis BGP.

router bgp 65000

address-family ipv4 unicast

neighbor 169.254.10.1 remote-as 65530 # Tentukan peer BGP, yaitu alamat IP Tunnel 1 di Alibaba Cloud.

neighbor 169.254.10.1 ebgp-multihop 255

neighbor 169.254.10.1 activate # Aktifkan peer BGP.

neighbor 169.254.20.1 remote-as 65530 # Tentukan peer BGP, yaitu alamat IP Tunnel 2 di Alibaba Cloud.

neighbor 169.254.20.1 ebgp-multihop 255

neighbor 169.254.20.1 activate # Aktifkan peer BGP.

network 192.168.0.0 mask 255.255.0.0 # Umumkan blok CIDR pusat data.

exit-address-family

Di pusat data, konfigurasikan rute untuk lalu lintas antara klien dan firewall Cisco.

Kemudian, Anda dapat menguji konektivitas jaringan antara pusat data dan Alibaba Cloud VPC. Untuk informasi lebih lanjut, lihat bagian "Langkah 6: Uji konektivitas jaringan" dari topik Menghubungkan VPC ke pusat data dalam mode dual-tunnel.

Konfigurasikan firewall Cisco untuk menggunakan satu tunnel

Konfigurasikan firewall Cisco untuk menggunakan satu tunnel.

Skenario

Dalam contoh ini, sebuah perusahaan telah menerapkan VPC di Alibaba Cloud. Blok CIDR dari VPC adalah 10.0.0.0/16. Aplikasi diterapkan pada instance ECS di VPC. Perusahaan memiliki pusat data yang perlu menggunakan blok CIDR 192.168.0.0/16 untuk berkomunikasi dengan VPC. Perusahaan ingin membangun koneksi IPsec-VPN antara pusat data dan VPC di cloud untuk mengimplementasikan akses sumber daya bersama.

Rencana blok CIDR dan contoh konfigurasi VPN

Rencana blok CIDR

Sumber Daya | Blok CIDR | Alamat IP |

Pusat Data | Blok CIDR yang perlu berkomunikasi dengan VPC: 192.168.0.0/16 | Alamat IP server: 192.168.50.198 |

Firewall Cisco | Tidak Ada | Antarmuka fisik yang terhubung ke internet pada firewall Cisco: GigabitEthernet 0/0: Antarmuka ini dikonfigurasi dengan alamat IP publik. Dalam contoh ini, 39.XX.XX.XX.218 digunakan. GigabitEthernet 0/1: Antarmuka ini terhubung ke pusat data dan dikonfigurasi dengan alamat IP 192.168.50.217.

|

VPC | Blok CIDR utama: 10.0.0.0/16 vSwitch 1: 10.0.10.0/24 vSwitch 2: 10.0.20.0/24 | Alamat IP instance ECS: 10.0.10.33 |

Gateway VPN Publik | Tidak Ada | Alamat IP publik gateway VPN: 39.XX.XX.218

Catatan Setelah Anda membuat gateway VPN, sistem secara otomatis menetapkan alamat IP ke gateway VPN. |

Rencana blok CIDR untuk routing dinamis BGP

Selain routing statis, topik ini juga menjelaskan cara mengonfigurasi firewall Cisco untuk membangun koneksi IPsec-VPN yang menggunakan routing dinamis BGP. Jika Anda tidak perlu menggunakan routing dinamis BGP, lewati bagian ini. Tabel berikut menjelaskan rencana blok CIDR untuk routing dinamis BGP.

Sumber Daya | Blok CIDR Tunnel BGP | Alamat IP BGP | ASN Lokal BGP |

Gateway VPN | 169.254.10.0/30

Catatan Pada gateway VPN, blok CIDR setiap tunnel harus unik. | 169.254.10.1 | 65530 |

Firewall Cisco | 169.254.10.0/30 | 169.254.10.2 | 65000 |

Contoh Konfigurasi VPN

Konfigurasi VPN di Alibaba Cloud dan firewall Cisco harus sama.

Parameter | Nilai sampel di Alibaba Cloud | Nilai sampel di firewall Cisco |

Kunci Pre-shared | 123456**** | 123456**** |

Konfigurasi IKE | Versi IKE | ikev2 | ikev2 |

Mode negosiasi | main | main |

Algoritma enkripsi | aes | aes |

Algoritma autentikasi | sha1 | sha1 |

Grup DH | group14 | group14 |

Masa hidup SA (detik) | 86400 | 86400 |

Konfigurasi IPsec | Algoritma enkripsi | aes | aes |

Algoritma autentikasi | sha1 | sha1 |

Grup DH | group14 | group14 |

Masa hidup SA (detik) | 86400 | 86400 |

Prosedur

Catatan Dalam contoh ini, perangkat lunak Adaptive Security Appliance (ASA) 9.19.1 digunakan untuk menjelaskan cara mengonfigurasi firewall Cisco. Perintah dapat bervariasi tergantung pada versi perangkat lunak. Konsultasikan dokumentasi atau vendor Anda berdasarkan lingkungan aktual Anda selama operasi.

Dalam skenario ini, kami merekomendasikan Anda menggunakan mode routing berbasis tujuan - routing statis atau mode routing berbasis tujuan - routing dinamis BGP.

Mode routing berbasis tujuan - routing statis

Prasyarat

Topik ini hanya menjelaskan cara menambahkan konfigurasi VPN ke firewall Cisco. Prosedur untuk mengonfigurasi gateway VPN di Alibaba Cloud dihilangkan. Sebelum mengonfigurasi firewall Cisco, pastikan Anda telah menyelesaikan tugas berikut: buat gateway VPN, buat gateway pelanggan, buat koneksi IPsec-VPN, dan konfigurasikan routing untuk gateway VPN. Untuk informasi lebih lanjut, lihat Hubungkan VPC ke pusat data dalam mode single-tunnel.

Prosedur

Masuk ke CLI firewall Cisco dan masuk ke mode konfigurasi.

ciscoasa> enable

Password: ******** # Masukkan kata sandi untuk masuk ke mode enable.

ciscoasa# configure terminal # Masuk ke mode konfigurasi.

ciscoasa(config)#

Lihat konfigurasi antarmuka dan konfigurasi rute untuk akses internet.

Verifikasi bahwa antarmuka dikonfigurasi dan diaktifkan pada firewall Cisco. Dalam contoh ini, konfigurasi antarmuka berikut digunakan:

ciscoasa(config)# show running-config interface

!

interface GigabitEthernet0/0

nameif outside1 # Nama antarmuka GigabitEthernet 0/0.

security-level 0

ip address 121.XX.XX.211 255.255.255.255 # Alamat IP publik antarmuka GigabitEthernet 0/0.

!

interface GigabitEthernet0/1 # Antarmuka yang terhubung ke pusat data.

nameif private # Nama antarmuka GigabitEthernet 0/1.

security-level 100 # Tingkat keamanan antarmuka pribadi yang terhubung ke pusat data, yang lebih rendah daripada antarmuka publik.

ip address 192.168.50.217 255.255.255.0 # Alamat IP antarmuka GigabitEthernet 0/1.

!

route outside1 39.XX.XX.218 255.255.255.255 192.XX.XX.172 # Rute untuk mengakses alamat IP publik gateway VPN di Alibaba Cloud. Hop berikutnya adalah alamat IP publik.

route private 192.168.0.0 255.255.0.0 192.168.50.216 # Rute yang menunjuk ke pusat data.

Aktifkan fitur IKEv2 untuk antarmuka publik.

crypto ikev2 enable outside1

Buat kebijakan IKEv2 dan tentukan algoritma autentikasi, algoritma enkripsi, grup DH, dan masa hidup SA dalam fase IKE pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

Penting Ketika Anda mengonfigurasi koneksi IPsec-VPN di Alibaba Cloud, Anda hanya dapat menentukan satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IKE. Kami merekomendasikan Anda menentukan hanya satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IKE pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

crypto ikev2 policy 10

encryption aes # Tentukan algoritma enkripsi.

integrity sha # Tentukan algoritma autentikasi.

group 14 # Tentukan grup DH.

prf sha # Nilai parameter prf harus sama dengan parameter integritas. Secara default, nilai-nilai ini sama di Alibaba Cloud.

lifetime seconds 86400 # Tentukan masa hidup SA.

Buat proposal IPsec dan profil, serta tentukan algoritma enkripsi, algoritma autentikasi, grup DH, dan masa hidup SA dalam fase IPsec pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

Penting Ketika Anda mengonfigurasi koneksi IPsec-VPN di Alibaba Cloud, Anda hanya dapat menentukan satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IPsec. Kami merekomendasikan Anda menentukan hanya satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IPsec pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

crypto ipsec ikev2 ipsec-proposal ALIYUN-PROPOSAL # Buat proposal IPsec.

protocol esp encryption aes # Tentukan algoritma enkripsi. Protokol ESP digunakan di Alibaba Cloud. Oleh karena itu, gunakan protokol ESP.

protocol esp integrity sha-1 # Tentukan algoritma autentikasi. Protokol ESP digunakan di Alibaba Cloud. Oleh karena itu, gunakan protokol ESP.

crypto ipsec profile ALIYUN-PROFILE

set ikev2 ipsec-proposal ALIYUN-PROPOSAL # Buat profil IPsec dan terapkan proposal yang dibuat.

set ikev2 local-identity address # Atur format ID lokal ke alamat IP, yang sama dengan format ID remote di Alibaba Cloud.

set pfs group14 # Tentukan PFS dan grup DH.

set security-association lifetime seconds 86400 # Tentukan masa hidup SA berbasis waktu.

set security-association lifetime kilobytes unlimited # Nonaktifkan masa hidup SA berbasis lalu lintas.

Buat grup tunnel dan tentukan kunci pre-shared untuk tunnel, yang harus sama dengan yang ada di Alibaba Cloud.

tunnel-group 39.XX.XX.218 type ipsec-l2l # Tentukan mode enkapsulasi l2l untuk tunnel.

tunnel-group 39.XX.XX.218 ipsec-attributes

ikev2 remote-authentication pre-shared-key 123456**** # Tentukan kunci pre-shared peer untuk tunnel, yang merupakan kunci pre-shared di Alibaba Cloud.

ikev2 local-authentication pre-shared-key 123456**** # Tentukan kunci pre-shared lokal untuk tunnel, yang harus sama dengan yang ada di Alibaba Cloud.

!

Buat antarmuka tunnel.

interface Tunnel1 # Buat antarmuka untuk tunnel.

nameif ALIYUN1

ip address 169.254.10.2 255.255.255.252 # Tentukan alamat IP antarmuka.

tunnel source interface outside1 # Tentukan alamat IP antarmuka GigabitEthernet 0/0 sebagai alamat sumber tunnel.

tunnel destination 39.XX.XX.218 # Tentukan alamat IP publik gateway VPN di Alibaba Cloud sebagai alamat tujuan tunnel.

tunnel mode ipsec ipv4

tunnel protection ipsec profile ALIYUN-PROFILE # Terapkan profil IPsec ALIYUN-PROFILE pada tunnel.

no shutdown # Aktifkan antarmuka untuk tunnel.

!

Konfigurasikan rute statis yang menunjuk ke VPC Alibaba Cloud (blok CIDR: 10.0.0.0/16).

route ALIYUN1 10.0.0.0 255.255.0.0 39.XX.XX.218

Di pusat data, konfigurasikan rute untuk lalu lintas antara klien dan firewall Cisco.

Kemudian, Anda dapat menguji konektivitas jaringan antara pusat data dan VPC Alibaba Cloud. Untuk informasi lebih lanjut, lihat bagian "Langkah 6: Uji konektivitas jaringan" dari topik Hubungkan VPC ke pusat data dalam mode single-tunnel.

Mode routing berbasis tujuan - routing dinamis BGP

Prasyarat

Topik ini hanya menjelaskan cara menambahkan konfigurasi VPN ke firewall Cisco. Prosedur untuk mengonfigurasi gateway VPN di Alibaba Cloud dihilangkan. Sebelum mengonfigurasi firewall Cisco, pastikan Anda telah menyelesaikan tugas berikut: buat gateway VPN, buat gateway pelanggan, buat koneksi IPsec-VPN, dan aktifkan BGP. Untuk informasi lebih lanjut, lihat Hubungkan VPC ke pusat data menggunakan koneksi IPsec-VPN dalam mode single-tunnel dan aktifkan routing BGP.

Prosedur

Masuk ke CLI firewall Cisco dan masuk ke mode konfigurasi.

ciscoasa> enable

Password: ******** # Masukkan kata sandi untuk masuk ke mode enable.

ciscoasa# configure terminal # Masuk ke mode konfigurasi.

ciscoasa(config)#

Lihat konfigurasi antarmuka dan konfigurasi rute untuk akses internet.

Verifikasi bahwa antarmuka dikonfigurasi dan diaktifkan pada firewall Cisco. Dalam contoh ini, konfigurasi antarmuka berikut digunakan:

ciscoasa(config)# show running-config interface

!

interface GigabitEthernet0/0

nameif outside1 # Nama antarmuka GigabitEthernet 0/0.

security-level 0

ip address 121.XX.XX.211 255.255.255.255 # Alamat IP publik antarmuka GigabitEthernet 0/0.

!

interface GigabitEthernet0/1 # Antarmuka yang terhubung ke pusat data.

nameif private # Nama antarmuka GigabitEthernet 0/1.

security-level 100 # Tingkat keamanan antarmuka pribadi yang terhubung ke pusat data, yang lebih rendah daripada antarmuka publik.

ip address 192.168.50.217 255.255.255.0 # Alamat IP antarmuka GigabitEthernet 0/1.

!

route outside1 39.XX.XX.218 255.255.255.255 192.XX.XX.172 # Rute untuk mengakses alamat IP publik gateway VPN di Alibaba Cloud. Hop berikutnya adalah alamat IP publik.

route private 192.168.0.0 255.255.0.0 192.168.50.216 # Rute yang menunjuk ke pusat data.

Aktifkan fitur IKEv2 untuk antarmuka publik.

crypto ikev2 enable outside1

Buat kebijakan IKEv2 dan tentukan algoritma autentikasi, algoritma enkripsi, grup DH, dan masa hidup SA dalam fase IKE pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

Penting Ketika Anda mengonfigurasi koneksi IPsec-VPN di Alibaba Cloud, Anda hanya dapat menentukan satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IKE. Kami merekomendasikan Anda menentukan hanya satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IKE pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

crypto ikev2 policy 10

encryption aes # Tentukan algoritma enkripsi.

integrity sha # Tentukan algoritma autentikasi.

group 14 # Tentukan grup DH.

prf sha # Nilai parameter prf harus sama dengan parameter integritas. Secara default, nilai-nilai ini sama di Alibaba Cloud.

lifetime seconds 86400 # Tentukan masa hidup SA.

Buat proposal IPsec dan profil, serta tentukan algoritma enkripsi, algoritma autentikasi, grup DH, dan masa hidup SA dalam fase IPsec pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

Penting Ketika Anda mengonfigurasi koneksi IPsec-VPN di Alibaba Cloud, Anda hanya dapat menentukan satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IPsec. Kami merekomendasikan Anda menentukan hanya satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IPsec pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

crypto ipsec ikev2 ipsec-proposal ALIYUN-PROPOSAL # Buat proposal IPsec.

protocol esp encryption aes # Tentukan algoritma enkripsi. Protokol ESP digunakan di Alibaba Cloud. Oleh karena itu, gunakan protokol ESP.

protocol esp integrity sha-1 # Tentukan algoritma autentikasi. Protokol ESP digunakan di Alibaba Cloud. Oleh karena itu, gunakan protokol ESP.

crypto ipsec profile ALIYUN-PROFILE

set ikev2 ipsec-proposal ALIYUN-PROPOSAL # Buat profil IPsec dan terapkan proposal yang dibuat.

set ikev2 local-identity address # Atur format ID lokal ke alamat IP, yang sama dengan format ID remote di Alibaba Cloud.

set pfs group14 # Tentukan PFS dan grup DH.

set security-association lifetime seconds 86400 # Tentukan masa hidup SA berbasis waktu.

set security-association lifetime kilobytes unlimited # Nonaktifkan masa hidup SA berbasis lalu lintas.

Buat grup tunnel dan tentukan kunci pre-shared untuk tunnel, yang harus sama dengan yang ada di Alibaba Cloud.

tunnel-group 39.XX.XX.218 type ipsec-l2l # Tentukan mode enkapsulasi l2l untuk tunnel.

tunnel-group 39.XX.XX.218 ipsec-attributes

ikev2 remote-authentication pre-shared-key 123456**** # Tentukan kunci pre-shared peer untuk tunnel, yang merupakan kunci pre-shared di Alibaba Cloud.

ikev2 local-authentication pre-shared-key 123456**** # Tentukan kunci pre-shared lokal untuk tunnel, yang harus sama dengan yang ada di Alibaba Cloud.

!

Buat antarmuka tunnel.

interface Tunnel1 # Buat antarmuka untuk tunnel.

nameif ALIYUN1

ip address 169.254.10.2 255.255.255.252 # Tentukan alamat IP antarmuka.

tunnel source interface outside1 # Tentukan alamat IP antarmuka GigabitEthernet 0/0 sebagai alamat sumber tunnel.

tunnel destination 39.XX.XX.218 # Tentukan alamat IP publik gateway VPN di Alibaba Cloud sebagai alamat tujuan tunnel.

tunnel mode ipsec ipv4

tunnel protection ipsec profile ALIYUN-PROFILE # Terapkan profil IPsec ALIYUN-PROFILE pada tunnel.

no shutdown # Aktifkan antarmuka untuk tunnel.

!

Konfigurasikan routing dinamis BGP.

router bgp 65000

address-family ipv4 unicast

neighbor 169.254.10.1 remote-as 65530 # Tentukan peer BGP, yang merupakan alamat IP tunnel di Alibaba Cloud.

neighbor 169.254.10.1 ebgp-multihop 255

neighbor 169.254.10.1 activate # Aktifkan peer BGP.

network 192.168.0.0 mask 255.255.0.0 # Iklankan blok CIDR pusat data.

exit-address-family

Di pusat data, konfigurasikan rute untuk lalu lintas antara klien dan firewall Cisco.

Kemudian, Anda dapat menguji konektivitas jaringan antara pusat data dan VPC Alibaba Cloud. Untuk informasi lebih lanjut, lihat bagian "Langkah 6: Uji konektivitas jaringan" dari topik Hubungkan VPC ke pusat data dalam mode single-tunnel.

Mode aliran data terlindungi - routing statis

Prasyarat

Topik ini hanya menjelaskan cara menambahkan konfigurasi VPN ke firewall Cisco. Prosedur untuk mengonfigurasi gateway VPN di Alibaba Cloud dihilangkan. Sebelum mengonfigurasi firewall Cisco, pastikan Anda telah menyelesaikan tugas berikut: buat gateway VPN, buat gateway pelanggan, dan buat koneksi IPsec-VPN. Untuk informasi lebih lanjut, lihat Hubungkan VPC ke pusat data dalam mode single-tunnel.

Ketika Anda membuat koneksi IPsec-VPN, atur parameter Routing Mode ke Protected Data Flows, parameter Local Network ke 10.0.0.0/16, dan parameter Remote Network ke 192.168.0.0/16.

Penting Dalam skenario di mana Anda perlu menentukan beberapa local CIDR blocks atau peer CIDR blocks, kami merekomendasikan Anda menggunakan mode routing berbasis tujuan - routing statis atau mode routing berbasis tujuan - routing dinamis BGP. Untuk informasi lebih lanjut, lihat bagian "Solusi yang Direkomendasikan" dari topik Saran konfigurasi dan FAQ tentang mengaktifkan komunikasi antar blok CIDR.

Setelah koneksi IPsec-VPN dibuat, Anda perlu mengiklankan rute berbasis kebijakan. Untuk informasi lebih lanjut, lihat bagian "Iklankan rute berbasis kebijakan" dari topik Konfigurasikan rute berbasis kebijakan. Konfigurasi rute berbasis tujuan tidak diperlukan.

Prosedur

Masuk ke CLI firewall Cisco dan masuk ke mode konfigurasi.

ciscoasa> enable

Password: ******** # Masukkan kata sandi untuk masuk ke mode enable.

ciscoasa# configure terminal # Masuk ke mode konfigurasi.

ciscoasa(config)#

Lihat konfigurasi antarmuka.

Verifikasi bahwa antarmuka dikonfigurasi dan diaktifkan pada firewall Cisco. Dalam contoh ini, konfigurasi antarmuka berikut digunakan:

ciscoasa(config)# show running-config interface

!

interface GigabitEthernet0/0

nameif outside1 # Nama antarmuka GigabitEthernet 0/0.

security-level 0

ip address 121.XX.XX.211 255.255.255.255 # Alamat IP publik antarmuka GigabitEthernet 0/0.

!

interface GigabitEthernet0/1 # Antarmuka yang terhubung ke pusat data.

nameif private # Nama antarmuka GigabitEthernet 0/1.

security-level 100 # Tingkat keamanan antarmuka pribadi yang terhubung ke pusat data, yang lebih rendah daripada antarmuka publik.

ip address 192.168.50.217 255.255.255.0 # Alamat IP antarmuka GigabitEthernet 0/1.

!

route outside1 39.XX.XX.218 255.255.255.255 192.XX.XX.172 # Rute untuk mengakses alamat IP publik gateway VPN di Alibaba Cloud. Hop berikutnya adalah alamat IP publik.

route private 192.168.0.0 255.255.0.0 192.168.50.216 # Rute yang menunjuk ke pusat data.

Aktifkan fitur IKEv2 untuk antarmuka publik.

crypto ikev2 enable outside1

Buat kebijakan IKEv2 dan tentukan algoritma autentikasi, algoritma enkripsi, grup DH, dan masa hidup SA dalam fase IKE pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

Penting Ketika Anda mengonfigurasi koneksi IPsec-VPN di Alibaba Cloud, Anda hanya dapat menentukan satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IKE. Kami merekomendasikan Anda menentukan hanya satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IKE pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

crypto ikev2 policy 10

encryption aes # Tentukan algoritma enkripsi.

integrity sha # Tentukan algoritma autentikasi.

group 14 # Tentukan grup DH.

prf sha # Nilai parameter prf harus sama dengan parameter integritas. Secara default, nilai-nilai ini sama di Alibaba Cloud.

lifetime seconds 86400 # Tentukan masa hidup SA.

Buat proposal IPsec dan tentukan algoritma enkripsi dan algoritma autentikasi dalam fase IPsec pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

Penting Ketika Anda mengonfigurasi koneksi IPsec-VPN di Alibaba Cloud, Anda hanya dapat menentukan satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IPsec. Kami merekomendasikan Anda menentukan hanya satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IPsec pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

crypto ipsec ikev2 ipsec-proposal ALIYUN-PROPOSAL # Buat proposal IPsec.

protocol esp encryption aes # Tentukan algoritma enkripsi. Protokol ESP digunakan di Alibaba Cloud. Oleh karena itu, gunakan protokol ESP.

protocol esp integrity sha-1 # Tentukan algoritma autentikasi. Protokol ESP digunakan di Alibaba Cloud. Oleh karena itu, gunakan protokol ESP.

Tentukan aliran data yang dilindungi.

Tentukan blok CIDR yang diizinkan untuk mentransmisikan lalu lintas melalui koneksi IPsec-VPN. Dalam contoh ini, blok CIDR 192.168.0.0/16 pusat data diizinkan untuk berkomunikasi dengan blok CIDR 10.0.0.0/16 VPC Alibaba Cloud.

access-list acl_tun extended permit ip 192.168.0.0 255.255.0.0 10.0.0.0 255.255.0.0

Buat kebijakan IPsec.

# Buat kebijakan IPsec untuk tunnel.

crypto map TUNL1 1 match address acl_tun # Terapkan aliran data yang dilindungi yang ditentukan.

crypto map TUNL1 1 set pfs group14 # Tentukan grup DH.

crypto map TUNL1 1 set peer 39.XX.XX.218 # Tentukan ID peer, yang merupakan alamat IP publik gateway VPN di Alibaba Cloud.

crypto map TUNL1 1 set ikev2 ipsec-proposal ALIYUN-PROPOSAL # Terapkan proposal IPsec.

crypto map TUNL1 1 set ikev2 pre-shared-key 0 123456**** # Tentukan kunci pre-shared, yang harus sama dengan yang ditentukan dalam perintah tunnel-group.

crypto map TUNL1 1 set security-association lifetime seconds 86400 # Tentukan masa hidup SA IPsec berbasis waktu.

crypto map TUNL1 1 set security-association lifetime kilobytes unlimited # Nonaktifkan masa hidup SA IPsec berbasis lalu lintas.

crypto map TUNL1 interface outside1 # Terapkan kebijakan IPsec ke antarmuka publik GigabitEthernet 0/0.

!

Buat grup tunnel dan tentukan kunci pre-shared untuk tunnel, yang harus sama dengan yang ada di Alibaba Cloud.

tunnel-group 39.XX.XX.218 type ipsec-l2l # Tentukan mode enkapsulasi l2l untuk tunnel.

tunnel-group 39.XX.XX.218 ipsec-attributes

ikev2 remote-authentication pre-shared-key 123456**** # Tentukan kunci pre-shared peer untuk tunnel, yang merupakan kunci pre-shared di Alibaba Cloud.

ikev2 local-authentication pre-shared-key 123456**** # Tentukan kunci pre-shared lokal untuk tunnel, yang harus sama dengan yang ada di Alibaba Cloud.

!

Konfigurasikan rute statis yang menunjuk ke VPC Alibaba Cloud (blok CIDR: 10.0.0.0/16).

route outside1 10.0.0.0 255.255.0.0 39.XX.XX.218

Di pusat data, konfigurasikan rute untuk lalu lintas antara klien dan firewall Cisco.

Kemudian, Anda dapat menguji konektivitas jaringan antara pusat data dan VPC Alibaba Cloud. Untuk informasi lebih lanjut, lihat bagian "Langkah 6: Uji konektivitas jaringan" dari topik Hubungkan VPC ke pusat data dalam mode single-tunnel.

Contoh konfigurasi IKEv1

Jika versi IKEv1 diperlukan pada firewall Cisco, Anda dapat mengonfigurasi firewall Cisco berdasarkan deskripsi di bagian ini.

Ketika Anda membangun koneksi IPsec-VPN ke Alibaba Cloud menggunakan konfigurasi berikut, pastikan bahwa koneksi IPsec-VPN di Alibaba Cloud menggunakan routing berbasis tujuan dan IKEv1.

Mode routing berbasis tujuan - routing statis

Masuk ke CLI firewall Cisco dan masuk ke mode konfigurasi.

ciscoasa> enable

Password: ******** # Masukkan kata sandi untuk masuk ke mode enable.

ciscoasa# configure terminal # Masuk ke mode konfigurasi.

ciscoasa(config)#

Lihat konfigurasi antarmuka.

Verifikasi bahwa antarmuka dikonfigurasi dan diaktifkan pada firewall Cisco. Dalam contoh ini, konfigurasi antarmuka berikut digunakan:

ciscoasa(config)# show running-config interface

!

interface GigabitEthernet0/0

nameif outside1 # Nama antarmuka GigabitEthernet 0/0.

security-level 0

ip address 121.XX.XX.211 255.255.255.255 # Alamat IP publik antarmuka GigabitEthernet 0/0.

!

interface GigabitEthernet0/1 # Antarmuka yang terhubung ke pusat data.

nameif private # Nama antarmuka GigabitEthernet 0/1.

security-level 100 # Tingkat keamanan antarmuka pribadi yang terhubung ke pusat data, yang lebih rendah daripada antarmuka publik.

ip address 192.168.50.217 255.255.255.0 # Alamat IP antarmuka GigabitEthernet 0/1.

!

route outside1 39.XX.XX.218 255.255.255.255 192.XX.XX.172 # Rute untuk mengakses alamat IP publik gateway VPN di Alibaba Cloud. Hop berikutnya adalah alamat IP publik.

route private 192.168.0.0 255.255.0.0 192.168.50.216 # Rute yang menunjuk ke pusat data.

Aktifkan fitur IKEv1 untuk antarmuka publik.

crypto ikev1 enable outside1

Buat kebijakan IKEv1 dan tentukan metode verifikasi serta algoritma autentikasi, algoritma enkripsi, grup DH, dan masa hidup SA dalam fase IKE pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

Penting Ketika Anda mengonfigurasi koneksi IPsec-VPN di Alibaba Cloud, Anda hanya dapat menentukan satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IKE. Kami merekomendasikan Anda menentukan hanya satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IKE pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

crypto ikev1 policy 10

authentication pre-share # Tentukan pre-shared key sebagai metode verifikasi.

encryption aes # Tentukan algoritma enkripsi.

hash sha # Tentukan algoritma autentikasi.

group 14 # Tentukan grup DH.

lifetime 86400 # Tentukan masa hidup SA berbasis waktu.

Buat set transformasi IPsec dan profil, serta tentukan algoritma enkripsi, algoritma autentikasi, grup DH, dan masa hidup SA dalam fase IPsec pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

Penting Ketika Anda mengonfigurasi koneksi IPsec-VPN di Alibaba Cloud, Anda hanya dapat menentukan satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IPsec. Kami merekomendasikan Anda menentukan hanya satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IPsec pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

crypto ipsec ikev1 transform-set TRANSFORM esp-aes esp-sha-hmac # Buat set transformasi IPsec dan tentukan algoritma enkripsi dan algoritma autentikasi.

crypto ipsec profile ALIYUN-PROFILE

set ikev1 transform-set TRANSFORM # Terapkan set transformasi yang dibuat.

set pfs group14 # Tentukan PFS dan grup DH.

set security-association lifetime seconds 86400 # Tentukan masa hidup SA berbasis waktu.

set security-association lifetime kilobytes unlimited # Nonaktifkan masa hidup SA berbasis lalu lintas.

crypto isakmp identity address # Atur format nama domain lengkap (FQDN) ke alamat IP.

Buat grup tunnel dan tentukan kunci pre-shared untuk tunnel, yang harus sama dengan yang ada di Alibaba Cloud.

tunnel-group 39.XX.XX.218 type ipsec-l2l # Tentukan mode enkapsulasi l2l untuk tunnel.

tunnel-group 39.XX.XX.218 ipsec-attributes

ikev1 pre-shared-key 123456**** # Tentukan kunci pre-shared peer untuk tunnel, yang merupakan kunci pre-shared di Alibaba Cloud.

!

Buat antarmuka tunnel.

interface Tunnel1 # Buat antarmuka untuk tunnel.

nameif ALIYUN1

ip address 169.254.10.2 255.255.255.252 # Tentukan alamat IP antarmuka untuk tunnel.

tunnel source interface outside1 # Tentukan alamat IP antarmuka GigabitEthernet 0/0 sebagai alamat sumber tunnel.

tunnel destination 39.XX.XX.218 # Tentukan alamat IP publik gateway VPN di Alibaba Cloud sebagai alamat tujuan tunnel.

tunnel mode ipsec ipv4

tunnel protection ipsec profile ALIYUN-PROFILE # Terapkan profil IPsec ALIYUN-PROFILE pada tunnel.

no shutdown # Aktifkan antarmuka untuk tunnel.

!

Konfigurasikan rute statis yang menunjuk ke VPC Alibaba Cloud (blok CIDR: 10.0.0.0/16).

route ALIYUN1 10.0.0.0 255.255.0.0 39.XX.XX.218

Di pusat data, konfigurasikan rute untuk lalu lintas antara klien dan firewall Cisco.

Kemudian, Anda dapat menguji konektivitas jaringan antara pusat data dan VPC Alibaba Cloud. Untuk informasi lebih lanjut, lihat bagian "Langkah 6: Uji konektivitas jaringan" dari topik Hubungkan VPC ke pusat data dalam mode single-tunnel.

Mode routing berbasis tujuan - routing dinamis BGP

Masuk ke CLI firewall Cisco dan masuk ke mode konfigurasi.

ciscoasa> enable

Password: ******** # Masukkan kata sandi untuk masuk ke mode enable.

ciscoasa# configure terminal # Masuk ke mode konfigurasi.

ciscoasa(config)#

Lihat konfigurasi antarmuka.

Verifikasi bahwa antarmuka dikonfigurasi dan diaktifkan pada firewall Cisco. Dalam contoh ini, konfigurasi antarmuka berikut digunakan:

ciscoasa(config)# show running-config interface

!

interface GigabitEthernet0/0

nameif outside1 # Nama antarmuka GigabitEthernet 0/0.

security-level 0

ip address 121.XX.XX.211 255.255.255.255 # Alamat IP publik antarmuka GigabitEthernet 0/0.

!

interface GigabitEthernet0/1 # Antarmuka yang terhubung ke pusat data.

nameif private # Nama antarmuka GigabitEthernet 0/1.

security-level 100 # Tingkat keamanan antarmuka pribadi yang terhubung ke pusat data, yang lebih rendah daripada antarmuka publik.

ip address 192.168.50.217 255.255.255.0 # Alamat IP antarmuka GigabitEthernet 0/1.

!

route outside1 39.XX.XX.218 255.255.255.255 192.XX.XX.172 # Rute untuk mengakses alamat IP publik gateway VPN di Alibaba Cloud. Hop berikutnya adalah alamat IP publik.

route private 192.168.0.0 255.255.0.0 192.168.50.216 # Rute yang menunjuk ke pusat data.

Aktifkan fitur IKEv1 untuk antarmuka publik.

crypto ikev1 enable outside1

Buat kebijakan IKEv1 dan tentukan metode verifikasi serta algoritma autentikasi, algoritma enkripsi, grup DH, dan masa hidup SA dalam fase IKE pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

Penting Ketika Anda mengonfigurasi koneksi IPsec-VPN di Alibaba Cloud, Anda hanya dapat menentukan satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IKE. Kami merekomendasikan Anda menentukan hanya satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan grup DH dalam fase IKE pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.

crypto ikev1 policy 10

authentication pre-share # Tentukan pre-shared key sebagai metode verifikasi.

encryption aes # Tentukan algoritma enkripsi.

hash sha # Tentukan algoritma autentikasi.

group 14 # Tentukan grup DH.

lifetime 86400 # Tentukan masa hidup SA berbasis waktu.

Buat set transformasi IPsec dan profil, serta tentukan algoritma enkripsi, algoritma autentikasi, grup DH, dan masa hidup SA dalam fase IPsec pada firewall Cisco. Nilai-nilai tersebut harus sama dengan yang ada di Alibaba Cloud.