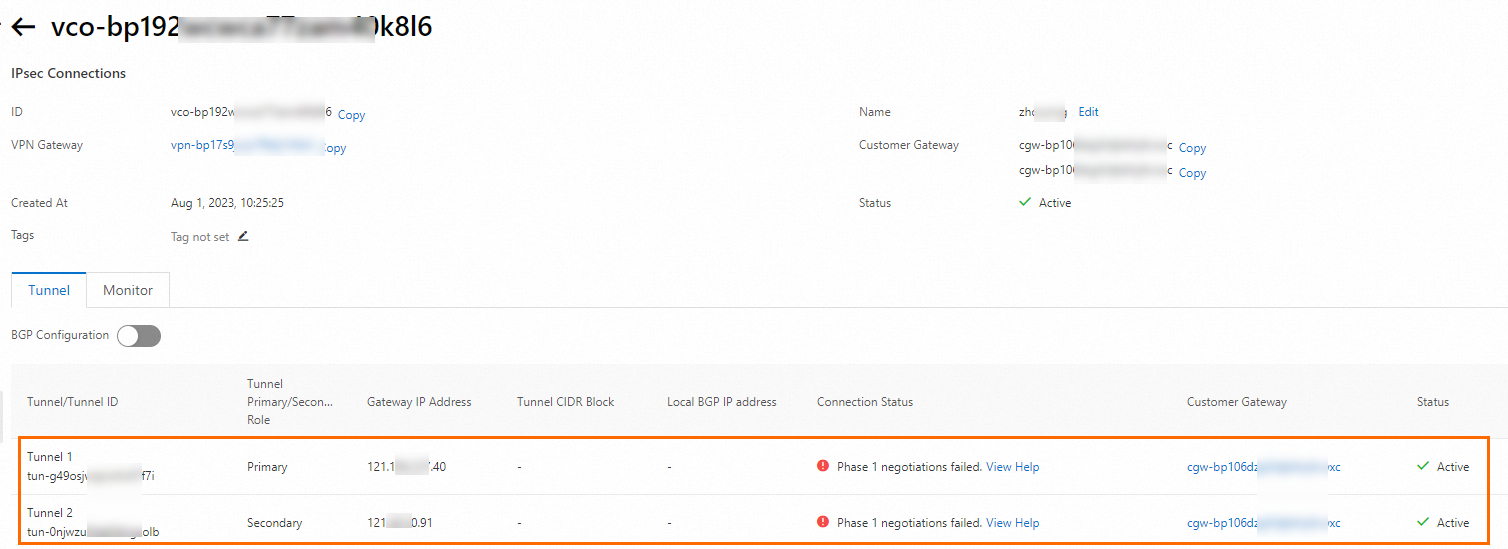

Koneksi IPsec-VPN dalam mode dual-tunnel memiliki satu terowongan aktif dan satu terowongan siaga. Jika terowongan aktif gagal, terowongan siaga mengambil alih untuk memastikan ketersediaan layanan. Topik ini menjelaskan cara meningkatkan gateway VPN agar mendukung mode dual-tunnel.

Informasi latar belakang

Sebelum meningkatkan gateway VPN untuk mengaktifkan mode dual-tunnel, kami menyarankan Anda memahami lebih lanjut tentang mode tersebut, termasuk topologi jaringan dan jalur transfer data. Untuk informasi selengkapnya, lihat Kaitkan koneksi IPsec-VPN dengan gateway VPN.

Perubahan bandwidth setelah peningkatan

Jika instance Gateway VPN single-tunnel Anda memiliki spesifikasi bandwidth 100 Mbps atau kurang:

Mode terowongan IPsec-VPN yang didukung

Bandwidth puncak dari instance Gateway VPN ke pusat data

Bandwidth puncak dari pusat data ke instance Gateway VPN

Sebelum peningkatan

Spesifikasi bandwidth instance Gateway VPN.

100 Mbps.

Setelah peningkatan

Spesifikasi bandwidth instance Gateway VPN.

Spesifikasi bandwidth instance Gateway VPN.

Jika instance Gateway VPN single-tunnel Anda memiliki spesifikasi bandwidth lebih dari 100 Mbps, bandwidth puncak tetap tidak berubah setelah peningkatan dan sesuai dengan spesifikasi bandwidth instance tersebut.

Wilayah dan zona yang didukung

Tabel berikut mencantumkan wilayah dan zona tempat Anda dapat meningkatkan koneksi IPsec-VPN ke mode dual-tunnel.

Anda dapat memanggil operasi DescribeVpnGatewayAvailableZones untuk mengkueri zona yang mendukung koneksi IPsec-VPN dual-tunnel di wilayah tertentu. Jika zona yang tercantum dalam tabel berbeda dengan informasi yang dikembalikan oleh operasi DescribeVpnGatewayAvailableZones, maka zona yang dikembalikan oleh operasi DescribeVpnGatewayAvailableZones yang berlaku.

Wilayah | Zona |

Tiongkok (Hangzhou) | K, J, I, H, G |

Tiongkok (Shanghai) | L, M, N, A, B, E, F, G |

Tiongkok (Nanjing - Local Region) | A |

Tiongkok (Shenzhen) | A (Tidak lagi tersedia untuk pembelian), C, E, D, F |

Tiongkok (Heyuan) | A, B |

Tiongkok (Guangzhou) | A, B |

Tiongkok (Qingdao) | B, C |

Tiongkok (Beijing) | F, E, H, G, A, C, J, I, L, K |

Tiongkok (Zhangjiakou) | A, B, C |

Tiongkok (Hohhot) | A, B |

Tiongkok (Ulanqab) | A, B, C |

Tiongkok (Chengdu) | A, B |

Tiongkok (Hong Kong) | B, C, D |

Singapura | A, B, C |

Thailand (Bangkok) | A |

Jepang (Tokyo) | A, B, C |

Korea Selatan (Seoul) | A |

Filipina (Manila) | A |

Indonesia (Jakarta) | A, B, C |

Malaysia (Kuala Lumpur) | A, B |

Inggris (London) | A, B |

Jerman (Frankfurt) | A, B, C |

AS (Silicon Valley) | A, B |

AS (Virginia) | A, B |

Meksiko | A |

SAU (Riyadh - Partner Region) | A, B |

UAE (Dubai) | A |

Prasyarat

Sebelum meningkatkan gateway VPN, pastikan persyaratan berikut terpenuhi:

Catatan penggunaan selama proses peningkatan

Gateway VPN tidak tersedia selama proses peningkatan. Koneksi yang ada akan terputus. Kami menyarankan agar Anda melakukan peningkatan selama jendela pemeliharaan jaringan untuk mencegah gangguan layanan.

Peningkatan memerlukan waktu sekitar 10 menit. Selama periode ini, gateway VPN tidak dapat meneruskan lalu lintas.

Anda tidak dapat mengelola gateway VPN selama proses peningkatan.

Prosedur

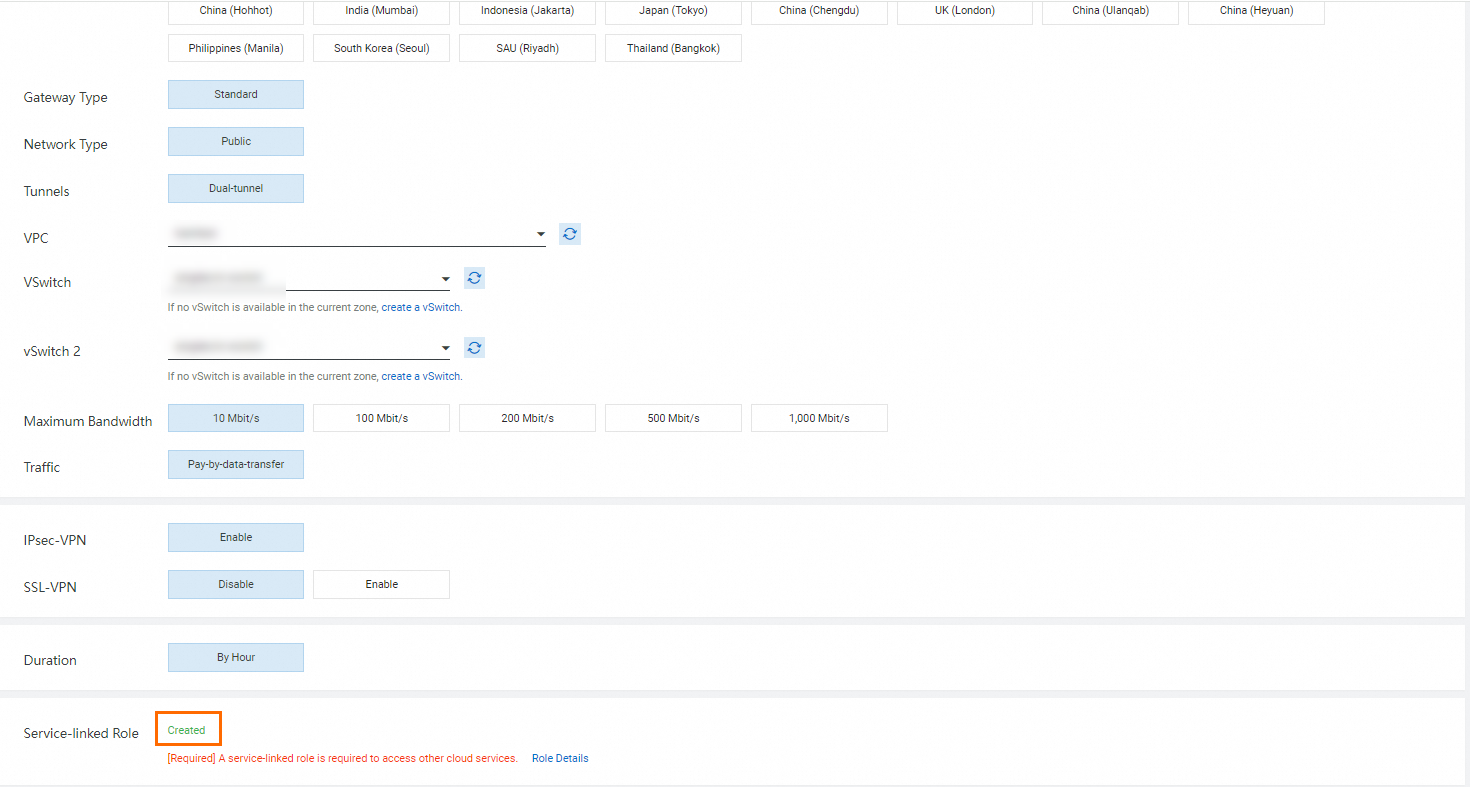

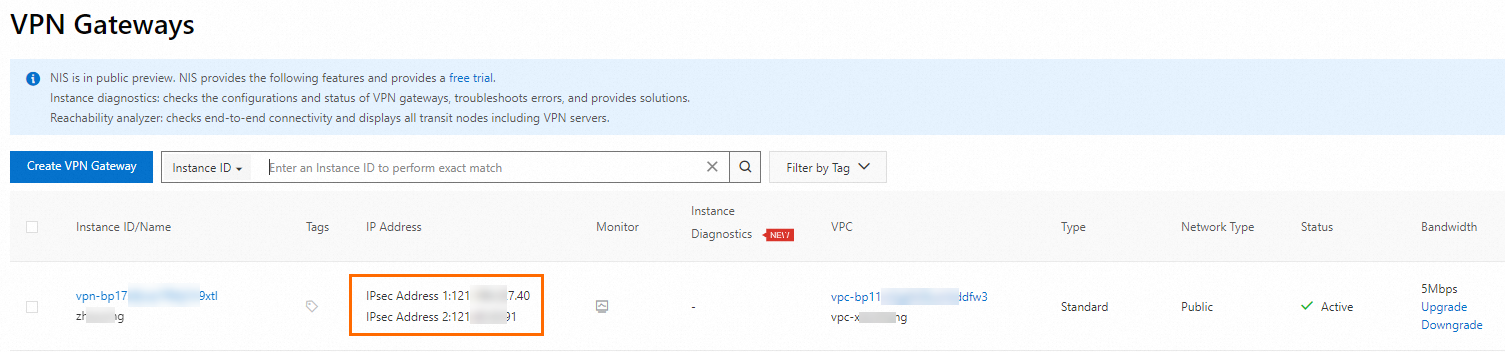

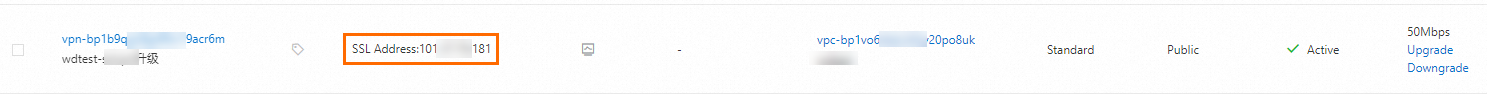

- Masuk ke Konsol gateway VPN.

Di bilah menu atas, pilih wilayah gateway VPN.

Pada halaman VPN Gateways, klik ID gateway VPN yang ingin Anda kelola.

Di pojok kanan atas halaman detail, klik Enable Zone Redundancy.

Pada kotak dialog Enable Zone Redundancy, tentukan vSwitch dan aktifkan verifikasi lingkungan. Pastikan persyaratan terpenuhi lalu klik Enable.

Jika verifikasi lingkungan gagal, rujuk bagian Prerequisites pada topik ini untuk pemecahan masalah.

Setelah Anda mengklik Enable, sistem akan memulai proses peningkatan.

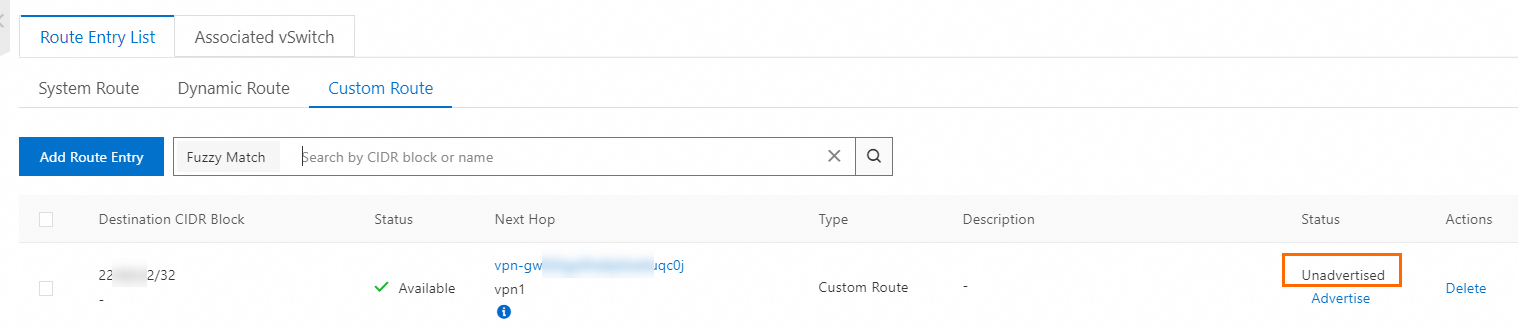

Langkah selanjutnya

Saat menggunakan koneksi IPsec-VPN dual-tunnel, pastikan terowongan aktif dan terowongan siaga tersedia. Jika Anda hanya mengonfigurasi atau menggunakan salah satu terowongan, redundansi koneksi IPsec-VPN berbasis terowongan aktif/siaga dan pemulihan bencana lintas zona tidak didukung.