Topik ini menjelaskan cara membuat koneksi IPsec-VPN dalam mode single-tunnel antara Virtual Private Cloud (VPC) dan pusat data menggunakan Gateway VPN publik, serta cara mengonfigurasi Border Gateway Protocol (BGP) perutean dinamis agar VPC dan pusat data dapat mempelajari rute secara otomatis. Dengan konfigurasi ini, VPC dan pusat data dapat berbagi sumber daya satu sama lain, mengurangi biaya pemeliharaan jaringan dan kesalahan konfigurasi.

Prasyarat

Alamat IP publik telah ditetapkan ke perangkat gateway di pusat data sebelum mengaitkan koneksi IPsec-VPN dengan Gateway VPN publik.

Perangkat gateway di pusat data harus mendukung protokol IKEv1 atau IKEv2 untuk membuat koneksi IPsec-VPN dengan transit router.

Blok CIDR pusat data tidak tumpang tindih dengan blok CIDR jaringan yang akan diakses.

Perangkat gateway di pusat data mendukung perutean dinamis BGP.

Wilayah yang mendukung perutean dinamis BGP

Distrik | Wilayah |

Asia Pasifik | Cina (Hangzhou), Cina (Shanghai), Cina (Qingdao), Cina (Beijing), Cina (Zhangjiakou), Cina (Hohhot), Cina (Shenzhen), Cina (Hong Kong), Jepang (Tokyo), Singapura, Malaysia (Kuala Lumpur), Indonesia (Jakarta) |

Eropa dan Amerika | Jerman (Frankfurt), Inggris (London), AS (Virginia), AS (Silicon Valley) |

Timur Tengah | UEA (Dubai) |

Skenario

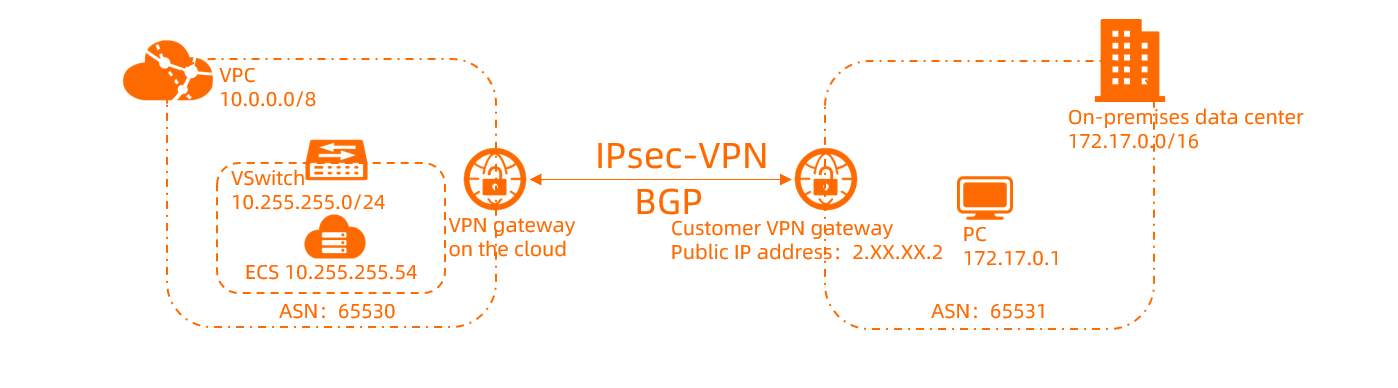

Sebagai contoh, sebuah perusahaan telah membuat VPC di wilayah Jerman (Frankfurt). Blok CIDR pribadi dari VPC adalah 10.0.0.0/8 dan nomor sistem otonom (ASN) adalah 65530. Perusahaan tersebut memiliki pusat data di Frankfurt dengan alamat IP publik 2.XX.XX.2, blok CIDR pribadinya adalah 172.17.0.0/16, dan ASN-nya adalah 65531. Perusahaan ingin membuat koneksi antara VPC dan pusat data untuk pengembangan bisnis.

Anda dapat menggunakan IPsec-VPN untuk membuat koneksi antara VPC dan pusat data, serta mengonfigurasi perutean dinamis BGP. Setelah konfigurasi selesai, VPC dan pusat data dapat secara otomatis mempelajari rute dan berkomunikasi satu sama lain menggunakan perutean dinamis BGP. Ini mengurangi biaya pemeliharaan jaringan dan kesalahan konfigurasi.

Sistem otonom (AS) adalah unit kecil yang secara independen menentukan protokol perutean yang akan digunakan dalam sistem. Unit ini merupakan jaringan mandiri yang dapat dikelola dan mungkin terdiri dari jaringan sederhana atau kelompok jaringan yang dikendalikan oleh satu atau lebih administrator jaringan. Setiap AS memiliki pengenal unik secara global yang disebut ASN.

Persiapan

VPC dibuat di wilayah Jerman (Frankfurt) dan layanan cloud diterapkan di VPC. Untuk informasi lebih lanjut, lihat Buat VPC dengan blok CIDR IPv4.

Pastikan Anda telah membaca dan memahami aturan grup keamanan yang berlaku untuk instance ECS di VPC, serta bahwa aturan grup keamanan mengizinkan perangkat gateway di pusat data untuk mengakses sumber daya cloud. Untuk informasi lebih lanjut, lihat Kueri aturan grup keamanan dan Tambah aturan grup keamanan.

Prosedur

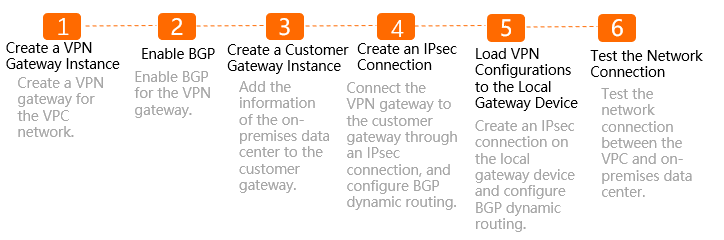

Langkah 1: Buat Gateway VPN

- Masuk ke konsol Gateway VPN.

Di halaman VPN Gateways, klik Create VPN Gateway.

Di halaman pembelian, konfigurasikan parameter yang dijelaskan dalam tabel berikut, klik Buy Now, lalu selesaikan pembayaran.

Tabel berikut hanya menjelaskan parameter yang relevan dengan topik ini. Anda dapat menggunakan nilai default parameter lainnya atau biarkan kosong. Untuk informasi lebih lanjut, lihat Buat dan Kelola Gateway VPN.

Parameter

Deskripsi

Wilayah

Wilayah tempat Anda ingin membuat Gateway VPN.

Pastikan bahwa Gateway VPN dan VPC berada di wilayah yang sama. Dalam contoh ini, Germany (Frankfurt) dipilih.

Gateway Type

Tipe gateway.

Nilai default: Standard.

Network Type

Tipe jaringan. Dalam contoh ini, Public dipilih.

Tunnels

Sistem menampilkan mode terowongan yang didukung di wilayah ini. Nilai valid:

Single-tunnel

Dual-tunnel

Untuk informasi lebih lanjut, lihat [Pemberitahuan Pembaruan] Koneksi IPsec-VPN mendukung mode dual-tunnel.

VPC

VPC tempat Anda ingin membuat Gateway VPN. Dalam contoh ini, VPC yang dibuat di wilayah Jerman (Frankfurt) dipilih.

VSwitch

Pilih vSwitch dari VPC yang dipilih.

Jika Anda memilih Single-tunnel, Anda hanya perlu menentukan satu vSwitch.

Jika Anda memilih Dual-tunnel, Anda perlu menentukan dua vSwitch.

Setelah fitur IPsec-VPN diaktifkan, sistem membuat antarmuka jaringan elastis (ENI) untuk masing-masing dari dua vSwitch sebagai antarmuka untuk berkomunikasi dengan VPC melalui koneksi IPsec-VPN. Setiap ENI menempati satu alamat IP di vSwitch.

CatatanSistem memilih vSwitch secara default. Anda dapat mengubahnya atau menggunakan vSwitch default.

Setelah Gateway VPN dibuat, Anda tidak dapat memodifikasi vSwitch yang terkait dengan Gateway VPN. Anda dapat melihat vSwitch yang terkait dengan Gateway VPN, zona tempat vSwitch berada, dan ENI di vSwitch pada halaman detail Gateway VPN.

vSwitch 2

Abaikan parameter ini jika Anda memilih Single-tunnel untuk parameter Terowongan.

IPsec-VPN

Menentukan apakah akan mengaktifkan IPsec-VPN. Dalam contoh ini, Enable dipilih.

SSL-VPN

Menentukan apakah akan mengaktifkan SSL-VPN. Dalam contoh ini, Disable dipilih.

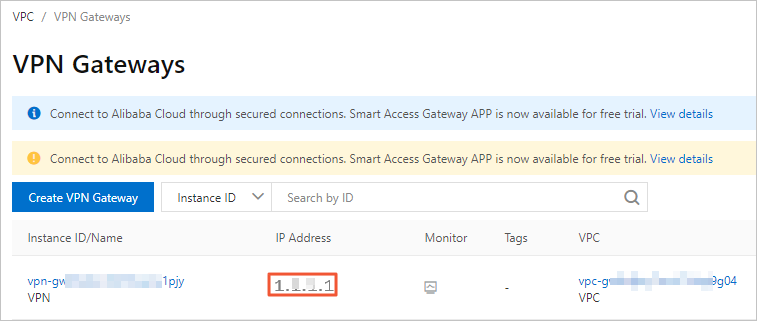

Gateway VPN yang baru dibuat berada dalam status Preparing dan berubah menjadi status Normal setelah sekitar 1 hingga 5 menit. Setelah status Gateway VPN berubah menjadi Normal, Gateway VPN siap digunakan. Setelah Gateway VPN dibuat, alamat IP publik secara otomatis ditetapkan ke gateway untuk membuat koneksi VPN.

Jika Anda ingin menggunakan Gateway VPN yang ada, pastikan bahwa itu diperbarui ke versi terbaru. Secara default, jika Gateway VPN yang ada bukan versi terbaru, Anda tidak dapat menggunakan fitur perutean dinamis BGP.

Anda dapat memeriksa apakah Gateway VPN merupakan versi terbaru dengan menggunakan tombol Upgrade. Jika Gateway VPN bukan versi terbaru, Anda dapat memperbaruinya dengan mengklik tombol Upgrade. Untuk informasi lebih lanjut, lihat Perbarui Gateway VPN.

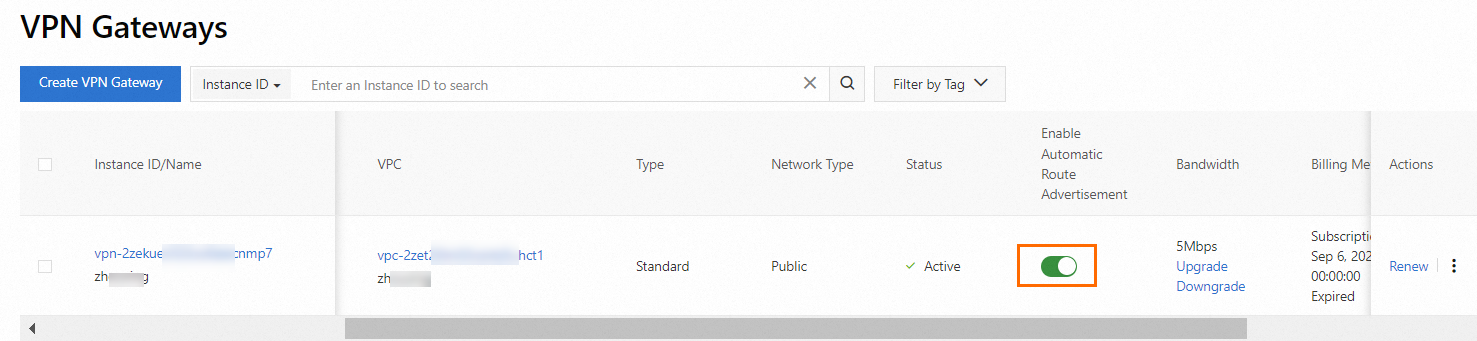

Langkah 2: Aktifkan perutean dinamis BGP

BGP digunakan untuk bertukar informasi perutean antara AS yang berbeda. Untuk menggunakan fitur perutean dinamis BGP, Anda harus mengaktifkan fitur perutean dinamis BGP untuk Gateway VPN.

Di panel navigasi sisi kiri, pilih .

Di bilah menu atas, pilih wilayah Gateway VPN.

Di halaman VPN Gateways, temukan Gateway VPN yang dibuat dan aktifkan sakelar di kolom Enable Automatic Route Advertisement.

Setelah fitur perutean dinamis BGP diaktifkan, Gateway VPN secara otomatis mengiklankan rute BGP ke VPC.

Langkah 3: Buat Gateway Pelanggan

Anda dapat membuat Gateway Pelanggan untuk mendaftarkan alamat IP publik dan BGP AS pusat data ke Alibaba Cloud.

Di panel navigasi sisi kiri, pilih .

Di bilah navigasi atas, pilih wilayah tempat Anda ingin membuat Gateway Pelanggan.

CatatanGateway Pelanggan dan Gateway VPN yang akan dihubungkan harus ditempatkan di wilayah yang sama.

Di halaman Customer Gateway, klik Create Customer Gateway.

Di panel Create Customer Gateway, konfigurasikan parameter yang dijelaskan dalam tabel berikut dan klik OK.

Tabel berikut hanya menjelaskan parameter yang relevan dengan topik ini. Anda dapat menggunakan nilai default parameter lainnya atau biarkan kosong. Untuk informasi lebih lanjut, lihat Buat dan Kelola Gateway Pelanggan.

Parameter

Deskripsi

IP Address

Alamat IP publik perangkat gateway di pusat data. Dalam contoh ini, 2.XX.XX.2 digunakan.

ASN

ASN perangkat gateway di pusat data. Dalam contoh ini, 65531 digunakan.

Langkah 4: Buat koneksi IPsec-VPN

Di panel navigasi sisi kiri, pilih .

Di halaman IPsec Connections, klik Bind VPN Gateway.

Di halaman Create Ipsec-vpn Connection (VPN), konfigurasikan parameter yang dijelaskan dalam tabel berikut dan klik OK.

Tabel berikut hanya menjelaskan parameter yang relevan dengan topik ini. Anda dapat menggunakan nilai default parameter lainnya atau biarkan kosong. Untuk informasi lebih lanjut, lihat Buat dan Kelola Koneksi IPsec-VPN dalam Mode Single-Tunnel.

Parameter

Deskripsi

Name

Nama koneksi IPsec-VPN.

Region

Pilih wilayah tempat Gateway VPN yang akan dikaitkan dengan koneksi IPsec-VPN ditempatkan.

Koneksi IPsec-VPN dibuat di wilayah yang sama dengan Gateway VPN.

Bind VPN Gateway

Gateway VPN yang akan dikaitkan dengan koneksi IPsec-VPN.

Dalam contoh ini, Gateway VPN yang dibuat di Langkah 1 dipilih.

Routing Mode

Pilih mode perutean.

Nilai valid: Destination Routing Mode atau Protected Data Flows. Jika koneksi IPsec-VPN menggunakan perutean dinamis BGP, kami sarankan Anda memilih Destination Routing Mode. Dalam contoh ini, Destination Routing Mode dipilih.

Effective Immediately

Tentukan apakah akan segera memulai negosiasi untuk koneksi.

Yes: segera memulai negosiasi setelah konfigurasi selesai.

No: memulai negosiasi saat arah masuk terdeteksi.

Dalam contoh ini, Yes dipilih.

Customer Gateway

Gateway pelanggan yang akan dikaitkan dengan koneksi IPsec-VPN.

Dalam contoh ini, gateway pelanggan yang dibuat di Langkah 3 dipilih.

Pre-shared Key

Kunci pra-berbagi yang digunakan untuk otentikasi.

Kunci pra-berbagi harus sama pada kedua Gateway VPN yang terkait dengan koneksi IPsec-VPN dan perangkat gateway di pusat data. Dalam contoh ini, 123456**** digunakan.

Enable BGP

Tentukan apakah akan mengaktifkan Border Gateway Protocol (BGP). Jika Anda ingin menggunakan perutean BGP untuk koneksi IPsec-VPN, aktifkan Aktifkan BGP. Secara default, Aktifkan BGP dimatikan.

Dalam contoh ini, Aktifkan BGP dihidupkan.

Local ASN

ASN lokal dari terowongan. Nilai default: 45104.

Dalam contoh ini, 65530 digunakan.

Encryption Configuration

Gunakan nilai default parameter kecuali untuk parameter berikut.

Atur parameter DH Group di bagian IKE Configurations menjadi group14.

Atur parameter DH Group di bagian IPsec Configurations menjadi group14.

CatatanAnda harus mengonfigurasi parameter di bagian Konfigurasi Enkripsi berdasarkan perangkat gateway di pusat data untuk memastikan bahwa konfigurasi enkripsi koneksi IPsec-VPN konsisten dengan konfigurasi enkripsi perangkat gateway di pusat data.

BGP Configuration

Tunnel CIDR Block

Blok CIDR dari terowongan IPsec. Dalam contoh ini, 169.254.10.0/30 digunakan.

Local BGP IP address

Alamat IP BGP di sisi VPC. Alamat IP harus berada dalam blok CIDR terowongan IPsec. Dalam contoh ini, 169.254.10.1 digunakan.

Di pesan Created, klik OK.

Di halaman IPsec Connections, temukan koneksi IPsec-VPN yang ingin Anda kelola, dan klik Download Configuration di kolom Actions.

Di kotak dialog IPsec-VPN Connection Configuration, salin konfigurasi dan simpan ke jalur lokal. Anda dapat menggunakan konfigurasi ini untuk mengonfigurasi perangkat gateway lokal Anda.

Langkah 5: Tambahkan konfigurasi VPN ke perangkat gateway di pusat data

Setelah Anda membuat koneksi IPsec-VPN, Anda perlu menambahkan konfigurasi VPN ke perangkat gateway di pusat data untuk membuat koneksi VPN antara VPC dan pusat data.

Tambahkan konfigurasi VPN ke perangkat gateway pelanggan. Untuk informasi lebih lanjut, lihat Contoh konfigurasi single tunnel di Konfigurasikan Firewall Cisco.

Unduh konfigurasi VPN yang akan ditambahkan ke perangkat gateway di pusat data. Untuk informasi lebih lanjut, lihat bagian "Unduh konfigurasi koneksi IPsec-VPN" dari topik Buat dan Kelola Koneksi IPsec-VPN dalam Mode Single-Tunnel.

Tambahkan konfigurasi VPN ke perangkat gateway di pusat data. Untuk informasi lebih lanjut, lihat bagian Konfigurasikan Konfigurasi IPsec-VPN dalam Mode Single-Tunnel

dari topik Muat Konfigurasi IPsec-VPN ke Perangkat Firewall Cisco.

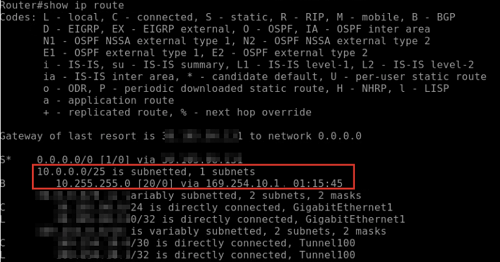

Setelah koneksi IPsec-VPN dibuat, rute secara otomatis diiklankan berdasarkan perutean dinamis BGP.

Setelah Anda mengiklankan blok CIDR pusat data menggunakan perutean dinamis BGP pada perangkat gateway di pusat data, Gateway VPN di Alibaba Cloud secara otomatis mengiklankan rute yang dipelajari dari pusat data ke tabel rute sistem VPC. Anda dapat melihat informasi rute tentang tabel rute sistem di tab Dynamic Route.

Gateway VPN di Alibaba Cloud secara otomatis mempelajari rute sistem dari tabel rute sistem VPC dan secara otomatis mengiklankan rute tersebut ke perangkat gateway di pusat data.

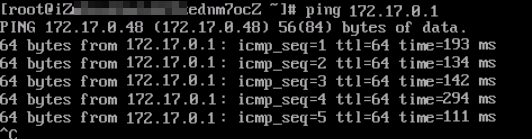

Langkah 6: Uji konektivitas

Masuk ke instance Elastic Compute Service (ECS) di VPC. Untuk informasi lebih lanjut tentang cara masuk ke instance ECS, lihat Ikhtisar Metode Koneksi.

Jalankan perintah

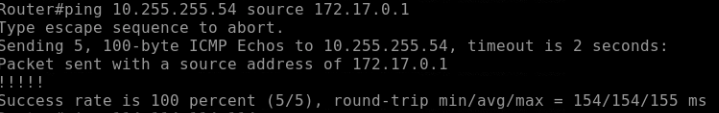

pinguntuk mengakses klien di pusat data dan periksa konektivitasnya.Hasilnya menunjukkan bahwa instance ECS di VPC dapat mengakses klien di pusat data.

Masuk ke klien di pusat data.

Jalankan perintah

pinguntuk mengakses instance ECS di VPC dan periksa konektivitasnya.Hasilnya menunjukkan bahwa klien di pusat data dapat mengakses instance ECS di VPC.