Saat sirkuit Express Connect menghubungkan data center Anda ke Alibaba Cloud, traffic melewati tautan khusus tersebut tanpa enkripsi secara default. Untuk memenuhi persyaratan kepatuhan keamanan—mencegah kebocoran dan perubahan data—Anda dapat menambahkan koneksi IPsec-VPN privat di atas sirkuit tersebut dan mengarahkan traffic melalui terowongan terenkripsi.

Panduan ini memandu Anda melalui seluruh proses konfigurasi: men-deploy Virtual Border Router (VBR) dan transit router untuk menetapkan konektivitas, membuat koneksi IPsec-VPN privat dual-tunnel, serta menambahkan rute agar seluruh traffic dari data center ke VPC lebih memilih terowongan terenkripsi daripada sirkuit Express Connect langsung.

Jika perangkat gateway pelanggan Anda mendukung BGP, gunakan perutean dinamis BGP sebagai gantinya—pendekatan ini menyederhanakan manajemen rute dan merupakan metode yang direkomendasikan. Lihat Gunakan perutean dinamis BGP untuk mengenkripsi dan mentransmisikan traffic privat melalui sirkuit Express Connect.

Apa yang akan Anda lakukan

Deploy sirkuit Express Connect dan konfigurasikan VBR untuk menghubungkan data center ke Alibaba Cloud.

Konfigurasikan transit router untuk menghubungkan VBR dan VPC.

Verifikasi konektivitas tanpa enkripsi antara data center dan VPC.

Buat koneksi IPsec-VPN privat dengan dua terowongan.

Konfigurasikan perangkat gateway pelanggan (contoh Cisco ASA).

Tambahkan rute untuk mengalihkan traffic melalui terowongan terenkripsi.

Verifikasi bahwa traffic telah terenkripsi.

Kasus penggunaan

Sebuah perusahaan menjalankan aplikasi pada instance Elastic Compute Service (ECS) di dalam VPC di wilayah China (Hangzhou). Data center di Hangzhou terhubung ke VPC melalui sirkuit Express Connect. Untuk memenuhi persyaratan kepatuhan keamanan—mencegah kebocoran dan perubahan data—perusahaan harus mengenkripsi seluruh traffic yang melewati koneksi khusus sebelum mencapai Alibaba Cloud.

Solusinya: buat koneksi IPsec-VPN privat antara perangkat gateway pelanggan dan transit router, lalu konfigurasikan rute agar traffic lebih memilih terowongan terenkripsi daripada sirkuit Express Connect.

Cara kerja

Mekanisme perutean

Tantangan utama adalah membuat traffic lebih memilih terowongan IPsec daripada sirkuit Express Connect langsung. Tanpa konfigurasi eksplisit, rute yang dipelajari dari VBR memiliki prioritas lebih tinggi—artinya traffic tidak melewati VPN sama sekali.

Traffic dari VPC ke data center (southbound)

Transit router mempelajari rute ke data center baik dari VBR maupun dari koneksi IPsec-VPN privat. Untuk memastikan rute IPsec menang, gunakan awalan lebih pendek pada rute VBR dan awalan lebih panjang (lebih spesifik) pada tabel rute koneksi IPsec-VPN:

Rute VBR:

192.168.0.0/16(masker pendek — prioritas lebih rendah)Rute koneksi IPsec-VPN:

192.168.20.0/24(masker panjang — prioritas lebih tinggi)

Karena awalan lebih panjang memiliki prioritas lebih tinggi, transit router meneruskan traffic ke data center melalui terowongan terenkripsi.

Traffic dari data center ke VPC (northbound)

Tambahkan dua rute pada perangkat gateway pelanggan yang mengarah ke VPC (172.16.0.0/16)—satu melalui setiap terowongan IPsec—dengan nilai metrik lebih rendah dibandingkan rute Express Connect yang sudah ada. Traffic kemudian lebih memilih terowongan tersebut, sedangkan rute Express Connect langsung berfungsi sebagai cadangan.

Jika Anda mengiklankan awalan tujuan yang sama melalui sirkuit Express Connect dan koneksi IPsec-VPN tanpa menyesuaikan metrik atau panjang awalan, transit router akan menggunakan jalur Express Connect dan traffic tidak akan terenkripsi.

Jika koneksi IPsec-VPN mati, traffic beralih kembali ke sirkuit Express Connect tanpa enkripsi. Hal ini mempertahankan konektivitas tetapi menghilangkan enkripsi.

Desain jaringan

Pastikan blok CIDR data center dan semua instans jaringan tidak saling tumpang tindih.

Referensi subnetting

| Item jaringan | Blok CIDR | Alamat IP |

|---|---|---|

| VPC | Utama: 172.16.0.0/16; vSwitch 1 (Zona H): 172.16.10.0/24; vSwitch 2 (Zona H): 172.16.20.0/24; vSwitch 3 (Zona J): 172.16.30.0/24 | ECS 1: 172.16.10.225; ECS 2: 172.16.10.226 |

| VBR | 10.0.0.0/30 | ID VLAN: 0; Sisi Alibaba Cloud: 10.0.0.1/30; Sisi data center: 10.0.0.2/30 |

| Data center (client) | CIDR client: 192.168.20.0/24 | IP client: 192.168.20.6 |

| Customer gateway device | 10.0.0.0/30, 192.168.10.0/24, 192.168.40.0/24 | IP VPN 1: 192.168.10.136; IP VPN 2: 192.168.40.159; Port Express Connect: 10.0.0.2/30 |

Prasyarat

Sebelum memulai, pastikan Anda telah memiliki:

VPC di wilayah China (Hangzhou) dengan aplikasi yang berjalan pada instance ECS. Lihat Buat VPC dengan blok CIDR IPv4

Perangkat gateway pelanggan yang mendukung IKEv1 dan IKEv2. Hubungi vendor gateway Anda untuk konfirmasi.

Langkah 1: Hubungkan data center ke VPC

Langkah 1a: Deploy sirkuit Express Connect

Ajukan sirkuit Express Connect di wilayah China (Hangzhou). Lihat Meminta Mode Klasik atau Ikhtisar koneksi hosted. Contoh ini menggunakan koneksi fisik khusus.

Buat VBR.

Login ke Konsol Express Connect.

Di panel navigasi kiri, klik Virtual Border Routers (VBRs).

Di bilah navigasi atas, pilih China (Hangzhou). VBR dan sirkuit Express Connect harus berada di wilayah yang sama.

Klik Create VBR.

Di panel Create VBR, atur parameter berikut dan klik OK. Untuk parameter lainnya, gunakan nilai default. Lihat Buat dan kelola VBR.

Parameter Nilai contoh Name VBRPhysical connection information Pilih Dedicated Physical Connection dan pilih sirkuit Express Connect yang telah Anda deploy VLAN ID 0Alibaba Cloud side IPv4 address 10.0.0.1Data center side IPv4 address 10.0.0.2IPv4 subnet mask 255.255.255.252Tambahkan rute yang mengarah ke data center pada VBR.

Di halaman Virtual Border Routers (VBRs), klik ID VBR.

Klik tab Routes, lalu tab Custom route entry, dan klik Add route.

Di panel Add route, konfigurasikan parameter berikut dan klik OK.

PentingGunakan masker pendek (

/16) di sini. Hal ini memungkinkan rute IPsec-VPN yang lebih spesifik (/24) memiliki prioritas lebih tinggi daripada rute ini saat terowongan aktif.Parameter Nilai contoh Next hop type Express Connect Circuit Destination CIDR block 192.168.0.0/16Next hop Sirkuit Express Connect yang telah Anda deploy Tambahkan rute yang mengarah ke VPC pada perangkat gateway pelanggan. Verifikasi bahwa antarmuka sudah dikonfigurasi pada firewall Cisco:

CatatanContoh ini menggunakan perangkat lunak Cisco Adaptive Security Appliance (ASA) versi 9.19.1. Perintah dapat berbeda antar versi—lihat dokumentasi vendor Anda untuk lingkungan Anda. Lihat Konfigurasi gateway lokal. Konfigurasi Cisco berikut hanya disediakan sebagai referensi. Alibaba Cloud tidak memberikan jaminan apa pun mengenai kinerja atau keandalan produk pihak ketiga.

ciscoasa> enable Password: ******** # Masukkan password mode enable. ciscoasa# configure terminal # Masuk ke mode konfigurasi. ciscoasa(config)# ciscoasa(config)# show running-config interface ! interface GigabitEthernet0/0 # Terhubung ke VBR. nameif VBR security-level 0 ip address 10.0.0.1 255.255.255.252 ! interface GigabitEthernet0/2 # Terhubung ke data center. nameif private security-level 100 # Harus lebih rendah daripada antarmuka yang terhubung ke Alibaba Cloud. ip address 192.168.50.215 255.255.255.0 ! interface GigabitEthernet0/3 # Terhubung ke terowongan IPsec-VPN privat 1. nameif VPN-IP1 security-level 0 ip address 192.168.10.136 255.255.255.0 ! interface GigabitEthernet0/4 # Terhubung ke terowongan IPsec-VPN privat 2. nameif VPN-IP2 security-level 0 ip address 192.168.40.159 255.255.255.0 ! # Rute statis ke VPC (172.16.0.0/16). route VBR 172.16.0.0 255.255.0.0 10.0.0.2 # Rute ke subnet client data center. route private 192.168.0.0 255.255.0.0 192.168.50.216

Langkah 1b: Konfigurasikan transit router

Buat instans Cloud Enterprise Network (CEN). Di kotak dialog Create CEN instance, klik Create CEN Only, masukkan nama, dan pertahankan pengaturan default.

Buat transit router edisi perusahaan di wilayah China (Hangzhou) untuk menghubungkan VBR dan VPC. Pertahankan pengaturan default.

Buat koneksi VPC.

Klik Create More Connections untuk kembali ke halaman Connection with peer network instance.

Parameter Nilai Instance type Virtual Private Cloud (VPC) Region China (Hangzhou) Attachment name VPC-AttachmentNetwork instance VPC Anda vSwitch vSwitch 2 dan vSwitch 3. Jika wilayah memiliki beberapa zona, pilih minimal dua zona dengan satu vSwitch masing-masing. Gunakan vSwitch yang tidak digunakan. Advanced settings Default (semua fitur lanjutan diaktifkan) Buat koneksi VBR di halaman yang sama. Konfigurasikan parameter berikut dan klik OK. Lihat Hubungkan VBR ke transit router.

Parameter Nilai Instance type Virtual Border Router (VBR) Region China (Hangzhou) Attachment name VBR-AttachmentNetwork instance VBR Advanced settings Default (semua fitur lanjutan diaktifkan)

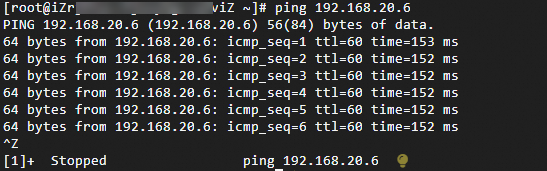

Langkah 1c: Verifikasi konektivitas

Sebelum menambahkan enkripsi, pastikan data center dan VPC dapat berkomunikasi.

Pastikan aturan grup keamanan pada instance ECS mengizinkan traffic ICMP dari blok CIDR data center, dan aturan kontrol akses pada data center mengizinkan traffic ICMP dari VPC. Lihat Lihat aturan grup keamanan dan Tambahkan aturan grup keamanan.

Terhubung ke ECS 1. Lihat Ikhtisar metode koneksi.

Lakukan ping ke client di data center:

ping <alamat IP client di data center>

Jika ECS 1 menerima balasan, berarti data center dan VPC telah terhubung.

Langkah 2: Enkripsi traffic melalui sirkuit Express Connect

Langkah 2a: Buat koneksi IPsec-VPN privat

Tambahkan blok CIDR

10.10.10.0/24ke transit router. Lihat Blok CIDR transit router. Sistem mengalokasikan alamat IP gateway dari blok ini untuk terowongan IPsec. Pastikan blok ini tidak tumpang tindih dengan blok CIDR data center atau VPC.Daftarkan kedua alamat IP VPN perangkat gateway pelanggan sebagai gateway pelanggan.

Customer-Gateway1: Alamat IP

192.168.10.136Customer-Gateway2: Alamat IP

192.168.40.159

Masuk ke Konsol VPN GatewayKonsol VPN Gateway.

Di panel navigasi kiri, pilih Interconnections > VPN > Customer Gateways.

Di halaman Customer Gateway, klik Create Customer Gateway.

Buat dua gateway pelanggan dengan pengaturan berikut. Untuk parameter lainnya, gunakan nilai default. Lihat Gateway pelanggan.

Buat koneksi IPsec-VPN. Setelah koneksi dibuat, halaman detail menampilkan alamat IP gateway yang dialokasikan untuk kedua terowongan.

Di panel navigasi kiri, pilih Interconnections > VPN > IPsec Connections.

Di halaman IPsec Connections, klik Bind CEN.

Di halaman Create IPsec-VPN Connection, konfigurasikan parameter berikut, lalu klik OK. Gunakan nilai default untuk semua parameter lainnya. Untuk informasi selengkapnya, lihat Membuat dan mengelola koneksi saluran data ganda.

PentingKunci pra-bersama harus sesuai dengan kunci pra-bersama yang dikonfigurasi pada perangkat gateway pelanggan. Ketidaksesuaian kunci mencegah terowongan terbentuk.

CatatanPilih parameter enkripsi yang sesuai dengan yang ada pada perangkat gateway pelanggan Anda. Fase IKE dan IPsec harus menggunakan algoritma identik di kedua sisi.

Parameter Nilai Name IPsecConnectionRegion Wilayah transit router yang akan disambungkan. Koneksi IPsec-VPN dibuat di wilayah yang sama dengan transit router. Gateway type Private Bind CEN Same Account CEN instance ID Instans CEN yang dibuat di langkah 1b. Sistem menampilkan ID instans transit router dan blok CIDR. Transit Router Diisi otomatis dari instans CEN. Routing mode Destination Routing Mode Tunnel 1 — Customer gateway Customer-Gateway1Tunnel 1 — Pre-shared key fddsFF111****Tunnel 1 — Encryption configuration Nilai default, kecuali: atur DH group ke group14 di konfigurasi IKE dan IPsec. Tunnel 2 — Customer gateway Customer-Gateway2Tunnel 2 — Pre-shared key fddsFF222****Tunnel 2 — Encryption configuration Nilai default, kecuali: atur DH group ke group14 di konfigurasi IKE dan IPsec. Advanced configuration Default (semua fitur lanjutan diaktifkan)

Di halaman IPsec Connections, temukan koneksi tersebut dan klik Generate Peer Configuration di kolom Actions.

Di kotak dialog IPsec Connection Configuration, salin dan simpan konfigurasi tersebut. Anda akan membutuhkan nilai-nilai ini saat mengonfigurasi perangkat gateway pelanggan.

Konfigurasikan perangkat gateway pelanggan.

Login ke CLI Cisco ASA dan masuk ke mode konfigurasi:

ciscoasa> enable Password: ******** # Masukkan password mode enable. ciscoasa# configure terminal # Masuk ke mode konfigurasi. ciscoasa(config)#Verifikasi konfigurasi antarmuka dan rute. Antarmuka terowongan seharusnya sudah tersedia sejak langkah 1a:

ciscoasa(config)# show running-config interface ! interface GigabitEthernet0/3 # Terhubung ke terowongan IPsec-VPN privat 1. nameif VPN-IP1 security-level 0 ip address 192.168.10.136 255.255.255.0 ! interface GigabitEthernet0/4 # Terhubung ke terowongan IPsec-VPN privat 2. nameif VPN-IP2 security-level 0 ip address 192.168.40.159 255.255.255.0 ! # Rute ke alamat IP gateway transit router — diperlukan untuk menetapkan koneksi IPsec-VPN privat. route VBR 10.10.10.49 255.255.255.255 10.0.0.2 # Rute ke alamat IP gateway terowongan 1 di sisi Alibaba Cloud. route VBR 10.10.10.50 255.255.255.255 10.0.0.2 # Rute ke alamat IP gateway terowongan 2 di sisi Alibaba Cloud.Aktifkan IKEv2 pada antarmuka VPN:

crypto ikev2 enable VPN-IP1 crypto ikev2 enable VPN-IP2Buat kebijakan IKEv2. Nilainya harus sesuai dengan konfigurasi fase IKE di Alibaba Cloud.

PentingAlibaba Cloud hanya menerima satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan DH group dalam fase IKE. Konfigurasikan tepat satu nilai pada firewall Cisco agar sesuai.

crypto ikev2 policy 10 encryption aes # Algoritma enkripsi. integrity sha # Algoritma autentikasi. group 14 # DH group. prf sha # Harus sesuai dengan nilai integrity (sha). Ini adalah nilai default di Alibaba Cloud. lifetime seconds 86400 # Masa berlaku SA.Buat proposal dan profil IPsec. Nilainya harus sesuai dengan konfigurasi fase IPsec di Alibaba Cloud.

PentingAlibaba Cloud hanya menerima satu nilai untuk algoritma enkripsi, algoritma autentikasi, dan DH group dalam fase IPsec. Konfigurasikan tepat satu nilai pada firewall Cisco agar sesuai.

crypto ipsec ikev2 ipsec-proposal ALIYUN-PROPOSAL protocol esp encryption aes # Algoritma enkripsi. Alibaba Cloud menggunakan ESP, jadi gunakan ESP di sini. protocol esp integrity sha-1 # Algoritma autentikasi. Alibaba Cloud menggunakan ESP, jadi gunakan ESP di sini. crypto ipsec profile ALIYUN-PROFILE set ikev2 ipsec-proposal ALIYUN-PROPOSAL set ikev2 local-identity address # Format ID lokal: alamat IP (sesuai dengan format ID remote Alibaba Cloud). set pfs group14 # Perfect Forward Secrecy (PFS) DH group. set security-association lifetime seconds 86400 set security-association lifetime kilobytes unlimited # Nonaktifkan masa berlaku SA berbasis traffic.Buat grup terowongan dan atur kunci pra-bersama. Kunci harus sesuai dengan yang dikonfigurasi di Alibaba Cloud.

tunnel-group 10.10.10.49 type ipsec-l2l # Terowongan 1: mode l2l (LAN-to-LAN). tunnel-group 10.10.10.49 ipsec-attributes ikev2 remote-authentication pre-shared-key fddsFF111**** # Kunci pra-bersama sisi Alibaba Cloud. ikev2 local-authentication pre-shared-key fddsFF111**** # Harus sesuai dengan kunci Alibaba Cloud. ! tunnel-group 10.10.10.50 type ipsec-l2l # Terowongan 2: mode l2l. tunnel-group 10.10.10.50 ipsec-attributes ikev2 remote-authentication pre-shared-key fddsFF222**** # Kunci pra-bersama sisi Alibaba Cloud. ikev2 local-authentication pre-shared-key fddsFF222**** # Harus sesuai dengan kunci Alibaba Cloud. !Buat antarmuka terowongan:

interface Tunnel1 nameif ALIYUN1 ip address 169.254.10.2 255.255.255.252 tunnel source interface VPN-IP1 # Sumber: alamat IP GigabitEthernet0/3. tunnel destination 10.10.10.49 # Tujuan: alamat IP gateway terowongan 1 di sisi Alibaba Cloud. tunnel mode ipsec ipv4 tunnel protection ipsec profile ALIYUN-PROFILE no shutdown ! interface Tunnel2 nameif ALIYUN2 ip address 169.254.20.2 255.255.255.252 tunnel source interface VPN-IP2 # Sumber: alamat IP GigabitEthernet0/4. tunnel destination 10.10.10.50 # Tujuan: alamat IP gateway terowongan 2 di sisi Alibaba Cloud. tunnel mode ipsec ipv4 tunnel protection ipsec profile ALIYUN-PROFILE no shutdown !

Setelah menyelesaikan langkah-langkah ini, periksa status koneksi di halaman detail koneksi IPsec-VPN. Jika terowongan belum terbentuk, jalankan diagnostik self-service. Lihat Diagnostik self-service.

Langkah 2b: Konfigurasikan rute

Koneksi IPsec-VPN kini telah terbentuk, tetapi traffic masih mengalir melalui sirkuit Express Connect langsung. Tambahkan rute berikut untuk mengalihkan traffic melalui terowongan terenkripsi.

Ubah rute pada perangkat gateway pelanggan agar lebih memilih terowongan IPsec daripada sirkuit Express Connect:

PentingDengan konfigurasi ini, traffic dari data center ke VPC lebih memilih terowongan 1 (metrik 4). Saat terowongan 1 mati, traffic beralih ke terowongan 2 (metrik 5). Sirkuit Express Connect (metrik 10) berfungsi sebagai cadangan tanpa enkripsi.

# Rute ke VPC melalui terowongan IPsec-VPN privat (metrik lebih rendah = prioritas lebih tinggi). route ALIYUN1 172.16.0.0 255.255.0.0 10.10.10.49 4 route ALIYUN2 172.16.0.0 255.255.0.0 10.10.10.50 5 # Turunkan prioritas rute Express Connect agar berfungsi sebagai cadangan. route VBR 172.16.0.0 255.255.0.0 10.0.0.2 10Tambahkan rute berbasis tujuan pada koneksi IPsec-VPN yang mengarah ke data center.

Masuk ke Konsol VPN GatewayKonsol VPN Gateway.

Di panel navigasi kiri, pilih Interconnections > VPN > IPsec Connections.

Di bilah navigasi atas, pilih China (Hangzhou).

Di halaman IPsec Connections, klik ID koneksi IPsec-VPN.

Di tab Destination-based Route Table, klik Add Route Entry.

Di panel Add Route Entry, tambahkan tiga rute berikut dan klik OK untuk masing-masing.

PentingRute-rute ini harus menggunakan awalan lebih panjang daripada rute VBR (

192.168.0.0/16). Transit router kemudian lebih memilih rute koneksi IPsec-VPN untuk traffic yang ditujukan ke data center.Parameter Blok CIDR 1 Blok CIDR 2 Blok CIDR 3 Destination CIDR block 192.168.10.0/24192.168.20.0/24192.168.40.0/24Next hop type IPsec-VPN connection IPsec-VPN connection IPsec-VPN connection Next hop Koneksi IPsec-VPN yang telah Anda buat Koneksi IPsec-VPN yang telah Anda buat Koneksi IPsec-VPN yang telah Anda buat Tambahkan rute kustom ke tabel rute transit router. Menambahkan rute tujuan IPsec pada langkah sebelumnya mengganggu koneksi IPsec-VPN privat karena transit router tidak lagi memiliki jalur ke alamat IP VPN perangkat gateway pelanggan. Pulihkan konektivitas dengan menambahkan rute host spesifik melalui VBR.

Di tab Route Table di konsol CEN, klik tab Route Entry dan klik Add Route Entry.

Di kotak dialog Add Route Entry, tambahkan dua rute berikut dan klik OK untuk masing-masing.

Parameter Blok CIDR 1 Blok CIDR 2 Destination CIDR 192.168.10.136/32192.168.40.159/32Whether it is a black hole route No No Next hop connection VBR-AttachmentVBR-Attachment

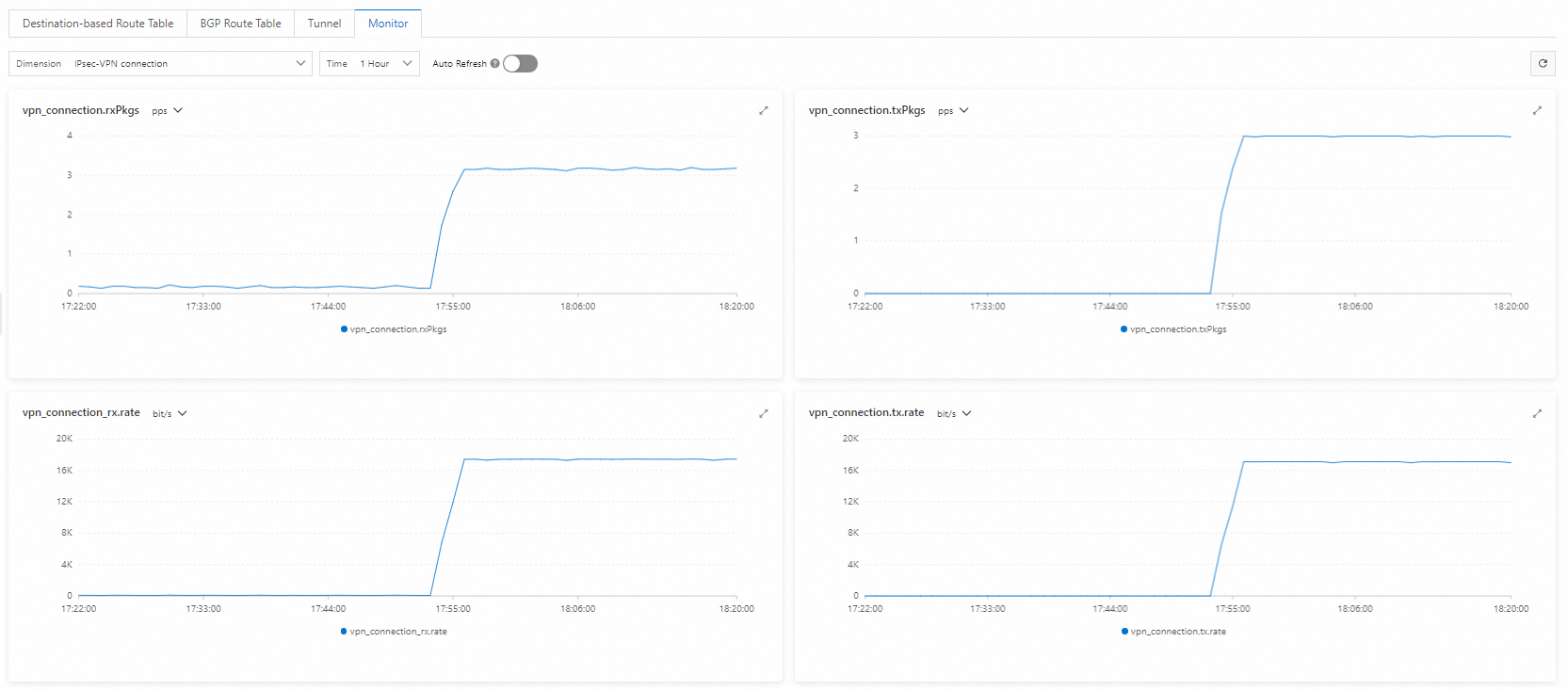

Langkah 2c: Verifikasi enkripsi

Setelah menyelesaikan konfigurasi, pastikan traffic mengalir melalui terowongan terenkripsi.

Terhubung ke ECS 1 dan kirim traffic berkelanjutan ke client di data center:

-s 1000: Kirim 1.000 byte per paket.-c 10000: Kirim 10.000 permintaan.

ping <alamat IP client di data center> -s 1000 -c 10000Masuk ke Konsol Gateway VPNKonsol Gateway VPN.

Di bilah navigasi atas, pilih China (Hangzhou).

Di panel navigasi kiri, pilih Interconnections > VPN > IPsec Connections.

Di halaman IPsec Connections, klik ID koneksi IPsec-VPN.

Jika halaman detail menunjukkan aktivitas transfer data, berarti traffic telah terenkripsi dan mengalir melalui koneksi IPsec-VPN privat.

Langkah selanjutnya

Untuk mempelajari cara enkripsi traffic melalui sirkuit Express Connect secara umum, lihat Enkripsi traffic Express Connect.

Untuk pemecahan masalah koneksi IPsec-VPN, lihat Diagnostik self-service.