Sirkuit Express Connect menyediakan tautan privat berlatensi rendah antara pusat data Anda dan VPC, tetapi tidak mengenkripsi traffic selama transit. Dengan menambahkan koneksi IPsec-VPN privat di atas sirkuit tersebut, Anda memperoleh enkripsi end-to-end sekaligus menjaga seluruh traffic tetap di luar internet publik—tanpa memerlukan alamat IP publik untuk titik akhir VPN. Panduan ini menjelaskan langkah-langkah lengkap dalam dua fase: menetapkan koneksi Express Connect, lalu menambahkan enkripsi di atasnya tanpa mengganggu konektivitas yang telah ada.

Jika koneksi IPsec-VPN terputus, traffic secara otomatis beralih ke sirkuit Express Connect dan terus mengalir—tanpa enkripsi. Rencanakan redundansi sesuai kebutuhan.

Cara kerja

Pengaturan ini membuat dua jalur tumpang tindih antara pusat data dan VPC:

Sirkuit Express Connect → VBR → router transit → VPC: selalu tersedia, tidak terenkripsi (jalur cadangan)

Sirkuit Express Connect → perangkat gateway pelanggan → IPsec-VPN privat → router transit → VPC: terenkripsi (jalur utama)

Prioritas rute BGP dimanipulasi di dua titik untuk mengarahkan traffic ke jalur VPN:

Traffic dari VPC ke pusat data: Perangkat gateway pelanggan mengiklankan blok CIDR pusat data dengan masker pendek (192.168.0.0/16) ke VBR dan dengan masker lebih panjang (192.168.20.0/24) ke koneksi IPsec-VPN. Router transit memilih rute yang lebih spesifik, sehingga traffic menggunakan jalur VPN.

Traffic dari pusat data ke VPC: Router transit menerapkan kebijakan perutean yang menambahkan entri path AS tambahan ke rute VPC yang diiklankan oleh VBR. Karena jalur VPN memiliki path AS lebih pendek, pusat data memprioritaskannya.

Jika blok CIDR yang diiklankan ke koneksi IPsec-VPN tidak lebih spesifik daripada yang diiklankan ke VBR, router transit akan memilih rute VBR dan traffic mengalir tanpa enkripsi. Pastikan panjang masker berbeda sebelum menyelesaikan pengaturan.

Strategi perutean alternatif

Contoh di atas menggunakan awalan yang tumpang tindih dengan panjang masker berbeda (/16 ke VBR, /24 ke VPN). Jika ruang alamat Anda disusun secara berbeda, Anda memiliki dua opsi:

| Strategi | Kapan digunakan | Cara kerja |

|---|---|---|

| Awalan lebih spesifik melalui VPN (panduan ini) | Blok CIDR pusat data tumpang tindih dengan rentang yang diiklankan VBR | Iklankan rentang yang lebih luas ke VBR dan rentang yang lebih spesifik ke session BGP VPN |

| Awalan terpisah | Rentang yang terhubung ke VPN tidak tumpang tindih dengan jaringan lain yang terhubung ke Express Connect | Iklankan awalan berbeda masing-masing di session BGP VPN dan Express Connect |

Desain jaringan

Pastikan blok CIDR pusat data dan instans jaringan Anda tidak tumpang tindih.

Subnetting dasar

| Item jaringan | Subnetting | Alamat IP |

|---|---|---|

| VPC | Blok CIDR utama: 172.16.0.0/16<br>vSwitch 1 (Zona H): 172.16.10.0/24<br>vSwitch 2 (Zona H): 172.16.20.0/24<br>vSwitch 3 (Zona J): 172.16.30.0/24 | ECS 1: 172.16.10.225<br>ECS 2: 172.16.10.226 |

| VBR | 10.0.0.0/30 | ID VLAN: 0<br>Sisi Alibaba Cloud: 10.0.0.1/30<br>Sisi pusat data: 10.0.0.2/30<br>ASN: 65534 |

| Pusat data | Blok CIDR client: 192.168.20.0/24<br>Blok CIDR perangkat gateway pelanggan: 10.0.0.0/30, 192.168.10.0/24, 192.168.40.0/24 | IP client: 192.168.20.6<br>IP VPN 1: 192.168.10.136<br>IP VPN 2: 192.168.40.159<br>Port Express Connect: 10.0.0.2/30<br>ASN: 65530 |

Subnetting terowongan BGP

Blok CIDR terowongan BGP harus berada dalam rentang 169.254.0.0/16 dengan masker /30. Blok CIDR berikut dicadangkan dan tidak dapat digunakan: 169.254.0.0/30, 169.254.1.0/30, 169.254.2.0/30, 169.254.3.0/30, 169.254.4.0/30, 169.254.5.0/30, 169.254.6.0/30, dan 169.254.169.252/30. Setiap terowongan dalam koneksi IPsec-VPN yang sama harus menggunakan blok CIDR berbeda.

| Sumber daya | Terowongan | Blok CIDR terowongan BGP | Alamat IP BGP | ASN lokal BGP |

|---|---|---|---|---|

| Koneksi IPsec-VPN | Terowongan 1 | 169.254.10.0/30 | 169.254.10.1 | 65534 |

| Koneksi IPsec-VPN | Terowongan 2 | 169.254.20.0/30 | 169.254.20.1 | 65534 |

| Perangkat gateway pelanggan | Terowongan 1 | 169.254.10.0/30 | 169.254.10.2 | 65530 |

| Perangkat gateway pelanggan | Terowongan 2 | 169.254.20.0/30 | 169.254.20.2 | 65530 |

Prasyarat

Sebelum memulai, pastikan Anda telah memiliki:

VPC yang dibuat di wilayah China (Hangzhou) dengan aplikasi yang berjalan pada instance Elastic Compute Service (ECS). Untuk informasi lebih lanjut, lihat Buat VPC dengan blok CIDR IPv4.

Perangkat gateway pelanggan yang mendukung IKEv1 dan IKEv2. Hubungi vendor gateway Anda untuk mengonfirmasi dukungan tersebut.

Langkah 1: Menghubungkan pusat data ke VPC

Men-deploy sirkuit Express Connect

Ajukan sirkuit Express Connect di wilayah China (Hangzhou). Untuk informasi lebih lanjut, lihat Meminta Mode Klasik atau Ikhtisar koneksi hosted. Contoh ini menggunakan koneksi dedicated.

Buat Virtual Border Router (VBR).

Masuk ke Konsol Express Connect.

Di panel navigasi kiri, klik Virtual Border Routers (VBRs).

Di bilah navigasi atas, pilih wilayah China (Hangzhou). VBR dan sirkuit Express Connect harus berada di wilayah yang sama.

Di halaman Virtual Border Routers (VBRs), klik Create VBR.

Di panel Create VBR, atur parameter berikut dan klik OK. Untuk parameter lainnya, gunakan nilai default. Untuk detailnya, lihat Buat dan kelola VBR.

Parameter Nilai Name VBRPhysical Connection Information Pilih Dedicated Physical Connection, lalu pilih sirkuit Express Connect Anda VLAN ID 0Alibaba Cloud Side IPv4 Address 10.0.0.1Data Center Side IPv4 Address 10.0.0.2IPv4 Subnet Mask 255.255.255.252Konfigurasikan grup BGP untuk VBR.

Di halaman Virtual Border Routers (VBRs), klik ID VBR.

Di halaman detail, klik tab BGP Groups.

Klik Create BGP Group, atur parameter berikut, lalu klik OK. Untuk detailnya, lihat Konfigurasi BGP.

Name:

VBR-BGPPeer ASN:

65530(ASN perangkat gateway pelanggan)Local ASN:

65534(ASN BGP VBR)

Konfigurasikan peer BGP untuk VBR.

Di halaman detail VBR, klik tab BGP Peers.

Klik Create BGP Peer.

Di panel Create BGP Peer, atur parameter berikut dan klik OK:

BGP Group:

VBR-BGPBGP Peer IP Address:

10.0.0.1(alamat IP antarmuka pada perangkat gateway pelanggan yang terhubung ke sirkuit Express Connect)

Konfigurasikan perutean BGP pada perangkat gateway pelanggan. Masuk ke CLI Cisco ASA dan masuk ke mode konfigurasi:

Contoh ini menggunakan perangkat lunak Cisco ASA versi 9.19.1. Perintah dapat berbeda tergantung versi perangkat lunak. Konsultasikan dokumentasi vendor untuk lingkungan spesifik Anda. Untuk panduan konfigurasi gateway, lihat Konfigurasi gateway lokal. Konfigurasi berikut berisi informasi produk pihak ketiga yang diberikan hanya sebagai referensi. Alibaba Cloud tidak memberikan jaminan apa pun terkait kinerja, keandalan produk pihak ketiga, atau dampak operasi yang dilakukan menggunakan produk tersebut.

PentingIklankan blok CIDR pusat data ke VBR menggunakan masker subnet pendek. Hal ini memastikan bahwa blok CIDR yang lebih spesifik yang diiklankan ke koneksi IPsec-VPN memiliki prioritas lebih tinggi, sehingga mengarahkan traffic melalui jalur terenkripsi.

ciscoasa> enable Password: ******** # Masukkan password untuk mode enable. ciscoasa# configure terminal # Masuk ke mode konfigurasi. ciscoasa(config)#Verifikasi konfigurasi antarmuka. Contoh ini menggunakan konfigurasi berikut:

ciscoasa(config)# show running-config interface ! interface GigabitEthernet0/0 # Terhubung ke VBR. nameif VBR security-level 0 ip address 10.0.0.1 255.255.255.252 # Alamat IP GigabitEthernet0/0. ! interface GigabitEthernet0/2 # Terhubung ke pusat data. nameif private security-level 100 # Tingkat keamanan harus lebih rendah daripada antarmuka yang terhubung ke Alibaba Cloud. ip address 192.168.50.215 255.255.255.0 # Alamat IP GigabitEthernet0/2. ! interface GigabitEthernet0/3 # Terhubung ke terowongan IPsec-VPN privat 1. nameif VPN-IP1 security-level 0 ip address 192.168.10.136 255.255.255.0 # Alamat IP privat GigabitEthernet0/3. ! interface GigabitEthernet0/4 # Terhubung ke terowongan IPsec-VPN privat 2. nameif VPN-IP2 security-level 0 ip address 192.168.40.159 255.255.255.0 # Alamat IP privat GigabitEthernet0/4. !Konfigurasikan prefix-list dan route-map, lalu konfigurasikan perutean BGP:

# Konfigurasi prefix-list dan route-map. prefix-list VBR permit 192.168.0.0/16 route-map VBR permit 10 match ip address prefix-list VBR # Konfigurasi perutean BGP. router bgp 65530 # Aktifkan BGP dengan ASN pusat data. bgp router-id 10.0.0.1 # ID router BGP. address-family ipv4 unicast neighbor 10.0.0.2 remote-as 65534 # Membentuk koneksi peering ke VBR. neighbor 10.0.0.2 activate # Aktifkan peer BGP. neighbor 10.0.0.2 route-map VBR out # Iklankan hanya rute blok CIDR besar ke VBR. network 192.168.0.0 mask 255.255.0.0 # Iklankan blok CIDR pusat data dengan masker pendek. exit-address-family ! # Tambahkan rute statis ke client di pusat data. route private 192.168.0.0 255.255.0.0 192.168.50.216

Konfigurasi router transit

Setelah sirkuit Express Connect aktif, konfigurasikan router transit untuk menghubungkan pusat data dan VPC.

Buat instans Cloud Enterprise Network (CEN). Di kotak dialog Create CEN Instance, klik Create CEN Only, masukkan nama, dan gunakan pengaturan default untuk parameter lainnya.

Buat router transit edisi perusahaan di wilayah China (Hangzhou).

Buat koneksi VPC.

Klik Create More Connections untuk kembali ke halaman Connection with Peer Network Instance.

Parameter Nilai Instance Type Virtual Private Cloud (VPC) Region China (Hangzhou) Attachment Name VPC-AttachmentNetwork Instance VPC Anda vSwitch vSwitch 2 dan vSwitch 3. Pilih minimal dua zona dan satu vSwitch per zona. Gunakan vSwitch yang tidak digunakan. Advanced Settings Gunakan nilai default. Semua fitur advanced diaktifkan. Buat koneksi VBR. Pada halaman Connection with Peer Network Instance, konfigurasikan parameter berikut, lalu klik OK. Untuk detail selengkapnya, lihat Menghubungkan VBR ke router transit.

Parameter Nilai Instance Type Virtual Border Router (VBR) Region China (Hangzhou) Attachment Name VBR-AttachmentNetwork Instance VBR Advanced Settings Gunakan nilai default. Semua fitur advanced diaktifkan.

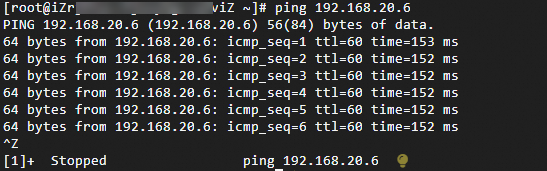

Verifikasi koneksi

Pastikan aturan grup keamanan pada instance ECS mengizinkan traffic ICMP dan akses dari blok CIDR pusat data. Aturan kontrol akses pusat data juga harus mengizinkan traffic ICMP dan akses dari VPC. Untuk informasi lebih lanjut, lihat Lihat aturan grup keamanan dan Tambahkan aturan grup keamanan.

Hubungkan ke ECS 1 di VPC. Untuk informasi lebih lanjut, lihat Ikhtisar metode koneksi.

Jalankan perintah berikut untuk melakukan ping ke client di pusat data:

ping <alamat IP client di pusat data>Jika ECS 1 menerima respons, pusat data dan VPC telah terhubung.

Langkah 2: Enkripsi traffic melalui sirkuit Express Connect

Dengan koneksi Express Connect yang telah aktif, tambahkan koneksi IPsec-VPN privat dan konfigurasikan kebijakan perutean untuk mengenkripsi seluruh traffic antara pusat data dan VPC.

Buat koneksi IPsec-VPN privat

Tambahkan blok CIDR

10.10.10.0/24ke router transit. Untuk detailnya, lihat Blok CIDR router transit. Alamat IP gateway yang dialokasikan dari blok CIDR ini digunakan untuk titik akhir IPsec-VPN privat. Blok CIDR ini tidak boleh tumpang tindih dengan blok CIDR pusat data atau VPC yang digunakan untuk komunikasi.Buat dua gateway pelanggan untuk mendaftarkan alamat IP VPN dan ASN BGP perangkat gateway pelanggan ke Alibaba Cloud.

Masuk ke Konsol gateway VPN.

Di panel navigasi kiri, pilih Interconnections > VPN > Customer Gateways.

Di halaman Customer Gateway, klik Create Customer Gateway.

Buat dua gateway pelanggan berikut. Untuk parameter lainnya, gunakan nilai default. Untuk detailnya, lihat Gateway pelanggan.

Customer Gateway 1

Name:

Customer-Gateway1IP Address:

192.168.10.136ASN:

65530

Customer Gateway 2

Name:

Customer-Gateway2IP Address:

192.168.40.159ASN:

65530

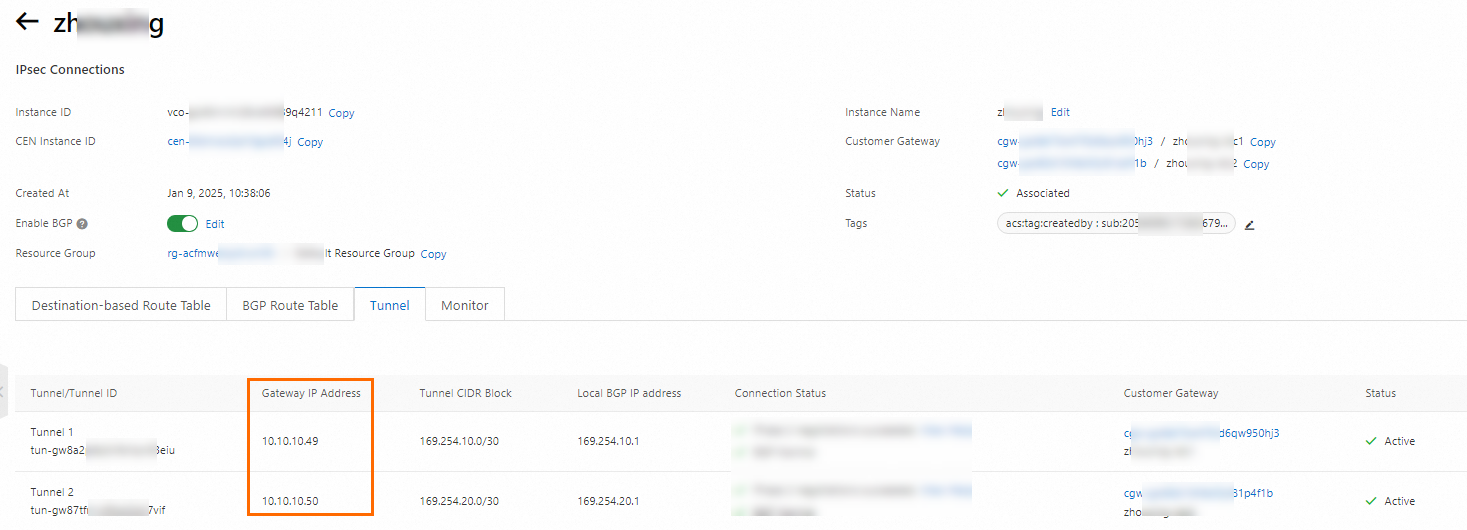

Buat koneksi IPsec-VPN. Setelah koneksi dibuat, halaman detail menampilkan alamat IP gateway yang digunakan untuk membuat koneksi IPsec-VPN privat.

Di panel navigasi kiri, pilih Interconnections > VPN > IPsec Connections.

Di halaman IPsec Connections, klik Bind CEN.

Konfigurasikan parameter berikut dan klik OK. Untuk detailnya, lihat Buat dan kelola koneksi dual-tunnel.

PentingKunci pra-bersama pada koneksi IPsec-VPN harus sesuai dengan kunci pra-bersama yang dikonfigurasi pada perangkat gateway pelanggan. Ketidaksesuaian akan mencegah koneksi terbentuk.

Pilih parameter enkripsi yang sesuai dengan perangkat gateway lokal Anda untuk memastikan konfigurasi IKE dan IPsec konsisten di kedua sisi.

Parameter Nilai Name IPsecConnectionRegion Wilayah router transit. Koneksi IPsec-VPN dibuat di wilayah yang sama dengan router transit. Gateway Type Private Bind CEN Same Account CEN Instance ID Pilih instans CEN yang menghubungkan pusat data dan VPC. Sistem menampilkan ID instans router transit dan blok CIDR. Transit Router Diisi otomatis oleh sistem. Routing Mode Destination Routing Mode Enable BGP Diaktifkan Local ASN 65534Tunnel 1 — Customer Gateway Customer-Gateway1Tunnel 1 — Pre-Shared Key fddsFF111****Tunnel 1 — Encryption Configuration Gunakan nilai default kecuali: atur DH Group menjadi group14 baik di konfigurasi IKE maupun IPsec. Sesuaikan dengan pengaturan perangkat gateway lokal. Tunnel 1 — BGP Configuration Blok CIDR Terowongan: 169.254.10.0/30; Alamat IP BGP lokal:169.254.10.1Tunnel 2 — Customer Gateway Customer-Gateway2Tunnel 2 — Pre-Shared Key fddsFF222****Tunnel 2 — Encryption Configuration Gunakan nilai default kecuali: atur DH Group menjadi group14 baik di konfigurasi IKE maupun IPsec. Sesuaikan dengan pengaturan perangkat gateway lokal. Tunnel 2 — BGP Configuration Blok CIDR Terowongan: 169.254.20.0/30; Alamat IP BGP lokal:169.254.20.1Advanced Configuration Gunakan nilai default. Semua fitur advanced diaktifkan. Di halaman IPsec Connections, temukan koneksi IPsec-VPN dan klik Generate Peer Configuration di kolom Actions.

Di kotak dialog IPsec Connection Configuration, salin dan simpan konfigurasi peer. Anda memerlukan konfigurasi ini saat mengonfigurasi perangkat gateway pelanggan.

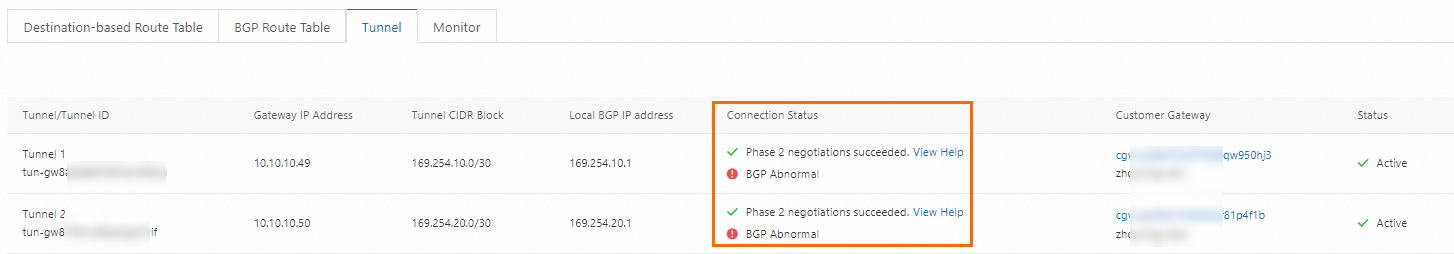

Konfigurasikan perangkat gateway pelanggan. Setelah konfigurasi ini, perangkat gateway pelanggan akan membentuk koneksi IPsec-VPN privat ke Alibaba Cloud, tetapi peer BGP belum dikonfigurasi. Periksa status koneksi di halaman detail koneksi IPsec-VPN. Jika koneksi tidak terbentuk, lihat Diagnostik self-service.

Masuk ke CLI firewall Cisco dan masuk ke mode konfigurasi: ``

ciscoasa> enable Password: ******** # Masukkan password untuk mode enable. ciscoasa# configure terminal # Masuk ke mode konfigurasi. ciscoasa(config)#``Lihat konfigurasi antarmuka dan rute. Verifikasi bahwa antarmuka terowongan telah dikonfigurasi dan diaktifkan:

ciscoasa(config)# show running-config interface ! interface GigabitEthernet0/3 # Terhubung ke terowongan IPsec-VPN privat 1. nameif VPN-IP1 security-level 0 ip address 192.168.10.136 255.255.255.0 # Alamat IP privat GigabitEthernet0/3. ! interface GigabitEthernet0/4 # Terhubung ke terowongan IPsec-VPN privat 2. nameif VPN-IP2 security-level 0 ip address 192.168.40.159 255.255.255.0 # Alamat IP privat GigabitEthernet0/4. !Aktifkan IKEv2 pada kedua antarmuka: ``

crypto ikev2 enable VPN-IP1 crypto ikev2 enable VPN-IP2``Buat kebijakan IKEv2. Nilainya harus sesuai dengan yang dikonfigurasi di Alibaba Cloud.

PentingTentukan hanya satu nilai untuk masing-masing algoritma enkripsi, algoritma autentikasi, dan grup DH pada fase IKE. Gunakan nilai yang sama seperti yang dikonfigurasi di Alibaba Cloud.

crypto ikev2 policy 10 encryption aes # Algoritma enkripsi. integrity sha # Algoritma autentikasi. group 14 # Grup DH. prf sha # Harus sesuai dengan nilai integrity. lifetime seconds 86400 # Masa berlaku SA.Buat proposal dan profil IPsec. Nilainya harus sesuai dengan yang dikonfigurasi di Alibaba Cloud.

PentingTentukan hanya satu nilai untuk masing-masing algoritma enkripsi, algoritma autentikasi, dan grup DH pada fase IPsec. Gunakan nilai yang sama seperti yang dikonfigurasi di Alibaba Cloud.

crypto ipsec ikev2 ipsec-proposal ALIYUN-PROPOSAL protocol esp encryption aes # Algoritma enkripsi. Alibaba Cloud menggunakan ESP. protocol esp integrity sha-1 # Algoritma autentikasi. Alibaba Cloud menggunakan ESP. crypto ipsec profile ALIYUN-PROFILE set ikev2 ipsec-proposal ALIYUN-PROPOSAL set ikev2 local-identity address # Atur format ID lokal ke alamat IP, sesuai dengan Alibaba Cloud. set pfs group14 # PFS dan grup DH. set security-association lifetime seconds 86400 # Masa berlaku SA berbasis waktu. set security-association lifetime kilobytes unlimited # Nonaktifkan masa berlaku SA berbasis traffic.Buat grup terowongan dan tentukan kunci pra-bersama. Kunci harus sesuai dengan yang ada di Alibaba Cloud.

tunnel-group 10.10.10.49 type ipsec-l2l # Terowongan 1: atur mode enkripsi ke l2l. tunnel-group 10.10.10.49 ipsec-attributes ikev2 remote-authentication pre-shared-key fddsFF111** # Kunci pra-bersama peer untuk Terowongan 1. ikev2 local-authentication pre-shared-key fddsFF111 # Kunci pra-bersama lokal untuk Terowongan 1. ! tunnel-group 10.10.10.50 type ipsec-l2l # Terowongan 2: atur mode enkripsi ke l2l. tunnel-group 10.10.10.50 ipsec-attributes ikev2 remote-authentication pre-shared-key fddsFF222 # Kunci pra-bersama peer untuk Terowongan 2. ikev2 local-authentication pre-shared-key fddsFF222** # Kunci pra-bersama lokal untuk Terowongan 2. !Buat antarmuka terowongan:

interface Tunnel1 # Antarmuka Terowongan 1. nameif ALIYUN1 ip address 169.254.10.2 255.255.255.252 # Alamat IP antarmuka. tunnel source interface VPN-IP1 # Sumber: GigabitEthernet0/3. tunnel destination 10.10.10.49 # Tujuan: IP privat Alibaba Cloud Terowongan 1. tunnel mode ipsec ipv4 tunnel protection ipsec profile ALIYUN-PROFILE no shutdown # Aktifkan antarmuka. ! interface Tunnel2 # Antarmuka Terowongan 2. nameif ALIYUN2 ip address 169.254.20.2 255.255.255.252 # Alamat IP antarmuka. tunnel source interface VPN-IP2 # Sumber: GigabitEthernet0/4. tunnel destination 10.10.10.50 # Tujuan: IP privat Alibaba Cloud Terowongan 2. tunnel mode ipsec ipv4 tunnel protection ipsec profile ALIYUN-PROFILE no shutdown # Aktifkan antarmuka. !

Konfigurasi rute

Pada tahap ini, traffic masih mengalir tanpa enkripsi melalui sirkuit Express Connect. Konfigurasikan perutean BGP dan rute router transit untuk mengalihkan traffic ke jalur VPN terenkripsi.

Tambahkan konfigurasi perutean BGP pada perangkat gateway pelanggan. Iklankan rute yang lebih spesifik ke terowongan IPsec-VPN daripada ke VBR.

PentingBlok CIDR yang diiklankan ke koneksi IPsec-VPN harus lebih spesifik daripada yang diiklankan ke VBR. Hal ini memastikan router transit memprioritaskan jalur VPN untuk traffic yang ditujukan ke pusat data.

# Konfigurasi prefix-list dan route-map. prefix-list VPN permit 192.168.10.0/16 prefix-list VPN permit 192.168.20.0/16 prefix-list VPN permit 192.168.40.0/16 route-map VPN permit 10 match ip address prefix-list VPN # Konfigurasi peer BGP antara perangkat gateway pelanggan dan koneksi IPsec-VPN. router bgp 65530 address-family ipv4 unicast neighbor 169.254.10.1 remote-as 65534 # Peer BGP: IP Terowongan 1 di sisi Alibaba Cloud. neighbor 169.254.10.1 activate neighbor 169.254.10.1 route-map VPN out # Iklankan rute spesifik ke Terowongan 1. neighbor 169.254.20.1 remote-as 65534 # Peer BGP: IP Terowongan 2 di sisi Alibaba Cloud. neighbor 169.254.20.1 activate neighbor 169.254.20.1 route-map VPN out # Iklankan rute spesifik ke Terowongan 2. maximum-paths 5 # Tingkatkan entri rute ECMP. network 192.168.10.0 mask 255.255.255.0 # Blok CIDR pusat data — lebih spesifik daripada rute yang diiklankan ke VBR. network 192.168.20.0 mask 255.255.255.0 network 192.168.40.0 mask 255.255.255.0 exit-address-familyTambahkan rute kustom di tabel rute router transit. Setelah konfigurasi BGP di atas diterapkan, koneksi IPsec-VPN mungkin terputus karena rute ke alamat IP VPN (

192.168.10.136dan192.168.40.159) tidak lagi ada di tabel rute router transit. Tambahkan rute host yang mengarah ke IP-IP ini dengan VBR sebagai lompatan berikutnya untuk memulihkan konektivitas.Di tab Route Table di Konsol CEN, klik tab Route Entry dan klik Add Route Entry.

Di kotak dialog Add Route Entry, buat dua entri rute berikut dan klik OK:

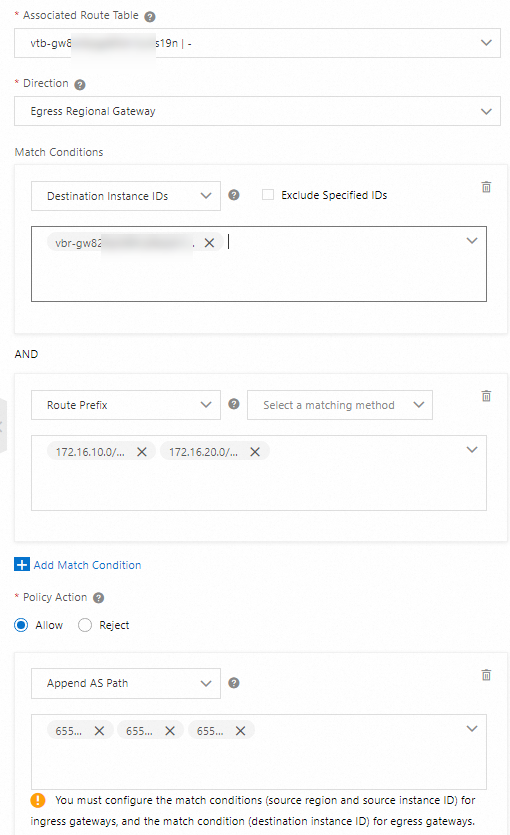

Parameter Blok CIDR 1 Blok CIDR 2 Destination CIDR 192.168.10.136/32192.168.40.159/32Whether it is a black hole route Tidak Tidak Next Hop Connection VBR-AttachmentVBR-AttachmentBuat kebijakan perutean pada router transit untuk menurunkan prioritas rute VPC yang diiklankan oleh VBR. Hal ini memastikan traffic dari pusat data ke VPC memprioritaskan jalur IPsec-VPN. Kebijakan perutean 1 — Turunkan prioritas rute VPC yang diiklankan oleh VBR ke pusat data: Kebijakan perutean 2 — Cegah alamat IP VPN dipropagasi ke pusat data melalui VBR, yang akan menyebabkan loop perutean:

Masuk ke Konsol CEN.

Di halaman Instances, klik ID instans CEN.

Di halaman detail, temukan router transit di wilayah China (Hangzhou) dan klik ID-nya.

Di halaman detail router transit, klik tab Route Table, lalu klik Route Maps.

Di tab Route Maps, klik Add Route Map dan buat dua kebijakan perutean berikut. Untuk detailnya, lihat Ikhtisar route map.

Parameter Nilai Policy Priority 30Associated Route Table Gunakan nilai default Direction Egress Regional Gateway Match Conditions Destination Instance IDs: pilih ID VBR<br>Route Prefix: 172.16.10.0/24dan172.16.20.0/24, Exact MatchPolicy Action Allow Add Action Object Prepend AS Path: 65525,65526,65527Parameter Nilai Policy Priority 40Associated Route Table Gunakan nilai default Direction Egress Regional Gateway Match Conditions Destination Instance IDs: pilih ID VBR<br>Route Prefix: 192.168.10.136/32dan192.168.40.159/32, Exact MatchPolicy Action Reject

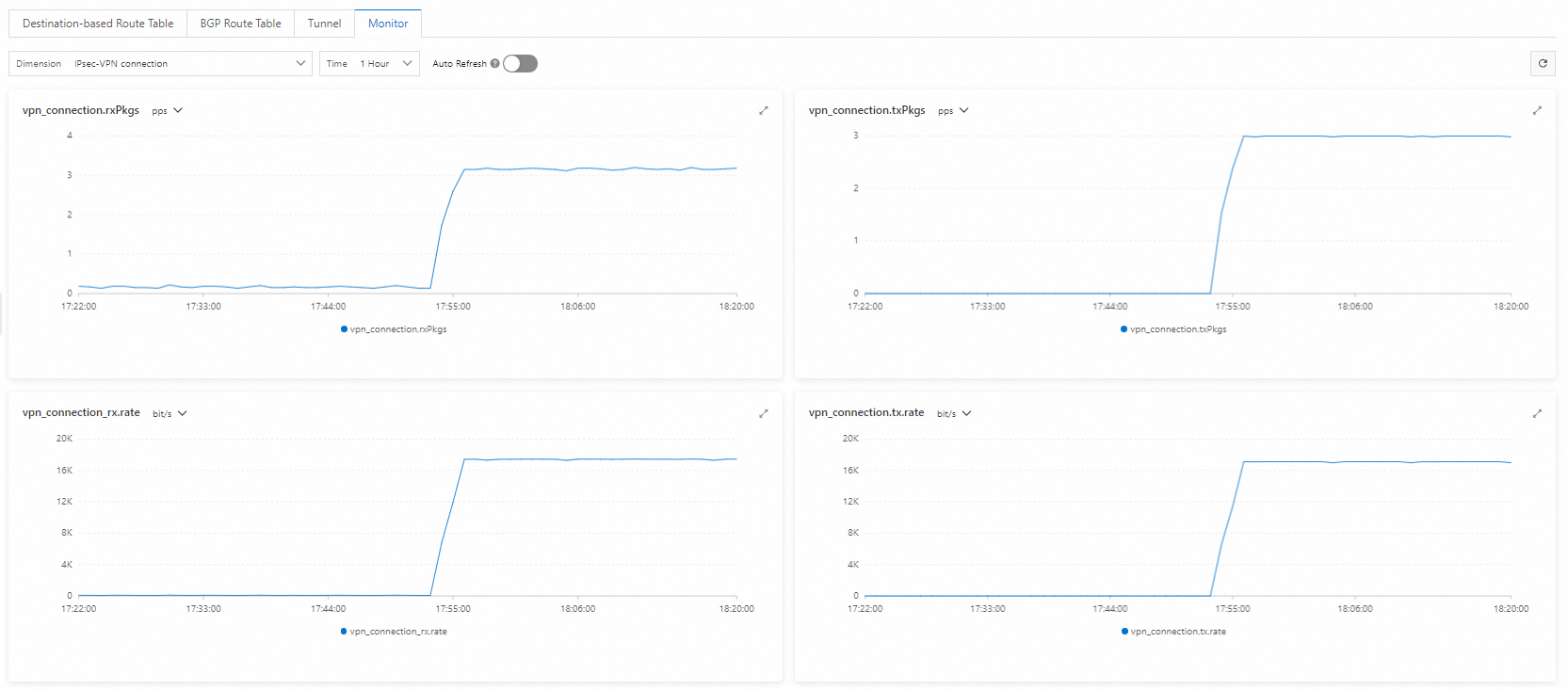

Verifikasi enkripsi

Setelah menyelesaikan konfigurasi, verifikasi bahwa traffic mengalir melalui jalur IPsec-VPN terenkripsi dengan memeriksa statistik transfer data di halaman detail koneksi IPsec-VPN.

Hubungkan ke ECS 1 di VPC dan jalankan perintah berikut untuk menghasilkan traffic:

-s 1000: Kirim paket berukuran 1.000 byte.-c 10000: Kirim 10.000 paket.

ping <alamat IP client di pusat data> -s 1000 -c 10000Masuk ke Konsol Gateway VPN.

Di bilah navigasi atas, pilih wilayah China (Hangzhou).

Di panel navigasi kiri, pilih Interconnections > VPN > IPsec Connections.

Temukan koneksi IPsec-VPN dan klik ID-nya untuk membuka halaman detail. Jika statistik transfer data terlihat di halaman detail, traffic telah terenkripsi.

Langkah selanjutnya

Untuk mempelajari lebih lanjut tentang mengenkripsi traffic Express Connect menggunakan metode lain, lihat Enkripsi traffic Express Connect.

Untuk memecahkan masalah koneksi IPsec-VPN, lihat Diagnostik self-service.