Setelah mengajukan permintaan untuk Sertifikat SSL, Anda harus menyelesaikan validasi kepemilikan domain dengan otoritas sertifikasi (CA). Konsol Layanan Manajemen Sertifikat Digital menyediakan fitur untuk membantu validasi ini. Fitur ini membantu Anda mengidentifikasi dan menyelesaikan masalah lebih awal untuk mencegah kegagalan validasi. Topik ini menjelaskan masalah umum yang mungkin terjadi selama proses validasi domain dan memberikan solusi.

FAQ untuk validasi sertifikat DV

Sertifikat Domain Validated (DV) dapat divalidasi melalui tiga cara: validasi DNS manual, validasi file, dan validasi otomatis. Bagian berikut menjelaskan masalah umum dan solusi untuk setiap metode.

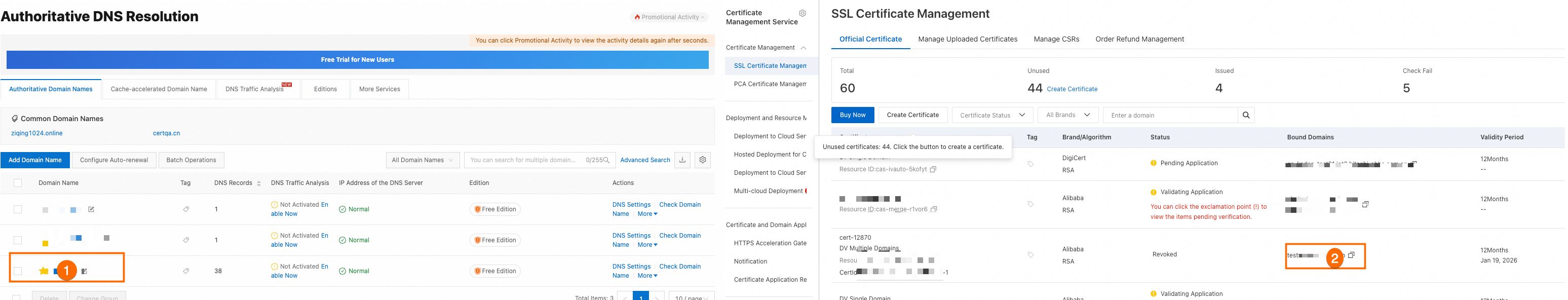

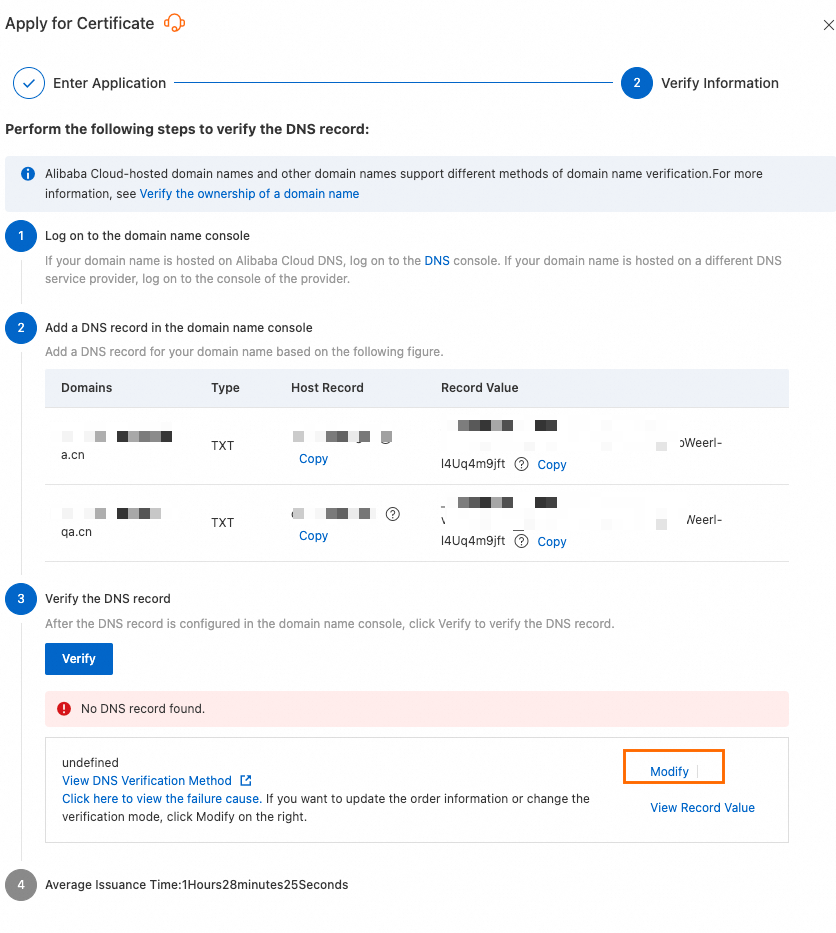

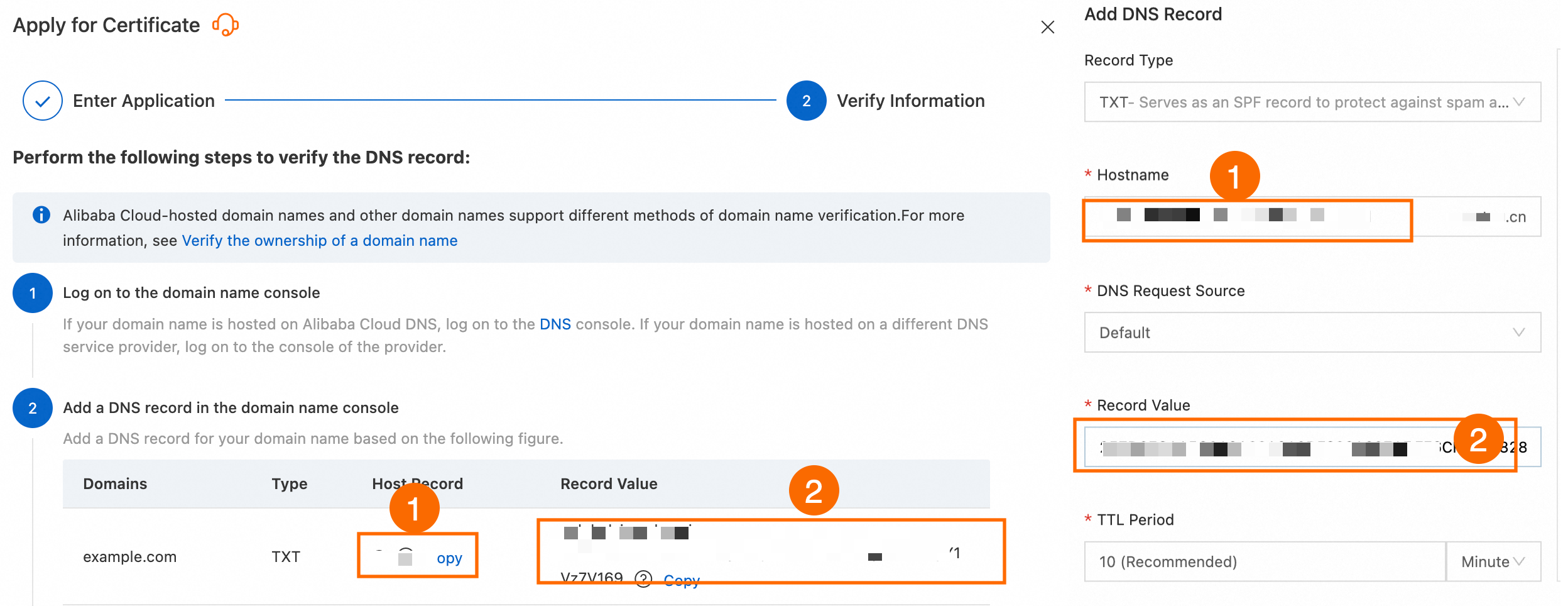

Validasi DNS manual

Bagaimana cara memeriksa apakah rekaman DNS efektif

Apa yang harus saya lakukan jika konsol menampilkan 'No DNS Record Value Detected>'?

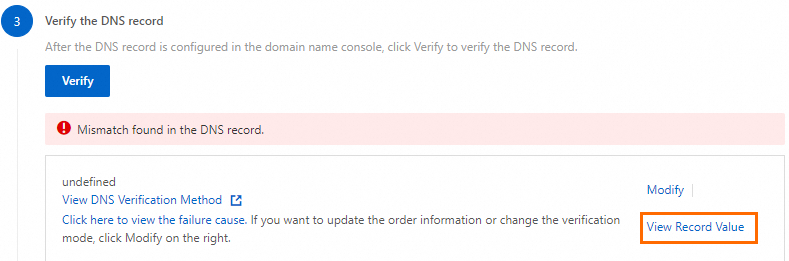

Apa yang harus dilakukan jika konsol menampilkan 'DNS Record Value Does Not Match'?

Apa yang harus dilakukan jika konsol menampilkan 'Validasi habis waktu. Silakan coba lagi.'

Validasi file

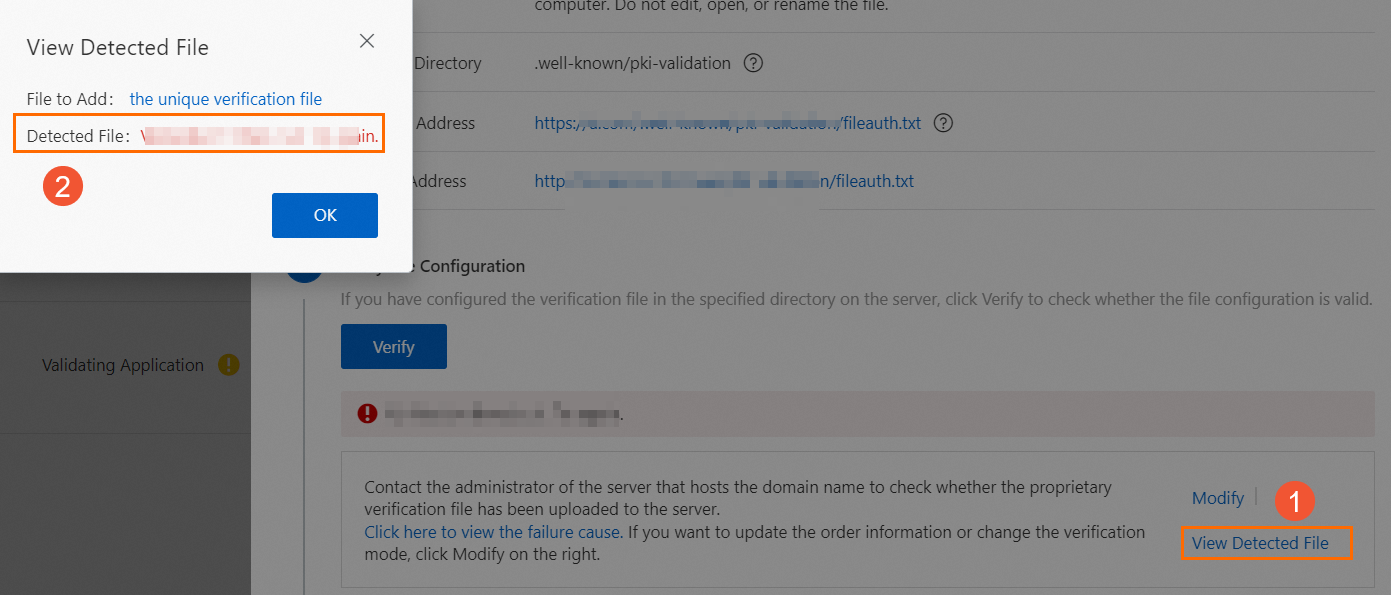

Apa yang harus dilakukan jika konsol menampilkan "File Not Detected"?

Apa yang harus dilakukan jika konsol menampilkan 'Validasi habis waktu. Silakan coba lagi.'

Apa yang harus dilakukan jika konsol menampilkan 'Isi file salah'

Penyebab lain kegagalan validasi file

Apakah nama domain wildcard mendukung validasi file?

Validasi otomatis

Apakah metode validasi otomatis dapat diubah?

Tidak, tidak bisa. Untuk mengubah metode validasi, Anda harus beralih ke Akun Alibaba Cloud lain dan membeli ulang sertifikat. Setelah pembelian selesai, lihat Verifikasi Kepemilikan Nama Domain untuk menyelesaikan verifikasi kepemilikan nama domain.

FAQ untuk sertifikat OV dan EV

Setelah CA menerima permintaan sertifikat Organization Validated (OV) atau Extended Validation (EV) Anda, CA akan mengirim email validasi domain ke kotak surat kontak Anda atau menghubungi kontak Anda untuk proses validasi. Berikut adalah daftar pertanyaan umum terkait hal ini:

Bisakah saya menyelesaikan validasi melalui email saja, tanpa menjawab panggilan telepon?

Ya, Anda dapat melakukannya, tetapi Anda harus membalas email untuk menjelaskan situasi tersebut.

Apa isi email verifikasi biasanya? Siapa yang menerimanya?

Otoritas Sertifikasi (CA) mengirim email untuk validasi domain dan konfirmasi pesanan ke alamat email yang Anda tentukan sebagai kontak selama pengajuan sertifikat. Untuk informasi lebih lanjut tentang manajemen kontak, lihat Mengelola Kontak. Isi email bervariasi tergantung pada merek sertifikat.

Email berikut hanya untuk referensi. Email aktual yang Anda terima adalah yang berlaku.

GlobalSign

Pertanyaan lain

Konsol menunjukkan bahwa validasi domain berhasil, tetapi sertifikat belum diterbitkan. Mengapa?

Hasil validasi di konsol hanya bersifat referensi. Status "berhasil" di konsol tidak berarti bahwa Otoritas Sertifikasi (CA) telah menyelesaikan validasi dan menerbitkan sertifikat. Hasil validasi dan penerbitan sebenarnya bergantung pada tinjauan CA. Umumnya, sertifikat DV diterbitkan dalam 1 hingga 15 menit, sedangkan sertifikat EV atau OV memerlukan sekitar 5 hari kerja. Dalam beberapa kasus, proses tinjauan dapat memakan waktu lebih lama. Berikut adalah daftar penyebab umum beserta solusinya:

Domain memiliki rekaman DNS CAA

Solusi 1: Anda dapat membuka Konsol DNS Alibaba Cloud. Pada halaman pengaturan DNS domain, hapus rekaman DNS tipe 'CAA'. Setelah operasi selesai, Anda dapat mengajukan permintaan sertifikat kembali.

Solusi 2: Anda dapat Menambahkan Otoritas Sertifikat ke Rekaman DNS CAA, lalu mengajukan permintaan sertifikat kembali.

PentingJika Anda menggunakan layanan GitHub Pages dan CNAME domain Anda ke domain github.io, kebijakan CAA dari github.io akan diwarisi, yang dapat memengaruhi penerbitan sertifikat. Untuk situasi ini, Anda dapat menangguhkan rekaman CNAME sebelum sertifikat diterbitkan, atau tambahkan trust-provider.com, globalsign.com, dan sectigo.com ke rekaman CAA.

Nama domain berisi kata-kata sensitif

Jika nama domain Anda berisi kata-kata sensitif tertentu, ini dapat memicu tinjauan manual, yang membutuhkan waktu lebih lama. Anda harus menunggu hasil tinjauan manual. Jika tinjauan gagal, Anda dapat mengubah nama domain dan mengajukan sertifikat kembali.

Firewall atau perangkat keamanan lain mengganggu validasi domain CA

Dalam lingkungan jaringan yang sangat terisolasi, seperti di lembaga pemerintah atau perusahaan milik negara, pembatasan jaringan dapat mengganggu validasi kepemilikan domain oleh CA. Hal ini dapat menyebabkan sertifikat tetap dalam status "tinjauan" untuk waktu yang lama. Untuk memastikan sertifikat dapat diterbitkan, Anda harus menambahkan alamat IP CA ke daftar putih firewall atau perangkat keamanan lainnya.

Nama domain utama dan subdomain www-nya tidak saling mencakup.

Menurut spesifikasi validasi otoritas sertifikasi (CA), CA memeriksa baik nama domain utama (seperti

example.com) maupun subdomain www-nya (sepertiwww.example.com), terlepas dari mana yang Anda ajukan. Anda harus memastikan bahwa file validasi dapat diakses secara publik untuk kedua nama domain. Jika tidak, validasi akan gagal.

Rekaman DNS saya efektif, tetapi validasi di konsol masih gagal. Mengapa?

Ada penundaan dalam validasi rekaman DNS konsol untuk validasi file dan validasi DNS. Tidak diperlukan tindakan. Anda dapat menunggu proses selesai.

Konsol menunjukkan bahwa validasi domain berhasil, tetapi tinjauan sertifikat gagal. Mengapa?

Hasil validasi di konsol hanya bersifat referensi. Validasi sukses di konsol tidak berarti bahwa validasi Otoritas Sertifikat (CA) selesai dan sertifikat telah diterbitkan. Untuk informasi lebih lanjut, lihat Alasan dan solusi untuk kegagalan tinjauan sertifikat SSL.

Bisakah saya mengajukan Sertifikat SSL Alibaba Cloud jika penyedia DNS saya bukan Alibaba Cloud?

Ya, Anda bisa. Anda hanya perlu menyelesaikan validasi kepemilikan domain. Proses ini independen dari penyedia DNS Anda.

Solusi | Metode | Keuntungan |

Konfigurasikan dengan penyedia saat ini | Anda dapat masuk ke platform nama domain Anda saat ini dan menambahkan rekaman validasi sertifikat SSL (TXT) dari Alibaba Cloud. Catatan Jika Anda memiliki pertanyaan, Anda dapat menghubungi penyedia DNS Anda. | Cepat dan langsung. Tidak diperlukan transfer nama domain. |

Transfer nama domain ke Alibaba Cloud | Setelah Anda menyelesaikan transfer nama domain sesuai dengan panduan di Transfer nama domain ke Alibaba Cloud, Anda dapat mengkonfigurasi DNS di Konsol DNS Alibaba Cloud. Penting Saat mentransfer nama domain, Anda harus membayar biaya perpanjangan satu tahun. Harga transfer masuk sama dengan harga untuk perpanjangan satu tahun. | Nyaman untuk perpanjangan sertifikat di masa depan dan manajemen nama domain terpadu. |

Bisakah saya menggunakan Sertifikat SSL di jaringan internal?

Ya, Anda bisa. Namun, ketika Anda mengajukan sertifikat baru, CA harus memvalidasi nama domain melalui Internet. Oleh karena itu, Anda harus memberikan izin akses Internet selama proses validasi. Setelah validasi berhasil, Anda dapat mencabut izin tersebut. Sertifikat yang diterbitkan dapat digunakan di lingkungan apa pun.