Manajemen Postur Keamanan Cloud (CSPM) mendeteksi dan mengelola risiko keamanan pada aset cloud Anda melalui pemeriksaan risiko otomatis, pemindaian garis dasar, dan analisis jalur serangan. Fitur ini mengidentifikasi kerentanan keamanan, seperti kesalahan konfigurasi produk cloud dan kekurangan konfigurasi server, serta memberikan saran remediasi untuk mengatasinya.

Pilih metode onboarding

Pilih metode onboarding berdasarkan kebutuhan keamanan, fitur yang didukung, dan jenis lingkungan Anda. Anda dapat memilih antara rencana konfigurasi cepat dan rencana konfigurasi manual.

Item perbandingan | Rencana konfigurasi cepat | Rencana konfigurasi manual |

Jenis akun otorisasi | Pasangan AccessKey pengguna root hanya digunakan untuk otorisasi awal. | Buat pengguna IAM dengan akses hak istimewa minimal. |

Fitur yang didukung | Hanya mendukung Host. |

|

Kompleksitas konfigurasi | Sederhana | Sedang |

Rencana 1: Konfigurasi cepat (Hanya Aset Host)

Langkah 1: Buat kredensial otorisasi untuk pengguna root di AWS

Pasangan AccessKey pengguna root hanya digunakan untuk otorisasi awal. Hal ini memungkinkan Security Center membuat pengguna IAM khusus dengan izin terbatas secara otomatis di akun AWS Anda. Nama pengguna IAM tersebut diawali dengan AlibabaSasSubAccount_. Setelah otorisasi berhasil, Anda harus segera menghapus pasangan AccessKey pengguna root ini.

Masuk ke konsol AWS

Masuk ke Konsol AWS IAM. Di dasbor, klik My Security Credentials.

PentingHanya pengguna root yang dapat mengonfigurasi Security Credentials.

Buat pasangan AccessKey

Di halaman My Security Credentials, konfigurasikan pengaturan sesuai petunjuk, lalu klik Create access key.

Use case: Pilih kasus penggunaan berdasarkan skenario bisnis Anda. Jika tidak ada opsi yang sesuai, pilih Other.

Description tag value (optional): Tag dapat memiliki panjang hingga 256 karakter dan boleh berisi huruf, angka, spasi, serta karakter khusus berikut: _ . : / = + - @.

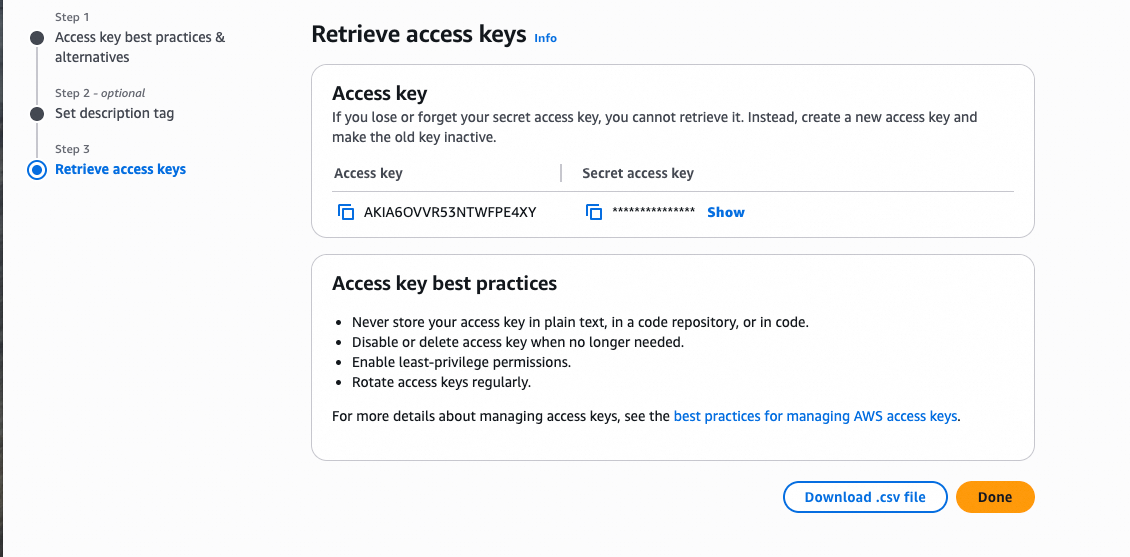

Simpan pasangan AccessKey

Setelah pasangan AccessKey dibuat, buka halaman Retrieve access key untuk melihat dan menyimpan Access key (Access Key ID) dan Secret access key.

CatatanAnda dapat mengklik Download .csv file untuk menyimpan pasangan AccessKey ke komputer Anda.

Langkah 2: Selesaikan onboarding di Security Center

Buka halaman otorisasi:

Anda dapat membuka halaman provisioning aset AWS dengan salah satu cara berikut:

Jalur yang direkomendasikan:

Masuk ke Konsol Security Center.

Di panel navigasi sebelah kiri, pilih . Di pojok kiri atas konsol, pilih wilayah tempat aset Anda berada: Chinese Mainland atau Outside Chinese Mainland.

Di tab , klik Grant Permission, lalu pilih AWS.

Jalur lainnya:

Di halaman-halaman berikut, temukan ikon

di bagian Multi-cloud Service Access atau wilayah tertentu, lalu klik Provision atau Grant.

di bagian Multi-cloud Service Access atau wilayah tertentu, lalu klik Provision atau Grant.. Anda harus terlebih dahulu mengganti wilayah ke Outside Chinese Mainland.

Konfigurasikan kredensial provisioning:

Di panel Add Assets Outside Cloud, pilih Quick Configuration, pilih fitur yang akan diprovisioning, lalu klik Next.

Di halaman Submit AccessKey Pair, masukkan kredensial yang telah Anda buat di AWS.

Access Key ID dan Secret Access Key: Masukkan kredensial yang Anda buat di Langkah 1: Buat kredensial otorisasi untuk pengguna root di AWS.

Provisioning Region: Pilih wilayah AWS yang tersedia. Sistem menggunakan wilayah ini untuk memverifikasi aksesibilitas aset.

Domain: Konfigurasikan parameter ini berdasarkan wilayah provisioning. Jika Anda menggunakan proxy AWS China, pilih China. Jika tidak, pilih International.

Setelah memasukkan informasi, klik Next. Sistem akan secara otomatis memverifikasi kredensial dan izin.

CatatanJika verifikasi gagal, lihat Apa yang harus saya lakukan jika verifikasi otomatis kredensial dan izin gagal setelah saya memasukkan pasangan AccessKey?

Konfigurasikan kebijakan sinkronisasi:

Select region: Pilih wilayah aset AWS yang ingin Anda onboard.

CatatanData aset yang disinkronkan disimpan di pusat data yang sesuai dengan wilayah yang dipilih di pojok kiri atas konsol Security Center.

Chinese Mainland: Pusat data berlokasi di Daratan Tiongkok.

Outside Chinese Mainland: Pusat data berada di Singapura.

Region Management: Opsi ini dipilih secara default. Jika Anda memilih opsi ini, aset di wilayah baru yang ditambahkan ke akun AWS ini akan disinkronkan secara otomatis. Anda tidak perlu menambahkannya secara manual.

Host Asset Synchronization Frequency: Atur interval untuk menyinkronkan aset host (EC2) AWS secara otomatis. Untuk menonaktifkan sinkronisasi, atur parameter ini ke Off.

AK Service Status Check: Atur interval di mana Security Center secara otomatis memeriksa validitas pasangan AccessKey untuk akun AWS. Anda dapat mengatur ini ke Off untuk menonaktifkan pemeriksaan.

Setelah menyelesaikan konfigurasi, klik Synchronize Assets. Sistem akan secara otomatis menyinkronkan aset host dari akun AWS Anda ke Security Center.

PentingSetelah menyelesaikan operasi ini, Security Center akan secara otomatis membuat pengguna IAM di AWS untuk otorisasi. Nama pengguna IAM tersebut diawali dengan

AlibabaSasSubAccount_. Jangan menghapus atau menonaktifkan pengguna IAM yang dibuat secara otomatis atau pasangan AccessKey-nya. Jika dilakukan, provisioning aset dan pemantauan keamanan akan terganggu.

Langkah 3: Hapus kunci pengguna root AWS

Setelah aset berhasil diprovisioning, segera hapus pasangan AccessKey pengguna root yang digunakan untuk otorisasi awal guna mengurangi risiko keamanan.

Masuk ke Konsol AWS IAM sebagai pengguna root dan klik My Security Credentials di dasbor.

Di bagian Access keys, temukan pasangan AccessKey yang digunakan untuk otorisasi ini. Lalu, di kolom Actions, klik Delete dan konfirmasi penghapusan.

Rencana 2: Konfigurasi manual

Rencana ini memprovisioning aset dengan membuat pengguna IAM yang memiliki izin terbatas di AWS. Metode ini menjamin keamanan tinggi dan mendukung semua fitur.

Langkah 1: Buat kredensial otorisasi untuk pengguna RAM di AWS

Buat pengguna IAM dengan akses hak istimewa minimal untuk integrasi Security Center dan ambil pasangan AccessKey-nya.

Untuk informasi lebih lanjut, lihat dokumentasi resmi AWS tentang membuat pengguna dan menambahkan izin.

Masuk ke konsol AWS

Masuk ke Konsol AWS IAM. Di panel navigasi sebelah kiri, klik Users. Di halaman Users, klik Create user.

Tentukan detail pengguna

User name: Masukkan nama yang mudah dikenali, misalnya

aliyun-security-center-user.Provide user access to the AWS Management Console: Jangan pilih opsi ini. Pengguna ini hanya untuk akses API.

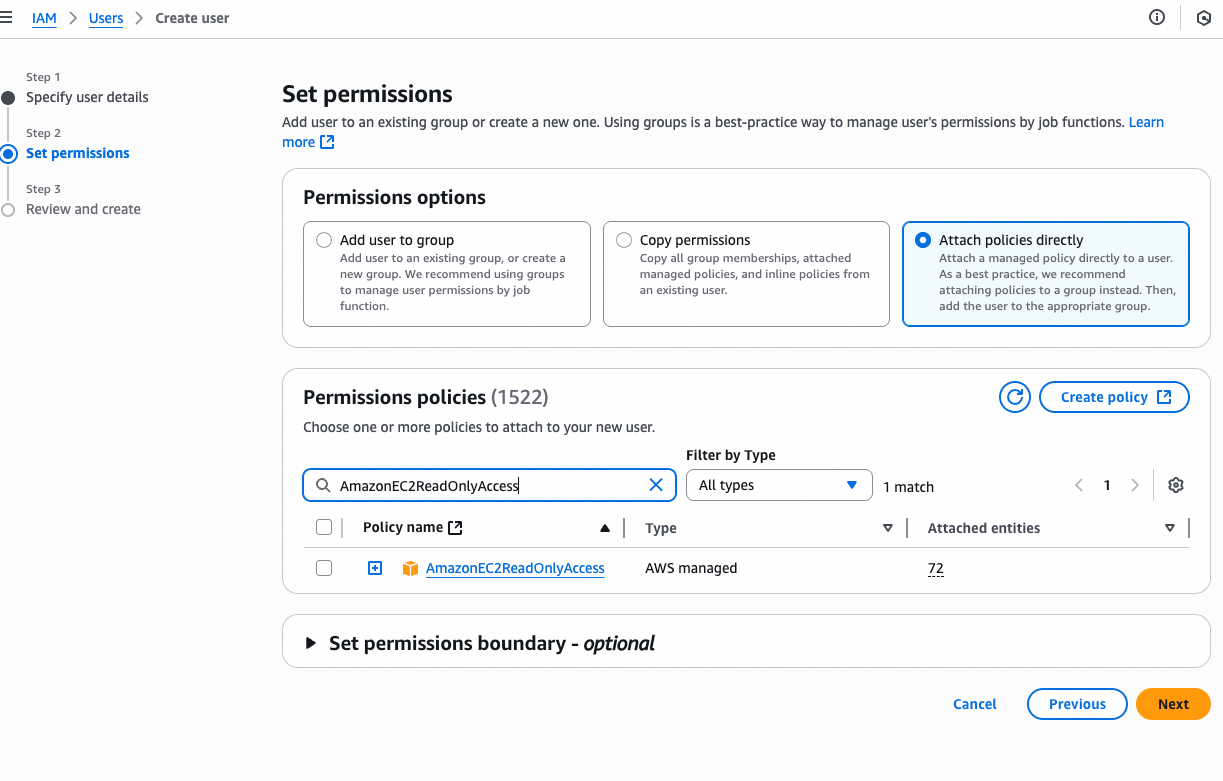

Atur izin pengguna

Pilih Attach policies directly.

Pilih kebijakan izin yang sesuai dengan fitur yang akan Anda gunakan di Security Center.

Fitur

Kebijakan AWS

Keterangan

Host

AmazonEC2ReadOnlyAccessIAMReadOnlyAccessTidak ada

CSPM (CSPM)

ReadOnlyAccessJika Anda ingin melakukan deteksi risiko komprehensif berdasarkan audit log, lihat Konfigurasikan log audit layanan AWS untuk CSPM untuk mengonfigurasi log audit untuk layanan terkait di AWS.

Agentless Detection

Anda harus membuat kebijakan kustom secara manual.

Anda harus membuat pipeline pengiriman log di AWS yang terdiri dari CloudTrail, S3, dan SQS. Untuk informasi lebih lanjut, lihat Buat kebijakan kustom untuk Deteksi Tanpa Agen.

Tinjau dan buat

Konfirmasi bahwa detail pengguna dan kebijakan izin sudah benar, lalu klik Create user.

Buat dan simpan pasangan AccessKey

Setelah pengguna dibuat, kembali ke daftar Users dan klik nama pengguna untuk membuka halaman detail.

Di tab Security credentials, klik Create access key. Konfigurasikan pengaturan sesuai petunjuk.

Use case: Pilih kasus penggunaan untuk skenario bisnis Anda. Jika tidak ada opsi yang sesuai, pilih Other.

Description tag value (optional): Masukkan tag kustom, misalnya

for-aliyun-sasc.

Klik Create access key. Di halaman Retrieve access key, salin dan simpan Access key dan Secret access key.

Langkah 2: Selesaikan konfigurasi onboarding di Security Center

Setelah membuat kunci API untuk pengguna IAM di AWS, kembali ke konsol Security Center untuk menyelesaikan konfigurasi onboarding.

Buka halaman otorisasi

CatatanUntuk informasi tentang titik masuk lainnya, lihat Titik masuk lainnya.

Masuk ke Konsol Security Center.

Di panel navigasi sebelah kiri, pilih . Di pojok kiri atas konsol, pilih wilayah tempat aset Anda berada: Chinese Mainland atau Outside Chinese Mainland.

Di tab , klik Grant Permission, lalu pilih AWS.

Konfigurasikan kredensial provisioning

Di panel Add Assets Outside Cloud, pilih Manual Configuration, pilih fitur yang akan diprovisioning, lalu klik Next.

Host: Memungkinkan Security Center menemukan dan menyinkronkan aset host EC2 AWS Anda secara otomatis.

CSPM: Menggunakan fitur CSPM untuk memindai konfigurasi produk cloud AWS Anda guna menemukan dan mengelola risiko konfigurasi.

Agentless Detection (hanya didukung di wilayah Outside Chinese Mainland): Menggunakan fitur Deteksi Tanpa Agen untuk memindai aset AWS Anda terhadap kerentanan dan risiko.

Di halaman Submit AccessKey Pair, masukkan kredensial yang telah Anda buat di AWS.

IAM user Access Key ID dan IAM user Secret Access Key: Masukkan kredensial yang Anda buat di Langkah 1: Buat kredensial otorisasi untuk pengguna RAM di AWS.

Provisioning Region: Pilih wilayah AWS yang tersedia. Sistem menggunakan wilayah ini untuk memverifikasi aksesibilitas aset.

Domain: Konfigurasikan parameter ini berdasarkan wilayah provisioning. Jika Anda menggunakan proxy AWS China, pilih China. Jika tidak, pilih International.

Setelah memasukkan informasi, klik Next. Sistem akan secara otomatis memverifikasi kredensial dan izin.

CatatanJika verifikasi gagal, lihat Apa yang harus saya lakukan jika verifikasi otomatis kredensial dan izin gagal setelah saya memasukkan pasangan AccessKey?

Konfigurasikan log audit (Opsional)

Jika Anda ingin menggunakan fitur audit log Cloud Security Posture Management (CSPM), lengkapi konfigurasi pada langkah ini. Jika tidak, klik Skip.

PentingSebelum melanjutkan, Anda harus menyelesaikan semua konfigurasi yang diperlukan di konsol AWS. Untuk informasi lebih lanjut, lihat Konfigurasikan log audit layanan AWS untuk CSPM.

AWS Region: Masukkan ID wilayah tempat antrian AWS berada. Untuk informasi tentang ID wilayah, lihat ID Wilayah AWS.

SQS Queue Name: Masukkan nama antrian SQS yang telah Anda buat.

Konfigurasikan kebijakan sinkronisasi

Di halaman Policy Configuration, konfigurasikan pengaturan berikut sesuai kebutuhan Anda:

Select region: Pilih wilayah yang berisi aset AWS yang ingin Anda provision.

CatatanData aset akan disimpan secara otomatis di pusat data yang sesuai dengan wilayah yang dipilih di pojok kiri atas konsol Security Center.

Chinese Mainland: Pusat data berlokasi di Daratan Tiongkok.

Outside Chinese Mainland: Pusat data berada di Singapura.

Region Management: Opsi ini dipilih secara default. Saat opsi ini dipilih, aset di wilayah baru yang ditambahkan ke akun AWS ini akan disinkronkan secara otomatis, sehingga Anda tidak perlu menambahkannya secara manual.

Host Asset Synchronization Frequency: Atur interval untuk menyinkronkan aset host (EC2) AWS secara otomatis. Untuk menonaktifkan sinkronisasi, pilih Off.

CatatanParameter ini hanya diperlukan jika Anda memilih untuk memprovisioning Host.

Cloud Service Synchronization Frequency: Atur interval untuk menyinkronkan konfigurasi produk cloud AWS secara otomatis. Untuk menonaktifkan sinkronisasi, pilih Off.

CatatanParameter ini hanya diperlukan jika Anda memilih untuk memprovisioning Cloud Security Posture Management.

AK Service Status Check: Atur interval di mana Security Center secara otomatis memeriksa validitas pasangan AccessKey untuk akun AWS. Anda dapat memilih Off untuk menonaktifkan pemeriksaan ini.

Setelah menyelesaikan konfigurasi, klik Synchronize Assets. Sistem akan secara otomatis menyinkronkan data dari akun AWS Anda ke Security Center.

Kelola aset yang telah diprovisioning

Aset Host

Buka halaman . Di bagian provisioning aset multi-cloud, klik ikon ![]() untuk melihat host AWS yang telah diprovisioning. Anda dapat melakukan langkah-langkah berikut untuk mengelola host EC2 AWS yang telah diprovisioning dan meningkatkan perlindungannya.

untuk melihat host AWS yang telah diprovisioning. Anda dapat melakukan langkah-langkah berikut untuk mengelola host EC2 AWS yang telah diprovisioning dan meningkatkan perlindungannya.

Untuk informasi lebih lanjut, lihat Aset Host.

Instal klien: Anda dapat menginstal klien Security Center pada host AWS. Saat menjalankan perintah instalasi, Anda harus memilih AWS sebagai Service Provider. Untuk informasi lebih lanjut, lihat Instal klien.

Tingkatkan ke edisi berbayar untuk perlindungan: Edisi Gratis default hanya menyediakan deteksi keamanan dasar. Untuk mendapatkan perlindungan keamanan komprehensif, seperti anti-virus, remediasi kerentanan, dan Pencegahan Intrusi, sambungkan edisi berbayar (Edisi Anti-virus atau lebih tinggi) ke host AWS Anda. Untuk informasi lebih lanjut, lihat Kelola otorisasi keamanan untuk host dan kontainer.

Manajemen Postur Keamanan Cloud (CSPM)

Di konsol Security Center, buka halaman . Di panel navigasi kiri All Alibaba Cloud Services, klik AWS untuk melihat aset AWS Anda yang telah diprovisioning. Anda dapat menggunakan fitur CSPM berikut untuk aset AWS yang telah diprovisioning:

Untuk informasi lebih lanjut, lihat Melihat informasi produk cloud.

Lakukan pemeriksaan risiko konfigurasi: Anda dapat memeriksa produk AWS Anda terhadap risiko konfigurasi. Untuk informasi lebih lanjut, lihat Konfigurasikan dan jalankan kebijakan pemeriksaan risiko konfigurasi platform cloud.

Tangani item risiko: Anda dapat melihat dan melakukan remediasi terhadap item pemeriksaan risiko yang gagal berdasarkan hasil pemeriksaan untuk meningkatkan kepatuhan dan keamanan aset cloud Anda. Untuk informasi lebih lanjut, lihat Lihat dan tangani item pemeriksaan risiko konfigurasi platform cloud yang gagal.

Deteksi Tanpa Agen

Di konsol Security Center, buka halaman . Ganti wilayah ke Outside Chinese Mainland. Di area Add Multi-cloud Asset, klik ikon ![]() untuk melihat jumlah aset AWS yang diimpor. Setelah aset diimpor, Anda dapat menggunakan fitur Deteksi Tanpa Agen untuk memindai host AWS terhadap item seperti kerentanan dan garis dasar. Untuk informasi lebih lanjut, lihat Deteksi Tanpa Agen.

untuk melihat jumlah aset AWS yang diimpor. Setelah aset diimpor, Anda dapat menggunakan fitur Deteksi Tanpa Agen untuk memindai host AWS terhadap item seperti kerentanan dan garis dasar. Untuk informasi lebih lanjut, lihat Deteksi Tanpa Agen.

Konfigurasi lanjutan AWS (untuk Agentless Detection dan CSPM)

Buat kebijakan kustom untuk Agentless Detection

Untuk informasi lebih lanjut, lihat dokumentasi AWS tentang membuat pengguna dan menambahkan izin.

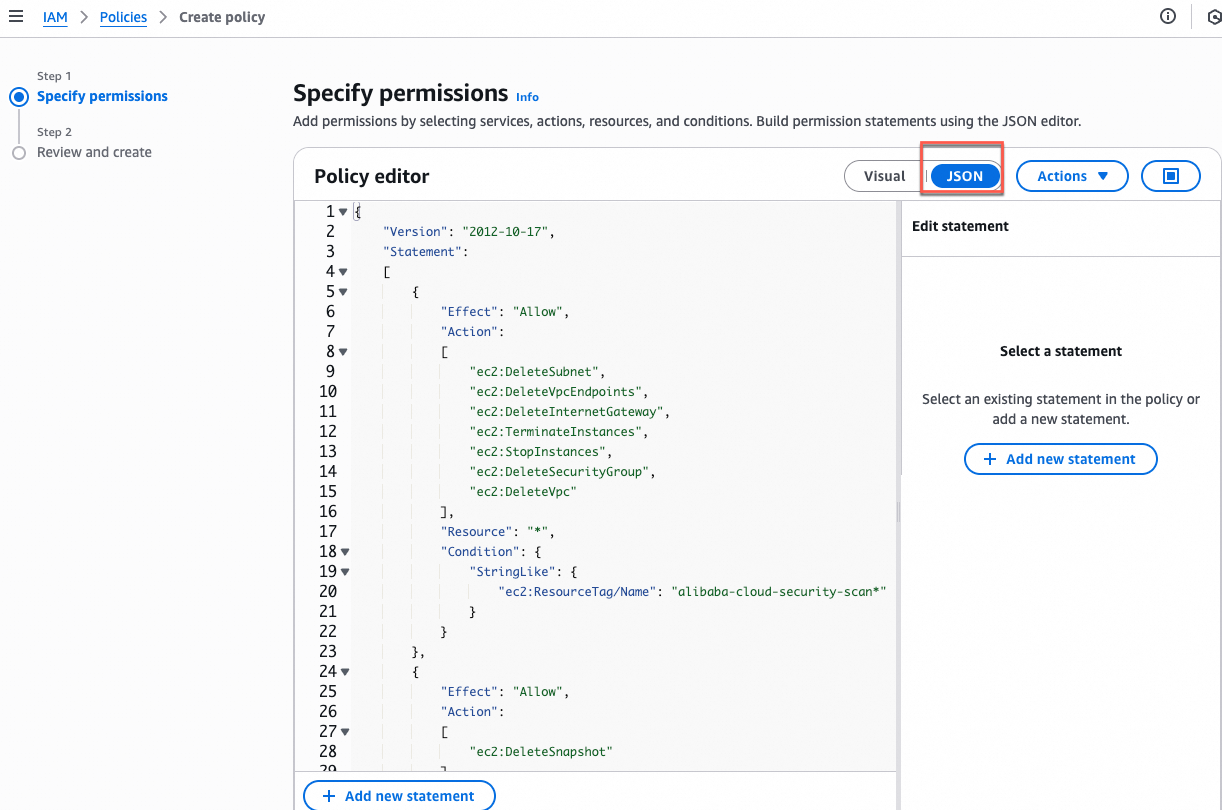

Masuk ke Konsol AWS IAM. Di halaman Policies, klik Create Policy.

Di bagian Policy Editor, pilih JSON dan tempel kode JSON berikut ke dalam editor.

{ "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Action": [ "ec2:DeleteSubnet", "ec2:DeleteVpcEndpoints", "ec2:DeleteInternetGateway", "ec2:TerminateInstances", "ec2:StopInstances", "ec2:DeleteSecurityGroup", "ec2:DeleteVpc" ], "Resource": "*", "Condition": { "StringLike": { "ec2:ResourceTag/Name": "alibaba-cloud-security-scan*" } } }, { "Effect": "Allow", "Action": [ "ec2:DeleteSnapshot" ], "Resource": "*", "Condition": { "StringLike": { "ec2:ResourceTag/Name": "SAS_Agentless*" } } }, { "Effect": "Allow", "Action": [ "ec2:CopySnapshot", "ec2:AuthorizeSecurityGroupIngress", "ec2:DescribeInstances", "ec2:CreateImage", "ec2:CreateVpc", "ec2:AttachInternetGateway", "ec2:CopyImage", "ec2:ModifyImageAttribute", "ec2:DescribeSnapshots", "ec2:ModifySubnetAttribute", "ec2:DescribeInternetGateways", "ec2:ModifySnapshotAttribute", "ec2:DescribeInstanceTypeOfferings", "ec2:DescribeAvailabilityZones", "ec2:CreateInternetGateway", "ec2:CreateSecurityGroup", "ec2:DescribeVolumes", "ec2:CreateSnapshot", "ec2:AuthorizeSecurityGroupEgress", "ec2:RunInstances", "ec2:DetachInternetGateway", "ec2:DescribeSecurityGroups", "ec2:DescribeImages", "ec2:CreateVpcEndpoint", "ec2:CreateSnapshots", "ec2:DescribeVpcs", "ec2:DescribeImageAttribute", "ec2:DescribeVpcEndpoints", "ec2:CreateSubnet", "ec2:DescribeSubnets", "ec2:ModifyVpcEndpoint", "ec2:CreateTags", "ec2:DescribeRouteTables", "ec2:CreateRoute", "ec2:DescribeRegions", "kms:Decrypt", "kms:DescribeKey", "kms:CreateGrant", "kms:ListGrants", "kms:RevokeGrant", "kms:GenerateDataKey", "kms:ReEncrypt*", "iam:GetUser" ], "Resource": "*" } ] }

Klik Next, masukkan nama kebijakan, misalnya

AliyunSASC-AgentlessScan-Policy, lalu klik Create Policy.Untuk menyambungkan kebijakan ini ke pengguna RAM AWS, lihat Atur izin pengguna.

Konfigurasikan log audit layanan AWS untuk CSPM

Langkah 1: Buat trail CloudTrail

Pada langkah ini, Anda membuat trail di AWS CloudTrail. Trail tersebut mencatat dan menyimpan semua operasi manajemen pada sumber daya cloud dalam wilayah tertentu. Log ini menyediakan data yang diperlukan untuk pengumpulan data CSPM. Untuk informasi lebih lanjut, lihat dokumentasi AWS tentang membuat trail.

Masuk ke konsol AWS CloudTrail

Masuk ke Konsol AWS CloudTrail. Di pemilih wilayah di pojok kanan atas konsol, pilih wilayah AWS yang ingin Anda pantau.

Di dasbor atau di panel navigasi sebelah kiri, pilih Trails dan klik Create Trail.

Konfigurasikan atribut trail

Di halaman Choose Trail Attributes, konfigurasikan pengaturan berikut dan klik Next.

Trail name: Masukkan nama deskriptif, misalnya

aliyun-sasc-audit-trail, agar mudah dikenali.Storage Location:

PentingCatat nama bucket untuk digunakan nanti.

Create New S3 Bucket: Masukkan nama bucket unik global dalam huruf kecil semua.

Use Existing S3 Bucket: Di bagian Trail Log Bucket Name, klik Browse dan pilih bucket target dari kotak dialog.

Log File SSE-KMS Encryption: Kosongkan kotak centang ini. Gunakan enkripsi Server-Side Encryption dengan Amazon S3-Managed Keys (SSE-S3) sebagai default untuk mengenkripsi file log.

Pilih event log

Di halaman Choose Log Events, konfigurasikan pengaturan berikut dan klik Next.

Event Type: Management events.

API Activity: Read, Write.

Tinjau dan buat

Di halaman Review and Create, tinjau item konfigurasi. Jika informasi sudah benar, klik Create Trail.

Langkah 2: Buat antrian pesan SQS

Antrian ini menerima notifikasi event file log dari bucket S3 dan berfungsi sebagai saluran pesan target untuk pengiriman log. Untuk informasi lebih lanjut, lihat dokumentasi AWS tentang membuat antrian pesan.

Masuk ke konsol AWS SQS.

Masuk ke Konsol AWS SQS, pilih wilayah, lalu klik Create Queue.

PeringatanPastikan wilayah yang dipilih sama dengan wilayah tempat Anda membuat trail CloudTrail pada langkah sebelumnya.

Konfigurasikan informasi antrian

Type: Standard.

Name: Masukkan nama antrian yang mudah dikenali, misalnya

aliyun-sasc-log-queue.PentingNama antrian ini digunakan untuk menghasilkan ARN uniknya dan untuk konfigurasi kebijakan akses selanjutnya. Pastikan Anda memasukkannya dengan benar.

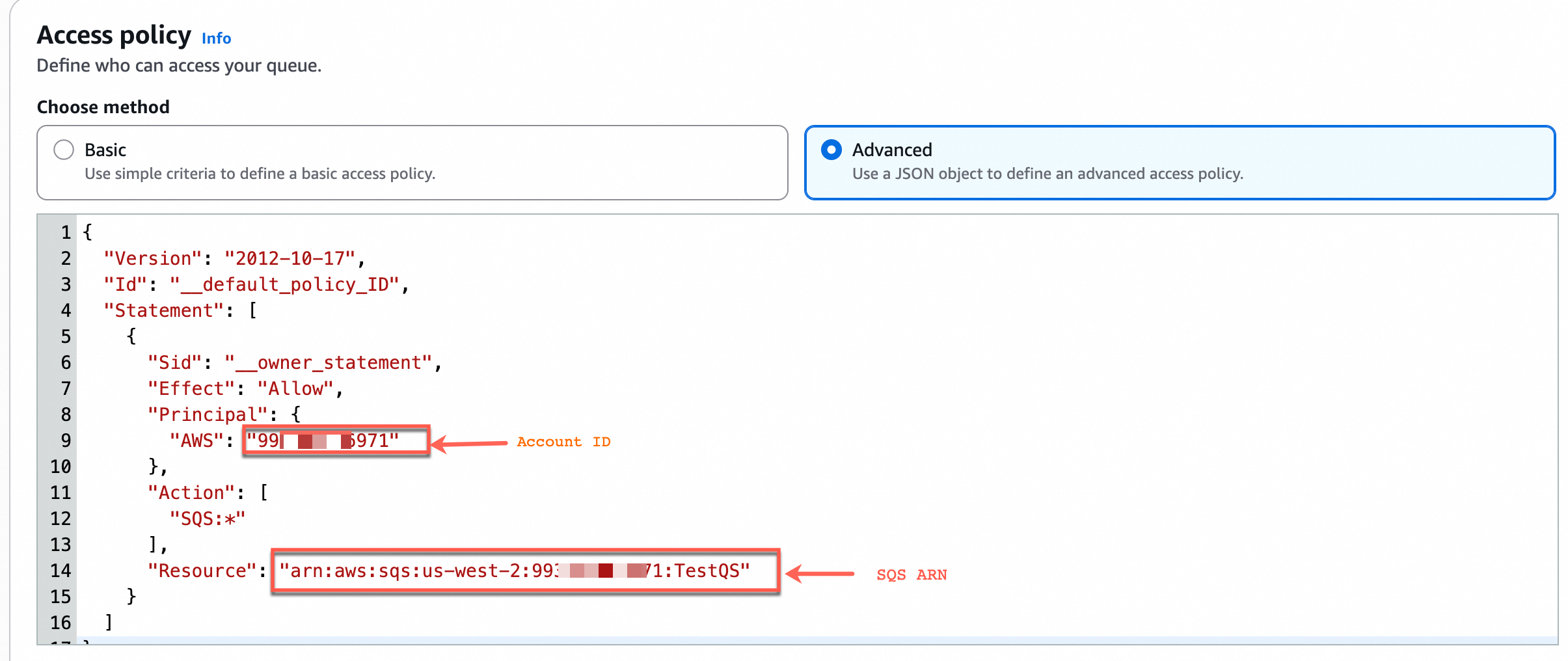

Konfigurasikan kebijakan akses

Ini adalah langkah paling kritis. Kebijakan ini menentukan siapa yang dapat mengirim pesan ke antrian ini dan siapa yang dapat membaca pesan darinya.

Di panel Access policy, pilih Advanced.

PentingCatat Account ID dan Queue ARN dari kebijakan default untuk digunakan nanti.

Salin seluruh templat JSON di bawah ini dan tempelkan ke editor kebijakan, menggantikan semua konten yang ada.

{ "Version": "2012-10-17", "Id": "__default_policy_ID", "Statement": [ { "Sid": "__owner_statement", "Effect": "Allow", "Principal": { "AWS": "arn:aws:iam::${Account ID}:root" }, "Action": "SQS:*", "Resource": "${SQS ARN}" }, { "Sid": "example-statement-ID", "Effect": "Allow", "Principal": { "Service": "s3.amazonaws.com" }, "Action": [ "SQS:SendMessage" ], "Resource": "${SQS ARN}", "Condition": { "ArnLike": { "aws:SourceArn": "arn:aws:s3:*:*:${S3 bucket name}" } } } ] }Penting: Ganti placeholder dalam templat sesuai tabel berikut:

Placeholder

Cara mendapatkan nilai

Contoh

${Account ID}Account ID yang Anda simpan pada langkah sebelumnya.

99********1${SQS ARN}SQS ARN yang Anda simpan pada langkah sebelumnya.

arn:aws:sqs:ap-northeast-1:123******012:aliyun-sasc-log-queue${S3 bucket name}Nama bucket S3 yang Anda atur saat membuat CloudTrail.

CatatanAnda dapat masuk ke Konsol AWS S3, temukan bucket di wilayah yang sesuai, lalu lihat informasinya di halaman detail.

aws-cloudtrail-logs-123******12-abcdefSetelah mengganti placeholder, gulir ke bawah halaman dan klik Create queue.

Langkah 3: Buat notifikasi event S3

Pada langkah ini, Anda mengonfigurasi aturan notifikasi event untuk bucket S3. Aturan ini secara otomatis mengirim notifikasi ke antrian SQS yang ditentukan saat file log baru dihasilkan. Untuk informasi lebih lanjut, lihat dokumentasi AWS tentang Notifikasi Event Amazon S3.

Masuk ke konsol AWS SQS

Masuk ke Konsol AWS S3, pilih wilayah, lalu klik Buckets.

PeringatanPastikan wilayah yang dipilih sama dengan wilayah tempat Anda membuat trail CloudTrail.

Di tab General-purpose Buckets, temukan bucket S3 yang Anda tentukan saat membuat CloudTrail dan buka halaman detailnya.

Konfigurasikan notifikasi event

Di tab Properties, di bagian Event Notifications, klik Create Event Notification. Konfigurasikan pengaturan berikut.

Event type: Pilih Send.

Destination: Pilih SQS Queue dan tentukan antrian yang Anda buat di Langkah 2: Buat antrian pesan SQS.

Setelah menyelesaikan konfigurasi, klik Save changes.

Langkah 4: Konfigurasikan izin akses antrian

Pada langkah ini, Anda memberikan izin kepada pengguna IAM khusus untuk Security Center agar dapat membaca pesan notifikasi dari antrian SQS.

Buat kebijakan SQS:

Masuk ke Konsol AWS IAM. Di halaman Policies, klik Create Policy.

Konfigurasikan pengaturan berikut.

Service: SQS.

Effect: Allow.

Read: GetQueueUrl, ReceiveMessage.

Write: Pilih ReceiveMessage.

Untuk Resource, klik Add ARN. Di bidang Resource ARN, masukkan Queue ARN.

CatatanAnda dapat masuk ke Konsol AWS SQS, temukan antrian di wilayah yang sesuai, lalu lihat ARN-nya di halaman detail.

Sambungkan kebijakan ke pengguna IAM:

Untuk menyambungkan kebijakan SQS yang Anda buat ke pengguna IAM target, lihat Atur izin pengguna.

FAQ

Mengapa saya tidak dapat melihat beberapa sumber daya AWS yang telah diprovisioning di Security Center?

Wilayah tidak dipilih: Di konfigurasi provisioning di Security Center, periksa apakah Anda telah memilih wilayah AWS tempat sumber daya tersebut berada.

Latensi sinkronisasi: Sinkronisasi aset mungkin tertunda setelah provisioning awal atau perubahan konfigurasi. Tunggu hingga sinkronisasi selesai.

Apa yang harus saya lakukan jika verifikasi otomatis kredensial dan izin gagal setelah saya memasukkan pasangan AccessKey?

Masalah izin: Pengguna IAM mungkin memiliki izin yang tidak mencukupi. Buka konsol AWS untuk memodifikasi atau menambahkan kebijakan izin yang diperlukan. Untuk informasi lebih lanjut, lihat Atur izin pengguna.

Masalah akun: Jika Anda menggunakan rencana konfigurasi cepat, pasangan AccessKey harus dihasilkan untuk pengguna root. Masuk ke konsol AWS sebagai pengguna root dan buat kunci akses API. Untuk informasi lebih lanjut, lihat Langkah 1: Buat kredensial otorisasi untuk pengguna root di AWS.

Masalah wilayah: Wilayah yang saat ini dipilih mungkin tidak tersedia. Ganti ke wilayah lain yang tersedia atau domain yang sesuai, lalu kirim ulang.