Fitur deteksi tanpa agen memungkinkan Anda menilai risiko keamanan pada server cloud tanpa menginstal agen Security Center. Fitur ini memindai citra server dalam lingkungan terisolasi untuk mendeteksi kerentanan, malware, risiko konfigurasi baseline, dan file sensitif. Proses ini memiliki dampak yang dapat diabaikan terhadap kinerja server Anda.

Cakupan

Jenis aset yang didukung:

Chinese Mainland: Anda dapat memindai instans Elastic Compute Service (ECS) Alibaba Cloud, snapshot disk cloud, atau citra kustom, serta instans EC2 AWS.

Outside Chinese Mainland: Anda dapat memindai instans Elastic Compute Service (ECS) Alibaba Cloud, snapshot disk cloud, dan citra kustom, serta instans EC2 AWS dan mesin virtual Azure.

Wilayah yang didukung untuk server Alibaba Cloud:

Tiongkok (Qingdao), Tiongkok (Beijing), Tiongkok (Zhangjiakou)

Tiongkok (Hangzhou) dan Tiongkok (Shanghai)

Tiongkok (Shenzhen)

Tiongkok (Chengdu)

Tiongkok (Hong Kong), Singapura, AS (Virginia), Indonesia (Jakarta)

Kompatibilitas sistem operasi: Untuk daftar lengkap sistem operasi yang mendukung pemindaian kerentanan, lihat Sistem operasi yang didukung untuk pemindaian kerentanan.

CatatanSistem operasi FreeBSD tidak mendukung pemeriksaan baseline, deteksi sampel berbahaya, atau deteksi file sensitif.

Cara Kerja

Deteksi tanpa agen menggunakan analisis offline terhadap citra. Proses ini memiliki dampak yang dapat diabaikan terhadap kinerja server target.

Buat citra (hanya untuk tugas pemindaian host): Berdasarkan konfigurasi tugas, sistem membuat citra dari disk instans ECS target.

Bagikan dan pasang: Sistem membagikan snapshot atau citra yang dibuat ke kluster analisis Security Center khusus.

Pindai dalam isolasi: Dalam lingkungan terisolasi, mesin analisis memasang snapshot atau citra tersebut dan melakukan pemindaian keamanan. Proses ini tidak mengonsumsi sumber daya komputasi server target.

Hasilkan laporan dan bersihkan: Setelah pemindaian selesai, sistem menghasilkan laporan risiko dan secara otomatis menghapus citra sementara berdasarkan kebijakan yang dikonfigurasi untuk mengurangi biaya penyimpanan.

Skenario Umum

Penilaian risiko "tanpa dampak" untuk layanan bisnis: Anda dapat melakukan penilaian risiko keamanan non-intrusif untuk sistem produksi inti yang tidak dapat menginstal agen atau memiliki toleransi nol terhadap dampak kinerja. Proses ini tidak mengonsumsi sumber daya pada sistem target dan menjamin kelangsungan bisnis.

Pemindaian keamanan terpadu untuk semua aset lintas platform: Anda dapat memindai semua jenis aset, termasuk sistem lama dan sistem proprietary. Tampilan terpadu memungkinkan Anda dengan cepat menilai postur keamanan keseluruhan lingkungan multi-platform Anda.

Deteksi risiko komprehensif dan visual: Anda dapat melakukan satu kali pemindaian untuk mendeteksi berbagai risiko, seperti kerentanan, file berbahaya, masalah konfigurasi baseline, dan informasi sensitif. Ini memberikan gambaran visual tentang postur keamanan global Anda.

Audit keamanan dan kepatuhan aset: Anda dapat melakukan audit keamanan pada citra kustom dan snapshot host sebelum membuat instans atau meluncurkan layanan. Ini memastikan bahwa lingkungan produksi memenuhi standar keamanan dan kepatuhan.

Prosedur

Aktifkan Layanan

Aktifkan layanan

Masuk ke Konsol Security Center. Di bilah navigasi atas, pilih wilayah tempat aset Anda berada: Chinese Mainland atau Outside Chinese Mainland.

Di panel navigasi kiri, pilih . Di halaman yang muncul, klik Activate Now dan tinjau perjanjian terkait.

PentingDeteksi tanpa agen menggunakan metode penagihan bayar sesuai penggunaan.

Lengkapi otorisasi layanan (untuk pengguna pertama kali)

Pertama kali menggunakan fitur ini, Anda akan diminta untuk mengotorisasi peran layanan. Klik Authorize Now.

CatatanSetelah Anda memberikan otorisasi, Security Center secara otomatis membuat peran terkait layanan AliyunServiceRoleForSas. Untuk informasi lebih lanjut tentang AliyunServiceRoleForSas, lihat Peran terkait layanan Security Center.

Buat dan Jalankan Tugas Deteksi

Buat tugas deteksi

Deteksi tanpa agen mendukung dua jenis tugas deteksi: tugas deteksi sesuai permintaan dan tugas deteksi terjadwal.

Tugas deteksi langsung

Anda dapat menggunakan tugas ini untuk pemindaian keamanan satu kali pada aset tertentu.

Pemindaian keamanan host

Di tab , di bagian Risk Detection, klik Detect Now.

Di panel Detect Now, konfigurasikan pengaturan seperti yang dijelaskan dalam tabel berikut dan klik OK.

Scan Scope: Kami menyarankan Anda memindai disk data. Sumber data yang lebih lengkap memberikan hasil deteksi yang lebih baik untuk kerentanan dan peringatan.

Image Retention Duration:

Nilainya dapat berkisar antara 1 hingga 365 hari.

Anda dikenai biaya untuk pembuatan citra. Semakin lama Anda menyimpan citra, semakin tinggi biayanya.

PentingJika Anda memilih Retain Only At-risk Image, sistem secara otomatis menghapus citra bebas ancaman setelah pemindaian selesai.

Setelah membuat tugas, Security Center secara otomatis membuat citra dan melakukan pemindaian serta operasi selanjutnya. Untuk informasi lebih lanjut, lihat Pembuatan otomatis snapshot dan citra.

CatatanSemakin banyak data yang dimiliki server, semakin lama waktu yang dibutuhkan untuk menyelesaikan tugas pemindaian. Tunggu hingga tugas selesai.

Pemindaian keamanan citra kustom

Di tab , di bagian Risk Detection, klik Detect Now.

Di panel Detect Now, pilih citra target dan klik OK.

CatatanJika citra yang ingin Anda pindai tidak muncul di panel Tugas Pemindaian, buka halaman dan klik Synchronize Assets. Setelah sinkronisasi selesai, ulangi langkah ini.

Tugas deteksi terjadwal

Anda dapat menggunakan tugas ini untuk inspeksi keamanan otomatis reguler pada grup aset.

Buka halaman konfigurasi

Di pojok kanan atas halaman Agentless Detection, klik Scan Configuration.

Konfigurasikan cakupan deteksi

Di tab Security Check Scope, konfigurasikan pengaturan seperti yang dijelaskan dalam tabel berikut dan klik Save.

Baseline Check Scope: Anda dapat mengklik Manage untuk membuka halaman Baseline Check Configuration untuk melihat dan mengonfigurasi cakupan pemeriksaan baseline yang didukung.

Sensitive File: Klik Manage untuk membuka halaman Sensitive File Scan Settings untuk melihat dan mengonfigurasi item pemeriksaan.

PentingJika Anda memilih Default Scan for New Check Items, sistem secara otomatis akan memindai item pemeriksaan baru di masa mendatang.

Konfigurasikan kebijakan deteksi

Di tab Automatic Detection Policy, konfigurasikan pengaturan seperti yang dijelaskan dalam tabel berikut dan klik Save.

Check Host: Konfigurasikan aset untuk pemindaian seperti yang dijelaskan di bawah ini. Untuk instruksi konfigurasi lainnya, lihat Pemeriksaan Server.

Konfigurasikan Scan Cycle:

Tetapkan siklus eksekusi untuk tugas deteksi, misalnya harian atau mingguan.

Jika Anda memilih Do Not Scan, tugas Check Host dijeda.

Setelah Anda mengonfigurasi siklus, sistem segera menjalankan tugas pemindaian pada hari yang sama.

Konfigurasikan Scan Assets:

Di bagian Scan Assets, klik Manage.

Default Scan for New Assets: Kami menyarankan Anda memilih opsi ini. Sistem kemudian secara otomatis akan menyertakan server baru dalam siklus pemindaian berikutnya tanpa perlu menambahkannya secara manual.

Sesuaikan cakupan deteksi: Anda dapat menetapkan cakupan aset untuk tugas deteksi dengan memilih atau tidak memilih server tertentu dalam daftar aset.

Custom Image Check: Jika Anda mengaktifkan sakelar Incremental Check, pemeriksaan otomatis inkremental dilakukan pada citra kustom yang belum diperiksa.

PentingDeteksi inkremental mengharuskan Anda mengaktifkan Data Delivery of ActionTrail. Di tab , aktifkan sakelar Data Delivery of ActionTrail. Untuk informasi lebih lanjut, lihat Pengaturan Fitur.

Pembuatan otomatis citra

Saat Anda menjalankan tugas Server Check, sistem menggunakan peran terkait layanan AliyunServiceRoleForSas untuk melakukan operasi otomatis berikut:

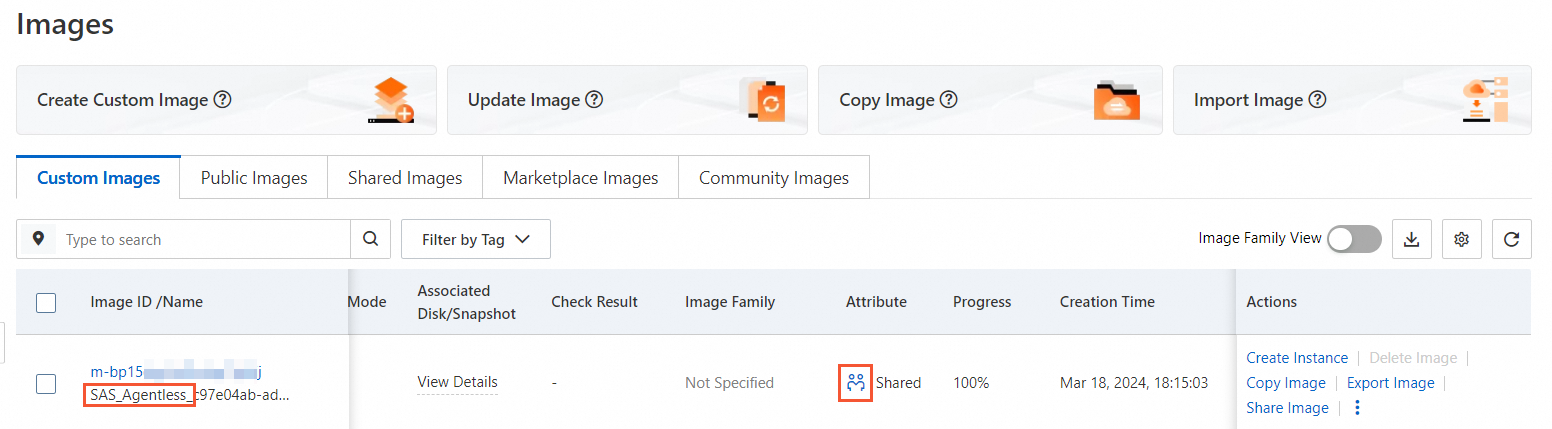

Buat citra: Sistem secara otomatis membuat snapshot server sementara dengan nama yang diawali

SAS_Agentless.Bagikan secara aman: Sistem membagikan citra tersebut ke akun layanan resmi Security Center untuk pemindaian dan analisis.

Pembersihan otomatis: Setelah pemindaian selesai dan waktu habis, citra tersebut secara otomatis dihapus dan pembagian dibatalkan.

citra hanya digunakan untuk pemindaian keamanan, dan tidak ada biaya yang dikenakan untuk pembagian.

Anda dapat menemukan catatan citra yang dibuat oleh aliyunserviceroleforsas di bagian Event Query pada Konsol ActionTrail.

Kelola tugas deteksi

Lihat progres tugas

Semakin banyak data yang dimiliki server, semakin lama waktu yang dibutuhkan untuk menyelesaikan tugas pemindaian. Anda dapat melihat progres tugas di konsol.

Di pojok kanan atas halaman Agentless Detection, klik Task Management.

Di panel Manajemen Tugas, pilih tab yang sesuai dengan jenis deteksi.

Anda dapat melihat Progres Eksekusi dan Status tugas dalam daftar.

Untuk melihat detail tugas, seperti memastikan apakah server telah dipindai, klik Details di kolom Actions pada tugas target.

Atasi tugas yang gagal

Jika tugas memiliki status abnormal, Anda dapat melihat alasan kegagalan di halaman Detail Tugas dan merujuk pada tabel berikut untuk solusinya.

Pesan kegagalan | Penyebab kegagalan | Solusi |

Wilayah saat ini tidak didukung | Wilayah yang ditentukan tidak didukung. | Konfirmasi bahwa wilayah instans ECS didukung. Untuk informasi lebih lanjut, lihat Cakupan. |

Gagal menghubungkan ke disk | Terjadi kesalahan sementara saat sistem memasang disk snapshot. | Di kolom Actions pada tugas, klik Retry. |

Gagal membuat citra | Jumlah citra ECS telah mencapai batas kuota. | Tingkatkan kuota citra di konsol ECS atau hapus citra lama yang tidak lagi digunakan. |

Waktu pemrosesan tugas habis | Tugas tidak selesai dalam waktu yang ditentukan karena jumlah data yang dipindai terlalu besar atau sistem sedang sibuk. | Pisahkan tugas menjadi beberapa subtugas berdasarkan cakupan pemindaian, lalu jalankan kembali. |

Unduh laporan deteksi (Opsional)

Di panel Manajemen Tugas, pilih tab yang sesuai dengan jenis deteksi.

Unduh laporan untuk seluruh tugas:

Klik Download Report di kolom Actions pada tugas target.

Unduh laporan untuk satu server:

Klik Details atau View di kolom Actions pada tugas target.

Di panel Task Details, klik Download Report di kolom Actions.

Analisis dan tangani risiko

Setelah tugas berhasil diselesaikan, Anda dapat melihat dan menangani risiko keamanan yang terdeteksi di halaman Deteksi Tanpa Agen.

Jika server yang sama dipindai beberapa kali, halaman hanya menampilkan hasil pemindaian terbaru. Hasil sebelumnya akan ditimpa.

Lihat detail risiko

Di halaman Agentless Detection, buka tab untuk kebijakan deteksi, seperti Server Check, lalu tab untuk jenis risiko, seperti Vul Risk. Di daftar, temukan item risiko dan klik View atau Details di kolom Actions untuk melihat detailnya.

Tangani peringatan risiko

Kerentanan

Operasi: Temukan kerentanan target dan klik Add to Whitelist di kolom Actions.

PeringatanDeteksi tanpa agen tidak mendukung perbaikan kerentanan.

Tindakan yang didukung: Add to whitelist.

PentingMenambahkan kerentanan tertentu ke daftar putih mencegah peringatan di masa depan untuknya. Gunakan fitur ini dengan hati-hati.

Setelah Anda menambahkan entri ke daftar putih, sistem secara otomatis menyinkronkan entri tersebut ke tab , tempat Anda dapat melihatnya.

Pemeriksaan baseline

Operasi: Di daftar item pemeriksaan, temukan item pemeriksaan yang perlu ditangani dan klik Add to Whitelist di kolom Actions.

Aksi yang didukung: Tambahkan ke daftar putih.

PentingSetelah Anda menambahkan item pemeriksaan ke daftar putih, server baru tidak akan lagi dipindai untuk item tersebut. Gunakan fitur ini dengan hati-hati.

Setelah Anda menambahkan item ke daftar putih, sistem secara otomatis menyinkronkan konfigurasi ke tab , tempat Anda dapat melihat item daftar putih yang ditambahkan.

Sampel berbahaya

Operasi: Di daftar peringatan, temukan item peringatan yang ingin Anda tangani dan klik Change Status atau Handle di kolom Actions.

Tindakan yang didukung:

Add to Whitelist: Jika Anda memastikan bahwa peringatan tidak melibatkan perilaku berbahaya, Anda dapat menambahkan peringatan tersebut ke daftar putih berdasarkan aturan daftar putih dan cakupan penerapannya.

PentingJika Anda menambahkan peringatan ke daftar putih, setiap kemunculan peringatan yang sama di masa depan secara otomatis dipindahkan ke daftar yang telah ditangani, dan Anda tidak akan menerima notifikasi. Gunakan fitur ini dengan hati-hati.

Anda dapat menangani peringatan identik secara batch. Tindakan yang didukung bervariasi berdasarkan jenis peringatan. Untuk informasi lebih lanjut, lihat halaman konsol.

Setelah Anda menambahkan entri ke daftar putih, sistem secara otomatis menyinkronkannya ke tab , tempat Anda dapat melihat entri daftar putih yang ditambahkan.

Manually Handled: Jika Anda telah menangani risiko secara offline, Anda dapat menandai peringatan sebagai Manually Handled.

Mark as False Positive: Anda dapat menandai peringatan ini sebagai positif palsu. Security Center menggunakan umpan balik Anda untuk terus mengoptimalkan kemampuan pemindaian.

Ignore: Mengabaikan hanya peringatan saat ini. Jika sistem mendeteksi masalah tersebut lagi, peringatan baru akan dihasilkan.

File sensitif

Operasi:

Di daftar peringatan file sensitif, temukan peringatan yang ingin Anda proses dan klik Details di kolom Actions untuk melihat deskripsi detail dan saran penguatan.

Di kolom Actions pada daftar ancaman di panel Details, klik Handle, pilih metode untuk menangani peringatan di kotak dialog, dan klik OK.

Tindakan yang didukung:

Add to Whitelist: Jika Anda memastikan bahwa peringatan tidak berbahaya, Anda dapat menambahkannya ke daftar putih berdasarkan aturan daftar putih. Aturan berikut berlaku:

PentingJika Anda menambahkan peringatan ke daftar putih, setiap kemunculan peringatan yang sama di masa depan secara otomatis dipindahkan ke daftar yang telah ditangani, dan Anda tidak akan menerima notifikasi. Gunakan fitur ini dengan hati-hati.

Anda dapat mengonfigurasi beberapa aturan. Semua aturan digabungkan dengan logika AND. Artinya, peringatan ditambahkan ke daftar putih hanya jika memenuhi semua kondisi aturan.

Setelah entri ditambahkan ke daftar putih, entri tersebut secara otomatis disinkronkan ke tab , tempat Anda dapat melihat entri yang ditambahkan.

MD5: Karakter wildcard hanya mendukung equals. Kemudian, masukkan hash MD5 file.

Path: Karakter wildcard mendukung contains, starts with, and ends with. Kemudian, masukkan path spesifik.

Manually Handled: Jika Anda telah menangani risiko offline yang menyebabkan peringatan ini, Anda dapat menandai peringatan ini sebagai Manually Handled.

Mark as False Positive: Anda dapat menandai peringatan ini sebagai positif palsu. Security Center menggunakan umpan balik Anda untuk terus mengoptimalkan kemampuan pemindaian.

Ignore: Mengabaikan hanya peringatan saat ini. Jika masalah terdeteksi lagi dan sesuai dengan kebijakan deteksi, peringatan tetap akan dihasilkan.

Konfigurasi Lanjutan

Konfigurasikan daftar putih

Aturan daftar putih yang ditetapkan saat Anda menganalisis dan menangani risiko juga secara otomatis disinkronkan ke Manajemen Daftar Putih, tempat Anda dapat memodifikasi, menghapus, atau mengelolanya.

Di halaman Agentless Detection, klik Scan Settings, lalu buka tab Manage Whitelist.

Berdasarkan jenis ancaman, klik Create Rule di bawah tab yang sesuai.

Konfigurasikan aturan daftar putih seperti yang dijelaskan di bawah ini.

PentingKonfigurasi daftar putih berikut berlaku untuk semua aset.

Daftar Putih Kerentanan

Vulnerability Type: Linux Software Vulnerability, Windows System Vulnerability, atau Application Vulnerability.

Vulnerability Name: Mengambil data kerentanan terbaru berdasarkan Vulnerability Type yang dipilih.

Daftar Putih Sampel Berbahaya

Alert Name: Secara default diatur ke ALL, yang menunjukkan bahwa aturan daftar putih berlaku untuk semua jenis peringatan dan tidak dapat dimodifikasi.

Whitelist Field: Nilai default adalah fileMd5, yang memasukkan hash MD5 file ke daftar putih. Bidang ini tidak dapat dimodifikasi.

Wildcard Character: Hanya Equals yang didukung.

Rule Content: Hash MD5 file.

Daftar Putih Baseline

Check Item Type: Menentukan item pemeriksaan baseline yang akan diabaikan.

Check Item: Mengambil item pemeriksaan spesifik berdasarkan Check Item Type yang dipilih.

Daftar Putih File Sensitif

Check Item for Sensitive Files: Tentukan item yang tidak perlu dipindai.

Configure Whitelist Conditions:

CatatanAnda dapat mengonfigurasi beberapa aturan. Semua aturan digabungkan dengan logika AND. Artinya, peringatan ditambahkan ke daftar putih hanya jika memenuhi semua kondisi aturan.

MD5: Karakter wildcard hanya mendukung equals. Kemudian, masukkan hash MD5 file.

Path: Karakter wildcard mendukung contains, starts with, and ends with. Kemudian, masukkan path spesifik.

Hubungkan dan pindai aset multi-cloud

Anda dapat menggunakan fitur deteksi tanpa agen untuk menghubungkan ke Amazon Web Services (AWS) dan Azure. Langkah-langkahnya sebagai berikut:

Hubungkan ke AWS

Siapkan kredensial akses AWS

Di akun AWS Anda, buat pengguna IAM dengan akses programatik dan dapatkan Access Key ID dan Secret Access Key mereka. Pastikan pengguna ini memiliki izin untuk mengakses dan membuat snapshot EC2.

PentingUntuk menggunakan fitur Agentless Detection, Anda perlu membuat kebijakan IAM kustom dengan izin spesifik untuk Security Center di akun AWS Anda. Untuk informasi lebih lanjut, lihat Buat kebijakan kustom untuk deteksi tanpa agen.

Konfigurasikan metode koneksi

Buka halaman Agentless Detection. Di tab Server Check, di bagian Add Multi-cloud Asset, klik Add di bawah ikon

..

..Di halaman Add Assets Outside Cloud, lengkapi konfigurasi di halaman Create Sub-account seperti yang dijelaskan di bawah ini dan klik Next.

Pemilihan Solusi: Manual Configuration.

Permission Description: Pilih Agentless Detection.

Kirim informasi kredensial

Di tab Submit AccessKey Pair, masukkan secara akurat kredensial yang Anda buat di AWS dan klik Next.

SecretID Sub-akun dan SecretKey Sub-akun: Masukkan informasi kunci API sub-akun AWS yang Anda peroleh di Langkah 1.

Wilayah Koneksi: Pilih wilayah yang tersedia. Sistem menggunakan wilayah yang dipilih untuk memverifikasi aksesibilitas aset dan mengambil data sumber daya cloud yang sesuai.

Domain: Konfigurasikan parameter ini berdasarkan wilayah koneksi yang dipilih. Untuk wilayah AWS China, pilih China. Untuk semua wilayah lainnya, pilih International.

Konfigurasikan kebijakan

Di tab Policy Configuration, lengkapi konfigurasi seperti yang dijelaskan di bawah ini.

Select region: Pilih Azure region tempat aset Anda berada.

CatatanData aset yang disinkronkan disimpan di pusat data yang sesuai dengan wilayah yang dipilih di konsol Security Center.

Chinese Mainland: Pusat data di Tiongkok daratan.

Outside Chinese Mainland: Pusat data Singapura.

Region Management: Opsi ini direkomendasikan. Jika Anda memilih opsi ini, aset di wilayah baru di bawah akun AWS ini secara otomatis disinkronkan tanpa intervensi manual.

AK Service Status Check: Atur frekuensi pemeriksaan validitas kredensial Azure oleh Security Center. Pilih "Off" untuk menonaktifkan pemeriksaan ini.

Klik OK.

Setelah Anda menyelesaikan verifikasi izin dan konfigurasi kebijakan, Anda dapat membuat tugas deteksi tanpa agen untuk instans EC2 AWS Anda.

Hubungkan ke Azure

Siapkan kredensial akses Azure

Di portal Azure, buat registrasi aplikasi dan berikan izin akses langganan kredensial kepada aplikasi. Dapatkan kredensial akses berikut: Application (client) ID, Directory (tenant) ID, dan Value dari client secret.

PentingUntuk menggunakan fitur Agentless Detection, Anda perlu memberikan peran Reader dan Disk Snapshot Contributor kepada Security Center di akun Azure Anda. Untuk informasi lebih lanjut, lihat Tambahkan aset Azure.

Konfigurasikan metode koneksi

Di pojok kiri atas konsol, pilih wilayah Outside Chinese Mainland.

Buka halaman Agentless Detection. Di tab Server Check, di area Add Multi-cloud Asset, klik Add di bawah ikon

.

.Buka halaman Add Assets Outside Cloud. Di langkah Create Sub-account, pilih Agentless Detection di bagian Permission Description dan klik Next.

Kirim informasi kredensial

Di tab Submit AccessKey Pair, masukkan secara akurat kredensial yang Anda buat di Azure, lalu klik Next.

Enter an AppID: Application (client) ID yang Anda peroleh dari registrasi aplikasi Azure Anda.

Enter a password: client secret yang diperoleh dari registrasi aplikasi Azure.

tenant: Directory (tenant) ID dari registrasi aplikasi Azure Anda.

Domain (Select Chinese Edition for China and International Edition for others): Untuk pengguna 21Vianet, pilih Chinese Edition.

Konfigurasikan kebijakan

Di tab Policy Configuration, lengkapi konfigurasi dengan mengacu pada petunjuk berikut.

Select region: Pilih wilayah Azure tempat aset Anda berada.

CatatanData aset akan secara otomatis disimpan di pusat data yang sesuai dengan wilayah yang dipilih di pojok kiri atas konsol Security Center.

Chinese Mainland: Pusat data di Tiongkok daratan.

Outside Chinese Mainland: Pusat data Singapura.

Region Management: Kami merekomendasikan memilih opsi ini. Memilih opsi ini secara otomatis menyinkronkan aset di wilayah baru yang ditambahkan ke akun AWS ini.

AK Service Status Check: Tetapkan seberapa sering Security Center memeriksa validitas kredensial Azure Anda. Pilih "Off" untuk menonaktifkan pemeriksaan ini.

Setelah Anda menyelesaikan verifikasi izin dan konfigurasi kebijakan, Anda dapat membuat tugas deteksi tanpa agen untuk mesin virtual Azure Anda.

Mulai Produksi

Dampak kinerja: Proses pemindaian deteksi tanpa agen tidak mengonsumsi sumber daya pada server target.

Kontrol biaya: Biaya untuk fitur deteksi tanpa agen terdiri dari biaya pemindaian dan biaya penyimpanan citra. Untuk mengontrol biaya, saat membuat tugas dan mengonfigurasi pengaturan Image Retention Duration, pilih opsi Retain Only At-risk Image. Anda juga dapat secara berkala menghapus snapshot yang tidak lagi diperlukan.

Kuota dan Batasan

Spesifikasi disk: Satu disk cloud mendukung maksimum 1 TiB. Maksimum 20.000.000 file dapat dipindai pada satu disk. File apa pun yang melebihi batas ini tidak akan dipindai.

Batasan server: Setiap server mendukung pemindaian maksimum 15 disk cloud. Disk apa pun yang melebihi batas ini tidak akan dipindai.

Retensi hasil: Hasil tugas deteksi hanya disimpan selama 30 hari dan secara otomatis dihapus setelah kedaluwarsa. Untuk beberapa pemindaian pada aset yang sama, sistem hanya menyimpan hasil pemindaian terbaru.

Kemampuan remediasi: Fitur ini hanya mendukung deteksi dan peringatan. Fitur ini tidak menyediakan remediasi otomatis. Anda harus menangani item risiko berdasarkan instruksi di halaman detail risiko.

Batasan file terkompresi: Untuk file terkompresi, hanya file JAR yang didukung untuk deteksi. Hanya lapisan pertama yang didekompresi untuk pemindaian.

Batasan sistem file: ext2, ext3, ext4, XFS, dan NTFS didukung. Untuk NTFS, item pemeriksaan yang bergantung pada informasi izin file tidak didukung.

Batasan penyimpanan dan disk:

Untuk ECS Alibaba Cloud, pemindaian disk sistem atau disk data yang dienkripsi tidak didukung.

Untuk semua host, termasuk host Alibaba Cloud dan non-Alibaba Cloud, pemindaian disk data yang menggunakan Logical Volume Management (LVM), array RAID, atau sistem file ReFS tidak didukung.

Penagihan

Biaya yang dihasilkan menggunakan fitur deteksi tanpa agen adalah sebagai berikut:

Biaya pemindaian deteksi tanpa agen

Metode penagihan: Bayar sesuai penggunaan.

Siklus penagihan: Harian.

Harga satuan: USD 0,03/GB.

Penggunaan yang ditagih: Dihitung berdasarkan volume data aktual dari citra yang dipindai, bukan kapasitas disk total.

Biaya penggunaan sumber daya ECS

PentingKami menyarankan agar saat mengonfigurasi tugas deteksi host, Anda memilih Retain Only At-risk Image. Sistem kemudian secara otomatis menghapus citra bebas risiko setelah pemindaian untuk mengurangi biaya penyimpanan.

Biaya citra: Tugas deteksi membuat citra untuk server. Anda dikenai biaya untuk citra berdasarkan kapasitas penggunaan dan durasinya. Biaya ini dikenakan oleh ECS. Untuk informasi lebih lanjut, lihat Penagihan citra.

FAQ

Apa perbedaan antara deteksi tanpa agen dan pemindaian virus?

Item Perbandingan

Deteksi Tanpa Agen

Pemindaian Virus

Mode kerja

Memindai snapshot offline, analisis statis

Pemantauan dan pemindaian waktu nyata online, analisis dinamis + statis

Status server

Server dengan deteksi saat startup dan shutdown

Hanya dapat memindai server yang berjalan dengan agen online

Cakupan deteksi

Kerentanan, baseline, sampel berbahaya, file sensitif.

Virus, webshell, perilaku intrusif, kerentanan, dll.

Kemampuan respons

Mendukung deteksi, peringatan, dan daftar putih. Tidak menyediakan remediasi.

Menyediakan kemampuan isolasi satu klik, karantina, dan remediasi.

Dampak kinerja

Tidak ada.

Sedikit (agen mengonsumsi sejumlah kecil sumber daya sistem).

Model penagihan

Bayar sesuai penggunaan (per GB yang dipindai)

Langganan (Edisi Anti-virus dan lebih tinggi) atau bayar sesuai penggunaan.

Mode pemindaian

Mendukung pemindaian seluruh disk.

Mendukung pemindaian cepat dan pemindaian direktori kustom.

Apakah deteksi tanpa agen dapat secara otomatis memperbaiki semua risiko?

Tidak, tidak bisa. Fitur ini hanya mendukung operasi seperti deteksi, peringatan, daftar putih, dan mengabaikan. Fitur ini tidak menyediakan remediasi otomatis. Anda harus menangani item risiko berdasarkan instruksi di halaman detail risiko.

CatatanKami menyarankan Anda memprioritaskan penanganan kerentanan dan malware berisiko tinggi. Optimasi baseline dapat diterapkan sesuai kebutuhan.

Bagaimana cara saya menggunakan fitur deteksi lanjutan untuk server non-Alibaba Cloud?

Saat ini, deteksi tanpa agen mendukung koneksi ke ECS Alibaba Cloud, EC2 AWS, dan server Azure.

PentingAzure hanya didukung untuk deteksi di wilayah Outside Chinese Mainland. Untuk informasi lebih lanjut, lihat Akses dan deteksi aset multi-cloud.

Untuk server dari penyedia cloud lain atau di pusat data on-premises, kami menyarankan Anda menginstal agen Security Center dan membeli Edisi Anti-virus atau edisi yang lebih tinggi untuk mendapatkan perlindungan keamanan komprehensif. Untuk langkah-langkah spesifik, lihat Beli Security Center dan Instal agen.

Mengapa beberapa peringatan deteksi tanpa agen tidak menampilkan alamat IP aset?

Saat Anda menggunakan deteksi tanpa agen, jika alamat IP aset kosong, kemungkinan alasannya adalah sebagai berikut:

Instans telah dirilis

Saat instans yang sesuai dengan peringatan dirilis, Security Center tidak dapat lagi mengambil informasi IP instans karena instans tersebut tidak ada lagi.

Mekanisme pembersihan data

Security Center mungkin membersihkan catatan instans yang telah dirilis, sehingga informasi terkait tidak tersedia.

Lampiran

Kemampuan deteksi terperinci

Tabel berikut mencantumkan item deteksi utama yang didukung oleh deteksi tanpa agen.

Kategori Deteksi | Cakupan Deteksi | Detail |

Kerentanan | Kerentanan perangkat lunak Linux, kerentanan sistem Windows, kerentanan aplikasi | Untuk versi sistem operasi yang didukung, lihat Sistem operasi yang didukung untuk pemindaian kerentanan. |

Pemeriksaan Baseline | Kepatuhan konfigurasi untuk sistem operasi, aplikasi, dan database | Mendukung pemindaian ratusan item konfigurasi, termasuk namun tidak terbatas pada:

Untuk informasi lebih lanjut, buka halaman Scan Configuration di konsol. Untuk detail operasi, lihat Cakupan Pemeriksaan Baseline. |

Sampel Berbahaya | Skrip berbahaya, webshell, malware |

Untuk informasi lebih lanjut, lihat Sampel berbahaya. |

File Sensitif | Informasi kredensial, file kunci, file konfigurasi | Mendukung deteksi file sensitif umum, termasuk namun tidak terbatas pada:

Untuk informasi lebih lanjut, buka Scan Configuration di konsol. Untuk langkah-langkah spesifik, lihat item pemeriksaan file sensitif. |

Sistem operasi yang didukung untuk pemindaian kerentanan

Jenis Sistem Operasi | Versi |

Windows Server |

|

Red Hat |

|

CentOS |

|

Ubuntu |

|

Debian |

|

Alpine |

|

Amazon Linux |

|

Oracle Linux |

|

SUSE Linux Enterprise Server |

|

Fedora Linux |

|

openSUSE |

|

Sampel berbahaya

Kategori Sampel Berbahaya | Deskripsi | Item Pemeriksaan yang Didukung |

Skrip berbahaya | Memeriksa apakah fungsi sistem pada aset telah diserang atau dirusak oleh skrip berbahaya. Serangan skrip berbahaya yang mungkin ditunjukkan dalam hasil deteksi. Skrip berbahaya dibagi menjadi skrip berbasis file dan skrip tanpa file. Setelah mendapatkan izin server, penyerang menggunakan skrip sebagai kendaraan untuk serangan lebih lanjut. Serangan ini dapat mencakup penanaman program penambangan, penambahan backdoor sistem, atau penambahan akun sistem. | Bahasa yang didukung termasuk Shell, Python, Perl, PowerShell, VBScript, BAT, dll. |

Webshell | Memeriksa apakah file skrip web pada aset bersifat berbahaya dan mengandung fungsi komunikasi atau manajemen backdoor. Setelah menanamkan webshell, penyerang dapat mengontrol server dan menggunakannya sebagai backdoor untuk serangan lebih lanjut. | Bahasa yang didukung termasuk PHP, JSP, ASP, ASPX, dll. |

Malware | Memeriksa apakah file biner pada aset bersifat berbahaya dan memiliki kemampuan untuk merusak aset atau mempertahankan kontrol persisten. Setelah menanamkan file biner berbahaya, penyerang dapat mengontrol server untuk penambangan, serangan DDoS, atau mengenkripsi file aset. File biner berbahaya terutama diklasifikasikan berdasarkan fungsinya, termasuk program penambangan, Trojan, backdoor, alat peretas, ransomware, dan cacing. | Perangkat lunak dasar yang terinfeksi |

Program mencurigakan | ||

Spyware | ||

Trojan | ||

Virus infeksius | ||

Cacing | ||

Program eksploitasi | ||

Trojan metamorfik | ||

Alat peretas | ||

Trojan DDoS | ||

Backdoor reverse shell | ||

Program berbahaya | ||

Rootkit | ||

Trojan downloader | ||

Scanner | ||

Riskware | ||

Alat proxy | ||

Ransomware | ||

Program backdoor | ||

Program penambangan |