Sebelum menggunakan kunci Key Management Service (KMS) untuk mengenkripsi sumber daya Elastic Compute Service (ECS), seperti disk, snapshot, dan image, Anda harus memberikan ECS izin untuk mengakses kunci KMS. Untuk berbagi image atau snapshot terenkripsi dengan akun Alibaba Cloud lainnya, Anda juga harus memberikan ECS dari akun penerima izin untuk mengakses kunci KMS milik akun pemilik.

Enkripsi sumber daya ECS

ECS dan KMS terintegrasi secara mendalam. Untuk mengenkripsi sumber daya ECS seperti disk, snapshot, dan image, Anda dapat menggunakan kunci KMS serta teknologi enkripsi amplop yang disediakan oleh KMS. Anda dapat memilih antara kunci layanan yang disediakan oleh KMS atau customer master key (CMK) yang Anda buat sendiri. Untuk informasi lebih lanjut tentang kunci enkripsi, lihat bagian Kunci Enkripsi dalam topik "Enkripsi Cloud Disk".

Gunakan kunci layanan

KMS menyediakan kunci layanan yang dibuat dan dikelola oleh layanan cloud secara gratis agar layanan tersebut dapat mengenkripsi data. Anda dapat memilih kunci layanan ECS untuk mengenkripsi sumber daya tertentu pada instance ECS. Kunci ini dibuat oleh ECS, sehingga ECS dapat menggunakannya tanpa memerlukan izin tambahan.

Gunakan CMK

Jika tidak ingin menggunakan kunci layanan, Anda dapat menggunakan CMK yang dibuat atau dikelola sendiri. Dalam hal ini, Anda harus memberikan ECS izin untuk menggunakan CMK tersebut. Berikut adalah langkah-langkah untuk memberikan izin:

Setelah mengonfirmasi pemberian izin kepada ECS untuk menggunakan CMK, Alibaba Cloud akan membuat Peran Resource Access Management (RAM) default sistem bernama

AliyunECSDiskEncryptDefaultRoleuntuk akun Anda. Peran ini memiliki izin untuk mengakses sumber daya KMS.ECS mengasumsikan Peran RAM untuk mengakses CMK di KMS.

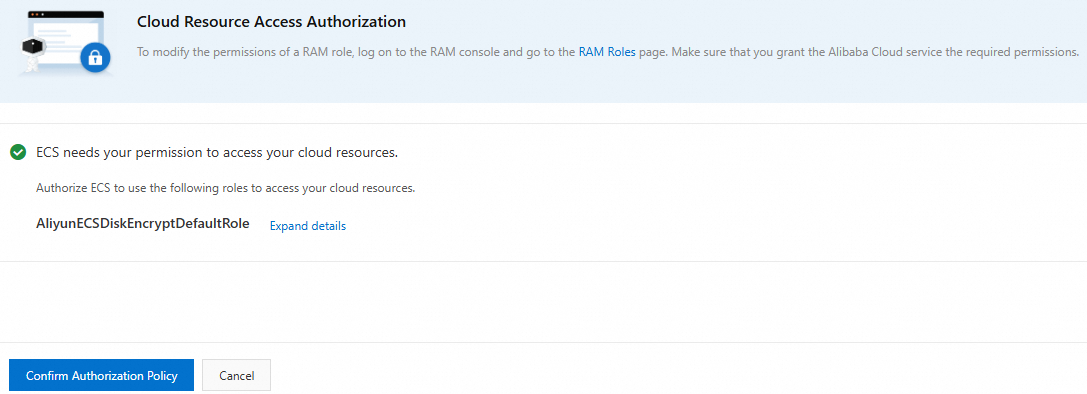

Untuk mengonfirmasi pemberian izin kepada ECS untuk menggunakan CMK, ikuti langkah-langkah berikut:

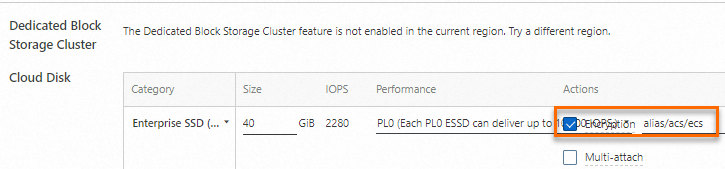

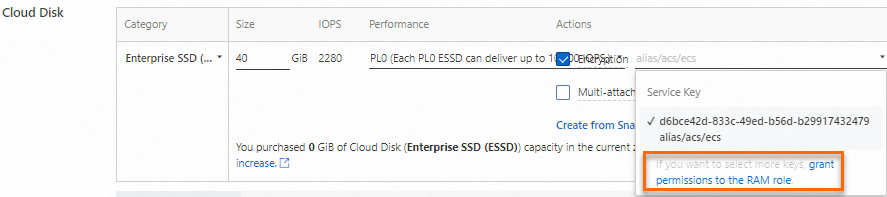

Pertama kali Anda memilih CMK di KMS untuk mengenkripsi sumber daya ECS, seperti saat membuat disk terenkripsi, pesan If you want to select more keys, grant permissions to the RAM role akan muncul.

Klik Confirm Authorization Policy. Sistem secara otomatis membuat Peran RAM bernama

AliyunECSDiskEncryptDefaultRoledan memberikan izin ke peran tersebut.

Setelah mengonfirmasi otorisasi, Anda dapat memilih CMK yang telah dibuat di KMS melalui konsol ECS.

Berbagi sumber daya terenkripsi antar akun

Untuk berbagi image atau snapshot terenkripsi dengan akun Alibaba Cloud lainnya atau direktori sumber daya (penerima), Anda harus memberikan penerima izin untuk mengakses kunci KMS yang digunakan untuk mengenkripsi image atau snapshot tersebut. Image atau snapshot dienkripsi menggunakan kunci KMS di akun Alibaba Cloud saat ini (pemilik). Untuk memberikan izin kepada penerima, buat peran sistem default di akun pemilik dan izinkan layanan ECS dari penerima untuk mengasumsikan peran sistem default dari akun pemilik serta menggunakan layanan KMS dari akun pemilik. Ikuti langkah-langkah berikut:

1. Buat Peran RAM

Buat Peran RAM di akun Alibaba Cloud (pemilik) sebagai entitas tepercaya, tempat Anda ingin berbagi sumber daya seperti snapshot terenkripsi atau image terenkripsi. Untuk informasi lebih lanjut, lihat Buat Peran RAM untuk Akun Alibaba Cloud Tepercaya.

Untuk berbagi snapshot terenkripsi, buat Peran RAM bernama AliyunECSShareEncryptSnapshotDefaultRole.

Untuk berbagi image terenkripsi, buat Peran RAM bernama AliyunECSShareEncryptImageDefaultRole.

2. Modifikasi principal dari Peran RAM

Di tab Trust Policy, modifikasi kebijakan kepercayaan untuk menentukan akun atau direktori sumber daya dengan mana Anda ingin berbagi snapshot atau image terenkripsi. Untuk informasi lebih lanjut, lihat Edit Kebijakan Kepercayaan dari Peran RAM. Contoh kode berikut menunjukkan kebijakan kepercayaan untuk Peran RAM:

Skenario 1: Bagikan Sumber Daya ECS dengan Akun Alibaba Cloud Lainnya

{

"Statement": [

{

"Action": "sts:AssumeRole",

"Effect": "Allow",

"Principal": {

"Service": [

"<UID1>@ecs.aliyuncs.com",

"<UID2>@ecs.aliyuncs.com"

]

}

}

],

"Version": "1"

}Dalam kebijakan pengganti, ganti <UID1> dan <UID2> dengan ID akun Alibaba Cloud dengan mana Anda ingin berbagi sumber daya ECS. Jika ingin berbagi snapshot atau image terenkripsi dengan beberapa akun Alibaba Cloud, tentukan ID setiap akun penerima.

Skenario 2: Bagikan Sumber Daya ECS dengan Direktori Sumber Daya

{

"Statement": [

{

"Action": "sts:AssumeRole",

"Effect": "Allow",

"Principal": {

"Service": "*@ecs.aliyuncs.com"

},

"Condition": {

"StringEquals": {

"sts:ServiceOwnerRDId": "<ID direktori sumber daya>"

}

}

}

],

"Version": "1"

}Dalam kebijakan pengganti, ganti <ID direktori sumber daya> dengan ID direktori sumber daya dengan mana Anda ingin berbagi sumber daya ECS. Untuk informasi tentang cara melihat ID direktori sumber daya, lihat Lihat Informasi Dasar tentang Direktori Sumber Daya.

Skenario 3: Bagikan Sumber Daya dengan Folder dari Direktori Sumber Daya

{

"Statement": [

{

"Action": "sts:AssumeRole",

"Effect": "Allow",

"Principal": {

"Service": "*@ecs.aliyuncs.com"

},

"Condition": {

"StringLike": {

"sts:ServiceOwnerRDPath": "<ID direktori sumber daya>/<ID folder root>/.../<ID folder saat ini*>"

}

}

}

],

"Version": "1"

}Dalam kebijakan kepercayaan, ganti <ID direktori sumber daya>, <ID folder root>, dan <ID folder saat ini> dengan nilai sebenarnya. Untuk informasi tentang cara melihat jalur direktori sumber daya dari sebuah folder, lihat Lihat Informasi tentang Sebuah Folder.

3. Buat kebijakan kustom dan lampirkan kebijakan ke Peran RAM

Jika image atau snapshot yang ingin Anda bagikan dienkripsi menggunakan CMK, Anda harus membuat kebijakan kustom dan melampirkannya ke Peran RAM untuk mengizinkan ECS mengakses dan menggunakan CMK. Untuk informasi lebih lanjut, lihat Berikan Izin ke Peran RAM. Contoh kode berikut menunjukkan contoh kebijakan kustom.

Jika image Anda dienkripsi menggunakan kunci layanan, Anda harus melampirkan kebijakan sistem AliyunKMSFullAccess ke Peran RAM. Untuk informasi lebih lanjut, lihat AliyunKMSFullAccess.

{

"Version": "1",

"Statement": [

{

"Action": "kms:List*",

"Resource": "acs:kms:<ID wilayah tempat CMK berada>:<ID akun Alibaba Cloud yang memiliki CMK>:key",

"Effect": "Allow"

},

{

"Action": [

"kms:DescribeKey",

"kms:TagResource",

"kms:UntagResource",

"kms:Encrypt",

"kms:Decrypt",

"kms:GenerateDataKey"

],

"Resource": "acs:kms:<ID wilayah tempat CMK berada>:<ID akun Alibaba Cloud yang memiliki CMK>:key/<ID CMK yang terkait dengan sumber daya ECS>",

"Effect": "Allow"

}

]

}Ganti <ID wilayah tempat CMK berada>, <ID akun Alibaba Cloud yang memiliki CMK>, dan <ID CMK yang terkait dengan sumber daya ECS> dengan nilai sebenarnya.

4. Bagikan sumber daya dengan akun Alibaba Cloud lainnya

Topik ini menjelaskan izin yang terlibat dalam operasi enkripsi. Untuk informasi lebih lanjut, lihat topik-topik berikut: