Sebelum membuat kluster, rencanakan skalanya, kebutuhan fitur jaringan, serta konfigurasi Virtual Private Cloud (VPC)—termasuk VPC itu sendiri dan vSwitch—serta pengaturan jaringan khusus kluster seperti plug-in container network interface (CNI), blok CIDR pod, dan blok CIDR layanan. Hal ini memastikan pemanfaatan sumber daya jaringan secara efisien dan mendukung pertumbuhan bisnis di masa depan. Topik ini menjelaskan cara merencanakan arsitektur jaringan untuk ACK managed cluster dalam lingkungan VPC Alibaba Cloud.

Perencanaan skala jaringan

Wilayah dan zona

Jumlah VPC

Jumlah vSwitch

Ukuran kluster

Perencanaan konektivitas jaringan

Perencanaan plug-in jaringan kontainer

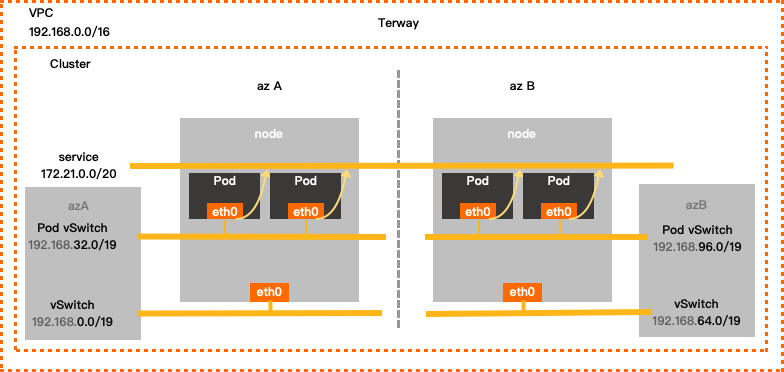

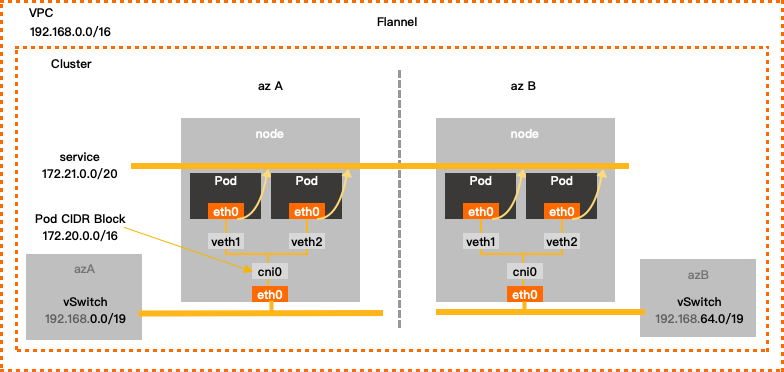

ACK managed cluster mendukung dua plug-in container network interface (CNI): Terway dan Flannel. Pilihan Anda memengaruhi fitur yang didukung dan konfigurasi jaringan. Misalnya, Terway mendukung NetworkPolicy untuk kontrol jaringan berbasis kebijakan, sedangkan Flannel tidak. Terway menetapkan alamat IP pod dari VPC, sedangkan Flannel menggunakan blok CIDR virtual.

Anda menginstal plug-in jaringan kontainer saat membuat kluster. Anda tidak dapat mengubahnya setelah kluster dibuat. Pilih plug-in yang sesuai dengan kebutuhan fitur jaringan Anda.

Perencanaan fitur

Fitur | Terway | Flannel |

NetworkPolicy (kebijakan jaringan) | Mendukung kebijakan jaringan di kluster ACK. | Tidak didukung. |

Dual-stack IPv4/IPv6 | Mendukung bandwidth Internet IPv6 untuk pod. | Tidak didukung. Catatan ACK menggunakan versi modifikasi plug-in Flannel yang dioptimalkan untuk Alibaba Cloud. Versi ini tidak mengikuti perubahan open source upstream. Untuk riwayat pembaruan Flannel, lihat Flannel. |

IP pod tetap | Mendukung IP pod tetap dengan vSwitch dan grup keamanan khusus. | Tidak didukung. |

EIP terikat pod | Mendukung melampirkan elastic IP addresses (EIPs) khusus ke pod. | Tidak didukung. |

Akses antar-kluster | Didukung. Pod di kluster berbeda dapat berkomunikasi jika grup keamanan mereka mengizinkan port yang diperlukan. | Tidak didukung. |

Untuk perbandingan mendetail fitur Terway dan Flannel, lihat Plug-in Jaringan Kontainer Terway vs. Flannel.

Perencanaan blok CIDR

Mode jaringan Terway

Terway configuration example

TerwaySingle-zone configuration

Blok CIDR VPC

Blok CIDR vSwitch

Pod vSwitch CIDR Block

Blok CIDR layanan

Jumlah maksimum IP pod yang dapat ditetapkan

192.168.0.0/16

Zona I

192.168.0.0/19

192.168.32.0/19

172.21.0.0/20

8192

Terway multi-zone configuration

VPC CIDR Block

Blok CIDR vSwitch

Blok CIDR Pod vSwitch

Blok CIDR layanan

Jumlah maksimum IP pod yang dapat ditetapkan

192.168.0.0/16

Zona I 192.168.0.0/19

192.168.32.0/19

172.21.0.0/20

8192

Zona J 192.168.64.0/19

192.168.96.0/19

Saat mengonfigurasi Terway, tetapkan parameter berikut dan perhatikan catatan ini:

Virtual Private Cloud

Gunakan salah satu blok CIDR pribadi standar RFC—atau subnet-nya—sebagai blok CIDR IPv4 utama VPC Anda: 192.168.0.0/16, 172.16.0.0/12, atau 10.0.0.0/8. Panjang mask yang valid berkisar dari /8 hingga /28 (berbeda-beda tergantung blok). Contoh:

192.168.0.0/16.CatatanUntuk menggunakan rentang IP publik sebagai blok CIDR VPC Anda, ajukan kuota

ack.white_list/supportVPCWithPublicIPRangesdi Quota Center.Untuk penerapan multi-VPC atau cloud hibrid (VPC + pusat data on-premises), gunakan subnet dari blok CIDR pribadi standar RFC. Pertahankan panjang mask pada /16 atau lebih pendek. Pastikan tidak ada tumpang tindih blok CIDR antar-VPC atau antara VPC dan pusat data Anda.

VPC menetapkan blok CIDR IPv6 secara otomatis saat Anda mengaktifkan IPv6. Untuk menggunakan IPv6 untuk kontainer, pilih plug-in Terway.

vSwitch

vSwitch menampung instans ECS dan menangani lalu lintas antar-node. Saat membuat vSwitch, blok CIDR-nya harus merupakan subset dari blok CIDR VPC (sama atau lebih kecil, tidak pernah lebih besar). Saat mengonfigurasi:

Instans ECS di vSwitch mendapatkan alamat IP dari blok CIDR ini. Pilih vSwitch dengan jumlah alamat IP yang cukup.

Anda dapat membuat beberapa vSwitch dalam satu VPC, tetapi blok CIDR-nya tidak boleh tumpang tindih.

vSwitch dan vSwitch pod yang sesuai harus berada di zona yang sama.

Pod vSwitch

vSwitch ini menetapkan alamat IP pod dan menangani lalu lintas pod. Pod adalah konsep Kubernetes. Setiap pod memiliki satu alamat IP. Saat membuat vSwitch, blok CIDR-nya harus merupakan subset dari blok CIDR VPC. Saat mengonfigurasi:

Dalam mode Terway, pod mendapatkan alamat IP dari blok CIDR vSwitch ini. Pilih vSwitch dengan jumlah alamat IP yang cukup.

Blok CIDR ini tidak boleh tumpang tindih dengan blok CIDR layanan.

Blok CIDR Layanan

PentingAnda tidak dapat mengubah blok CIDR layanan setelah pembuatan.

Di Kubernetes, setiap Service bertipe ClusterIP diberi alamat IP unik. Saat mengonfigurasi blok CIDR untuk alamat-alamat ini, perhatikan hal berikut:

Alamat IP layanan hanya berfungsi di dalam kluster Kubernetes. Alamat tersebut tidak dapat dijangkau dari luar.

Blok CIDR layanan tidak boleh tumpang tindih dengan blok CIDR vSwitch.

Blok CIDR layanan tidak boleh tumpang tindih dengan blok CIDR vSwitch pod.

Blok CIDR IPv6 Layanan

Setelah mengaktifkan dual-stack IPv6, konfigurasikan blok CIDR IPv6 untuk layanan. Saat mengonfigurasi:

Gunakan Unique Local Address (ULA) dalam rentang fc00::/7. Panjang prefiks harus antara /112 dan /120.

Cocokkan jumlah alamat yang dapat digunakan dengan blok CIDR layanan.

Mode jaringan Flannel

Flannel CIDR block configuration example

Blok CIDR VPC | Blok CIDR vSwitch | Blok CIDR kontainer | Blok CIDR layanan | Jumlah maksimum IP pod yang dapat ditetapkan |

192.168.0.0/16 | 192.168.0.0/24 | 172.20.0.0/16 | 172.21.0.0/20 | 65536 |

Saat mengonfigurasi Flannel, tetapkan parameter berikut dan perhatikan catatan ini:

Virtual Private Cloud

Gunakan salah satu blok CIDR pribadi standar RFC—atau subnet-nya—sebagai blok CIDR IPv4 utama VPC Anda: 192.168.0.0/16, 172.16.0.0/12, atau 10.0.0.0/8. Panjang mask yang valid berkisar dari /8 hingga /28 (berbeda-beda tergantung blok). Contoh:

192.168.0.0/16.CatatanUntuk menggunakan rentang IP publik sebagai blok CIDR VPC Anda, ajukan kuota

ack.white_list/supportVPCWithPublicIPRangesdi Quota Center.Untuk penerapan multi-VPC atau cloud hibrid (VPC + pusat data on-premises), gunakan subnet dari blok CIDR pribadi standar RFC. Pertahankan panjang mask pada /16 atau lebih pendek. Pastikan tidak ada tumpang tindih blok CIDR antar-VPC atau antara VPC dan pusat data Anda.

VPC menetapkan blok CIDR IPv6 secara otomatis saat Anda mengaktifkan IPv6. Untuk menggunakan IPv6 untuk kontainer, pilih plug-in Terway.

vSwitch

vSwitch menampung instans ECS dan menangani lalu lintas antar-node. Saat membuat vSwitch, blok CIDR-nya harus merupakan subset dari blok CIDR VPC (sama atau lebih kecil, tidak pernah lebih besar). Saat mengonfigurasi:

Instans ECS di vSwitch mendapatkan alamat IP dari blok CIDR ini.

Anda dapat membuat beberapa vSwitch dalam satu VPC, tetapi blok CIDR-nya tidak boleh tumpang tindih.

Blok CIDR Container

PentingAnda tidak dapat mengubah blok CIDR kontainer setelah pembuatan.

Blok CIDR ini menetapkan alamat IP pod dan menangani lalu lintas pod. Pod adalah konsep Kubernetes. Setiap pod memiliki satu alamat IP. Saat mengonfigurasi:

Ini adalah blok CIDR virtual—tidak terikat pada vSwitch.

Blok CIDR ini tidak boleh tumpang tindih dengan blok CIDR vSwitch.

Blok CIDR ini tidak boleh tumpang tindih dengan blok CIDR layanan.

Sebagai contoh, jika blok CIDR VPC Anda adalah 172.16.0.0/12, jangan gunakan 172.16.0.0/16 atau 172.17.0.0/16 untuk blok CIDR kontainer Anda. Rentang tersebut termasuk dalam 172.16.0.0/12.

Blok CIDR Layanan

PentingAnda tidak dapat mengubah blok CIDR layanan setelah pembuatan.

Layanan adalah konsep Kubernetes. Blok CIDR layanan menentukan rentang alamat IP untuk layanan bertipe ClusterIP. Setiap layanan mendapatkan satu alamat IP. Saat mengonfigurasi:

Alamat IP layanan hanya berfungsi di dalam kluster Kubernetes. Alamat tersebut tidak dapat dijangkau dari luar.

Blok CIDR layanan tidak boleh tumpang tindih dengan blok CIDR vSwitch.

Blok CIDR layanan tidak boleh tumpang tindih dengan blok CIDR kontainer.