Buat kluster ACK yang dikelola dengan Mode Otomatis diaktifkan untuk mendapatkan kluster Kubernetes sesuai praktik terbaik dengan konfigurasi minimal. Setelah pembuatan, ACK secara otomatis menyediakan kelompok node Mode Otomatis dan mengelola siklus hidup node—termasuk peningkatan OS, pembaruan perangkat lunak, serta perbaikan kerentanan CVE—sehingga Anda dapat fokus pada aplikasi Anda.

Mode Otomatis hanya tersedia untuk kluster ACK Pro dan dikenai biaya untuk pengelolaan kluster serta produk cloud terkait. Lihat perkiraan total biaya di bagian bawah halaman pembuatan. Untuk detail penagihan, lihat Ikhtisar penagihan dan Biaya sumber daya produk cloud.

Sebelum memulai, tinjau Pengenalan Mode Otomatis untuk memahami fitur-fiturnya dan skenario yang didukung.

Prasyarat

Sebelum memulai, pastikan Anda telah:

ACK telah diaktifkan. Jika ini merupakan pertama kalinya Anda menggunakan ACK, buka atau halaman aktivasi ACK, lalu ikuti petunjuk yang muncul di layar.

Menyelesaikan otorisasi RAM (Resource Access Management). Buka halaman otorisasi cepat RAM untuk memberikan izin yang dibutuhkan ACK kepada Akun Alibaba Cloud Anda guna membuat peran default dan mengakses sumber daya cloud terkait.

Mengaktifkan produk cloud yang menjadi dependensi ACK, seperti virtual private cloud (VPC) dan SLB. Lihat Aktifkan produk cloud terkait untuk daftar lengkapnya.

Memiliki saldo akun yang mencukupi. Pembuatan kluster membeli sumber daya bayar sesuai penggunaan, termasuk instans Classic Load Balancer (CLB).

Hanya Akun Alibaba Cloud yang dapat mengaktifkan produk cloud. Untuk memberikan izin kepada Pengguna RAM agar dapat mengelola produk cloud yang telah diaktifkan, lihat Berikan izin akses pada kluster dan sumber daya cloud kepada Pengguna RAM.

Rencanakan kluster Anda

Sebelum membuat kluster, tentukan hal-hal berikut:

Wilayah: Pilih wilayah yang secara geografis dekat dengan pengguna Anda untuk mengurangi latensi jaringan.

Zona: Konfigurasikan beberapa zona untuk memastikan ketersediaan tinggi.

Jaringan: Rencanakan blok CIDR VPC, blok CIDR vSwitch, blok CIDR kontainer, dan blok CIDR Service berdasarkan ukuran kluster yang diharapkan. Lihat Rencanakan jaringan kluster ACK untuk panduan.

Akses Internet: Tentukan apakah node kluster memerlukan akses internet arah keluar. Akses Internet diperlukan untuk menarik gambar kontainer publik.

Buat kluster

Masuk ke ACK console. Pada panel navigasi kiri, klik Clusters.

Di bilah navigasi atas, pilih kelompok sumber daya dan wilayah untuk kluster Anda.

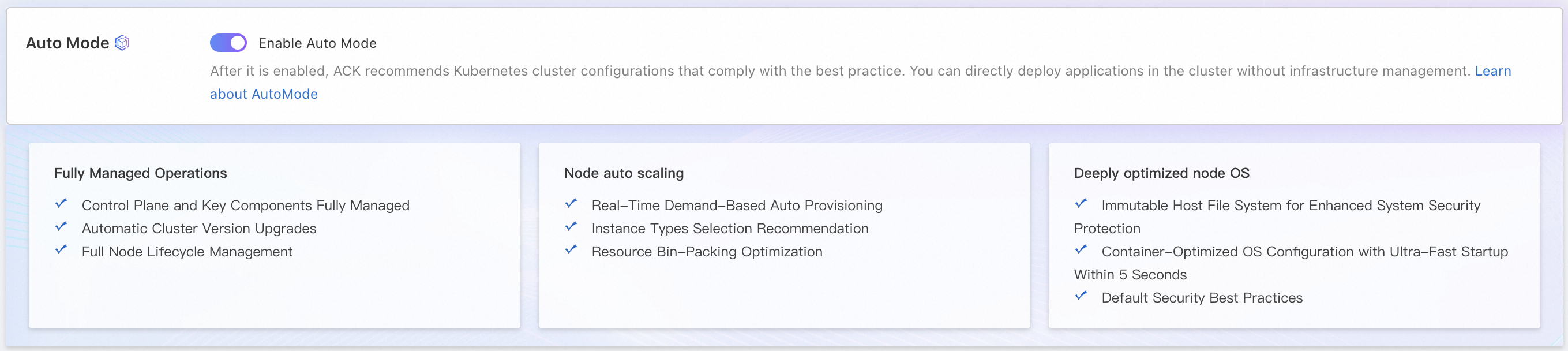

Pada halaman Clusters, klik Create Kubernetes Cluster. Pada halaman ACK Managed Cluster, aktifkan Auto Mode.

Konfigurasikan pengaturan kluster. Untuk deskripsi setiap item konfigurasi, lihat Referensi konfigurasi kluster di bawah.

Tinjau konfigurasi kluster, terima ketentuan layanan, lalu klik Create Cluster.

Di pojok kanan atas halaman, klik Console-to-Code untuk menghasilkan kode Terraform atau SDK yang setara dengan konfigurasi kluster Anda saat ini.

Setelah kluster dibuat:

Kelompok node Mode Otomatis dibuat secara otomatis. Kelompok node ini melakukan penskalaan masuk dan keluar berdasarkan workload Anda. ACK mengelola seluruh siklus hidup node, termasuk peningkatan versi OS, peningkatan versi perangkat lunak, dan perbaikan kerentanan keamanan (CVE).

ACK menginstal komponen berdasarkan konfigurasi Anda. Komponen-komponen ini mengonsumsi sumber daya kluster, dan kelompok node Mode Otomatis secara otomatis melakukan penskalaan keluar untuk mengakomodasinya.

Langkah berikutnya

Lampiran

Model tanggung jawab bersama

Mode Otomatis mengurangi beban operasi dan pemeliharaan (O&M) Anda, tetapi beberapa tanggung jawab tetap menjadi tanggung jawab Anda.

| Tanggung Jawab Alibaba Cloud | Tanggung Jawab Pelanggan | Tanggung Jawab Bersama |

|---|---|---|

|

|

|

Kuota dan batasan

Untuk kluster besar atau akun dengan banyak sumber daya, periksa kuota dan batasan untuk kluster ACK. Lihat Kuota dan batasan untuk detail mengenai:

Batasan: Batasan konfigurasi ACK, seperti persyaratan saldo akun dan batasan kapasitas kluster (jumlah maksimum berbagai sumber daya Kubernetes per kluster).

Quota limits and increases: Batas kuota untuk kluster ACK dan layanan cloud yang menjadi dependensinya, seperti ECS atau VPC.

Referensi konfigurasi kluster

Konfigurasi default mengikuti praktik terbaik Kubernetes. Pada kolom Modifiable, ✗ berarti pengaturan tidak dapat diubah setelah pembuatan kluster, dan ✓ berarti dapat diubah. Perhatikan baik-baik pengaturan yang tidak dapat dimodifikasi.

Konfigurasi jaringan

| Item konfigurasi | Deskripsi | Modifiable |

|---|---|---|

| IPv6 Dual-stack | Mengaktifkan kluster dual-stack IPv4/IPv6. Penting

| ✗ |

| VPC | Virtual private cloud (VPC) untuk kluster. Tentukan zona untuk membuat VPC secara otomatis, atau pilih VPC yang sudah ada. | ✗ |

| Configure SNAT for VPC | Catatan Jangan pilih opsi ini jika Anda menggunakan VPC bersama. Jika dipilih, ACK mengonfigurasi VPC untuk akses internet:

| ✓ |

| Access to API Server | Server API mengelola objek sumber daya (Pod, Service, dan lainnya) melalui antarmuka HTTP REST, mendukung operasi create, read, update, delete, dan watch.

Penting

| ✗ |

| Network plug-in | Flannel dan Terway didukung. Lihat Perbandingan antara Terway dan Flannel.

| ✗ |

| Pod vSwitch | Hanya berlaku untuk Terway. vSwitch yang digunakan untuk menetapkan alamat IP ke Pod. Setiap vSwitch Pod sesuai dengan vSwitch node pekerja dan harus berada di zona yang sama. Penting Kami menyarankan Anda menetapkan masker subnet blok CIDR vSwitch Pod tidak lebih panjang dari /19 bit. Masker subnet yang lebih panjang dari /25 bit menghasilkan terlalu sedikit alamat IP yang tersedia dan dapat menyebabkan kluster tidak berfungsi. | ✓ |

| Container CIDR block | Hanya berlaku untuk Flannel. Tidak boleh tumpang tindih dengan blok CIDR VPC, blok CIDR kluster ACK lain di VPC yang sama, atau blok CIDR Service. Tidak dapat diubah setelah pembuatan. Lihat Perencanaan jaringan kluster ACK yang dikelola. | ✗ |

| Number of pods per node | Hanya berlaku untuk Flannel. Jumlah maksimum Pod pada satu node. | ✗ |

| Service CIDR | Blok CIDR untuk Service di kluster. Tidak boleh tumpang tindih dengan blok CIDR VPC, blok CIDR kluster ACK lain di VPC yang sama, atau blok CIDR kontainer. Tidak dapat diubah setelah pembuatan. Lihat Perencanaan jaringan kluster ACK yang dikelola. | ✗ |

| Forwarding mode | Mode yang didukung: iptables dan IP Virtual Server (IPVS).

| ✗ |