本文介绍使用客户端工具连接堡垒机时可能出现的问题以及解决方法。

客户端无法访问堡垒机公网地址,如何排查?

您可以通过以下方式进行排查:

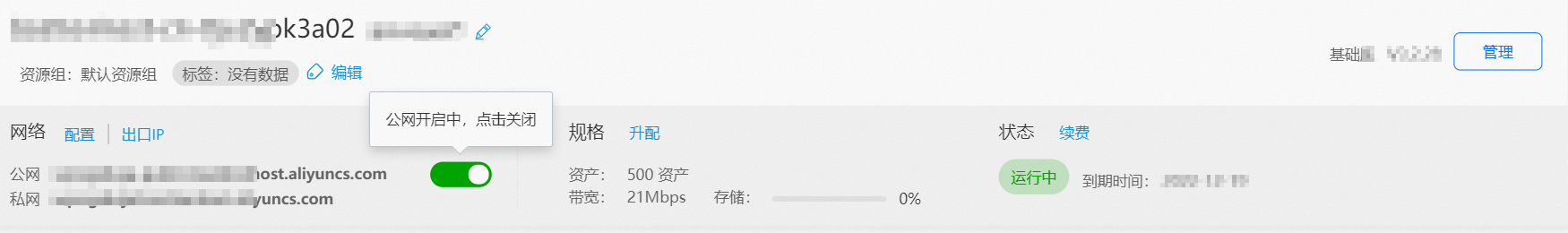

检查堡垒机配置是否正确。

检查是否使用云防火墙。查看云防火墙开关是否开启对堡垒机实例的保护以及对应安全策略是否有限制拦截,具体操作,请参见云防火墙和运维安全中心(堡垒机)联合部署访问策略的最佳实践。

检查是否为客户端本地防火墙限制。您可以使用其他客户端连接堡垒机测试是否连接成功,如果连接失败,则是您的客户端设置了防火墙限制。

检查是否为中国境外堡垒机。如果是中国境外堡垒机,可能存在被拦截的情况,建议您通过VPN或其它专线进行连接。

如果需要测试堡垒机的运行情况,可以购买一台与堡垒机同地域的云服务器ECS,尝试访问堡垒机。关于云服务器ECS的说明,请参见什么是云服务器ECS。

客户端无法访问堡垒机内网地址,如何排查?

请您确认是否已通过VPN或专线等方式打通客户端与堡垒机所在的VPC网络。

如已通过VPN或专线等方式打通客户端与堡垒机间的内网,可通过客户端访问与堡垒机同VPC下其它服务器,来验证堡垒机服务是否正常。

如已通过VPN或专线等方式打通客户端与堡垒机间的内网,并且公网访问正常,只有内网访问会出现卡顿的情况(例如主机列表不显示),可能是因为VPN的mtu设置过大导致,请您调整VPN的mtu值后再次尝试。