本快速入門教程為您介紹如何在RAM中建立存取金鑰AccessKey(AK),查看並擷取訪問AccessKey資訊,並以阿里雲CLI為例為您示範如何在程式或服務中使用AccessKey來訪問阿里雲資源。

根據阿里雲的最佳實務,程式或服務應儘可能避免直接使用AccessKey來訪問阿里雲資源。具體請參見:程式身份最佳實務。

什麼是AccessKey

存取金鑰(AccessKey)是一個由 AccessKey ID 和 AccessKey Secret 組成的金鑰組。AccessKey主要用於應用程式或服務調用阿里雲API時向RAM驗證身份。

AccessKey與一個具體的 RAM 使用者關聯,屬於長期訪問憑證。因其長期有效性,一旦泄露將帶來極高的安全風險。

配置流程

建立AccessKey:為指定的RAM使用者產生AccessKey。

使用AccessKey調用API:配置阿里雲CLI,並使用AccessKey直接或間接調用API。

清理資源:清理本地憑證配置,禁用並刪除AccessKey,

準備工作

已建立 RAM 使用者。如果未建立,請參考快速入門:建立RAM使用者並授權進行建立。請勿使用主帳號來進行建立AccessKey的操作。

具備操作許可權。建立並查看AccessKey需要相應的RAM許可權。建議為操作使用者授予Resource Access Management員(

AliyunRAMFullAccess)系統策略,然後在完成本教程後移除許可權。安裝阿里雲CLI,具體方法請參見步驟一:安裝阿里雲CLI。

建立AccessKey

登入RAM控制台,在左側導覽列選擇。

在使用者列表中,找到目標 RAM 使用者,單擊其名稱。

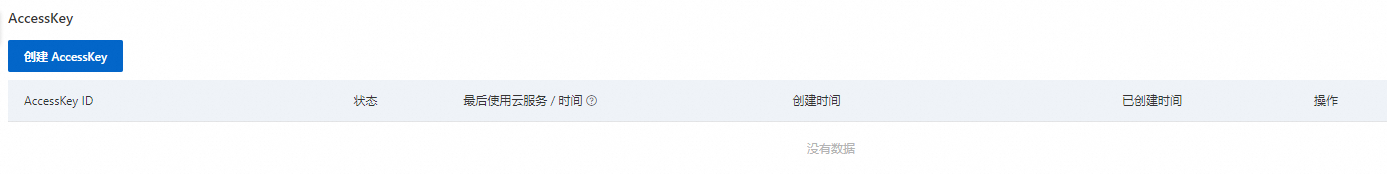

在認證管理頁簽下的AccessKey地區,單擊建立AccessKey。

說明

說明每個 RAM 使用者最多允許建立 2 個 AccessKey。一個正常使用,另一個在需要輪轉時才建立,用於替換舊的AccessKey。如果目前使用者已達到上限,建議為其他RAM使用者建立,或在確認安全的情況下刪除不再使用的AccessKey。

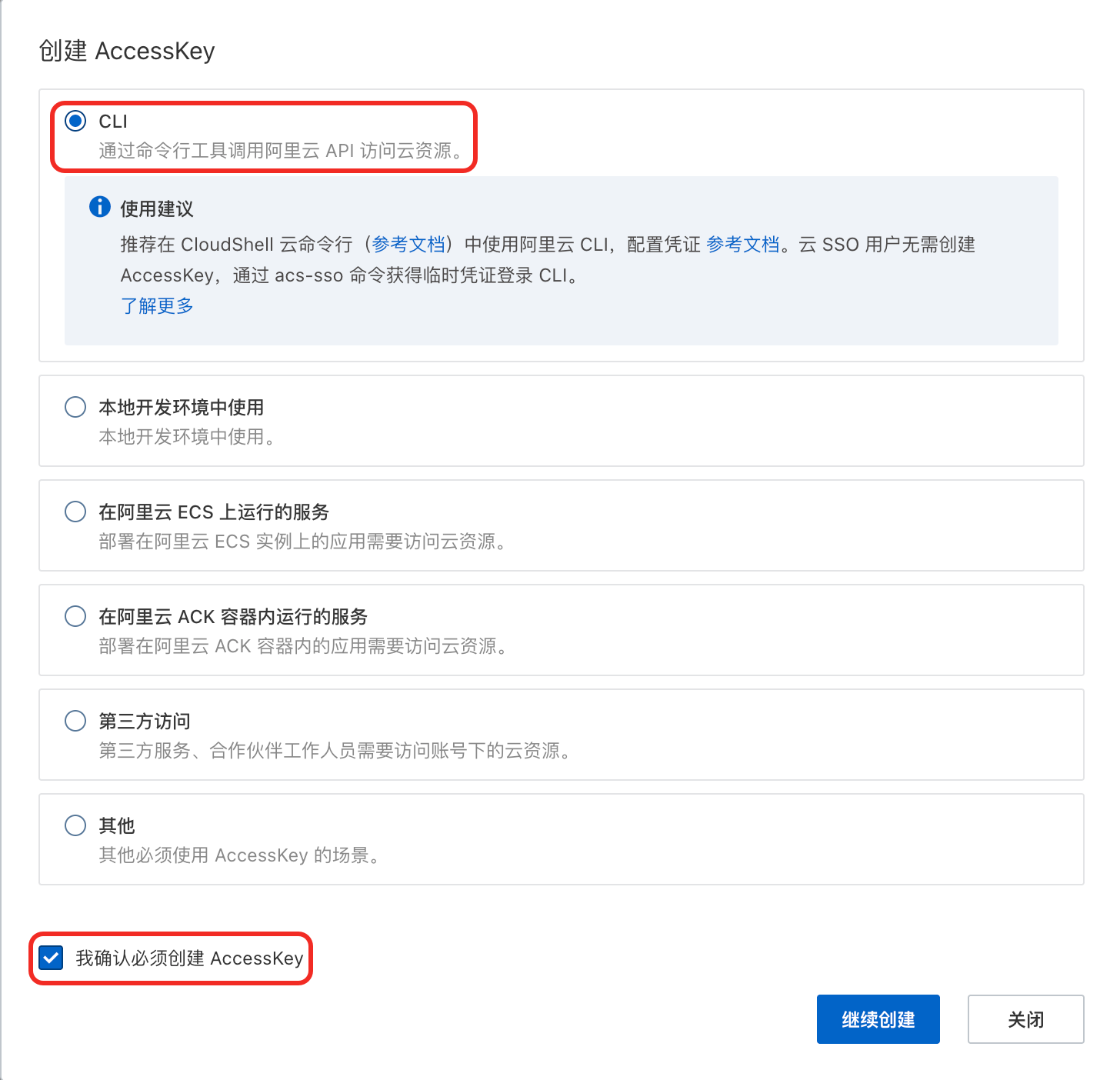

在彈出的確認對話方塊中,選擇CLI並勾選我確認必須建立AccessKey,單擊繼續建立。

根據介面提示,完成安全驗證(MFA)。

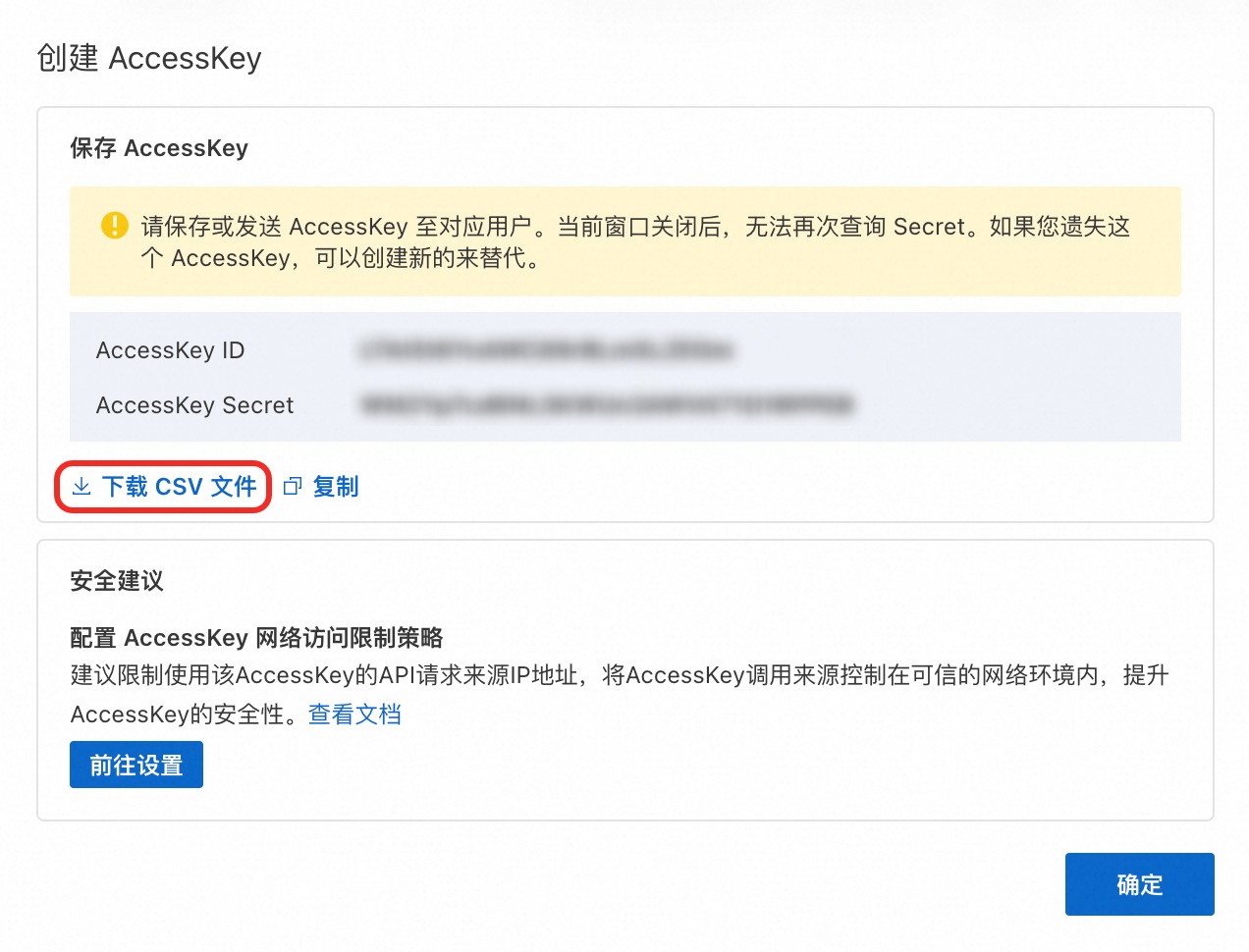

在建立AccessKey對話方塊,單擊下載CSV檔案以儲存AccessKey ID和AccessKey Secret,然後單擊確定。

重要

重要AccessKey Secret 只在建立時顯示一次,後續無法查看。請務必妥善保管。

使用AccessKey調用API

本教程使用阿里雲CLI作為使用AccessKey的範例。如果您希望知道如何在代碼中使用AK,請參見:

直接使用AccessKey

此方法將AccessKey直接配置在用戶端,操作簡單,但存在密鑰寫入程式碼和許可權過大的風險。生產環境中不推薦使用。

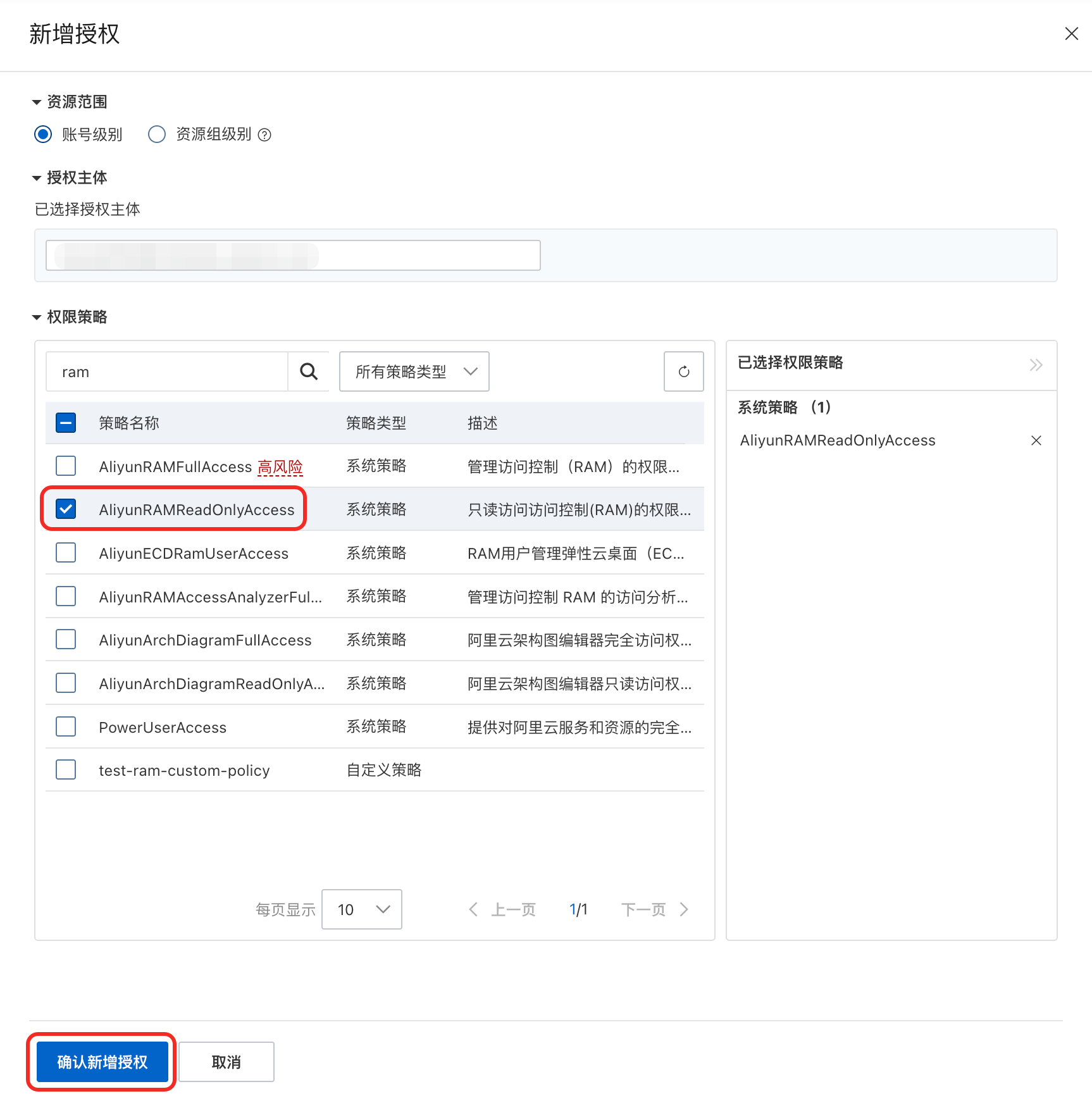

為持有AccessKey的RAM使用者授予RAM唯讀許可權

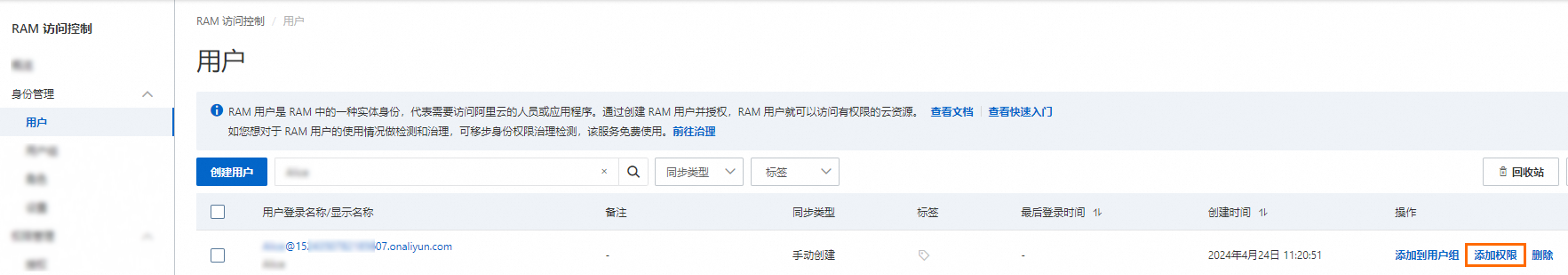

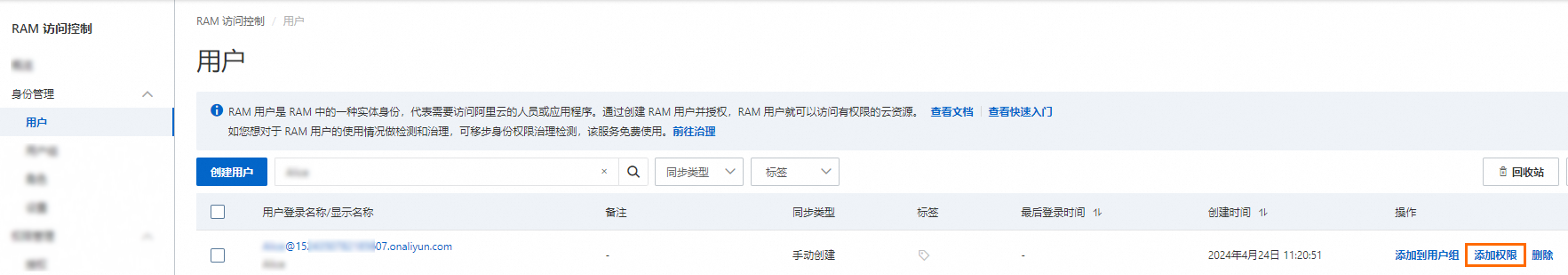

AliyunRAMReadOnlyAccess。登入RAM控制台,進入 頁面。

找到目標 RAM 使用者,單擊 操作 列的 添加許可權。

在 新增授權 步驟中,搜尋並選中

AliyunRAMReadOnlyAccess系統策略,然後單擊 確認新增授權。

回到使用者列表,單擊目標RAM使用者名稱。在頁簽下,確認可以看到

AliyunRAMReadOnlyAccess許可權。

開啟本地終端並執行以下命令,通過互動式配置身份憑證。

aliyun configure --profile AkProfile根據命令列互動提示,依次輸入在建立AccessKey步驟中儲存的 AccessKey ID 和 AccessKey Secret,並設定地區和語言。

Configuring profile 'AkProfile' in 'AK' authenticate mode... Access Key Id []: <yourAccessKeyID> Access Key Secret []: <yourAccessKeySecret> Default Region Id []: cn-shanghai Default Output Format [json]: json (Only support json) Default Language [zh|en] en: en Saving profile[AkProfile] ...Done.如果AccessKey資訊和其他配置正確,您將會在終端看到如下返回結果。如果遇到報錯,請刪除緩衝的阿里雲CLI憑證配置,檢查配置後再次執行步驟2中的命令。

Configure Done!!! ..............888888888888888888888 ........=8888888888888888888D=.............. ...........88888888888888888888888 ..........D8888888888888888888888I........... .........,8888888888888ZI: ...........................=Z88D8888888888D.......... .........+88888888 ..........................................88888888D.......... .........+88888888 .......Welcome to use Alibaba Cloud.......O8888888D.......... .........+88888888 ............. ************* ..............O8888888D.......... .........+88888888 .... Command Line Interface(Reloaded) ....O8888888D.......... .........+88888888...........................................88888888D.......... ..........D888888888888DO+. ..........................?ND888888888888D.......... ...........O8888888888888888888888...........D8888888888888888888888=........... ............ .:D8888888888888888888.........78888888888888888888O ..............執行以下命令,測試API調用。

aliyun ram ListUsers --profile AkProfile如果一切正常,命令將返回RAM使用者列表。類似:

{ "IsTruncated": false, "RequestId": "B3CDEF9E-A3F4-58B0-80BE-54576991****", "Users": { "User": [ { "Comments": "", "CreateDate": "2025-10-29T02:47:52Z", "DisplayName": "username", "UpdateDate": "2025-10-29T02:47:52Z", "UserId": "20376656170607****", "UserName": "username" }, ... ] } }

間接使用AccessKey

此方法通過AccessKey擷取有時效性的STS Token,再使用STS Token調用API。該方式配置相對複雜,但降低了長期AccessKey的暴露風險,並通過角色實現了許可權的動態授予和分離,是更安全的使用方式。

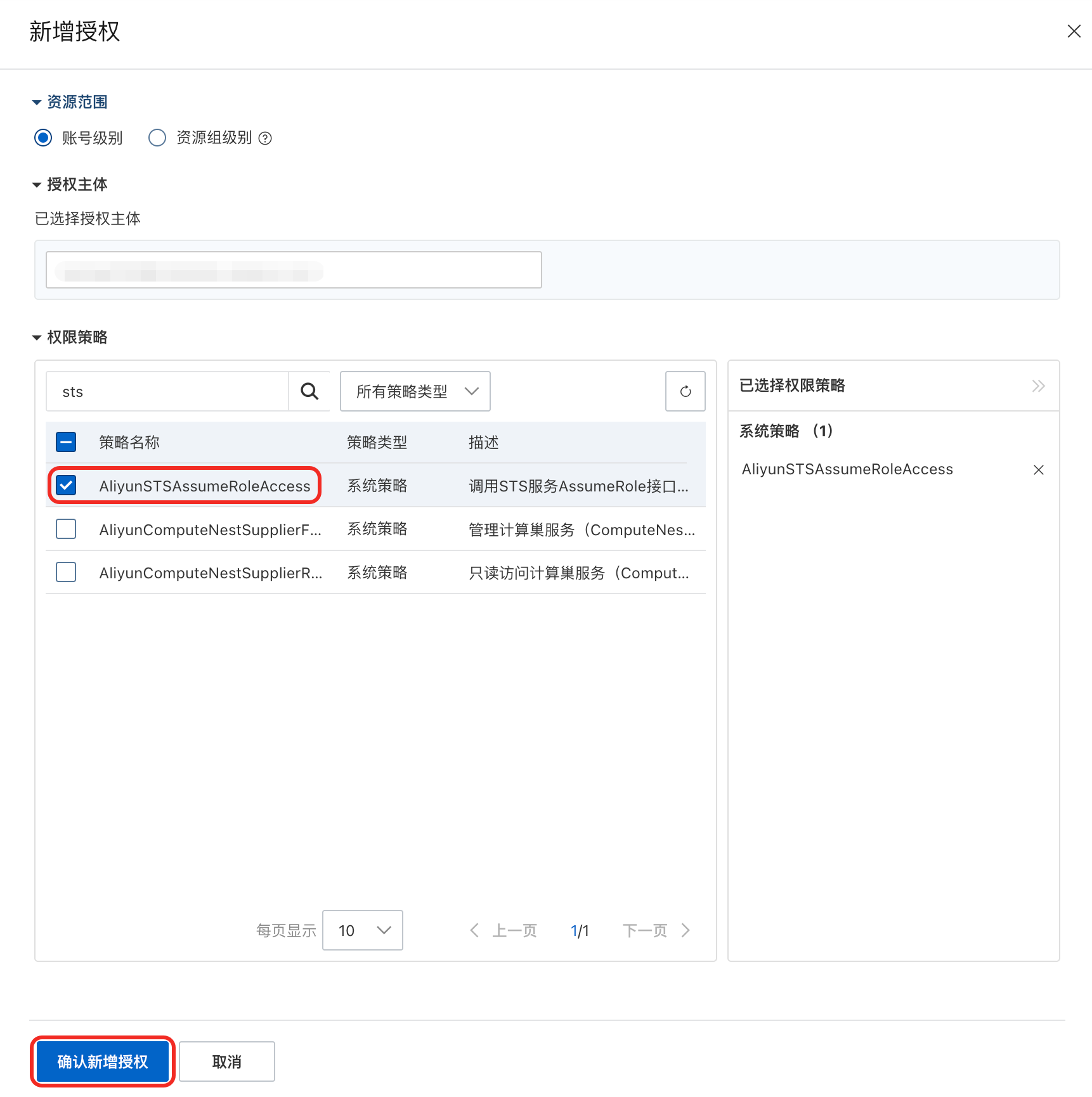

為持有AccessKey的RAM使用者授予調用STS服務AssumeRole介面的許可權

AliyunSTSAssumeRoleAccess。登入RAM控制台,進入 頁面。

找到目標 RAM 使用者,單擊 操作 列的 添加許可權。

在 新增授權 步驟中,搜尋並選中

AliyunSTSAssumeRoleAccess系統策略,然後單擊 確認新增授權。

回到使用者列表,單擊目標RAM使用者名稱。在頁簽下,確認可以看到

AliyunSTSAssumeRoleAccess許可權。

建立RAM角色,擷取角色ARN。

在RAM控制台,進入 頁面。

在角色頁面,單擊建立角色。

在建立角色頁面,選擇信任主體類型為雲帳號,然後設定具體的阿里雲帳號,單擊確定。

在彈出的建立角色對話方塊內,輸入角色名稱

cli-test-role。單擊確定。在角色詳情頁,找到基本資料地區下的ARN屬性,點擊複製並儲存以備後續使用。

為RAM角色授予RAM唯讀許可權

AliyunRAMReadOnlyAccess。進入 頁面,單擊 操作 列的 添加許可權並添加許可權,方法與步驟1相同。

開啟本地終端並執行以下命令,通過互動式配置身份憑證。

aliyun configure --profile RamRoleArnProfile --mode RamRoleArn根據命令列互動提示,輸入在建立AccessKey步驟中儲存的 AccessKey ID 和 AccessKey Secret、以及在步驟2中擷取的RAM角色ARN。其餘配置可參考如下樣本。

Configuring profile 'RamRoleArnProfile' in 'RamRoleArn' authenticate mode... Access Key Id []: <yourAccessKeyID> Access Key Secret []: <yourAccessKeySecret> Sts Region []: cn-shanghai Ram Role Arn []: acs:ram::012345678910****:role/cli-test-role Role Session Name []: cli-test-role External ID []: abcd1234 Expired Seconds [900]: 900 Default Region Id []: cn-shanghai Default Output Format [json]: json (Only support json) Default Language [zh|en] en: en Saving profile[RamRoleArnProfile] ...Done.如果AccessKey資訊和其他配置正確,您將會在終端看到如下返回結果。如果遇到報錯,請刪除緩衝的阿里雲CLI憑證配置,檢查配置後再次執行步驟4中的命令。

Configure Done!!! ..............888888888888888888888 ........=8888888888888888888D=.............. ...........88888888888888888888888 ..........D8888888888888888888888I........... .........,8888888888888ZI: ...........................=Z88D8888888888D.......... .........+88888888 ..........................................88888888D.......... .........+88888888 .......Welcome to use Alibaba Cloud.......O8888888D.......... .........+88888888 ............. ************* ..............O8888888D.......... .........+88888888 .... Command Line Interface(Reloaded) ....O8888888D.......... .........+88888888...........................................88888888D.......... ..........D888888888888DO+. ..........................?ND888888888888D.......... ...........O8888888888888888888888...........D8888888888888888888888=........... ............ .:D8888888888888888888.........78888888888888888888O ..............執行以下命令,測試API調用。

aliyun ram ListUsers --profile RamRoleArnProfile如果一切正常,命令將返回RAM使用者列表。類似如下:

{ "IsTruncated": false, "RequestId": "B3CDEF9E-A3F4-58B0-80BE-54576991****", "Users": { "User": [ { "Comments": "", "CreateDate": "2025-10-29T02:47:52Z", "DisplayName": "username", "UpdateDate": "2025-10-29T02:47:52Z", "UserId": "20376656170607****", "UserName": "username" }, ... ] } }

清理資源

刪除緩衝的阿里雲CLI憑證配置

在終端內,執行以下命令刪除緩衝的憑證配置。

如果您是按照直接使用AccessKey步驟進行的配置,請執行以下命令:

aliyun configure delete --profile AkProfile如果您是按照間接使用AccessKey步驟進行的配置,請執行以下命令:

aliyun configure delete --profile RamRoleArnProfile

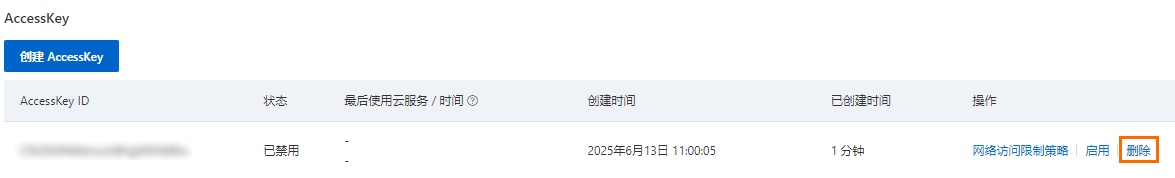

禁用和刪除AccessKey

登入RAM控制台,在左側導覽列選擇。

找到在上述建立 AccessKey 中的 目標RAM 使用者,單擊其名稱。

禁用AccessKey:在認證管理頁簽下的AccessKey地區,單擊目標AccessKey操作列的禁用。在彈出的禁用對話方塊中,單擊禁用。

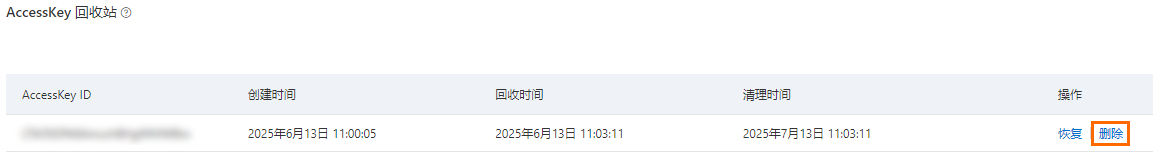

將AccessKey移入資源回收筒:單擊目標AccessKey操作列的刪除。在彈出的確認對話方塊中,輸入當前AccessKey ID,然後單擊移入資源回收筒。

徹底刪除AccessKey:在使用者詳情頁的AccessKey資源回收筒地區,找到目標AccessKey,單擊操作列的刪除。在彈出的確認對話方塊中,輸入目標AccessKey ID,然後單擊刪除,將其徹底刪除。

相關文檔

您可以通過以下文檔,瞭解更多相關資訊: