本文介紹KMS 1.0的資源遷移到KMS 3.0執行個體的整個流程。

僅支援同地區遷移,如果您在多個地區有資源,需要每個地區分別購買KMS 3.0執行個體,然後按地區遷移。

一、判斷是否有需要遷移的資源

該方式只顯示支援遷移的密鑰,對於不支援遷移的密鑰,您可以在遷移後在舊版控制台查看還剩餘哪些密鑰,然後聯絡阿里雲支援人員。

登入舊版密鑰管理主控台,在左側目錄單擊迁移工具。

當迁移按鈕可操作時,表示該地區有需要遷移的密鑰或憑據。

重要資料按照地區維度展示,請查看所有地區的資料,避免遺漏。

單擊未迁移密钥数量、已迁移密钥数量、未迁移凭据数量、已迁移凭据数量這幾列的數字,查看具體的密鑰ID和憑據名稱。

二、遷移步驟

每次遷移最多可以遷移50個密鑰和50個憑據,如果資源數量較多,可分批次遷移。

單帳號遷移情境

準備目標KMS執行個體。

未購買KMS執行個體的情境,請先購買和啟用KMS執行個體。具體操作,請參見購買和啟用KMS執行個體。

推薦您為KMS執行個體開啟自動續約,避免執行個體到期後釋放導致應用資料無法解密發生故障。

已有執行個體的情境,請確保執行個體的鏡像版本滿足遷移要求。

軟體密鑰管理執行個體:當鏡像版本是2.9.0以下版本時,請升級鏡像到最新版本。具體操作,請參見升級KMS執行個體的鏡像版本。

硬體密鑰管理執行個體:請聯絡阿里雲支援人員升級鏡像版本。

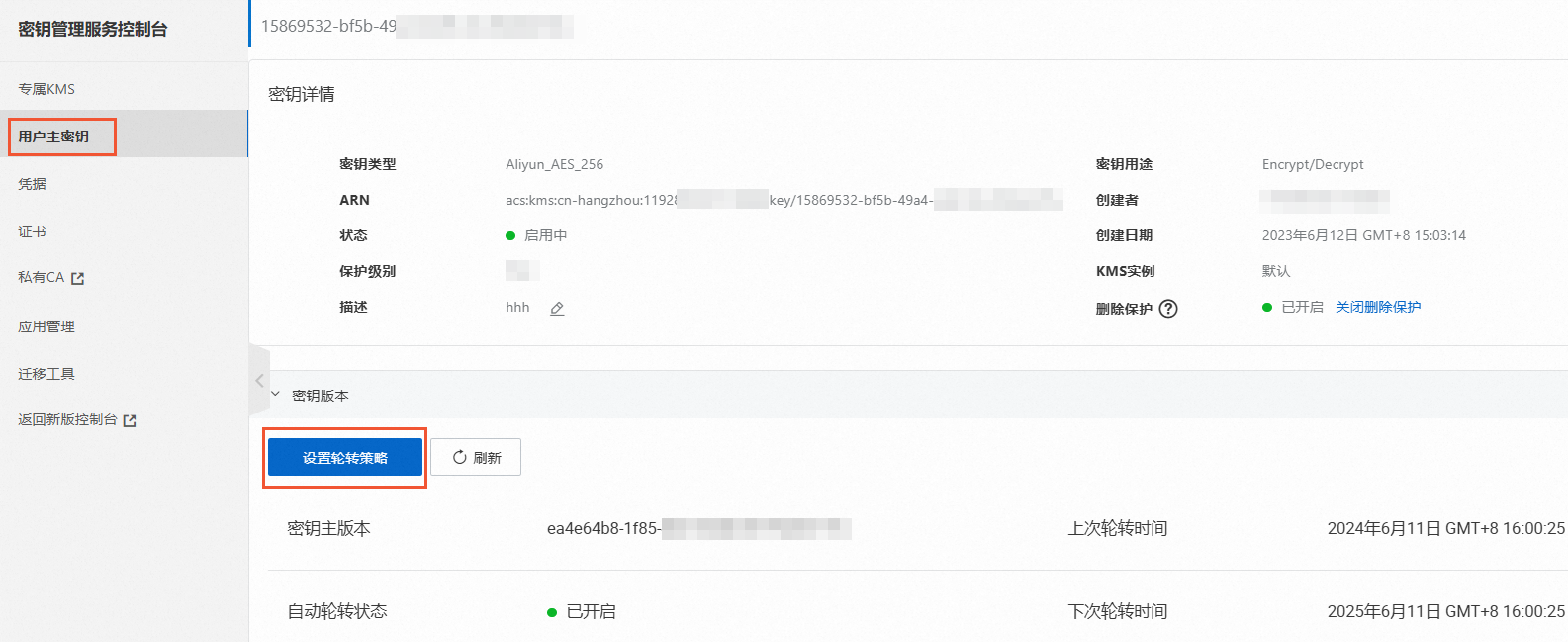

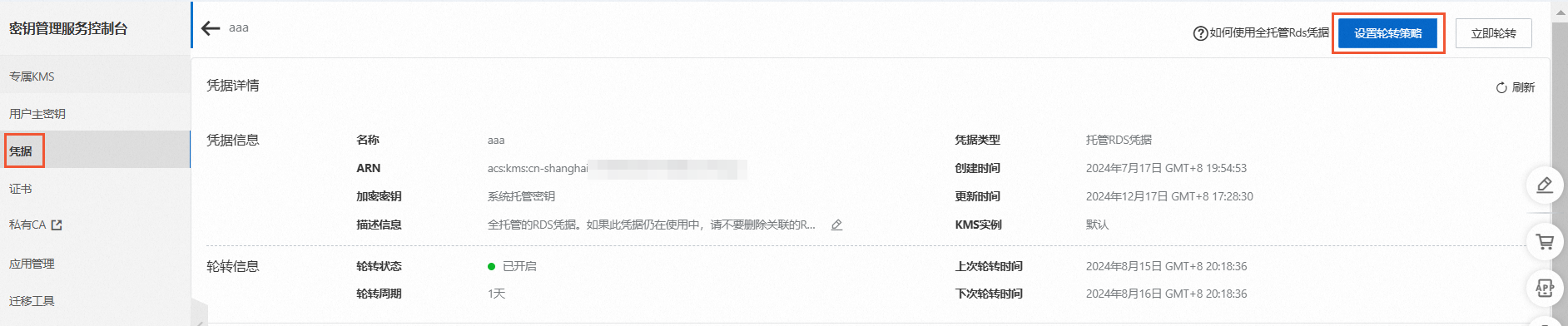

登入舊版Key Management Service控制台,關閉密鑰和憑據的輪轉。

說明不支援批量關閉輪轉功能,請您逐個對密鑰關閉輪轉。

在左側目錄單擊迁移工具,找到待遷移的資源所在地區,單擊操作列的迁移,在迁移资源頁簽完成各項配置。

配置項

說明

实例类型

目標KMS執行個體的類型。

实例

選擇目標KMS執行個體,並設定預設執行個體。

遷移完成後如果您建立資源時未指定KMS執行個體(通過KMS 1.0控制台建立或通過API建立時未輸入KMS執行個體ID),資源仍會建立在KMS 1.0中並顯示需要遷移,為了避免該問題,請在遷移時務必設定預設執行個體。設定後如果建立資源時未指定KMS執行個體,則自動歸屬至該預設執行個體。

說明如果當前地區從未設定過預設執行個體,選擇目標KMS執行個體後會自動勾選设置默认3.0实例。如當前地區已設定過預設執行個體,不會自動勾選,但如果您勾選其他KMS執行個體,將自動覆蓋。

每個地區僅允許設定1個預設執行個體。

迁移方式

自动迁移:選擇遷移時間,到期後自動遷移。

立即手动迁移:配置後立即遷移。

迁移时间

選擇自动迁移時,才需要設定。

迁移资源

重要遷移前請確保KMS執行個體中的額度充足,避免因為額度問題導致遷移失敗。

手动选择迁移资源:手動選擇資源,每次選擇的密鑰和憑據總數不超過50個。支援根據密鑰ID、密鑰別名和憑據名稱,篩選對應的資源。

待迁移密钥和凭据全量迁移:一次遷移所有的密鑰和憑據。

請仔細閱讀迁移须知後,單擊確認,確認遷移清單後單擊迁移。

說明可在任务状态列查看遷移進展,遷移結束後會提示遷移完成。

多帳號遷移情境

如果您需要將多個阿里雲帳號下的資源遷移到一個KMS執行個體中,請參考如下步驟。

在其中一個帳號下準備目標KMS執行個體。

未購買KMS執行個體的情境,請先購買和啟用KMS執行個體。具體操作,請參見購買和啟用KMS執行個體。

推薦您為KMS執行個體開啟自動續約,避免執行個體到期後釋放導致應用資料無法解密發生故障。

已有執行個體的情境,請確保執行個體的鏡像版本滿足遷移要求。

軟體密鑰管理執行個體:當鏡像版本是2.9.0以下版本時,請升級鏡像到最新版本。具體操作,請參見升級KMS執行個體的鏡像版本。

硬體密鑰管理執行個體:請聯絡阿里雲支援人員升級鏡像版本。

將KMS執行個體共用給其他阿里雲帳號。具體操作,請參見多帳號共用KMS執行個體中的步驟一~步驟三。

重要僅支援資來源目錄內共用,且資源所有者和資源使用者是同一個企業實名認證主體。

登入每個阿里雲帳號,將該帳號下的資源遷移到KMS執行個體,操作步驟與單帳號遷移情境相同。

HSM BYOK遷移情境

適用範圍

僅支援遷移國內地區HSM BYOK。

操作步驟

登入舊版Key Management Service控制台,在左側導覽列單擊迁移工具,進入迁移信息頁面。找到待遷移密鑰所在地區,單擊未迁移Hsm BYOK数量列的數字。

在彈出的頁面未迁移Hsm BYOK列表頁,找到需要遷移的HSM BYOK密鑰,單擊操作列的导入密钥材料。

配置公開金鑰和令牌資訊:在匯入密鑰材料頁面,參考如下資訊完成配置,然後單擊下一步。

配置項

說明

公钥类型

選擇用於加密金鑰材料的公開金鑰類型。支援以下選項:

RSA_2048:使用RSA 2048位公開金鑰。

密碼編譯演算法

選擇密碼編譯演算法。支援以下選項:

RSAES_OAEP_SHA_256(推薦):使用RSA OAEP填充和SHA-256雜湊演算法。

RSAES_PKCS1_V1_5:使用RSA PKCS#1 v1.5填充。

包装密钥格式

選擇下載的封裝密鑰格式,支援der(預設)或pem格式。

下載封裝公開金鑰和匯入令牌:匯入密鑰材料的參數包含封裝公開金鑰和匯入令牌,封裝公開金鑰用於加密金鑰材料,在匯入處理程序中保護密鑰材料,匯入令牌用於匯入密鑰材料。

公钥格式:

der格式:下載後檔案名稱預設為WrappingPublicKey**bin。

pem格式:下載後檔案名稱預設為WrappingPublicKey**.pem。

匯入令牌:下載後檔案名稱預設為ImportToken***.txt。

重要匯入令牌的有效期間為24小時,在有效期間內可以重複使用,失效後需要擷取新的匯入令牌和公開金鑰。

封裝公開金鑰和匯入令牌必須配套使用。即不允許下載兩次封裝公開金鑰和匯入令牌,使用其中一個的封裝公開金鑰,另一個的匯入令牌。

使用封裝公開金鑰加密密鑰材料:本文以使用OPENSSL產生RSA_2048演算法的密鑰材料為例。

建立一個RSA_2048演算法的目標非對稱金鑰私密金鑰,並且將私密金鑰轉為PKCS#8格式。

openssl genrsa -out TakPrivPkcs1.pem 2048 openssl pkcs8 -topk8 -inform PEM -in TakPrivPkcs1.pem -outform der -nocrypt -out TakPrivPkcs8.bin建立一個AES_256演算法的瞬時密鑰(ESK)。

openssl rand -out EskAes256.bin 32使用加密金鑰公開金鑰(IWKpub)加密瞬時密鑰(ESK),得到瞬時密鑰密文(Cipher(ESK))。加密時採用RSAES OAEP標準加密,其中MGF1和雜湊演算法為SHA256。

openssl pkeyutl -encrypt -pubin -inkey PublicKey.pem -in EskAes256.bin -pkeyopt \ rsa_padding_mode:oaep -pkeyopt rsa_oaep_md:sha256 -pkeyopt rsa_mgf1_md:sha256 -out \ CipherEsk.bin說明請將PublicKey.pem替換為您在Key Management Service控制台下載的公開金鑰檔案的名稱。

使用瞬時密鑰(ESK)加密目標非對稱金鑰私密金鑰(TAKpriv),產生目標非對稱金鑰的私密金鑰密文(Cipher(TAKpriv))。加密模式為ECB,填充模式為PKCS#7 Padding。

xxd -l 32 -c 32 -ps EskAes256.bin | xargs -I {} openssl enc -aes-256-ecb -e -K {} -in \ TakPrivPkcs8.bin -nosalt -out CipherTakPriv.bin按照Cipher(ESK) || Cipher(TAKpriv)格式組裝結果資料,再進行Base64編碼。

cat CipherEsk.bin CipherTakPriv.bin > EncryptedKeyMaterial.bin openssl enc -e -base64 -A -in EncryptedKeyMaterial.bin -out EncryptedKeyMaterial_base64.txt說明EncryptedKeyMaterial_base64.txt即為可匯入KMS的密鑰材料檔案。

匯入遷移密鑰材料:在匯入密鑰材料頁面,參考如下資訊完成配置,然後單擊確定。

重要遷移用密鑰材料的有效期間是21天,若超出時間未執行遷移操作,需重新匯入。

配置項

說明

密钥材料格式

選擇上傳的密鑰材料格式,支援base64(預設)或bin格式。

包装后的密钥材料

上傳使用封裝祕密金鑰加密後的密鑰材料檔案。

匯入令牌

上傳在步驟4中下載的匯入令牌檔案。

设定到期时间

設定密鑰材料的到期時間。支援以下選項:

永久有效(預設):密鑰材料永不到期。

自訂:自訂密鑰材料的到期時間,到期後系統將在對應日期GMT+8 00:00刪除密鑰材料。

執行遷移:返回迁移信息列表頁,單擊目標HSM BYOK所在地區,單擊操作列的迁移,在迁移资源頁簽完成各項配置。

实例类型:硬件管理实例。

迁移资源:選擇手動選擇遷移資源,並勾選目標HSM BYOK密鑰的资源名称。

常見異常處理

"current hardware BYOK key was not imported for migration":說明HSM BYOK密鑰尚未匯入遷移用密鑰材料,需要先完成本章節的密鑰材料匯入操作。

"current hardware BYOK key material is expired, please reimport":說明遷移用密鑰材料已到期(超過21天未使用),需要重新匯入密鑰材料。

三、遷移後操作

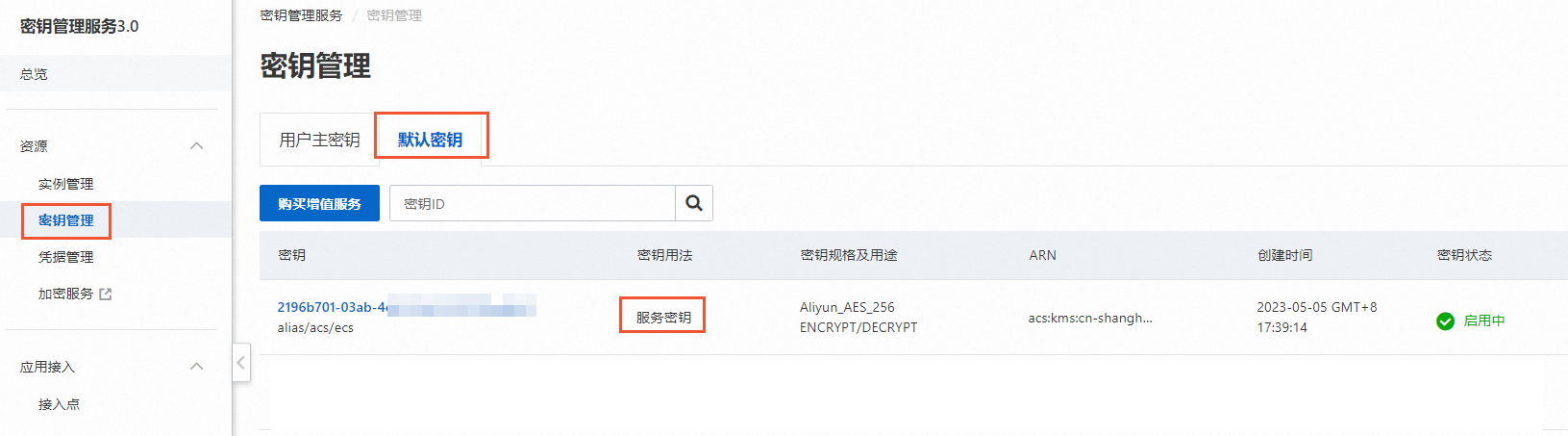

登入新版控制台,查看並確認遷移後的資源。

服務密鑰

單擊密钥管理頁面,在頂部功能表列選擇地區。

單擊默认密钥頁簽,確認密钥用法列為服务密钥的密鑰是否包含您的服務密鑰。

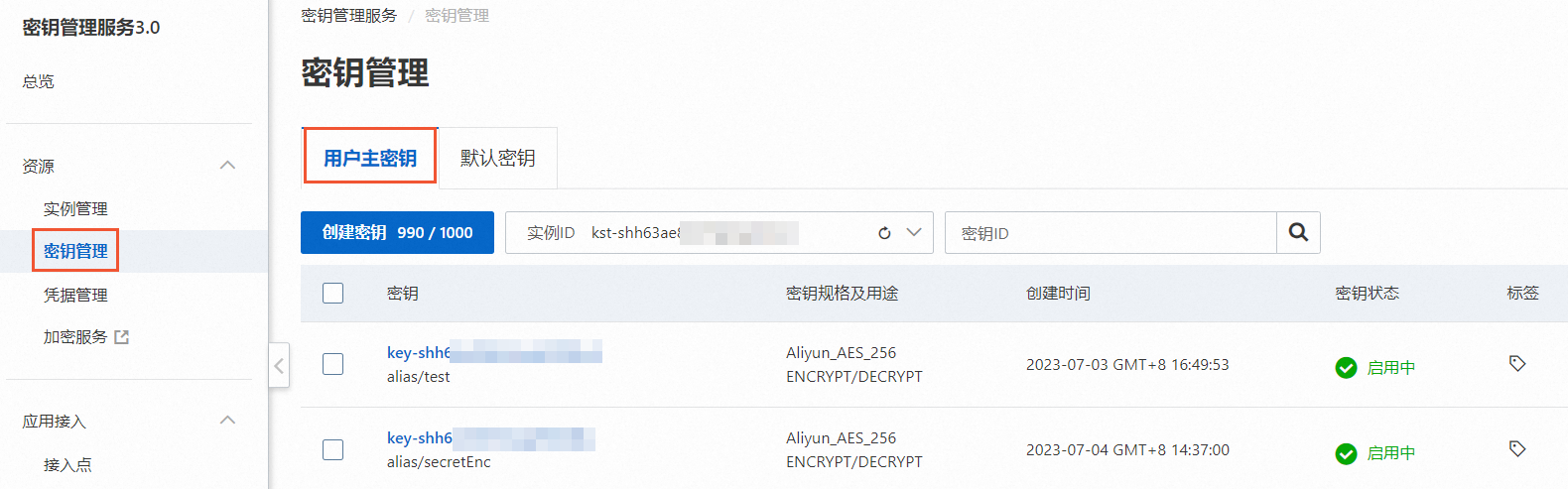

使用者主要金鑰

單擊密钥管理頁面,在頂部功能表列選擇地區。

單擊用户主密钥頁簽,確認是否包含遷移後的使用者主要金鑰。

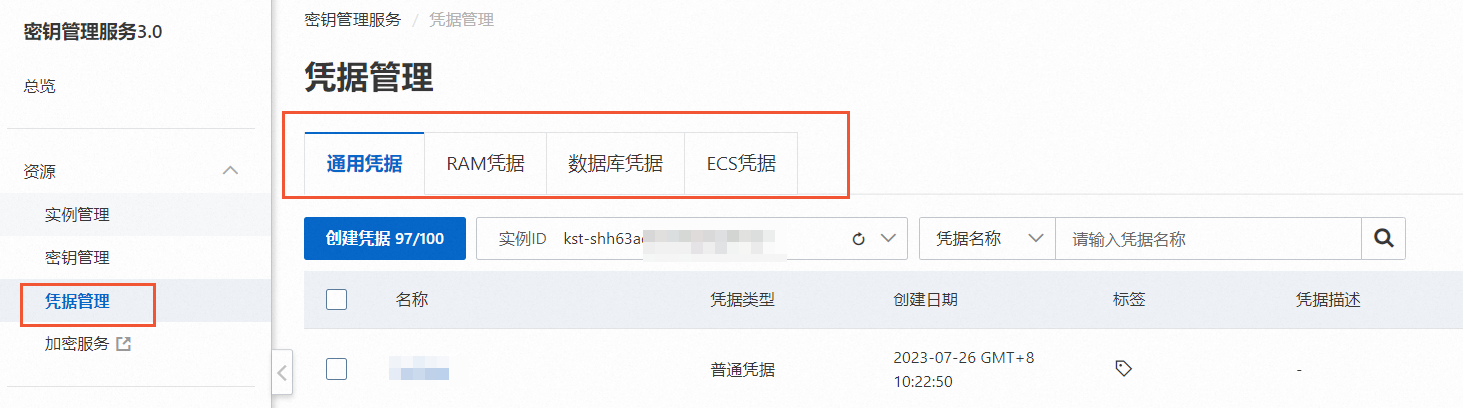

憑據

單擊凭据管理頁面,在頂部功能表列選擇地區。

選擇KMS執行個體,確認是否包含遷移後的憑據。

如果您通過Terraform使用KMS,請務必修改Terraform配置。具體操作,請參見Terraform情境下遷移後修改配置。

四、遷移監控

為確保密鑰遷移過程平穩、可觀察、可回溯,建議在遷移前後及切換過程中,結合阿里雲監控(CloudMonitor)、Log Service SLS 及Action Trail(ActionTrail),對共用網關和專屬網關進行全面的監控觀測。以下是關鍵觀測點和操作建議。

遷移前:觀察共用網關監控大盤

在密鑰遷移完成但尚未切換 Endpoint 之前,所有 KMS 請求仍通過共用網關處理。此時應重點關注共用網關的穩定性與效能表現。

觀測目標:確認遷移操作未對共用網關造成異常負載或錯誤。

觀測指標:

請求時延:觀察是否有明顯上升趨勢。

錯誤碼分布(如:4XX,5XX等):確認無異常錯誤突增。

QPS/TPS 趨勢:對比遷移前後流量是否一致,避免誤操作導致請求激增或中斷。

查看路徑:

方式一:登入新版控制台,在總覽頁面,查看共享网关監控大盤。如請求延時、錯誤碼等。

方式二:登入CloudMonitor控制台,選擇產品監控,搜尋Key Management Service,查看共用網關監控大盤。

說明建議在遷移前記錄各項基準指標,作為對比依據。

遷移後:同步觀察共用網關與專屬網關監控大盤

切換 Endpoint 前:持續觀察共用網關。儘管密鑰已遷移至專屬執行個體,但在未切換用戶端 Endpoint 之前,請求仍走共用網關。此時共用網關會將請求透明轉寄至後端專屬執行個體。

切換 Endpoint 後:同步觀測共用網關與專屬網關。當用戶端完成 Endpoint 切換,請求將直接通過專屬網關訪問專屬執行個體。此時需同時監控兩個網關:

網關類型

觀測重點

查看方式

專屬網關

錯誤碼

請求時延變化

QPS 是否符合預期

CloudMonitor:KMS 專屬網關監控大盤

共用網關

原有業務請求是否已完全切走

是否仍有殘留請求或異常調用

觀察對應地區的共用網關大盤

說明異常判斷標準:

若專屬網關出現大量 Throttling 錯誤,需調整執行個體規格或限流策略。

若共用網關仍有高頻率請求,說明部分用戶端未完成 Endpoint 切換,需排查。

日誌級觀測:通過 SLS 分析詳細訪問日誌

為了實現更細粒度的請求追蹤與問題定位,建議啟用以下日誌採集功能:

專屬網關訪問日誌:

可通過購買專屬網關日誌分析增值服務,將日誌自動投遞至 SLS(Log Service)。

支援按密鑰ID、使用者主帳號、API 介面、響應狀態代碼等欄位進行查詢與分析。

共用網關詳細訪問日誌:

啟用Action Trail(ActionTrail),並將事件軌跡 投遞至指定 SLS Logstore。

通過查詢

EventName = "Decrypt"、ResourceType = "KMS"等條件,分析具體請求行為。結合

ErrorCode欄位判斷失敗原因,例如許可權不足、密鑰不存在等。

建議監控策略

階段

監控重點

工具

遷移前

共用網關穩定性

CloudMonitor大盤

切換中

請求成功率、時延突變

即時監控 + SLS 警示

遷移後

專屬網關健康狀態

專屬網關大盤 + SLS 日誌

全過程

異常錯誤碼趨勢

Action Trail + SLS 彙總分析