大型集團企業對部分員工(特別是業務開發)的許可權管理,一般交由所在的分公司或業務部門自行管理,減少中心營運團隊的工作量。您可以指定某個雲SSO使用者作為某部門的許可權管理員,限制該許可權管理員僅能為所屬部門使用者授予資源存取權限,以此實現分級授權。

前提條件

操作步驟

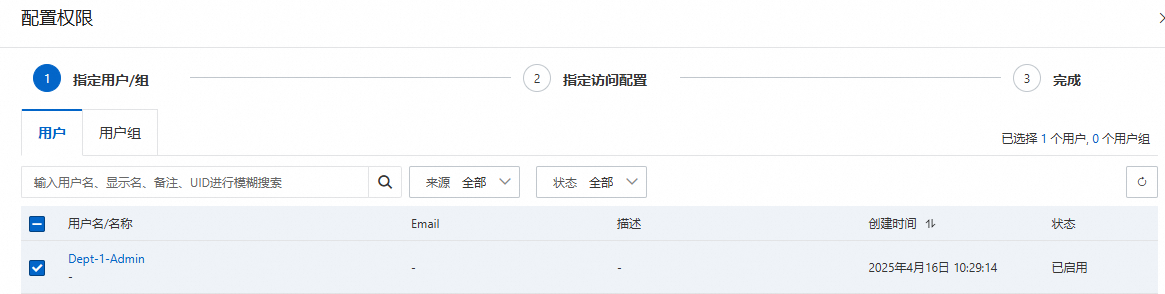

本文將提供一個樣本,建立一個雲SSO使用者(Dept-1-Admin)作為資源夾(Dept-1)的許可權管理員,僅能對資源夾(Dept-1)中的RD帳號進行授權操作。

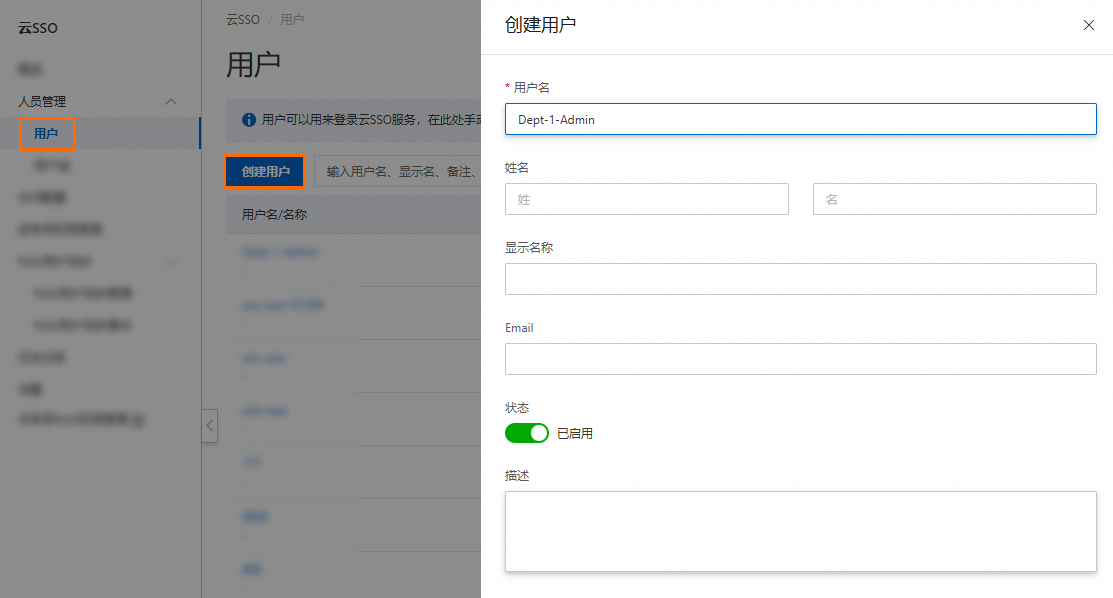

建立雲SSO使用者(Dept-1-Admin),並為其設定登入密碼。

具體操作,請參見建立使用者。

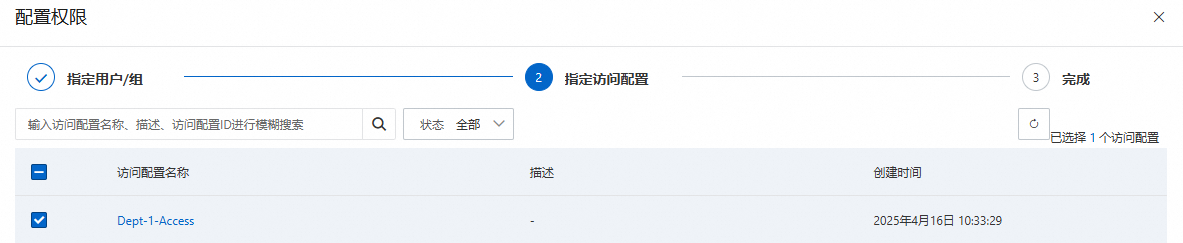

建立訪問配置(Dept-1-Access)。

具體操作,請參見建立訪問配置。

僅配置內建策略,如下提供兩個內建策略樣本,您可以根據情況選擇使用。

樣本一

雲SSO使用者(Dept-1-Admin)不能管理(建立、修改、刪除)雲SSO使用者,只能為雲SSO使用者授予指定RD帳號的許可權。

策略內容包含擷取RD帳號、雲SSO使用者和雲SSO訪問配置資訊的所有讀許可權,以及授權給指定RDPath的許可權。

{ "Version": "1", "Statement": [ { "Effect": "Allow", "Action": [ "resourcemanager:GetResourceDirectory", "resourcemanager:ListParents", "resourcemanager:ListChildrenForParent", "resourcemanager:ListAncestors", "resourcemanager:ListAccountRecordsForParent", "resourcemanager:GetFolder", "resourcemanager:GetAccount", "resourcemanager:ListAuthorizedFolders", "resourcemanager:ListAccounts", "resourcemanager:ListAccountsForParent", "resourcemanager:ListFoldersForParent" ], "Resource": "*" }, { "Effect": "Allow", "Action": [ "ram:ListPolicies", "ram:GetPolicyVersion", "ram:ListPolicyVersions", "ram:GetPolicy" ], "Resource": "acs:ram:*:system:policy/*" }, { "Effect": "Allow", "Action": [ "cloudsso:Get*", "cloudsso:List*", "cloudsso:CheckRDFeaturePrerequisite" ], "Resource": "*" }, { "Effect": "Allow", "Action": [ "cloudsso:CreateAccessAssignment", "cloudsso:DeleteAccessAssignments", "cloudsso:DeprovisionAccessConfiguration", "cloudsso:ProvisionAccessConfiguration", "cloudsso:CreateUserProvisioning", "cloudsso:DeleteUserProvisioning", "cloudsso:GetUserProvisioningRdAccountStatistics", "cloudsso:GetUserProvisioning", "cloudsso:UpdateUserProvisioning", "cloudsso:GetUserProvisioningStatistics", "cloudsso:PreCheckForCreateUserProvisioning", "cloudsso:DeleteUserProvisioningEvent", "cloudsso:GetUserProvisioningEvent", "cloudsso:RetryUserProvisioningEvent", "cloudsso:GetTask", "cloudsso:GetTaskStatus" ], "Resource": "*", "Condition": { "StringLike": { "acs:RDManageScope": [ "rd-3G****/r-Wm****/fd-Ca2****Q3Y/*" ] } } } ] }樣本二

雲SSO使用者(Dept-1-Admin)既可以管理(建立、修改、刪除)雲SSO使用者,又可以為雲SSO使用者授予指定RD帳號的許可權。

策略內容包含擷取RD帳號、雲SSO使用者和雲SSO訪問配置資訊的所有讀許可權、管理雲SSO使用者的寫入權限,以及授權給指定RDPath的許可權,不包括管理雲SSO使用者組的許可權。

{ "Version": "1", "Statement": [ { "Effect": "Allow", "Action": [ "resourcemanager:GetResourceDirectory", "resourcemanager:ListParents", "resourcemanager:ListChildrenForParent", "resourcemanager:ListAncestors", "resourcemanager:ListAccountRecordsForParent", "resourcemanager:GetFolder", "resourcemanager:GetAccount", "resourcemanager:ListAuthorizedFolders", "resourcemanager:ListAccounts", "resourcemanager:ListAccountsForParent", "resourcemanager:ListFoldersForParent" ], "Resource": "*" }, { "Effect": "Allow", "Action": [ "ram:ListPolicies", "ram:GetPolicyVersion", "ram:ListPolicyVersions", "ram:GetPolicy" ], "Resource": "acs:ram:*:system:policy/*" }, { "Effect": "Allow", "Action": [ "cloudsso:Get*", "cloudsso:List*", "cloudsso:CheckRDFeaturePrerequisite", "cloudsso:CreateUser", "cloudsso:UpdateUser", "cloudsso:UpdateUserStatus", "cloudsso:DeleteUser", "cloudsso:ResetUserPassword", "cloudsso:DeleteMFADeviceForUser", "cloudsso:UpdateUserMFAAuthenticationSettings" ], "Resource": "*" }, { "Effect": "Allow", "Action": [ "cloudsso:CreateAccessAssignment", "cloudsso:DeleteAccessAssignments", "cloudsso:DeprovisionAccessConfiguration", "cloudsso:ProvisionAccessConfiguration", "cloudsso:CreateUserProvisioning", "cloudsso:DeleteUserProvisioning", "cloudsso:GetUserProvisioningRdAccountStatistics", "cloudsso:GetUserProvisioning", "cloudsso:UpdateUserProvisioning", "cloudsso:GetUserProvisioningStatistics", "cloudsso:PreCheckForCreateUserProvisioning", "cloudsso:DeleteUserProvisioningEvent", "cloudsso:GetUserProvisioningEvent", "cloudsso:RetryUserProvisioningEvent", "cloudsso:GetTask", "cloudsso:GetTaskStatus" ], "Resource": "*", "Condition": { "StringLike": { "acs:RDManageScope": [ "rd-3G****/r-Wm****/fd-Ca2****Q3Y/*" ] } } } ] }在RD管理帳號上授權。

具體操作,請參見在RD帳號上授權。

結果驗證

雲SSO使用者(Dept-1-Admin)登入雲SSO使用者門戶。

具體操作,請參見登入雲SSO使用者門戶並訪問阿里雲資源。

嘗試為資源夾(Dept-1)中的RD帳號授權。

如果為資源夾(Dept-1)中的RD帳號授權成功,為其他資源夾下的RD帳號授權失敗,則符合預期。

說明您能看到整個資來源目錄結構樹,但是只能對有許可權的資源夾下的RD帳號授權成功。