WAF の保護構成モジュールでは、コア保護ルール、HTTP フラッド保護、Bot 管理などの複数のセキュリティ機能を組み合わせて、SQL インジェクション、クロスサイトスクリプティング (XSS)、HTTP フラッド攻撃、悪意のあるボットなどから防御できます。

仕組み

保護対象および保護対象グループ:ドメイン名またはクラウドサービスインスタンスを WAF にオンボードすると、システムが自動的にその保護対象を作成します。複数の保護対象を保護対象グループにまとめて、一元管理できます。

保護モジュール:WAF は、コア保護ルール、API セキュリティ、Bot 管理など、さまざまな脅威カテゴリに対応するモジュールを提供しています。保護テンプレートを作成してモジュールを有効化し、ニーズに応じてモジュールを選択してください。

保護テンプレート:保護テンプレートは、何を検出し、誰を保護するかを定義します。各テンプレートは以下の 3 つの要素で構成されます。

テンプレートタイプ:デフォルト保護テンプレート(現在および今後作成されるすべての保護対象に自動適用)または カスタム保護テンプレート(指定したオブジェクトにのみ適用)のいずれかです。

保護ルール:各脅威に対する検出ロジックと応答アクションです。

適用対象:テンプレートが適用される保護対象または保護対象グループです。

構成手順

WAF は、オンボードされたリソースに対して自動的に保護対象を作成します。これらは 保護構成 > 保護対象 ページで確認できます。

ビジネス要件に基づいて保護モジュールを選択します。たとえば、カスタムルール モジュールを使用するには、新しい保護テンプレートを作成します。詳細については、「保護テンプレートの作成」をご参照ください。

テンプレートに保護ルールを追加します。詳細については、「保護テンプレートへの保護ルールの追加」をご参照ください。

テンプレートを適用する保護対象を選択します。詳細については、「保護テンプレートの適用対象の設定」をご参照ください。

サポートされる保護モジュール

サポートされるモジュールは WAF エディションによって異なります。たとえば、サブスクリプション Basic エディションではピークトラフィック速度制限がサポートされていません。詳細については、「エディション比較」をご参照ください。

コア Web 保護 - 共通

| 保護モジュール | 利用シーンと推奨事項 | 初期状態 |

|---|---|---|

| Core Protection Rule | Alibaba Cloud のビルトインルールセットを使用して、一般的な Web 攻撃(SQL インジェクション、XSS、コード実行、WebShell アップロード、コマンドインジェクションなど)をブロックします。デフォルト設定を維持し、誤検知が発生した場合にのみ調整してください。 | 初期デフォルト保護テンプレートが含まれており、デフォルトで ブロック アクションが有効になっています。すべてのオンボード済みリソースが自動的に保護されます。 |

| Protection Rule Group (レガシー WAF のみ) 説明 このモジュールはエンジン構成機能にスペックアップされています。詳細については、「お知らせ」をご参照ください。 | Web アプリケーション保護ルールで参照されるルールグループです。デフォルト設定を維持してください。 | 中間、厳格、緩和の 3 種類のルールグループが含まれています。中間ルールグループがデフォルトで有効になっています。誤検知や偽陰性が発生した場合は、手動でルールグループを切り替えてください。 |

| IP Blacklist | 頻繁に悪意のあるリクエストを送信している IP アドレスを特定した場合、それらをブロックするためにブラックリストに追加します。 | 初期保護テンプレートはありません。 |

| Custom Rules | 柔軟なマッチング条件とルールアクションを使用して、個別にカスタマイズされた保護ポリシーを構築し、特定の攻撃(悪意のある呼び出し、攻撃リクエスト、高頻度スキャンなど)をブロックします。 | — |

| Geo-blocking | 特定のリージョンからのすべての IP アドレスをワンクリックでブロックします。正当なビジネストラフィックがないリージョンに最適です。 | — |

| Scanning Protection | スキャン動作およびスキャナーシグネチャを識別して、大規模なスキャン試行をブロックし、侵入リスクおよび不要なトラフィックを軽減します。 | サブスクリプション Advanced、Enterprise、Ultimate エディション:初期デフォルトテンプレートがデフォルトで有効。その他のエディション:初期テンプレートなし。 |

| HTTP Flood Protection | ビルトインアルゴリズムを使用して HTTP フラッド攻撃を軽減します。カスタムルール と組み合わせることで、より効果的になります。 | — |

コア Web 保護 - その他

| 保護モジュール | 利用シーンと推奨事項 | 初期状態 |

|---|---|---|

| Custom Response | リクエストがブロックされた際に WAF がクライアントに返すブロックページのスタイルおよびコンテンツをカスタマイズします。 | 初期保護テンプレートはありません。 |

| Website Tamper Protection | 保護対象ページをロックして、悪意のある改ざんを防止します。ロックされたページへのリクエストには、WAF がキャッシュされたページを返します。 | — |

| Data Leakage Prevention | サーバーの応答(エラーページやキーワードを含む)に含まれる個人情報(例:身分証明書番号、銀行カード番号など)をマスクします。 | — |

| Peak Traffic Throttling | URL およびリージョンごとに QPS を制限したり、速度制限比率を設定したりします。大規模イベントによるトラフィックスパイク時にオリジンサーバーの可用性を維持するために使用します。 | — |

ホワイトリスト

他のモジュールとは異なり、ホワイトリスト モジュールは、特定の特徴を持つリクエストをブロックするのではなく許可します。一致したリクエストは、すべてまたは特定の保護モジュールによる検出をバイパスします。既知の信頼できるソース(例:運用管理用 IP アドレス)をホワイトリストに追加してください。

初期状態:ルールが未定義の初期デフォルトテンプレートが含まれており、デフォルトで有効になっています。

高度な保護

| 保護モジュール | 利用シーンと推奨事項 | 初期状態 |

|---|---|---|

| API Security | API(モバイルアプリなど)を不正アクセスおよびデータ漏えいから保護します。API アセットを自動的に検出し、リスクを特定して、修正提案およびコンプライアンスリファレンスを提供します。 | N/A |

| Bot Management | トラフィック分析に基づいて精密な保護ポリシーを作成し、自動化された脅威(データスクレイピング、詐欺、迷惑メール登録、転売行為、クーポン不正利用、SMS インターフェイスの乱用など)を阻止します。サーバーロードを軽減し、重要なデータ資産を保護します。 | 初期保護テンプレートはありません。 |

| Critical Event Protection | 重要なビジネスイベントの期間中に、カスタマイズされた防御を提供します。 | — |

| AI Application Protection | インターネットに公開された AI アプリケーションをプロンプトインジェクションおよび非準拠のコンテンツ生成から保護します。高リスクリクエストを自動的に識別して攻撃をブロックし、モデル出力のセキュリティとコンプライアンスを確保します。 | — |

WAF 保護の無効化

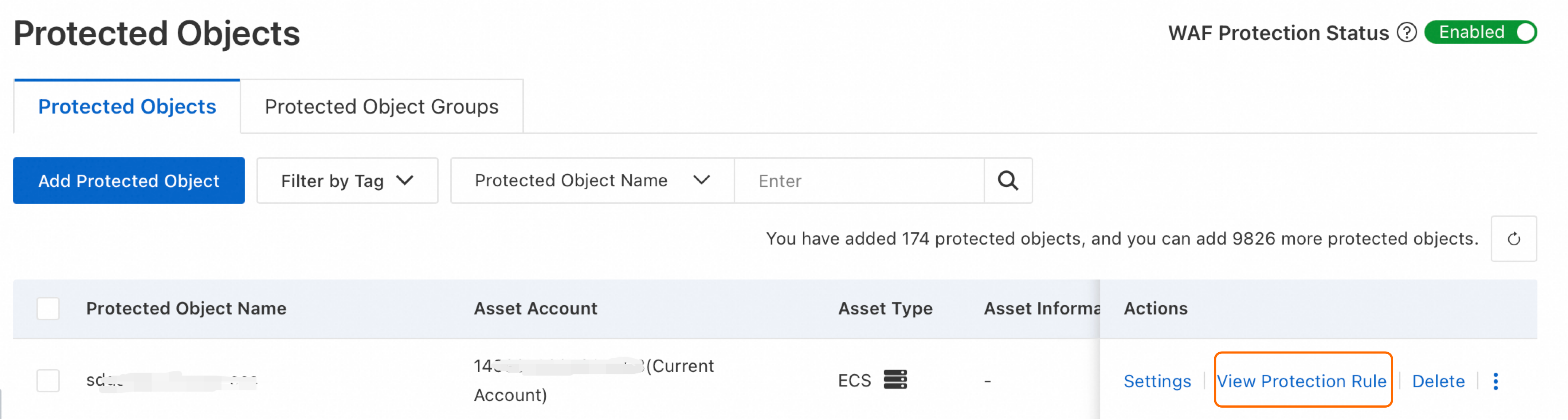

WAF を一時的にバイパスするには、保護対象 ページの右上にある WAF 保護ステータス スイッチをオフにしてください。

スイッチをオフにすると、ご利用の Web サイトへのトラフィックは WAF 保護エンジンをバイパスし、ログも記録されなくなります。WAF を一時的に停止する必要がある操作(緊急テストなど)が完了したら、アセットの露出リスクを低減するために、速やかにスイッチを再度オンにしてください。

課金:従量課金 WAF インスタンスの場合、このスイッチをオフにしても、機能料金、基本リクエスト料金、および API セキュリティが有効になっている場合は API セキュリティトラフィック料金が引き続き発生します。

API セキュリティ:API セキュリティモジュールの検出は、このスイッチの影響を受けません。

サポート外の構成:この機能は、クラウドネイティブモードでオンボードされた Microservices Engine (MSE) および Function Compute (FC) インスタンスではサポートされていません。ハイブリッドクラウド接続の場合は、特定のバージョンが必要です。アカウントマネージャーにお問い合わせください。

複数の保護テンプレートの管理

モジュール内で複数の保護テンプレートを定義して、異なるオブジェクトに独立したルールを適用できます。WAF は以下の 2 種類のテンプレートタイプをサポートしています。

| テンプレートタイプ | 説明 | 利用シーン |

|---|---|---|

| デフォルト保護テンプレート | デフォルトで、現在および今後作成されるすべての保護対象および保護対象グループに適用されます。特定のオブジェクトを手動で除外(「無効」と設定)できます。各保護モジュールにつき、デフォルト保護テンプレートは 1 つしか作成できません。 | グローバルに適用される汎用的な保護ルールを展開します。 |

| カスタム保護テンプレート | 手動で指定した保護対象または保護対象グループにのみ適用されます。 | ログインエンドポイントや支払いエンドポイントなど、特定のビジネスシナリオ向けのターゲットを絞ったルールを展開します。 |

すべてのテンプレートで保護対象が「無効」と設定されている場合、そのオブジェクトは WAF によって保護されません。

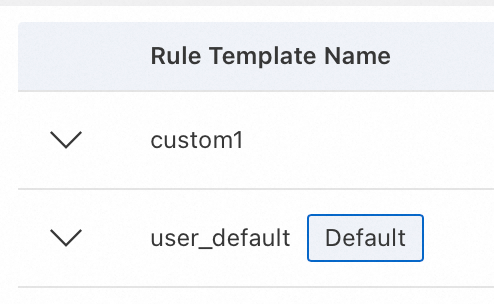

デフォルト保護テンプレートにはDefaultというラベルが付与されています。このラベルのないテンプレートはカスタム保護テンプレートです。

デフォルト保護テンプレートをサポートするモジュール:Core Protection Rule、ホワイトリスト、IP Blacklist、カスタムルール、HTTP Flood Protection、Custom Response、Scanning Protection、Geo-blocking、Peak Traffic Throttling。

デフォルト保護テンプレートをサポートしないモジュール:これらのモジュールで作成されるすべてのテンプレートはカスタムテンプレートです。適用対象を手動で指定する必要があります。

単一の保護対象への複数テンプレートの適用

以下のモジュールでは、単一の保護対象または保護対象グループに複数の保護テンプレートを関連付けられます:ホワイトリスト、IP Blacklist、カスタムルール、Bot Management、Prompt Injection Protection。

上記のモジュールでは、オブジェクトをカスタムテンプレートに関連付けても、デフォルトテンプレートの適用範囲から自動的に削除されません。オブジェクトは、デフォルトテンプレートおよび関連付けられたすべてのカスタムテンプレートの両方によって同時に保護されます。

複数テンプレートをサポートしないモジュール(例:Core Protection Rule)では、オブジェクトをカスタムテンプレートに関連付けると、自動的にデフォルトテンプレートの適用範囲から削除されます。

例 1:新規および既存オブジェクトに対する異なる保護モード

シナリオ:新しくオンボードされたオブジェクトには モニター モード(ブロックせずに攻撃をログに記録)を適用し、既存のオブジェクトには引き続き ブロック モードを維持したい場合。

Core Protection Rule モジュールには、すべての新規オンボードオブジェクトに ブロック アクションを適用する初期デフォルトテンプレートが含まれています。

手順:

デフォルト保護テンプレートの アクション を モニター に設定します。

Core Protection Rule テンプレート(カスタム保護テンプレート)を作成し、その アクション を ブロック に設定して、適用対象 を現在保護されているすべてのオブジェクトに設定します。

例 2:特定のオブジェクト向けホワイトリストルールの追加

シナリオ:すべての保護対象に対して IP1 を許可し、さらに特定のオブジェクトに対してのみ IP2 を許可したい場合。

ホワイトリストモジュールには、すべてのオブジェクトに対してデフォルトで有効になっている初期デフォルトテンプレート(ルール未定義)が含まれています。

手順:

デフォルトテンプレートに

IP1を許可するルールを追加します。デフォルトで、すべての保護対象および保護対象グループが選択されています。IP2を許可するホワイトリストテンプレート(カスタム保護テンプレート)を作成し、適用対象 を特定の保護対象に設定します。

よくある質問

保護対象を手動で構成しなければならないのはどのような場合ですか?

以下の 2 つの状況で、保護対象を手動で追加する必要があります。

同一クラウドインスタンス上の複数ドメイン(クラウドネイティブモード):複数のドメインが同じクラウドインスタンスに解決されるが、それぞれ異なる保護ルールが必要な場合、各ドメインを個別の保護対象として追加します。詳細については、「保護対象の手動追加」をご参照ください。

高度な機能の構成:WAF クッキーの発行、WAF デコード、アカウント抽出設定を変更する必要がある場合、保護対象を手動で構成します。詳細については、「保護対象の高度な保護動作の構成」をご参照ください。

保護が正常に動作していることを確認する方法を教えてください。

保護対象 ページに移動し、対象オブジェクトを見つけ、操作 列の 保護ルールの表示 をクリックします。コア Web 保護 ページで、そのオブジェクトに適用されている保護ルールを確認します。テンプレートが表示されない場合は、構成が無効です。適用対象 設定を確認してください。

正当なリクエストがブロックされてしまった場合はどうすればよいですか?

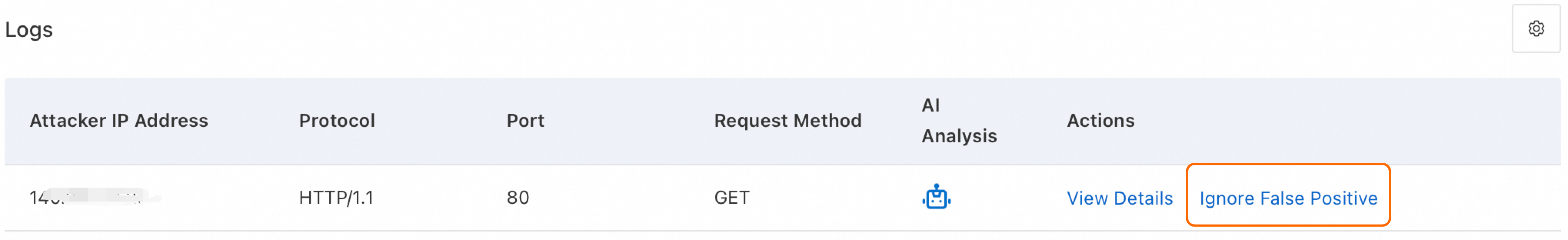

検知と対応 > セキュリティレポート に移動します。時間、クライアント IP、または URL で検索して、どの保護モジュールおよびルールがブロックをトリガーしたかを特定します。

ログ で該当リクエストを見つけ、操作 列の 誤検知を無視 をクリックして、ホワイトリストルールを作成します。