ポリシーベースルートを作成すると、VPN Gateway は送信元と宛先の IP アドレスに基づいてトラフィックをルートに照合し、それに応じてトラフィックを転送します。

前提条件

ポリシーベースルートを設定する前に、VPN Gateway の IPsec 接続を作成する必要があります。詳細については、「シングルトンネルモードでの IPsec 接続の作成」または「VPN Gateway の IPsec 接続の作成」をご参照ください。

制限事項

宛先 CIDR ブロックが 0.0.0.0/0 のポリシーベースルートは追加できません。

宛先 CIDR ブロックが 100.64.0.0/10、100.64.0.0/10 のサブネット、または 100.64.0.0/10 を含む CIDR ブロックであるポリシーベースルートを追加しないでください。このようなルートは、コンソールでの IPsec 接続のステータス表示を妨げたり、IPsec ネゴシエーションの失敗を引き起こしたりする可能性があります。

ポリシーベースルートは、宛先ベースルートおよび BGP ルートよりも優先されます。

ポリシーベースルートの照合

新しく作成された VPN Gateway は、ポリシーベースルートのポリシー優先度をサポートしています。既存の VPN Gateway がこの機能をサポートしていない場合は、「ポリシー優先度がない場合のポリシーベースルートの照合ルール」をご参照ください。

VPN Gateway をアップグレードすることを推奨します。アップグレード後、ご利用の VPN Gateway はデフォルトでポリシー優先度をサポートします。詳細については、「VPN Gateway のアップグレード」をご参照ください。

ポリシー優先度がある場合

VPN Gateway は、以下のルールに基づいてトラフィックをポリシーベースルートと照合します。

システムは、ポリシー優先度の降順でポリシーベースルートを評価します。値が小さいほど、優先度が高くなります。トラフィックは、最初に一致したルートに基づいて転送されます。

VPN Gateway にアクティブ/スタンバイルートが設定されている場合、アクティブルートのみが評価されます。どちらのルートがアクティブであるかは、以下のルールによって決定されます。

アクティブルートに関連付けられた IPsec 接続が正常である場合 (IPsec ネゴシエーションが成功し、ヘルスチェックが正常)、システムはアクティブルートを使用し、スタンバイルートを無視します。

アクティブルートの IPsec 接続に障害が発生し (IPsec ネゴシエーションの失敗またはヘルスチェックの異常)、スタンバイルートの接続が正常である場合、システムはスタンバイルートを使用し、アクティブルートを無視します。

アクティブルートとスタンバイルートの両方の IPsec 接続に障害が発生した場合、システムはデフォルトでアクティブルートを使用します。

トラフィックが同じポリシー優先度を持つ複数のポリシーベースルートに一致する場合、システムはルートを順次評価します。トラフィックは、最初に一致したルートに基づいて転送されます。

シーケンスは、ルートがシステムに適用された時間によって決まります。通常、先に設定されたルートが先に適用されます。ただし、この順序は保証されません。後から設定されたルートが先に適用され、先に設定されたルートよりも評価順序が高くなることがあります。

設定に関する推奨事項

トラフィックが期待どおりに転送されるように、各ポリシーベースルートに一意のポリシー優先度を割り当てることを推奨します。これにより、トラフィックは 1 つのルートにのみ一致するようになります。

アクティブ/スタンバイのルートペアを設定する必要がある場合は、両方のルートに同じポリシー優先度を割り当てることを推奨します。

例

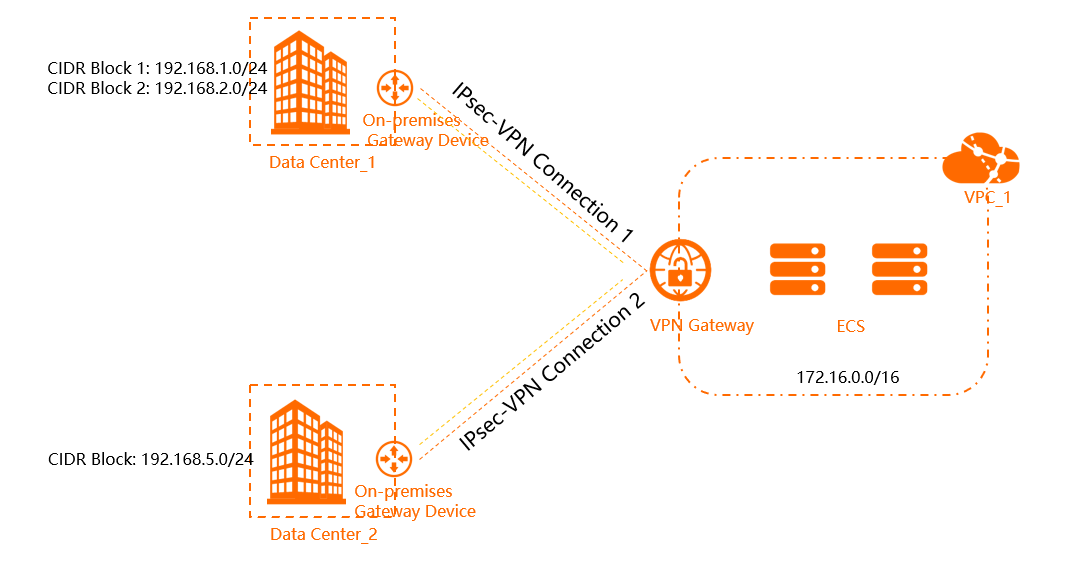

上の図に示すように、データセンター 1 は IPsec 接続 1 を介して VPC 1 に接続し、データセンター 2 は IPsec 接続 2 を介して VPC 1 に接続します。CIDR ブロックは次のとおりです:データセンター 1 は 192.168.1.0/24 と 192.168.2.0/24 を使用し、データセンター 2 は 192.168.5.0/24 を使用し、VPC 1 は 172.16.0.0/16 を使用します。

まず、VPC 1 からデータセンター 2 へのルートを設定します。次に、宛先 CIDR ブロックを 192.168.0.0/21 に集約して、VPC 1 からデータセンター 1 へのルートを設定します。両方のルートに同じポリシー優先度を割り当てます。しかし、システムは設定した順序でルートを適用しない可能性があり、以下に示すように、ポリシーベースルートテーブルでの評価シーケンスが変更されます。

シーケンス | ポリシー優先度 | 適用時間 | 宛先 CIDR ブロック | 送信元 CIDR ブロック | ネクストホップ |

1 | 10 | 2022-12-01:12:01:01 | 192.168.0.0/21 | 172.16.0.0/16 | IPsec 接続 1 |

2 | 10 | 2022-12-01:12:01:02 | 192.168.5.0/24 | 172.16.0.0/16 | IPsec 接続 2 |

システムへの適用時間は、バックエンドで使用するためにシステムによって記録されるもので、VPN Gateway コンソールには表示されません。ここでは説明のためにのみ表示しています。

両方のポリシーベースルートのポリシー優先度が同じであるため、VPN Gateway は VPC 1 からデータセンター 2 へトラフィックを転送する際に、それらを順次評価します。トラフィックはシーケンスの最初のルート (192.168.0.0/21 宛) に一致します。その結果、データセンター 2 宛のトラフィックが誤って IPsec 接続 1 を介してデータセンター 1 に送信されます。

このシナリオでは、ルートの適用時間が予測できないため、トラフィックが誤って転送されます。これを防ぐには、ルートに異なるポリシー優先度を割り当てます。これにより、適用シーケンスに関係なく、トラフィックは 1 つのルートにのみ一致するようになります。

この例では、次の表に示すようにルートを設定することを推奨します。シーケンス番号 1 のルートが先に適用されますが、ポリシー優先度は低く (20) なっています。VPN Gateway が VPC 1 からデータセンター 2 へトラフィックを転送する際、トラフィックはより高いポリシー優先度 (10) を持つシーケンス番号 2 のルートに一致します。その後、トラフィックは正しくデータセンター 2 に転送されます。

シーケンス | ポリシー優先度 | 適用時間 | 宛先 CIDR ブロック | 送信元 CIDR ブロック | ネクストホップ |

1 | 20 | 2022-12-01:12:01:01 | 192.168.0.0/21 | 172.16.0.0/16 | IPsec 接続 1 |

2 | 10 | 2022-12-01:12:01:02 | 192.168.5.0/24 | 172.16.0.0/16 | IPsec 接続 2 |

ポリシー優先度がない場合

トラフィックを転送する際、VPN Gateway はポリシーベースルートに対して最長プレフィックス一致ルールを使用しません。代わりに、ルートを順次評価します。トラフィックは、最初に一致したルートに基づいて転送されます。

シーケンスは、ルートがシステムに適用された時間によって決まります。通常、先に設定されたルートが先に適用されます。ただし、この順序は保証されません。後から設定されたルートが先に適用され、先に設定されたルートよりも評価順序が高くなることがあります。

VPN Gateway にアクティブ/スタンバイルートが設定されている場合、アクティブルートのみが評価されます。どちらのルートがアクティブであるかは、以下のルールによって決定されます。

アクティブルートに関連付けられた IPsec 接続が正常である場合 (IPsec ネゴシエーションが成功し、ヘルスチェックが正常)、システムはアクティブルートを使用し、スタンバイルートを無視します。

アクティブルートの IPsec 接続に障害が発生し (IPsec ネゴシエーションの失敗またはヘルスチェックの異常)、スタンバイルートの接続が正常である場合、システムはスタンバイルートを使用し、アクティブルートを無視します。

アクティブルートとスタンバイルートの両方の IPsec 接続に障害が発生した場合、システムはデフォルトでアクティブルートを使用します。

設定に関する推奨事項

トラフィックが期待どおりに転送されるように、特定のポリシーベースルートを設定することを推奨します。これにより、トラフィックは 1 つのルートにのみ一致するようになります。

例

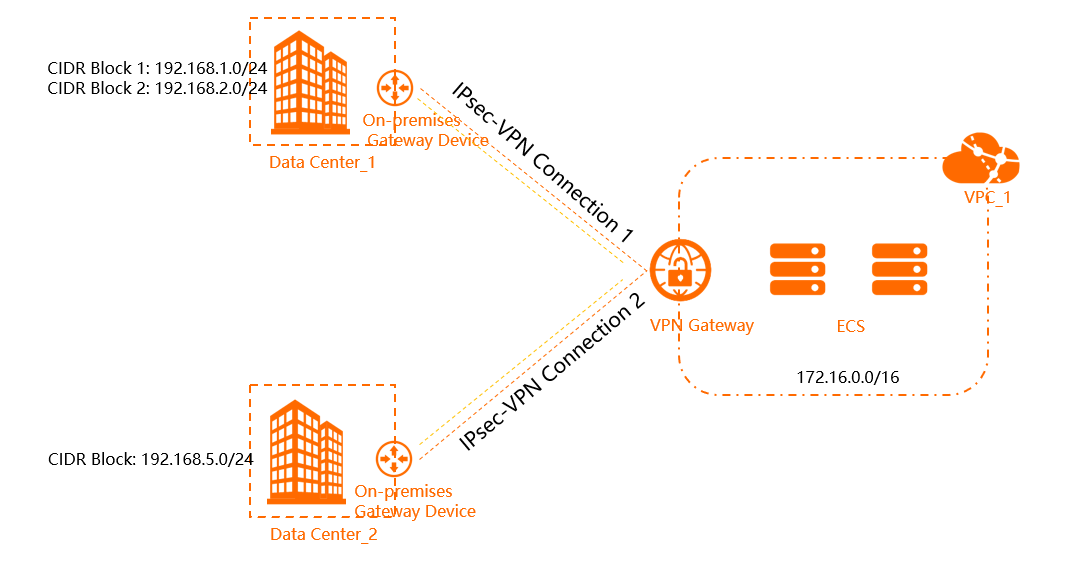

上の図に示すように、データセンター 1 は IPsec 接続 1 を介して VPC 1 に接続し、データセンター 2 は IPsec 接続 2 を介して VPC 1 に接続します。CIDR ブロックは次のとおりです:データセンター 1 は 192.168.1.0/24 と 192.168.2.0/24 を使用し、データセンター 2 は 192.168.5.0/24 を使用し、VPC 1 は 172.16.0.0/16 を使用します。

まず、VPC 1 からデータセンター 2 へのルートを設定します。次に、宛先 CIDR ブロックを 192.168.0.0/21 に集約して、VPC 1 からデータセンター 1 へのルートを設定します。しかし、システムは設定した順序でルートを適用しない可能性があり、以下に示すように、ポリシーベースルートテーブルでの評価シーケンスが変更されます。

シーケンス | 適用時間 | 宛先 CIDR ブロック | ソース CIDR ブロック | ネクストホップ |

1 | 2022-12-01:12:01:01 | 192.168.0.0/21 | 172.16.0.0/16 | IPsec 接続 1 |

2 | 2022-12-01:12:01:02 | 192.168.5.0/24 | 172.16.0.0/16 | IPsec 接続 2 |

VPN Gateway はルートを順次評価します。VPC 1 からデータセンター 2 へのトラフィックは、シーケンスの最初のルート (192.168.0.0/21 宛) に一致します。その結果、データセンター 2 宛のトラフィックが誤って IPsec 接続 1 を介してデータセンター 1 に送信されます。

このシナリオでは、ルートの適用時間が予測できないため、トラフィックが誤って転送されます。これを防ぐには、より具体的 (集約度が低い) なルートを設定します。これにより、適用シーケンスに関係なく、トラフィックは 1 つのルートにのみ一致するようになります。

この例では、次の表に示すようにルートを設定することを推奨します。VPN Gateway が VPC 1 からデータセンター 2 へトラフィックを転送する際、トラフィックはシーケンス番号 2 のルート (宛先 192.168.5.0/24) にのみ一致します。その後、トラフィックは正しくデータセンター 2 に転送されます。

シーケンス | 適用時間 | 宛先 CIDR ブロック | 送信元 CIDR ブロック | ネクストホップ |

1 | 2022-12-01:12:01:01 | 192.168.1.0/24 | 172.16.0.0/16 | IPsec 接続 1 |

2 | 2022-12-01:12:01:02 | 192.168.5.0/24 | 172.16.0.0/16 | IPsec 接続 2 |

3 | 2022-12-01:12:01:03 | 192.168.2.0/24 | 172.16.0.0/16 | IPsec 接続 1 |

システムへの適用時間は、バックエンドで使用するためにシステムによって記録されるもので、VPN Gateway コンソールには表示されません。ここでは説明のためにのみ表示しています。

ポリシーベースルートの追加

VPN Gateway コンソールにログインします。

上部のナビゲーションバーで、VPN Gateway インスタンスが存在するリージョンを選択します。

VPN Gateway ページで、目的の VPN ゲートウェイの ID をクリックします。

VPN ゲートウェイの詳細ページで、ポリシーベースルーティング タブをクリックし、次に ルートエントリの追加 をクリックします。

ルートエントリの追加 パネルで、ポリシーベースのルートのパラメーターを設定し、OK をクリックします。

パラメーター

説明

宛先 CIDR ブロック

接続先のデータセンターの CIDR ブロックを入力します。

送信元 CIDR ブロック

VPN Gateway に関連付けられている VPC の CIDR ブロックを入力します。

ネクストホップの種類

IPsec 接続を選択します。

ネクストホップ

使用する IPsec 接続を選択します。

VPC への公開

ルートを VPC のシステムルートテーブルに公開するかどうかを指定します。

はい (推奨): VPC のシステムルートテーブルにルートをアドバタイズします。

カスタムルートテーブルにルートを含める必要がある場合は、手動で追加する必要があります。詳細については、「カスタムルートテーブルへのカスタムルートエントリの追加」をご参照ください。

いいえ:新しいルートを VPC にアドバタイズしません。

いいえ を選択した場合、VPC のルートテーブル (システムとカスタムの両方) に、ネクストホップを VPN ゲートウェイに設定して、データセンターへのルートを手動で追加する必要があります。そうしない場合、VPC は宛先 CIDR ブロック内のリソースに到達できません。

重要ポリシーベースルートと宛先ベースルートが同じ宛先 CIDR ブロックを共有し、両方のルートを同じ VPC に公開する場合、ポリシーベースルートを取り消すと、宛先ベースルートも取り消されます。

重み

説明重みは、シングルトンネルモードの IPsec 接続に対してのみ設定できます。アクティブ/スタンバイ構成が必要な場合は、IPsec 接続をデュアルトンネルモードにアップグレードすることを推奨します。デュアルトンネルモードの IPsec 接続は、デフォルトでアクティブトンネルとスタンバイのトンネルを提供するため、重みを設定する必要はありません。

ポリシーベースルートの重みを選択します。

単一の VPN Gateway を使用してアクティブ/スタンバイの IPsec 接続を作成する場合、重みを使用してアクティブトンネルとスタンバイのトンネルを指定できます。重み 100 はアクティブルートを指定し、重み 0 はスタンバイルートを指定します。アクティブルートとスタンバイルートは、同じ送信元および宛先 CIDR ブロックを持つ必要があります。

IPsec 接続のヘルスチェックを設定して、トンネルの接続性を自動的に検出できます。アクティブトンネルに障害が発生した場合、システムは自動的にトラフィックをスタンバイのトンネルに切り替えます。これにより、高可用性が確保されます。IPsec 接続のヘルスチェックの詳細については、「ヘルスチェック」をご参照ください。

100 (プライマリリンク) (デフォルト): ポリシーベースのルートに関連付けられた IPsec 接続がアクティブなトンネルになります。

0 (バックアップリンク): ポリシーベースのルートに関連付けられた IPsec 接続はスタンバイトンネルです。

重要アクティブルートとスタンバイルートを指定する場合、それらは同じ送信元および宛先 CIDR ブロックを持つ必要があります。

2023 年 10 月 12 日以降にアップグレードされていない VPN Gateway の場合:アクティブ/スタンバイのポリシーベースルートを設定する必要がある場合は、各 CIDR ブロックに対してアクティブルートとスタンバイルートの両方が設定されていることを確認してください。CIDR ブロックに対して単一のルートのみが設定されている場合、他の CIDR ブロックのアクティブ/スタンバイフェールオーバーが正しく機能しない可能性があります。

この問題は、VPN Gateway をアップグレードするか、IPsec 接続をデュアルトンネルモードにアップグレードすることで回避できます。この問題は、2023 年 10 月 12 日以降に作成またはアップグレードされた VPN Gateway には影響しません。

アクティブルートまたはスタンバイルートの重みを変更するには、まずペアのもう一方のルートを削除する必要があります。重みを変更した後、削除したルートを再作成できます。

ポリシーの優先度

ポリシーベースルートの優先度を選択します。有効な値:1~100。デフォルト値は 10 です。

ポリシーベースのルートを追加するときにルートの競合エラーが発生した場合は、VPN ゲートウェイへのルート追加時の「重複ルート」エラーの対処方法をご参照ください。

ポリシーベースルートの公開

IPsec 接続の作成時に、ルーティングモード として [保護されたデータフロー] を選択した場合、システムは対応するポリシーベースのルートを [非アドバタイズ] 状態で自動的に作成します。その後、このセクションの手順に従って、VPC のシステムルートテーブルにそのルートをアドバタイズできます。

カスタムルートテーブルにルートを含める必要がある場合は、手動で追加する必要があります。詳細については、「カスタムルートテーブルへのカスタムルートエントリの追加」をご参照ください。

VPN Gateway コンソールにログインします。

上部のナビゲーションバーで、VPN Gateway インスタンスが存在するリージョンを選択します。

VPN Gateway ページで、対象の VPN ゲートウェイの ID をクリックします。

VPN ゲートウェイの詳細ページで、ポリシーベースルーティング タブをクリックし、対象のルートエントリを見つけ、公開 を 操作 列でクリックします。

「ルートエントリの公開」ダイアログボックスで、[OK] をクリックします。

ルートがアドバタイズされた後、公開の取り消し をクリックしてルートを撤回できます。

重要ポリシーベースルートと宛先ベースルートが同じ宛先 CIDR ブロックを共有し、両方のルートを同じ VPC に公開する場合、ポリシーベースルートを取り消すと、宛先ベースルートも取り消されます。

ポリシーベースルートの編集

ポリシーベースルートを追加した後、その重みとポリシー優先度を変更できます。

VPN Gateway コンソールにログインします。

上部のナビゲーションバーで、VPN Gateway インスタンスが存在するリージョンを選択します。

VPN Gateway ページで、対象の VPN ゲートウェイの ID をクリックします。

VPN ゲートウェイの詳細ページで、ポリシーベースルーティング タブをクリックし、対象のルートエントリを見つけ、操作 列の 編集 をクリックします。

表示されるパネルで、重みとポリシー優先度を変更し、OK をクリックします。

ポリシーベースルートの削除

VPN Gateway コンソールにログインします。

上部のナビゲーションバーで、VPN Gateway インスタンスが存在するリージョンを選択します。

「VPN Gateway」ページで、対象の VPN ゲートウェイの ID をクリックします。

VPNゲートウェイの詳細ページで、ポリシーベースルーティング タブをクリックし、対象のルートエントリを見つけ、操作 列の 削除 をクリックします。

「ルートエントリの削除」ダイアログボックスで、[OK] をクリックします。

API によるポリシーベースルートの管理

Alibaba Cloud SDK (推奨)、Alibaba Cloud CLI、Terraform、ROS などのツールを使用して、ポリシーベースルートを設定および管理する API オペレーションを呼び出すことができます。詳細については、以下の API リファレンスをご参照ください。

CreateVpnPbrRouteEntry:ポリシーベースルートを作成します。

DeleteVpnPbrRouteEntry:ポリシーベースルートを削除します。

ModifyVpnPbrRouteEntryWeight:ポリシーベースルートの重みを変更します。

ModifyVpnPbrRouteEntryPriority:ポリシーベースルートのポリシー優先度を変更します。

ModifyVpnPbrRouteEntryAttribute:ポリシーベースルートの重みとポリシー優先度を変更します。

DescribeVpnPbrRouteEntries:設定済みのポリシーベースルートを照会します。