本トピックでは、オンプレミスデータセンターと仮想プライベートクラウド(VPC)の間で、インターネットを経由した 3 つの IPsec-VPN 接続を設定する手順について説明します。これらの接続は Cloud Enterprise Network(CEN)のトランジットルーターにアタッチされており、データセンターと VPC 間のトラフィックを負荷分散する等コストマルチパスルーティング(ECMP)グループを自動的に形成します。

本構成は、高可用性(HA)ではなく、トラフィックの負荷分散を目的として設計されています。負荷分散の動作確認には、単一の接続ではなく、複数のクライアントから同時並行でトラフィックを送信してください。

適用範囲

データセンターが単一の IPsec-VPN 接続よりも高い集約帯域幅を Alibaba Cloud と通信するために必要であり、かつ暗号化トンネルを複数のオンプレミスゲートウェイデバイスに分散させたい場合に、本構成をご利用ください。

帯域幅の集約ではなくフェールオーバーを目的とする場合は、代わりにアクティブ・スタンバイ構成の VPN Gateway をご参照ください。

仕組み

本トピックの例では、中国(杭州)リージョンにある企業のオンプレミスデータセンターを、中国(上海)リージョンの VPC に接続します。VPC 内では、Elastic Compute Service(ECS)インスタンス上でアプリケーションが実行されます。

構成の動作は以下のとおりです:

中国(杭州)リージョンで 3 つの IPsec-VPN 接続を作成し、それぞれを 1 台のオンプレミスゲートウェイデバイスとペアリングします。

すべての 3 つの接続を CEN トランジットルーターにバインドします。CEN は、等コストルートを持つ接続から自動的に ECMP グループを形成します。

BGP 動的ルーティングにより、データセンターのルートがトランジットルーターに伝播され、VPC のルートがデータセンターに逆伝播されます。

リージョン間接続により、中国(杭州)リージョンのトランジットルーターと中国(上海)リージョンのトランジットルーターが接続され、VPC への経路が完成します。

要件

ECMP を有効にするには、以下の 3 つの条件を満たす必要があります:

ゲートウェイタイプは「パブリック」である必要があります。 IPsec-VPN 接続はインターネットをトランスポートとして使用します。

接続は CEN にバインドされている必要があります。 CEN にアタッチされた IPsec-VPN 接続のみが、自動的に ECMP グループを形成します。

BGP 動的ルーティングが有効化されている必要があります。 BGP は、等コストルートの交換および ECMP の有効化に必須です。

ネットワーク計画

CIDR ブロック計画

データセンターと VPC の CIDR ブロックは重複してはなりません。

| リソース | CIDR ブロックおよび IP アドレス |

|---|---|

| VPC | プライマリ CIDR ブロック:10.0.0.0/16<br>・vSwitch 1:10.0.0.0/24、ゾーン F<br>・vSwitch 2:10.0.1.0/24、ゾーン G<br>・ECS インスタンス:10.0.0.1(vSwitch 1 内) |

| IPsec-VPN 接続(BGP) | 接続 1:トンネル 169.254.10.0/30、Alibaba Cloud BGP IP 169.254.10.1、ASN 65531<br>接続 2:トンネル 169.254.11.0/30、Alibaba Cloud BGP IP 169.254.11.1、ASN 65531<br>接続 3:トンネル 169.254.12.0/30、Alibaba Cloud BGP IP 169.254.12.1、ASN 65531 |

| オンプレミスゲートウェイデバイス(パブリック IP) | デバイス 1:11.XX.XX.1<br>デバイス 2:11.XX.XX.2<br>デバイス 3:11.XX.XX.3 |

| オンプレミスゲートウェイデバイス(BGP) | デバイス 1:トンネル 169.254.10.0/30、データセンター BGP IP 169.254.10.2、ASN 65530<br>デバイス 2:トンネル 169.254.11.0/30、データセンター BGP IP 169.254.11.2、ASN 65530<br>デバイス 3:トンネル 169.254.12.0/30、データセンター BGP IP 169.254.12.2、ASN 65530 |

| データセンター | CIDR ブロック:192.168.0.0/24、192.168.1.0/24、192.168.2.0/24 |

前提条件

開始する前に、以下の条件を満たしていることをご確認ください。

中国(上海)リージョンに ECS インスタンスを展開済みの VPC。詳細については、「IPv4 CIDR ブロックを持つ VPC の作成」をご参照ください。

中国(杭州)リージョンおよび中国(上海)リージョンの両方に Enterprise Edition トランジットルーターを備えた CEN インスタンス。詳細については、「CEN インスタンスの作成」および「トランジットルーターの作成」をご参照ください。

各トランジットルーターで設定された CIDR ブロック。CIDR ブロックが設定されていないトランジットルーターには、IPsec 接続を関連付けることができません。既に CIDR ブロックが設定されていないトランジットルーターをお持ちの場合は、「トランジットルーターの CIDR ブロック」をご参照ください。

ECS インスタンスのセキュリティグループルールが、データセンターの CIDR ブロックからのインバウンドトラフィックを許可していること。詳細については、「セキュリティグループルールの照会」および「セキュリティグループルールの追加」をご参照ください。

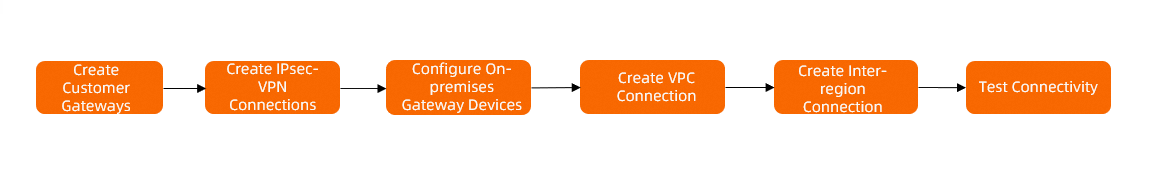

構成の概要

ステップ 1:カスタマーゲートウェイの作成

各オンプレミスゲートウェイデバイスを Alibaba Cloud に登録するため、対応するカスタマーゲートウェイを作成します。

VPN Gateway コンソールVPN Gateway コンソール にログインします。

左側ナビゲーションウィンドウで、相互接続 > VPN > カスタマーゲートウェイ の順に選択します。

上部ナビゲーションバーで、中国(杭州) を選択します。

カスタマーゲートウェイ ページで、カスタマーゲートウェイの作成 をクリックします。

カスタマーゲートウェイの作成 パネルで、パラメーターを設定し、OK をクリックします。

以下の設定で 3 つのカスタマーゲートウェイを作成します。その他のパラメーターはデフォルト値のままとします。詳細については、「カスタマーゲートウェイの作成と管理」をご参照ください。

| パラメーター | 説明 | カスタマーゲートウェイ 1 | カスタマーゲートウェイ 2 | カスタマーゲートウェイ 3 |

|---|---|---|---|---|

| 名前 | カスタマーゲートウェイの名前。 | Customer-Gateway1 | Customer-Gateway2 | Customer-Gateway3 |

| IP アドレス | オンプレミスゲートウェイデバイスのパブリック IP アドレス。 | 11.XX.XX.1 | 11.XX.XX.2 | 11.XX.XX.3 |

| ASN | オンプレミスゲートウェイデバイスの BGP 自律システム番号(ASN)。 | 65530 | 65530 | 65530 |

ステップ 2:IPsec-VPN 接続の作成

各カスタマーゲートウェイに対して 1 つずつ、合計 3 つの IPsec-VPN 接続を作成します。各接続は CEN トランジットルーターに直接バインドされます。

VPN Gateway コンソールVPN Gateway コンソール にログインします。

左側ナビゲーションウィンドウで、相互接続 > VPN > IPsec 接続 の順に選択します。

IPsec 接続 ページで、CEN へのバインド をクリックします。

IPsec-VPN 接続の作成 ページで、パラメーターを設定し、OK をクリックします。

以下の設定で、中国(杭州)リージョンに 3 つの接続を作成します。その他のパラメーターはデフォルト値のままとします。詳細については、「シングルトンネル IPsec-VPN 接続の管理」をご参照ください。

| パラメーター | 説明 | 接続 1 | 接続 2 | 接続 3 |

|---|---|---|---|---|

| 名前 | 接続の名前。 | IPsec-VPN Connection 1 | IPsec-VPN Connection 2 | IPsec-VPN Connection 3 |

| リージョン | アタッチ先のトランジットルーターのリージョン。 | 中国(杭州) | 中国(杭州) | 中国(杭州) |

| ゲートウェイタイプ | 接続のネットワークタイプ。 | パブリック | パブリック | パブリック |

| CEN へのバインド | トランジットルーターの所有者アカウント。 | 同一アカウント | 同一アカウント | 同一アカウント |

| CEN インスタンス ID | アタッチ先の CEN インスタンス。 | 前提条件で作成した CEN インスタンスを選択します。システムが中国(杭州)リージョンのトランジットルーター ID および CIDR ブロックを表示します。 | 同様 | 同様 |

| ゾーン | 接続を展開するゾーン。 | 杭州ゾーン H | 杭州ゾーン H | 杭州ゾーン H |

| ルーティングモード | ルート配布モード。 | 宛先ルーティングモード | 宛先ルーティングモード | 宛先ルーティングモード |

| 即時有効化 | 設定後に直ちにネゴシエーションを開始するかどうか。 | はい | はい | はい |

| カスタマーゲートウェイ | 関連付けるカスタマーゲートウェイ。 | Customer-Gateway1 | Customer-Gateway2 | Customer-Gateway3 |

| 事前共有鍵 | 認証キー。オンプレミスデバイスで設定したキーと一致させる必要があります。長さは 1~100 文字で、数字、英字、および次の特殊文字 ` ~!@#$%^&*()_-+={}[]|;:',.<>/?` を含めることができます。スペースは使用できません。空欄の場合は、システムがランダムな 16 文字のキーを生成します — 後でトンネルの 編集 をクリックすることで確認できます。 | fddsFF123**** | fddsFF456**** | fddsFF789**** |

| BGP の有効化 | BGP 動的ルーティングを有効化します。 | 有効 | 有効 | 有効 |

| ローカル ASN | IPsec-VPN 接続の ASN。 | 65531 | 65531 | 65531 |

| 暗号化設定 | IKE および IPsec の暗号化設定。 | デフォルト値を保持しますが、IKE 設定 および IPsec 設定 の両方で DH グループ を group14 に設定します。オンプレミスデバイスでも同様の設定を行ってください。 | 同様 | 同様 |

| トンネル CIDR ブロック | 暗号化トンネル用の CIDR ブロック。169.254.0.0/16 内の /30 サブネットである必要があります。特定のサブネットは予約済みであり、使用できません。 | 169.254.10.0/30 | 169.254.11.0/30 | 169.254.12.0/30 |

| ローカル BGP IP アドレス | 接続の BGP IP アドレス。トンネル CIDR ブロック内である必要があります。 | 169.254.10.1 | 169.254.11.1 | 169.254.12.1 |

| 詳細設定 | 自動ルート配布および学習を有効化します。 | デフォルト値を保持(すべて有効) | デフォルト値を保持 | デフォルト値を保持 |

接続が作成されると、システムが各接続にパブリックゲートウェイ IP アドレスを割り当てます。このアドレスは、オンプレミスデバイスが接続する Alibaba Cloud のエンドポイントです。

ゲートウェイ IP アドレスは、接続がトランジットルーターにアタッチされた後にのみ割り当てられます。

本例では、割り当てられたゲートウェイ IP アドレスは以下のとおりです。

| 接続 | ゲートウェイ IP アドレス |

|---|---|

| IPsec-VPN 接続 1 | 120.XX.XX.191 |

| IPsec-VPN 接続 2 | 47.XX.XX.213 |

| IPsec-VPN 接続 3 | 47.XX.XX.161 |

IPsec 接続 ページで、作成した各接続を見つけます。操作 列で、ピア構成の生成 をクリックし、ダウンロードした構成ファイルを保存します。これらのファイルを使用して、オンプレミスゲートウェイデバイスを設定します。

ステップ 3:オンプレミスゲートウェイデバイスの設定

ダウンロードした構成ファイルの設定に基づき、各オンプレミスゲートウェイデバイスに VPN および BGP 構成を適用します。

以下の例では、Cisco ASA ソフトウェアバージョン 9.19.1 を使用しています。 コマンドはソフトウェアのバージョンによって異なる場合があります。実際の環境については、お使いのデバイスのドキュメントまたはベンダーにご確認ください。 詳細については、「ローカルゲートウェイを設定する」をご参照ください。 以下の内容は、参考としてのみ提供されるサードパーティ製品の情報を含みます。 Alibaba Cloud は、サードパーティ製品のパフォーマンス、信頼性、または運用への影響に関して一切保証しません。

オンプレミスゲートウェイデバイス 1

Cisco ファイアウォール CLI にログインし、設定モードに入ります。

ciscoasa> enable Password: ******** # enable モードのパスワードを入力します。 ciscoasa# configure terminal # 設定モードに入ります。 ciscoasa(config)#インターフェイス構成を確認します。ファイアウォールには、すべてのインターフェイスが有効化された完全なインターフェイス構成が必要です。

# オンプレミスゲートウェイデバイス 1 のインターフェイス構成を表示します。 ciscoasa(config)# show running-config interface ! interface GigabitEthernet0/0 # インターネット向けインターフェイス。 nameif outside1 security-level 0 ip address 11.XX.XX.1 255.255.255.255 # パブリック IP アドレス。 ! interface GigabitEthernet0/1 # データセンター向けインターフェイス。 nameif private security-level 100 ip address 192.168.50.216 255.255.255.0 !パブリックインターフェイスで IKEv2 を有効化します。

crypto ikev2 enable outside1IKEv2 ポリシーを作成します。これらの設定は Alibaba Cloud 側と一致させる必要があります。

crypto ikev2 policy 10 encryption aes # 暗号化アルゴリズム。 integrity sha # 認証アルゴリズム。 group 14 # DH グループ。 prf sha # 整合性と一致させる必要があります。 lifetime seconds 86400 # SA の有効期間。IPsec プロポーザルとプロファイルを作成します。

crypto ipsec ikev2 ipsec-proposal ALIYUN-PROPOSAL protocol esp encryption aes protocol esp integrity sha-1 crypto ipsec profile ALIYUN-PROFILE set ikev2 ipsec-proposal ALIYUN-PROPOSAL set ikev2 local-identity address # ローカル ID には IP アドレス形式を使用します。 set pfs group14 set security-association lifetime seconds 86400 set security-association lifetime kilobytes unlimited事前共有鍵を指定してトンネルグループを作成します。IPsec-VPN 接続 1(120.XX.XX.191)のゲートウェイ IP アドレスを使用します。

tunnel-group 120.XX.XX.191 type ipsec-l2l tunnel-group 120.XX.XX.191 ipsec-attributes ikev2 remote-authentication pre-shared-key fddsFF123**** ikev2 local-authentication pre-shared-key fddsFF123**** !トンネルインターフェイスを作成します。

interface Tunnel1 nameif ALIYUN1 ip address 169.254.10.2 255.255.255.252 tunnel source interface outside1 tunnel destination 120.XX.XX.191 tunnel mode ipsec ipv4 tunnel protection ipsec profile ALIYUN-PROFILE no shutdown !静的ルートおよび BGP を設定します。

route outside1 120.XX.XX.191 255.255.255.255 192.XX.XX.172 # IPsec-VPN 接続 1 のゲートウェイ IP へのルート。 route private 192.168.0.0 255.255.255.0 192.168.50.215 route private 192.168.1.0 255.255.255.0 192.168.50.215 route private 192.168.2.0 255.255.255.0 192.168.50.215 router bgp 65530 address-family ipv4 unicast neighbor 169.254.10.1 remote-as 65531 # BGP ピア:接続 1 の Alibaba Cloud BGP IP。 neighbor 169.254.10.1 ebgp-multihop 255 neighbor 169.254.10.1 activate network 192.168.0.0 mask 255.255.255.0 # データセンターの CIDR ブロックを公開します。 network 192.168.1.0 mask 255.255.255.0 network 192.168.2.0 mask 255.255.255.0 exit-address-family

オンプレミスゲートウェイデバイス 2

Cisco ファイアウォール CLI にログインし、設定モードに入ります。

ciscoasa> enable Password: ******** ciscoasa# configure terminal ciscoasa(config)#インターフェイス構成を確認します。

# オンプレミスゲートウェイデバイス 2 のインターフェイス構成を表示します。 ciscoasa(config)# show running-config interface ! interface GigabitEthernet0/0 nameif outside1 security-level 0 ip address 11.XX.XX.2 255.255.255.255 ! interface GigabitEthernet0/1 nameif private security-level 100 ip address 192.168.50.218 255.255.255.0 !パブリックインターフェイスで IKEv2 を有効化します。

crypto ikev2 enable outside1IKEv2 ポリシーを作成します。

crypto ikev2 policy 10 encryption aes integrity sha group 14 prf sha lifetime seconds 86400IPsec プロポーザルとプロファイルを作成します。

crypto ipsec ikev2 ipsec-proposal ALIYUN-PROPOSAL protocol esp encryption aes protocol esp integrity sha-1 crypto ipsec profile ALIYUN-PROFILE set ikev2 ipsec-proposal ALIYUN-PROPOSAL set ikev2 local-identity address set pfs group14 set security-association lifetime seconds 86400 set security-association lifetime kilobytes unlimitedトンネルグループを作成します。IPsec-VPN 接続 2(47.XX.XX.213)のゲートウェイ IP アドレスを使用します。

tunnel-group 47.XX.XX.213 type ipsec-l2l tunnel-group 47.XX.XX.213 ipsec-attributes ikev2 remote-authentication pre-shared-key fddsFF456**** ikev2 local-authentication pre-shared-key fddsFF456**** !トンネルインターフェイスを作成します。

interface Tunnel1 nameif ALIYUN1 ip address 169.254.11.2 255.255.255.252 tunnel source interface outside1 tunnel destination 47.XX.XX.213 tunnel mode ipsec ipv4 tunnel protection ipsec profile ALIYUN-PROFILE no shutdown !静的ルートおよび BGP を設定します。

route outside1 47.XX.XX.213 255.255.255.255 192.XX.XX.173 route private 192.168.0.0 255.255.255.0 192.168.50.217 route private 192.168.1.0 255.255.255.0 192.168.50.217 route private 192.168.2.0 255.255.255.0 192.168.50.217 router bgp 65530 address-family ipv4 unicast neighbor 169.254.11.1 remote-as 65531 neighbor 169.254.11.1 ebgp-multihop 255 neighbor 169.254.11.1 activate network 192.168.0.0 mask 255.255.255.0 network 192.168.1.0 mask 255.255.255.0 network 192.168.2.0 mask 255.255.255.0 exit-address-family

オンプレミスゲートウェイデバイス 3

Cisco ファイアウォール CLI にログインし、設定モードに入ります。

ciscoasa> enable Password: ******** ciscoasa# configure terminal ciscoasa(config)#インターフェイス構成を確認します。

# オンプレミスゲートウェイデバイス 3 のインターフェイス構成を表示します。 ciscoasa(config)# show running-config interface ! interface GigabitEthernet0/0 nameif outside1 security-level 0 ip address 11.XX.XX.3 255.255.255.255 ! interface GigabitEthernet0/1 nameif private security-level 100 ip address 192.168.50.213 255.255.255.0 !パブリックインターフェイスで IKEv2 を有効化します。

crypto ikev2 enable outside1IKEv2 ポリシーを作成します。

crypto ikev2 policy 10 encryption aes integrity sha group 14 prf sha lifetime seconds 86400IPsec プロポーザルとプロファイルを作成します。

crypto ipsec ikev2 ipsec-proposal ALIYUN-PROPOSAL protocol esp encryption aes protocol esp integrity sha-1 crypto ipsec profile ALIYUN-PROFILE set ikev2 ipsec-proposal ALIYUN-PROPOSAL set ikev2 local-identity address set pfs group14 set security-association lifetime seconds 86400 set security-association lifetime kilobytes unlimitedトンネルグループを作成します。IPsec-VPN 接続 3(47.XX.XX.161)のゲートウェイ IP アドレスを使用します。

tunnel-group 47.XX.XX.161 type ipsec-l2l tunnel-group 47.XX.XX.161 ipsec-attributes ikev2 remote-authentication pre-shared-key fddsFF789**** ikev2 local-authentication pre-shared-key fddsFF789**** !トンネルインターフェイスを作成します。

interface Tunnel1 nameif ALIYUN1 ip address 169.254.12.2 255.255.255.252 tunnel source interface outside1 tunnel destination 47.XX.XX.161 tunnel mode ipsec ipv4 tunnel protection ipsec profile ALIYUN-PROFILE no shutdown !静的ルートおよび BGP を設定します。

route outside1 47.XX.XX.161 255.255.255.255 192.XX.XX.174 route private 192.168.0.0 255.255.255.0 192.168.50.214 route private 192.168.1.0 255.255.255.0 192.168.50.214 route private 192.168.2.0 255.255.255.0 192.168.50.214 router bgp 65530 address-family ipv4 unicast neighbor 169.254.12.1 remote-as 65531 neighbor 169.254.12.1 ebgp-multihop 255 neighbor 169.254.12.1 activate network 192.168.0.0 mask 255.255.255.0 network 192.168.1.0 mask 255.255.255.0 network 192.168.2.0 mask 255.255.255.0 exit-address-family

これらの構成を完了すると、データセンターと Alibaba Cloud の間に IPsec-VPN トンネルが確立され、データセンターのルートが各 IPsec-VPN 接続の BGP ルートテーブルに伝播されます。

また、データセンター側でルートを追加し、データセンター内のクライアントから VPC へのトラフィックを、3 台のオンプレミスゲートウェイデバイスを同時に経由して送信できるようにします。具体的なコマンドについては、デバイスベンダーにお問い合わせください。

ステップ 4:VPC 接続の作成

IPsec-VPN 接続は作成時に中国(杭州)リージョンのトランジットルーターに自動的にアタッチされます。次に、中国(上海)リージョンの VPC をそのローカルトランジットルーターにアタッチし、データセンターから VPC へアクセスできるようにします。

CEN コンソール にログインします。

インスタンス ページで、ご使用の CEN インスタンスの ID をクリックします。

基本設定 > トランジットルーター タブで、中国(上海)リージョンのトランジットルーターを見つけます。操作 列で、接続の作成 をクリックします。

ピアネットワークインスタンスとの接続 ページで、パラメーターを設定し、OK をクリックします。

以下の設定を使用します。その他のパラメーターはデフォルト値のままとします。詳細については、「VPC 接続の作成」をご参照ください。

| パラメーター | 説明 | 値 |

|---|---|---|

| インスタンスタイプ | 接続するネットワークインスタンスのタイプ。 | 仮想プライベートクラウド(VPC) |

| リージョン | VPC のリージョン。 | 中国(上海) |

| リソース所有者 ID | VPC が現在のアカウントに属しているかどうか。 | ご自身のアカウント |

| 課金方法 | VPC 接続の課金方法。 | 従量課金 |

| アタッチメント名 | VPC 接続の名前。 | VPC-connection |

| ネットワークインスタンス | アタッチする VPC。 | 中国(上海)リージョンの VPC を選択します。 |

| vSwitch | トランジットルーターがサポートするゾーン内の vSwitch。トラフィックの迂回を最小限に抑えるため、ゾーンごとに 1 つの vSwitch を選択します。選択した各 vSwitch には、少なくとも 1 つの未使用 IP アドレスが必要です。 | ゾーン F の vSwitch 1 およびゾーン G の vSwitch 2 |

| 詳細設定 | 自動ルート配布およびルートテーブル関連付けを有効化します。 | デフォルト値を保持(すべて有効) |

ステップ 5:リージョン間接続の作成

中国(杭州)リージョンのトランジットルーターは IPsec-VPN 接続に接続され、中国(上海)リージョンのトランジットルーターは VPC に接続されていますが、2 つのトランジットルーターは異なるリージョンにあり、デフォルトでは通信できません。これらを接続するために、リージョン間接続を作成します。

インスタンス ページで、ご使用の CEN インスタンスの ID をクリックします。

基本情報 > 帯域幅プラン タブで、リージョン間通信のための帯域幅の割り当て をクリックします。

ピアネットワークインスタンスとの接続 ページで、パラメーターを設定し、OK をクリックします。

以下の設定を使用します。詳細については、「リージョン間接続の作成」をご参照ください。

| パラメーター | 説明 |

|---|---|

| インスタンスタイプ | リージョン間接続 を選択します。 |

| リージョン | 中国(杭州) を選択します。 |

| アタッチメント名 | Cross-Region-test を入力します。 |

| ピアリージョン | 中国(上海) を選択します。 |

| 帯域幅割り当てモード | 転送量課金 を選択します。 |

| デフォルト回線タイプ | デフォルトのリンクタイプを使用します。 |

| 帯域幅 | リージョン間接続の帯域幅を入力します。単位:Mbit/s。 |

| 詳細設定 | デフォルト値を保持(すべて有効)。 |

リージョン間接続が作成されると、CEN が自動的にルートを配布および学習します。BGP により、VPC のルートがトランジットルーターからデータセンターに伝播され、IPsec-VPN 接続からデータセンターのルートがトランジットルーターに伝播されます。これにより、データセンターと VPC 間の通信が可能になります。

ステップ 6:接続性の検証

ネットワーク接続性をテストし、トラフィックがすべての 3 つの接続に負荷分散されていることを確認します。

ネットワーク接続性のテスト

VPC 内の ECS インスタンスにログインします。詳細については、「ECS インスタンスへの接続」をご参照ください。

データセンター内のクライアントの IP アドレスに対して ping コマンドを実行します:

ping <データセンター内のクライアントの IP アドレス>

応答が正常に返された場合、データセンターと VPC が相互に到達可能であることが確認されます。

負荷分散の検証

データセンター内の複数のクライアントから ECS インスタンスに対して同時にトラフィックを送信し、3 つの IPsec-VPN 接続すべてにトラフィックが発生しているかを確認します。

すべての 3 つの接続が使用されていることを確認するには、複数のクライアントが同時にトラフィックを送信するようにしてください。

VPN Gateway コンソールVPN Gateway コンソール にログインします。

上部ナビゲーションバーで、中国(杭州) を選択します。

左側ナビゲーションウィンドウで、相互接続 > VPN > IPsec 接続 の順に選択します。

IPsec 接続 ページで、IPsec-VPN 接続の ID をクリックします。

接続の詳細ページで、モニター タブに移動し、トラフィックのモニタリングデータを確認します。

すべての 3 つの接続について同様の手順を繰り返します。すべての接続でトラフィックが確認できた場合、負荷分散が正しく機能しています。

ルーティングの説明

本トピックで使用されるデフォルトのルート設定により、CEN が手動介入なしで自動的にルートを配布および学習します。以下では、各コンポーネントにおけるルーティングの動作について説明します。

IPsec-VPN 接続

IPsec-VPN 接続を作成し、すべての詳細設定を有効化した状態でトランジットルーターに直接バインドすると、システムが以下のルート設定を自動的に適用します:

IPsec-VPN 接続はトランジットルーターのデフォルトルートテーブルに関連付けられます。トランジットルーターはこのテーブルを使用して、接続からのトラフィックを転送します。

BGP 経由でデータセンターから学習したルート、または手動で追加した宛先ベースルートが、トランジットルーターのデフォルトルートテーブルに伝播されます。

トランジットルーターは、デフォルトルートテーブル内の他のルートを自動的に IPsec-VPN 接続の BGP ルートテーブルに伝播します。

接続は、学習したクラウドルートを BGP 経由でデータセンターに再伝播します。

VPC 接続

すべての詳細設定を有効化した状態で VPC 接続を作成すると、システムが以下のルート設定を自動的に適用します:

トランジットルーターのデフォルトルートテーブルとの関連付け:VPC 接続はデフォルトルートテーブルに関連付けられます。トランジットルーターはこのテーブルを使用して、VPC からのトラフィックを転送します。

システムルートのデフォルトルートテーブルへの伝播:VPC はそのシステムルートをトランジットルーターのデフォルトルートテーブルに伝播し、ネットワークインスタンス間の通信を可能にします。

トランジットルーターを指すルートの自動作成:システムは、VPC 内のすべてのルートテーブルに、宛先 CIDR ブロック 10.0.0.0/8、172.16.0.0/12、および 192.168.0.0/16 の 3 つのルートを追加し、ネクストホップを VPC 接続に設定します。

VPC のルートテーブルに宛先 CIDR ブロック 10.0.0.0/8、172.16.0.0/12、または 192.168.0.0/16 のルートがすでに存在する場合、システムは自動的に追加できません。その場合は、VPC 接続をネクストホップとして手動でルートを追加してください。ルートチェックの開始 をクリックして、これらのルートが既に存在するかどうかを確認できます。

リージョン間接続

すべての詳細設定を有効化した状態でリージョン間接続を作成すると、システムが以下のルート設定を自動的に適用します:

トランジットルーターのデフォルトルートテーブルとの関連付け:リージョン間接続はデフォルトルートテーブルに関連付けられます。トランジットルーターはこのテーブルを使用して、クロスリージョンのトラフィックを転送します。

システムルートのデフォルトルートテーブルへの伝播:リージョン間接続は、接続された両リージョンのトランジットルーターのデフォルトルートテーブルに関連付けられます。

ピアリージョンへのルートの自動公開:現在のリージョンのトランジットルーターのルートテーブル内のルートが、ピアトランジットルーターに自動的に公開され、その逆も同様です。