Gateway Load Balancer (GWLB) を使用して、ファイアウォールや侵入検知システムなどのサードパーティのネットワーク仮想アプライアンス (NVA) を設定、拡張、管理できます。このトピックでは、GWLB インスタンスと GWLB エンドポイントを設定して、IPv4 トラフィック用のセキュリティチェックシステムを作成する方法について説明します。

ユースケース

ビジネスのセキュリティと信頼性を強化するため、ある企業はインターネット経由の IPv4 トラフィックをアプリケーションサーバーで処理する前に、NVA にルーティングしてセキュリティチェックを実施したいと考えています。

この企業は GWLB を使用して NVA を管理し、トラフィックがアプリケーションサーバーに転送される前に厳密に検査・処理されることを保証します。次の図はこのシナリオを示しています。この例では、企業は Alibaba Cloud アカウントを使用して中国 (ウランチャブ) リージョンにビジネス VPC とセキュリティ VPC を作成します。

ビジネス VPC はアプリケーションシステムの実行を担当し、インターネット経由で NVA にトラフィックをルーティングするための IPv4 ゲートウェイを備えています。

ビジネス VPC 内には、アプリケーションサーバーサブネットと GWLB エンドポイントサブネットがデプロイされています。アプリケーションサーバーサブネット内には Elastic Compute Service (ECS) アプリケーションサーバーがデプロイされ、アクセス可能なアプリケーションサービスが実行されています。GWLB エンドポイントサブネット内には GWLB エンドポイントが作成されています。

セキュリティ VPC は NVA の実行を担当します。

セキュリティ VPC 内には GWLB インスタンスが作成されます。NVA は、GWLB インスタンスに関連付けられたバックエンドサーバーグループにマウントされます。また、セキュリティ VPC 内にエンドポイントサービスが作成され、そのサービスリソースとして GWLB インスタンスが指定されます。

GWLB エンドポイントとエンドポイントサービスの間に接続が確立され、「接続済み」状態になります。これにより、インターネット経由のトラフィックを NVA にルーティングできます。

クライアントからアプリケーションサーバーへの IPv4 ビジネストラフィックのフロー(黒矢印) | アプリケーションサーバーからクライアントへの IPv4 ビジネストラフィックのフロー(青矢印) |

|

|

制限事項

1 つ以上の NVA が実行されている必要があります。

バックエンドサーバーグループのセキュリティグループは、ポート 6081 の UDP トラフィックを許可する必要があります。

エンドポイントサービスは、PrivateLink および GWLB インスタンスが利用可能なリージョンおよびゾーン内に作成する必要があります。PrivateLink および GWLB インスタンスが利用可能なリージョンおよびゾーンの詳細については、「PrivateLink をサポートするリージョンとゾーン」および「GWLB が利用可能なリージョンとゾーン」をご参照ください。

GWLB エンドポイントをデプロイするゾーンは、GWLB インスタンスをデプロイするゾーンのサブセットである必要があります。

前提条件

ビジネス VPC およびセキュリティ VPC が作成されていること。ビジネス VPC のゾーン B にアプリケーションサーバーサブネットおよび GWLB エンドポイントサブネットが作成されており、セキュリティ VPC のゾーン B に GWLB サブネットが作成されていること。詳細については、「VPC の作成と管理」をご参照ください。

IPv4 ゲートウェイが作成・有効化され、ビジネス VPC に関連付けられていること。詳細については、「IPv4 ゲートウェイの作成と管理」をご参照ください。

IPv4 ゲートウェイ、アプリケーションサーバーサブネット、および GWLB エンドポイントサブネット用のルートテーブルが作成されていること。詳細については、「ルートテーブルの作成と管理」をご参照ください。

ビジネス VPC 内に ECS アプリケーションサーバーが作成され、ECS インスタンス上にアプリケーションサービスがデプロイされていること。インターネット経由での通信が必要な場合は、ECS インスタンスにパブリック IP アドレスが割り当てられていること。セキュリティ VPC のゾーン B に ECS インスタンス ECS01 および ECS02 が作成され、それぞれに NVA イメージがデプロイされていること。ECS01 および ECS02 はどちらもジャンボフレーム機能をサポートしていること(Geneve カプセル化パケットには追加で 68 バイトのデータが含まれるため、パケットサイズが 1,500 バイトを超える可能性があるため)。詳細については、「ネットワーク MTU」をご参照ください。

ジャンボフレームをサポートする ECS インスタンスタイプについては、「ジャンボフレームをサポートするインスタンスファミリー」をご参照ください。

ECS インスタンスの作成方法の詳細については、「ECS インスタンスのカスタム起動」をご参照ください。

NVA イメージのデプロイ方法の詳細については、「インスタンスからカスタムイメージを作成する」をご参照ください。

ECS アプリケーションサーバー、ECS01、および ECS02 用のセキュリティグループが作成されており、ビジネストラフィックおよびセキュリティ要件に基づいてセキュリティグループルールが構成されていること。詳細については、「セキュリティグループの作成」をご参照ください。

操作手順

ステップ 1:GWLB インスタンスの作成

GWLB インスタンスは GWLB サービスを提供する実行エンティティです。GWLB サービスを使用するには、まず GWLB インスタンスを作成する必要があります。

GWLB コンソールにログインします。

上部ナビゲーションバーで、GWLB インスタンスをデプロイするリージョンを選択します。

インスタンス ページで、作成 をクリックします。

Gateway Load Balancer - Alibaba Cloud International Site ページで、パラメーターを設定します。

以下の表では重要なパラメーターのみを説明します。その他のパラメーターはデフォルト値を使用してください。パラメーターの詳細については、「GWLB インスタンスの作成と管理」をご参照ください。

パラメーター

説明

インスタンス名

インスタンス名を指定します。

VPC

セキュリティ VPC を選択します。

リージョンとゾーン

GWLB インスタンスを作成するリージョンを選択します。本トピックでは、中国 (ウランチャブ) を選択します。

ゾーン

1 つ以上のゾーンを選択します。この例では、ウランチャブ ゾーン B を選択し、GWLB サブネットの vSwitch を選択します。

IP バージョン

IP バージョンを選択します。本トピックでは、IPv4 を選択します。

サービスリンクロール

GWLB インスタンスを初めて作成する場合、[サービスリンクロールの作成] をクリックして、AliyunServiceRoleForGwlb サービスリンクロールを作成します。

説明このパラメーターは、GWLB インスタンスを初めて作成する場合にのみ表示されます。

[今すぐ購入] をクリックして支払いを完了します。

インスタンス ページに戻り、GWLB インスタンスをデプロイしたリージョンを選択して GWLB インスタンスを確認します。

ステップ 2:バックエンドサーバーグループの作成

GWLB インスタンスによって転送されたクライアントリクエストを処理するには、サーバーグループを作成し、バックエンドサーバーをサーバーグループに追加する必要があります。

左側のナビゲーションウィンドウで、 を選択します。

サーバーグループ ページで、サーバーグループの作成 をクリックします。

サーバーグループの作成 ダイアログボックスで、パラメーターを設定し、作成 をクリックします。

以下の表では重要なパラメーターのみを説明します。その他のパラメーターはデフォルト値を使用してください。パラメーターの詳細については、「サーバーグループの作成と管理」をご参照ください。

パラメーター

説明

タイプ

サーバーグループタイプを選択します。この例では、サーバータイプ を選択します。

名前

サーバーグループ名を指定します。

VPC

ECS インスタンスがデプロイされているセキュリティ VPC を選択します。

説明GWLB インスタンスがデプロイされている VPC を選択します。

スケジューリングアルゴリズム

スケジューリングアルゴリズムを選択します。この例では、5 次元ハッシュ を選択します。

ヘルスチェック方法

ヘルスチェック方法を選択するか、ヘルスチェックを無効にします。この例では、TCP を選択します。

ヘルスチェックポート

ヘルスチェックポートを指定します。この例では、80 を指定します。

サーバーグループを作成しました メッセージで、バックエンドサーバーの追加 をクリックします。

表示されたページの バックエンドサーバー タブで、追加 をクリックします。

バックエンドサーバーの追加 パネルで、サーバータイプ を設定します。この例では、サーバータイプ を ECS/ENI に設定します。

ECS01 および ECS02 を選択し、OK をクリックします。

説明この例では、サーバータイプ を ECS/ENI に設定します。

バックエンドサーバーに NVA イメージがデプロイされており、バックエンドサーバーが Geneve プロトコルを使用していることを確認してください。

ステップ 3:リスナーの構成

すべてのポートのパケットを Geneve プロトコルを使用してバックエンドサーバーに転送するには、GWLB インスタンス用のリスナーを構成し、リスナーをバックエンドサーバーグループに関連付ける必要があります。

左側のナビゲーションウィンドウで、 を選択し、インスタンス ID をクリックします。

リスナー タブをクリックし、IP リスナーの作成 をクリックします。

IP リスナーの作成 ステップで、タイプ を設定し、作成したサーバーグループを選択します。

ページにバックエンドサーバーリストが表示されます。OK をクリックします。

ステップ 4:エンドポイントサービスの構成

GWLB インスタンスがサービスを提供できるようにするには、エンドポイントサービスを作成する必要があります。

VPC コンソールにログインします。

エンドポイントサービス ページで、エンドポイントサービスの作成 をクリックします。

エンドポイントサービスの作成 ページで、パラメーターを設定し、OK をクリックします。

以下の表では、本トピックに関連するパラメーターのみを説明します。

パラメーター

説明

リージョン

この例では、中国 (ウランチャブ) を選択します。

サービスリソースタイプ

エンドポイントサービスに追加するサービスリソースのタイプを選択します。この例では、GWLB を選択します。

サービスリソースの選択

サービスリソースが利用可能なゾーンを選択し、サービスリソースを選択します。

この例では、ウランチャブ ゾーン B を選択し、ステップ 1:GWLB インスタンスの作成 で作成した GWLB インスタンスを選択します。

IP バージョン

この例では、IPv4 を選択します。

エンドポイント接続を自動で許可

エンドポイントからの接続リクエストをエンドポイントサービスが自動的に承認するかどうかを指定します。この例では、はい を選択します。

説明はい を選択すると、エンドポイント作成後にエンドポイントサービスが自動的にエンドポイントからの接続リクエストを承認します。

サービスの支払人

この例では、サービスコンシューマ を選択します。

ステップ 5:GWLB エンドポイントの構成

GWLB インスタンスがエンドポイントサービスと通信できるようにするには、GWLB エンドポイントを作成する必要があります。

エンドポイントコンソールにログインします。

インターフェース ページの エンドポイント タブで、エンドポイントの作成 をクリックします。

エンドポイントの作成 ページで、パラメーターを設定し、OK をクリックします。

以下の表では、本トピックに関連するパラメーターのみを説明します。

パラメーター

説明

リージョン

この例では、中国 (ウランチャブ) を選択します。

エンドポイント名

エンドポイント名を指定します。

タイプ

エンドポイントタイプを選択します。この例では、GWLB を選択します。

エンドポイントサービス

この例では、利用可能なサービスの選択 を選択し、ステップ 4:エンドポイントサービスの構成 で作成したエンドポイントサービスを選択します。

VPC

エンドポイントをデプロイする VPC を選択します。この例では、ビジネス VPC を選択します。

ゾーン | vSwitch

エンドポイントサービスのサービスリソースがデプロイされているゾーンを選択し、そのゾーン内の vSwitch を選択します。システムは自動的に vSwitch 内にエンドポイント ENI を作成します。

この例では、ウランチャブ ゾーン B を選択し、GWLB エンドポイントサブネットの vSwitch を選択します。

IP バージョン

この例では、IPv4 を選択します。

説明エンドポイントサービスのエンドポイント接続が「接続済み」状態になっていることを確認してください。

ステップ 6:ルートの構成

ネットワークトラフィックを GWLB エンドポイントにルーティングするには、ルートを構成する必要があります。

VPC コンソールにログインします。

左側のナビゲーションウィンドウで、ルートテーブル をクリックします。

上部ナビゲーションバーで、ルートテーブルが属するリージョンを選択します。

ルートテーブル ページで、変更するルートテーブルの ID をクリックします。

説明変更が必要なルートテーブルには、IPv4 ゲートウェイルートテーブル、アプリケーションサーバーサブネットのルートテーブル、および GWLB エンドポイントサブネットのルートテーブルが含まれます。これらを 1 つずつ変更してください。

システムルート ページの ルートエントリリスト タブで、システムルート タブをクリックし、システムによって作成されたルートを確認します。

VPC のルートテーブルが属する vSwitch の CIDR ブロック宛のルートは、システムによってカスタムルートテーブルに自動的に追加されます。これらのルートは、vSwitch 内のクラウドリソース間の通信に使用されます。

システムルートの変更:IPv4 ゲートウェイの場合、 タブで、変更するシステムルートを見つけ、操作 列の 編集 をクリックします。ルートエントリの編集 ダイアログボックスで、パラメーターを設定し、OK をクリックします。その後、このルートは カスタムルート タブに表示されます。パラメーターは以下のとおりです。

パラメーター

説明

ターゲット CIDR

トラフィックの宛先 CIDR ブロックを表示します。ターゲット CIDR は変更できません。この例では、192.168.2.0/24 が表示されます。

名前

新しいルート名を指定します。

ネクストホップの種類

ネクストホップのタイプを選択します。この例では、GWLB エンドポイント を選択します。

GWLB エンドポイント

ステップ 5:GWLB エンドポイントの構成 で作成した GWLB エンドポイント が選択されます。

カスタムルートの追加:アプリケーションサーバーサブネットおよび GWLB エンドポイントサブネットのルートテーブルの場合、カスタムルート タブをクリックし、[ルートエントリの追加] をクリックして、宛先 CIDR ブロック および ネクストホップ を設定し、OK をクリックします。パラメーターは以下のとおり設定します。

アプリケーションサーバーサブネットのルートテーブルの場合、宛先 CIDR ブロック は 0.0.0.0/0 に設定し、ネクストホップ は GWLB エンドポイント に設定します。

GWLB エンドポイントサブネットのルートテーブルの場合、宛先 CIDR ブロック は 0.0.0.0/0 に設定し、ネクストホップ は IPv4 ゲートウェイ に設定します。

IPv4 ゲートウェイのルートテーブル構成

IPv4 ゲートウェイのルートテーブルには、アプリケーションサーバー宛のトラフィックを GWLB エンドポイントにルーティングするエントリが含まれている必要があります。次の表は、この例における IPv4 ゲートウェイに必要なルートテーブル構成を示しています。これらの構成は参考情報です。

宛先 CIDR ブロック

ネクストホップ

タイプ

192.168.5.0/24

local

システムルートエントリ

192.168.2.0/24

GWLB エンドポイント

カスタムルートエントリ

アプリケーションサーバーサブネットのルートテーブル構成

アプリケーションサーバーサブネットのルートテーブルには、アプリケーションサーバーからのすべてのトラフィックを GWLB エンドポイントにルーティングするエントリが含まれている必要があります。次の表は、この例におけるアプリケーションサーバーサブネットのルートテーブルに必要な構成を示しています。これらの構成は参考情報です。

宛先 CIDR ブロック

ネクストホップ

タイプ

192.168.2.0/24

local

システムルートエントリ

192.168.5.0/24

local

システムルートエントリ

0.0.0.0/0

GWLB エンドポイント

カスタムルートエントリ

GWLB エンドポイントサブネットのルートテーブル構成

GWLB エンドポイントサブネットのルートテーブルは、NVA から返されたトラフィックを最終的な宛先にルーティングする必要があります。インターネットからのトラフィックについては、ローカルルートによりアプリケーションサーバーに到達します。アプリケーションサーバーからのトラフィックについては、すべてのトラフィックを IPv4 ゲートウェイにルーティングするエントリを追加する必要があります。次の表は、この例における GWLB エンドポイントサブネットのルートテーブルに必要な構成を示しています。これらの構成は参考情報です。

宛先 CIDR ブロック

ネクストホップ

タイプ

192.168.2.0/24

local

システムルートエントリ

192.168.5.0/24

local

システムルートエントリ

0.0.0.0/0

IPv4 ゲートウェイ

カスタムルートエントリ

ステップ 7:結果の検証

サーバー接続性のテスト

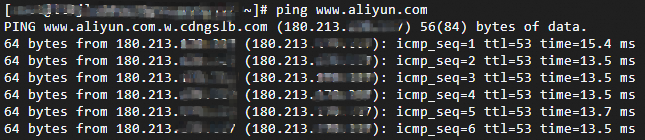

ECS アプリケーションサーバーにログインし、次のコマンドを実行してインターネットへのアクセスをテストします。

ping www.aliyun.com

出力にアプリケーションサーバーからインターネットへのトラフィックに関する情報が含まれ、かつ一定期間トラフィックが増加し続ける場合、アプリケーションサーバーはインターネットに接続されており、テストは成功です。

出力は次のとおりです。

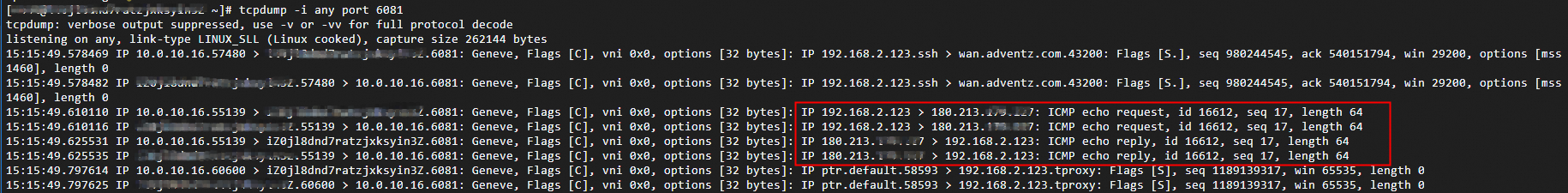

セキュリティチェック経由のトラフィックのテスト

ECS01 または ECS02 にログインし、次のコマンドを実行してポート 6081 のすべてのパケットをキャプチャします。

tcpdump -i any port 6081

出力に ECS アプリケーションサーバーからのリクエストおよび応答に関する情報が含まれる場合、GWLB はトラフィックを NVA にルーティングしてセキュリティチェックを実施しており、テストは成功です。

出力は次のとおりです。

参照

プロダクト概要

ユーザーガイド