Application Load Balancer (ALB) インスタンスのセキュリティグループを設定して、プロトコル、ポート、IP アドレスに基づいてトラフィック Ingress へのアクセスを制御します。セキュリティグループは、IPv6 アドレスもサポートしているため、アクセス制御リスト (ACL) よりも包括的なアクセスの制御を提供します。

シナリオ

次の 3 つのシナリオは、関連付けられたセキュリティグループが ALB インスタンスへのポートレベルのアクセスをどのように制御するかを示しています。これらの例では、HTTP ポート 80 に 1 つ、HTTP ポート 81 にもう 1 つのリスナーを持つ ALB インスタンスを使用します。

シナリオ | セキュリティグループルール | 期待される結果 | 参照 |

ALB インスタンスがセキュリティグループに関連付けられていない | デフォルトでは、ALB はすべてのリクエストをリスナーに許可します。 |

| |

ALB インスタンスがセキュリティグループに関連付けられている | HTTP ポート 81 へのアクセスを拒否します。 説明 このトピックに関連するセキュリティグループルールのみがリストされています。その他のデフォルトルールは表示されていません。 |

| |

関連付けられたセキュリティグループの変更 |

説明 このトピックに関連するセキュリティグループルールのみがリストされています。その他のデフォルトルールは表示されていません。 |

|

前提条件

Virtual Private Cloud (VPC) という名前の VPC1 を作成済みであること。詳細については、「VPC の作成と管理」をご参照ください。

VPC1 に 2 つの Elastic Compute Service (ECS) インスタンス (ECS01 と ECS02) を作成済みであること。これらのインスタンスは ALB インスタンスのバックエンドサーバーとして機能し、それぞれに異なるアプリケーションがデプロイされています。

ECS インスタンスの作成方法については、「ECS インスタンスのカスタム起動」をご参照ください。

セキュリティグループを使用して IPv6 トラフィックの ALB アクセスの制御をテストする場合は、ECS01 と ECS02 が IPv6 をサポートしていることを確認してください。

次の例は、ECS01 と ECS02 にテストアプリケーションをデプロイする方法を示しています。

ドメイン名を登録し、必要な ICP 届出を完了済みであること。詳細については、「Alibaba Cloud でのドメイン名の登録」および「ICP 届出」をご参照ください。

操作手順

ステップ 1: サーバーグループの作成

ALB コンソールにログインします。

上部のナビゲーションバーで、サーバーグループが配置されているリージョンを選択します。このトピックでは、例として 中国 (杭州) を使用します。

左側のナビゲーションウィンドウで、 を選択します。

[サーバーグループ] ページで、[サーバーグループの作成] をクリックします。

サーバーグループの作成 ダイアログボックスで、以下のパラメーターを設定し、作成 をクリックします。

このセクションでは、関連するパラメーターのみを説明します。その他のパラメーターにはデフォルト値を使用します。詳細については、「サーバーグループの作成と管理」をご参照ください。

パラメーター

説明

サーバーグループタイプ

サーバーグループの種類を選択します。このトピックでは、サーバー を選択します。

サーバーグループ名

サーバーグループの名前を入力します。

VPC

サーバーグループがデプロイされている Virtual Private Cloud (VPC) を選択します。このトピックでは、VPC1 を選択します。

バックエンドサーバープロトコル

バックエンドサーバーのプロトコルを選択します。このトピックでは、HTTP を選択します。

スケジューリングアルゴリズム

スケジューリングアルゴリズムを選択します。このトピックでは、重み付けラウンドロビン を選択します。

サーバーグループが作成されました メッセージが表示されたら、バックエンドサーバーの追加 をクリックします。

「バックエンドサーバー」タブで、「バックエンドサーバーの追加」をクリックします。

バックエンドサーバーの追加 パネルで、作成した ECS01 および ECS02 インスタンスを選択し、次に 次へ をクリックします。

追加されたサーバーのポートと重みを設定し、その後、OK をクリックします。

ステップ 2: ALB インスタンスの作成とリスナーの設定

ALB コンソールにログインします。

インスタンス ページで、ALB の作成 をクリックします。

購入ページで、次のパラメーターを設定します。

このセクションでは、関連するパラメーターのみを説明します。その他のパラメーターにはデフォルト値を使用します。詳細については、「ALB インスタンスの作成」をご参照ください。

リージョン: このトピックでは、中国 (杭州) を選択します。

インスタンスのネットワークタイプ: このトピックでは、パブリック を選択します。

VPC: このトピックでは、VPC1 を選択します。

IP バージョン: デフォルト値は IPv4 です。クライアントが IPv4 アドレスと IPv6 アドレスの両方を使用して ALB インスタンスにアクセスできるようにするには、デュアルスタック を選択します。

今すぐ購入 をクリックし、画面上の指示に従って支払いを完了します。

「インスタンス」ページに戻り、作成した ALB インスタンスを見つけ、インスタンス ID をクリックします。

リスナー タブをクリックし、次に リスナーのクイック作成 をクリックします。

リスナーのクイック作成 ウィザードで、ポート 80 の HTTP リスナーに対して、以下のパラメーターを設定し、OK をクリックします。

パラメーター

説明

リスナープロトコルの選択

リスナーのプロトコルを選択します。このトピックでは、HTTP を選択します。

リスナーポート

リスナーポートを指定します。このトピックでは、80 を入力します。

サーバーグループ

サーバー で、対象のサーバーグループを選択します。このトピックでは、既存のサーバーグループを使用します。

リスナー タブで、リスナーのクイック作成 をクリックします。

「リスナーのクイック作成」ウィザードで、ポート 81 の HTTP リスナー用に以下のパラメーターを設定し、OK をクリックします。

パラメーター

説明

リスナープロトコルの選択

リスナーのプロトコルを選択します。このトピックでは、HTTP を選択します。

リスナーポート

リスナーポートを指定します。このトピックでは 81 を入力します。

サーバーグループ

サーバー で、対象のサーバーグループを選択します。本トピックでは、既存のサーバーグループを使用します。

ステップ 3: DNS レコードの設定

本番環境では、CNAME レコードを作成して、ご利用のドメイン名を ALB インスタンスの DNS 名にマッピングすることをお勧めします。

左側のナビゲーションウィンドウで、 を選択します。

[インスタンス] ページで、作成した ALB インスタンスの DNS 名をコピーします。

CNAME レコードを追加するには、次の手順に従います。

説明ご利用のドメイン名が Alibaba Cloud に登録されていない場合は、DNS レコードを設定する前に、まず Alibaba Cloud DNS コンソールに追加する必要があります。詳細については、「ドメイン名の管理」をご参照ください。ご利用のドメイン名が Alibaba Cloud に登録されている場合は、次の手順に進みます。

Alibaba Cloud DNS コンソールにログインします。

権威 DNS 名前解決 ページで、対象のドメイン名を見つけ、操作 列の 解決設定 をクリックします。

解決設定 ページで、Add Record をクリックします。

「Add Record」パネルで、CNAME レコードを作成するために以下のパラメーターを設定し、OK をクリックします。

パラメーター

説明

レコードタイプ

ドロップダウンリストから CNAME を選択します。

ホストレコード

ご利用のドメイン名のプレフィックスです。このトピックでは、@ を使用します。

説明ルートドメインの場合、ホスト名を

@に設定します。Query Source

Default を選択します。

レコード値

ドメイン名の CNAME アドレスとして、コピーした ALB インスタンスの DNS 名を入力します。

TTL

Time To Live (TTL) は、DNS サーバに DNS レコードがキャッシュされる持続時間です。このトピックでは、デフォルト値を使用します。

ステップ 4: セキュリティグループの作成

ALB インスタンスをセキュリティグループに関連付ける前に、Elastic Compute Service (ECS) コンソールでセキュリティグループを作成する必要があります。

ECS コンソールにログインします。

左側のナビゲーションウィンドウで、[ネットワーク & セキュリティ] > [セキュリティグループ] を選択します。

上部のナビゲーションバーで、セキュリティグループを作成するリージョンを選択します。このトピックでは、中国 (杭州) が選択されています。

[セキュリティグループ] ページで、[セキュリティグループの作成] をクリックします。

[セキュリティグループの作成] ページで、[基本設定] セクションのパラメーターを設定します。

このセクションでは、関連するパラメーターのみを説明します。その他のパラメーターの詳細については、「セキュリティグループの作成」をご参照ください。

VPC: このトピックでは、作成した VPC を選択します。

セキュリティグループの種類: このトピックでは、基本セキュリティグループを選択します。

新しいセキュリティグループのインバウンドルールを設定します。

[インバウンドルール] タブで、[ルールの追加] を 2 回クリックします。

次の表に示すルールを追加し、[セキュリティグループの作成] をクリックします。

パラメーター

ルール 1: ポート 81 へのすべてのアクセスを拒否

(オプション) ルール 2: ポート 80 への IPv6 アクセスを許可

アクション

[拒否] を選択します。

[許可] を選択します。

優先度

デフォルトの優先度 1 を維持します。

プロトコルの種類

カスタム TCP を選択します。

説明QUIC リスナーのセキュリティグループルールを設定する場合は、プロトコルの種類に カスタム UDP を選択します。

ポート範囲

ポート 81 を入力します。

ポート 80 を選択します。

ソース

すべての IPv4 (0.0.0.0/0)とすべての IPv6 (::/0)を選択します。すべての IPv6 (::/0)を選択します。説明

セキュリティグループルールの説明を入力します。

ステップ 5: 関連付け前の接続性の確認

ALB インスタンスへの接続性をテストします。

このトピックでは、パブリックネットワークアクセスを持つクライアントを例として使用します。IPv6 トラフィックのアクセスの制御をテストする場合は、クライアントが パブリック IPv6 通信をサポートしていることを確認してください。

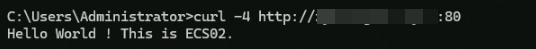

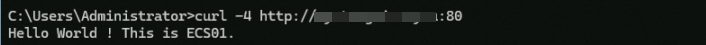

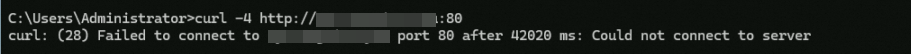

コマンドラインインターフェイスを開き、

curl -4 http://<your_domain_name>:80コマンドを実行します。次の図の出力は、IPv4 クライアントが HTTP ポート 80 経由で ALB インスタンスにアクセスできることを示しています。

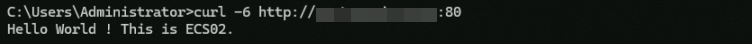

curl -4 http://<your_domain_name>:81コマンドを実行します。次の図の出力は、IPv4 クライアントが HTTP ポート 81 経由で ALB インスタンスにアクセスできることを示しています。

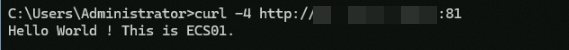

(オプション)

curl -6 http://<your_domain_name>:80コマンドを実行します。次の図の出力は、IPv6 クライアントが HTTP ポート 80 経由で ALB インスタンスにアクセスできることを示しています。

(オプション)

curl -6 http://<your_domain_name>:81コマンドを実行します。次の図の出力は、IPv6 クライアントが HTTP ポート 81 経由で ALB インスタンスにアクセスできることを示しています。

ステップ 6: セキュリティグループの関連付けと結果の確認

ALB インスタンスをセキュリティグループに関連付け、ポートレベルのアクセスの制御ルールが有効になることを確認します。

ALB コンソールにログインします。

インスタンス ページで、対象の ALB インスタンスを見つけ、インスタンス ID をクリックし、次に セキュリティグループ タブをクリックします。

セキュリティグループ タブで、セキュリティグループの追加 をクリックします。ALB インスタンスをセキュリティグループに追加する ダイアログボックスで、手順 4: セキュリティグループの作成で作成したセキュリティグループを選択し、OK をクリックします。

左側のリストで、対象のセキュリティグループのIDをクリックします。その後、インバウンド方向 または アウトバンド方向 タブをクリックして、セキュリティグループルールを表示できます。

関連するインバウンドセキュリティグループルールは次のとおりです。

アクション

優先度

プロトコルの種類

ポート範囲

ソース

許可

1

カスタム TCP

宛先: 80/80ソース: すべての IPv4 (0.0.0.0/0)許可

1

カスタム TCP

宛先: 80/80ソース: すべての IPv6(::/0)拒否

1

カスタム TCP

宛先: 81/81ソース: すべての IPv4 (0.0.0.0/0)拒否

1

カスタム TCP

宛先: 81/81ソース: すべての IPv6(::/0)ALB インスタンスをセキュリティグループに関連付けた後、アクセス結果をテストします。

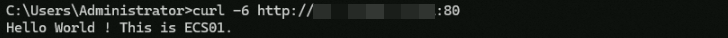

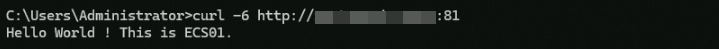

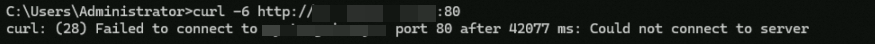

クライアントのコマンドラインインターフェイスで、

curl -4 http://<your_domain_name>:80コマンドを実行します。次の図の出力は、IPv4 クライアントがポート 80 の HTTP 経由で ALB インスタンスにアクセスできることを示しています。

(任意)

curl -6 http://<your_domain_name>:80コマンドを実行します。次の図の出力は、IPv6 クライアントがポート 80 で HTTP 経由で ALB インスタンスにアクセスできることを示しています。

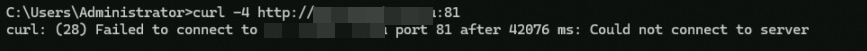

curl -4 http://<your_domain_name>:81コマンドを実行します。次の図に示すように接続に失敗した場合、ポート 81 のセキュリティグループのアクセスの制御が有効になったことを確認できます。

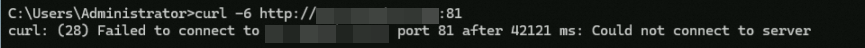

(オプション)

curl -6 http://<your_domain_name>:81コマンドを実行します。次の図に示すように接続に失敗した場合、ポート 81 のセキュリティグループのアクセスの制御が引き続き有効であることを確認できます。

ステップ 7: セキュリティグループの変更と結果の確認

セキュリティグループルールを変更し、変更が有効になることを確認します。

ALB インスタンス ページに戻り、対象の ALB インスタンスを見つけ、インスタンス ID をクリックします。インスタンスの詳細 タブで、セキュリティグループ タブをクリックします。

基本情報 セクションでセキュリティグループ ID をクリックするか、セキュリティグループ タブの右上隅にある ECS コンソールに移動して編集 をクリックして、セキュリティグループルールページに移動してセキュリティグループルールを変更します。

「セキュリティグループの詳細」ページで、TCP ポート 80 へのアクセスを許可するルールを見つけます。「操作」列で「編集」をクリックし、「アクション」を「拒否」に変更して、[保存] をクリックします。

関連する変更されたセキュリティグループルールは次のとおりです。

アクション

優先度

プロトコルの種類

ポート範囲

ソース

拒否

1

カスタム TCP

宛先: 80/80ソース: すべての IPv4 (0.0.0.0/0)拒否

1

カスタム TCP

宛先: 80/80ソース: すべての IPv6 (::/0)拒否

1

カスタム TCP

宛先: 81/81ソース: すべての IPv4 (0.0.0.0/0)拒否

1

カスタム TCP

宛先: 81/81ソース: すべての IPv6(::/0)セキュリティグループルールを変更した後、アクセス結果をテストします。

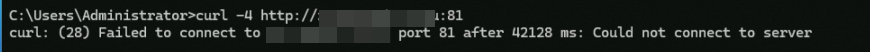

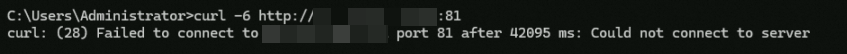

クライアントのコマンドラインインターフェイスで、

curl -4 http://<your_domain_name>:80コマンドを実行します。次の図に示すように接続に失敗した場合、ポート 80 のセキュリティグループのアクセスの制御が有効になったことを確認できます。

(オプション)

curl -6 http://<your_domain_name>:80コマンドを実行します。次の図に示すように接続に失敗した場合、ポート 80 のセキュリティグループのアクセスの制御が有効になったことを確認できます。

curl -4 http://<your_domain_name>:81コマンドを実行します。次の図に示すように接続に失敗した場合、ポート 81 のセキュリティグループのアクセスの制御が引き続き有効であることを確認できます。

(オプション)

curl -6 http://<your_domain_name>:81コマンドを実行します。次の図に示すように接続に失敗した場合、ポート 81 のセキュリティグループのアクセスの制御が引き続き有効であることを確認できます。

関連ドキュメント

コンソール

Application Load Balancer (ALB) インスタンスをセキュリティグループに追加または削除する方法については、「ALB インスタンスをセキュリティグループに追加する」をご参照ください。

特定の IP アドレスからの ALB インスタンスへのアクセスを許可または拒否するには、「セキュリティグループを許可リストまたは拒否リストとして使用する」をご参照ください。

基本セキュリティグループと高度なセキュリティグループの詳細については、「基本セキュリティグループと高度なセキュリティグループ」をご参照ください。

API

LoadBalancerJoinSecurityGroup: Application Load Balancer (ALB) インスタンスをセキュリティグループに関連付けます。

LoadBalancerLeaveSecurityGroup: Application Load Balancer (ALB) インスタンスをセキュリティグループから削除します。