Security Center はセキュリティアラートを包括的に表示し、セキュリティリスクを迅速に特定・対処するのに役立ちます。進行中のアラートを管理したり、分析のために過去のデータをアーカイブまたはエクスポートしたりできます。

セキュリティアラート統計の表示

Security Center では、有効化済みのアラート保護機能の概要を確認できます。この概要により、アラートの状態を素早く把握し、保護設定を確認できます。

Security Center コンソールにログインします。

左側のナビゲーションバーで、 を選択します。コンソールの左上隅で、保護対象のアセットが配置されているリージョンを選択します:Chinese Mainland または Outside Chinese Mainland。

説明Agentic SOC サービスを有効化している場合、左側のナビゲーションバーのエントリは に変更されます。

セキュリティアラート ページの CWPP タブの上部にあるアラート統計を表示します。

統計項目

説明

操作

アラートが存在するサーバー

セキュリティアラートが発生しているインスタンスの数です。

値をクリックすると、詳細を確認できる ホストアセット ページに移動します。

緊急処理が必要なアラート

リスクレベルが 緊急 の未対応アラートの数です。

説明これらのアラートを優先して対応することを推奨します。

値をクリックすると、すべての 緊急 アラートをすばやくフィルターして特定できます。

処理待ちのアラートの総数

未対応アラートの合計数です。

デフォルトでは、これらのアラートは CWPP タブのアラートリストに表示されます。詳細については、「セキュリティアラートを評価および処理する」をご参照ください。

Precise Defense

悪意のあるホスト動作防御 機能によって自動的にブロックされたウイルスアラートの数です。

説明自動的にブロックされたウイルスアラートは、Security Center による防御が成功したことを示しており、手動での対応は不要です。

値をクリックすると、自動的にブロックされたすべてのウイルスアラートをフィルターして表示できます。

IP アドレスブロックポリシー / すべてのポリシーの有効化

有効な IP ブロッキングポリシー:有効化済みのブルートフォース攻撃保護ルールによって生成されたブロッキングレコードの数です。

全ポリシー:無効化されたものを含む、すべてのブルートフォース攻撃保護ルールによって生成されたブロッキングレコードの合計数です。

値をクリックして、[IP ルールポリシーライブラリ] パネルを開き、IP ブロッキングポリシーの詳細を表示します。詳細については、「ブルートフォース攻撃保護」をご参照ください。

隔離されたファイルの数

アラート対応中に隔離された脅威ファイルの数です。隔離されたファイルは、ビジネス上のリスクをもたらしません。

値をクリックすると、ファイル隔離 パネルが開き、隔離ファイルの詳細を確認できます。詳細については、「隔離ファイルの表示と復元」をご参照ください。

Network Defense Alert

デフォルトでは、このセクションには過去 7 日間の攻撃分析統計が表示され、検出および自動的にブロックされた基本的な攻撃の数が含まれます。

値をクリックすると、攻撃数、攻撃タイプのディストリビューション、上位 5 件の攻撃元、上位 5 件の攻撃対象アセット、および攻撃詳細リストを表示できます。詳細については、「ネットワーク防御アラート (旧称:攻撃分析)」をご参照ください。

AI 検出済みの悪意あるファイルアラートの表示

Security Center は大規模モデル検出エンジンを使用して、悪意あるファイルをインテリジェントに識別します。このエンジンからのアラートには「AI 検出済み」タグが付与されており、フィルター条件として使用できます。

現在、この AI 検出機能は悪意あるファイルアラートのみをサポートしています。

Security Center コンソールSecurity Center コンソールにログインします。

左側のナビゲーションバーで、 を選択します。コンソールの左上隅で、保護対象のアセットが配置されているリージョンを選択します:Chinese Mainland または Outside Chinese Mainland。

説明Agentic SOC サービスを有効化している場合、左側のナビゲーションバーのエントリは に変更されます。

フィルター条件のドロップダウンリストをクリックし、条件として AI Detected を選択し、フィルター値を Yes に設定します。

アーカイブ済みアラートデータの表示

Security Center は、処理済みのアラートが 100 件を超えてかつ 30 日以上経過した場合に自動的にアーカイブします。未対応のアラートはアーカイブされません。アーカイブ済みのアラートはコンソール上で表示できませんが、分析のためにデータをダウンロードできます。

Security Center コンソールにログオンします。

左側のナビゲーションバーで、 を選択します。コンソールの左上隅で、保護対象のアセットが配置されているリージョンを選択します:Chinese Mainland または Outside Chinese Mainland。

説明Agentic SOC サービスを有効化している場合、左側のナビゲーションバーのエントリは に変更されます。

セキュリティアラート ページの右上隅で、 をクリックします。

アーカイブデータ ダイアログボックスで、アーカイブ済みデータを表示します。

アーカイブ済みデータの ダウンロードリンク 列で、ダウンロード をクリックして、データをローカルデバイスにダウンロードします。

アーカイブ済みデータは XLSX 形式です。ネットワーク帯域幅およびファイルサイズに応じて、ダウンロードには 2 ~ 5 分かかる場合があります。

ダウンロードが完了したら、ファイルを開いて、アラート ID、アラート名、アラート詳細、リスクレベル、ステータス、影響を受けたアセット、影響を受けたアセットの備考、影響の概要、初回検出日時などの過去のアラートの詳細を確認できます。

説明期限切れ ステータスのアラートは、発生から 30 日以内に対応されなかったことを示します。すべてのセキュリティアラートを速やかに対応することを推奨します。

アラートデータのエクスポート

Security Center では、リスクレベル、ステータス、時間、アセットグループ、アラート名などの条件でセキュリティアラートをフィルターしてエクスポートできます。

セキュリティセンターコンソールにログインします。

左側のナビゲーションバーで、 を選択します。コンソールの左上隅で、対象アセットが配置されているリージョンを選択します:Chinese Mainland または Outside Chinese Mainland。

説明Agentic SOC サービスを有効化している場合、左側のナビゲーションバーのエントリは に変更されます。

セキュリティアラート ページの CWPP タブで、エクスポートするアラートをフィルターします。

フィルターされたデータのみがエクスポートされます。

アラートリストの右上隅にある

アイコンをクリックします。

アイコンをクリックします。データのエクスポートが完了したら、現在のページの右上隅に表示される Exported ダイアログボックス内の ダウンロード をクリックして、アラートデータをローカルコンピューターにダウンロードします。

隔離ファイルの表示と復元

Security Center は検出した脅威ファイルを隔離し、ファイル隔離 パネルに追加します。これらのファイルは 30 日後に自動的にパージされます。この期間中にファイルが安全であると判断した場合は、復元できます。

Security Center コンソールにログインします。

左側のナビゲーションバーで、 を選択します。コンソールの左上隅で、ご利用のアセットが配置されているリージョンを選択します:Chinese Mainland または Outside Chinese Mainland。

- 説明

Agentic SOC サービスを有効化している場合、左側のナビゲーションバーのエントリは になります。

脅威の分析と応答 > セキュリティアラート ページの右上隅で、Quarantined Files をクリックします。

Quarantined Files パネルで、次の操作を実行します。

隔離ファイルの表示:リストには、各隔離ファイルのホスト、パス、ステータス、隔離時刻が表示されます。

ファイルの復元:対象ファイルの 操作 列で、復元 をクリックします。ファイルは隔離から解除され、未対応アラートのリストに再度表示される可能性があります。

Network Defense Alert(旧称:攻撃分析)

背景情報

ホスト向けのブルートフォース攻撃保護ポリシーおよびホスト向けの悪意のある動作防御のNetwork Threat Preventionルールを有効化すると、Security Center はこれらの保護ルールに基づいて検出された攻撃を自動的にブロックし、Network Defense Alert ページに攻撃に関するデータを表示します。

新規クラウドプロダクトの場合、攻撃分析にネットワーク攻撃データが表示されるまでに、Security Center での同期に約 3 時間かかります。

防御アラートは、Security Center によって攻撃が自動的にブロックされたことを示します。手動での対応は不要です。

注意事項

ビジネス上重要または高リスクのアセットについては、より細分化された縦深防御システムの構築を推奨します。

より複雑なアプリケーションレイヤー攻撃に対しては、WAF を使用してください。

Cloud Firewall を設定して、詳細なネットワークアクセス制御および境界防御を実装してください。

高リスクの攻撃元 IP アドレスについては、Cloud Firewall またはセキュリティグループでポリシーを作成し、IP アドレスをブロックして、より徹底的に隔離してください。

攻撃データの詳細

データカテゴリ | 詳細 | 主な目的 |

攻撃数 | 指定された時間範囲内で、アカウント下のすべてのアセットに対する基本的なネットワーク攻撃の合計数です。 | アセットに対する全体的な攻撃強度をすばやく評価するのに役立ちます。 |

攻撃タイプのディストリビューション | 円グラフまたは横棒グラフなどで、ブルートフォース攻撃、Web 攻撃、脆弱性の悪用、DDoS 攻撃など、さまざまな攻撃タイプの数と割合を表示します。 | 主要な攻撃手法および脅威ベクターを特定し、標的を絞ったセキュリティ強化の根拠を提供します。たとえば、ブルートフォース攻撃が多発している場合は、アカウントおよびパスワードポリシーの強化を優先してください。 |

上位 5 件の攻撃元 | 最も多くの攻撃を開始した上位 5 つの送信元 IP アドレスを一覧表示します。場合によっては、IP アドレスの地域や ISP などの基本情報も提供されます。 | 主要な脅威元をすばやく特定できます。継続的かつ高頻度の攻撃については、これらの IP アドレスを分析の重点対象(攻撃グループのトレースなど)として使用するか、直接ブラックリストに追加できます。 |

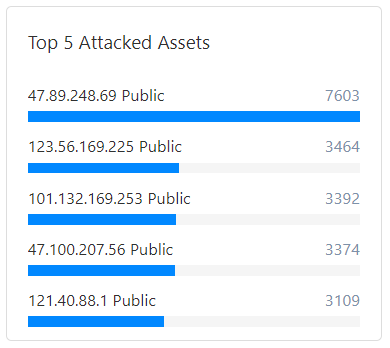

上位 5 件の攻撃対象アセット | 最も頻繁に攻撃された上位 5 つのクラウドアセットを表示します。アセットタイプ(ECS、SLB、RDS など)およびアセット ID が明確に示されます。 | 優先度の高いターゲットを特定し、保護ポリシーの強化や脆弱性の修正など、これらの重要なアセットのセキュリティ確保にリソースを集中できます。 |

攻撃詳細リスト | すべてのネットワーク防御イベントの完全なログを記録し、Attack-associated Vulnerabilities (CVE) および Attack Payload に関する情報を提供します。 | 特定の攻撃の完全な経路をトレースするなど、セキュリティイベントの詳細分析、コンプライアンス監査、攻撃イベントのフォレンジックに必要な生の詳細攻撃データを提供します。 |

攻撃数

Attacks セクションでは、指定された時間範囲内でのアセットに対する攻撃総数の折れ線グラフと、そのピーク値および最低値を表示できます。折れ線グラフにカーソルを合わせると、日付、時刻、攻撃数を確認できます。

攻撃タイプのディストリビューション

攻撃タイプの分布 エリアでは、各攻撃タイプの名前と発生総数を表示できます。

上位 5 件の攻撃元

Top 5 Attack Sources エリアでは、上位 5 つの送信元 IP アドレスとそれぞれの攻撃数を表示できます。

上位 5 件の攻撃対象アセット

Top 5 Attacked Assets セクションでは、最も攻撃された上位 5 つのアセットのパブリック IP アドレスと攻撃数を表示できます。

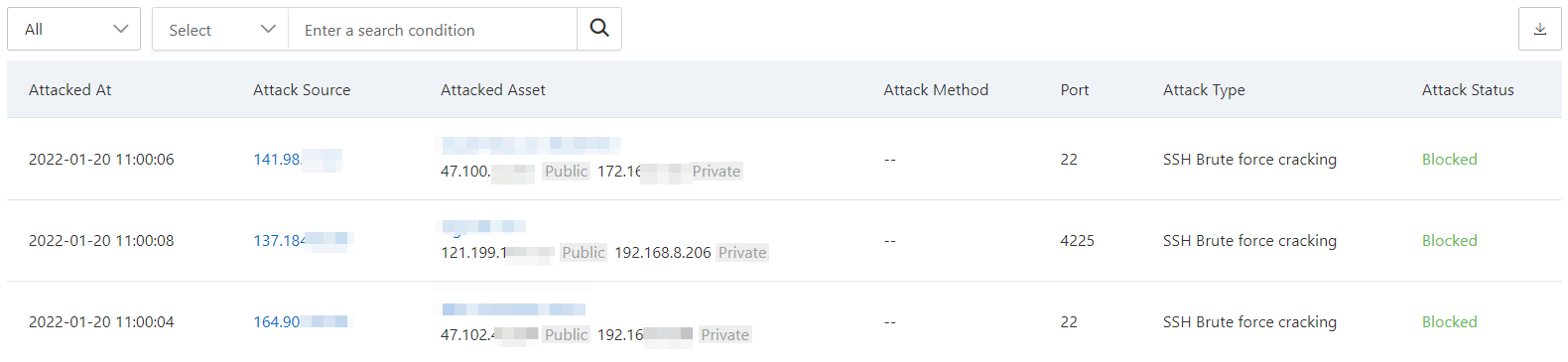

攻撃詳細リスト

攻撃詳細リストでは、アセットに対する攻撃の詳細情報(攻撃時刻、送信元 IP アドレス、攻撃対象アセット、攻撃タイプ、攻撃方法、攻撃ステータスなど)を表示できます。

攻撃詳細リストには、最大 10,000 件の攻撃エントリが表示されます。さらに多くのデータを表示するには、時間範囲 を変更して、指定された時間範囲内のすべての攻撃データを表示してください。

攻撃詳細パラメーター

パラメーター | 説明 |

Last Occurred At/First Occurred At | 攻撃の時刻です。 |

Attack Source | 攻撃が開始された送信元 IP アドレスおよび地域です。 |

Attacked Asset | 攻撃対象アセットの名前、パブリック IP アドレス、プライベート IP アドレスです。 |

Port | 攻撃対象ポート番号です。SSH ブルートフォース攻撃の場合にのみ表示されます。 |

Attack Type | 攻撃イベントのタイプ(例:SSH ブルートフォース攻撃、コード実行)です。 |

Attack Status | 攻撃イベントの現在のステータスです。Security Center はクラウドプラットフォームの防御機能を使用して、検出時に一般的な攻撃を防御します。防御された攻撃イベントのステータスは 防御済み です。異常な侵入イベントは、アラート ページの CWPP タブに表示されます。 |

サポートされる操作

攻撃元の詳細

詳細 を操作列でクリックすると、指定されたネットワーク防御アラートの詳細分析を表示できます。

Attack Source Intelligence:

攻撃元のさまざまな属性を分析します。以下を含みます。

基本情報:検出時刻、攻撃元 IP、最終アクティブ時刻、国/地域、脅威タグ。

IP レポートの詳細:攻撃元 IP アドレスの横にある 詳細 をクリックすると、脅威インテリジェンスコンソール が開きます。ここでは、IP アドレスの完全なプロファイルレポートおよび関連するすべての脅威データを確認できます。

Attack-associated Vulnerabilities (CVE): アラートの動作と直接関連する脆弱性に関する情報を表示します。セキュリティループを閉じるために、一覧表示された脆弱性をすみやかに対応することを推奨します。詳細については、「脆弱性の表示および対応」をご参照ください。

Attack Payload:悪意のある命令またはデータを含む攻撃トラフィックの一部です。たとえば、HTTP リクエストでは、脆弱性をトリガーしたり悪意のあるアクションを実行したりするために使用される POST リクエストに含まれる JSON または XML データがペイロードとなります。

攻撃対象アセット情報

攻撃イベントリストには、攻撃対象アセットに関する情報が表示されます。

攻撃イベントリストのエクスポート

攻撃イベントリストの左上隅にある ![]() アイコンをクリックすると、検出されたすべての攻撃イベントをエクスポートできます。エクスポートファイルは Excel 形式です。

アイコンをクリックすると、検出されたすべての攻撃イベントをエクスポートできます。エクスポートファイルは Excel 形式です。

インターセプトルールの無効化

攻撃イベントのリストで、SQL Server ブルートフォースや SSH ブルートフォース攻撃などの一部の攻撃タイプについて、Attack Type列に

アイコンが表示されます。ポインターをこのアイコンの上に置くと、[インターセプションルールの無効化]ダイアログボックスが表示されます。以下の攻撃タイプについて、システムインターセプションルールを無効化できます。

アイコンが表示されます。ポインターをこのアイコンの上に置くと、[インターセプションルールの無効化]ダイアログボックスが表示されます。以下の攻撃タイプについて、システムインターセプションルールを無効化できます。SQL Server ブルートフォース攻撃

SSH ブルートフォース攻撃

RDP ブルートフォース攻撃

AntSword WebShell 通信

China Chopper WebShell 通信

XISE WebShell 通信

WebShell アップロード

PHP WebShell アップロード

JSP WebShell アップロード

ASP WebShell アップロード

特殊拡張子付き WebShell アップロード

WebShell アップロードのインテリジェント防御

適応型 Web 攻撃防御

Java 汎用 RCE 脆弱性ブロッキング

このような疑わしい攻撃を Security Center が自動的にブロックしないようにする場合は、Go to the Malicious behavior Defense page. をクリックして、悪意のある動作防御ページに移動し、システム防御ルールを無効化してください。