Elastic Algorithm Service (EAS) サービスがパブリック API の呼び出し、インターネットからのファイルのダウンロード、ApsaraDB RDS データベースへの接続、またはその他の外部サービスへのアクセスを必要とする場合、VPC を設定してネットワーク接続を確立する必要があります。

仕組み

EAS サービスに VPC を設定すると、システムは各サービスインスタンスに対して Elastic Network Interface (ENI) を作成します。各 ENI は、指定された vSwitch からプライベート IP アドレスを使用します。これにより、サービスインスタンスは VPC 内でネットワーク ID を持ちます。その後、インスタンスは同じ VPC 内の他のリソースに接続したり、VPC 内の NAT Gateway を介してインターネットにアクセスしたりできます。

課金の概要

EAS サービスへの VPC の設定は無料です。ただし、パブリックネットワークアクセスに使用される NAT Gateway および Elastic IP (EIP) は有料プロダクトです。課金の詳細については、「NAT Gateway の課金」および「EIP の課金の概要」をご参照ください。

事前準備:ネットワーク計画と準備

開始する前に、ネットワーク接続を計画し、必要な VPC、vSwitch、およびセキュリティグループを準備してください。これらのリソースを作成するには、「VPC と vSwitch の作成」および「セキュリティグループの使用」をご参照ください。

EAS サービスからのすべてのアウトバウンドトラフィックは、セキュリティグループのルールによって制限されます。セキュリティグループのアウトバウンドルールで、EAS サービスが宛先サービスにアクセスできるように設定してください。

プライベートネットワークピアリングを有効にする最も直接的な方法は、EAS サービスと宛先サービスを **同じ VPC** にデプロイすることです。宛先サービスが別の VPC にある場合は、「VPC ピアリング接続」や「Cloud Enterprise Network (CEN)」などのプロダクトを使用してネットワークを接続する必要もあります。

操作手順

ステップ 1:EAS サービスの VPC の設定

EAS サービスに VPC を設定することは、イントラネット相互通信やパブリックネットワークアクセスを有効にするための最初のステップです。EAS は、サービスレベルとリソースグループレベルでの VPC 設定をサポートしています。

サービスレベル:単一のサービスに対して VPC を指定します。この設定が最も高い優先度を持ちます。

リソースグループレベル:専用のリソースグループを使用してデプロイされたすべてのサービスに、統一されたデフォルトの VPC を提供します。これにより、管理と一括設定が簡素化されます。

サービスレベルとリソースグループレベルの両方で設定が行われた場合、サービスレベルの設定が優先されます。

サービスレベルの設定

コンソールでの設定

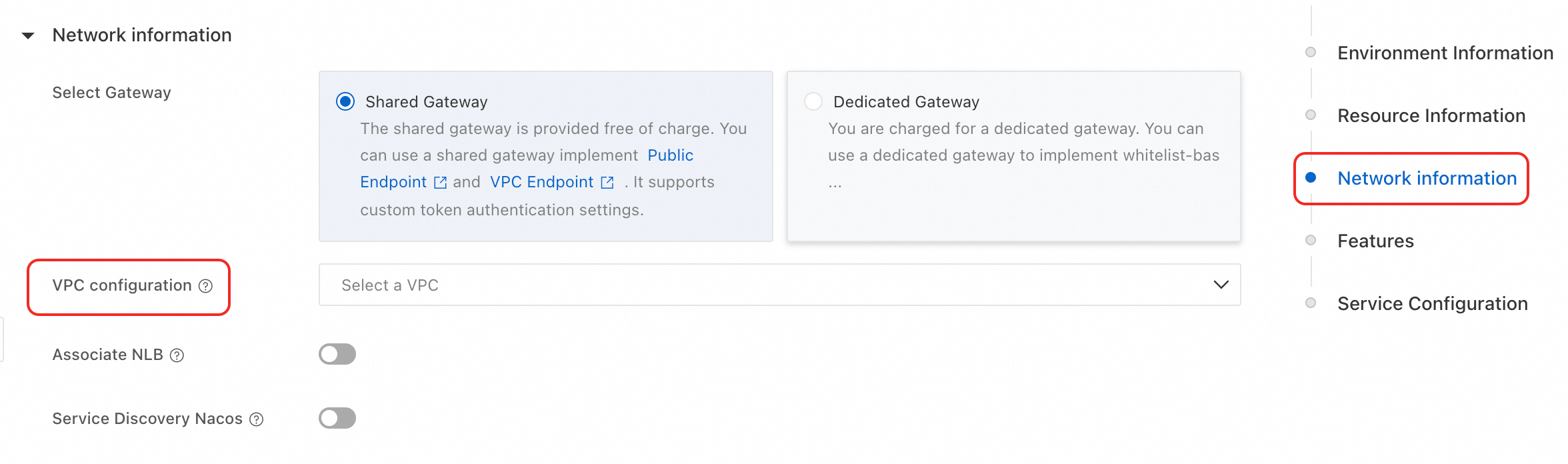

サービスを作成または更新する際に、Network Information セクションで VPC を設定します。ドロップダウンリストから VPC を選択し、vSwitch とセキュリティグループを設定します。

VPC、vSwitch、またはセキュリティグループを作成したばかりの場合、PAI コンソールのドロップダウンリストにリソースが表示されるまで 1〜2 分かかることがあります。新しいリソースが表示されない場合は、しばらく待ってからページをリフレッシュしてください。

eascmd クライアントを使用した設定

サービスの JSON 設定ファイルで、

cloud.networkingフィールドを追加または変更します。VPC、vSwitch、およびセキュリティグループの ID を入力します。以下は VPC 関連フィールドの例です。{ "cloud": { "networking": { "vpc_id": "your-vpc-id", "vswitch_id": "your-switch-id", "security_group_id": "your-security-group-id" } } }対応する ID は、VPC コンソール の VPC および vSwitch のリストページ、および ECS コンソールのセキュリティグループページ で確認できます。

詳細については、「コマンドリファレンス」をご参照ください。

createまたはmodifyコマンドを使用して、サービスを作成するか、サービス設定を変更します。

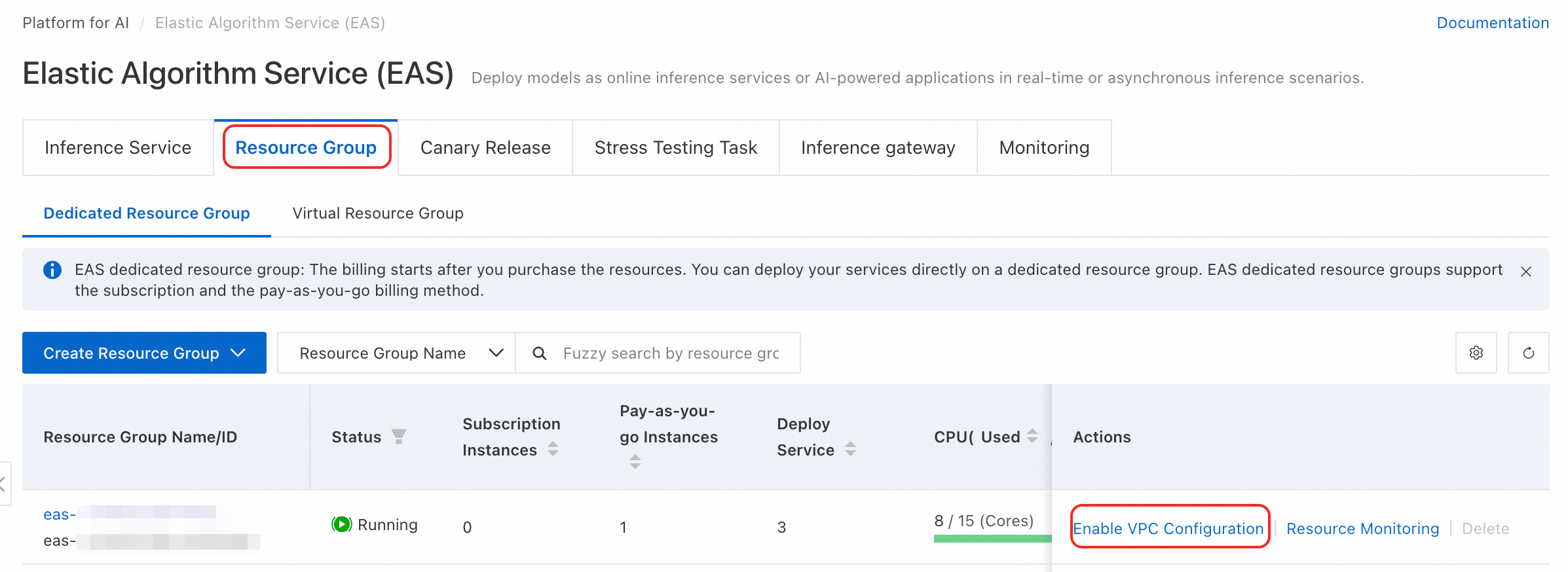

リソースグループレベルの設定

コンソール:Resource Group ページで、リソースグループ全体に対する VPC 情報を設定します。対象のリソースグループを選択し、Actions 列の Enable VPC Configuration をクリックします。

eascmd クライアント:詳細については、「リソースグループの VPC の設定」をご参照ください。

ステップ 2:インターネット NAT Gateway と SNAT エントリの設定 (パブリックネットワークアクセス専用)

EAS サービスがインターネットへのアクセスを必要とする場合は、NAT Gateway と EIP を使用する必要があります。詳細については、「インターネット NAT Gateway の SNAT 機能を使用したインターネットアクセス」をご参照ください。

インターネット NAT Gateway の作成と EIP の関連付け:インターネット NAT Gateway の購入ページ に移動します。EAS サービスが配置されているリージョンと VPC を選択し、ゲートウェイに EIP を関連付けます。この EIP は、EAS サービスがインターネットにアクセスするための統一された出口 IP アドレスとして機能します。

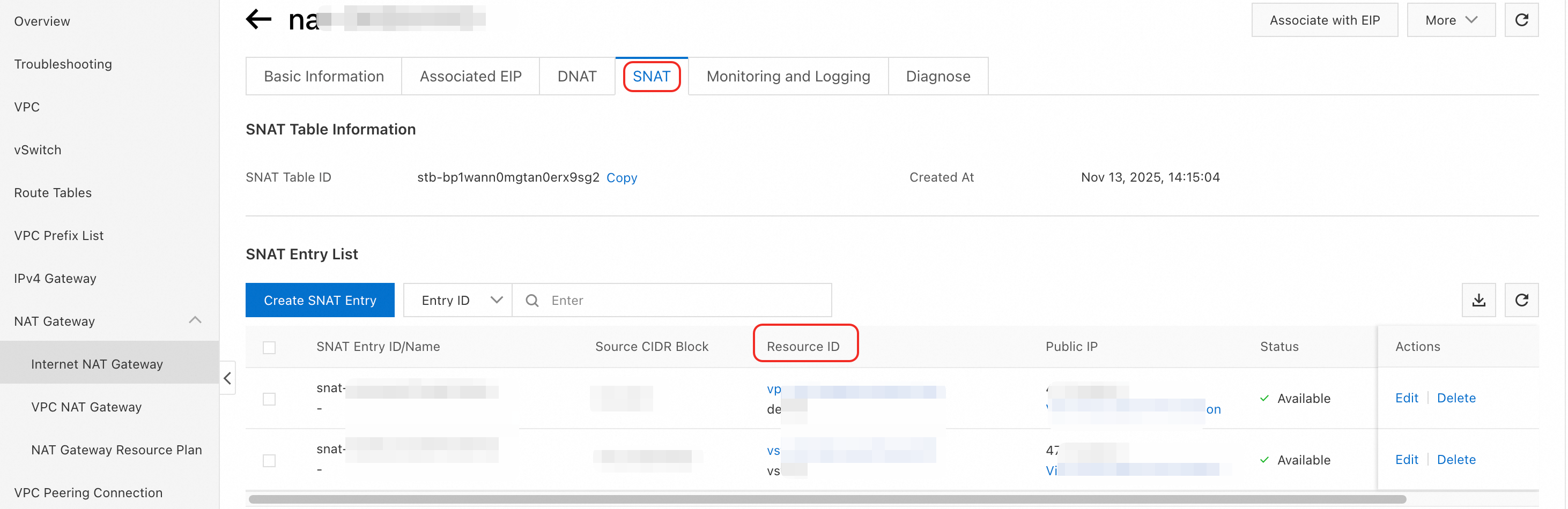

SNAT エントリの設定:作成した NAT Gateway で、SNAT エントリを作成します。SNAT エントリ を [VPC レベル] に設定します。これにより、VPC からインターネットへのトラフィックがこの NAT Gateway を経由してルーティングされるようになります。

ステップ 3:ホワイトリストの設定 (任意)

宛先サービス (プライベートネットワークまたはパブリックネットワーク上) で IP アドレスまたはセキュリティグループのホワイトリストが有効になっている場合、EAS サービスの IP アドレス範囲またはセキュリティグループ ID を宛先サービスのホワイトリストに追加する必要があります。以下のセクションでは、EAS サービスのプライベート IP アドレスとパブリック IP アドレスを取得する方法について説明します。

プライベート IP アドレスの取得

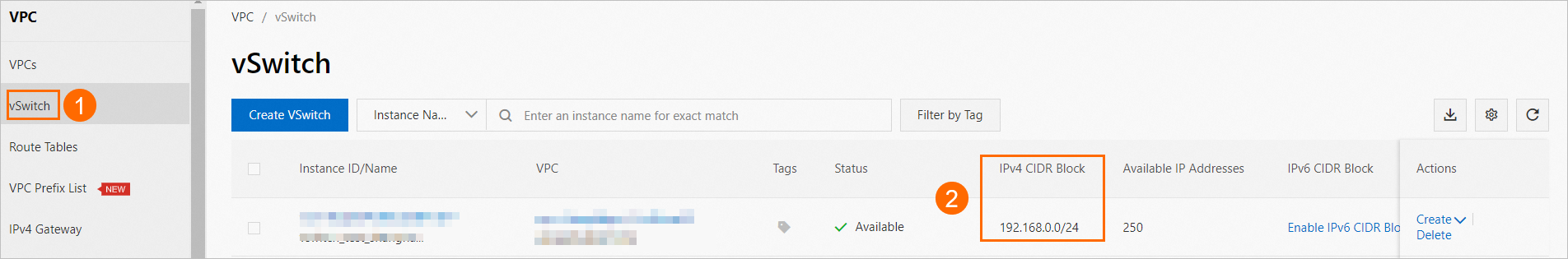

EAS インスタンスは動的にスケジュールされます。再起動または更新後、新しいインスタンスが新しい物理ノード上に作成され、vSwitch のアドレスプールから新しい **プライベート IP アドレス** を取得する場合があります。したがって、IP アドレスに依存するアクセス制御ポリシーでは、単一インスタンスのハードコードされた IP アドレスではなく、**vSwitch の CIDR ブロック** を使用する必要があります。

VPC コンソール にログインします。vSwitch ページで、対応する IPv4 CIDR ブロックを見つけます。

パブリック IP アドレスの取得

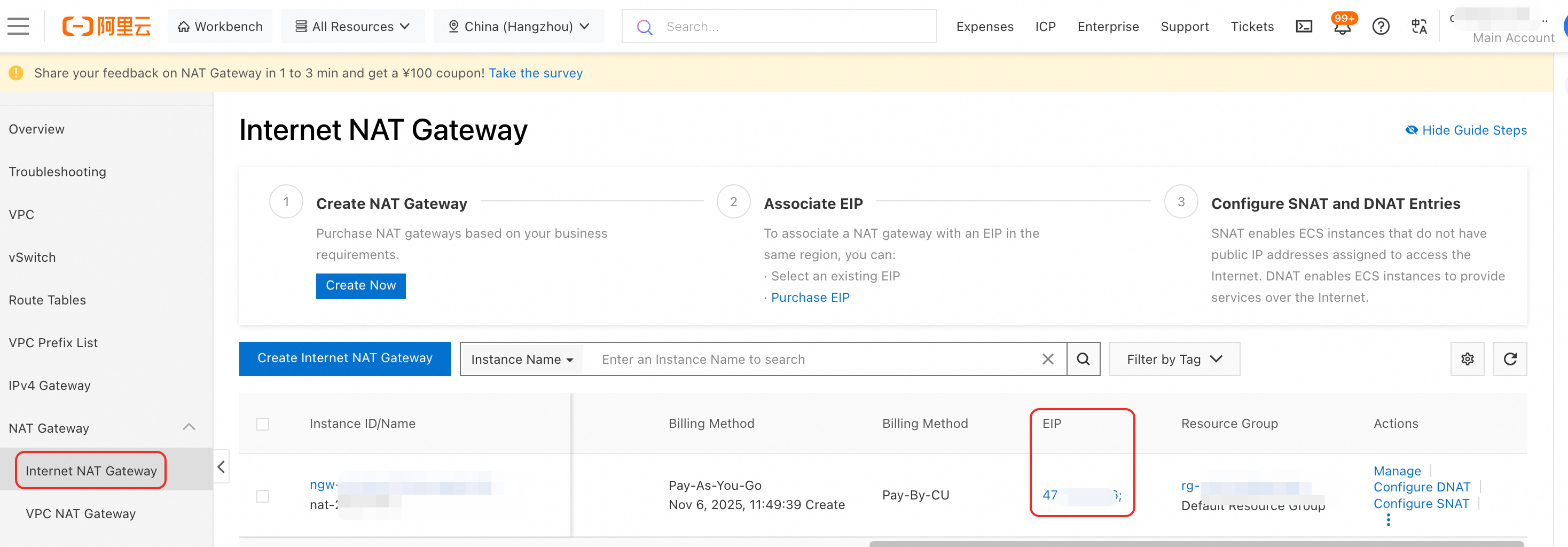

Virtual Private Cloud (VPC) コンソール にログインします。 ページで、EAS 用に設定されたゲートウェイを見つけます。[Elastic IP アドレス] 列で、アタッチされた EIP を確認できます。

本番環境での推奨事項

IP アドレス計画:EAS サービス用に、十分な数の IP アドレスを持つ専用の vSwitch を計画してください。必要な IP アドレスの最小数は、

実行中のインスタンス数 + ローリングアップデート用の追加インスタンス数 + 予約済みバッファー IP 数です。IP アドレスが不足すると、サービスの作成やスケールアウトが失敗します。セキュリティグループの分離:開発、テスト、本番など、異なるサービスや環境には個別のセキュリティグループを使用してください。最小権限の原則に従い、必要なポートとアクセス元のみを開放します。

コスト最適化:EAS サービスがモデルやファイルをダウンロードするためにインターネットにアクセスする必要がある場合、ベストプラクティスは、リソースを同じリージョンの Object Storage Service (OSS) にアップロードし、デプロイ時に OSS をマウントすることです。これにより、パブリックネットワークの使用に関連するコストを回避できます。

よくある質問

Q:なぜ EAS サービスはデフォルトでインターネットにアクセスできないのですか?

EAS サービスがデフォルトでインターネットにアクセスできないのは、主にセキュリティと安定性の理由からです。共有環境では、パブリックな出口帯域幅が誤用されやすいです。また、帯域幅リソースも不確実で変動する可能性があり、サービスのパフォーマンスと可用性に直接影響します。必要な場合は、VPC のパブリックネットワークアクセスを設定できます。

Q:サービスがインターネットにアクセスできるか迅速に確認するにはどうすればよいですか?

サービス設定の Command フィールドに、curl -I -A "Mozilla/5.0 (Windows NT 10.0; Win64; x64) Chrome/120.0.0.0" --connect-timeout 5 https://www.aliyun.com などのネットワークテストコマンドを追加することで確認できます。

デプロイ後、インスタンスの リアルタイムログ を確認します。200 などの状態コードが表示された場合、パブリックネットワーク接続が確立されたことを示します。

Q:VPC を設定しましたが、サービスから VPC 内の他のクラウドプロダクトにアクセスできないのはなぜですか?

次の項目を順に確認してください。

VPC 設定:EAS サービスと宛先サービスが同じ VPC 内にあることを確認してください。

セキュリティグループのルール:EAS サービスに設定されたセキュリティグループのアウトバウンドルールが、宛先サービスへのアクセスを許可していることを確認してください。

宛先クラウドプロダクトのアクセス制限:宛先クラウドプロダクトが IP アドレスのホワイトリストまたはセキュリティグループを使用して外部アクセスを制限している場合は、EAS サービスの **vSwitch CIDR ブロック** またはセキュリティグループをホワイトリストに追加したことを確認してください。

Q:NAT Gateway を設定しましたが、サービスがインターネットにアクセスできないのはなぜですか?

次の項目を順に確認してください。

SNAT ルール:SNAT エントリ内の vSwitch が、EAS サービスをデプロイしたときに指定したものと同じであることを確認してください。

VPC ルートテーブル:VPC コンソールで、ルートエントリのリストを確認します。宛先 CIDR ブロックが

0.0.0.0/0で、ネクストホップが NAT Gateway を指しているルートエントリがあることを確認してください。セキュリティグループのアウトバウンドルール:EAS サービスのセキュリティグループのアウトバウンドルールが、すべてのパブリックネットワークアクセスを許可していることを確認してください。デフォルトでは、

0.0.0.0/0へのアクセスが許可されています。