モバイルまたは Web クライアントでインテリジェントメディアサービス (IMS) にアクセスする場合は、セキュリティトークンサービス (STS) を使用して一時的なアクセスを承認できます。これにより、Resource Access Management (RAM) ユーザーの AccessKey ペアの漏洩によるセキュリティリスクを効果的に防止できます。このトピックでは、STS を使用して IMS への一時的なアクセスを承認する方法について説明します。

背景情報

RAM ユーザーの AccessKey ペアは、有効化されると永続的に有効になります。AccessKey ペアが漏洩すると、セキュリティリスクが発生する可能性があります。STS を使用して一時的なアクセスを承認することをお勧めします。一時的な AccessKey ペアの有効期間をカスタマイズし、複雑なポリシーを指定してさまざまな RAM ロールの権限を制限し、最小権限の原則に従ってサービスアクセスのセキュリティを向上させることができます。

ステップ 1: RAM ユーザーを作成し、RAM ユーザーに AssumeRole 操作の呼び出しを承認する

Alibaba Cloud アカウントまたは管理者権限を持つ RAM ユーザーを使用して RAM コンソールにログインします。

左側のナビゲーションウィンドウで、 を選択します。

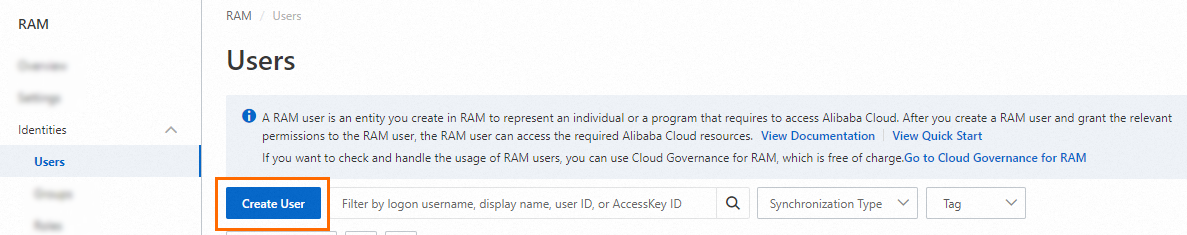

[ユーザー] ページで、[ユーザーの作成] をクリックします。

[ユーザーの作成] ページで、[ユーザーアカウント情報] セクションでユーザー情報を設定します。

ログイン名: ログイン名には、文字、数字、ピリオド (.)、ハイフン (-)、アンダースコア (_) を使用できます。長さは 64 文字までです。

表示名: 表示名は 128 文字までです。

タグ:

アイコンをクリックし、タグキーとタグ値を入力します。タグは、RAM ユーザーを分類および管理するのに役立ちます。

アイコンをクリックし、タグキーとタグ値を入力します。タグは、RAM ユーザーを分類および管理するのに役立ちます。

説明[ユーザーの追加] をクリックすると、複数の RAM ユーザーを同時に作成できます。

[アクセスモード] セクションで、アクセスモードを選択し、対応するパラメーターを設定します。

[OK] をクリックし、セキュリティ検証を完了します。RAM ユーザーの AccessKey ペアが自動的に生成されます。

[操作] 列の [コピー] をクリックし、コピーしたユーザー情報 (ログイン名、ログインパスワード、AccessKey など) を保存します。

重要ログインパスワードと AccessKey 情報 (AccessKey ID と AccessKey Secret) は安全に保管してください。作成ページを閉じると、この情報を表示できなくなります。

[ユーザー] ページに戻り、作成した RAM ユーザーを見つけて、[操作] 列の [権限の追加] をクリックします。

[権限の付与] パネルで、RAM ユーザーに権限を付与します。

権限付与の範囲を指定します。

[リソース範囲] パラメーターを [アカウント] に設定します。IMS では、[リソース範囲] パラメーターを [リソースグループ] に設定することはできません。リソースグループの詳細については、「リソースディレクトリ、リソースグループ、タグサービスの相違点と関係」をご参照ください。

[ポリシー] セクションでポリシーを選択します。

ドロップダウンリストから [システムポリシー] を選択し、検索ボックスに AliyunSTS と入力して、[AliyunSTSAssumeRoleAccess] ポリシーを選択します。

[権限の付与] をクリックします。

ステップ 2: RAM ロールを作成し、RAM ロールに IMS リソースの操作を承認する

管理者権限を持つ RAM ユーザーとして RAM コンソールにログインします。

左側のナビゲーションウィンドウで、 を選択します。

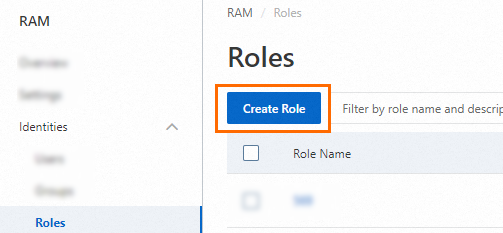

[ロール] ページで、[ロールの作成] をクリックします。

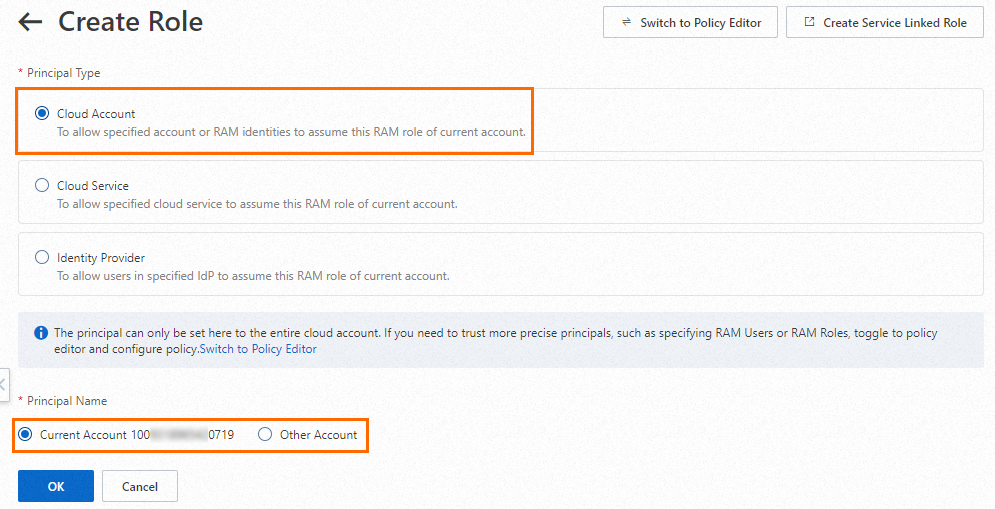

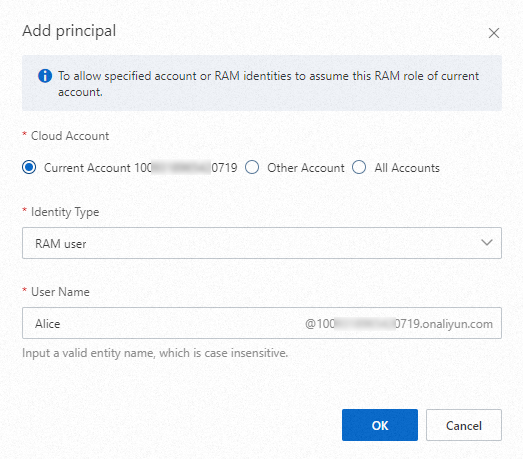

[ロールの作成] ページで、[プリンシパルタイプ] パラメーターを [クラウドアカウント] に設定し、Alibaba Cloud アカウントを指定して、[OK] をクリックします。

現在のアカウント: Alibaba Cloud アカウントに属する RAM ユーザーまたは RAM ロールに RAM ロールを引き受けさせたい場合は、[現在のアカウント] を選択します。

その他のアカウント: 別の Alibaba Cloud アカウントに属する RAM ユーザーまたは RAM ロールに RAM ロールを引き受けさせたい場合は、[その他のアカウント] を選択し、Alibaba Cloud アカウントの ID を入力します。このオプションは、異なる Alibaba Cloud アカウントに属するリソースに対する権限を付与するために提供されます。詳細については、「Alibaba Cloud アカウント間のリソースへのアクセス」をご参照ください。Alibaba Cloud アカウントの ID は、セキュリティ設定 ページで確認できます。

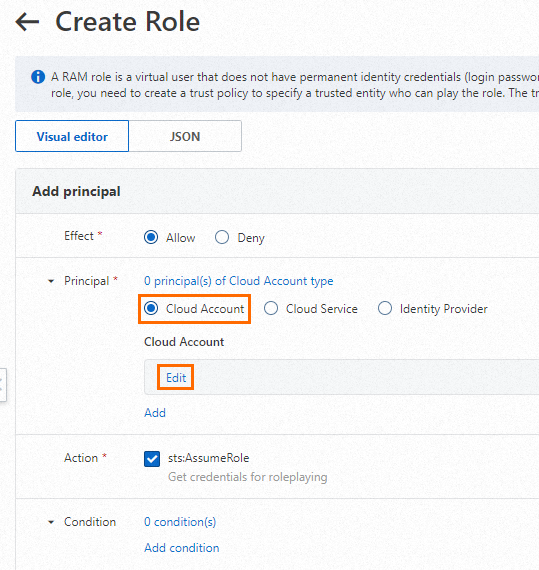

オプション。信頼できる Alibaba Cloud アカウントに属する特定の RAM ユーザーまたは RAM ロールのみに RAM ロールを引き受けさせたい場合は、[ポリシーエディターに切り替え] をクリックし、エディターで RAM ロールの信頼ポリシーを変更します。

エディターは、ビジュアルエディターと JSON モードをサポートしています。次の例では、ID が 100******0719 の Alibaba Cloud アカウント内の RAM ユーザー

Aliceのみが RAM ロールを引き受けることができます。ビジュアルエディター

[プリンシパル] 要素に RAM ユーザーを指定します。

JSON

PrincipalパラメーターのRAMフィールドに RAM ユーザーを指定します。{ "Version": "1", "Statement": [ { "Effect": "Allow", "Principal": { "RAM": "acs:ram::100******0719:user/Alice" }, "Action": "sts:AssumeRole" } ] }

[権限の付与] パネルで、RAM ロールに権限を付与します。

権限付与の範囲を指定します。

[リソース範囲] パラメーターを [アカウント] に設定します。IMS では、[リソース範囲] パラメーターを [リソースグループ] に設定することはできません。リソースグループの詳細については、「リソースディレクトリ、リソースグループ、タグサービスの相違点と関係」をご参照ください。

プリンシパルを指定します。

プリンシパルは、権限が付与される RAM ロールです。デフォルトでは、現在の RAM ロールが指定されます。別の RAM ロールを指定することもできます。

[ポリシー] セクションでポリシーを選択します。

システムポリシーの使用

ドロップダウンリストから [システムポリシー] を選択し、検索ボックスに AliyunICE と入力して、必要に応じてシステムポリシーを選択します。

ポリシー

説明

API 操作

AliyunICEFullAccess

すべての IMS リソースを管理および操作する権限

このポリシーは、IMS のすべての操作に対する権限を付与します。

AliyunICEReadOnlyAccess

すべての IMS リソースに対する読み取り専用権限

このポリシーは、Get、Describe、Search、List 操作など、IMS のすべての読み取り専用操作に対する権限を付与します。

カスタムポリシーの使用

ドロップダウンリストから [カスタムポリシー] を選択し、必要に応じてカスタムポリシーを選択します。利用可能なカスタムポリシーがない場合は、ポリシーを作成できます。詳細については、「カスタムポリシーの作成」またはこのトピックの「カスタムポリシーのサンプル」セクションをご参照ください。

説明一度に最大 5 つのポリシーを RAM ユーザーにアタッチできます。RAM ユーザーに 5 つ以上のポリシーをアタッチする場合は、操作を繰り返してください。

リスクをコントロールするために、最小権限の原則に従うことをお勧めします。

IMS SDK for iOS または Android を使用する場合は、必要に応じて

AliyunOSSFullAccessポリシーまたはカスタム Object Storage Service (OSS) ポリシーを指定する必要があります。これは、SDK がファイルを OSS にアップロードする必要があるためです。

[権限の付与] をクリックします。

ステップ 3: 作成した RAM ユーザーを使用して AssumeRole 操作を呼び出し、一時的な AccessKey ペアを取得する

STS SDK をダウンロードして統合します。STS SDK のダウンロード方法の詳細については、「STS SDK の概要」をご参照ください。

AssumeRole 操作を呼び出して、作成した RAM ロールを引き受け、STS の一時的な AccessKey ペアを取得します。

この例では、Java のサンプルコードが提供されています。他のプログラミング言語のサンプルコードの詳細については、「SDK サンプルコード」をご参照ください。