Alibaba Cloud アカウントで Resource Access Management (RAM) ユーザーを作成し、さまざまなリソースにアクセスするための権限を付与できます。

手順

Alibaba Cloud アカウントまたは管理者権限を持つ RAM ユーザーを使用して RAM コンソールにログインします。

左側のナビゲーションウィンドウで、 を選択します。

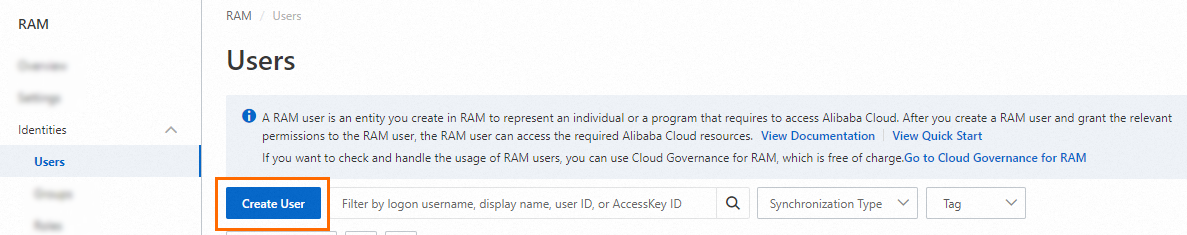

[ユーザー] ページで、[ユーザーの作成] をクリックします。

[ユーザーの作成] ページで、[ユーザーアカウント情報] セクションのユーザー情報を設定します。

[ログイン名]: ログイン名には、文字、数字、ピリオド (.)、ハイフン (-)、アンダースコア (_) を使用できます。 長さは最大 64 文字です。

[表示名]: 表示名は最大 128 文字です。

[タグ]:

アイコンをクリックし、タグキーとタグ値を入力します。 タグは、RAM ユーザーの分類と管理に役立ちます。

アイコンをクリックし、タグキーとタグ値を入力します。 タグは、RAM ユーザーの分類と管理に役立ちます。

説明[ユーザーの追加] をクリックすると、複数の RAM ユーザーを同時に作成できます。

[アクセスモード] セクションで、アクセスモードを選択し、対応するパラメーターを設定します。

[OK] をクリックし、セキュリティ検証を完了します。 RAM ユーザーの AccessKey ペアが自動的に生成されます。

[操作] 列の [コピー] をクリックし、コピーしたユーザー情報 (ログイン名、ログインパスワード、AccessKey など) を保存します。

重要ログインパスワードと AccessKey 情報 (AccessKey ID と AccessKey Secret) は安全に保管してください。 作成ページを閉じると、この情報を表示できなくなります。

[ユーザー] ページに戻り、作成した RAM ユーザーを見つけて、[操作] 列の [権限の追加] をクリックします。

[権限の付与] パネルで、RAM ユーザーに権限を付与します。

権限付与の範囲を指定します。

[リソース範囲] パラメーターを [アカウント] に設定します。 Intelligent Media Services (IMS) では、[リソース範囲] パラメーターを [リソースグループ] に設定することはできません。 リソースグループの詳細については、「リソースディレクトリ、リソースグループ、タグサービスの違いと関係」をご参照ください。

- プリンシパルを指定します。プリンシパルは、権限を付与する RAM ユーザーです。 デフォルトでは、現在の RAM ユーザーが指定されます。 別の RAM ユーザーを指定することもできます。

[ポリシー] セクションでポリシーを選択します。

システムポリシーを使用する

ドロップダウンリストから [システムポリシー] を選択し、検索ボックスに AliyunICE と入力して、必要に応じてシステムポリシーを選択します。

ポリシー

説明

API 操作

AliyunICEFullAccess

すべての IMS リソースを管理および操作する権限

このポリシーは、IMS のすべての操作に対する権限を付与します。

AliyunICEReadOnlyAccess

すべての IMS リソースに対する読み取り専用権限

このポリシーは、Get、Describe、Search、List 操作など、IMS のすべての読み取り専用操作に対する権限を付与します。

カスタムポリシーを使用する

ドロップダウンリストから [カスタムポリシー] を選択し、必要に応じてカスタムポリシーを選択します。 利用可能なカスタムポリシーがない場合は、ポリシーを作成できます。 詳細については、「カスタムポリシーの作成」またはこのトピックの「カスタムポリシーのサンプル」セクションをご参照ください。

説明一度に最大 5 つのポリシーを RAM ユーザーにアタッチできます。 RAM ユーザーに 5 つを超えるポリシーをアタッチする場合は、操作を繰り返してください。

リスクをコントロールするために、最小権限の原則に従うことをお勧めします。

IMS SDK for iOS または Android を使用する場合は、必要に応じて

AliyunOSSFullAccessポリシーまたはカスタム Object Storage Service (OSS) ポリシーを指定する必要があります。 これは、SDK がファイルを OSS にアップロードする必要があるためです。

[権限の付与] をクリックします。

オプション: RAM ユーザーに Alibaba Cloud 管理コンソールへのログインを許可します。 詳細については、「コンソールログインの有効化」セクションをご参照ください。

カスタムポリシーのサンプル

このセクションでは、一部の IMS リソースに対する読み取り専用権限を付与するためのサンプルポリシーのパラメーターのみを説明します。 このセクションの他のサンプルポリシーのパラメーターは類似しているため、説明しません。

一部の IMS リソースに対する読み取り専用権限を付与する

{ "Version": "1", "Statement": [ { "Action": [ "ice:GetMediaProducingJob", "ice:GetEditingProject", "ice:GetMediaInfo", "ice:ListMediaBasicInfos", "ice:SearchEditingProject" ], "Resource": "*", "Effect": "Allow", "Condition": { "IpAddress": { "acs:SourceIp": "192.168.0.1" } } } ] }パラメーターの説明

パラメーター

必須

説明

Version

はい

ポリシーのバージョン。 IMS の場合は、値を 1 に設定します。

Statement

はい

文。 1 つのポリシーに複数の文を含めることができます。 各文には、Action、Resource、Effect、Condition の要素が含まれます。

Action

はい

操作。 各操作は API 操作に対応します。 値を

ice:API 操作名のフォーマットで指定します。 複数の操作はコンマ (,) で区切ります。 複数の操作を指定して、権限グループを設定できます。Resource

はい

権限を付与されたユーザーがアクセスできる 1 つ以上の IMS リソース。 アスタリスク (

*) はワイルドカードとして使用できます。 値をacs:ice:<regionId>:<accountId>:*のフォーマットで指定します。 Resource パラメーターには複数の値を指定することもできます。これは複数のリソースを意味します。regionIdフィールドはサポートされていません。 regionId フィールドを*に設定します。 IMS はリソースを分類しません。 メディア資産に対する権限を付与する場合は、Resource パラメーターをアスタリスク (*) またはacs:ice:*:*:*に設定することをお勧めします。Effect

はい

文の結果が明示的な許可か明示的な拒否かを指定します。 有効な値: Allow および Deny。 システムは、リクエストごとに文を 1 つずつチェックします。 一致したすべての文で Effect パラメーターの値が

Allowの場合、リクエストは許可されます。 一致した文の 1 つで Effect パラメーターの値がDenyであるか、一致する文がない場合、リクエストは拒否されます。重要ポリシーに

Allow文とDeny文の両方が含まれている場合、Deny文が Allow 文よりも優先されます。Condition

いいえ

ポリシーのアクセス制御条件。 アクセスソースを制限できます。 詳細については、「ポリシー要素」トピックの「Condition」セクションをご参照ください。

すべての IMS リソースに対する読み取り専用権限を付与する

{ "Version": "1", "Statement": [ { "Action": [ "ice:Get*", "ice:List*", "ice:Search*", "ice:Describe*" ], "Resource": "acs:ice:*:*:*", "Effect": "Allow" } ] }IMS リソースへの書き込み権限を含む完全な権限を付与する

{ "Statement": [ { "Effect": "Allow", "Action": "ice:*", "Resource": "acs:ice:*:*:*" } ], "Version": "1" }