Edge Security Acceleration (ESA) は、ネットワークトラフィックを暗号化するための SSL/TLS プロトコル構成を提供します。これにより、データの盗難や改ざんを防ぎます。

用語

SSL/TLS プロトコルと証明書

Secure Sockets Layer (SSL) は、TCP/IP プロトコルとアプリケーション層プロトコルの間で動作するセキュリティプロトコルです。サーバーの ID を認証し、通信データを暗号化するために使用されます。Internet Engineering Task Force (IETF) はこのプロトコルを標準化し、Transport Layer Security (TLS) と名付けました。SSL と TLS は、しばしば総称して SSL/TLS と呼ばれます。

SSL/TLS 証明書は、認証局 (CA) によって発行されるデジタル証明書です。ウェブサイトの身分認証とデータ暗号化に使用され、データ転送の機密性と完全性を保証します。

HTTPS は、HTTP プロトコルのセキュアな拡張です。SSL/TLS 証明書を使用して暗号化された転送を可能にし、ウェブサイトの身分認証とデータセキュリティを保証します。

利用シーン

セキュリティの向上: HTTPS はデータ転送を暗号化し、盗聴、改ざん、ハイジャックを防ぎます。これにより、セッション ID や Cookie などの機密性の高いユーザー情報が漏洩するのを防ぎます。

ユーザーエクスペリエンスの最適化: HTTP プロトコルを使用すると、エンドユーザーのデバイスに「安全でない」という警告が表示されることがあり、ウェブサイトに対するユーザーの信頼を著しく低下させます。HTTPS を使用することで、この問題を回避できます。

検索エンジン最適化: 主要な検索エンジンは HTTPS のウェブサイトを優先するため、検索順位の向上に役立ちます。

HTTPS によるエンドツーエンドのデータ転送

SSL/TLS の構成は、アクセスリンクとオリジンフェッチリンクの 2 つの部分に分かれています。

アクセス

アクセスリンクは、クライアントと ESA の POP (Point of Presence) との間の暗号化された接続です。関連機能は エッジ証明書とクライアント証明書で設定できます。

エッジ証明書: クライアントによる ESA POP の片方向認証に使用されます。ESA POP で証明書を設定し、SSL/TLS 機能を有効にすると、クライアントは暗号化された HTTPS 接続を介してサービスにアクセスできます。

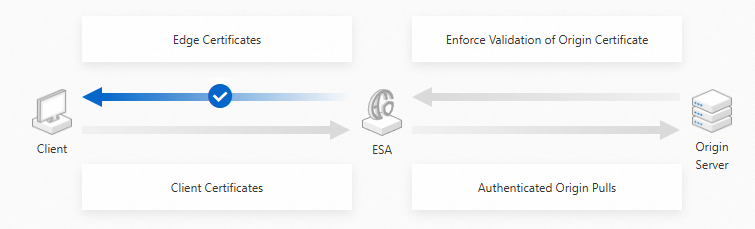

次の図は、エッジ証明書の暗号化フローを示しています:

クライアント証明書: 相互認証 (mTLS) のシナリオで使用されます。mTLS を有効にする場合、クライアントに ESA が発行したデジタル証明書をインストールし、検証機能を有効にする必要があります。この機能が有効になると、ESA はクライアント証明書の検証を強制し、相互の ID 認証を保証します。

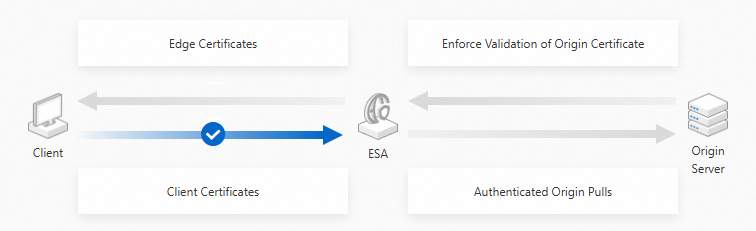

次の図は、クライアント証明書の暗号化フローを示しています:

オリジンフェッチ

オリジンフェッチリンクは、オリジンサーバーと ESA POP との間の暗号化された接続です。オリジンプロトコルとポート、オリジン証明書の検証、およびオリジンフェッチの相互認証を設定できます。

オリジンプロトコルとポート: オリジンフェッチプロトコル (HTTP または HTTPS) と対応するポートを指定します。

オリジン証明書の検証: オリジン証明書の検証を有効にすると、ESA は証明書が期限切れでないか、CA 検証に合格しているかなど、証明書の有効性を検証し、無効な接続を切断します。

オリジンフェッチの相互認証: オリジンフェッチの相互認証を有効にすると、ESA はその証明書をオリジンサーバーに送信します。オリジンサーバーは、この証明書を使用して ESA の ID を認証します。

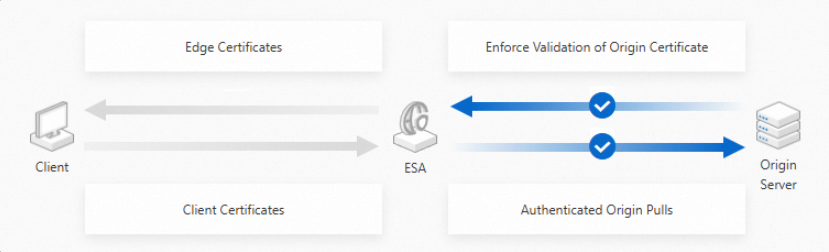

次の図は、オリジンフェッチの暗号化フローを示しています:

機能

機能 | 説明 | |

エッジ証明書 | サイトの権威 DNS に CNAME レコードを追加します。これにより、無料証明書の申請に必要なドメインコントロール検証 (DCV) チェックを ESA 上でホストできます。ESA はその後、無料証明書を自動的に発行および更新します。 | |

常時 HTTPS 機能を使用して、クライアントから ESA POP へのリクエストを HTTP から HTTPS に強制的にリダイレクトできます。 | ||

クライアントが Edge Security Acceleration (ESA) エッジノードに HTTPS リクエストを送信すると、ノードは応答して TLS ハンドシェイクを開始します。クライアントとノードは、互換性のある暗号スイートとプロトコルバージョンをネゴシエートして、安全な双方向のデータ転送を保証します。必要に応じて TLS 暗号スイートとプロトコルバージョンを調整できます。 | ||

OCSP は、クライアントが証明書の正当性と有効性をリアルタイムで検証するために CA が提供するプロトコルです。クライアントがリクエストを開始するたびに、クライアントは CA に OCSP クエリを送信して証明書を検証します。頻繁な OCSP クエリは、TLS ハンドシェイクの効率を低下させ、アクセス速度を低下させます。 | ||

オポチュニスティック暗号化により、ブラウザは暗号化された TLS 接続を介して HTTP リンクにアクセスできます。これにより、HTTPS に完全に移行していないウェブサイトのセキュリティが向上します。 | ||

HTTP Strict Transport Security (HSTS) を有効にすると、ブラウザなどのクライアントは強制的に HTTPS を使用して Edge Security Acceleration (ESA) POP に接続するようになります。これにより、接続のセキュリティが向上します。 | ||

クライアント証明書 | ESA が提供する認証局 (CA) を使用してクライアント証明書を作成できます。その後、生成されたクライアント証明書をモバイルアプリケーションにデプロイできます。ESA はアカウントごとに一意の CA を生成します。デフォルトでは、ノードは ESA によって発行されたすべてのクライアント証明書を信頼します。 | |

クライアント証明書を特定のドメイン名にバインドすることで、相互認証 (mTLS) を実装できます。これにより、有効なクライアント証明書を持つユーザーのみが特定のサービスやリソースにアクセスできるようになります。 | ||

Web Application Firewall (WAF) ルールを設定して、クライアント証明書の認証に失敗したリクエストをブロックします。 | ||

オリジン証明書 | 設定されている場合、ESA POP は、指定されたオリジンプロトコルとポートを使用してリソースをリクエストします。 | |

デフォルトでは、オリジンフェッチが HTTPS プロトコルを介している場合、ESA はオリジン証明書を検証しません。オリジンフェッチトラフィックの悪意のあるハイジャックを防ぐため、ウェブサイトのセキュリティを強化したい場合は、オリジン証明書の検証機能を有効にしてください。有効にすると、ESA はオリジンサーバーの証明書の詳細 (有効期限、ドメイン名、ルート検証など) をチェックします。検証に失敗した場合、back-to-origin ハンドシェイクは失敗し、502 ステータスコードがクライアントに返されます。 | ||

Mutual Transport Layer Security (mTLS) は、TLS プロトコルの拡張です。mTLS では、クライアントとサーバーが相互に認証する必要があります。 |

利用可能エディション

証明書 | Entrance | Pro | Premium | Enterprise |

単一ドメイン名の無料証明書数 | 10 | 30 | 50 | 100 |

カスタム証明書数 | 5 | 10 | 20 | 50 |