Edge Security Acceleration (ESA) のマネージド変換機能は、クライアントの送信元 IP アドレス、地理位置情報、TLS 指紋などの情報を含むヘッダーをオリジンリクエストに自動的に追加します。また、標準のセキュリティヘッダーをクライアント応答に追加します。これにより、一般的なリクエストヘッダーとセキュリティヘッダーの設定が簡素化されます。

概要

マネージド変換を有効にすると、ESA は POP (Point of Presence) で一連の一般的なオリジンリクエストヘッダーとセキュリティレスポンスヘッダーを追加します。ワークフローは次のとおりです:

HTTP リクエストヘッダー (クライアント → ESA → オリジンサーバー):POP がクライアントリクエストを受信すると、設定に基づいて特定の HTTP リクエストヘッダーを追加してから、リクエストをオリジンサーバーに転送します。これらのヘッダーには次のものが含まれます:

タイプ

含まれるヘッダー

説明

クライアントのリアル IP ヘッダーの追加

ali-real-client-ipTCP 接続を確立したクライアントの送信元 IP アドレスを記録します。このヘッダーは POP で ESA によって追加され、クライアントによって偽造される可能性のある

X-Forwarded-Forヘッダーよりも信頼性が高くなります。訪問者の位置情報ヘッダーの追加

ali-ip-countryali-ip-city

クライアントの送信元 IP アドレスに基づいて IP 地理位置情報データベースを照会し、対応する国/リージョンおよび都市コードをヘッダー値として追加します。ヘッダー値は、ISO 3166-1 で定義されている 2 文字の Alpha-2 国/リージョンコードです。たとえば、

ali-ip-country=cnは、クライアントが中国本土にいることを示します。セキュリティリクエストヘッダーの追加

Tls-HashTls-Ja3Tls-Ja4

クライアントの TLS ハンドシェイク情報を分析して、JA3 および JA4 指紋を生成します。これらの指紋は、クライアントの種類を識別したり、ボットを検出したりするために使用されます。ヘッダーには

Tls-Hash、Tls-Ja3、およびTls-Ja4が含まれます。TLS 指紋ヘッダーは、Enterprise プランのサイトでのみ値を持つことにご注意ください。

HTTP 応答ヘッダー (ESA → クライアント):ESA がオリジンサーバーから応答を受信すると、設定に基づいて一連の標準的なセキュリティレスポンスヘッダーを追加してから、応答をクライアントに返します。

説明オリジンサーバーの応答に同じ名前のセキュリティヘッダーがすでに含まれている場合、ESA はデフォルトでオリジンサーバーからのヘッダー値を上書きします。これにより、ポリシーの一貫性が確保されます。

タイプ

含まれるヘッダー

説明

セキュリティレスポンスヘッダーの追加

x-content-type-options: nosniffMIME (Multipurpose Internet Mail Extensions) タイプの混乱攻撃から保護します。ブラウザは

Content-Type応答ヘッダーで宣言されたタイプに厳密に従う必要があります。nosniff値は厳格モードを有効にします。x-xss-protection: 1; mode=blockURL パラメーターを介して悪意のあるスクリプトが挿入される、反射型クロスサイトスクリプティング (XSS) 攻撃から保護します。値

1は XSS フィルタリングを有効にします。値mode=blockは、攻撃が検出された場合にページのレンダリングを防止します。x-frame-options: SAMEORIGINクリックジャッキング攻撃から保護するために、ページの埋め込み権限を制限します。

SAMEORIGIN値は、同一オリジンのページによってのみページが埋め込まれることを許可します。たとえば、example.comのページは、example.comの他のページ内にのみネストできます。referrer-policy: same-originReferer ヘッダー情報の漏洩を制御します。これにより、クロスオリジンリクエスト中にユーザーの行動パスが公開されるのを防ぎます。

same-origin値は、同一オリジンリクエストに対してのみ完全な Referer を送信します。クロスオリジンリクエストでは Referer は送信されません。expect-ct: max-age=86400, enforce異常な証明書を検出するために使用されます。値

max-age=86400は、ポリシーの有効期間を 24 時間に設定します。値enforceは、ブラウザに Certificate Transparency (証明書の透明性) の要件を満たさない接続を拒否させます。

リクエスト分析のためのクライアント情報の設定

クライアントの送信元 IP アドレス、地理位置情報、TLS 指紋を含む HTTP ヘッダーをオリジンリクエストに自動的に追加できます。これにより、オリジンアプリケーションはクライアントに関するより多くのコンテキストを取得できます。

操作手順

ESA コンソールで、サイト管理 を選択します。サイト 列で、対象のサイトをクリックします。

左側のナビゲーションウィンドウで、 を選択します。

変換ルール ページで、マネージド変換 タブをクリックします。

必要なヘッダーを選択します。

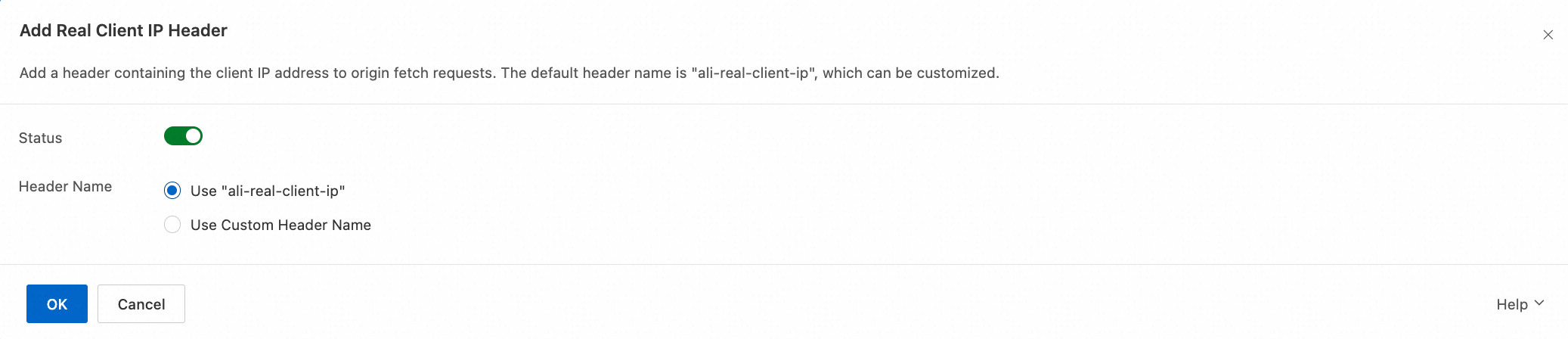

[クライアントのリアル IP ヘッダーを追加]:

ali-real-client-ipヘッダーを送信して、オリジンサーバーがリクエストを開始したクライアントの送信元 IP アドレスを取得できるようにします。設定 をクリックし、[ステータス] スイッチをオンにし、デフォルトのali-real-client-ipヘッダーを使用するか、カスタムヘッダー名を追加するかを選択してから、OK をクリックします。

クライアント IP 位置情報リクエストヘッダーの追加:

ali-ip-countryおよびali-ip-cityヘッダーを送信します。これにより、オリジンサーバーはクライアントの国/リージョンコードと都市コードを取得できます。

セキュリティリクエストヘッダーの追加:

Tls-Hash、Tls-Ja3、Tls-Ja4などのヘッダーを送信します。オリジンサーバーはこれらのヘッダーを使用して、クライアントの種類を識別したり、ボットを検出したりできます。

結果

設定を検証するには、ご利用のオリジンサーバーで ESA からのオリジンリクエストをモニターし、ログを確認します。

変更前

基本的なリクエストヘッダーのみが含まれます。

有効化後

ESA で [クライアントのリアル IP ヘッダーを追加]、クライアント IP 位置情報リクエストヘッダーの追加、および セキュリティリクエストヘッダーの追加 を有効にすると、オリジンリクエストには Ali-Ip-Country、Tls-Hash、Tls-Ja3、Tls-Ja4、Ali-Ip-City、Ali-Real-Client-Ip などのヘッダーが含まれます。

クライアントセキュリティを強化するためのセキュリティレスポンスヘッダーの設定

標準のセキュリティヘッダーのセットをクライアント応答に自動的に追加して、クロスサイトスクリプティング (XSS) やクリックジャッキングなどの攻撃から保護できます。これにより、Web アプリケーションのセキュリティが強化されます。

操作手順

ESA コンソールで、サイト管理 を選択します。サイト 列で、対象のサイトをクリックします。

左側のナビゲーションウィンドウで、 を選択します。

変換ルール ページで、マネージド変換 タブをクリックします。

セキュリティレスポンスヘッダーの追加 セクションで、スイッチをオンにしてクライアント応答にセキュリティヘッダーを追加します。

結果

設定を検証するには、ブラウザで開発者ツールを開き、 を選択し、応答ヘッダーを確認します。

変更前

基本的な応答ヘッダーのみが含まれます。

有効化後

ESA で セキュリティレスポンスヘッダーの追加 を有効にすると、応答には次のヘッダーが含まれます:expect-ct: max-age=86400, enforce、referrer-policy: same-origin、x-content-type-options: nosniff、x-xss-protection: 1; mode=block、および x-frame-options: SAMEORIGIN。